Jak usługa Defender dla Chmury Apps pomaga chronić środowisko usług Amazon Web Services (AWS)

Amazon Web Services to dostawca IaaS, który umożliwia organizacji hostowanie całych obciążeń w chmurze i zarządzanie nimi. Oprócz korzyści związanych z korzystaniem z infrastruktury w chmurze najbardziej krytyczne zasoby organizacji mogą być narażone na zagrożenia. Ujawnione zasoby obejmują wystąpienia magazynu z potencjalnie poufnymi informacjami, zasobami obliczeniowymi, które obsługują niektóre z najbardziej krytycznych aplikacji, portów i wirtualnych sieci prywatnych, które umożliwiają dostęp do organizacji.

Połączenie awS w celu Defender dla Chmury Apps pomaga zabezpieczyć zasoby i wykrywać potencjalne zagrożenia, monitorując działania administracyjne i logowania, powiadamiając o możliwych atakach siłowych, złośliwego użycia uprzywilejowanego konta użytkownika, nietypowych usuwania maszyn wirtualnych i publicznie uwidocznionych zasobników magazynu.

Główne zagrożenia

- Nadużycie zasobów w chmurze

- Naruszone konta i zagrożenia wewnętrzne

- Wyciek danych

- Błędna konfiguracja zasobów i niewystarczająca kontrola dostępu

Jak Defender dla Chmury Apps pomaga chronić środowisko

- Wykrywanie zagrożeń w chmurze, kont zagrożonych i złośliwych testerów

- Ograniczanie ujawnienia udostępnionych danych i wymuszanie zasad współpracy

- Używanie dziennika inspekcji działań na potrzeby badań kryminalistycznych

Kontrolowanie platformy AWS za pomocą wbudowanych zasad i szablonów zasad

Do wykrywania i powiadamiania o potencjalnych zagrożeniach można użyć następujących wbudowanych szablonów zasad:

| Type | Nazwisko |

|---|---|

| Szablon zasad działania | Administracja niepowodzenia logowania konsoli Zmiany konfiguracji cloudTrail Zmiany konfiguracji wystąpienia usługi EC2 Zmiany zasad zarządzania dostępem i tożsamościami Logowania z ryzykownego adresu IP Zmiany listy kontroli dostępu do sieci (ACL) Zmiany bramy sieci Zmiany konfiguracji S3 Zmiany konfiguracji grupy zabezpieczeń Zmiany wirtualnej sieci prywatnej |

| Wbudowane zasady wykrywania anomalii | Działanie z anonimowych adresów IP Aktywność z rzadko występującego kraju Działanie z podejrzanych adresów IP Niemożliwa podróż Działanie wykonywane przez zakończonego użytkownika (wymaga identyfikatora Entra firmy Microsoft jako dostawcy tożsamości) Wiele nieudanych prób logowania Nietypowe działania administracyjne Nietypowe działania usuwania magazynu (wersja zapoznawcza) Wiele działań usuwania maszyny wirtualnej Nietypowe działania tworzenia wielu maszyn wirtualnych (wersja zapoznawcza) Nietypowy region zasobu w chmurze (wersja zapoznawcza) |

| Szablon zasad dotyczących plików | Zasobnik S3 jest publicznie dostępny |

Aby uzyskać więcej informacji na temat tworzenia zasad, zobacz Tworzenie zasad.

Automatyzowanie mechanizmów kontroli ładu

Oprócz monitorowania potencjalnych zagrożeń można zastosować i zautomatyzować następujące akcje ładu platformy AWS w celu skorygowania wykrytych zagrożeń:

| Typ | Akcja |

|---|---|

| Zarządzanie użytkownikami | — Powiadamianie użytkownika o alercie (za pośrednictwem identyfikatora Entra firmy Microsoft) — Wymagaj od użytkownika ponownego logowania (za pośrednictwem identyfikatora Entra firmy Microsoft) — Zawieszanie użytkownika (za pośrednictwem identyfikatora Entra firmy Microsoft) |

| Ład dotyczący danych | — Tworzenie zasobnika S3 jako prywatnego — Usuwanie współpracownika dla zasobnika S3 |

Aby uzyskać więcej informacji na temat korygowania zagrożeń z aplikacji, zobacz Zarządzanie połączonymi aplikacjami.

Ochrona platformy AWS w czasie rzeczywistym

Zapoznaj się z naszymi najlepszymi rozwiązaniami dotyczącymi blokowania i ochrony pobierania poufnych danych do niezarządzanych lub ryzykownych urządzeń.

Połączenie usług Amazon Web Services do aplikacji Microsoft Defender dla Chmury

Ta sekcja zawiera instrukcje dotyczące łączenia istniejącego konta usług Amazon Web Services (AWS) z usługą Microsoft Defender dla Chmury Apps przy użyciu interfejsów API łącznika. Aby uzyskać informacje na temat ochrony platformy AWS w usłudze Defender dla Chmury Apps, zobacz Ochrona platformy AWS.

Inspekcję zabezpieczeń platformy AWS można połączyć z połączeniami usługi Defender dla Chmury Apps w celu uzyskania wglądu i kontroli nad użyciem aplikacji platformy AWS.

Krok 1. Konfigurowanie inspekcji usług Amazon Web Services

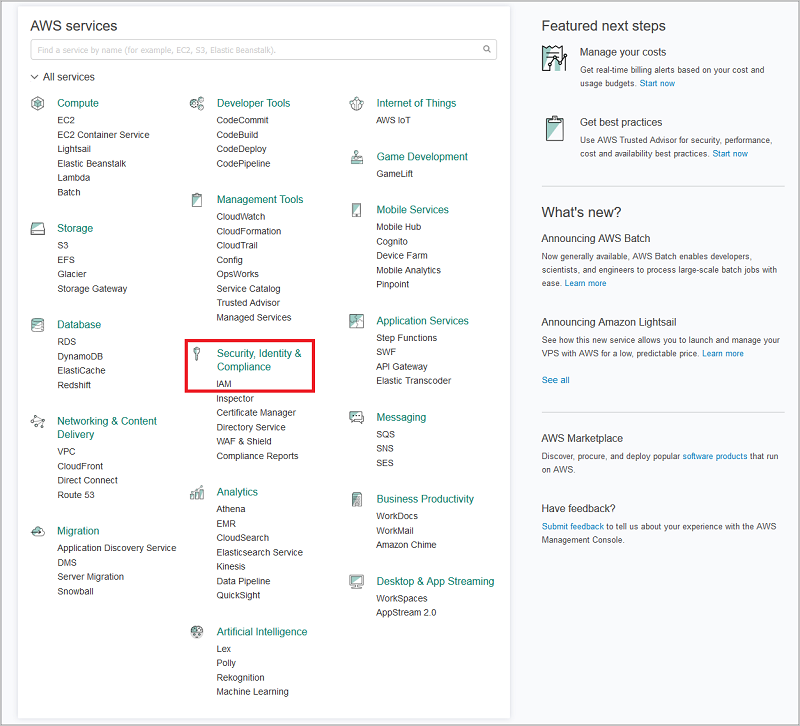

W konsoli usług Amazon Web Services w obszarze Zabezpieczenia, Tożsamość i zgodność wybierz pozycję Zarządzanie dostępem i tożsamościami.

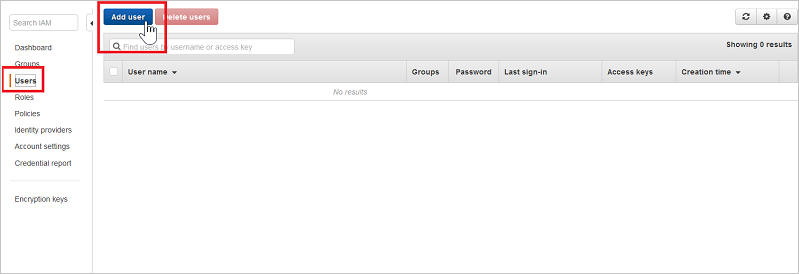

Wybierz pozycję Użytkownicy , a następnie wybierz pozycję Dodaj użytkownika.

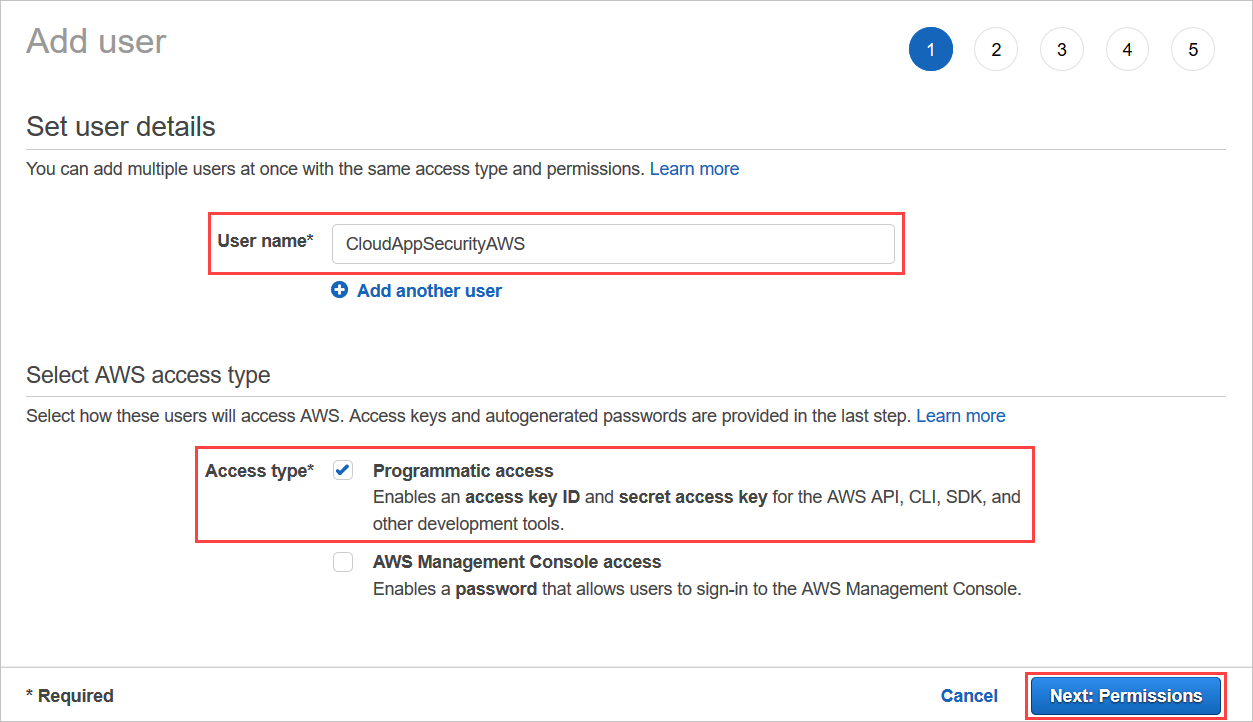

W kroku Szczegóły podaj nową nazwę użytkownika dla aplikacji Defender dla Chmury. Upewnij się, że w obszarze Typ dostępu wybierz pozycję Dostęp programowy, a następnie wybierz pozycję Następne uprawnienia.

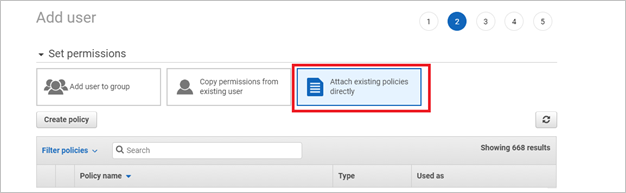

Wybierz pozycję Dołącz istniejące zasady bezpośrednio, a następnie pozycję Utwórz zasady.

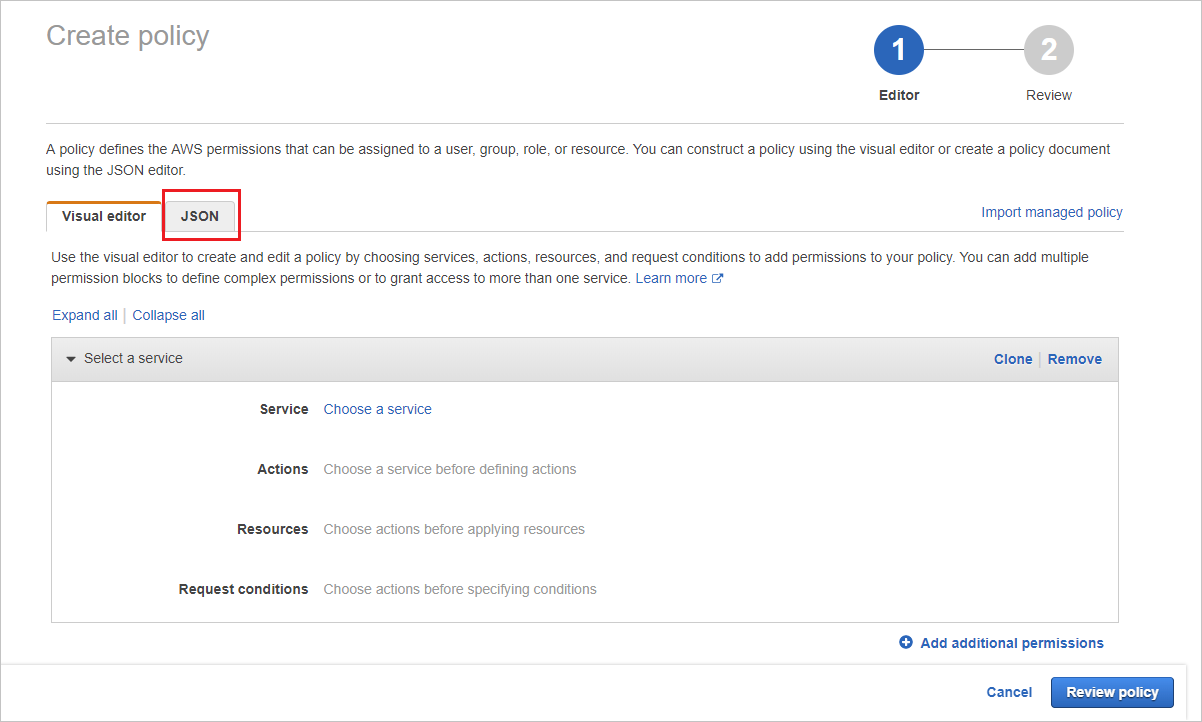

Wybierz kartę JSON :

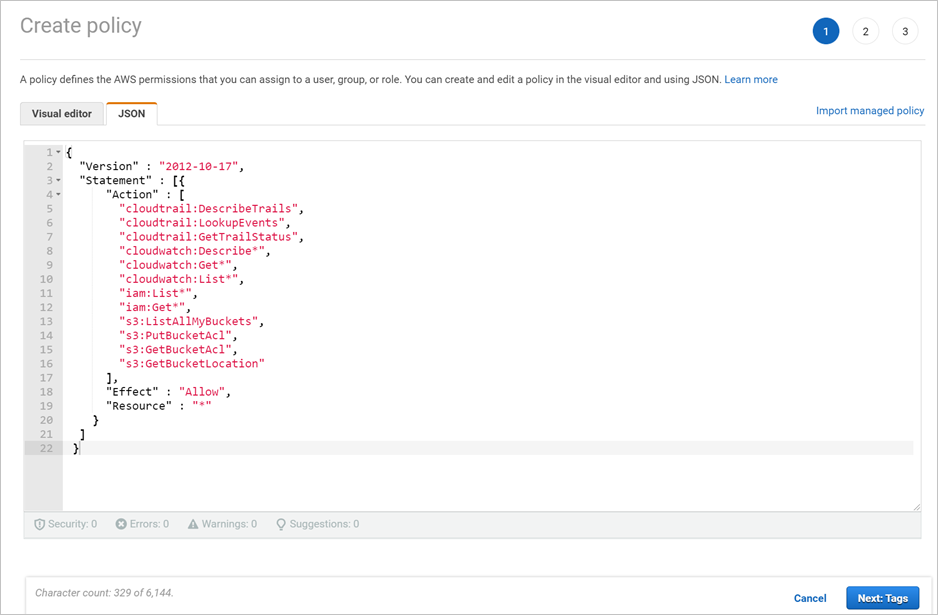

Wklej następujący skrypt do podanego obszaru:

{ "Version" : "2012-10-17", "Statement" : [{ "Action" : [ "cloudtrail:DescribeTrails", "cloudtrail:LookupEvents", "cloudtrail:GetTrailStatus", "cloudwatch:Describe*", "cloudwatch:Get*", "cloudwatch:List*", "iam:List*", "iam:Get*", "s3:ListAllMyBuckets", "s3:PutBucketAcl", "s3:GetBucketAcl", "s3:GetBucketLocation" ], "Effect" : "Allow", "Resource" : "*" } ] }Wybierz pozycję Dalej: tagi

Wybierz pozycję Dalej: Przejrzyj.

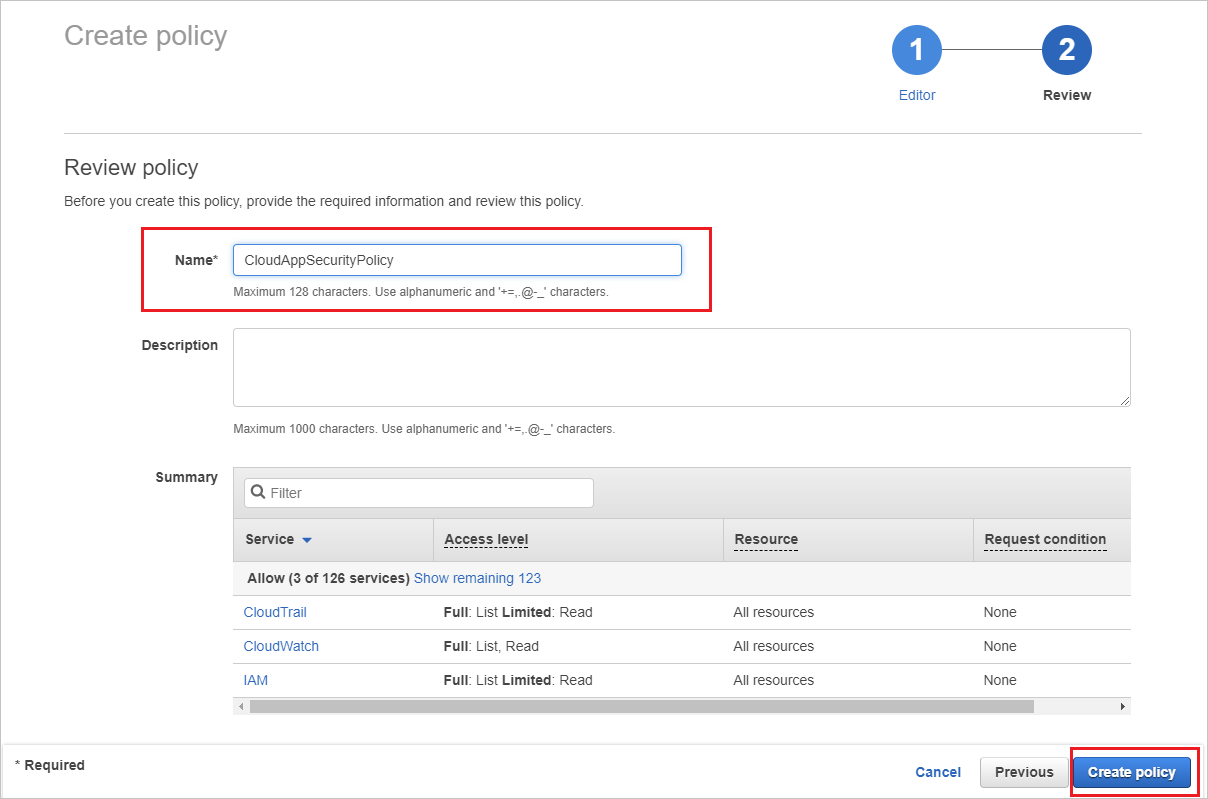

Podaj nazwę i wybierz pozycję Utwórz zasady.

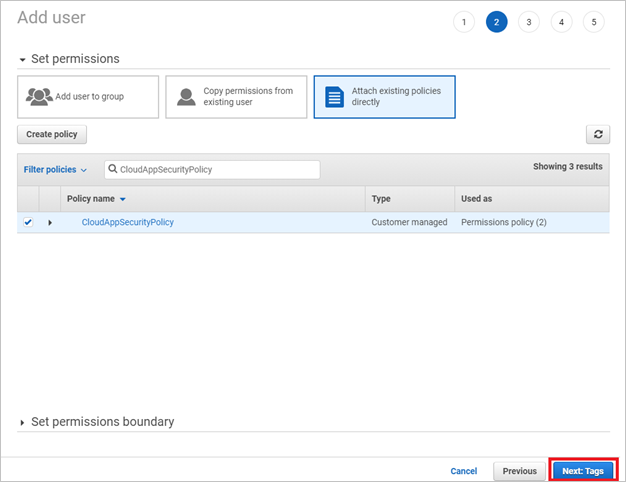

Wróć do ekranu Dodawanie użytkownika , odśwież listę, jeśli to konieczne, a następnie wybierz utworzonego użytkownika, a następnie wybierz pozycję Dalej: Tagi.

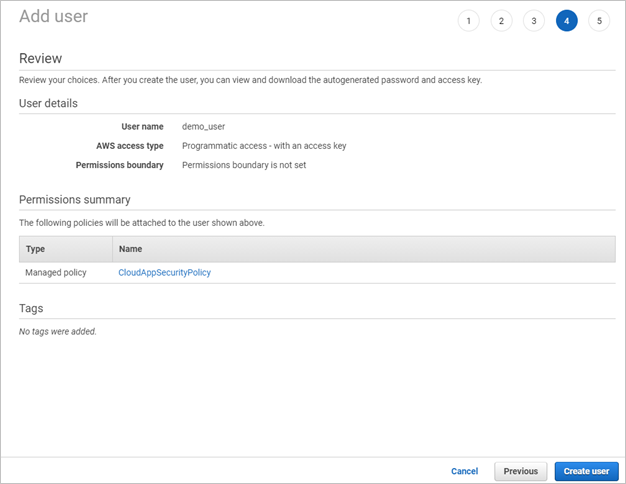

Wybierz pozycję Dalej: Przejrzyj.

Jeśli wszystkie szczegóły są poprawne, wybierz pozycję Utwórz użytkownika.

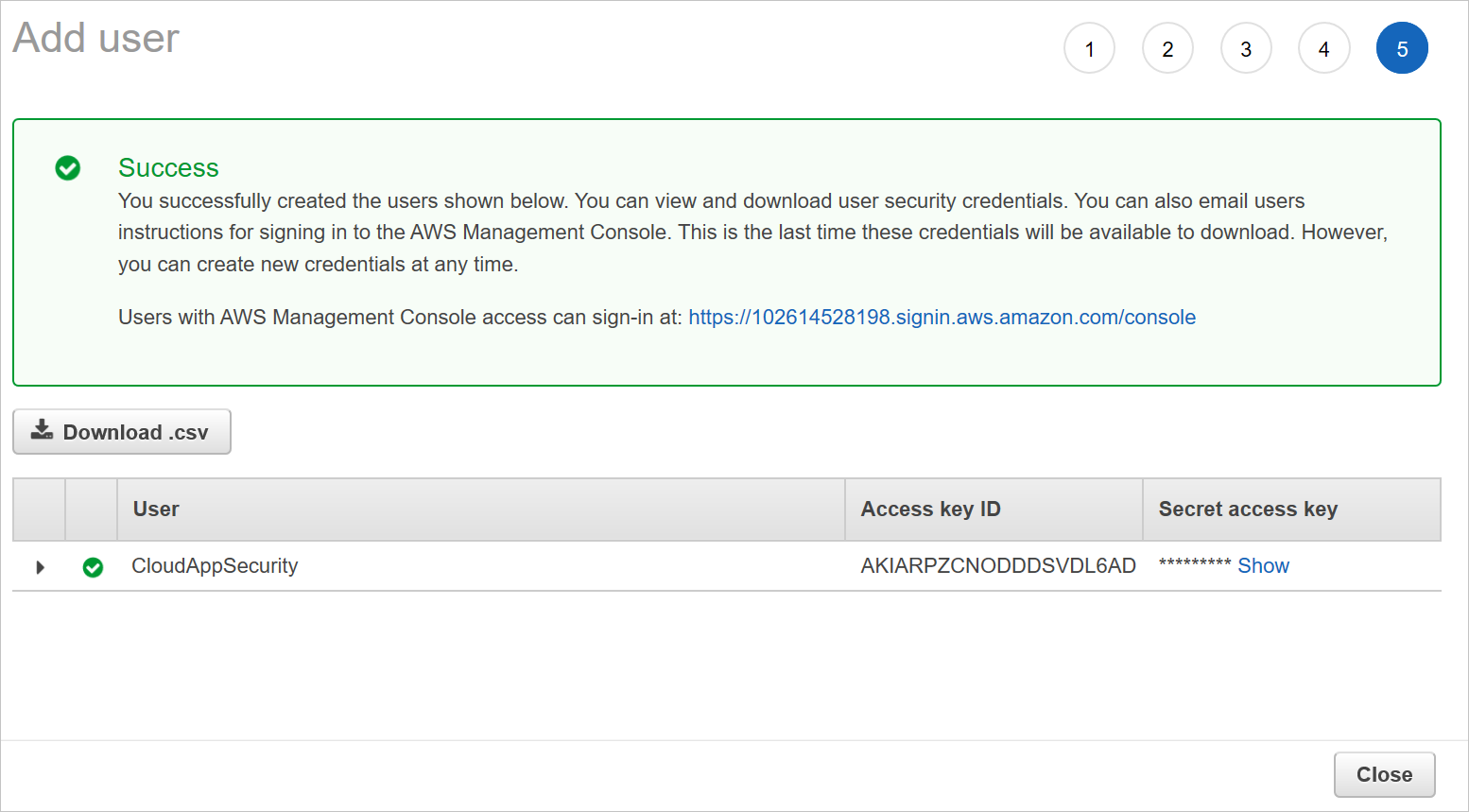

Po wyświetleniu komunikatu o powodzeniu wybierz pozycję Pobierz .csv , aby zapisać kopię poświadczeń nowego użytkownika. Będą one potrzebne później.

Uwaga

Po nawiązaniu połączenia z platformą AWS zdarzenia będą odbierane przez siedem dni przed nawiązaniem połączenia. Jeśli po prostu włączono usługę CloudTrail, od momentu włączenia usługi CloudTrail będziesz otrzymywać zdarzenia.

Krok 2. inspekcja usług Amazon Web Services Połączenie w usłudze Defender dla Chmury Apps

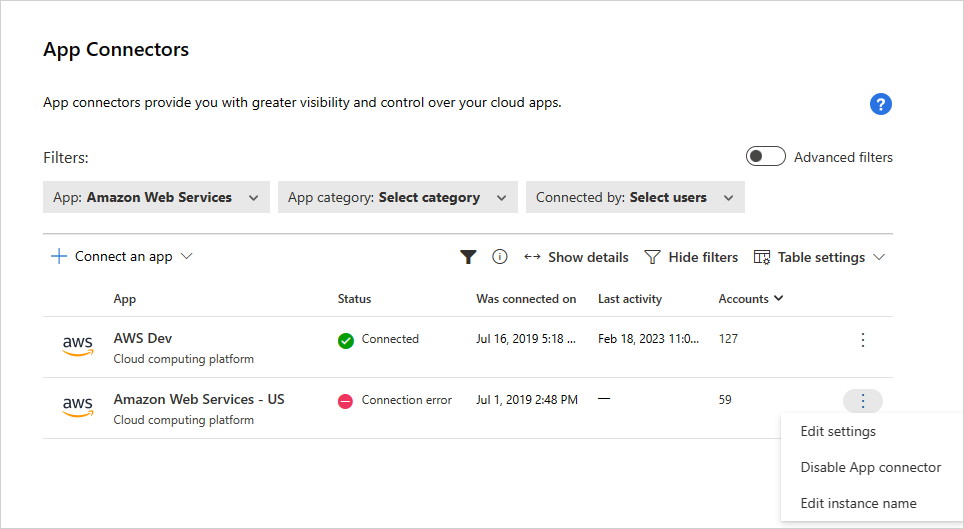

W witrynie Microsoft Defender Portal wybierz pozycję Ustawienia. Następnie wybierz pozycję Aplikacje w chmurze. W obszarze Połączenie ed apps (Aplikacje Połączenie ed) wybierz pozycję App Połączenie ors (Połączenie ors).

Na stronie Łącznik aplikacji s, aby podać poświadczenia łącznika platformy AWS, wykonaj jedną z następujących czynności:

W przypadku nowego łącznika

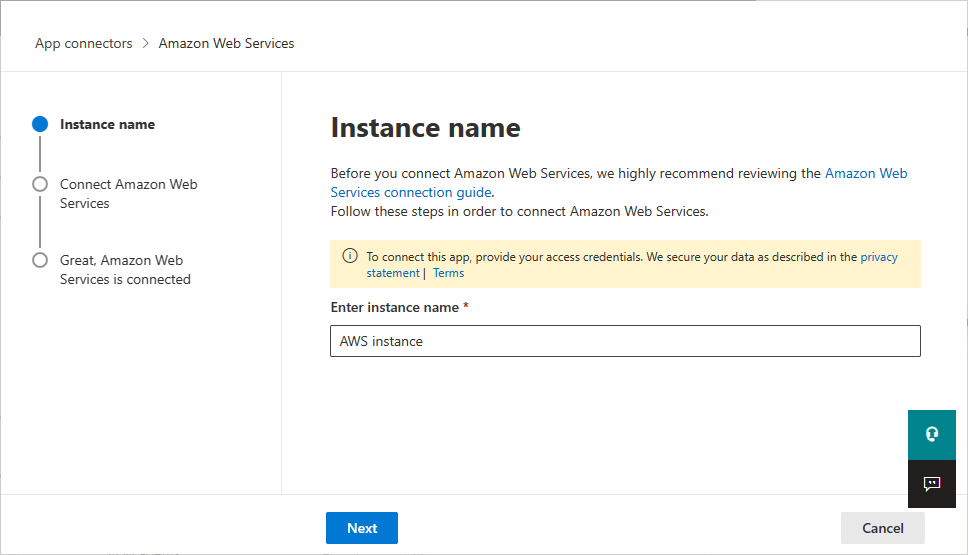

Wybierz pozycję +Połączenie aplikację, a następnie pozycję Amazon Web Services.

W następnym oknie podaj nazwę łącznika, a następnie wybierz przycisk Dalej.

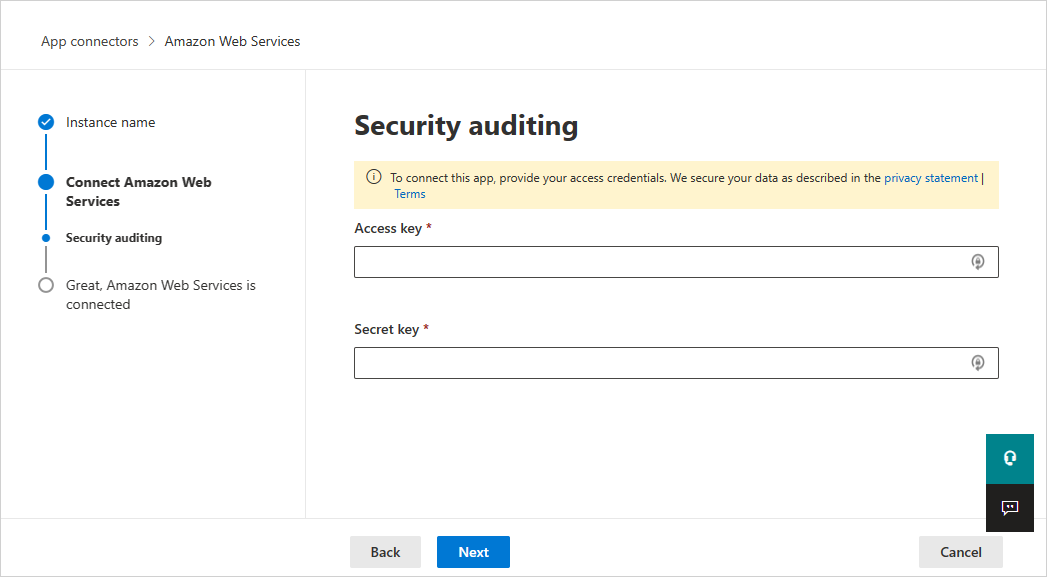

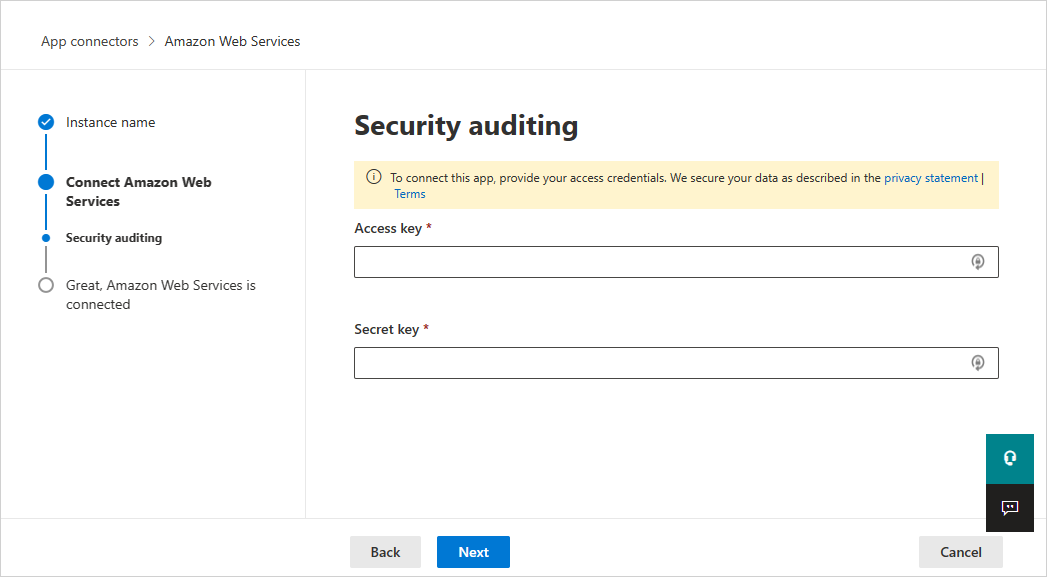

Na stronie Połączenie Amazon Web Services wybierz pozycję Inspekcja zabezpieczeń, a następnie wybierz pozycję Dalej.

Na stronie Inspekcja zabezpieczeń wklej klucz dostępu i klucz tajny z pliku .csv do odpowiednich pól, a następnie wybierz przycisk Dalej.

Dla istniejącego łącznika

Na liście łączników w wierszu, w którym pojawi się łącznik platformy AWS, wybierz pozycję Edytuj ustawienia.

Na stronach Nazwa wystąpienia i Połączenie Amazon Web Services wybierz pozycję Dalej. Na stronie Inspekcja zabezpieczeń wklej klucz dostępu i klucz tajny z pliku .csv do odpowiednich pól, a następnie wybierz przycisk Dalej.

W witrynie Microsoft Defender Portal wybierz pozycję Ustawienia. Następnie wybierz pozycję Aplikacje w chmurze. W obszarze Połączenie ed apps (Aplikacje Połączenie ed) wybierz pozycję App Połączenie ors (Połączenie ors). Upewnij się, że stan połączonej Połączenie or aplikacji jest Połączenie.

Następne kroki

Jeśli napotkasz jakiekolwiek problemy, jesteśmy tutaj, aby pomóc. Aby uzyskać pomoc lub pomoc techniczną dotyczącą problemu z produktem, otwórz bilet pomocy technicznej.