Microsoft Entra Połączenie Health operations (Operacje usługi Microsoft Entra Połączenie Health)

W tym temacie opisano różne operacje, które można wykonać przy użyciu usługi Microsoft Entra Połączenie Health.

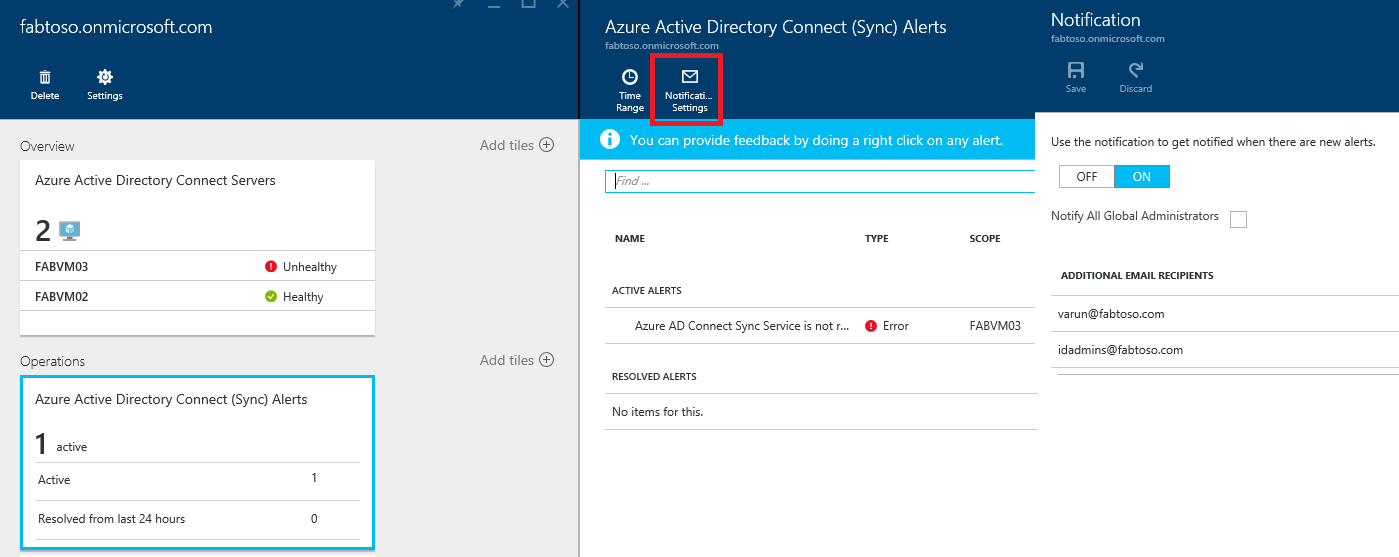

Włączanie powiadomień e-mail

Usługę Microsoft Entra Połączenie Health można skonfigurować tak, aby wysyłała powiadomienia e-mail, gdy alerty wskazują, że infrastruktura tożsamości nie jest w dobrej kondycji. Dzieje się tak po wygenerowaniu alertu i rozwiązaniu problemu.

Uwaga

Powiadomienia e-mail są domyślnie włączone.

Aby włączyć powiadomienia e-mail usługi Microsoft Entra Połączenie Health

- W centrum administracyjnym firmy Microsoft Entra wyszukaj pozycję Microsoft Entra Połączenie Health

- Wybierz pozycję Błędy synchronizacji

- Wybierz pozycję Ustawienia powiadomień.

- Na przełączniku powiadomień e-mail wybierz pozycję WŁĄCZONE.

- Zaznacz to pole wyboru, jeśli chcesz, aby wszystkie tożsamości hybrydowe Administracja istratory otrzymywały powiadomienia e-mail.

- Jeśli chcesz otrzymywać powiadomienia e-mail na innych adresach e-mail, określ je w polu Dodatkowi adresaci e-mail. Aby usunąć adres e-mail z tej listy, kliknij prawym przyciskiem myszy wpis i wybierz polecenie Usuń.

- Aby sfinalizować zmiany, kliknij przycisk Zapisz. Zmiany obowiązują dopiero po zapisaniu.

Uwaga

Jeśli występują problemy z przetwarzaniem żądań synchronizacji w naszej usłudze zaplecza, ta usługa wysyła wiadomość e-mail z powiadomieniem ze szczegółami błędu na adres e-mail kontaktu administracyjnego twojej dzierżawy. Słyszeliśmy opinie klientów, że w niektórych przypadkach ilość tych komunikatów jest zbyt duża, więc zmieniamy sposób wysyłania tych wiadomości.

Zamiast wysyłać komunikat dla każdego błędu synchronizacji za każdym razem, gdy wystąpi, wyślemy dzienny skrót wszystkich błędów zwróconych przez usługę zaplecza. Wiadomości e-mail o błędach synchronizacji są wysyłane raz dziennie na podstawie nierozwiązanych błędów z poprzedniego dnia. Jeśli więc klient wyzwoli błąd, ale rozwiąże go dość szybko, nie otrzyma wiadomości e-mail następnego dnia. Dzięki temu klienci mogą przetwarzać te błędy w bardziej wydajny sposób i zmniejsza liczbę zduplikowanych komunikatów o błędach.

Usuwanie serwera lub wystąpienia usługi

Uwaga

Do wykonania kroków usuwania wymagana jest licencja Microsoft Entra ID P1 lub P2.

W niektórych przypadkach może być konieczne usunięcie monitorowanego serwera. Oto, co musisz wiedzieć, aby usunąć serwer z usługi Microsoft Entra Połączenie Health.

Podczas usuwania serwera należy pamiętać o następujących kwestiach:

- Ta akcja uniemożliwia zbieranie dalszych danych z tego serwera. Ten serwer jest usuwany z usługi monitorowania. Po wykonaniu tej akcji nie można wyświetlić nowych alertów, monitorowania ani danych analizy użycia dla tego serwera.

- Ta akcja nie powoduje odinstalowania agenta kondycji z serwera. Jeśli agent kondycji nie został odinstalowany przed wykonaniem tego kroku, mogą zostać wyświetlone błędy związane z agentem kondycji na serwerze.

- Ta akcja nie powoduje usunięcia danych już zebranych z tego serwera. Te dane są usuwane zgodnie z zasadami przechowywania danych platformy Azure.

- Po wykonaniu tej akcji, jeśli chcesz ponownie rozpocząć monitorowanie tego samego serwera, należy odinstalować i ponownie zainstalować agenta kondycji na tym serwerze.

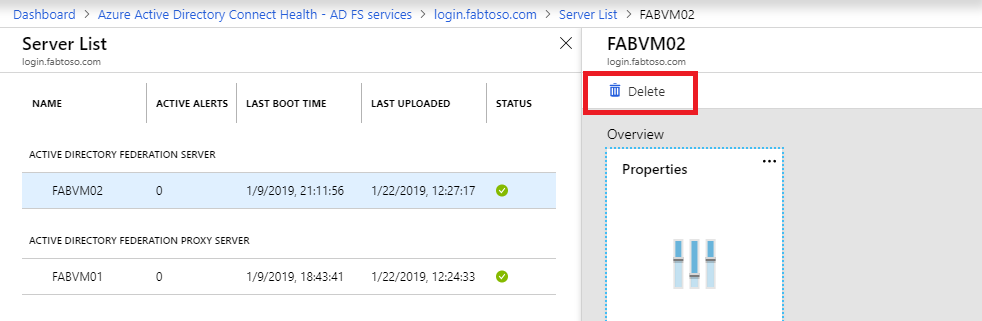

Usuwanie serwera z usługi Microsoft Entra Połączenie Health

Uwaga

Do wykonania kroków usuwania wymagana jest licencja Microsoft Entra ID P1 lub P2.

Microsoft Entra Połączenie Health for Active Directory Federation Services (AD FS) i Microsoft Entra Połączenie (sync):

- Otwórz blok Serwer w bloku Lista serwerów, wybierając nazwę serwera do usunięcia.

- W bloku Serwer na pasku akcji kliknij pozycję Usuń.

- Potwierdź, wpisując nazwę serwera w polu potwierdzenia.

- Kliknij Usuń.

Microsoft Entra Połączenie Health dla usług AD Domain Services:

- Otwórz pulpit nawigacyjny Kontrolery domeny.

- Wybierz kontroler domeny, który ma zostać usunięty.

- Na pasku akcji kliknij pozycję Usuń wybrane.

- Potwierdź akcję usunięcia serwera.

- Kliknij Usuń.

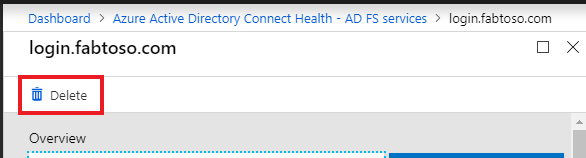

Usuwanie wystąpienia usługi z usługi Microsoft Entra Połączenie Health

W niektórych przypadkach możesz usunąć wystąpienie usługi. Oto, co musisz wiedzieć, aby usunąć wystąpienie usługi z usługi Microsoft Entra Połączenie Health.

Podczas usuwania wystąpienia usługi należy pamiętać o następujących kwestiach:

- Ta akcja powoduje usunięcie bieżącego wystąpienia usługi z usługi monitorowania.

- Ta akcja nie powoduje odinstalowania ani usunięcia agenta kondycji z żadnego z serwerów, które były monitorowane w ramach tego wystąpienia usługi. Jeśli agent kondycji nie został odinstalowany przed wykonaniem tego kroku, mogą zostać wyświetlone błędy związane z agentem kondycji na serwerach.

- Wszystkie dane z tego wystąpienia usługi są usuwane zgodnie z zasadami przechowywania danych platformy Azure.

- Po wykonaniu tej akcji, jeśli chcesz rozpocząć monitorowanie usługi, odinstaluj i ponownie zainstaluj agenta kondycji na wszystkich serwerach. Po wykonaniu tej akcji, jeśli chcesz ponownie rozpocząć monitorowanie tego samego serwera, odinstaluj, ponownie zainstaluj i zarejestruj agenta kondycji na tym serwerze.

Aby usunąć wystąpienie usługi z usługi Microsoft Entra Połączenie Health

- Otwórz blok Usługa w bloku Lista usług, wybierając identyfikator usługi (nazwę farmy), który chcesz usunąć.

- W bloku Usługa na pasku akcji kliknij pozycję Usuń.

- Potwierdź, wpisując nazwę usługi w polu potwierdzenia (na przykład: sts.contoso.com).

- Kliknij Usuń.

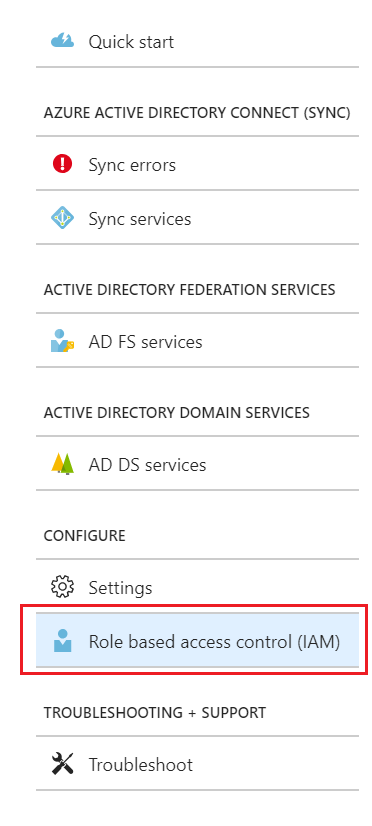

Zarządzanie dostępem za pomocą kontroli dostępu opartej na rolach platformy Azure

Kontrola dostępu oparta na rolach (RBAC) platformy Azure dla usługi Microsoft Entra Połączenie Health zapewnia dostęp do użytkowników i grup innych niż tożsamości hybrydowej Administracja istratory. Kontrola dostępu oparta na rolach platformy Azure przypisuje role do zamierzonych użytkowników i grup oraz udostępnia mechanizm ograniczania tożsamości hybrydowej Administracja istratorów w katalogu.

Role

Usługa Microsoft Entra Połączenie Health obsługuje następujące wbudowane role:

| Rola | Uprawnienia |

|---|---|

| Właściciel | Właściciele mogą zarządzać dostępem (na przykład przypisywać rolę do użytkownika lub grupy), wyświetlać wszystkie informacje (na przykład wyświetlać alerty) z portalu i zmieniać ustawienia (na przykład powiadomienia e-mail) w usłudze Microsoft Entra Połączenie Health. Domyślnie ta rola jest przypisywana Administracja istratorom tożsamości hybrydowej firmy Microsoft i nie można jej zmienić. |

| Współautor | Współautorzy mogą wyświetlać wszystkie informacje (na przykład wyświetlać alerty) z portalu i zmieniać ustawienia (na przykład powiadomienia e-mail) w usłudze Microsoft Entra Połączenie Health. |

| Czytelnik | Czytelnicy mogą wyświetlać wszystkie informacje (na przykład wyświetlać alerty) z portalu w witrynie Microsoft Entra Połączenie Health. |

Wszystkie inne role (takie jak user access Administracja istrators lub DevTest Labs Users) nie mają wpływu na dostęp w usłudze Microsoft Entra Połączenie Health, nawet jeśli role są dostępne w środowisku portalu.

Zakres dostępu

Usługa Microsoft Entra Połączenie Health obsługuje zarządzanie dostępem na dwóch poziomach:

- Wszystkie wystąpienia usługi: jest to zalecana ścieżka w większości przypadków. Kontroluje dostęp do wszystkich wystąpień usług (na przykład farmy usług AD FS) we wszystkich typach ról monitorowanych przez firmę Microsoft Entra Połączenie Health.

- Wystąpienie usługi: w niektórych przypadkach może być konieczne rozdzielenie dostępu na podstawie typów ról lub wystąpienia usługi. W takim przypadku można zarządzać dostępem na poziomie wystąpienia usługi.

Uprawnienie jest przyznawane, jeśli użytkownik końcowy ma dostęp na poziomie katalogu lub wystąpienia usługi.

Zezwalaj użytkownikom lub grupom na dostęp do usługi Microsoft Entra Połączenie Health

W poniższych krokach pokazano, jak zezwolić na dostęp.

Krok 1. Wybieranie odpowiedniego zakresu dostępu

Aby zezwolić użytkownikowi na dostęp na poziomie wszystkich wystąpień usług w usłudze Microsoft Entra Połączenie Health, otwórz główny blok w usłudze Microsoft Entra Połączenie Health.

Krok 2. Dodawanie użytkowników i grup oraz przypisywanie ról

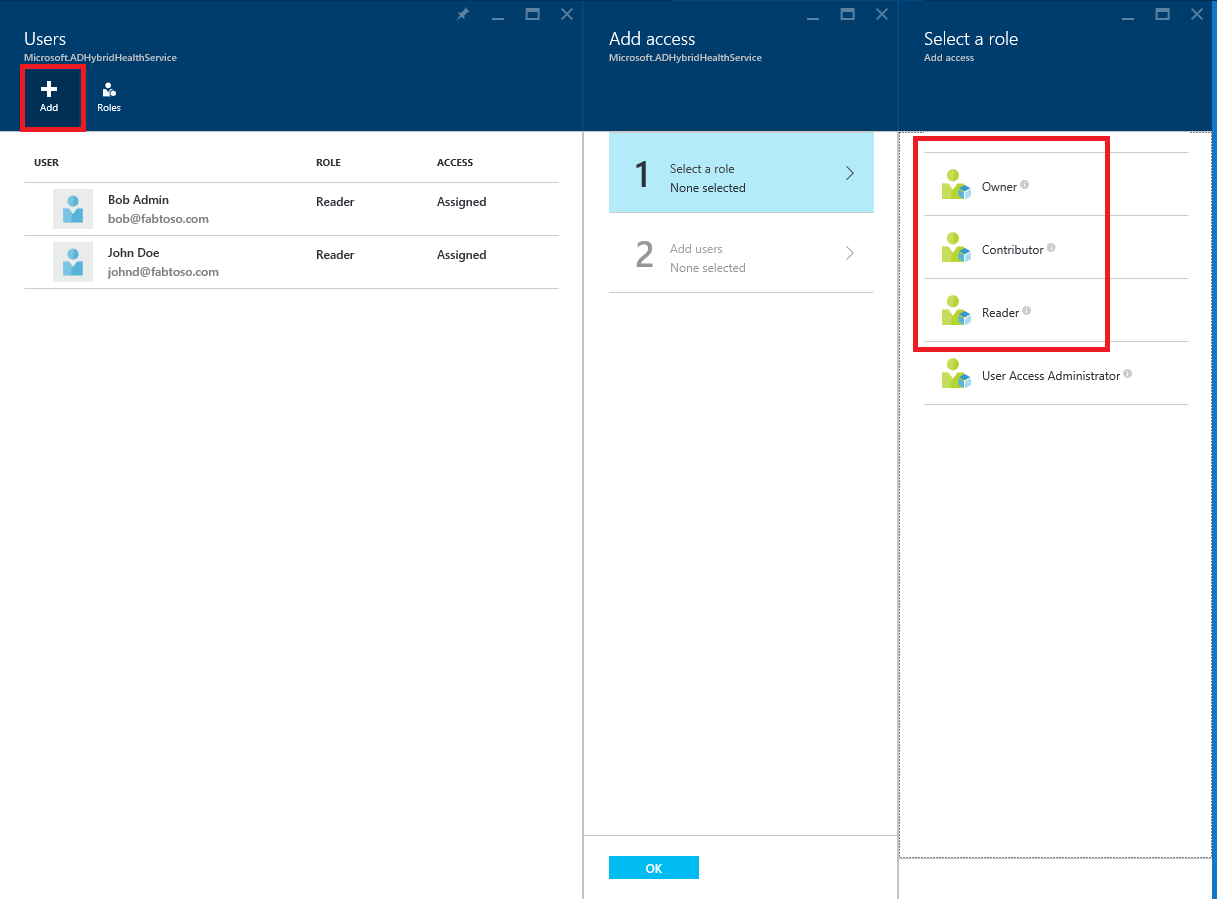

- W sekcji Konfigurowanie kliknij pozycję Użytkownicy.

- Wybierz Dodaj.

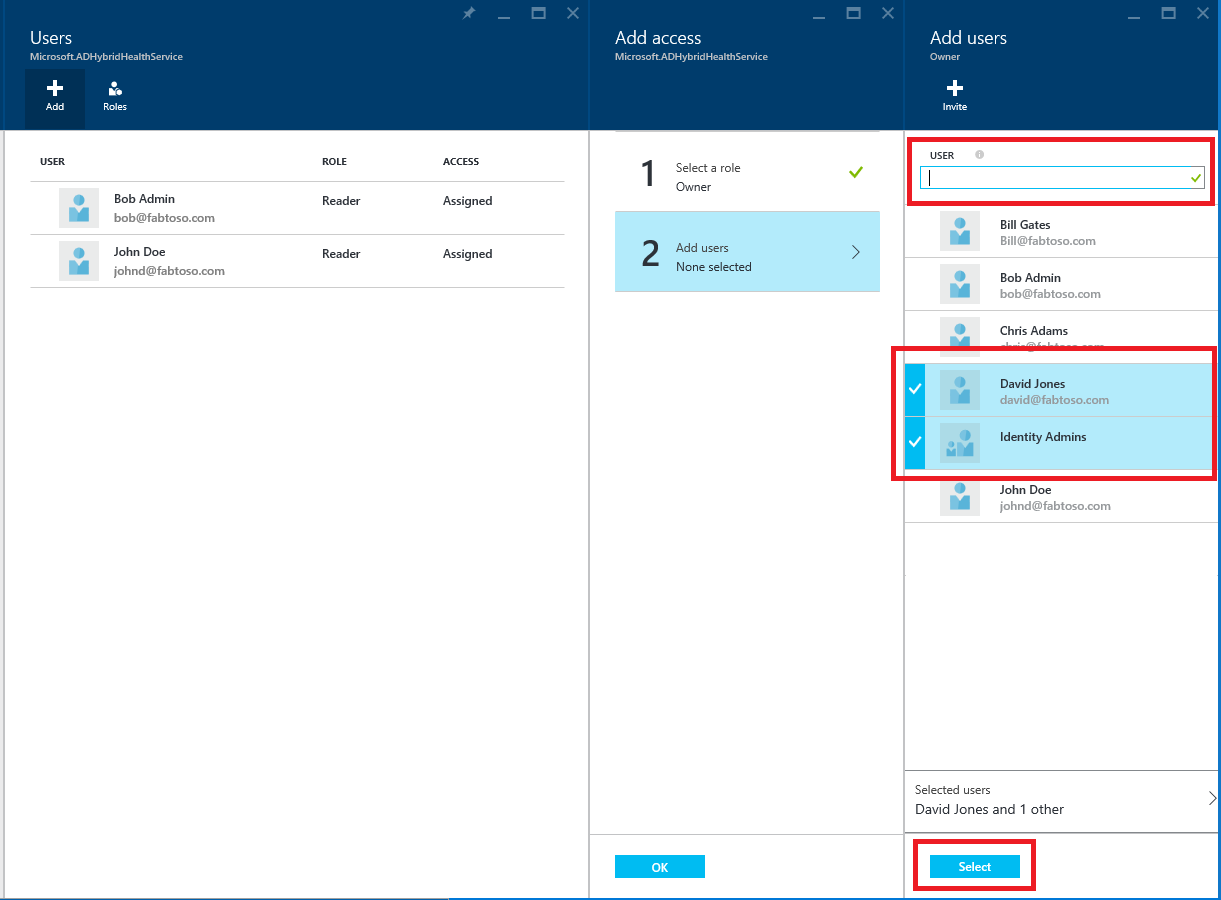

- W okienku Wybierz rolę wybierz rolę (na przykład Właściciel).

- Wpisz nazwę lub identyfikator docelowego użytkownika lub grupy. Jednocześnie można wybrać co najmniej jednego użytkownika lub grupy. Kliknij opcję Wybierz.

- Wybierz przycisk OK.

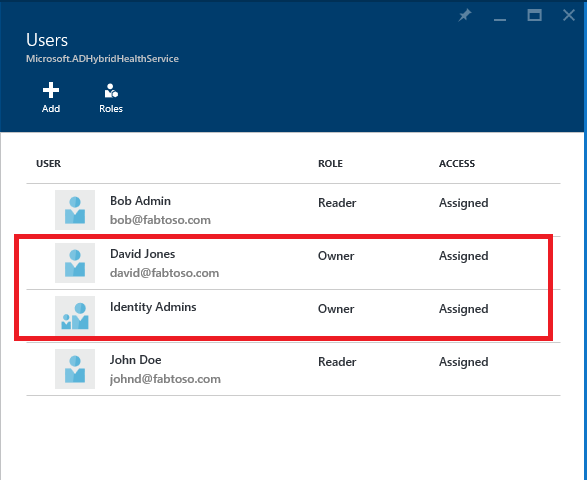

- Po zakończeniu przypisywania roli użytkownicy i grupy pojawią się na liście.

Teraz wymienieni użytkownicy i grupy mają dostęp zgodnie z przypisanymi rolami.

Uwaga

- Administratorzy globalni zawsze mają pełny dostęp do wszystkich operacji, ale konta administratorów globalnych nie znajdują się na powyższej liście.

- Funkcja Zaproś użytkowników nie jest obsługiwana w usłudze Microsoft Entra Połączenie Health.

Krok 3. Udostępnianie lokalizacji bloku użytkownikom lub grupom

- Po przypisaniu uprawnień użytkownik może uzyskać dostęp do usługi Microsoft Entra Połączenie Health, przechodząc tutaj.

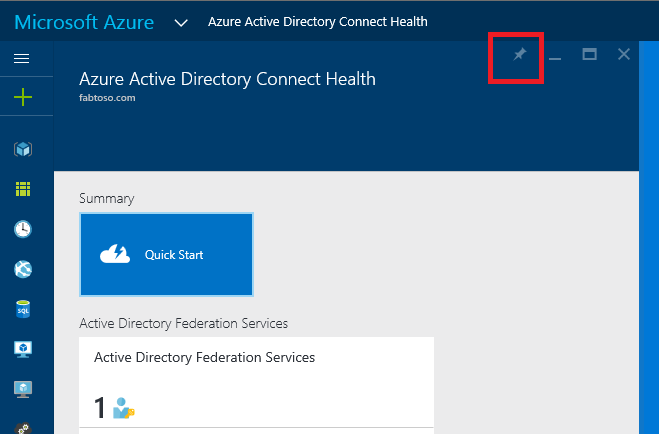

- W bloku użytkownik może przypiąć blok lub różne jego części do pulpitu nawigacyjnego. Po prostu kliknij ikonę Przypnij do pulpitu nawigacyjnego .

Uwaga

Użytkownik z przypisaną rolą Czytelnik nie może pobrać rozszerzenia Microsoft Entra Połączenie Health z witryny Azure Marketplace. Użytkownik nie może wykonać niezbędnej operacji "create" w tym celu. Użytkownik nadal może przejść do bloku, przechodząc do poprzedniego linku. W przypadku późniejszego użycia użytkownik może przypiąć blok do pulpitu nawigacyjnego.

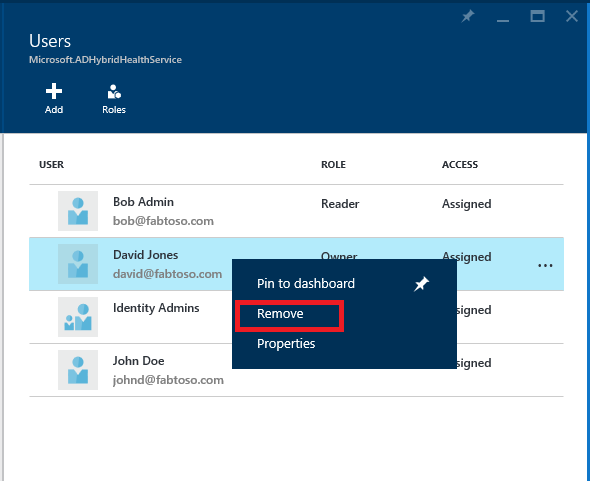

Usuwanie użytkowników lub grup

Możesz usunąć użytkownika lub grupę dodaną do usługi Microsoft Entra Połączenie Health i RBAC platformy Azure. Po prostu kliknij prawym przyciskiem myszy użytkownika lub grupę, a następnie wybierz polecenie Usuń.

Następne kroki

- Microsoft Entra Połączenie Health

- Instalacja programu Microsoft Entra Połączenie Health Agent

- Używanie usługi Microsoft Entra Połączenie Health z usługami AD FS

- Używanie usługi Microsoft Entra Połączenie Health do celów synchronizacji

- Używanie usługi Microsoft Entra Połączenie Health z usługami AD DS

- Microsoft Entra Połączenie Health — często zadawane pytania

- Historia wersji programu Microsoft Entra Połączenie Health