Escolha o método de autenticação correto para sua solução de identidade híbrida do Microsoft Entra

Escolher o método de autenticação correto é a principal preocupação para organizações que desejam migrar seus aplicativos para a nuvem. Não subestime essa decisão pelos seguintes motivos:

É a primeira decisão para uma organização que deseja migrar para a nuvem.

O método de autenticação é um componente crítico da presença de uma organização na nuvem. Ele controla o acesso a todos os recursos e dados na nuvem.

É a base de todos os outros recursos avançados de segurança e experiência do usuário no Microsoft Entra ID.

A identidade é o novo plano de controle de segurança de TI, portanto, a autenticação é a proteção de acesso da organização ao novo mundo da nuvem. As organizações precisam de um plano de controle de identidade que reforce a segurança e mantenha os aplicativos de nuvem protegidos contra invasores.

Observação

Alterar seu método de autenticação requer planejamento, teste e potencialmente tempo de inatividade. A distribuição em etapas é uma ótima forma de testar a migração de usuário da federação para a autenticação na nuvem.

Fora do escopo

As organizações que não têm um espaço de diretório local existente não são o foco deste artigo. Normalmente, essas empresas criam identidades somente na nuvem, o que não exige uma solução de identidade híbrida. As identidades somente na nuvem existem apenas na nuvem e não estão associadas a identidades locais correspondentes.

Métodos de autenticação

Quando a solução de identidade híbrida do Microsoft Entra é o seu novo plano de controle, a autenticação é a base do acesso à nuvem. A escolha do método de autenticação correto é uma primeira decisão fundamental na configuração de uma solução de identidade híbrida do Microsoft Entra. O método de autenticação escolhido é configurado usando o Microsoft Entra Connect, que também provisiona usuários na nuvem.

Para escolher um método de autenticação, é necessário considerar o tempo, a infraestrutura existente, a complexidade e o custo de implementação de sua escolha. Esses fatores são diferentes para cada organização e podem mudar ao longo do tempo.

O Microsoft Entra ID dá suporte aos seguintes métodos de autenticação para soluções de identidade híbrida.

Autenticação de nuvem

Ao escolher esse método de autenticação, o Microsoft Entra ID cuida do processo de entrada dos usuários. Além disso, com o SSO (logon único), os usuários podem entrar em aplicativos de nuvem sem precisar inserir as credenciais novamente. Com a autenticação na nuvem, é possível escolher entre duas opções:

Sincronização de hash de senha do Microsoft Entra. A maneira mais simples de habilitar a autenticação para objetos de diretório locais no Microsoft Entra ID. Os usuários podem usar o mesmo nome de usuário e senha que usam localmente, sem precisar implantar nenhuma infraestrutura adicional. Alguns recursos premium do Microsoft Entra ID, como o Identity Protection e o Microsoft Entra Domain Services, exigem a sincronização de hash de senha, independentemente do método de autenticação escolhido.

Observação

As senhas nunca são armazenadas em texto não criptografado ou são criptografadas com um algoritmo reversível no Microsoft Entra ID. Para obter mais informações sobre o processo real de sincronização de hash de senha, confira Implementar a sincronização de hash de senha com o Microsoft Entra Connect Sync.

Autenticação de passagem do Microsoft Entra. Fornece uma validação de senha simples para os serviços de autenticação do Microsoft Entra usando um agente de software que é executado em um ou mais servidores locais. Os servidores validam os usuários diretamente no Active Directory local, o que garante que a validação de senha não ocorra na nuvem.

As empresas com um requisito de segurança de imposição imediata de estados de conta de usuário local, políticas de senha e horas de entrada podem usar esse método de autenticação. Para obter mais informações sobre o processo real de autenticação de passagem, confira Entrada de usuário com autenticação de passagem do Microsoft Entra.

Autenticação federada

Ao escolher esse método de autenticação, o Microsoft Entra ID transfere o processo de autenticação para um sistema de autenticação confiável separado, como os Serviços de Federação do Active Directory (AD FS) local, para validar a senha do usuário.

O sistema de autenticação pode oferecer outros requisitos de autenticação avançados, por exemplo, autenticação multifator de terceiros.

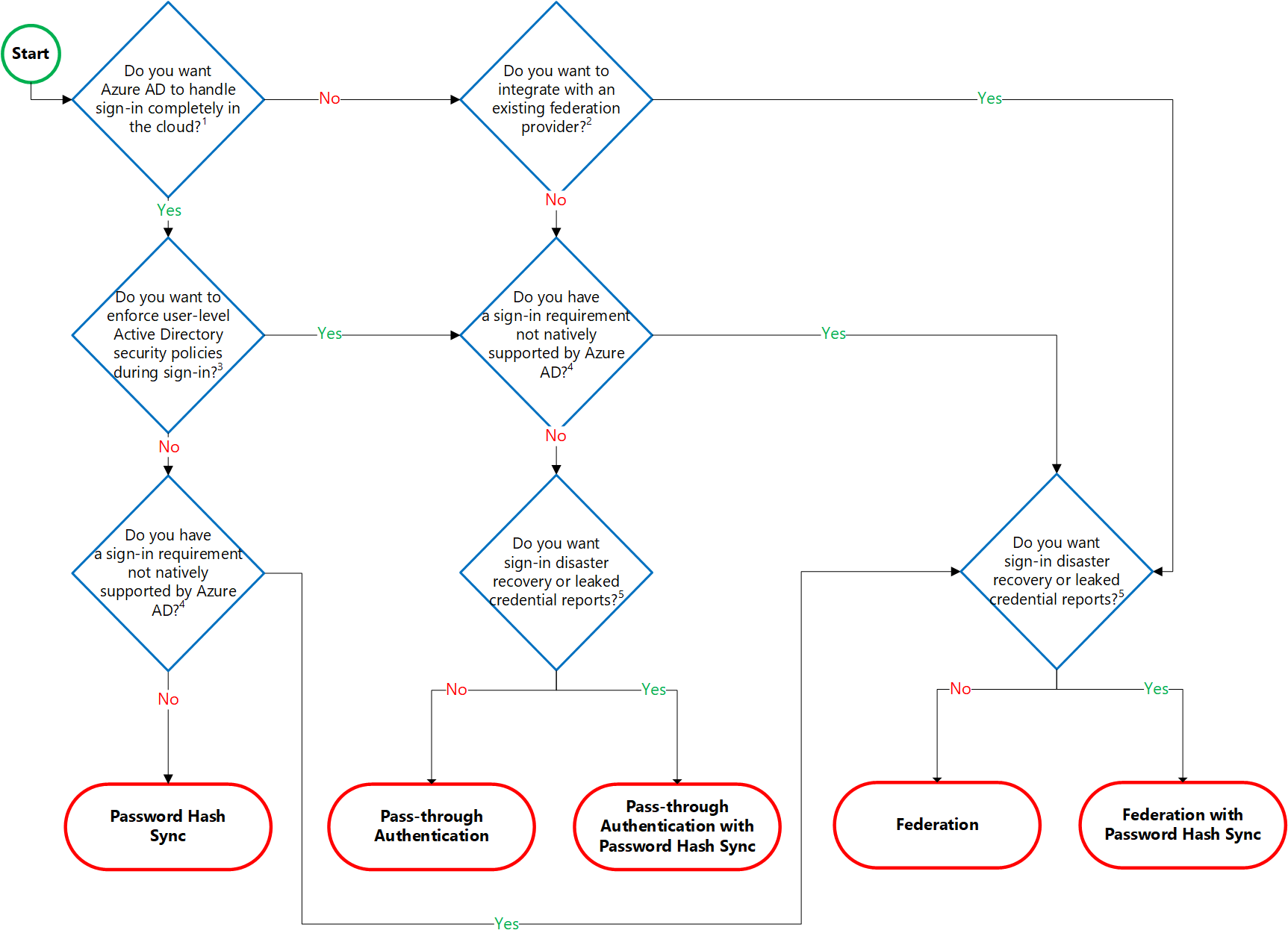

A seção a seguir ajudará você a decidir qual método de autenticação é adequado para você, usando uma árvore de decisão. Ele ajuda você a determinar se deve implantar a autenticação federada ou na nuvem para sua solução de identidade híbrida do Microsoft Entra.

Árvore de decisão

Detalhes sobre questões de decisão:

- O Microsoft Entra ID pode lidar com a entrada de usuários sem depender de componentes locais para verificar senhas.

- O Microsoft Entra ID pode transferir a entrada do usuário para um provedor de autenticação confiável, como o AD FS da Microsoft.

- Se você precisar aplicar políticas de segurança do Active Directory no nível do usuário, como conta expirada, conta desabilitada, senha expirada, conta bloqueada e horas de entrada em cada entrada de usuário, o Microsoft Entra ID exigirá alguns componentes locais.

- Recursos de entrada sem suporte nativo pelo Microsoft Entra ID:

- Entrar usando uma solução de autenticação de terceiros.

- Solução de autenticação de múltiplos sites locais.

- O Microsoft Entra ID Protection requer a Sincronização de Hash de Senha, independentemente do método de entrada escolhido, para fornecer o relatório Usuários com credenciais vazadas. As organizações podem fazer failover para sincronização de Hash de senha se o método de entrada principal falha, e ele foi configurado antes do evento de falha.

Observação

O Microsoft Entra ID Protection requer licenças do Microsoft Entra ID P2.

Considerações detalhadas

Autenticação na nuvem: Sincronização de hash de senha

Esforço. A sincronização de hash de senha exige o mínimo de esforço de implantação, manutenção e infraestrutura. Esse nível de esforço normalmente se aplica a organizações que precisam apenas que seus usuários entrem no Microsoft 365, em aplicativos SaaS e em outros recursos baseados no Microsoft Entra ID. Quando ativada, a sincronização de hash de senha faz parte do processo Microsoft Entra Connect Sync e é executada a cada dois minutos.

Experiência do usuário. Para melhorar a experiência de entrada dos usuários, use dispositivos ingressados no Microsoft Entra ou dispositivos ingressados de forma híbrida no Microsoft Entra. Se não for possível associar seus dispositivos Windows ao Microsoft Entra ID, recomendamos a implantação do SSO contínuo com sincronização de hash de senha. O SSO contínuo elimina prompts desnecessários quando os usuários estão conectados.

Cenários avançados. Se as organizações optarem por isso, é possível usar insights de identidades com relatórios do Microsoft Entra ID Protection com o Microsoft Entra ID P2. Um exemplo é o relatório de credenciais vazadas. O Windows Hello para Empresas tem requisitos específicos quando a sincronização de hash de senha é usada. O Microsoft Entra Domain Services requer sincronização de hash de senha para provisionar usuários com credenciais corporativas no domínio gerenciado.

As organizações que exigem autenticação multifator com sincronização de hash de senha devem usar a autenticação multifator do Microsoft Entra ou controles personalizados do Acesso Condicional. Essas organizações não podem usar um método de autenticação multifator local ou de terceiros que dependa da federação.

Observação

O Acesso Condicional do Microsoft Entra requer licenças do Microsoft Entra ID P1.

Continuidade dos negócios. O uso da sincronização de hash de senha com a autenticação na nuvem está altamente disponível como um serviço de nuvem que pode ser expandido para todos os datacenters da Microsoft. Para garantir que a sincronização de hash de senha não fique inativa por longos períodos, implante um segundo servidor do Microsoft Entra Connect em modo de preparo em uma configuração de espera.

Considerações. No momento, a sincronização de hash de senha não impõe imediatamente as alterações nos estados da conta local. Nessa situação, um usuário tem acesso a aplicativos em nuvem até que o estado da conta do usuário seja sincronizado com o Microsoft Entra ID. As organizações podem desejar superar essa limitação executando um novo ciclo de sincronização depois que os administradores fizerem atualizações em massa nos estados da conta do usuário local. Um exemplo é a desabilitação de contas.

Observação

Atualmente, os estados de senha expirada e conta bloqueada não são sincronizados para o Microsoft Entra ID com o Microsoft Entra Connect. Ao alterar a senha de um usuário e definir que o usuário deve alterar a senha no próximo logon, o hash de senha não será sincronizado para o Microsoft Entra ID com o Microsoft Entra Connect até que o usuário altere a senha.

Veja como implementar a sincronização de hash de senha para obter as etapas de implantação.

Autenticação na nuvem: Autenticação de Passagem

Esforço. Para a autenticação de passagem, você precisa de um ou mais (recomendamos três) agentes leves instalados nos servidores existentes. Esses agentes precisam ter acesso ao Active Directory Domain Services local, incluindo os controladores de domínio locais do AD. Esses precisam ter acesso de saída à Internet e acesso aos controladores de domínio. Por esse motivo, não há suporte para implantação dos agentes em uma rede de perímetro.

A autenticação de passagem exige acesso à rede irrestrito aos controladores de domínio. Todo o tráfego de rede é criptografado e limitado a solicitações de autenticação. Para obter mais informações sobre esse processo, consulte a análise aprofundada sobre segurança na autenticação de passagem.

Experiência do usuário. Para melhorar a experiência de entrada dos usuários, use dispositivos ingressados no Microsoft Entra ou dispositivos ingressados de forma híbrida no Microsoft Entra. Se não for possível associar seus dispositivos Windows ao Microsoft Entra ID, recomendamos a implantação do SSO contínuo com sincronização de hash de senha. O SSO contínuo elimina prompts desnecessários quando os usuários estão conectados.

Cenários avançados. A Autenticação de Passagem impõe a política de conta local no momento da entrada. Por exemplo, o acesso é negado quando o estado da conta de um usuário local é desabilitado ou bloqueado, quando a senha expira ou quando a tentativa de logon está fora do horário de entrada permitido para o usuário.

As organizações que exigem autenticação multifator com autenticação de passagem devem usar a autenticação multifator do Microsoft Entra ou os controles personalizados do Acesso Condicional. Essas organizações não podem usar um método de autenticação multifator local ou de terceiros que dependa da federação. Os recursos avançados exigem a implantação da sincronização de hash de senha, independentemente de você escolher ou não a autenticação de passagem. Um exemplo é o relatório de credenciais vazadas do Identity Protection.

Continuidade dos negócios. Recomendamos a implantação de dois agentes extras de autenticação de passagem. Esses extras são adicionais ao primeiro agente no servidor do Microsoft Entra Connect. Essa outra implantação garante a alta disponibilidade das solicitações de autenticação. Quando você tiver três agentes implantados, um deles ainda poderá falhar quando outro agente estiver inoperante para manutenção.

Há outro benefício em implantar a sincronização de hash de senha, além da autenticação de passagem. Ela funciona como um método de autenticação de backup quando o método de autenticação primário não está mais disponível.

Considerações. É possível usar a sincronização de hash de senha como um método de autenticação de backup a para autenticação de passagem quando os agentes não puderem validar as credenciais de um usuário devido a uma falha local significativa. A sincronização de hash de senha não ocorre automaticamente e você deve usar o Microsoft Entra Connect para alternar o método de entrada manualmente.

Para outras considerações sobre a Autenticação de Passagem, incluindo o suporte à ID Alternativa, confira as perguntas frequentes.

Consulte a implementação da autenticação de passagem para ver etapas de implantação.

Autenticação federada

Esforço. Um sistema de autenticação federada depende de um sistema externo confiável para autenticar os usuários. Algumas empresas querem reutilizar seus investimentos em sistemas federados existentes com a solução de identidade híbrida do Microsoft Entra. A manutenção e o gerenciamento do sistema federado estão fora do controle do Microsoft Entra ID. Cabe à organização usar o sistema federado para garantir que ele seja implantado de forma segura e possa lidar com a carga de autenticação.

Experiência do usuário. A experiência do usuário de autenticação federada depende da implementação dos recursos, da topologia e da configuração do farm de federação. Algumas organizações precisam dessa flexibilidade para adaptar e configurar o acesso ao farm de federação de acordo com seus requisitos de segurança. Por exemplo, é possível configurar os usuários e os dispositivos conectados internamente para conectar os usuários automaticamente, sem notificá-los para que insiram suas credenciais. Essa configuração funciona porque eles já entraram em seus dispositivos. Se necessário, alguns recursos de segurança avançada dificultam ainda mais o processo de entrada dos usuários.

Cenários avançados. Uma solução de autenticação federada é necessária quando os clientes têm um requisito de autenticação que o Microsoft Entra ID não dá suporte nativamente. Veja informações detalhadas para ajudá-lo a escolher a opção ideal de entrada. Considere os seguintes requisitos comuns:

- Provedores de autenticação multifator de terceiros que exigem um provedor de identidade federado.

- Autenticação usando soluções de autenticação de terceiros. Confira a lista de compatibilidade de federação do Microsoft Entra.

- Entrada que exige um sAMAccountName, por exemplo, DOMAIN\nome de usuário, em vez de um nome UPN, por exemplo, user@domain.com.

Continuidade dos negócios. Normalmente, os sistemas federados exigem uma matriz com balanceamento de carga de servidores, conhecida como um farm. Esse farm é configurado em uma rede interna e topologia de rede de perímetro para garantir a alta disponibilidade para as solicitações de autenticação.

Implante a sincronização de hash de senha junto com a autenticação federada como um método de autenticação de backup quando o método de autenticação primário não estiver mais disponível. Um exemplo é quando os servidores locais não estão disponíveis. Algumas organizações empresariais de grande porte exigem uma solução de federação para dar suporte a vários pontos de entrada da Internet configurados com DNS geográfico para solicitações de autenticação de baixa latência.

Considerações. Normalmente, os sistemas federados exigem um investimento mais significativo em infraestrutura local. A maioria das organizações escolherá essa opção caso já tenha um investimento de federação local. Essa opção também é escolhida caso ela seja um forte requisito comercial o uso de um provedor de identidade única. A federação é mais complexa de operar e de resolver problemas em comparação com soluções de autenticação na nuvem.

Para um domínio não roteável que não pode ser verificado no Microsoft Entra ID, é necessária uma configuração extra para implementar a entrada com ID de usuário. Esse requisito é conhecido como suporte à ID de logon alternativa. Consulte Configurando a ID de logon alternativa para ver requisitos e limitações. Se você optar por usar um provedor de autenticação multifator de terceiros com federação, verifique se o provedor oferece suporte ao WS-Trust para permitir que os dispositivos ingressem no Microsoft Entra ID.

Veja Implantando servidores de federação para obter as etapas de implantação.

Observação

Ao implantar sua solução de identidade híbrida do Microsoft Entra, implemente uma das topologias com suporte do Microsoft Entra Connect. Saiba mais sobre as configurações com suporte e sem suporte em Topologias para o Microsoft Entra Connect.

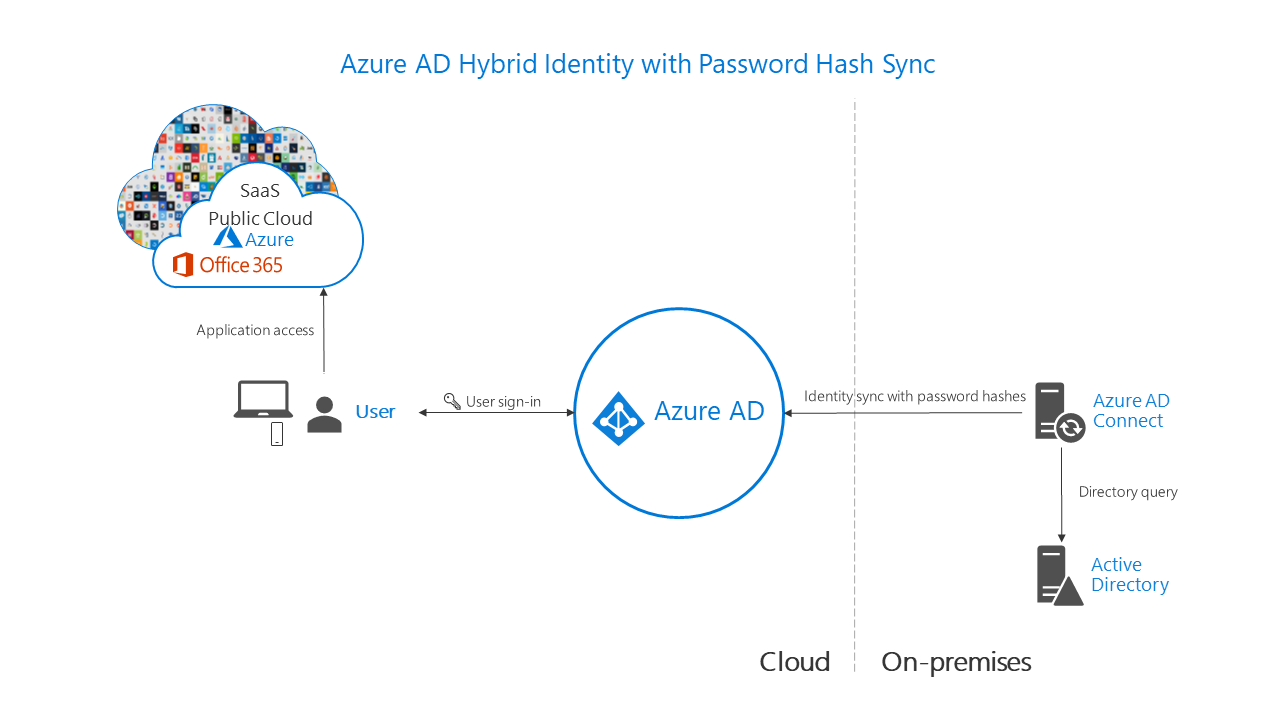

Diagramas de arquitetura

Os diagramas a seguir descrevem os componentes de arquitetura de alto nível necessários para cada método de autenticação que você pode usar com a solução de identidade híbrida do Microsoft Entra. Eles fornecem uma visão geral para ajudá-lo a comparar as diferenças entre as soluções.

Simplicidade de uma solução de sincronização de hash de senha:

Requisitos de autenticação de passagem do agente, usando dois agentes para redundância:

Componentes necessários para federação no perímetro e na rede interna de sua organização:

Comparando métodos

| Consideração | Sincronização de hash de senha | Autenticação de Passagem | Federação com o AD FS |

|---|---|---|---|

| Onde a autenticação ocorre? | Na nuvem | Na nuvem, após uma troca de verificação de senha segura com o agente de autenticação local | Local |

| Quais são os requisitos do servidor local além do sistema de provisionamento: Microsoft Entra Connect? | Nenhum | Um servidor para cada agente de autenticação adicional | Dois ou mais servidores do AD FS Dois ou mais servidores WAP na rede de perímetro/DMZ |

| Quais são os requisitos de Internet e de redes locais, além do sistema de provisionamento? | Nenhum | Acesso à Internet de saída dos servidores executando agentes de autenticação | Acesso à Internet de entrada aos servidores WAP no perímetro Acesso à rede de entrada aos servidores AD FS por meio dos servidores WAP no perímetro Balanceamento de carga de rede |

| Há algum requisito de certificado TLS/SSL? | Não | No | Sim |

| Há alguma solução de monitoramento de integridade? | Não obrigatório | Status do agente fornecido pelo Centro de administração do Microsoft Entra | Integridade do Microsoft Entra Connect |

| Usuários podem obter o logon único para recursos de nuvem de dispositivos que ingressaram no domínio dentro da rede da empresa? | Sim, com dispositivos ingressados no Microsoft Entra, dispositivos ingressados de forma híbrida no Microsoft Entra, o plug-in Microsoft Enterprise SSO para dispositivos Apple ou o SSO contínuo | Sim, com dispositivos ingressados no Microsoft Entra, dispositivos ingressados de forma híbrida no Microsoft Entra, o plug-in Microsoft Enterprise SSO para dispositivos Apple ou o SSO contínuo | Sim |

| Há suporte para quais tipos de entrada? | Nome Principal do Usuário + senha Autenticação Integrada do Windows usando SSO Contínuo ID de logon alternativa Dispositivos ingressados no Microsoft Entra Dispositivos ingressados de forma híbrida no Microsoft Entra Autenticação de certificado e cartão inteligente |

Nome Principal do Usuário + senha Autenticação Integrada do Windows usando SSO Contínuo ID de logon alternativa Dispositivos ingressados no Microsoft Entra Dispositivos ingressados de forma híbrida no Microsoft Entra Autenticação de certificado e cartão inteligente |

Nome Principal do Usuário + senha sAMAccountName + senha Autenticação integrada do Windows Autenticação de certificado e cartão inteligente ID de logon alternativa |

| Há suporte para o Windows Hello for Business? | Modelo de confiança de chave Confiança na nuvem híbrida |

Modelo de confiança de chave Confiança na nuvem híbrida Ambos requerem o nível funcional do domínio do Windows Server 2016 |

Modelo de confiança de chave Confiança na nuvem híbrida Modelo de confiança de certificado |

| Quais são as opções de autenticação multifator? | Autenticação multifator do Microsoft Entra Controles personalizados com Acesso Condicional* |

Autenticação multifator do Microsoft Entra Controles personalizados com Acesso Condicional* |

Autenticação multifator do Microsoft Entra MFA de Terceiros Controles personalizados com Acesso Condicional* |

| Há suporte para quais estados de conta de usuário? | Contas desabilitadas (até 30 minutos de atraso) |

Contas desabilitadas Conta bloqueada Conta expirada Senha expirada Horários de entrada |

Contas desabilitadas Conta bloqueada Conta expirada Senha expirada Horários de entrada |

| Quais são as opções de Acesso Condicional? | Acesso Condicional do Microsoft Entra, com o Microsoft Entra ID P1 ou P2 | Acesso Condicional do Microsoft Entra, com o Microsoft Entra ID P1 ou P2 | Acesso Condicional do Microsoft Entra, com o Microsoft Entra ID P1 ou P2 Regras de declaração do AD FS |

| Há suporte para protocolos herdados de bloqueio? | Sim | Sim | Sim |

| Você pode personalizar o logotipo, a imagem e a descrição nas páginas de entrada? | Sim, com o Microsoft Entra ID P1 ou P2 | Sim, com o Microsoft Entra ID P1 ou P2 | Sim |

| Há suporte para quais cenários avançados? | Bloqueio de senha inteligente Relatórios de credenciais vazadas, com o Microsoft Entra ID P2 |

Bloqueio de senha inteligente | Sistema de autenticação de baixa latência para vários sites Bloqueio de extranet de AD FS Integração com sistemas de identidade de terceiros |

Observação

Os controles personalizados no Acesso Condicional do Microsoft Entra não ão suporte atualmente ao registro de dispositivos.

Recomendações

Seu sistema de identidade garante que os usuários tenham acesso aos aplicativos migrados e disponibilizados na nuvem. Use ou habilite a sincronização de hash de senha para o método de autenticação escolhido, seja qual for, pelos seguintes motivos:

Alta disponibilidade e recuperação de desastre. A Autenticação de Passagem e a federação dependem da infraestrutura local. Para a autenticação de passagem, a superfície local inclui a rede e o hardware do servidor necessários para os agentes de Autenticação de Passagem. Para a federação, a superfície local é ainda maior. Ela exige que os servidores na rede de perímetro atuem como um proxy para as solicitações de autenticação e os servidores internos de federação.

Para evitar pontos únicos de falha, implante servidores redundantes. Assim, as solicitações de autenticação sempre serão atendidas se um componente falhar. A autenticação de passagem e a federação também dependem dos controladores de domínio para responder às solicitações de autenticação, que também podem falhar. Muitos desses componentes precisam de manutenção para permanecerem íntegros. Há uma probabilidade maior de interrupções quando a manutenção não é planejada e implementada corretamente.

Sobrevivência à interrupção local. As consequências de uma interrupção local devido a um ataque cibernético ou desastre podem ser significativas, variando de danos à reputação da marca até a paralisação da organização que não consegue conter o ataque. Recentemente, muitas organizações foram vítimas de ataques de malware, incluindo ransomware direcionado, o que fez seus servidores locais ficarem inativos. Quando a Microsoft ajuda os clientes a lidar com esses tipos de ataques, ela observa duas categorias de organizações:

As organizações que anteriormente também ativaram a sincronização de hash com base na autenticação de passagem ou federada alteraram seu método de autenticação principal para usar a sincronização de hash de senha. Elas voltaram a ficar online em questão de horas. Ao usar o acesso ao email via Microsoft 365, elas trabalharam para resolver problemas e acessar outras cargas de trabalho baseadas em nuvem.

As organizações que não haviam habilitado a sincronização de hash de senha precisam recorrer a sistemas de email de consumidor externos não confiáveis para comunicação a fim de resolver problemas. Nesses casos, levava semanas para restaurar sua infraestrutura de identidade local, antes que os usuários conseguissem entrar em aplicativos baseados em nuvem novamente.

Proteção de identidade. Uma das melhores maneiras de proteger os usuários na nuvem é o Microsoft Entra ID Protection com o Microsoft Entra ID P2. A Microsoft examina a Internet continuamente para ver se há listas de usuários e de senhas comercializadas e disponibilizadas por atores mal-intencionados na dark Web. O Microsoft Entra ID pode usar essas informações para verificar se algum dos nomes de usuário e senhas da sua organização foi comprometido. Portanto, é fundamental habilitar a sincronização de hash de senha, independentemente do método de autenticação usado, seja a autenticação federada, seja a de passagem. As credenciais vazadas são apresentadas como um relatório. Use essas informações para bloquear ou forçar os usuários a alterar suas senhas quando tentarem entrar com senhas vazadas.

Conclusão

Este artigo descreve várias opções de autenticação que as organizações podem configurar e implantar para dar suporte ao acesso a aplicativos de nuvem. Para atender a vários requisitos técnicos, de negócios e de segurança, as organizações podem escolher entre a sincronização de hash de senha, a Autenticação de Passagem e a federação.

Considere cada método de autenticação. O esforço para implantar a solução e a experiência do usuário do processo de entrada atende aos seus requisitos de negócios? Avalie se a organização precisa dos cenários avançados e dos recursos de continuidade dos negócios de cada método de autenticação. Por fim, avalie as considerações de cada método de autenticação. Algum deles impede a implementação de sua escolha?

Próximas etapas

No mundo de hoje, as ameaças estão presentes 24 horas por dia e vêm de qualquer lugar. Implemente o método de autenticação correto e isso atenuará os riscos de segurança e protegerá as identidades.

Introdução ao Microsoft Entra ID e implantação da solução de autenticação certa para sua organização.

Caso esteja considerando migrar da autenticação federada para a autenticação na nuvem, saiba mais sobre como alterar o método de entrada. Para ajudar a planejar e implementar a migração, use estes planos de implantação de projeto ou considere usar o novo recurso distribuição em etapas para migrar usuários federados ao uso da autenticação de nuvem em uma abordagem em etapas.