Gerenciar os logs de fluxo do NSG usando o Azure Policy

O Azure Policy ajuda você a impor padrões organizacionais e a avaliar a conformidade em escala. Casos de uso comuns do Azure Policy incluem implementar a governança para consistência de recursos, conformidade regulatória, segurança, custo e gerenciamento. Para saber mais sobre o Azure Policy, consulte O que é Azure Policy? e Início Rápido: Criar uma atribuição de política para identificar recursos fora de conformidade.

Neste artigo, você aprenderá a usar duas políticas internas para gerenciar a instalação de logs de fluxo do NSG (grupo de segurança de rede). A primeira política sinaliza qualquer grupo de segurança de rede que não possui os logs de fluxo habilitados. A segunda política implanta automaticamente os logs de fluxo do NSG que não possuem os logs de fluxo habilitados.

Auditar grupos de segurança de rede usando uma política interna

A política Os logs de fluxo devem ser configurados para cada grupo de segurança de rede audita todos os grupos de segurança de rede existentes em um escopo, verificando todos os objetos do Azure Resource Manager do tipo Microsoft.Network/networkSecurityGroups. Em seguida, essa política verifica se há logs de fluxo vinculados por meio da propriedade Logs de fluxo do grupo de segurança de rede e sinaliza qualquer grupo de segurança de rede que não possui logs de fluxo habilitados.

Para auditar seu logs de fluxo usando a política integrada:

Entre no portal do Azure.

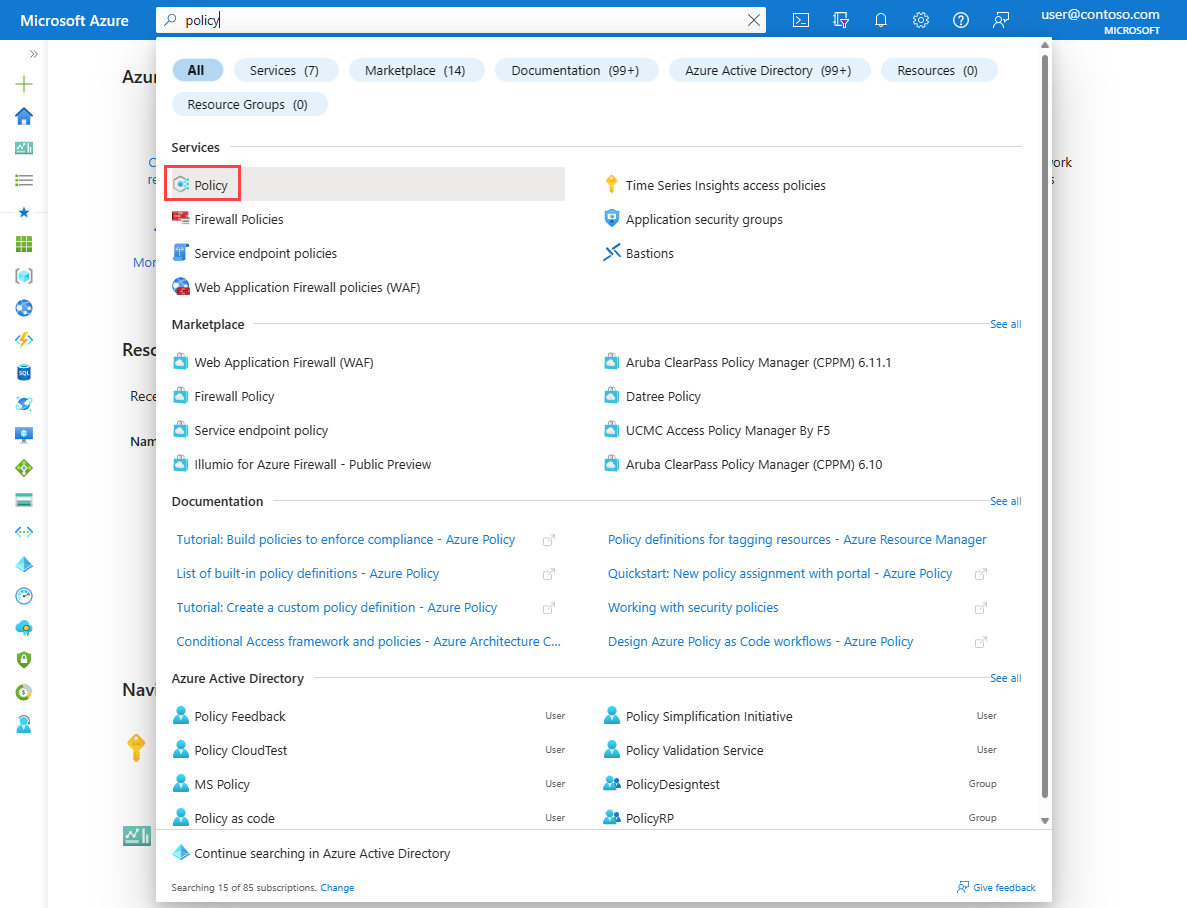

Na caixa de pesquisa na parte superior do portal, insira política. Selecione Política nos resultados da pesquisa.

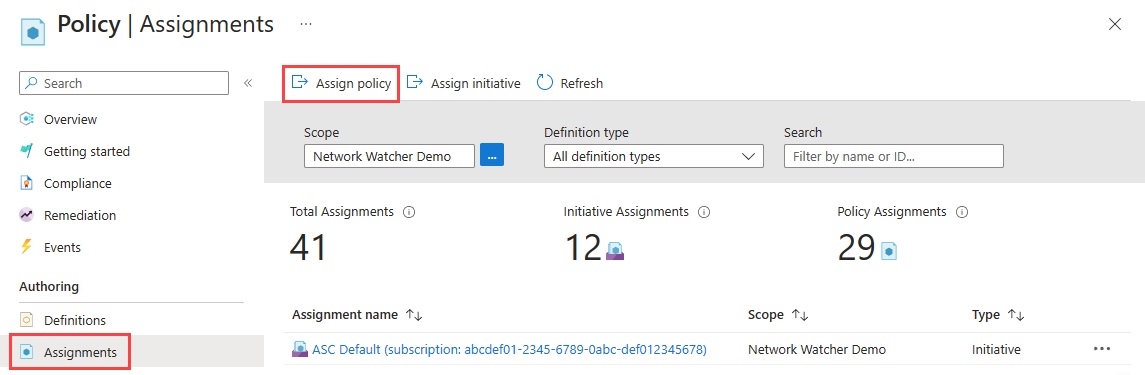

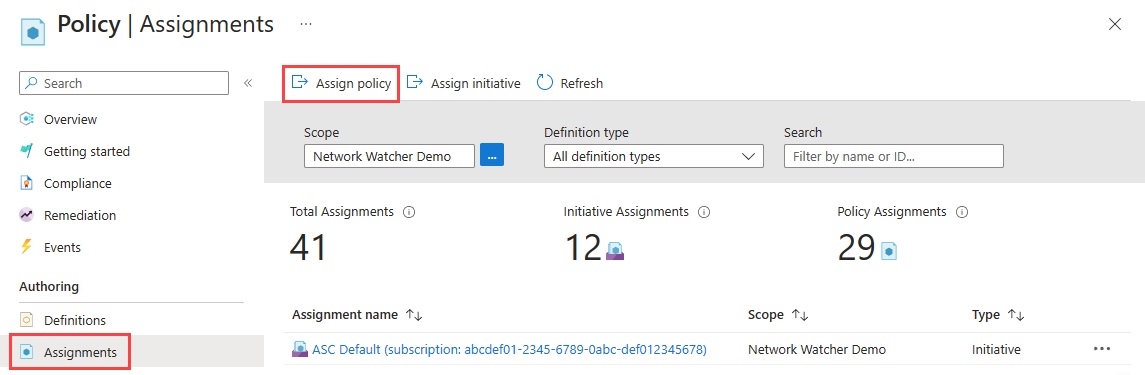

Selecione Atribuições, e, em seguida, selecione Atribuir política.

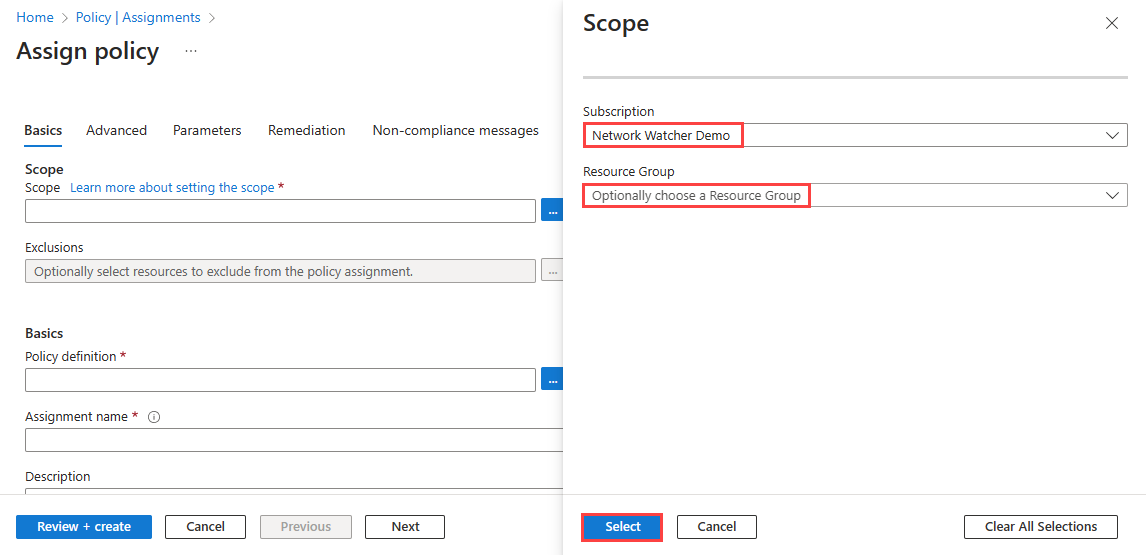

Selecione as reticências (...) ao lado de Escopo para escolher sua assinatura do Azure que tem os grupos de segurança de rede que você deseja que a política audite. Você também pode escolher o grupo de recursos que possui os grupos de segurança de rede. Depois de fazer suas seleções, escolha o botão Selecionar.

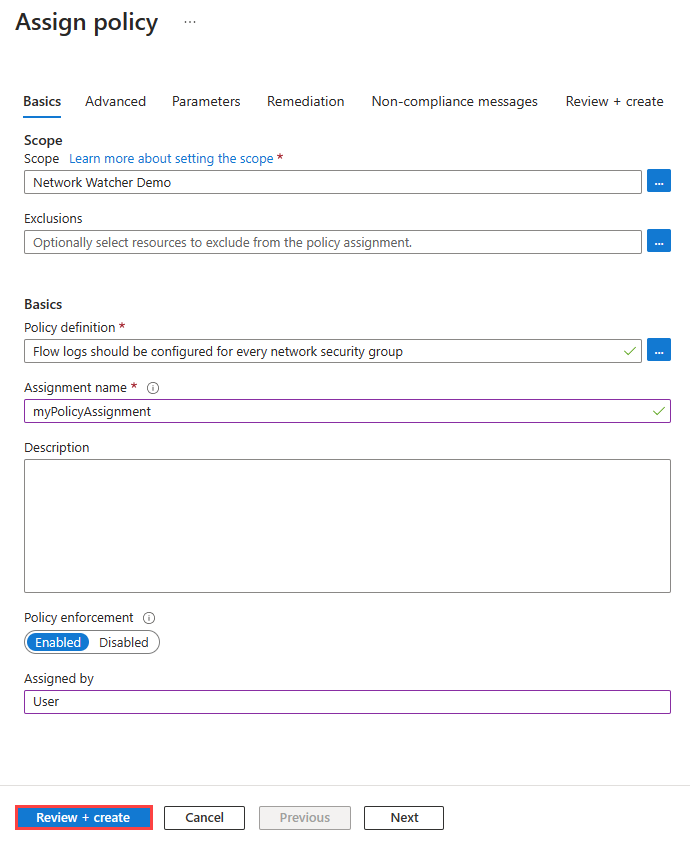

Selecione as reticências (...) ao lado de Definição de política para escolher a política integrada que você deseja atribuir. Insira o log de fluxo na caixa de pesquisa e selecione o filtro Interno. Nos resultados da pesquisa, selecione Os logs de fluxo devem ser configurados para cada grupo de segurança de rede e, em seguida, selecione Adicionar.

Insira um nome em Atribuição de nome e seu nome em Atribuído por.

Esta política não requer qualquer parâmetro. Ela também não contém definições de função, então você não precisa criar atribuições de função para a identidade gerenciada na guia Correção.

Selecione Examinar + Criar e, em seguida, selecione Criar.

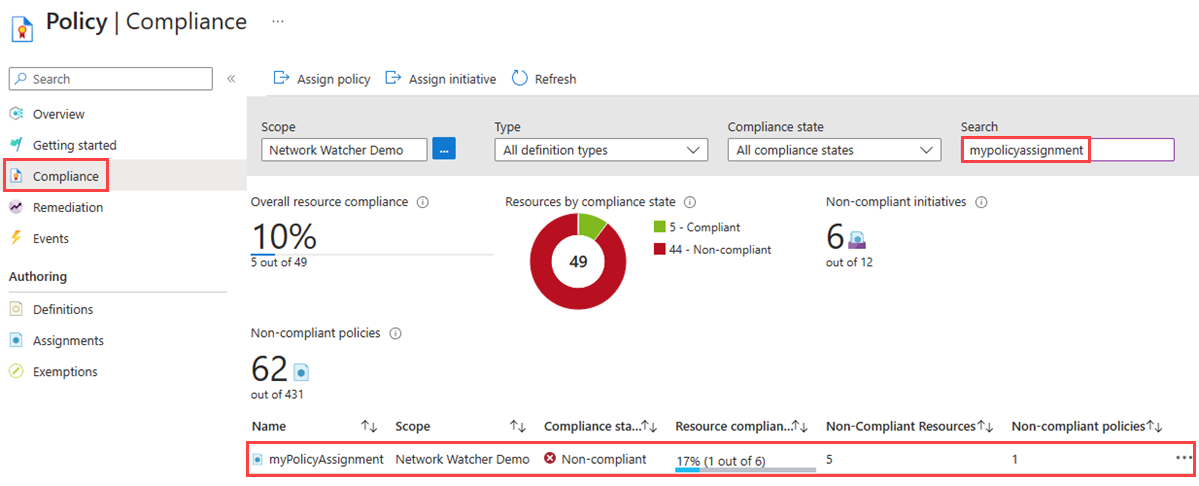

Selecione Conformidade. Pesquise pelo nome da sua atribuição e selecione-o.

Selecione Conformidade de recursos para obter uma lista de todos os grupos de segurança de rede não compatíveis.

Implantar e configurar os logs de fluxo do NSG usando uma política interna

A política Implantar um recurso de log de fluxo com o grupo de segurança de rede de destino verifica todos os grupos de segurança de rede existentes em um escopo, verificando todos os objetos do Azure Resource Manager do tipo Microsoft.Network/networkSecurityGroups. Em seguida, verifica se há logs de fluxo vinculados por meio da propriedade Logs de fluxo do grupo de segurança de rede. Se a propriedade não existir, a política implantará um log de fluxo.

Para atribuir a política deployIfNotExists:

Entre no portal do Azure.

Na caixa de pesquisa na parte superior do portal, insira política. Selecione Política nos resultados da pesquisa.

Selecione Atribuições, e, em seguida, selecione Atribuir política.

Selecione as reticências (...) ao lado de Escopo para escolher sua assinatura do Azure que tem os grupos de segurança de rede que você deseja que a política audite. Você também pode escolher o grupo de recursos que possui os grupos de segurança de rede. Depois de fazer suas seleções, escolha o botão Selecionar.

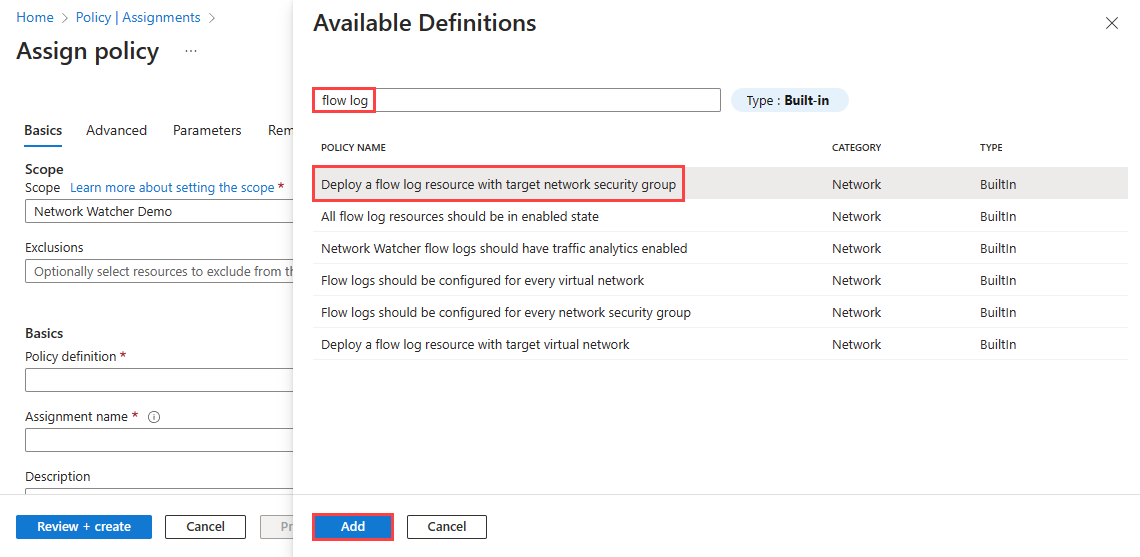

Selecione as reticências (...) ao lado de Definição de política para escolher a política integrada que você deseja atribuir. Insira o log de fluxo na caixa de pesquisa e selecione o filtro Interno. Nos resultados da pesquisa, selecione Implantar um recurso de log de fluxo com o grupo de segurança de rede de destino e, em seguida, selecione Adicionar.

Insira um nome em Atribuição de nome e seu nome em Atribuído por.

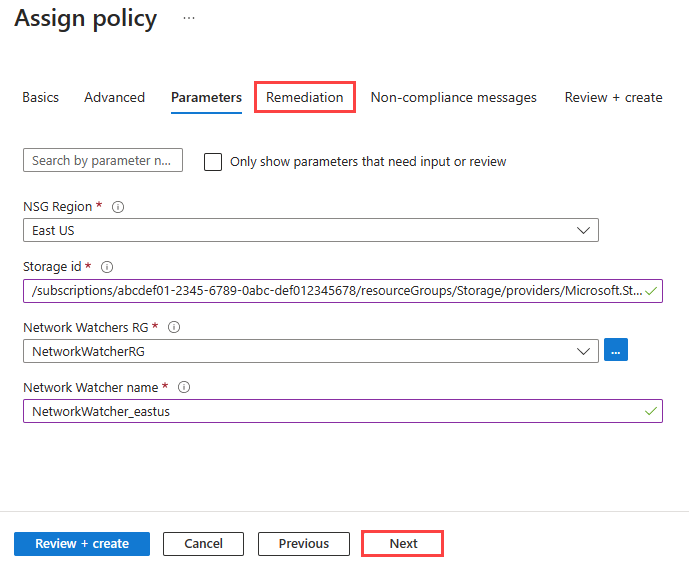

Selecione o botão Avançar duas vezes ou selecione a guia Parâmetros. Em seguida, insira ou selecione os seguintes valores:

Configuração Valor Região do NSG Selecione a região do seu grupo de segurança de rede que você está destinando a política. ID de armazenamento Insira a ID do recurso completa da conta de armazenamento. A conta de armazenamento deve estar na mesma região do grupo de segurança de rede. O formato da ID do recurso de armazenamento é /subscriptions/<SubscriptionID>/resourceGroups/<ResouceGroupName>/providers/Microsoft.Storage/storageAccounts/<StorageAccountName>.RG dos Observadores de Rede Selecione o grupo de recursos da instância do Observador de Rede do Azure. Nome do Observador de Rede Insira o nome da sua instância do Observador de Rede. Selecione a guia Avançar ou Correção. Insira ou selecione os seguintes valores:

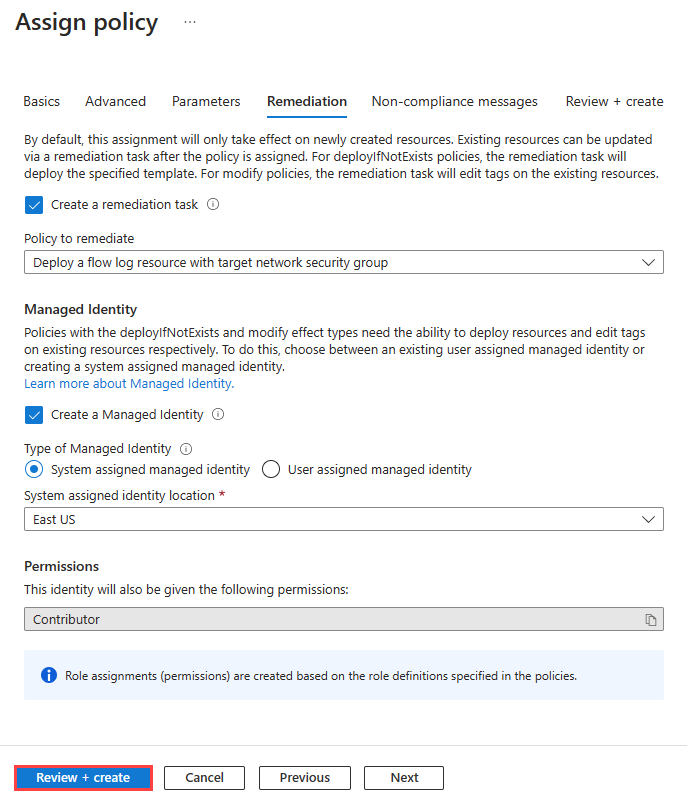

Configuração Valor Criar uma tarefa de correção Marque a caixa de seleção se você quiser que a política afete os recursos existentes. Criar uma identidade gerenciada Marque a caixa de seleção. Tipo de Identidade Gerenciada Selecione o tipo de identidade gerenciada que você deseja usar. Local de identidade atribuído ao sistema Selecione a região da sua identidade atribuída pelo sistema. Escopo Selecione o escopo da sua identidade atribuída pelo usuário. Identidades existentes atribuídas pelo usuário Selecione sua identidade atribuída ao usuário. Observação

Você precisa da permissão de Colaborador ou Proprietário para usar essa política.

Selecione Examinar + Criar e, em seguida, selecione Criar.

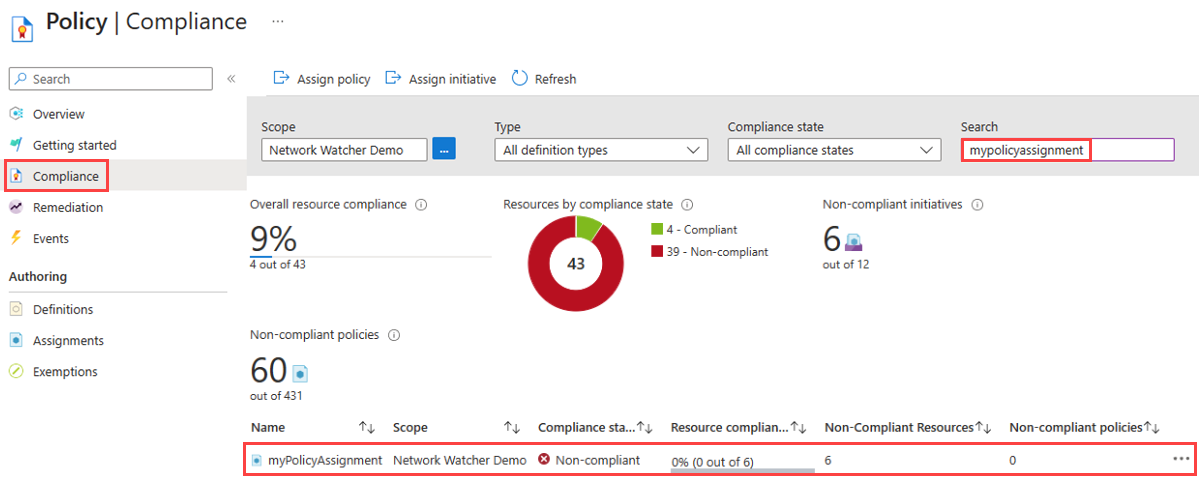

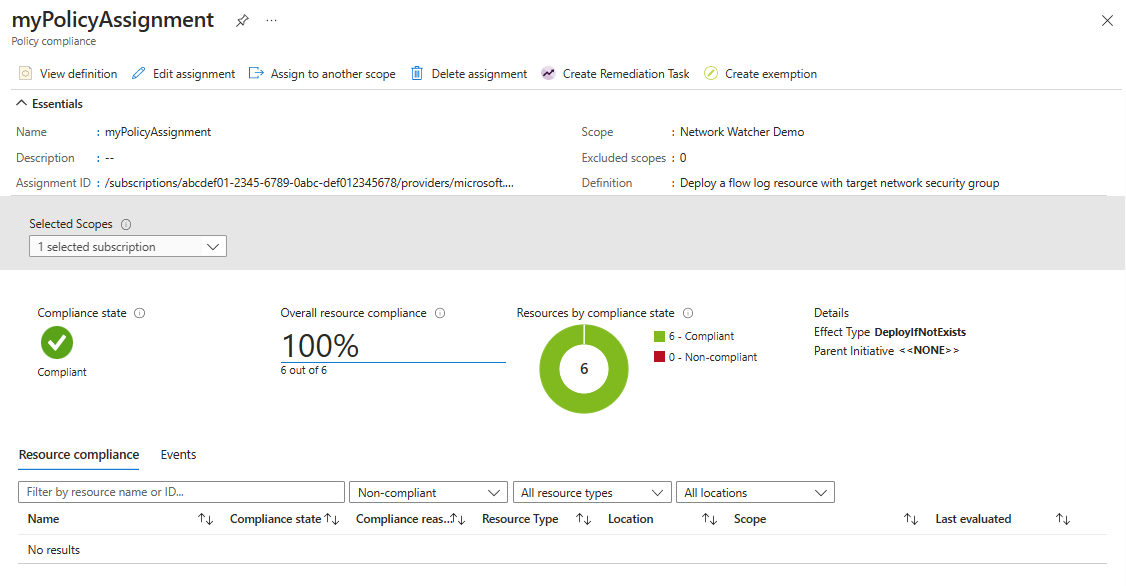

Selecione Conformidade. Pesquise pelo nome da sua atribuição e selecione-o.

Selecione Conformidade de recursos para obter uma lista de todos os grupos de segurança de rede não compatíveis.

Deixe a política em execução para avaliar e implantar logs de fluxo para todos os grupos de segurança de rede não estejam em conformidade. Em seguida, selecione Conformidade de recursos novamente para verificar o status dos grupos de segurança de rede (você não verá grupos de segurança de rede sem conformidade se a política tiver concluído a correção).

Próximas etapas

- Para saber mais sobre os logs de fluxo do NSG, confira Logs de fluxo para grupos de segurança de rede.

- Para saber mais sobre como usar políticas internas com a análise de tráfego, confira Gerenciar a análise de tráfego usando o Azure Policy.

- Para saber como usar um modelo do Azure Resource Manager (ARM) para implantar logs de fluxo e análise de tráfego, consulte Configurar logs de fluxo do NSG usando um modelo do Azure Resource Manager.