VMs do Azure Disk Encryption para Linux

Cuidado

Este artigo faz referência ao CentOS, uma distribuição do Linux que está se aproximando do status de EOL (fim da vida útil). Considere seu uso e planeje adequadamente. Para obter mais informações, veja as Diretrizes sobre fim da vida útil do CentOS.

Aplica-se a: ✔️ VMs do Linux ✔️ Conjuntos de dimensionamento flexíveis

O Azure Disk Encryption ajuda a proteger seus dados e a atender aos compromissos de conformidade e segurança da sua organização. Ele usa o recurso DM-Crypt do Linux para fornecer criptografia de volume para o sistema operacional e os discos de dados das VMs (máquinas virtuais) do Azure e é integrado ao Azure Key Vault para ajudar você a controlar e gerenciar as chaves de criptografia de disco e os segredos.

Azure Disk Encryption é resiliente à zona, da mesma maneira que as Máquinas Virtuais. Para saber mais, veja Os serviços do Azure que oferecem suporte às Zonas de Disponibilidade.

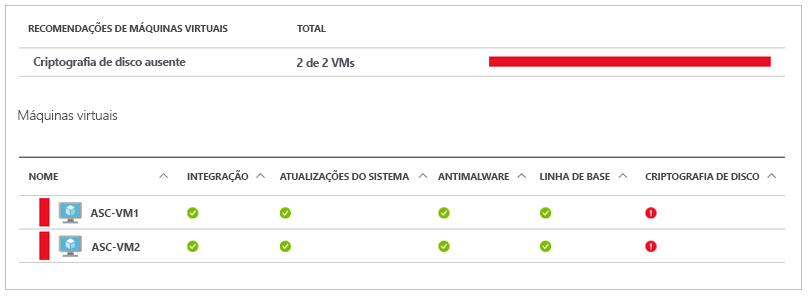

Se você usar o Microsoft Defender para Nuvem, receberá um alerta se tiver VMs não criptografadas. Esses alertas são mostrados como Alta Gravidade e a recomendação é criptografar essas VMs.

Aviso

- Se você já usou a Criptografia de Disco do Azure com o Microsoft Entra ID para criptografar uma VM, deverá continuar usando essa opção para criptografar sua VM. Consulte Criptografia de disco do Azure com Microsoft Entra ID (versão anterior) para obter detalhes.

- Determinadas recomendações podem aumentar o uso de recursos de dados, rede ou computação, resultando em custos adicionais de licença ou inscrição. Você deve ter uma assinatura ativa válida do Azure para criar recursos no Azure nas regiões com suporte.

Você pode aprender os conceitos básicos do Azure Disk Encryption para Linux em apenas alguns minutos com o Início rápido: criar e criptografar uma VM do Linux com CLI do Azure ou o Início rápido: criar e criptografar uma VM do Linux com o Azure PowerShell.

Sistemas operacionais e VMs com suporte

VMs com suporte

As VMs do Linux estão disponíveis em uma série de tamanhos. Azure Disk Encryption tem suporte em VMs de Geração 1 e Geração 2. O Azure Disk Encryption também está disponível para VMs com armazenamento premium.

Veja Perguntas frequentes sobre tamanhos de VM do Azure sem disco temporário local.

O Azure Disk Encryption também não está disponível nas VMs básicas, série A nem nas máquinas virtuais que não atendem a esses requisitos mínimos de memória:

Requisitos de memória

| Máquina virtual | Requisito mínimo de memória |

|---|---|

| VMs do Linux ao criptografar apenas volumes de dados | 2 GB |

| VMs do Linux ao criptografar volumes de dados e do sistema operacional e onde o uso do sistema de arquivos raiz (/) é de 4 GB ou menos | 8 GB |

| VMs do Linux ao criptografar volumes de dados e do sistema operacional e onde o uso do sistema de arquivos raiz (/) é maior que 4 GB | Uso do sistema de arquivos raiz *2. Por exemplo, os 16 GB de uso do sistema de arquivos raiz exigem pelo menos 32 GB de RAM |

Quando o processo de criptografia de disco do sistema operacional for concluído nas máquinas virtuais do Linux, a VM poderá ser configurada para executar com menos memória.

Para obter mais exceções, consulte Azure Disk Encryption: Restrições.

Sistemas operacionais compatíveis

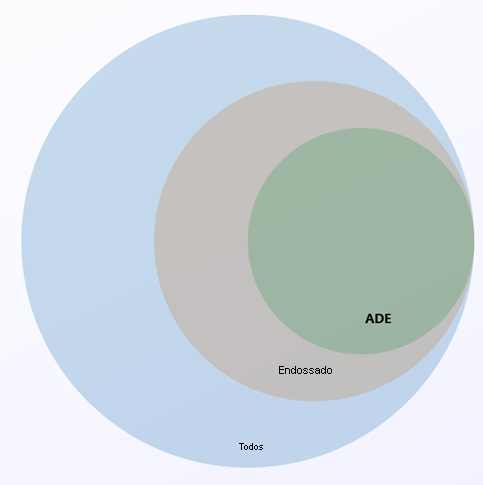

O Azure Disk Encryption é compatível com um subconjunto de distribuições Linux endossadas pelo Azure que, na verdade, é um subconjunto de todas as distribuições possíveis do servidor Linux.

As distribuições do servidor Linux que não são endossadas pelo Azure não são compatíveis com o Azure Disk Encryption; daqueles que são endossados, somente as seguintes distribuições e versões são compatíveis com o Azure Disk Encryption:

| Publicador | Oferta | SKU | URN | Tipo de volume suportado para criptografia |

|---|---|---|---|---|

| Canônico | Ubuntu | 22.04-LTS | Canonical:0001-com-ubuntu-server-jammy:22_04-lts:latest | SO e disco de dados |

| Canônico | Ubuntu | 22.04-LTS Gen2 | Canonical:0001-com-ubuntu-server-jammy:22_04-lts-gen2:latest | SO e disco de dados |

| Canônico | Ubuntu | 20.04-LTS | Canonical:0001-com-ubuntu-server-focal:20_04-lts:latest | SO e disco de dados |

| Canônico | Ubuntu | 20.04-DAILY-LTS | Canonical:0001-com-ubuntu-server-focal-daily:20_04-daily-lts:latest | SO e disco de dados |

| Canônico | Ubuntu | 20.04-LTS Gen2 | Canonical:0001-com-ubuntu-server-focal:20_04-lts-gen2:latest | SO e disco de dados |

| Canônico | Ubuntu | 20.04-DAILY-LTS Gen2 | Canonical:0001-com-ubuntu-server-focal-daily:20_04-daily-lts-gen2:latest | SO e disco de dados |

| Canônico | Ubuntu | 18.04-LTS | Canonical:UbuntuServer:18.04-LTS:latest | SO e disco de dados |

| Canônico | Ubuntu 18.04 | 18.04-DAILY-LTS | Canonical:UbuntuServer:18.04-DAILY-LTS:latest | SO e disco de dados |

| MicrosoftCBLMariner | cbl-mariner | cbl-mariner-2 | MicrosoftCBLMariner:cbl-mariner:cbl-mariner-2:latest* | SO e disco de dados |

| MicrosoftCBLMariner | cbl-mariner | cbl-mariner-2-gen2 | MicrosoftCBLMariner:cbl-mariner:cbl-mariner-2-gen2:latest* | SO e disco de dados |

| OpenLogic | CentOS 8-LVM | 8-LVM | OpenLogic:CentOS-LVM:8-LVM:latest | SO e disco de dados |

| OpenLogic | CentOS 8.4 | 8_4 | OpenLogic:CentOS:8_4:latest | SO e disco de dados |

| OpenLogic | CentOS 8.3 | 8_3 | OpenLogic:CentOS:8_3:latest | SO e disco de dados |

| OpenLogic | CentOS 8.2 | 8_2 | OpenLogic:CentOS:8_2:latest | SO e disco de dados |

| OpenLogic | CentOS 7-LVM | 7-LVM | OpenLogic:CentOS-LVM:7-LVM:7.9.2021020400 | SO e disco de dados |

| OpenLogic | CentOS 7.9 | 7_9 | OpenLogic:CentOS:7_9:latest | SO e disco de dados |

| OpenLogic | CentOS 7.8+ | 7_8 | OpenLogic:CentOS:7_8:latest | SO e disco de dados |

| OpenLogic | CentOS 7.7 | 7.7 | OpenLogic:CentOS:7.7:latest | SO e disco de dados |

| OpenLogic | CentOS 7.6 | 7.6 | OpenLogic:CentOS:7.6:latest | SO e disco de dados |

| OpenLogic | CentOS 7.5 | 7.5 | OpenLogic:CentOS:7.5:latest | SO e disco de dados |

| OpenLogic | CentOS 7.4 | 7.4 | OpenLogic:CentOS:7.4:latest | SO e disco de dados |

| OpenLogic | CentOS 6.8 | 6,8 | OpenLogic:CentOS:6.8:latest | Somente o disco de dados |

| Oracle | Oracle Linux 8.6 | 8,6 | Oracle:Oracle-Linux:ol86-lvm:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| Oracle | Oracle Linux 8.6 Gen 2 | 8,6 | Oracle:Oracle-Linux:ol86-lvm-gen2:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| Oracle | Oracle Linux 8.5 | 8.5 | Oracle:Oracle-Linux:ol85-lvm:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| Oracle | Oracle Linux 8.5 Gen 2 | 8.5 | Oracle:Oracle-Linux:ol85-lvm-gen2:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 9.2 | 9.2 | RedHat:RHEL:9_2:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 9.2 Gen 2 | 9.2 | RedHat:RHEL:92-gen2:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 9.0 | 9.0 | RedHat:RHEL:9_0:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 9.0 Gen 2 | 9.0 | RedHat:RHEL:90-gen2:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 9-lvm | 9-lvm | RedHat:RHEL:9-lvm:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 9-lvm Gen 2 | 9-lvm-gen2 | RedHat:RHEL:9-lvm-gen2:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 8.9 | 8,9 | RedHat:RHEL:8_9:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 8.9 Gen 2 | 8,9 | RedHat:RHEL:89-gen2:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 8.8 | 8.8 | RedHat:RHEL:8_8:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 8.8 Gen 2 | 8.8 | RedHat:RHEL:88-gen2:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 8.7 | 8.7 | RedHat:RHEL:8_7:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 8.7 Gen 2 | 8.7 | RedHat:RHEL:87-gen2:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 8.6 | 8,6 | RedHat:RHEL:8_6:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 8.6 Gen 2 | 8,6 | RedHat:RHEL:86-gen2:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 8.5 | 8.5 | RedHat:RHEL:8_5:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 8.5 Gen 2 | 8.5 | RedHat:RHEL:85-gen2:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 8.4 | 8.4 | RedHat:RHEL:8.4:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 8.3 | 8.3 | RedHat:RHEL:8.3:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 8-LVM | 8-LVM | RedHat:RHEL:8-LVM:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 8-lvm Gen 2 | 8-lvm-gen2 | RedHat:RHEL:8-lvm-gen2:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 8.2 | 8.2 | RedHat:RHEL:8.2:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 8.1 | 8.1 | RedHat:RHEL:8.1:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 7-LVM | 7-LVM | RedHat:RHEL:7-LVM:7.9.2020111202 | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 7.9 | 7_9 | RedHat:RHEL:7_9:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 7.8 | 7.8 | RedHat:RHEL:7.8:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 7.7 | 7.7 | RedHat:RHEL:7.7:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 7.6 | 7.6 | RedHat:RHEL:7.6:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 7.5 | 7.5 | RedHat:RHEL:7.5:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 7.4 | 7.4 | RedHat:RHEL:7.4:latest | Sistema operacional e disco de dados (veja a observação abaixo) |

| RedHat | RHEL 6.8 | 6,8 | RedHat:RHEL:6.8:latest | Disco de dados (consulte a observação abaixo) |

| RedHat | RHEL 6.7 | 6.7 | RedHat:RHEL:6.7:latest | Disco de dados (consulte a observação abaixo) |

| SUSE | OpenSUSE 42.3 | 42.3 | SUSE:openSUSE-Leap:42.3:latest | Somente o disco de dados |

| SUSE | SLES 12-SP4 | 12-SP4 | SUSE:SLES:12-SP4:latest | Somente o disco de dados |

| SUSE | SLES HPC 12-SP3 | 12-SP3 | SUSE:SLES-HPC:12-SP3:latest | Somente o disco de dados |

* Para versões de imagem maiores ou iguais a maio de 2023.

Observação

RHEL:

- A nova implementação do Azure Disk Encryption é compatível com o SO RHEL e com disco de dados para imagens RHEL7 com Pagamento Conforme o Uso.

- O ADE também é compatível com imagens Gold do tipo traga sua própria assinatura (Bring-Your-Own-Subscription) da RHEL, mas somente depois que a assinatura tiver sido registrada. Para obter mais informações, consulte Imagens Gold do tipo traga sua própria assinatura da Red Hat Enterprise Linux no Azure.

Todas as distribuições:

- O suporte do Azure Disk Encryption para um tipo de oferta específico não se estende além da data de fim da vida útil fornecida pelo publicador.

- A solução herdada do ADE (usando as credenciais do Microsoft Entra) não é recomendada para novas VMs e não é compatível com as versões do RHEL posteriores ao RHEL 7.8 com o Python 3 como padrão.

Requisitos adicionais da VM

O Azure Disk Encryption requer que os módulos dm-crypt e vfat estejam presentes no sistema. Remover ou desabilitar o vfat da imagem padrão impedirá o sistema de ler o volume de chaves e obter a chave necessária para desbloquear os discos em reinicializações subsequentes. As etapas de proteção do sistema que removem o módulo vfat do sistema ou impõem a expansão dos pontos de montagem/pastas do sistema operacional em unidades de dados não são compatíveis com Azure Disk Encryption.

Antes de habilitar a criptografia, os discos de dados a serem criptografados precisam ser listados corretamente em /etc/fstab. Use a opção "nofail" ao criar entradas e escolha um nome de dispositivo de bloqueio persistente (já que os nomes de dispositivo no formato "/dev/sdX" podem não estar associados ao mesmo disco entre reinicializações, especialmente após a criptografia; para obter mais detalhes sobre esse comportamento, consulte: Solucionar problemas com alterações no nome de dispositivo da VM do Linux).

Verifique se as configurações de /etc/fstab estão definidas corretamente para a montagem. Para definir essas configurações, execute o comando mount - a ou reinicie a VM e disparar a remontagem dessa forma. Quando terminar, verifique a saída do comando lsblk para verificar se a unidade ainda está montada.

- Se o arquivo /etc/fstab não montar a unidade corretamente antes de habilitar a criptografia, o Azure Disk Encryption não será capaz de montá-la corretamente.

- O processo de criptografia de disco do Azure se moverá as informações de montagem fora /etc/fstab e em seu próprio arquivo de configuração como parte do processo de criptografia. Não se assuste para ver a entrada ausente do /etc/fstab após a criptografia de unidade de dados é concluída.

- Antes de iniciar a criptografia, interrompa todos os serviços e processos que podem estar gravando em discos de dados montados e desabilite-os para que não sejam reiniciados automaticamente após uma reinicialização. Eles poderiam manter os arquivos abertos nessas partições, impedindo o procedimento de criptografia de remontá-los, causando a falha da criptografia.

- Após a reinicialização, ela levará tempo para o processo de criptografia de disco do Azure montar os discos criptografados recentemente. Eles não estarão disponíveis imediatamente após uma reinicialização. O processo precisa de tempo para iniciar, desbloquear e, em seguida, montar as unidades criptografadas antes de estar disponível para ser acessado por outros processos. Esse processo pode levar mais de um minuto após a reinicialização, dependendo das características do sistema.

Aqui está um exemplo dos comandos usados para montar os discos de dados e criar as entradas /etc/fstab necessárias:

sudo UUID0="$(blkid -s UUID -o value /dev/sda1)"

sudo UUID1="$(blkid -s UUID -o value /dev/sda2)"

sudo mkdir /data0

sudo mkdir /data1

sudo echo "UUID=$UUID0 /data0 ext4 defaults,nofail 0 0" >>/etc/fstab

sudo echo "UUID=$UUID1 /data1 ext4 defaults,nofail 0 0" >>/etc/fstab

sudo mount -a

Requisitos de rede

Para habilitar o recurso de Azure Disk Encryption, as VMs do Linux devem atender aos seguintes requisitos de configuração do ponto de extremidade de rede:

- Para obter um token para se conectar ao seu cofre de chaves, a VM do Linux precisa ser capaz de se conectar a um ponto de extremidade do Microsoft Entra, [login.microsoftonline.com].

- Para gravar as chaves de criptografia no cofre de chaves, a VM do Linux deve ser capaz de se conectar ao ponto de extremidade do cofre de chaves.

- A VM do Linux deve ser capaz de se conectar a um ponto de extremidade do armazenamento do Azure que hospede o repositório de extensão do Azure e a uma conta de armazenamento do Azure que hospede os arquivos VHD.

- Se a política de segurança limita o acesso de VMs do Azure à Internet, você pode resolver o URI anterior e configurar uma regra específica para permitir a conectividade de saída para os IPs. Para obter mais informações, consulte Azure Key Vault por trás de um firewall.

Requisitos de armazenamento de chave de criptografia

O Azure Disk Encryption requer um Azure Key Vault para ajudar você a controlar e gerenciar os segredos e chaves de criptografia de disco. Seu cofre de chaves e as VMs devem residir na mesma região e assinatura do Azure.

Para saber detalhes, confira Criar e configurar um cofre de chaves para Azure Disk Encryption.

Terminologia

A tabela a seguir define alguns dos termos comuns usados na documentação de criptografia de disco do Azure:

| Terminologia | Definição |

|---|---|

| Cofre de Chave do Azure | Key Vault é um serviço de gerenciamento de chaves criptográfico baseado em módulos de segurança de hardware validados pelo FIPS (Federal Information Processing Standards). Esses padrões ajudam a proteger as chaves criptográficas e os segredos confidenciais. Para obter mais informações, consulte a documentação do Azure Key Vault e Criar e configurar um cofre de chaves para Azure Disk Encryption. |

| CLI do Azure | A CLI do Azure é otimizada para gerenciar e administrar os recursos do Azure na linha de comando. |

| DM-Crypt | DM-Crypt é o subsistema de criptografia de disco transparente baseado em Linux usado para habilitar a criptografia de disco nas VMs do Linux. |

| Chave com criptografia de chave (KEK) | A chave assimétrica (RSA 2048) que pode ser usada para proteger ou encapsular o segredo. É possível fornecer uma chave protegida por HSM (módulos de segurança de hardware) ou uma chave protegida por software. Para obter mais informações, consulte a documentação do Azure Key Vault e Criar e configurar um cofre de chaves para Azure Disk Encryption. |

| Cmdlets do PowerShell | Para obter mais informações, confira cmdlets do Azure PowerShell. |

Próximas etapas

- Início Rápido - criar e criptografar uma VM do Linux com a CLI do Azure

- Início Rápido - criar e criptografar uma VM do Linux com o Azure PowerShell

- Cenários de Azure Disk Encryption em VMs Linux

- Script da CLI dos pré-requisitos do Azure Disk Encryption

- Script do PowerShell dos pré-requisitos do Azure Disk Encryption

- Criando e configurando um cofre de chaves para Azure Disk Encryption