Saiba como os dados do Microsoft 365 são criptografados em repouso

Todo o conteúdo do cliente em repouso no Microsoft 365 é protegido por uma ou mais formas de criptografia. O BitLocker é usado em unidades de disco no nível do volume, garantindo que todos os dados em repouso sejam criptografados. A criptografia BitLocker é um recurso de proteção de dados integrado ao Windows que se integra ao sistema operacional e atenua a ameaça de roubo ou exposição de dados de computadores perdidos, roubados ou desativados inadequadamente. Além de usar o BitLocker para criptografia em nível de volume, os serviços do Microsoft 365 integram outra camada de criptografia no nível do aplicativo para proteger ainda mais os dados do cliente.

Criptografia de nível de volume do BitLocker

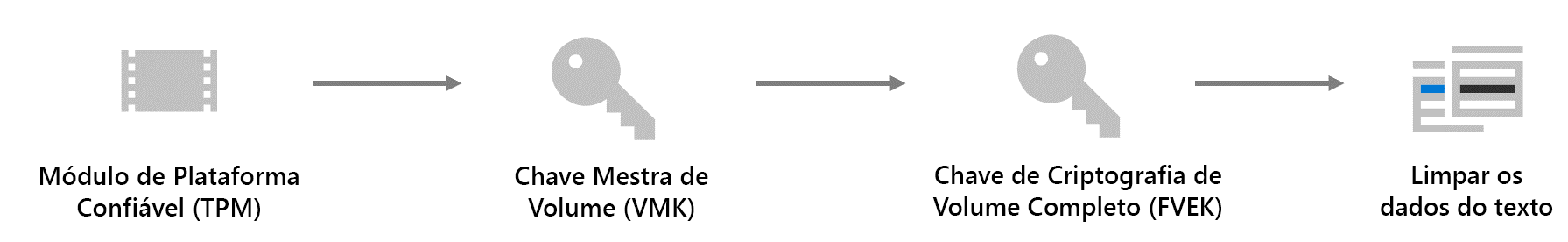

O BitLocker é implantado criptografia AES criptografia de 256 bits (AES) em discos que contêm dados do cliente. Os setores de disco são criptografados com uma FVEK (Chave de Criptografia de Volume Total), que é criptografada com a VMK (Chave Mestra de Volume), que, por sua vez, está associada ao Trusted Platform Module (TPM) no servidor. Como a VMK protege diretamente o FVEK, proteger a VMK usando o TPM é essencial para impedir o acesso não autorizado ao FVEK. O BitLocker usa algoritmos compatíveis com FIPS para garantir que as chaves de criptografia não sejam armazenadas ou enviadas pelo fio em texto transparente. A Microsoft 365 implementação da proteção de dados em repouso do cliente não se desvia da implementação padrão do BitLocker.

O BitLocker dá suporte a chaves que se enquadram em duas categorias de gerenciamento:

- Chaves gerenciadas pelo BitLocker, geralmente de curta duração e vinculadas ao tempo de vida de uma instância do sistema operacional instalada em um servidor ou a um determinado disco. Essas chaves são excluídas e redefinidas durante a reinstalação do servidor ou a formatação do disco.

- As chaves de recuperação do BitLocker, que são gerenciadas fora do BitLocker, são usadas para descriptografia de disco. O BitLocker usa chaves de recuperação para o cenário em que um sistema operacional é reinstalado e discos de dados criptografados já existem. As chaves de recuperação também são usadas por investigações de monitoramento de Disponibilidade Gerenciada no Exchange Online, em que um respondente pode precisar desbloquear um disco.

O gerenciamento de chaves do BitLocker protege as chaves de recuperação usadas para desbloquear e recuperar discos criptografados em um datacenter da Microsoft. Microsoft 365 armazena as chaves mestras em um compartilhamento seguro, acessível somente por indivíduos que foram selecionados e aprovados. As credenciais para as chaves são armazenadas em um repositório seguro para dados de controle de acesso (o que chamamos de "repositório secreto"), que requer um alto nível de elevação e aprovações de gerenciamento para acessar usando uma ferramenta de elevação de acesso JIT (Just-In-Time).

Criptografia de nível de serviço

Exchange Online, Microsoft Teams, SharePoint Online e OneDrive for Business todos usam criptografia de nível de serviço para fornecer uma camada adicional de segurança para os dados do cliente em repouso.

Exchange Online usa o BitLocker para criptografar todos os dados da caixa de correio, incluindo Skype for Business dados gerados pelo usuário, no nível da caixa de correio. Os arquivos do cliente no SharePoint Online são protegidos por chaves exclusivas por arquivo que são sempre exclusivas para um único locatário. Durante o upload, cada arquivo (incluindo cada arquivo atualizado) é dividido em partes e criptografado individualmente com sua própria chave exclusiva do AES de 256 bits. Em seguida, os blocos são armazenados como blobs no Armazenamento do Azure, distribuídos aleatoriamente entre diferentes contêineres de blob. Os pedaços, as chaves e o mapa usados para reconstruir os arquivos após o download são armazenados em locais separados. O armazenamento do Azure não tem acesso aos dados criptografados. Várias cargas de trabalho do Microsoft 365, incluindo Microsoft Teams e OneDrive for Business, aproveitam o SharePoint Online para armazenar dados do cliente.

Os clientes têm duas opções para o gerenciamento de chaves de criptografia no nível do serviço:

- Chaves Gerenciadas da Microsoft – na implementação padrão para clientes que não usam a Chave do Cliente, a Microsoft gerencia todas as chaves criptográficas usadas para criptografia de serviço. Essa opção está habilitada por padrão para Exchange Online, SharePoint Online e OneDrive for Business. As Chaves Gerenciadas da Microsoft fornecem criptografia de serviço padrão, a menos que um cliente se integre à Chave do Cliente.

- Chave do cliente – Essa opção permite que os clientes usem suas próprias chaves raiz para criptografar dados do cliente. As chaves do cliente são carregadas ou geradas no Azure Key Vault, permitindo que os clientes controlem a capacidade de serviços Microsoft descriptografar e processar dados do cliente. No momento, essa opção está disponível para o Exchange Online, o SharePoint Online e o OneDrive for Business.

Independentemente da opção de gerenciamento de chaves selecionada, as chaves raiz são usadas para proteger hierarquias de chave usadas pela criptografia de serviço. Todas as chaves usadas para criptografia de serviço são armazenadas com segurança em repositórios privados, como Azure Key Vault, onde podem ser usadas pelo código de serviço automatizado sem acessibilidade direta pela equipe da Microsoft. A criptografia de serviço inclui rotação de chave regular para manter a segurança da chave. A rotação de chaves ocorre por meio do código de serviço automatizado em agendamentos definidos internamente com base no tipo de chave. Os clientes que usam a Chave do Cliente são responsáveis por girar suas Chaves de Cliente raiz com base em seus próprios requisitos de segurança e conformidade. As duas próximas unidades abordarão ambas as opções com mais detalhes.