Executar ações de resposta em um arquivo

Aplica-se a:

Importante

Algumas informações neste artigo estão relacionadas ao produto pré-lançado que pode ser modificado substancialmente antes de ser lançado comercialmente. A Microsoft não oferece garantias, expressas ou implícitas, com relação às informações aqui fornecidas.

Deseja experimentar o Defender para Ponto de Extremidade? Inscreva-se para uma avaliação gratuita.

Responda rapidamente aos ataques detectados parando e colocando arquivos em quarentena ou bloqueando um arquivo. Depois de agir em arquivos, você pode marcar nos detalhes da atividade no Centro de Ações.

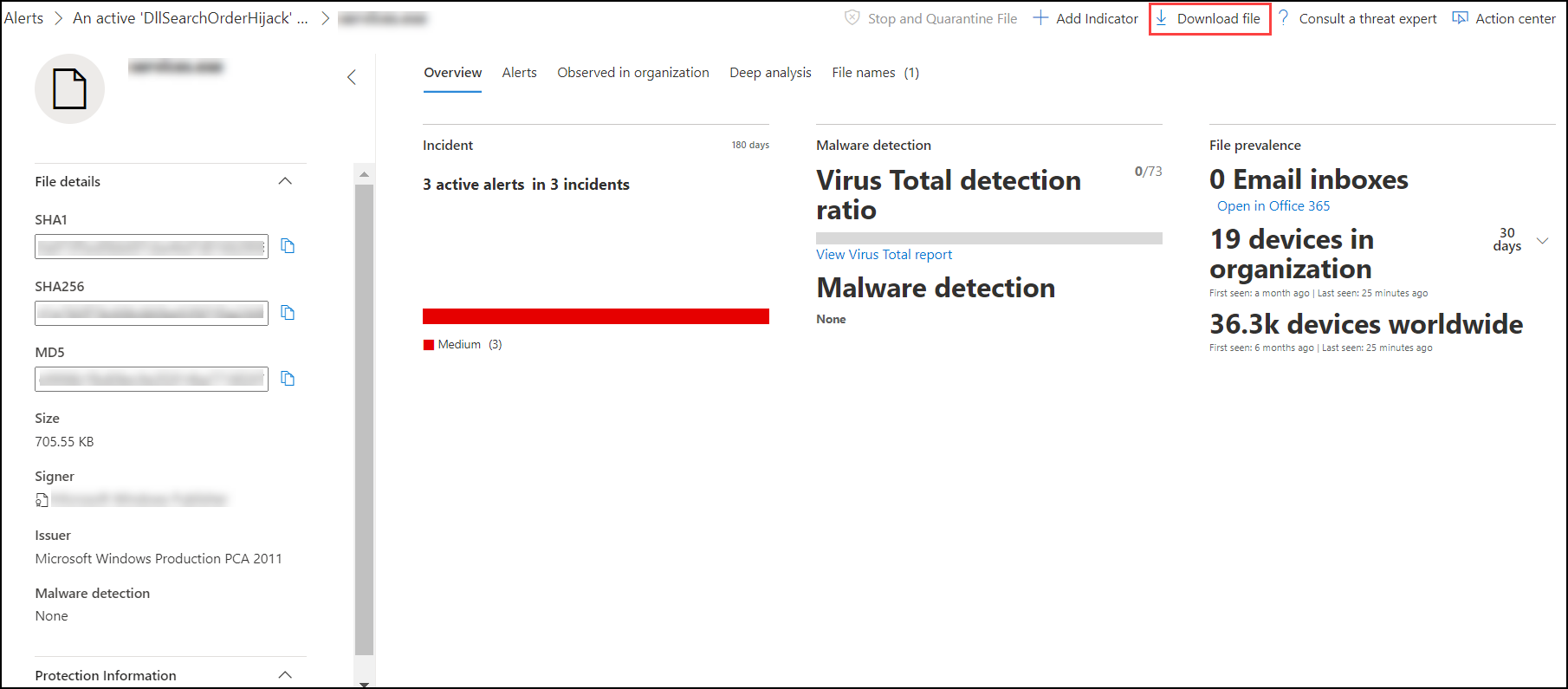

As ações de resposta estão disponíveis na página de perfil detalhada de um arquivo. Uma vez nesta página, você pode alternar entre os layouts de página novo e antigo alternando nova página arquivo. O restante deste artigo descreve o layout de página mais recente.

As ações de resposta são executadas na parte superior da página do arquivo e incluem:

- Interromper e colocar o arquivo em quarentena

- Gerenciar indicador

- Baixar o arquivo

- Coletar arquivo

- Pergunte aos Especialistas do Defender

- Ações manuais

- Ir à caça

- Análise profunda

Observação

Se você estiver usando o Plano 1 do Defender para Ponto de Extremidade, poderá executar algumas ações de resposta manualmente. Para obter mais informações, confira Ações de resposta manual.

Você também pode enviar arquivos para análise profunda, para executar o arquivo em uma área restrita de nuvem segura. Quando a análise for concluída, você receberá um relatório detalhado que fornece informações sobre o comportamento do arquivo. Você pode enviar arquivos para análise profunda e ler relatórios anteriores selecionando a ação análise profunda .

Algumas ações exigem determinadas permissões. A tabela a seguir descreve qual ação determinadas permissões podem tomar em arquivos executáveis portáteis (PE) e não pe:

| Permissão | Arquivos PE | Arquivos não PE |

|---|---|---|

| Exibir dados | X | X |

| Investigação de alertas | ☑ | X |

| Resposta ao vivo básica | X | X |

| Resposta ao vivo avançada | ☑ | ☑ |

Para obter mais informações sobre funções, consulte Create e gerenciar funções para controle de acesso baseado em função.

Parar arquivos e colocá-los em quarentena na sua rede

Você pode conter um ataque em sua organização interrompendo o processo mal-intencionado e colocando em quarentena o arquivo em que ele foi observado.

Importante

Você só pode tomar esta ação se:

- O dispositivo em que você está tomando a ação está executando Windows 10, versão 1703 ou posterior, Windows 11 e Windows Server 2012 R2+

- O arquivo não pertence a editores de terceiros confiáveis ou não é assinado pela Microsoft

- Microsoft Defender Antivírus deve pelo menos estar em execução no modo Passivo. Para obter mais informações, consulte Microsoft Defender compatibilidade com Antivírus.

A ação Parar e Colocar Arquivo de Quarentena inclui parar a execução de processos, quarantinar os arquivos e excluir dados persistentes, como chaves de registro.

Essa ação entra em vigor em dispositivos com Windows 10, versão 1703 ou posterior e Windows 11 e Server 2012 R2+, em que o arquivo foi observado nos últimos 30 dias.

Observação

Você poderá restaurar o arquivo da quarentena a qualquer momento.

Arquivos de interrupção e quarentena

Selecione o arquivo que você deseja interromper e colocar em quarentena. Você pode selecionar um arquivo em qualquer uma das exibições a seguir ou usar a caixa Pesquisa:

- Alertas – selecione os links correspondentes na Descrição ou detalhes no linha do tempo História do Alerta

- Pesquisa caixa – selecione Arquivo no menu suspenso e insira o nome do arquivo

Observação

A ação de arquivo de parada e quarentena é limitada a um máximo de 1000 dispositivos. Para parar um arquivo em um número maior de dispositivos, consulte Adicionar indicador para bloquear ou permitir arquivo.

Vá para a barra superior e selecione Parar e Colocar Arquivo de Quarentena.

Especifique um motivo e selecione Confirmar.

O Centro de Ações mostra as informações de envio:

- Tempo de envio – mostra quando a ação foi enviada.

- Êxito – mostra o número de dispositivos em que o arquivo foi interrompido e colocado em quarentena.

- Falha – mostra o número de dispositivos em que a ação falhou e detalhes sobre a falha.

- Pendente – mostra o número de dispositivos dos quais o arquivo ainda não foi interrompido e colocado em quarentena. Isso pode levar tempo para casos em que o dispositivo está offline ou não está conectado à rede.

Selecione qualquer um dos indicadores status para exibir mais informações sobre a ação. Por exemplo, selecione Falha ao ver onde a ação falhou.

Notificação no usuário do dispositivo

Quando o arquivo está sendo removido de um dispositivo, a seguinte notificação é mostrada:

No dispositivo linha do tempo, um novo evento é adicionado para cada dispositivo em que um arquivo foi interrompido e colocado em quarentena.

Um aviso é mostrado antes da ação ser implementada para arquivos amplamente usados em toda uma organização. É para validar que a operação se destina.

Restaurar arquivo da quarentena

Você pode reverter e remover um arquivo da quarentena se tiver determinado que ele está limpo após uma investigação. Execute o comando a seguir em cada dispositivo em que o arquivo foi colocado em quarentena.

Abra um prompt de linha de comando elevado no dispositivo:

Vá para Iniciar e digite cmd.

Clique com o botão direito do mouse em Prompt de Comando e selecione Executar como administrador.

Insira o seguinte comando e pressione Enter:

"%ProgramFiles%\Windows Defender\MpCmdRun.exe" -Restore -Name EUS:Win32/CustomEnterpriseBlock -AllObservação

Em alguns cenários, o ThreatName pode aparecer como: EUS:Win32/CustomEnterpriseBlock!cl.

O Defender para Ponto de Extremidade restaurará todos os arquivos bloqueados personalizados que foram colocados em quarentena neste dispositivo nos últimos 30 dias.

Importante

Um arquivo que foi colocado em quarentena como uma ameaça de rede potencial pode não ser recuperável. Se um usuário tentar restaurar o arquivo após a quarentena, esse arquivo poderá não estar acessível. Isso pode ser devido ao sistema não ter mais credenciais de rede para acessar o arquivo. Normalmente, isso é resultado de um logon temporário em um sistema ou pasta compartilhada e os tokens de acesso expiraram.

Baixar ou coletar arquivo

Selecionar Baixar arquivo das ações de resposta permite baixar um arquivo .zip local protegido por senha que contém seu arquivo. Um flyout será exibido em que você pode gravar um motivo para baixar o arquivo e definir uma senha.

Por padrão, você deve ser capaz de baixar arquivos que estão em quarentena.

O botão Baixar arquivo pode ter os seguintes estados:

Ativo – você poderá coletar o arquivo.

Desabilitado – se o botão estiver esmaecido ou desabilitado durante uma tentativa de coleção ativa, talvez você não tenha permissões de RBAC apropriadas para coletar arquivos.

As seguintes permissões são necessárias:

Para Microsoft Defender XDR RBAC (controle de acesso baseado em função unificada):

- Adicionar permissão de coleta de arquivos no RBAC (Microsoft Defender XDR Unificado)

Para Microsoft Defender para Ponto de Extremidade RBAC (controle de acesso baseado em função):

Para arquivo executável portátil (.exe, .sys, .dll e outros)

- Administrador global ou resposta dinâmica avançada ou alertas

Arquivo executável não portátil (.txt, .docx e outros)

- Administrador global ou resposta ao vivo avançada

- Locatários com permissões RBAC (acesso baseado em função) habilitados

Baixar arquivos em quarentena

Os arquivos que foram colocados em quarentena por Microsoft Defender Antivírus ou sua equipe de segurança serão salvos de forma compatível de acordo com suas configurações de envio de exemplo. Sua equipe de segurança pode baixar os arquivos diretamente da página de detalhes do arquivo por meio do botão "Baixar arquivo". Esse recurso é ativado por padrão.

O local depende das configurações geográficas da sua organização (UE, Reino Unido ou EUA). Um arquivo em quarentena só será coletado uma vez por organização. Saiba mais sobre a proteção de dados da Microsoft no Portal de Confiança do Serviço em https://aka.ms/STP.

Ter essa configuração ativada pode ajudar as equipes de segurança a examinar arquivos potencialmente ruins e investigar incidentes rapidamente e de forma menos arriscada. No entanto, se você precisar desativaressa configuração, vá para Configurações Pontos de ExtremidadeRecursos>avançados>>Baixe arquivos em quarentena para ajustar a configuração. Saiba mais sobre recursos avançados

Fazer backup de arquivos em quarentena

Os usuários podem ser solicitados a fornecer consentimento explícito antes de fazer backup do arquivo em quarentena, dependendo da configuração de envio de exemplo.

Esse recurso não funcionará se o envio de exemplo estiver desativado. Se o envio automático de exemplo for definido para solicitar permissão do usuário, somente amostras que o usuário concordar em enviar serão coletadas.

Importante

Baixar requisitos de arquivo em quarentena:

- Sua organização usa Microsoft Defender Antivírus no modo ativo

- A versão do mecanismo antivírus é 1.1.17300.4 ou posterior. Confira Versões mensais da plataforma e do mecanismo

- A proteção baseada em nuvem está habilitada. Consulte Ativar a proteção fornecida pela nuvem

- O envio de exemplo está ativado

- Os dispositivos têm Windows 10 versão 1703 ou posterior ou windows server 2016 ou 2019, ou Windows Server 2022 ou Windows 11

Coletar arquivos

Se um arquivo ainda não estiver armazenado por Microsoft Defender para Ponto de Extremidade, você não poderá baixá-lo. Em vez disso, você verá um botão Coletar arquivo no mesmo local.

O botão Coletar arquivo pode ter os seguintes estados:

Ativo – você poderá coletar o arquivo.

Desabilitado – se o botão estiver esmaecido ou desabilitado durante uma tentativa de coleção ativa, talvez você não tenha permissões de RBAC apropriadas para coletar arquivos.

As seguintes permissões são necessárias:

Para arquivo executável portátil (.exe, .sys, .dll e outros)

- Administrador global ou resposta dinâmica avançada ou alertas

Arquivo executável não portátil (.txt, .docx e outros)

- Administrador global ou resposta ao vivo avançada

Se um arquivo não tiver sido visto na organização nos últimos 30 dias, o arquivo Coletar será desabilitado.

Importante

Um arquivo que foi colocado em quarentena como uma ameaça de rede potencial pode não ser recuperável. Se um usuário tentar restaurar o arquivo após a quarentena, esse arquivo poderá não estar acessível. Isso pode ser devido ao sistema não ter mais credenciais de rede para acessar o arquivo. Normalmente, isso é resultado de um logon temporário em um sistema ou pasta compartilhada e os tokens de acesso expiraram.

Adicionar indicador para bloquear ou permitir um arquivo

Evite a propagação adicional de um ataque em sua organização proibindo arquivos potencialmente mal-intencionados ou malware suspeito. Se você conhece um arquivo PE (executável portátil) potencialmente mal-intencionado, poderá bloqueá-lo. Essa operação impedirá que ela seja lida, gravada ou executada em dispositivos em sua organização.

Importante

Esse recurso estará disponível se sua organização usar Microsoft Defender Proteção fornecida por Antivírus e Nuvem está habilitada. Para obter mais informações, consulte Gerenciar proteção fornecida pela nuvem.

A versão do cliente Antimalware deve ser 4.18.1901.x ou posterior.

Esse recurso foi projetado para impedir que o malware suspeito (ou arquivos potencialmente mal-intencionados) seja baixado da Web. Atualmente, ele dá suporte a arquivos PE (executáveis portáteis), incluindo arquivos.exe e .dll . A cobertura será estendida ao longo do tempo.

Essa ação de resposta está disponível para dispositivos em Windows 10, versão 1703 ou posterior e Windows 11.

A função permitir ou bloquear não poderá ser feita em arquivos se a classificação do arquivo existir no cache do dispositivo antes da ação permitir ou bloquear.

Observação

O arquivo PE precisa estar no dispositivo linha do tempo para que você possa tomar essa ação.

Pode haver alguns minutos de latência entre o tempo em que a ação é tomada e o arquivo real sendo bloqueado.

Habilitar o recurso de arquivo de bloco

Para começar a bloquear arquivos, primeiro você precisa ativar o recurso Bloquear ou permitir em Configurações.

Permitir ou bloquear arquivo

Ao adicionar um hash de indicador para um arquivo, você pode optar por levantar um alerta e bloquear o arquivo sempre que um dispositivo em sua organização tentar executá-lo.

Os arquivos bloqueados automaticamente por um indicador não aparecerão no Centro de Ações do arquivo, mas os alertas ainda estarão visíveis na fila Alertas.

Consulte gerenciar indicadores para obter mais detalhes sobre como bloquear e levantar alertas em arquivos.

Para parar de bloquear um arquivo, remova o indicador. Você pode fazer isso por meio da ação Editar Indicador na página de perfil do arquivo. Essa ação ficará visível na mesma posição que a ação Adicionar Indicador , antes de adicionar o indicador.

Você também pode editar indicadores na página Configurações, emIndicadoresde Regras>. Os indicadores são listados nessa área pelo hash do arquivo.

Verificar os detalhes de atividade na Central de ações

A Central de Ações fornece informações sobre ações que foram tomadas em um dispositivo ou arquivo. Você pode exibir os seguintes detalhes:

- Coleção de pacotes de investigação

- Verificação antivírus

- Restrição de aplicativo

- Isolamento do dispositivo

Todos os outros detalhes relacionados também são mostrados, como data/hora de envio, envio de usuário e se a ação foi bem-sucedida ou falhou.

Análise profunda

Investigações de segurança cibernética normalmente são disparadas por um alerta. Os alertas estão relacionados a um ou mais arquivos observados que geralmente são novos ou desconhecidos. A seleção de um arquivo leva você para a exibição de arquivo em que você pode ver os metadados do arquivo. Para enriquecer os dados relacionados ao arquivo, você pode enviar o arquivo para análise profunda.

O recurso de análise profunda executa um arquivo em um ambiente de nuvem seguro e totalmente instrumentado. Os resultados da análise profunda mostram as atividades do arquivo, comportamentos observados e artefatos associados, como arquivos descartados, modificações de registro e comunicação com IPs. Atualmente, a análise profunda dá suporte à análise extensiva de arquivos de PE (executáveis portáteis) (incluindo arquivos.exe e .dll ).

A análise profunda de um arquivo leva vários minutos. Depois que a análise do arquivo for concluída, a guia Análise Profunda será atualizada para exibir um resumo e a data e hora dos últimos resultados disponíveis.

O resumo da análise profunda inclui uma lista de comportamentos observados, alguns dos quais podem indicar atividades mal-intencionadas e observáveis, incluindo IPs contatados e arquivos criados no disco. Se nada for encontrado, essas seções exibirão uma breve mensagem.

Os resultados da análise profunda são correspondentes à inteligência contra ameaças e todas as correspondências gerarão alertas apropriados.

Use o recurso de análise profunda para investigar os detalhes de qualquer arquivo, geralmente durante uma investigação de um alerta ou por qualquer outro motivo em que você suspeita de comportamento mal-intencionado. Esse recurso está disponível na parte superior da página do arquivo. Selecione os três pontos para acessar a ação análise profunda .

Saiba mais sobre a análise profunda no seguinte vídeo:

Enviar para análise profunda é habilitado quando o arquivo está disponível na coleção de exemplos de back-end do Defender para Ponto de Extremidade ou se ele foi observado em um dispositivo Windows 10 que dá suporte ao envio a análises profundas.

Observação

Somente arquivos de Windows 10, Windows 11 e Windows Server 2012 R2+ podem ser coletados automaticamente.

Você também pode enviar um exemplo por meio do portal Microsoft Defender se o arquivo não tiver sido observado em um dispositivo de Windows 10 (ou Windows 11 ou Windows Server 2012 R2+) e aguardar que o botão Enviar para análise profunda fique disponível.

Observação

Devido aos fluxos de processamento de back-end no portal Microsoft Defender, pode haver até 10 minutos de latência entre o envio de arquivos e a disponibilidade do recurso de análise profunda no Defender para Ponto de Extremidade.

Enviar arquivos para análise profunda

Selecione o arquivo que você deseja enviar para análise profunda. Você pode selecionar ou pesquisar um arquivo em qualquer uma das seguintes exibições:

- Alertas – selecione os links de arquivo na Descrição ou detalhes no linha do tempo História do Alerta

- Lista de dispositivos – selecione os links de arquivo na seção Descrição ou Detalhes no Dispositivo na organização

- Pesquisa caixa – selecione Arquivo no menu suspenso e insira o nome do arquivo

Na guia Análise profunda do modo de exibição do arquivo, selecione Enviar.

Observação

Há suporte apenas para arquivos PE, incluindo arquivos.exe e .dll .

Uma barra de progresso é exibida e fornece informações sobre os diferentes estágios da análise. Em seguida, você pode exibir o relatório quando a análise for concluída.

Observação

Dependendo da disponibilidade do dispositivo, o tempo de coleta de exemplo pode variar. Há um tempo limite de 3 horas para coleta de exemplo. A coleção falhará e a operação será anulada se não houver nenhum relatório de dispositivo de Windows 10 online (ou Windows 11 ou Windows Server 2012 R2+) no momento. Você pode enviar novamente arquivos para análise profunda para obter novos dados no arquivo.

Exibir relatórios de análise profunda

Exiba o relatório de análise profunda fornecido para ver informações mais detalhadas sobre o arquivo enviado. Esse recurso está disponível no contexto de exibição de arquivo.

Você pode exibir o relatório abrangente que fornece detalhes sobre as seguintes seções:

- Behaviors

- Observáveis

Os detalhes fornecidos podem ajudá-lo a investigar se há indícios de um possível ataque.

Selecione o arquivo enviado para análise profunda.

Selecione a guia Análise profunda . Se houver relatórios anteriores, o resumo do relatório será exibido nesta guia.

Solucionar problemas de análise profunda

Se você encontrar um problema ao tentar enviar um arquivo, experimente cada uma das etapas de solução de problemas a seguir.

Verifique se o arquivo em questão é um arquivo PE. Os arquivos PE normalmente têm extensões de.exe ou .dll (programas executáveis ou aplicativos).

Verifique se o serviço tem acesso ao arquivo, que ele ainda existe e não foi corrompido ou modificado.

Aguarde um pouco e tente enviar o arquivo novamente. A fila pode estar cheia ou houve um erro temporário de conexão ou comunicação.

Se a política de coleta de exemplo não estiver configurada, o comportamento padrão será permitir a coleta de exemplo. Se ele estiver configurado, verifique se a configuração da política permite a coleta de exemplo antes de enviar o arquivo novamente. Quando a coleção de exemplo estiver configurada, marcar o seguinte valor do registro:

Path: HKLM\SOFTWARE\Policies\Microsoft\Windows Advanced Threat Protection Name: AllowSampleCollection Type: DWORD Hexadecimal value : Value = 0 - block sample collection Value = 1 - allow sample collectionAltere a unidade organizacional por meio do Política de Grupo. Para obter mais informações, consulte Configurar com Política de Grupo.

Se essas etapas não resolve o problema, entre em contato com o suporte.

Tópicos relacionados

- Executar ações de resposta em um dispositivo

- Investigar arquivos

- Ações de resposta manual no Plano 1 do Microsoft Defender para Ponto de Extremidade

Dica

Você deseja aprender mais? Engage com a comunidade de Segurança da Microsoft em nossa Comunidade Tecnológica: Microsoft Defender para Ponto de Extremidade Tech Community.

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de