Tutorial: Criar e configurar um domínio gerenciado do Microsoft Entra Domain Services com opções de configuração avançadas

Os Serviços de Domínio do Microsoft Entra fornece serviços de domínio gerenciados, como associação de domínio, política de grupo, LDAP e autenticação Kerberos/NTLM, totalmente compatíveis com o Windows Server Active Directory. Você consome esses serviços de domínio sem implantar, gerenciar e aplicar patches aos controladores de domínio por conta própria. O Serviços de Domínio integra-se ao seu locatário existente do Microsoft Entra. Essa integração permite que os usuários entrem usando suas credenciais corporativas e você pode usar os grupos e as contas de usuário existentes para proteger o acesso aos recursos.

Crie um domínio gerenciado usando as opções de configuração padrão para rede e sincronização ou defina essas configurações manualmente. Este tutorial mostra como definir essas opções avançadas de configuração para criar e configurar um domínio gerenciado do Serviços de Domínio usando o centro de administração do Microsoft Entra.

Neste tutorial, você aprenderá a:

- Definir as configurações de rede virtual e DNS para um domínio gerenciado

- Criar um domínio gerenciado

- Adicionar usuários administrativos ao gerenciamento de domínio

- Permitir a sincronização de hash de senha

Caso não tenha uma assinatura do Azure, crie uma conta antes de começar.

Pré-requisitos

Para concluir este tutorial, você precisará dos seguintes recursos e privilégios:

- Uma assinatura ativa do Azure.

- Caso não tenha uma assinatura do Azure, crie uma conta.

- Um locatário do Microsoft Entra associado com a assinatura, sincronizado com um diretório local ou somente em nuvem.

- Se necessário, crie um locatário do Microsoft Entra ou associe uma assinatura do Azure à sua conta.

- Você precisa das funções de Administrador de Aplicativos e Administrador de Grupos do Microsoft Entra em seu locatário para habilitar o Domain Services.

- Você precisará ter a função Colaborador dos Serviços de Domínio do Azure para criar os recursos necessários dos Serviços de Domínio.

Embora não seja necessário para os Serviços de Domínio, é recomendável configurar a SSPR (redefinição de senha self-service) para o locatário do Microsoft Entra. Os usuários podem alterar sua senha sem a SSPR, mas a SSPR ajudará se eles esquecerem sua senha e precisarem redefini-la.

Importante

Após criar um domínio gerenciado, você não pode movê-lo para uma assinatura, um grupo de recursos ou uma região diferente. Tenha o cuidado de selecionar a assinatura, o grupo de recursos e a região mais apropriados ao implantar o domínio gerenciado.

Entre no centro de administração do Microsoft Entra

Neste tutorial, você deve criar e configurar o domínio gerenciado utilizando o centro de administração do Microsoft Entra. Para começar, primeiro entre no Centro de Administração do Microsoft Entra.

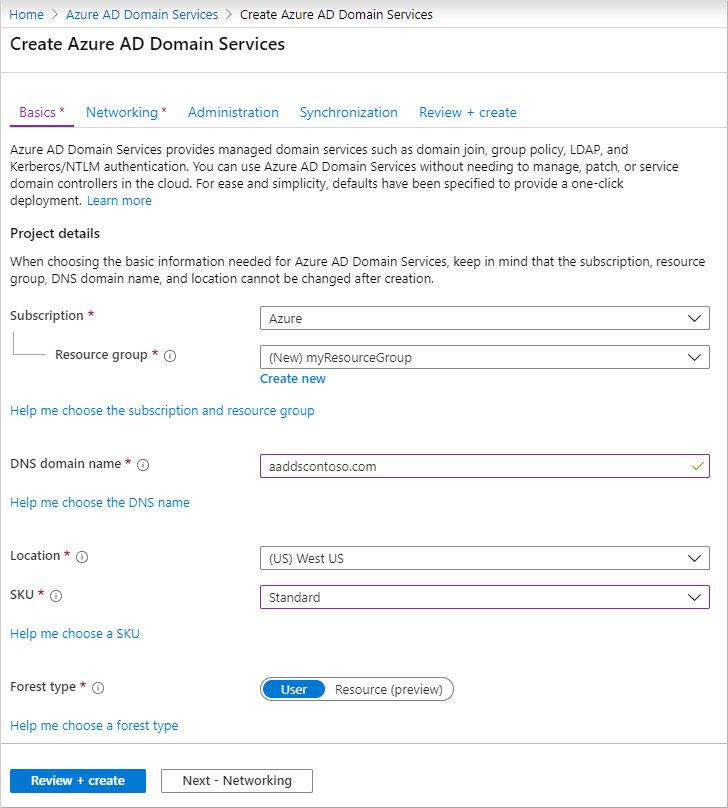

Criar um domínio gerenciado e definir as configurações básicas

Para iniciar o assistente Habilitar o Microsoft Entra Domain Services, conclua as seguintes etapas:

- No menu do centro de administração do Microsoft Entra ou na página Inicial, selecione Criar um recurso.

- Insira Domain Services na barra de pesquisa e, em seguida, escolha Microsoft Entra Domain Services nas sugestões de pesquisa.

- Na página Microsoft Entra Domain Services, selecione Criar. O assistente Habilitar o Microsoft Entra Domain Services é iniciado.

- Selecione a Assinatura do Azure na qual você deseja criar o domínio gerenciado.

- Selecione o Grupo de recursos a que o domínio gerenciado deve pertencer. Escolha Criar ou selecione um grupo de recursos existente.

Ao criar um domínio gerenciado, você especifica um nome DNS. Eis algumas considerações a serem feitas ao escolher o nome DNS:

- Nome de domínio interno: Por padrão, o nome de domínio interno do diretório é usado (com sufixo .onmicrosoft.com). Se quiser habilitar o acesso LDAP seguro ao domínio gerenciado pela Internet, você não poderá criar um certificado digital para proteger a conexão com esse domínio padrão. A Microsoft é proprietária do domínio .onmicrosoft.com, portanto, nenhuma AC (Autoridade de Certificação) emitirá um certificado.

- Nomes de domínio personalizados: A abordagem mais comum é especificar um nome de domínio personalizado, normalmente um que você já tenha e seja roteável. Quando você usa um domínio roteável personalizado, o tráfego pode fluir corretamente conforme necessário para dar suporte aos seus aplicativos.

- Sufixos de domínio não roteáveis: De modo geral, recomendamos que você evite sufixos de nome de domínio não roteáveis, tal como contoso.local. O sufixo .local não é roteável e pode causar problemas com a resolução do DNS.

Dica

Se você criar um nome de domínio personalizado, tome cuidado com os namespaces DNS existentes. Recomendamos usar um nome de domínio separado de qualquer namespace DNS local ou do Azure existente.

Por exemplo, se você tiver um namespace DNS existente contoso.com, crie um domínio gerenciado com o nome de domínio personalizado aaddscontoso.com. Caso precise usar o LDAP Seguro, registre e seja o proprietário desse nome de domínio personalizado para gerar os certificados necessários.

Talvez seja necessário criar alguns registros DNS adicionais para outros serviços no ambiente ou encaminhadores DNS condicionais entre os namespaces DNS existentes no ambiente. Por exemplo, se você executar um servidor Web que hospeda um site usando o nome DNS raiz, poderá haver conflitos de nomenclatura que exigem entradas DNS adicionais.

Nestes tutoriais e nestes artigos de instruções, o domínio personalizado aaddscontoso.com é usado como um breve exemplo. Em todos os comandos, especifique o próprio nome de domínio.

As seguintes restrições de nome DNS também se aplicam:

- Restrições do prefixo do domínio: Você não pode criar um domínio gerenciado com um prefixo de mais de 15 caracteres. O prefixo do nome de domínio especificado (como aaddscontoso no nome de domínio aaddscontoso.com) precisa conter até 15 caracteres.

- Conflitos de nome de rede: O nome de domínio DNS para seu domínio gerenciado não deve já existir na rede virtual. Especificamente, verifique os seguintes cenários que podem resultar em conflitos de nome:

- Se você já tiver um domínio do Active Directory com o mesmo nome de domínio DNS na rede virtual do Azure.

- Se a rede virtual em que você planeja habilitar o domínio gerenciado tiver uma conexão VPN com sua rede local. Nesse cenário, verifique se você não tem um domínio com o mesmo nome de domínio DNS na rede local.

- Se você tiver um serviço de nuvem existente do Azure com esse mesmo nome na rede virtual do Azure.

Conclua os campos na janela Básico do centro de administração do Microsoft Entra para criar um domínio gerenciado:

Insira um nome de domínio DNS para o domínio gerenciado, levando em consideração os pontos anteriores.

Escolha o Local do Azure no qual o domínio gerenciado deve ser criado. Se você escolher uma região com suporte a Zonas de Disponibilidade, os recursos do Domain Services serão distribuídos entre as zonas para proporcionar redundância adicional.

Dica

As Zonas de Disponibilidade são locais físicos exclusivos em uma região do Azure. Cada zona é composta por um ou mais datacenters equipados com energia, resfriamento e rede independentes. Para garantir a resiliência, há um mínimo de três zonas separadas em todas as regiões habilitadas.

Não é preciso configurar nada para que o Domain Services seja distribuído entre as zonas. A plataforma do Azure lida automaticamente com a distribuição de recursos na zona. Para saber mais e ver a disponibilidade da região, consulte O que são as Zonas de Disponibilidade no Azure?

O SKU determina o desempenho e a frequência de backup. Você poderá alterar a SKU depois que o domínio gerenciado tiver sido criado se as demandas ou requisitos empresariais mudarem. Para obter mais informações, confira Conceitos do SKU dos Serviços de Domínio.

Para este tutorial, selecione o SKU Standard.

Uma floresta é um constructo lógico usado pelo Active Directory Domain Services para agrupar um ou mais domínios.

Para configurar manualmente as opções adicionais, escolha Avançar – Rede. Caso contrário, selecione Examinar + criar para aceitar as opções de configuração padrão e, em seguida, vá para a seção para Implantar seu domínio gerenciado. Os seguintes padrões são configurados quando você escolhe essa opção de criação:

- Cria uma rede virtual chamada aadds-vnet que usa o intervalo de endereços IP 10.0.1.0/24.

- Cria uma sub-rede chamada aadds-subnet usando o intervalo de endereços IP 10.0.1.0/24.

- Sincroniza todos os usuários do Microsoft Entra ID no domínio gerenciado.

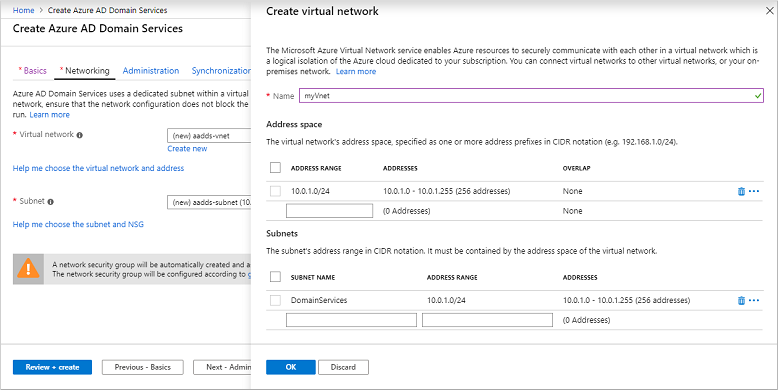

Criar e configurar a rede virtual

Para fornecer conectividade, são necessárias uma rede virtual do Azure e uma sub-rede dedicada. Os Serviços de Domínio estão habilitados nesta sub-rede de rede virtual. Neste tutorial, você criará uma rede virtual, embora possa optar por usar uma rede virtual existente. Em qualquer uma das abordagens, você deve criar uma sub-rede dedicada para ser usada pelos Serviços de Domínio.

Algumas considerações para essa sub-rede de rede virtual dedicada incluem as seguintes áreas:

- A sub-rede deve ter pelo menos de 3 a 5 endereços IP disponíveis em seu intervalo de endereços para dar suporte aos recursos dos Serviços de Domínio.

- Não selecione a sub-rede do Gateway para implantar Serviços do domínio. Não há suporte para implantar Serviços de Domínio em uma sub-rede de Gateway.

- Não implante nenhuma outra máquina virtual na sub-rede. Os aplicativos e as VMs geralmente usam grupos de segurança de rede para proteger a conectividade. A execução dessas cargas de trabalho em uma sub-rede separada permite que você aplique esses grupos de segurança de rede sem interromper a conectividade com o domínio gerenciado.

Para obter mais informações sobre como planejar e configurar a rede virtual, confira as considerações de rede para o Microsoft Entra Domain Services.

Preencha os campos na janela Rede da seguinte maneira:

Na página Rede, escolha uma rede virtual para implantar os Serviços de Domínio no menu suspenso ou selecioneCriar novo.

- Se você optar por criar uma rede virtual, insira um nome para a rede virtual, como myVnet, em seguida, forneça um intervalo de endereços, como 10.0.1.0/24.

- Crie uma sub-rede dedicada com um nome claro, como DomainServices. Forneça um intervalo de endereços, como 10.0.1.0/24.

Escolha um intervalo de endereço que esteja dentro do seu intervalo de endereços IP privados. Os intervalos de endereços IP que você não possui e que estão no espaço de endereços públicos causam erros nos Serviços de Domínio.

Selecione uma sub-rede da rede virtual, como DomainServices.

Quando estiver pronto, escolha Avançar – Administração.

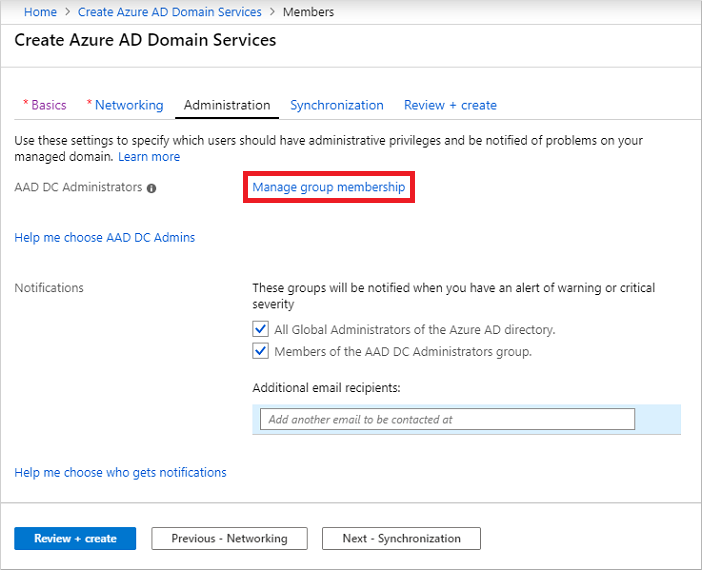

Configurar um grupo administrativo

Um grupo administrativo especial chamado Administradores do AAD DC é usado para o gerenciamento do domínio dos Serviços de Domínio. Os membros desse grupo recebem permissões administrativas nas VMs que estão unidas ao domínio gerenciado. Em VMs unidas ao domínio, esse grupo é adicionado ao grupo de administradores locais. Os membros desse grupo também poderão usar a Área de Trabalho Remota para se conectar remotamente às VMs unidas ao domínio.

Importante

Você não tem permissões de Administrador de Domínio ou de Administrador Corporativo em um domínio gerenciado usando os Serviços de Domínio. Essas permissões são reservadas pelo serviço e não são disponibilizadas aos usuários dentro do locatário.

Em vez disso, o grupo de Administradores do AAD DC permite que você execute algumas operações privilegiadas. Essas operações incluem pertencer ao grupo de administração nas VMs ingressadas no domínio e configurar a Política de Grupo.

O assistente cria automaticamente o grupo de Administradores do AAD DC no diretório do Microsoft Entra. Se houver um grupo existente com esse nome em seu diretório do Microsoft Entra, o assistente o selecionará. Como alternativa, você pode optar por adicionar outros usuários a esse grupo de Administradores do AAD DC durante o processo de implantação. Essas etapas podem ser concluídas posteriormente.

Para adicionar outros usuários a esse grupo de Administradores do AAD DC, selecione Gerenciar associação ao grupo.

Selecione o botão Adicionar membros e procure e selecione usuários do diretório do Microsoft Entra. Por exemplo, pesquise sua própria conta e adicione-a ao grupo de Administradores do AAD DC.

Se desejar, altere ou adicione destinatários adicionais para notificações quando houver alertas no domínio gerenciado que exijam atenção.

Quando estiver pronto, escolha Avançar – Sincronização.

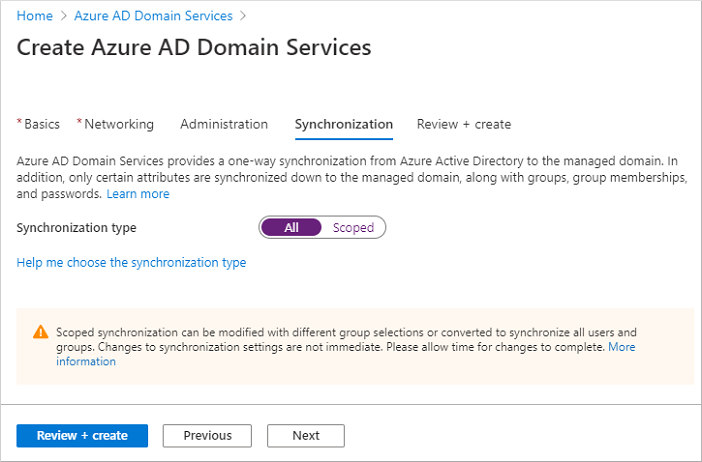

Configurar sincronização

O Domain Services permite que você sincronize todos os usuários e grupos disponíveis no Microsoft Entra ID ou uma sincronização com escopo incluindo apenas grupos específicos. Você pode alterar o escopo da sincronização agora ou após o domínio gerenciado ser implantado. Para saber mais, confira Sincronização com escopo do Microsoft Entra Domain Services.

Para este tutorial, escolha sincronizar Todos os usuários e grupos. Essa opção de sincronização é a opção padrão.

Selecione Examinar + criar.

Implantar o domínio gerenciado

Na página Resumo do assistente, examine as definições de configuração do domínio gerenciado. Você pode voltar para qualquer etapa do assistente para efetuar alterações. Para reimplantar um domínio gerenciado em outro locatário do Microsoft Entra de maneira consistente usando essas opções de configuração, você também pode Baixar um modelo para automação.

Para criar o domínio gerenciado, selecione Criar. É exibida uma nota informando que determinadas opções de configuração, como o nome DNS ou a rede virtual, não podem ser alteradas depois que os serviços de domínio gerenciados tiverem sido criados. Para continuar, selecione OK.

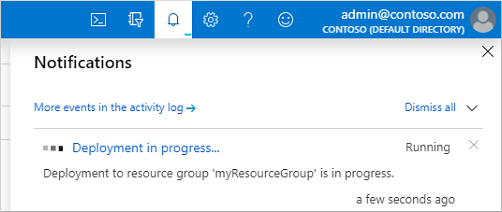

O processo de provisionamento de seu domínio gerenciado pode levar até uma hora. Uma notificação é exibida no portal, mostrando o andamento da sua implantação dos Serviços de Domínio. Selecione a notificação para ver detalhes do andamento da implantação.

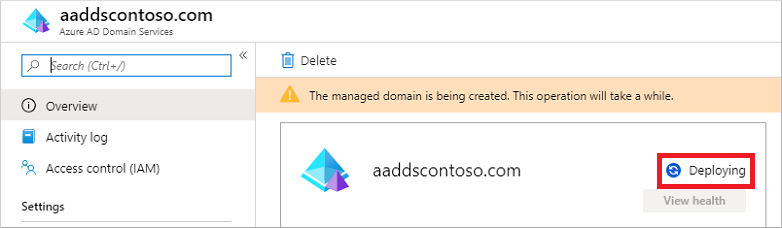

Selecione o grupo de recursos, como myResourceGroup e, em seguida, escolha o domínio gerenciado na lista de recursos do Azure, como aaddscontoso.com. A guia Visão Geral mostra que o domínio gerenciado está sendo implantado no momento. Você não pode configurar o domínio gerenciado até que ele esteja totalmente provisionado.

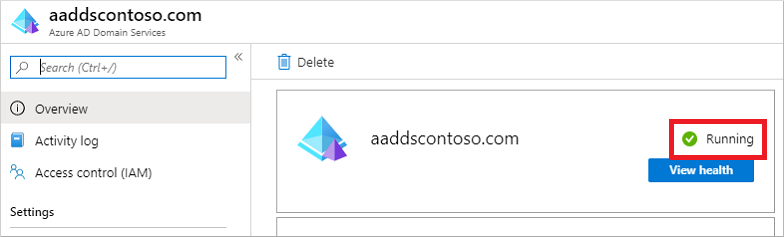

Quando o domínio gerenciado está totalmente provisionado, a guia Visão Geral mostra o status do domínio como Em execução.

Importante

O domínio gerenciado está associado ao seu locatário do Microsoft Entra. Durante o processo de provisionamento, os Serviços de Domínio criam dois aplicativos empresariais denominados Serviços de Controlador de Domínio e AzureActiveDirectoryDomainControllerServices no locatário do Microsoft Entra. Esses Aplicativos Empresariais são necessários para atender o domínio gerenciado. Não exclua esses aplicativos.

Atualizar as configurações do DNS para a rede virtual do Azure

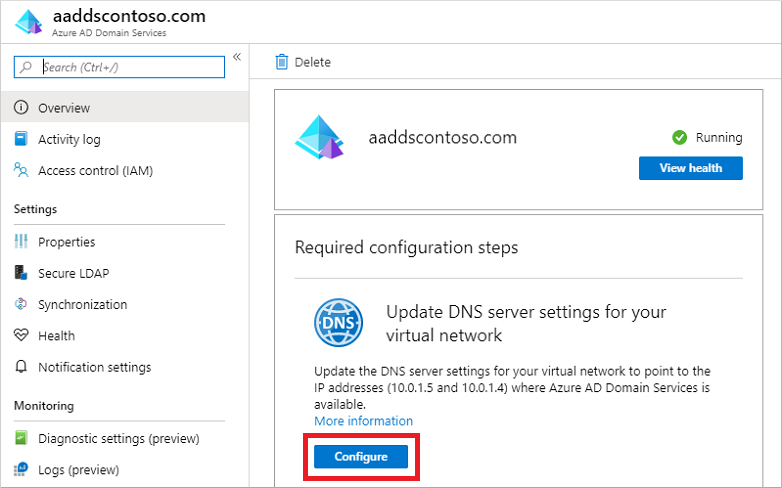

Com os Serviços de Domínio implantados com sucesso, agora configure a rede virtual para permitir que outras VMs e aplicativos conectados usem o domínio gerenciado. Para fornecer essa conectividade, atualize as configurações do servidor DNS da rede virtual para que ela aponte para os dois endereços IP em que o domínio gerenciado está implantado.

A guia Visão geral do domínio gerenciado mostra algumas Etapas de configuração obrigatórias. A primeira etapa de configuração é atualizar as configurações do servidor DNS da rede virtual. Depois que as configurações de DNS forem definidas corretamente, essa etapa não será mais mostrada.

Os endereços listados são os controladores de domínio para uso na rede virtual. Nesse exemplo, os endereços são 10.0.1.4 e 10.0.1.5. Posteriormente, você poderá encontrar esses endereços IP na guia Propriedades.

Para atualizar as configurações do servidor DNS da rede virtual, selecione o botão Configurar. As configurações de DNS são configuradas automaticamente para sua rede virtual.

Dica

Se você selecionou uma rede virtual existente nas etapas anteriores, todas as VMs conectadas à rede só obterão as novas configurações de DNS após uma reinicialização. Você pode reiniciar VMs usando o Centro de administração do Microsoft Entra, o Microsoft Graph PowerShell ou a CLI do Azure.

Habilitar contas de usuário para os Serviços de Domínio

Para autenticar os usuários no domínio gerenciado, o Azure AD DS precisa de hashes de senha em um formato adequado para a autenticação NTLM (Gerenciador de LAN NT) e Kerberos. O Microsoft Entra ID não gera nem armazena hashes de senha no formato necessário para autenticação na NTLM ou Kerberos até que você ative o Domain Services para o locatário. Por motivos de segurança, a ID do Microsoft Entra também não armazena nenhuma credencial de senha no formato de texto não criptografado. Portanto, o Microsoft Entra ID não pode gerar automaticamente essas hashes de senha NTLM ou Kerberos com base nas credenciais existentes dos usuários.

Observação

Uma vez configurado adequadamente, as hashes de senha utilizáveis são armazenadas no domínio gerenciado. Se você excluir o domínio gerenciado, todas as hashes de senha armazenadas nesse ponto também serão excluídas.

As informações de credenciais sincronizadas no Microsoft Entra ID não poderão ser reutilizadas se você criar posteriormente um domínio gerenciado – você precisa reconfigurar a sincronização de hash de senha para armazenar os hashes de senha novamente. As VMs ou os usuários previamente unidos ao domínio não poderão autenticar imediatamente – o Microsoft Entra ID precisa gerar e armazenar as hashes de senha no novo domínio gerenciado.

Para obter mais informações, confira Processo de sincronização de hash de senha para os Serviços de Domínio e Microsoft Entra Connect.

As etapas para gerar e armazenar esses hashes de senha são diferentes para as contas de usuário somente em nuvem criadas no Microsoft Entra ID versus as contas de usuário sincronizadas do seu diretório local usando o Microsoft Entra Connect.

Uma conta de usuário somente na nuvem é uma conta que foi criada no diretório do Microsoft Entra usando o centro de administração do Microsoft Entra ou os cmdlets do Microsoft Graph PowerShell. Essas contas de usuário não são sincronizadas de um diretório local.

Neste tutorial, vamos trabalhar com uma conta de usuário básica somente de nuvem. Para obter mais informações sobre as etapas adicionais necessárias para usar Microsoft Entra Connect, confira Sincronizar hashes de senha para contas de usuário sincronizadas do AD local para o domínio gerenciado.

Dica

Se o locatário do Microsoft Entra tiver uma combinação de usuários somente de nuvem e usuários do AD local, será necessário concluir ambos os conjuntos de etapas.

Para contas de usuário somente de nuvem, os usuários devem alterar suas senhas antes de usar os Serviços de Domínio. Esse processo de alteração de senhas faz com que as hashes de senha para a autenticação Kerberos e NTLM sejam geradas e armazenadas no Microsoft Entra ID. A conta não é sincronizada do Microsoft Entra ID para os Serviços de Domínio até que a senha seja alterada. Expire as senhas de todos os usuários do locatário que precisam usar os Serviços de Domínio (o que forçaria a troca de senha na próxima entrada) ou então instrua-os a alterar as respectivas senhas manualmente. Para este tutorial, vamos alterar manualmente a senha do usuário.

Antes que o usuário possa redefinir a senha, o locatário do Microsoft Entra deve ser configurado para redefinição de senha self-service.

Para alterar a senha de um usuário somente de nuvem, o usuário deve concluir as seguintes etapas:

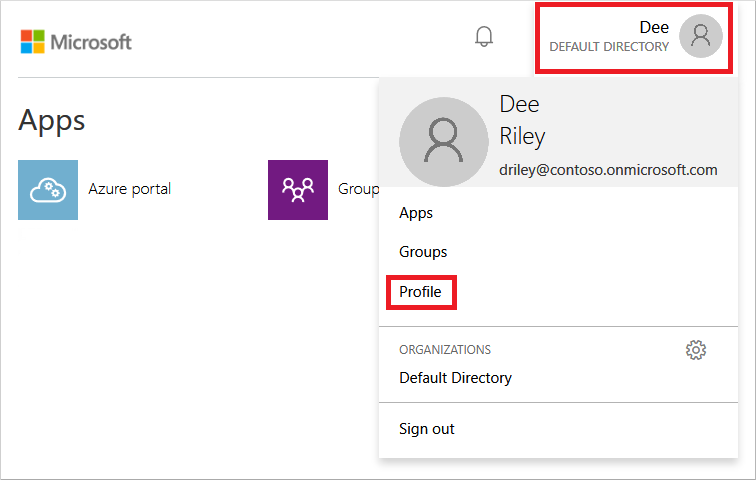

Vá para a página do Painel de Acesso do Microsoft Entra ID em https://myapps.microsoft.com.

No canto superior direito, selecione o seu nome e, em seguida, escolha Perfil no menu suspenso.

Na página Perfil, selecione Alterar senha.

Na página Alterar senha, insira sua senha existente (antiga) e, em seguida, insira uma nova senha e confirme-a.

Selecione Enviar.

Leva alguns minutos após você ter alterado sua senha para que a nova senha possa ser usada nos Serviços de Domínio e para que seja possível se conectar com êxito a computadores ingressados no domínio gerenciado.

Próximas etapas

Neste tutorial, você aprendeu a:

- Definir as configurações de rede virtual e DNS para um domínio gerenciado

- Criar um domínio gerenciado

- Adicionar usuários administrativos ao gerenciamento de domínio

- Habilitar contas de usuário para os Serviços de Domínio e gerar hashes de senha

Para ver esse domínio gerenciado em ação, crie e una uma máquina virtual ao domínio.