Gerenciar os métodos de autenticação do Microsoft Entra ID

O Microsoft Entra ID permite o uso de uma variedade de métodos de autenticação para dar suporte a vários cenários de entrada. Os administradores podem configurar especificamente cada método para atender às suas metas de experiência e segurança do usuário. Este tópico explica como gerenciar os métodos de autenticação do Microsoft Entra ID e como as opções de configuração afetam os cenários de entrada do usuário e redefinição de senha.

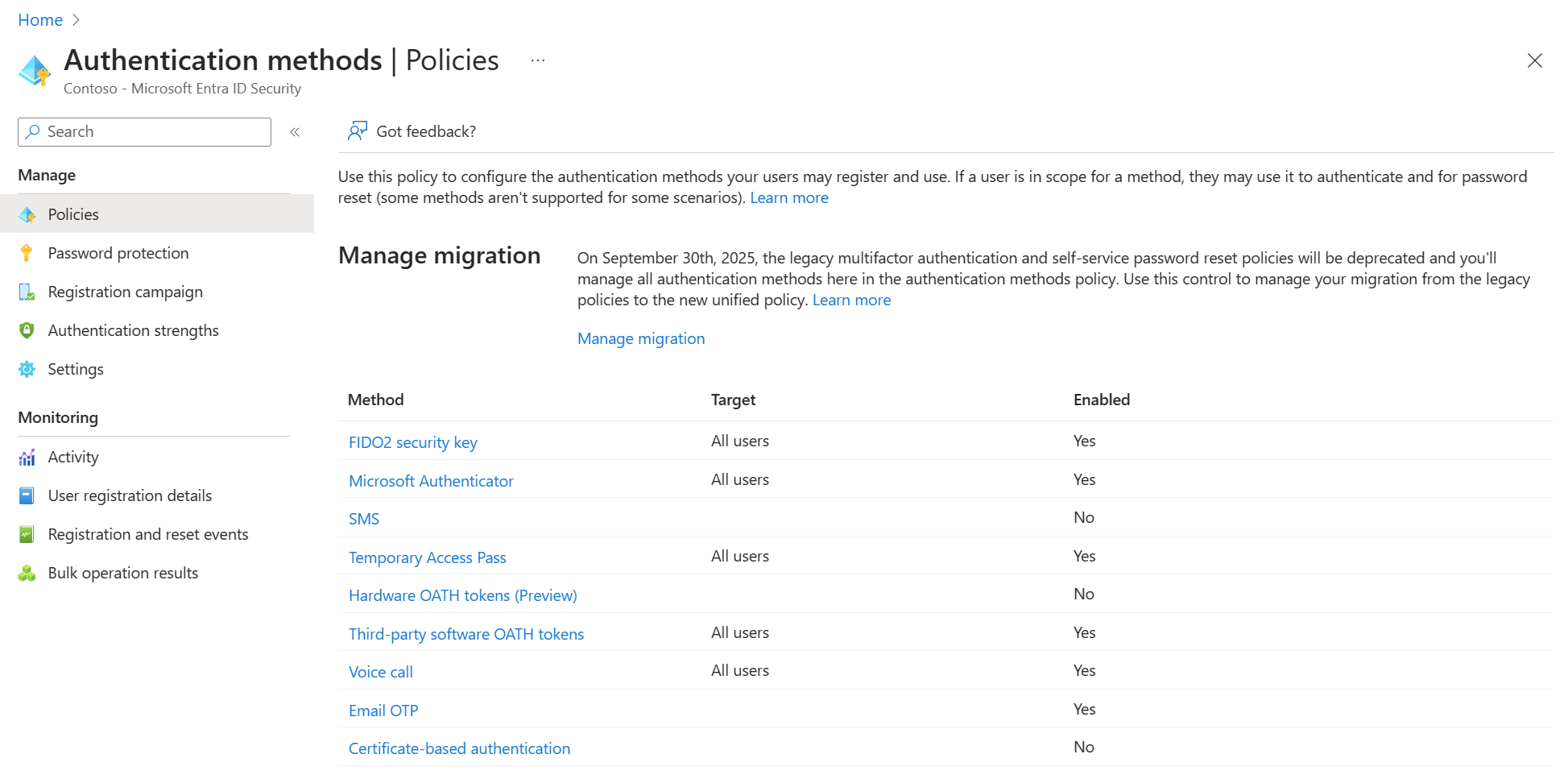

política de métodos de autenticação

A política Métodos de autenticação é a maneira recomendada de gerenciar métodos de autenticação, incluindo métodos modernos, como autenticação sem senha. Os Administradores de Políticas de Autenticação podem editar essa política para habilitar métodos de autenticação para todos os usuários ou grupos específicos.

Normalmente, os métodos habilitados na Política de métodos de autenticação podem ser usados em qualquer lugar do Microsoft Entra ID, em cenários de autenticação e de redefinição de senha. A exceção é que alguns métodos são inerentemente limitados ao uso na autenticação, como FIDO2 e Windows Hello para Empresas, e outros estão limitados ao uso na redefinição de senha, como perguntas de segurança. Para obter mais controle sobre quais métodos podem ser usados em determinado cenário de autenticação, use o recurso Pontos Fortes de Autenticação.

A maioria dos métodos também tem parâmetros de configuração para controlar com mais precisão como esse método pode ser usado. Por exemplo, ao habilitar chamadas de voz, também é possível especificar se um telefone comercial pode ser usado, além de um celular.

Ou digamos que você queira habilitar a autenticação sem senha com o Microsoft Authenticator. Você pode definir parâmetros adicionais, como mostrar o local de entrada do usuário ou o nome do aplicativo que está sendo conectado. Essas opções fornecem mais contexto para os usuários quando eles entram e ajudam a evitar aprovações acidentais de MFA.

Para gerenciar a política de métodos de autenticação, entre no Centro de administração do Microsoft Entra como, no mínimo, um Administrador de política de autenticação e navegue até Proteção>Métodos de autenticação>Políticas.

Somente a experiência de registro convergente está ciente da política Métodos de autenticação. Os usuários no escopo da política Métodos de autenticação, mas não da experiência de registro convergente, não verão os métodos corretos de registro.

Políticas herdadas de MFA e SSPR

Duas outras políticas, localizadas em configurações Autenticação multifator e configurações Redefinição de senha, fornecem uma maneira herdada de gerenciar alguns métodos de autenticação para todos os usuários no locatário. Você não pode controlar quem usa um método de autenticação habilitado ou como o método pode ser usado. Um Administrador Global é necessário para gerenciar essas políticas.

Importante

Em março de 2023, anunciamos a substituição dos métodos de autenticação de gerenciamento nas políticas herdadas de autenticação multifator e redefinição de senha self-service (SSPR). A partir de 30 de setembro de 2025, os métodos de autenticação não podem ser gerenciados nessas políticas herdadas de MFA e SSPR. Recomendamos que os clientes usem o controle de migração manual para migrar para a política de métodos de autenticação até a data de substituição.

Para gerenciar a política herdada de MFA, selecione Segurança>Autenticação multifator>Configurações adicionais de autenticação multifator baseada em nuvem.

Para gerenciar métodos de autenticação para SSPR (redefinição de senha self-service), clique em Redefinição de senha>Métodos de autenticação. A opção Celular nesta política permite que chamadas de voz ou mensagens SMS sejam enviados para um celular. A opção Telefone comercial permite apenas chamadas de voz.

Como as políticas funcionam em conjunto

As configurações não são sincronizadas entre as políticas, o que permite que os administradores gerenciem cada política de forma independente. O Microsoft Entra ID respeita as configurações de todas as políticas, de modo que um usuário habilitado para um método de autenticação em qualquer política possa se registrar e usar esse método. Para impedir que os usuários usem um método, ele deve estar desabilitado em todas as políticas.

Vamos explicar um exemplo em que um usuário que pertence ao grupo de Contabilidade deseja registrar o Microsoft Authenticator. O processo de registro primeiro verifica a política Métodos de autenticação. Se o grupo de Contabilidade estiver habilitado para Microsoft Authenticator, o usuário poderá registrá-lo.

Caso contrário, o processo de registro verificará a política herdada de MFA. Nessa política, qualquer usuário poderá registrar o Microsoft Authenticator, se uma dessas configurações estiver habilitada para MFA:

- Notificação pelo aplicativo móvel

- O código de verificação do aplicativo móvel ou token de hardware

Se o usuário não puder registrar o Microsoft Authenticator com base em qualquer uma dessas políticas, o processo de registro verificará a política herdada de SSPR. Nessa política, um usuário também pode registrar o Microsoft Authenticator se o usuário estiver habilitado para SSPR e qualquer uma dessas configurações estiver habilitada:

- Notificação de aplicativo móvel

- Código do aplicativo móvel

Para usuários que estão habilitados para Telefone celular para SSPR, o controle independente entre as políticas pode afetar o comportamento de entrada. Enquanto as outras políticas têm opções separadas para mensagens SMS e chamadas de voz, a opção Celular para SSPR habilita ambas as opções. Devido a isso, qualquer pessoa que usa a opção Celular para SSPR também pode usar chamadas de voz para a redefinição de senha, mesmo que as outras políticas não permitam essas chamadas.

Por exemplo, suponha que você habilitou Chamadas de voz para um grupo. Depois de habilitá-la, você descobre que mesmo os usuários que não são membros do grupo podem entrar com uma chamada de voz. Nesse caso, é provável que esses usuários estejam habilitados para Telefone celular na política herdada de SSPR ou Chamada telefônica na política herdada de MFA.

Migração entre políticas

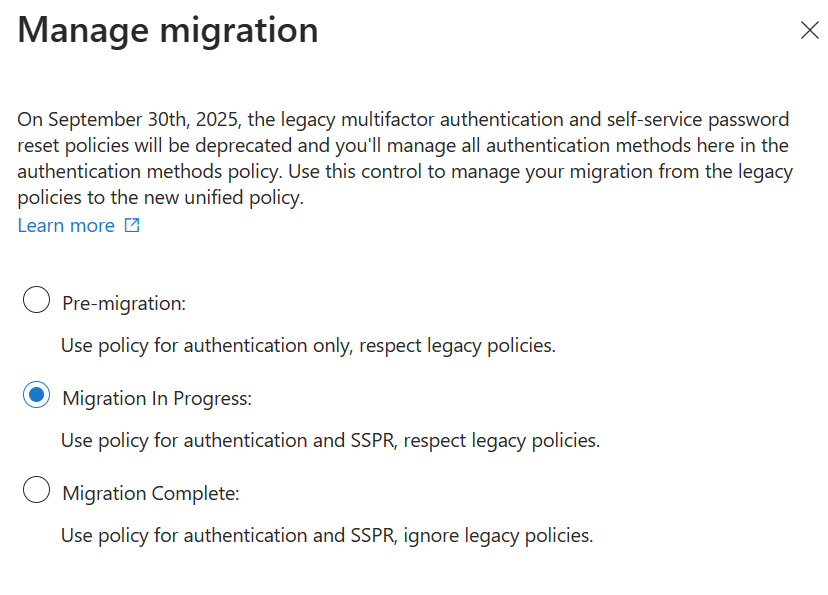

A Política métodos de autenticação fornece um caminho de migração para a administração unificada de todos os métodos de autenticação. Todos os métodos desejados podem ser habilitados na política de métodos de autenticação, desde que tenham sido definidos os grupos de usuários necessários para cada política de Método de Autenticação (a menos que se aplique a Todos os Usuários). Após essa atividade de gerenciamento de grupos de usuários, os métodos nas políticas herdadas de MFA e SSPR podem ser desabilitados. A migração tem três configurações para permitir que você avance em seu próprio ritmo e evite problemas com a entrada ou a SSPR durante a transição. Após a conclusão da migração, você centralizará o controle sobre os métodos de autenticação para entrada e SSPR em um único lugar, e as políticas herdadas de MFA e SSPR serão desabilitadas.

Observação

As perguntas de segurança só podem ser habilitadas hoje usando a política de SSPR herdada. No futuro, elas estarão disponíveis na política Métodos de autenticação. Se você estiver usando perguntas de segurança e não quiser desabilitá-las, mantenha-as habilitadas na política de SSPR herdada até que o novo controle esteja disponível no futuro. Você pode migrar o restante de seus métodos de autenticação e ainda gerenciar perguntas de segurança na política de SSPR herdada.

Para exibir as opções de migração, abra a política Métodos de autenticação e clique em Gerenciar migração.

A tabela a seguir descreve cada opção.

| Opção | Descrição |

|---|---|

| Pré-migração | A política Métodos de autenticação é usada apenas para autenticação. As configurações de política herdadas são respeitadas. |

| Migração em Andamento | A política Métodos de autenticação é usada para autenticação e SSPR. As configurações de política herdadas são respeitadas. |

| Migração Concluída | Somente a política Métodos de autenticação é usada para autenticação e SSPR. As configurações de política herdadas são ignoradas. |

Os locatários são definidos como Pré-migração ou Migração em Andamento por padrão, dependendo do estado atual do locatário. Se você começar pela Pré-migração, poderá migrar para qualquer um dos estados a qualquer momento. Se você começar pela Migração em Andamento, poderá mover-se entre a Migração em Andamento e o Microsoft Complete a qualquer momento, mas não terá permissão para migrar para a Pré-migração. Se você passar para Migração Concluída e optar por reverter para um estado anterior, perguntaremos o motivo para que possamos avaliar o desempenho do produto.

Observação

Depois que todos os métodos de autenticação forem totalmente migrados, os seguintes elementos da política de SSPR herdada permanecerão ativos:

- O número de métodos necessários para redefinir o controle: os administradores podem continuar a alterar quantos métodos de autenticação devem ser verificados antes que um usuário possa executar a SSPR.

- A política de administrador de SSPR: os administradores podem continuar a registrar e usar todos os métodos listados sob a política de administrador de SSPR herdada ou métodos que eles estão habilitados para usar na política de métodos de autenticação.

No futuro, esses dois recursos serão integrados à política de métodos de autenticação.

Limitações e problemas conhecidos

- Em atualizações recentes, removemos a capacidade de direcionar usuários individuais. Os usuários direcionados anteriormente permanecerão na política, mas recomendamos movê-los para um grupo de destino.

- O registro das chaves de segurança FIDO2 pode falhar para alguns usuários se a política do método de autenticação FIDO2 for direcionada a um grupo e a política geral de métodos de autenticação tiver mais de 20 grupos configurados. Estamos trabalhando para aumentar o limite do tamanho da política e, enquanto isso, recomendamos limitar o número de metas do grupo a não mais que 20.