Logon único contínuo do Microsoft Entra: aprofundamento técnico

Este artigo fornece detalhes técnicos sobre como funciona o recurso SSO Contínuo (logon único contínuo) do Microsoft Entra.

Como o SSO contínuo funciona?

Esta seção tem três partes:

- A instalação do recurso de SSO Contínuo.

- Como uma transação única de entrada de usuário em um navegador da Web funciona com o SSO Contínuo.

- Como uma transação única de entrada de usuário em um cliente nativo funciona com o SSO Contínuo.

Como funciona a configuração?

O SSO Contínuo é habilitado por meio do Microsoft Entra Connect, conforme mostrado aqui. Ao habilitar o recurso, ocorrem as seguintes etapas:

- Uma conta de computador (

AZUREADSSOACC) é criada em seu AD (Active Directory) local em cada floresta do AD sincronizada com o Microsoft Entra ID (usando o Microsoft Entra Connect). - Além disso, vários SPNs (nomes de entidade de serviço) Kerberos são criados para serem usados durante o processo de conexão do Microsoft Entra.

- A chave de descriptografia Kerberos da conta do computador é compartilhada com segurança com o Microsoft Entra ID. Se houver várias florestas AD, cada conta de computador terá sua própria chave de descriptografia Kerberos exclusiva.

Importante

A conta do computador AZUREADSSOACC precisa estar fortemente protegida por motivos de segurança. Somente administradores de domínio devem ser capazes de gerenciar a conta de computador. Verifique se a delegação Kerberos na conta do computador está desabilitada e se nenhuma outra conta no Active Directory tem permissões de delegação na conta AZUREADSSOACC do computador. Armazene a conta de computador em uma UO (unidade organizacional) em que elas estão protegidas contra exclusões acidentais e em que somente administradores de domínio têm acesso. A chave de descriptografia Kerberos na conta do computador também deve ser tratada como sensível. É altamente recomendável que você sobreponha a chave de descriptografia do Kerberos da conta do computador AZUREADSSOACC pelo menos a cada 30 dias.

Importante

O logon único contínuo oferece suporte aos tipos de criptografia AES256_HMAC_SHA1, AES128_HMAC_SHA1 e RC4_HMAC_MD5 no Kerberos. É recomendável definir o tipo de criptografia para a conta AzureADSSOAcc$ como AES256_HMAC_SHA1 ou um dos tipos AES em vez de RC4 para maior segurança. O tipo de criptografia é armazenado no atributo msDS-SupportedEncryptionTypes da sua conta no Active Directory. Se o tipo de criptografia da conta AzureADSSOAcc$ estiver definido como RC4_HMAC_MD5e você quiser alterá-lo para um dos tipos de criptografia AES, não se esqueça primeiro de sobrepor à chave de descriptografia do Kerberos da conta AzureADSSOAcc$, conforme explicado no documento de perguntas frequentes na pergunta relevante. Caso contrário, o SSO contínuo não funcionará.

Quando a configuração estiver concluída, o SSO Contínuo funcionará da mesma maneira que qualquer outra entrada que use a IWA (Autenticação integrada do Windows).

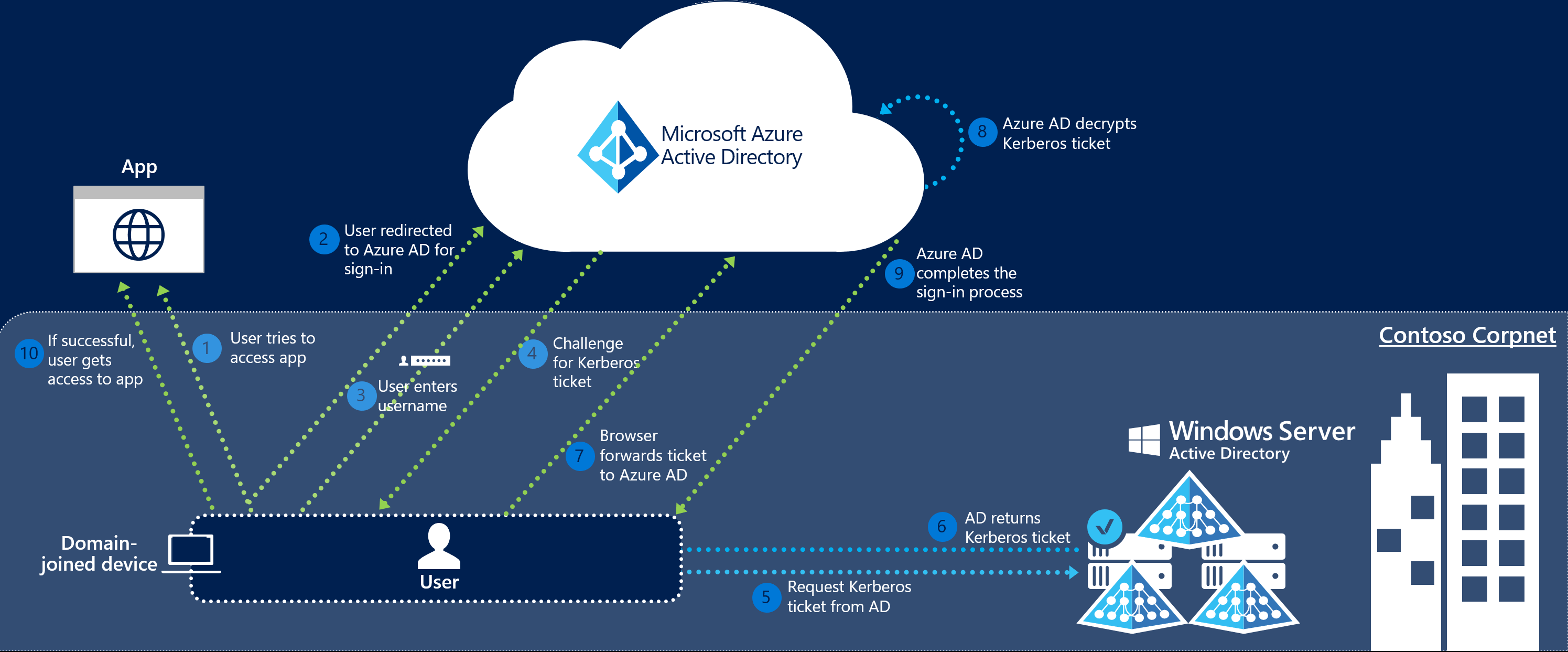

Como a entrada em um navegador da Web com o SSO Contínuo funciona?

O fluxo de entrada em um navegador da Web é o seguinte:

O usuário tenta acessar um aplicativo Web (por exemplo, o Outlook Web App - https://outlook.office365.com/owa/) de um dispositivo corporativo ingressado no domínio dentro da rede corporativa.

Se o usuário ainda não tiver entrado, ele será redirecionado para a página de entrada do Microsoft Entra.

O usuário digita o nome de usuário na página de entrada do Microsoft Entra.

Observação

Para determinados aplicativos, as etapas 2 e 3 são ignoradas.

Usando JavaScript em segundo plano, o Microsoft Entra ID desafia o navegador, por meio de uma resposta 401 Não autorizado, a fornecer um tíquete Kerberos.

O navegador, por sua vez, solicita um tíquete do Active Directory para a conta do computador

AZUREADSSOACC(que representa o Microsoft Entra ID).O Active Directory localiza a conta do computador e retorna um tíquete Kerberos para o navegador criptografado com o segredo da conta do computador.

O navegador encaminha o tíquete Kerberos que adquiriu do Active Directory para o Microsoft Entra ID.

O Microsoft Entra ID descriptografa o tíquete Kerberos, que inclui a identidade do usuário conectado ao dispositivo corporativo, usando a chave compartilhada anteriormente.

Após a avaliação, o Microsoft Entra ID retorna um token ao aplicativo ou solicita que o usuário realize provas adicionais, como a Autenticação Multifator.

Se a entrada do usuário for bem-sucedida, ele será capaz de acessar o aplicativo.

O diagrama a seguir ilustra a todos os componentes e as etapas envolvidas.

O SSO Contínuo é oportunista, o que significa que, se ele falhar, a experiência de entrada retornará ao comportamento normal, ou seja, o usuário precisará inserir a senha para entrar.

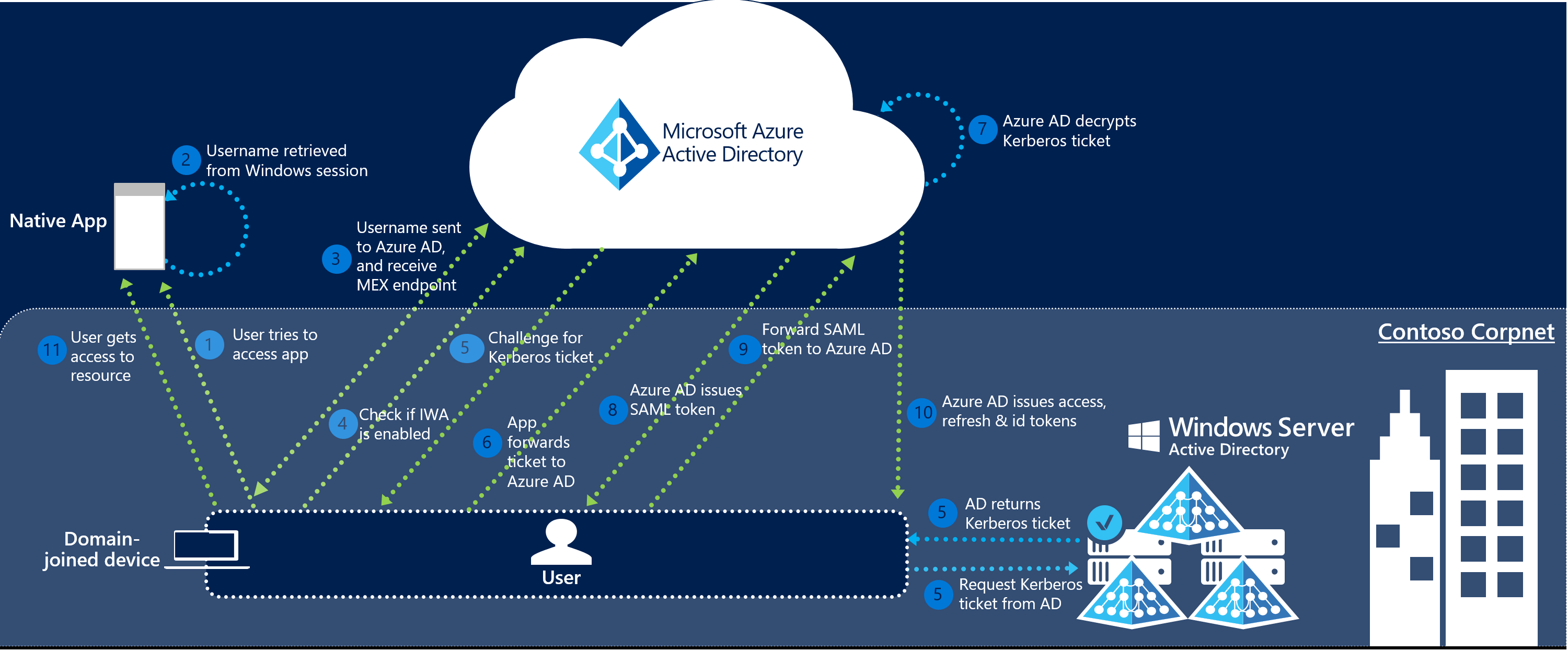

Como a entrada em um cliente nativo com o SSO Contínuo funciona?

O fluxo de entrada em um cliente nativo é o seguinte:

- O usuário tenta acessar um aplicativo nativo (por exemplo, o cliente Outlook) por meio de um dispositivo corporativo ingressado no domínio na sua rede corporativa.

- Se o usuário ainda não tiver conectado, o aplicativo nativo recupera o nome de usuário do usuário na sessão do Windows do dispositivo.

- O aplicativo envia o nome de usuário para o Microsoft Entra ID e recupera o ponto de extremidade MEX WS-Trust do seu locatário. Esse ponto de extremidade WS-Trust é usado exclusivamente pelo recurso de SSO contínuo e não é uma implementação geral do protocolo WS-Trust no Microsoft Entra ID.

- O aplicativo então consulta o ponto de extremidade MEX da WS-Trust para ver se o ponto de extremidade da autenticação integrada está disponível. O ponto de extremidade de autenticação integrada é usado exclusivamente pelo recurso de SSO contínuo.

- Se a etapa 4 for bem-sucedida, um desafio Kerberos será emitido.

- Se o aplicativo conseguir recuperar o tíquete Kerberos, ele o encaminhará para o ponto de extremidade de autenticação integrado do Microsoft Entra.

- O Microsoft Entra ID descriptografa o tíquete Kerberos e o valida.

- O Microsoft Entra ID conecta o usuário e emite um token SAML para o aplicativo.

- O aplicativo então envia o token SAML para o ponto de extremidade do token OAuth2 do Microsoft Entra ID.

- O Microsoft Entra ID valida o token SAML e emite um token de acesso para o aplicativo e um token de atualização para o recurso especificado, além de um token de identificação.

- O usuário obtém acesso ao recurso do aplicativo.

O diagrama a seguir ilustra a todos os componentes e as etapas envolvidas.

Próximas etapas

- Início Rápido – Começar a executar o SSO contínuo do Microsoft Entra.

- Perguntas frequentes – respostas para perguntas frequentes.

- Solução de problemas – Saiba como resolver problemas comuns do recurso.

- UserVoice – para registrar solicitações de novos recursos.