Planejar uma implantação de Proteção de Identidade

O Microsoft Entra ID Protection detecta riscos baseados em identidade, os relata e permite que os administradores investiguem e corrijam esses riscos para manter as organizações seguras e protegidas. Os riscos podem ser alimentados ainda mais em ferramentas como Acesso Condicional para tomar decisões de acesso ou alimentados de volta para uma ferramenta de gerenciamento de eventos e informações de segurança (SIEM) para uma investigação mais aprofundada.

Esse plano de implantação amplia os conceitos introduzidos no plano de implantação do Acesso Condicional.

Pré-requisitos

- Um locatário Microsoft Entra em funcionamento com Microsoft Entra ID P2 ou licença de avaliação habilitada. Se necessário, crie um gratuitamente.

- É necessário que o Microsoft Entra ID P2 inclua o risco de Proteção de Identidade nas políticas de Acesso Condicional.

- Os administradores que interagem com o Identity Protection devem ter uma ou mais das seguintes atribuições de função, dependendo das tarefas que estão executando. Para seguir o princípio de Confiança Zero de privilégios mínimos, considere usar o Privileged Identity Management (PIM) para ativar atribuições de funções privilegiadas just-in-time.

- Leia as políticas e configurações do Identity Protection e do Acesso Condicional

- Gerenciar o Identity Protection

- Criar ou modificar as políticas de Acesso Condicional

- Um usuário de teste (não administrador) que permite verificar se as políticas funcionam conforme o esperado antes da implantação em usuários reais. Se você precisar criar um usuário, consulte Início rápido: adicionar novos usuários à ID do Microsoft Entra.

- Um grupo do qual o usuário não administrador seja membro. Para criar um grupo, consulte Como criar um grupo e adicionar membros no Microsoft Entra ID.

Envolva os participantes certos

Quando os projetos de tecnologia falham, eles normalmente o fazem devido a expectativas incompatíveis sobre afeto, resultados e responsabilidades. Para evitar essas armadilhas, certifique-se de que você está envolvendo as partes interessadas certas e que as funções das partes interessadas no projeto sejam bem compreendidas documentando as partes interessadas, suas contribuições para o projeto e responsabilidade.

Comunicar a alteração

A comunicação é fundamental para o sucesso de qualquer nova funcionalidade. Você deve se comunicar proativamente com seus usuários sobre como a experiência deles muda, quando muda e como obter suporte em caso de problemas.

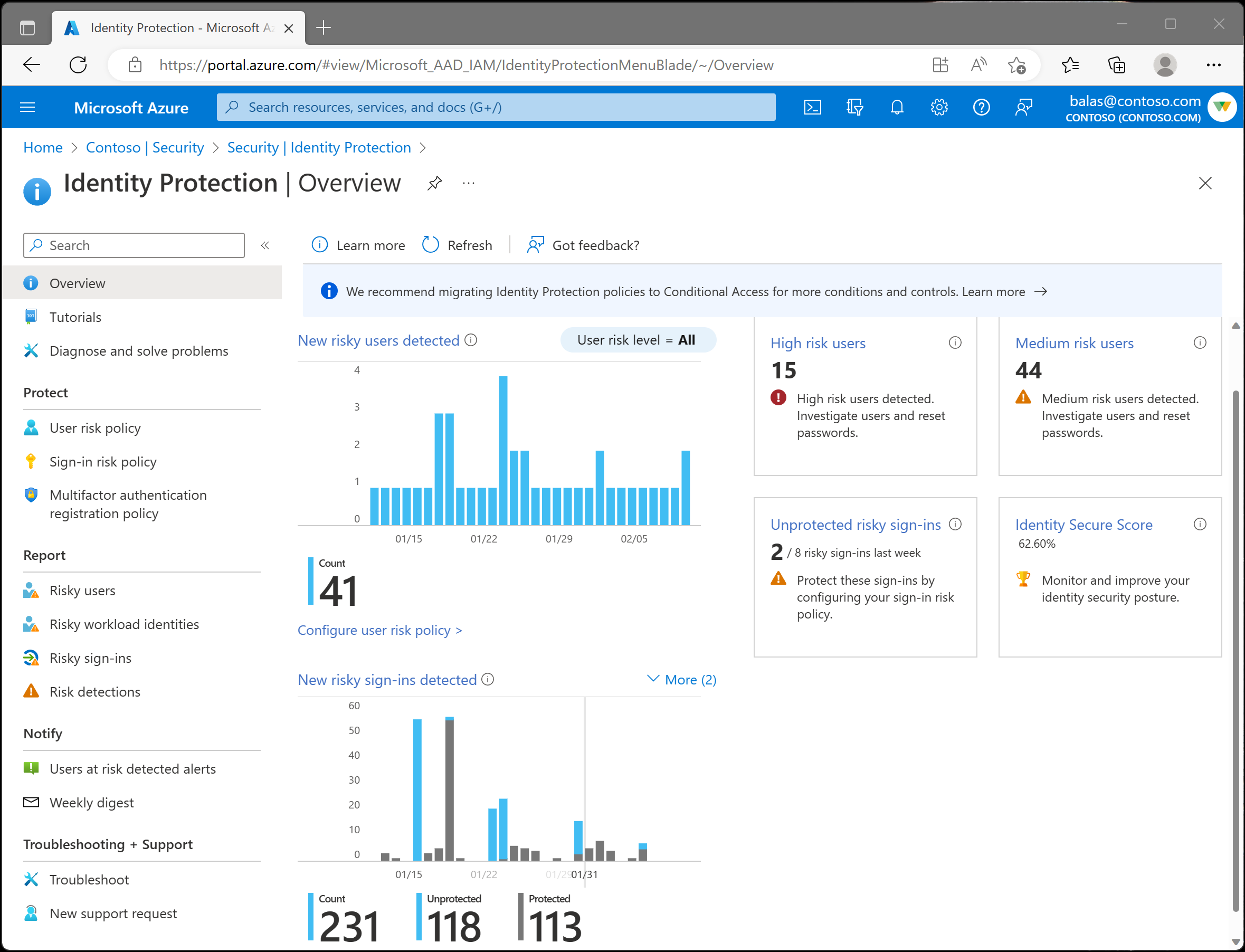

Etapa 1: analisar os relatórios existentes

É importante analisar os relatórios do Identity Protection antes de implantar políticas de Acesso Condicional baseadas em riscos. Esta análise oferece a oportunidade de investigar os comportamentos suspeitos existentes que você pode ter ignorado e de descartar ou confirmar esses usuários como seguros se você determinar que eles não estão em risco.

- Investigar detecções de risco

- Corrigir riscos e desbloquear usuários

- Faça alterações em massa usando o PowerShell do Microsoft Graph

Para maior eficiência, recomendamos permitir que os usuários se auto-reparem por meio das políticas discutidas na Etapa 3.

Etapa 2: planejar as políticas de risco de Acesso Condicional

O Identity Protection envia sinais de risco para o Acesso Condicional, para tomar decisões e aplicar políticas organizacionais, como exigir autenticação multifatorial ou alteração de senha. Há vários itens que as organizações devem planejar antes de criar suas políticas.

Exclusões de políticas

As políticas de Acesso Condicional são ferramentas avançadas, recomendamos excluir as seguintes contas das suas políticas:

- Contas de acesso de emergência ou de interrupção para impedir o bloqueio de conta em todo o locatário. No cenário improvável de todos os administradores serem bloqueados de seu locatário, sua conta administrativa de acesso de emergência poderá ser usada para fazer logon no locatário para seguir as etapas de recuperação do acesso.

- Mais informações podem ser encontradas no artigo Gerenciar contas de acesso de emergência no Microsoft Entra ID.

- Contas de serviço e entidades de serviço, como a conta de sincronização do Microsoft Entra Connect. As contas de serviço são contas não interativas que não estão ligadas a nenhum usuário específico. Normalmente, elas são usadas por serviços de back-end que permitem acesso programático a aplicativos, mas também são usadas para entrar em sistemas para fins administrativos. Contas de serviço como essas devem ser excluídas, pois a MFA não pode ser concluída programaticamente. As chamadas feitas pelas entidades de serviço não serão bloqueadas pelas políticas de Acesso Condicional com um escopo que inclua os usuários. Use o Acesso Condicional a identidades de carga de trabalho para definir políticas direcionadas a entidades de serviço.

- Se a sua organização tiver essas contas em uso em scripts ou código, considere substituí-las por identidades gerenciadas. Como solução temporária, você pode excluir essas contas específicas da política de linha de base.

Autenticação multifator

No entanto, para que os usuários corrijam os riscos automaticamente, eles devem se registrar na autenticação multifator do Microsoft Entra antes que se tornem arriscados. Para obter mais informações, consulte o artigo Como planejar a implantação de autenticação multifator no Microsoft Entra.

Locais de rede conhecidos

É importante configurar locais nomeados no Acesso Condicional e adicionar seus intervalos de VPN aos Microsoft Defender para Aplicativos de Nuvem. Entradas de locais nomeados, marcados como confiáveis ou conhecidos, melhoram a precisão dos cálculos de risco do Microsoft Entra Identity Protection. Essas entradas diminuem o risco do usuário quando ele se autentica em um local marcado como confiável ou conhecido. Essa prática reduz os falsos positivos de algumas detecções no seu ambiente.

Modo somente de relatório

O Modo somente relatório é um estado de política de Acesso Condicional que permite que os administradores avaliem o efeito das políticas de Acesso Condicional antes de aplicá-las em seu ambiente.

Etapa 3: configurar suas políticas

Política de registro de MFA de proteção de identidade

Use a política de registro de autenticação multifator do Identity Protection para ajudar a registrar seus usuários na autenticação multifator do Microsoft Entra antes que eles precisem usá-la. Siga as etapas no artigo Instruções: como configurar a política de registro da autenticação multifator do Microsoft Entra para habilitar essa política.

Políticas de acesso condicional

Risco de entrada: a maioria dos usuários tem um comportamento normal que pode ser rastreado. Quando eles estão fora dessa norma, pode ser arriscado permitir que eles se conectem diretamente. Talvez seja melhor bloquear esse usuário ou pedir que ele faça a autenticação multifator para provar que realmente é quem diz ser. Talvez você queira começar definindo o escopo dessas políticas apenas para administradores.

Risco do usuário: a Microsoft trabalha com pesquisadores, autoridades, várias equipes de segurança da Microsoft e outras fontes confiáveis para encontrar pares de nomes de usuário e senhas vazados. Quando esses usuários vulneráveis forem detectados, recomendamos que os usuários realizem a autenticação multifatorial e redefinam suas senhas.

O artigo Configurar e habilitar políticas de risco fornece diretrizes para criar políticas de Acesso Condicional para lidar com esses riscos.

Etapa 4: monitoramento e necessidades operacionais contínuas

Notificações por email

Habilite as notificações para que você possa responder quando um usuário for sinalizado como em risco para que você possa começar a investigar imediatamente. Você também pode configurar emails de resumo semanais, fornecendo uma visão geral do risco dessa semana.

Monitorar e investigar

A pasta de trabalho do Identity Protection pode ajudar a monitorar e procurar padrões no seu locatário. Monitore esta pasta de trabalho em busca de tendências e também os resultados do modo Somente Relatório de Acesso Condicional para ver se há alterações que precisam ser feitas, por exemplo, adições a locais nomeados.

O Microsoft Defender para Aplicativos de Nuvem fornece uma estrutura de investigação que as organizações podem usar como ponto de partida. Para mais informações, consulte o artigo Como investigar alertas de detecção de anomalias.

Você também pode usar as APIs do Identity Protection para exportar informações de risco para outras ferramentas, para que sua equipe de segurança possa monitorar e alertar sobre eventos de risco.

Durante o teste, você pode querer simular algumas ameaças para testar seus processos de investigação.