Criptografia de dados no Azure Fluid Relay

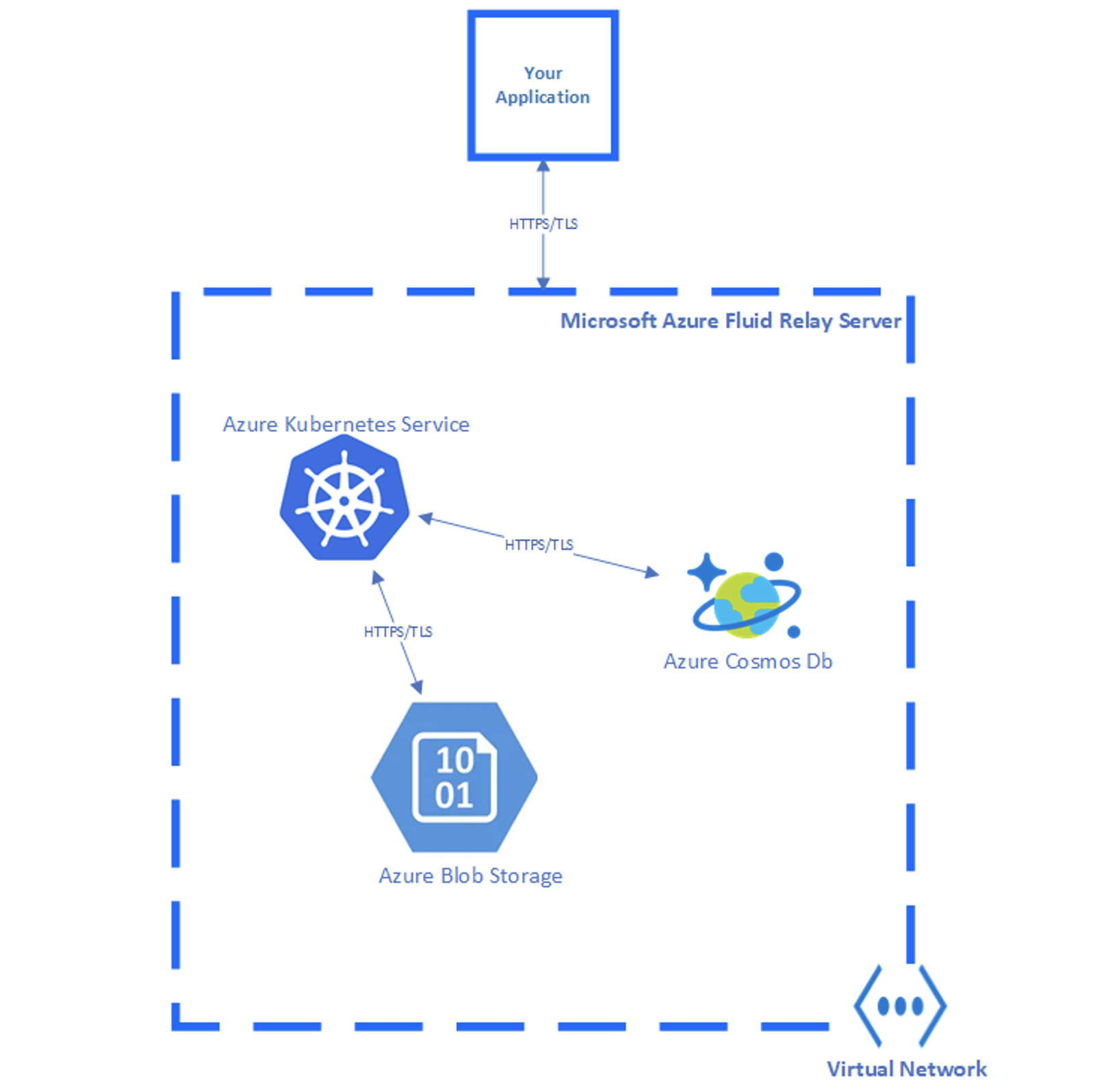

O Azure Fluid Relay aproveita o recurso de criptografia em repouso do Serviço de Kubernetes do Azure, do Azure Cosmos DB e do Armazenamento de Blobs do Azure. A comunicação de serviço a serviço entre o Azure Fluid Relay e esses recursos é criptografada por TLS e delimitada com o limite da Rede Virtual do Azure, protegida contra interferência externa pelas regras de segurança da rede.

O diagrama a seguir mostra, em alto nível, como o Azure Fluid Relay é implementado e como lida com o armazenamento de dados.

Perguntas frequentes

Quanto a mais o Azure Fluid Relay custará se a criptografia estiver habilitada?

A criptografia em repouso está habilitada por padrão. Não há nenhum custo adicional.

Quem gerencia as chaves de criptografia?

As chaves são gerenciadas pela Microsoft.

Com que frequência as chaves de criptografia são trocadas?

A Microsoft tem um conjunto de diretrizes internas para a rotação da chave de criptografia que o Azure Fluid Relay segue. As diretrizes específicas não são publicadas. A Microsoft publica o SDL (Security Development Lifecycle), que é visto como um subconjunto de orientação interna e tem práticas recomendadas úteis para desenvolvedores.

Posso usar minhas próprias chaves de criptografia?

Sim. Para obter mais informações, veja Chaves gerenciadas pelo cliente para a criptografia do Azure Fluid Relay.

Em quais regiões a criptografia está ativada?

A criptografia está ativada para todos os dados do usuário em todas as regiões do Azure Fluid Relay.

A criptografia afeta a latência de desempenho e a taxa de transferência?

R: Não há impacto nem alterações no desempenho com a criptografia em repouso habilitada.