Introdução: Implementar a segurança em todo o ambiente corporativo

A segurança ajuda a criar garantias de confidencialidade, integridade e disponibilidade para uma empresa. Os esforços de segurança têm um foco crítico na proteção contra o impacto potencial nas operações causadas por ações internas e externas mal-intencionadas e não intencionais.

Este guia de início descreve as principais etapas que atenuarão ou evitarão o risco comercial de ataques de segurança cibernética. Ele pode ajudar você a estabelecer rapidamente práticas de segurança essenciais na nuvem e integrar a segurança ao processo de adoção da nuvem.

As etapas descritas neste guia destinam-se a todas as funções que dão suporte a garantias de segurança para ambientes de nuvem e zonas de destino. As tarefas incluem prioridades imediatas de mitigação de risco, diretrizes sobre como criar uma estratégia de segurança moderna, operacionalizar a abordagem e executar essa estratégia.

Seguir as etapas deste guia ajudará você a integrar a segurança em pontos críticos no processo. A meta é evitar obstáculos na adoção da nuvem e reduzir as interrupções comerciais ou operacionais desnecessárias.

A Microsoft criou funcionalidades e recursos para ajudar a acelerar sua implementação dessas diretrizes de segurança no Microsoft Azure. Você verá esses recursos referenciados ao longo do guia. Eles foram projetados para ajudar você a estabelecer, monitorar e impor a segurança e são frequentemente atualizados e revisados.

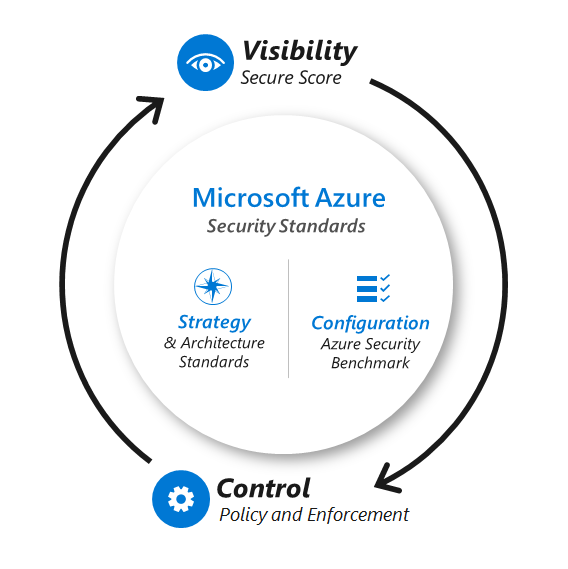

O diagrama a seguir mostra uma abordagem holística para uso das diretrizes de segurança e das ferramentas da plataforma a fim de estabelecer visibilidade da segurança e controle sobre seus ativos de nuvem no Azure. Recomendamos essa abordagem.

Use estas etapas para planejar e executar sua estratégia para proteger seus ativos de nuvem e usar a nuvem para modernizar as operações de segurança.

Etapa 1: Estabelecer práticas de segurança essenciais

A segurança na nuvem começa com a aplicação das práticas de segurança mais importantes às pessoas, ao processo e aos elementos de tecnologia do seu sistema. Além disso, algumas decisões de arquitetura são fundamentais e são muito difíceis de serem alteradas posteriormente e, portanto, devem ser aplicadas com cautela.

Independentemente de você já operar na nuvem ou planejar uma adoção futura, recomendaremos que você siga estas 11 práticas de segurança essenciais (além de atender aos requisitos explícitos de conformidade regulatória).

Pessoas:

- Instruir as equipes sobre o percurso de segurança na nuvem

- Instruir as equipes sobre a tecnologia de segurança na nuvem

Processo:

- Atribuir responsabilidade por decisões de segurança na nuvem

- Atualizar processos de resposta a incidentes para a nuvem

- Estabelecer o gerenciamento de postura de segurança

Tecnologia:

- Exigir a autenticação sem senha ou multifator

- Integrar o firewall nativo e a segurança de rede

- Integrar a detecção nativa de ameaças

Decisões fundamentais de arquitetura:

- Fazer a padronização para usar um só diretório e identidade

- Usar o controle de acesso baseado em identidade (em vez de chaves)

- Estabelecer uma estratégia de segurança unificada

Observação

Cada organização deve definir padrões mínimos próprios. A postura de risco e a tolerância posterior a esse risco podem variar amplamente de acordo com o setor, a cultura e outros fatores. Por exemplo, um banco pode não tolerar danos potenciais à reputação, mesmo de um ataque secundário em um sistema de teste. Algumas organizações aceitarão esse mesmo risco sem problemas se ele acelerar a transformação digital em três a seis meses.

Etapa 2: Modernizar a estratégia de segurança

A segurança efetiva na nuvem exige uma estratégia que reflita o ambiente de ameaças atual e a natureza da plataforma de nuvem que hospeda os ativos corporativos. Uma estratégia clara aprimora o esforço de todas as equipes para fornecer um ambiente de nuvem empresarial seguro e sustentável. A estratégia de segurança precisa habilitar os resultados de negócios definidos, reduzir o risco para um nível aceitável e permitir que os funcionários sejam produtivos.

Uma estratégia de segurança da nuvem fornece diretrizes para todas as equipes que trabalham na tecnologia, nos processos e na preparação das pessoas para essa adoção. A estratégia deve informar a arquitetura de nuvem e as funcionalidades técnicas, orientar a arquitetura e as funcionalidades de segurança e influenciar o treinamento e a instrução das equipes.

Resultados finais:

A etapa de estratégia deve resultar em um documento que possa ser comunicado com facilidade a muitos stakeholders da organização. Os stakeholders podem incluir executivos na equipe de liderança da organização.

Recomendamos capturar a estratégia em uma apresentação para facilitar a discussão e a atualização. Essa apresentação pode ter suporte de um documento, dependendo da cultura e das preferências.

Apresentação da estratégia: você pode ter uma só apresentação de estratégia ou também optar por criar versões resumidas para públicos-alvo de liderança.

- Apresentação completa: isso deve incluir o conjunto completo de elementos da estratégia de segurança na apresentação principal ou em slides de referência opcionais.

- Resumos executivos: as versões a serem usadas com executivos sêniores e membros do conselho podem conter apenas elementos críticos relevantes às respectivas funções, como o apetite de risco, as principais prioridades ou os riscos aceitos.

Você também pode registrar motivações, resultados e justificativas comerciais no modelo de estratégia e plano.

Melhores práticas de criação da estratégia de segurança:

Programas bem-sucedidos incorporam esses elementos no processo de estratégia de segurança:

Alinhar-se de perto à estratégia de negócios: o estatuto de segurança é proteger o valor comercial. É essencial alinhar todos os esforços de segurança a essa finalidade e minimizar os conflitos internos.

- Criar uma compreensão compartilhada dos requisitos de negócios, de TI e de segurança.

- Integrar a segurança à adoção da nuvem logo no início, para evitar crises de última hora contra riscos evitáveis.

- Usar uma abordagem Agile, para estabelecer imediatamente os requisitos mínimos de segurança e aprimorar continuamente as garantias de segurança ao longo do tempo.

- Incentivar a mudança de cultura da segurança por meio de ações proativas intencionais da liderança.

Para obter mais informações, confira Transformações, mentalidades e expectativas.

Modernizar a estratégia de segurança: a estratégia de segurança deve incluir considerações sobre todos os aspectos do ambiente de tecnologia moderno, o cenário de ameaças atual e os recursos da comunidade de segurança.

- Adapte-se ao modelo de responsabilidade compartilhada da nuvem.

- Inclua todos os tipos de nuvens e implantações de várias nuvens.

- Prefira usar controles de nuvem nativos para evitar atritos desnecessários e prejudiciais.

- Integre a comunidade de segurança para que ela acompanhe o ritmo da evolução de invasores.

Recursos relacionados para contexto adicional:

Evolução do ambiente de ameaças, das funções e das estratégias digitais

Transformação de segurança, estratégias, ferramentas e ameaças

Considerações sobre a estratégia do Cloud Adoption Framework:

| Equipe responsável | Equipes responsáveis e de suporte |

|---|---|

Aprovação da estratégia:

Os executivos e os líderes de negócios com responsabilidade pelos resultados ou pelos riscos de linhas de negócios na organização devem aprovar essa estratégia. Esse grupo pode incluir o conselho de diretores, dependendo da organização.

Etapa 3: Desenvolver um plano de segurança

O planejamento coloca a estratégia de segurança em ação definindo resultados, marcos, cronogramas e proprietários de tarefas. Esse plano também descreve as funções e as responsabilidades das equipes.

O planejamento de segurança e o planejamento de adoção da nuvem não devem ser feitos isoladamente. É essencial convidar a equipe de segurança da nuvem para os ciclos de planejamento antecipadamente, a fim de evitar a interrupção do trabalho ou aumentar o risco de problemas de segurança serem descobertos muito tarde. O planejamento de segurança funciona melhor com um conhecimento profundo e conscientização da propriedade digital e do portfólio de TI existente que é resultado de uma integração completa ao processo de planejamento de nuvem.

Resultados finais:

Plano de segurança: um plano de segurança deve fazer parte da documentação principal de planejamento para a nuvem. Pode ser um documento que usa o modelo de estratégia e plano, uma apresentação de slides detalhada ou um arquivo de projeto. Ou, então, pode ser uma combinação desses formatos, dependendo do porte, da cultura e das práticas padrão da organização.

O plano de segurança deve incluir todos estes elementos:

Plano de funções organizacionais, de modo que as equipes saibam como as funções e as responsabilidades de segurança atuais mudarão com a migração para a nuvem.

Plano de habilidades de segurança, para dar suporte aos membros da equipe conforme eles enfrentam as mudanças significativas na tecnologia, nas funções e nas responsabilidades.

Roteiro de funcionalidades e arquitetura de segurança técnica, para orientar as equipes técnicas.

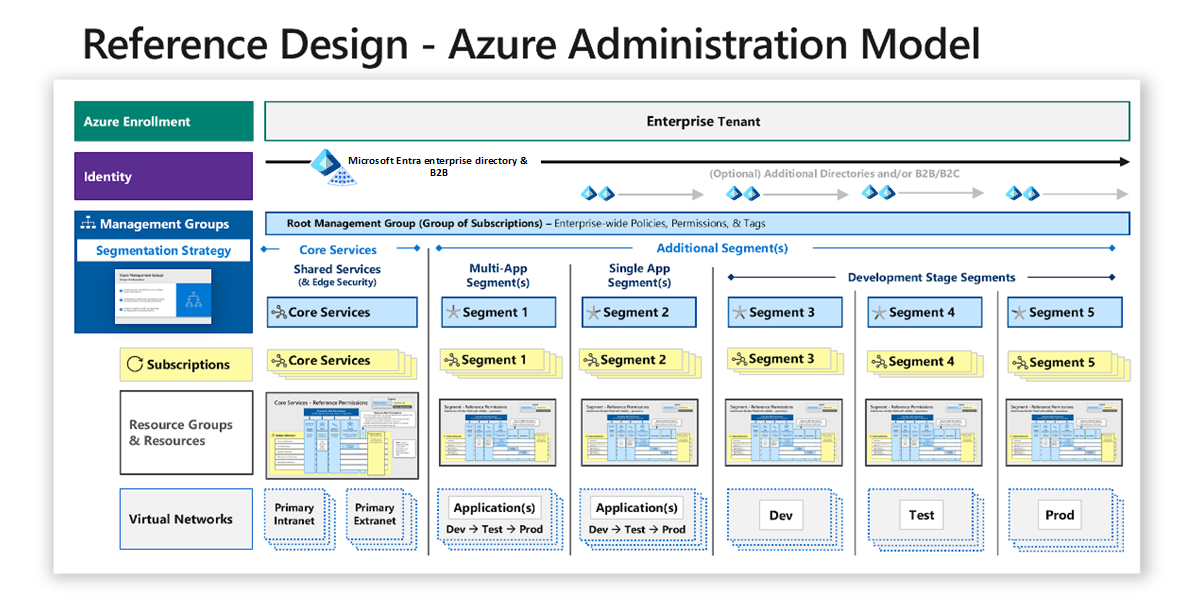

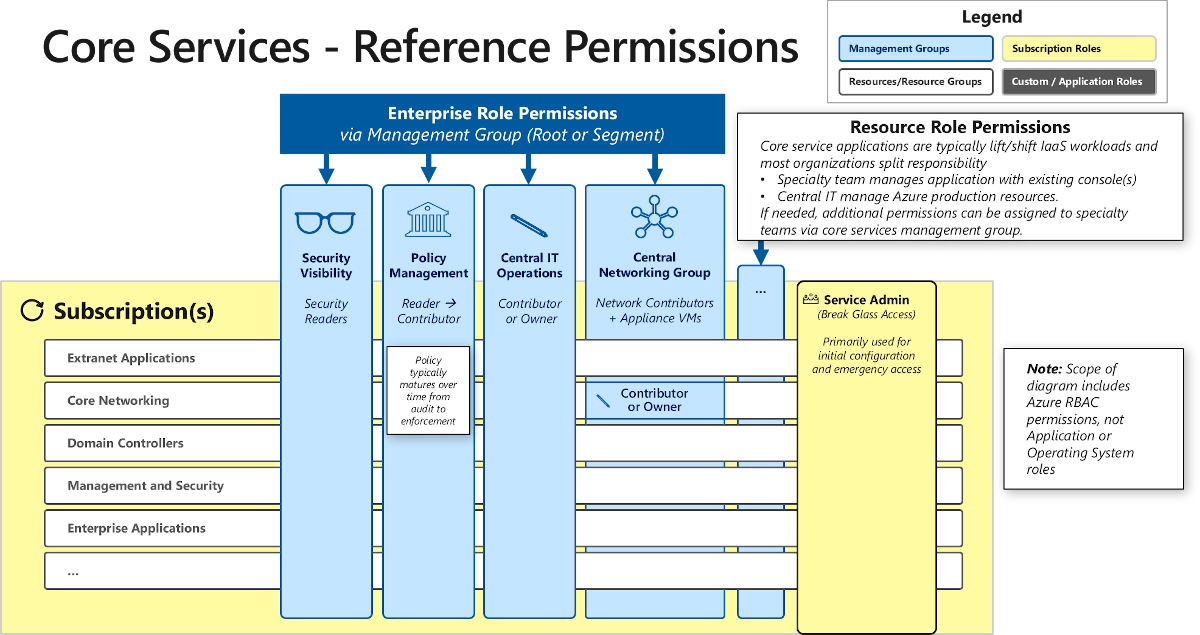

A Microsoft fornece arquiteturas de referência e funcionalidades de tecnologia para ajudar você durante a criação da arquitetura e do roteiro, incluindo:

Saiba mais sobre os componentes e o modelo de referência do Azure para acelerar o planejamento e o design das funções de segurança do Azure.

Arquitetura de referência de segurança cibernética da Microsoft, para criar uma arquitetura segurança cibernética para uma empresa híbrida que abranja recursos locais e na nuvem.

Arquitetura de referência do SOC (centro de operações de segurança), para modernizar a detecção, a resposta e a recuperação de segurança.

Arquitetura de referência de acesso de usuário de confiança zero, para modernizar a arquitetura de controle de acesso para geração de nuvem.

Microsoft Defender para Nuvem e Microsoft Defender para Aplicativos de Nuvem, para ajudar a proteger os ativos de nuvem.

Plano de conscientização de segurança e educação, de modo que todas as equipes tenham conhecimento básico de segurança crítica.

Marcação de confidencialidade de ativos, para designar os ativos confidenciais usando uma taxonomia alinhada ao impacto nos negócios. A taxonomia é criada em conjunto por stakeholders comerciais, equipes de segurança e outras partes interessadas.

Alterações de segurança no plano de nuvem: atualize outras seções do plano de adoção da nuvem para refletir as alterações disparadas pelo plano de segurança.

Melhores práticas de planejamento de segurança:

Provavelmente, seu plano de segurança será mais bem-sucedido se o planejamento usar a abordagem de:

Pressupor um ambiente híbrido: isso inclui aplicativos SaaS (software como serviço) e ambientes locais. Também inclui vários provedores de IaaS (infraestrutura como serviço) e de PaaS (plataforma como serviço), se aplicável.

Adotar a segurança Agile: estabeleça requisitos mínimos de segurança primeiro e mova todos os itens não críticos para uma lista priorizada de próximas etapas. Esse não deve ser um plano tradicional e detalhado de três a cinco anos. O ambiente de nuvem e de ameaças muda muito rapidamente para fazer desse tipo de plano útil. Seu plano deve se concentrar em desenvolver as etapas iniciais e o estado final:

- Ganhos rápidos, para o futuro imediato que fornecerá um alto impacto antes do início das iniciativas de prazo mais longo. O período pode ser de três a doze meses, dependendo da cultura organizacional, das práticas padrão e de outros fatores.

- Visão clara do estado final desejado para orientar o processo de planejamento de cada equipe (o que pode levar vários anos para ser atingido).

Compartilhar o plano de maneira ampla: aumente a conscientização dos stakeholders, bem como os comentários e o apoio deles.

Conhecer os resultados estratégicos: verifique se o seu plano se alinha com os resultados estratégicos descritos na estratégia de segurança e se ele chega a esses resultados.

Definir a propriedade, a responsabilidade e os prazos finais: verifique se os proprietários de cada tarefa são identificados e se eles estão comprometidos em concluir a tarefa em um período específico.

Conectar-se com o lado humano da segurança: envolva as pessoas durante esse período de transformação e novas expectativas fazendo o seguinte:

Dando suporte ativo à transformação dos membros da equipe com a comunicação clara e o treinamento em:

- Quais habilidades eles precisam aprender.

- Por que eles precisam aprender as habilidades (e os benefícios de fazer isso).

- Como obter esse conhecimento (e fornecer recursos para ajudá-los a aprender).

Você pode documentar o plano usando o modelo estratégia e plano. Além disso, use o treinamento online de segurança da Microsoft para ajudar na instrução dos membros da equipe.

Tornando a conscientização de segurança interessante, para ajudar as pessoas a se sentirem responsáveis de maneira genuína por manter a organização segura.

Examinar os aprendizados e as diretrizes da Microsoft: a Microsoft publicou insights e perspectivas para ajudar sua organização a planejar a transformação para a nuvem e uma estratégia de segurança moderna. O material inclui treinamento gravado, documentação, além de melhores práticas de segurança e padrões recomendados.

Para obter diretrizes técnicas para ajudar a criar seu plano e sua arquitetura, confira a documentação de segurança da Microsoft.

| Equipe responsável | Equipes responsáveis e de suporte |

|---|---|

Aprovação do plano de segurança:

A equipe de liderança em segurança (CISO ou equivalente) deve aprovar o plano.

Etapa 4: Proteger novas cargas de trabalho

É muito mais fácil iniciar em um estado seguro do que fazer ajustes na segurança posteriormente no ambiente. Recomendamos expressamente começar com uma configuração segura para garantir que as cargas de trabalho sejam migradas, desenvolvidas e testadas em um ambiente seguro.

Durante a implementação da zona de destino, muitas decisões podem afetar os perfis de segurança e risco. A equipe de segurança da nuvem deve revisar a configuração da zona de destino para garantir que ela atenda aos requisitos e aos padrões de segurança nas linhas de base de segurança da sua organização.

Resultados finais:

- Verifique se as novas zonas de destino atendem aos requisitos de conformidade e segurança da organização.

Diretrizes para dar suporte à conclusão dos resultados:

Combinar requisitos existentes e recomendações da nuvem: comece com as diretrizes recomendadas e adapte-as aos seus requisitos exclusivos de segurança. Já vimos desafios com a tentativa de impor políticas e padrões locais existentes, pois eles, em geral, se referem a tecnologias ou abordagens de segurança desatualizadas.

A Microsoft publicou diretrizes para ajudar você a criar suas linhas de base de segurança:

- Padrões de segurança do Azure para estratégia e arquitetura: recomendações de estratégia e arquitetura para moldar a postura de segurança do seu ambiente.

- Parâmetros de comparação de segurança do Azure: recomendações de configuração específicas para proteger os ambientes do Azure.

- Treinamento de linha de base de segurança do Azure.

Fornecer verificadores de integridade: as proteções devem incluir auditoria e imposição automatizadas de políticas. Nesses novos ambientes, as equipes devem se esforçar para auditar e impor as linhas de base de segurança da organização. Esses esforços podem ajudar a minimizar as surpresas de segurança durante o desenvolvimento das cargas de trabalho, bem como a CI/CD (integração contínua e implantação contínua) das cargas de trabalho.

A Microsoft fornece várias funcionalidades nativas no Azure para possibilitar isso:

- Classificação de segurança: use uma avaliação pontuada da sua postura de segurança do Azure para acompanhar os esforços e os projetos de segurança na sua organização.

- Azure Blueprints: os arquitetos de nuvem e os grupos de TI centralizados podem definir um conjunto repetível de recursos do Azure que implementa e segue os padrões e os requisitos de uma organização.

- Azure Policy: essa é a base das funcionalidades de visibilidade e controle usadas pelos outros serviços. O Azure Policy é integrado ao Azure Resource Manager, ou seja, você pode auditar as alterações e impor políticas em qualquer recurso no Azure antes, durante ou após a criação dele.

- Aprimorar as operações de zona de destino: use as melhores práticas para aprimorar a segurança em uma zona de destino.

| Equipe responsável | Equipes responsáveis e de suporte |

|---|---|

Etapa 5: Proteger as cargas de trabalho de nuvem existentes

Muitas organizações já implantaram ativos em ambientes de nuvem empresarial sem aplicar as melhores práticas de segurança, criando um risco comercial maior.

Depois de garantir que os novos aplicativos e as zonas de destino sigam as melhores práticas de segurança, concentre-se em elevar os ambientes existentes aos mesmos padrões.

Resultados finais:

- Verifique se todos os ambientes de nuvem e as zonas de destino existentes atendem aos requisitos de conformidade e segurança da organização.

- Teste a preparação operacional das implantações de produção usando políticas para linhas de base de segurança.

- Valide a adesão às diretrizes de design e aos requisitos de segurança para linhas de base de segurança.

Diretrizes para dar suporte à conclusão dos resultados:

- Use as mesmas linhas de base de segurança criadas na Etapa 4 como o estado ideal. Talvez seja preciso ajustar algumas configurações de política para auditá-las apenas em vez de impô-las.

- Equilibre os riscos operacionais e de segurança. Como esses ambientes podem hospedar sistemas de produção que permitem processos comercialmente críticos, talvez seja necessário implementar aprimoramentos de segurança de maneira incremental para evitar o risco de tempo de inatividade operacional.

- Priorize a descoberta e a correção dos riscos de segurança por importância dos negócios. Comece com as cargas de trabalho que têm um alto impacto nos negócios se comprometidas e as cargas de trabalho que têm alta exposição a riscos.

Para obter mais informações, confira Identificar e classificar aplicativos comercialmente críticos.

| Equipe responsável | Equipes responsáveis e de suporte |

|---|---|

Etapa 6: Governança para gerenciar e aprimorar a postura de segurança

Como todas as disciplinas modernas, a segurança é um processo iterativo que deve ter como foco o aprimoramento contínuo. A postura de segurança também poderá decair se as organizações não mantiverem o foco nela ao longo do tempo.

A aplicação consistente dos requisitos de segurança vem de soluções automatizadas e disciplinas de governança consolidadas. Depois que a equipe de segurança da nuvem definir as linhas de base de segurança, esses requisitos deverão ser auditados para garantir que sejam aplicados de maneira consistente a todos os ambientes de nuvem (e impostos quando aplicável).

Resultados finais:

- Verifique se as linhas de base de segurança da organização são aplicadas a todos os sistemas relevantes. Audite as anomalias usando uma classificação de segurança ou um mecanismo semelhante.

- Documente as políticas, os processos e as diretrizes de design de linha de base de segurança no modelo de disciplina de linha de base de segurança.

Diretrizes para dar suporte à conclusão dos resultados:

- Use as mesmas linhas de base de segurança e os mecanismos de auditoria que você criou na Etapa 4 como componentes técnicos do monitoramento das linhas de base. Complemente essas linhas de base com as pessoas e os controles de processo para garantir a consistência.

- Certifique-se de que todos os recursos e cargas de trabalho sigam as convenções corretas de nomenclatura e marcação. Imponha as convenções de marcação usando o Azure Policy, com ênfase específica em marcas para a confidencialidade dos dados.

- Se você não estiver familiarizado com a governança de nuvem, estabeleça políticas de governança, processos e disciplinas usando a metodologia Administrar.

| Equipe responsável | Equipes responsáveis e de suporte |

|---|---|

Próximas etapas

As etapas descritas neste guia ajudaram você a implementar a estratégia, os controles, os processos, as habilidades e a cultura necessárias para gerenciar de maneira consistente os riscos de segurança em toda a empresa.

Conforme você prossegue no modo de operações de segurança da nuvem, considere estas próximas etapas:

- Revise a documentação de segurança da Microsoft. Ela fornece diretrizes técnicas para ajudar os profissionais de segurança a criar e aprimorar a estratégia de segurança cibernética, a arquitetura e os roteiros priorizados.

- Revise as informações de segurança em Controles de segurança internos para serviços do Azure.

- Revise as ferramentas e os serviços de segurança do Azure em Serviços de segurança e tecnologias disponíveis no Azure.

- Revise a Central de Confiabilidade da Microsoft. Ela contém diretrizes abrangentes, relatórios e documentação relacionada que podem ajudar você a fazer avaliações de risco como parte dos processos de conformidade regulatória.

- Revise as ferramentas de terceiros disponíveis para facilitar o cumprimento dos requisitos de segurança. Para obter mais informações, confira Integrar soluções de segurança ao Microsoft Defender para Nuvem.

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de