Configurar chaves gerenciadas pelo cliente para o Teste de Carga do Azure com o Cofre de Chaves do Azure

O Teste de Carga do Azure criptografa automaticamente todos os dados armazenados em seu recurso de teste de carga com chaves fornecidas pela Microsoft (chaves gerenciadas por serviço). Opcionalmente, você pode adicionar uma segunda camada de segurança ao fornecer também suas próprias chaves (gerenciadas pelo cliente). As chaves gerenciadas pelo cliente oferecem maior flexibilidade para controlar o acesso e usar políticas de rotação de chaves.

As chaves fornecidas são armazenadas com segurança usando o Azure Key Vault. Você pode criar uma chave separada para cada recurso de teste de carga do Azure habilitado com chaves gerenciadas pelo cliente.

Ao usar chaves de criptografia gerenciadas pelo cliente, você precisa especificar uma identidade gerenciada atribuída pelo usuário para recuperar as chaves do Cofre de Chaves do Azure.

O Teste de Carga do Azure usa a chave gerenciada pelo cliente para criptografar os seguintes dados no recurso de teste de carga:

- Script de teste e arquivos de configuração

- Segredos

- Variáveis de ambiente

Observação

O Teste de Carga do Azure não criptografa dados de métricas para uma execução de teste com sua chave gerenciada pelo cliente, incluindo os nomes de exemplo de métricas do JMeter especificados no script JMeter. A Microsoft tem acesso a esses dados de métricas.

Pré-requisitos

Uma conta do Azure com uma assinatura ativa. Se você não tiver uma assinatura do Azure, crie uma conta gratuita antes de começar.

Uma identidade gerenciada atribuída pelo usuário existente. Para obter mais informações sobre como criar uma identidade gerenciada atribuída pelo usuário, consulte Gerenciar identidades gerenciadas atribuídas pelo usuário.

Limitações

As chaves gerenciadas pelo cliente só estão disponíveis para novos recursos de teste de carga do Azure. Configure a chave durante a criação do recurso.

Depois que a criptografia de chave gerenciada pelo cliente estiver habilitada em um recurso, ela não poderá ser desabilitada.

O Teste de Carga do Azure não pode girar automaticamente a chave gerenciada pelo cliente para usar a versão mais recente da chave de criptografia. Atualize o URI da chave no recurso depois que a chave for girada no Azure Key Vault.

Configurar o cofre de chaves do Azure

Para usar chaves de criptografia gerenciadas pelo cliente com o Teste de Carga do Azure, você precisa armazenar a chave no Cofre de Chaves do Azure. Você pode usar um cofre de chaves existente ou criar um novo. O recurso de teste de carga e o cofre de chaves podem estar em regiões diferentes ou assinaturas no mesmo locatário.

Certifique-se de definir as seguintes configurações do cofre de chaves ao usar chaves de criptografia gerenciadas pelo cliente.

Definir configurações da rede do cofre de chaves

Se você restringiu o acesso ao seu cofre de chaves do Azure por um firewall ou rede virtual, precisará conceder acesso ao Teste de Carga do Azure para recuperar suas chaves gerenciadas pelo cliente. Siga estas etapas para conceder acesso a serviços confiáveis do Azure.

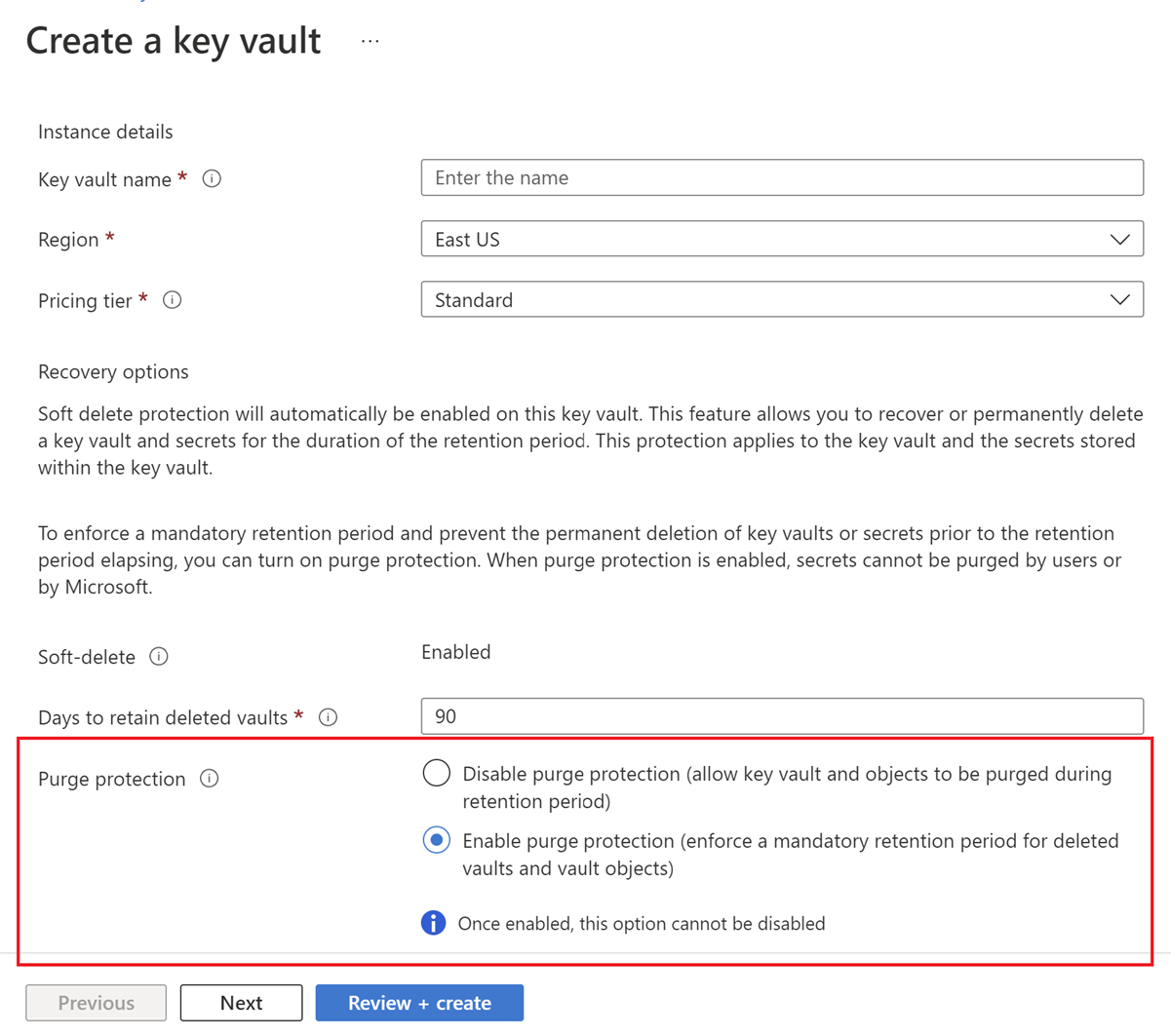

Configurar a proteção contra exclusão suave e limpeza

Você precisa definir as propriedades Soft Delete e Purge Protection no cofre de chaves para usar chaves gerenciadas pelo cliente com o Teste de Carga do Azure. A exclusão flexível é habilitada por padrão quando você cria um novo cofre de chaves e não pode ser desabilitada. É possível habilitar a proteção contra limpeza a qualquer momento. Saiba mais sobre a proteção contra exclusão suave e limpeza no Cofre de Chaves do Azure.

Siga estas etapas para verificar se a exclusão flexível está habilitada e habilitá-la em um cofre de chaves. A exclusão suave é habilitada por padrão quando você cria um novo cofre de chaves.

Você pode habilitar a proteção contra limpeza ao criar um novo cofre de chaves selecionando as configurações Habilitar proteção contra limpeza.

Para habilitar a proteção contra limpeza em um cofre de chaves existente, siga estas etapas:

- Navegue até o cofre de chaves no portal do Azure.

- Em Configurações, escolha Propriedades.

- Na seção Proteção contra limpeza, escolha Habilitar proteção contra limpeza.

Adicionar uma chave gerenciada pelo cliente ao Cofre de Chaves do Azure

Depois, adicione uma chave no cofre de chaves. A criptografia do Teste de Carga do Azure dá suporte a chaves RSA. Para obter mais informações sobre tipos de chave com suporte no Cofre de Chaves do Azure, consulte Sobre chaves.

Para saber como adicionar uma chave com o portal do Azure, confira Definir e recuperar uma chave do Azure Key Vault usando o portal do Azure.

Adicionar uma política de acesso ao seu cofre de chaves

Ao usar chaves de criptografia gerenciadas pelo cliente, você precisa especificar uma identidade gerenciada atribuída pelo usuário. A identidade gerenciada atribuída pelo usuário para acessar as chaves gerenciadas pelo cliente no Cofre de Chaves do Azure deve ter permissões apropriadas para acessar o cofre de chaves.

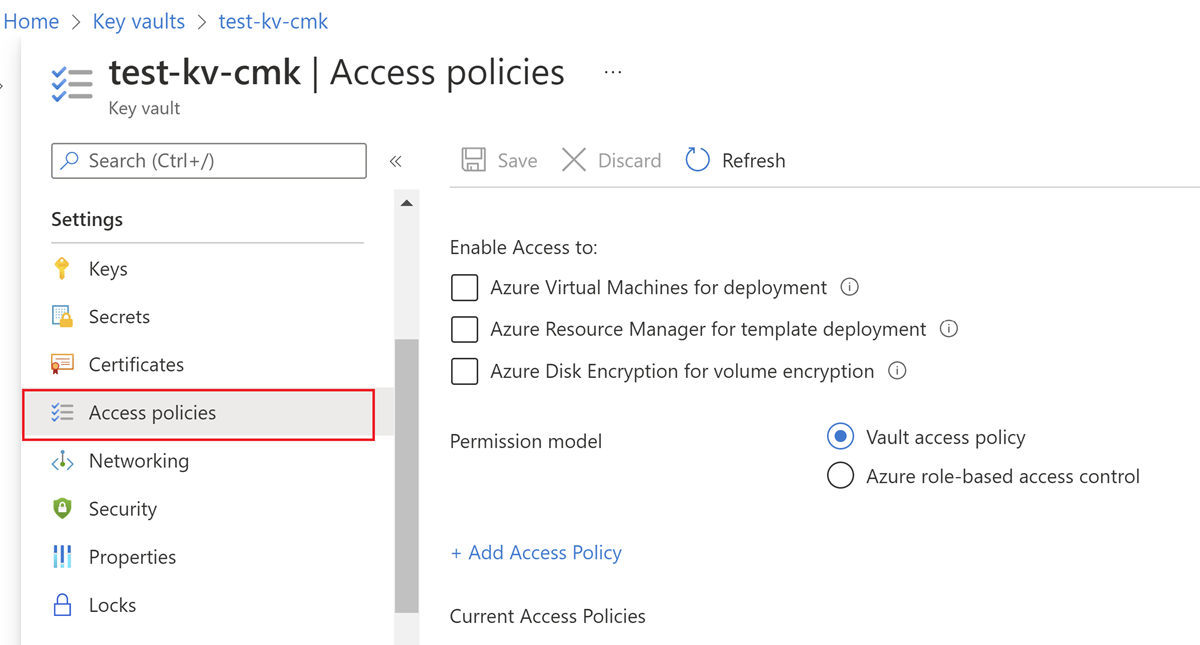

No portal do Azure, vá para a instância do cofre de chaves do Azure que você planeja usar para hospedar suas chaves de criptografia.

Selecione Políticas de Acesso no menu esquerdo.

Selecione + Adicionar política de acesso.

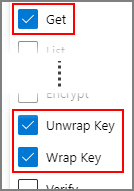

No menu suspenso Permissões de chave, selecione as permissões Obter, Desencapsular chave e Encapsular chave.

Em Selecionar entidade de segurança, selecione Nenhum selecionado.

Procure a identidade gerenciada atribuída pelo usuário que você criou anteriormente e selecione-a na lista.

Escolha Selecionar na parte inferior da tela.

Selecione Adicionar para adicionar a nova política de acesso.

Selecione Salvar na instância do cofre de chaves para salvar todas as alterações.

Usar chaves gerenciadas pelo cliente com o Teste de Carga do Azure

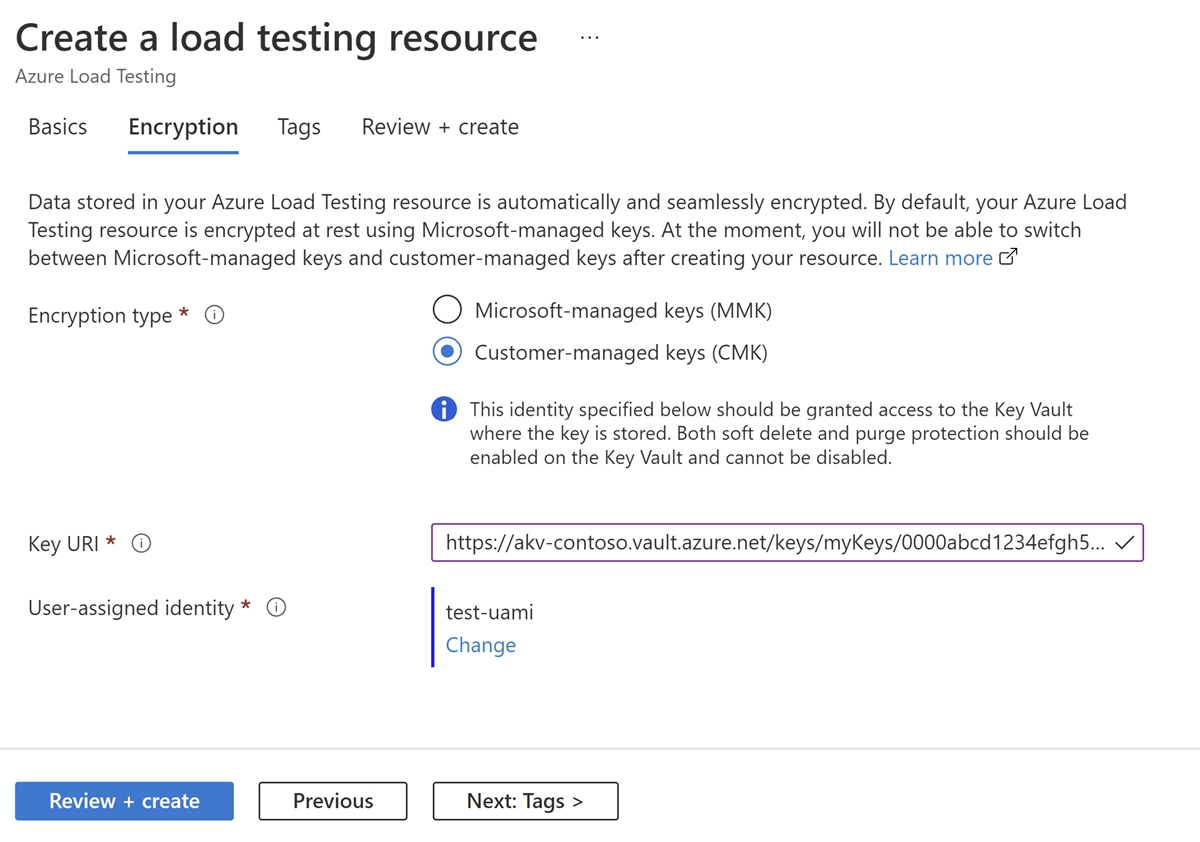

Você só pode configurar chaves de criptografia gerenciadas pelo cliente ao criar um novo recurso de teste de carga do Azure. Ao especificar os detalhes da chave de criptografia, você também precisa selecionar uma identidade gerenciada atribuída pelo usuário para recuperar a chave do Cofre de Chaves do Azure.

Para configurar chaves gerenciadas pelo cliente para um novo recurso de teste de carga, execute estas etapas:

Siga estas etapas para criar um recurso de teste de carga do Azure no portal do Azure e preencha os campos na guia Noções básicas.

Vá para a guia Criptografia e selecione Chaves gerenciadas pelo cliente (CMK) para o campo Tipo de criptografia .

No campo URI da chave, cole o URI/identificador de chave da chave do Azure Key Vault, incluindo a versão da chave.

Para o campo Identidade atribuída pelo usuário, selecione uma identidade gerenciada atribuída pelo usuário existente.

Selecione Examinar + criar para validar e criar o novo recurso.

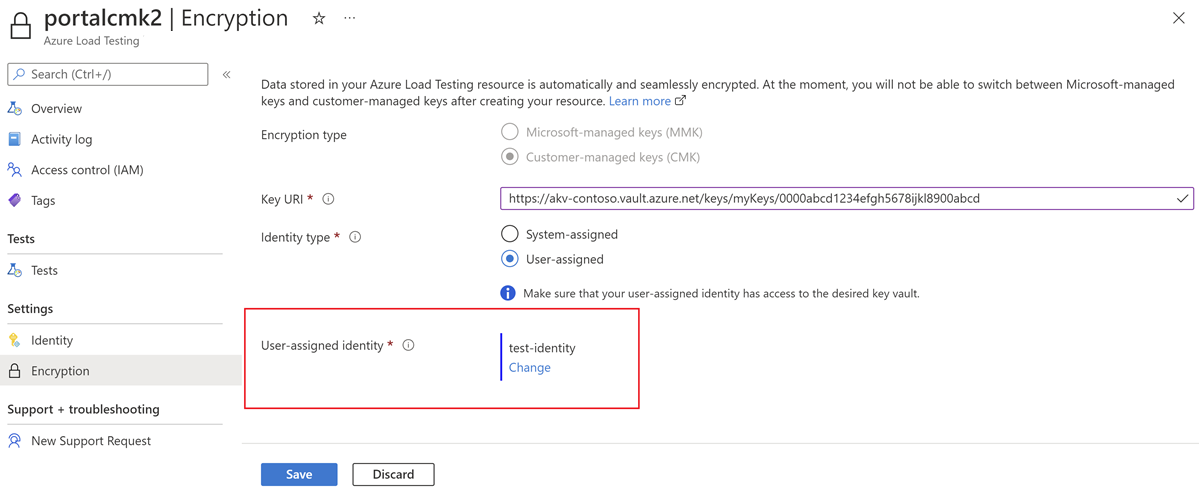

Alterar a identidade gerenciada para recuperar a chave de criptografia

Você pode alterar a identidade gerenciada das chaves gerenciadas pelo cliente para um recurso de teste de carga existente a qualquer momento.

No portal do Azure, acesse o recurso de teste de carga do Azure.

Na página Configurações, selecione Criptografia.

O tipo de criptografia mostra o tipo de criptografia que foi usado para criar o recurso de teste de carga.

Se o tipo de criptografia for Chaves gerenciadas pelo cliente, selecione o tipo de identidade a ser usado para autenticar no cofre de chaves. As opções incluem Atribuída pelo sistema (o padrão) ou Atribuída pelo usuário.

Para saber mais sobre cada tipo de identidade gerenciada, consulte Tipos de identidade gerenciada.

- Se você selecionar Atribuído ao sistema, a identidade gerenciada atribuída ao sistema precisará ser habilitada no recurso e ter acesso concedido ao AKV antes de alterar a identidade das chaves gerenciadas pelo cliente.

- Se você selecionar Atribuída pelo usuário, selecione uma identidade atribuída pelo usuário existente que tenha permissões para acessar o cofre de chaves. Para saber como criar uma identidade atribuída pelo usuário, consulte Usar identidades gerenciadas para a versão prévia do Teste de Carga do Azure.

Salve suas alterações.

Importante

Verifique se a identidade gerenciada selecionada tem acesso ao Cofre de Chaves do Azure.

Atualizar a chave de criptografia gerenciada pelo cliente

Você pode alterar a chave que está usando para a criptografia do Teste de Carga do Azure a qualquer momento. Para alterar a chave com o portal do Azure, siga estas etapas:

No portal do Azure, acesse o recurso de teste de carga do Azure.

Na página Configurações, selecione Criptografia. O Tipo de criptografia mostra a criptografia selecionada para o recurso durante a criação.

Se o tipo de criptografia selecionado for Chaves gerenciadas pelo cliente, você poderá editar o campo URI de chave com o novo URI de chave.

Salve suas alterações.

Rotação de chaves de criptografia

Você pode fazer a rotação de uma chave gerenciada pelo cliente no Azure Key Vault de acordo com suas políticas de conformidade. Para girar uma chave:

- No Cofre de Chaves do Azure, atualize a versão da chave ou crie uma nova chave.

- Atualize a chave de criptografia gerenciada pelo cliente para seu recurso de teste de carga.

Perguntas frequentes

Existe uma taxa extra para habilitar chaves gerenciadas pelo cliente?

Não, não há encargos para habilitar esse recurso.

Há suporte para chaves gerenciadas pelo cliente para recursos de teste de carga existentes do Azure?

No momento, esse recurso está disponível apenas para novos recursos de teste de carga do Azure.

Como posso saber se as chaves gerenciadas pelo cliente estão habilitadas no meu recurso de teste de carga do Azure?

- No portal do Azure, acesse o recurso de teste de carga do Azure.

- Acesse o item Criptografia na barra de navegação à esquerda.

- Você pode verificar o Tipo de criptografia no recurso.

Como fazer para revogar uma chave de criptografia?

Para revogar uma chave, desabilite a versão mais recente da chave no Azure Key Vault. Como alternativa, para revogar todas as chaves de uma instância do cofre de chaves, você pode excluir a política de acesso concedida à identidade gerenciada do recurso de teste de carga.

Quando você revoga a chave de criptografia, pode executar testes por cerca de 10 minutos. Depois disso, a única operação disponível é a exclusão de recursos. É recomendável girar a chave em vez de revogá-la para gerenciar a segurança de recursos e reter seus dados.

Conteúdo relacionado

- Saiba como Monitorar as métricas de aplicativos do lado do servidor.

- Saiba como Parametrizar um teste de carga com segredos e variáveis de ambiente.

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de