Conectar sua plataforma de inteligência contra ameaças ao Microsoft Sentinel

Observação

Esse conector de dados está prestes a ser substituído. Mais detalhes serão publicados no linha do tempo precisa. Use o novo conector de dados da API de indicadores de carregamento da inteligência contra ameaças para novas soluções no futuro. Para obter mais informações, consulteConectar a plataforma de inteligência contra ameaças ao Microsoft Sentinel com a API de indicadores de carregamento.

Muitas organizações usam soluções de plataforma de inteligência contra ameaças (TIP) para agregar feeds de indicadores de ameaças de várias fontes. No feed agregado, os dados são coletados para serem aplicados a soluções de segurança, como dispositivos de rede, soluções EDR/XDR ou SIEMs, como o Microsoft Sentinel. O conector de dados das Plataformas de Inteligência contra Ameaças permite que você use essas soluções para importar indicadores de ameaça para o Microsoft Sentinel.

Como o conector de dados TIP trabalha com a API tiIndicators de Segurança do Microsoft Graph para realizar isso, você pode usar o conector para enviar indicadores para o Microsoft Sentinel (e para outras soluções de segurança da Microsoft, como o Microsoft Defender XDR) a partir de qualquer outra plataforma personalizada de inteligência contra ameaças que possa se comunicar com essa API.

Saiba mais sobre a Inteligência contra Ameaças no Microsoft Sentinel e, especificamente, sobre os produtos de plataforma de inteligência contra ameaças que podem ser integrados ao Microsoft Sentinel.

Observação

Para obter informações sobre a disponibilidade de recursos nas nuvens do governo dos EUA, consulte as tabelas do Microsoft Sentinel em disponibilidade de recursos de nuvem para clientes do governo dos EUA.

Importante

O Microsoft Sentinel está disponível como parte da visualização pública da plataforma unificada de operações de segurança no portal do Microsoft Defender. Para obter mais informações, confira Microsoft Sentinel no portal do Microsoft Defender.

Pré-requisitos

- Para instalar, atualizar e excluir conteúdo autônomo e soluções no hub de conteúdo, você precisa da função Colaborador do Microsoft Sentinel no nível do grupo de recursos.

- É preciso ter as funções do Microsoft Entra de Administrador global ou Administrador de segurança para conceder permissões ao seu produto TIP ou aplicativo personalizado que usa a integração direta com a API de tiIndicators de Segurança do Microsoft Graph.

- Você precisa ter permissões de leitura e gravação no espaço de trabalho do Microsoft Sentinel para armazenar seus indicadores de ameaça.

Instruções

Siga estas etapas para importar os indicadores de ameaças da sua TIP integrada ou solução personalizada de inteligência contra ameaças para o Microsoft Sentinel:

- Obter uma ID do Aplicativo e o Segredo do Cliente do Microsoft Entra ID

- Inserir essas informações na sua solução TIP ou no aplicativo personalizado

- Habilitar o conector de dados das Plataformas de Inteligência contra Ameaças no Microsoft Sentinel

Inscrever-se em uma ID do Aplicativo e o Segredo do Cliente do Microsoft Entra ID

Se você estiver trabalhando com uma TIP ou uma solução personalizada, a API tiIndicators exigirá algumas informações básicas para se conectar ao feed e enviar indicadores de ameaça. Você precisa obter três informações:

- ID do aplicativo (cliente)

- ID do diretório (locatário)

- Segredo do cliente

Essas informações podem ser obtidas no Microsoft Entra ID por meio de um processo chamado Registro de Aplicativo, que têm estas três etapas:

- Registrar um aplicativo com o Microsoft Entra ID

- Especificar as permissões exigidas pelo aplicativo para se conectar à API tiIndicators do Microsoft Graph e envie os indicadores de ameaça.

- Obtenha o consentimento da sua organização para conceder essas permissões ao aplicativo.

Registrar um aplicativo com o Microsoft Entra ID

No portal do Azure, navegue até o serviço Microsoft Entra ID.

Selecione Registros de Aplicativo no menu e clique em Novo registro.

Escolha um nome para o registro de aplicativo, selecione o botão de opção Locatário único e clique em Registrar.

Na tela resultante, copie os valores da ID do aplicativo (cliente) e da ID do diretório (locatário) . Essas são as duas primeiras informações de que você precisará mais tarde a fim de configurar sua TIP ou solução personalizada para enviar indicadores de ameaça ao Microsoft Sentinel. O terceiro, o segredo do cliente, vem mais tarde.

Especificar as permissões exigidas pelo aplicativo

Volte para a página principal do serviço Microsoft Entra ID.

Selecione Registros de Aplicativo no menu e escolha o aplicativo recém-registrado.

Selecione Permissões de API no menu e selecione o botão Adicionar uma permissão.

Na página Selecionar uma API, clique na API do Microsoft Graph para escolher em uma lista de permissões do Microsoft Graph.

No prompt "Que tipos de permissões o aplicativo exige?" clique em Permissões de aplicativo. Esses são os tipos de permissões usadas por aplicativos autenticam com a ID do Aplicativo e segredos do aplicativo (chaves de API).

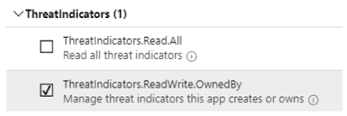

Selecione ThreatIndicators.ReadWrite.OwnedBy e Adicionar permissões para incluir essa permissão na lista de permissões do aplicativo.

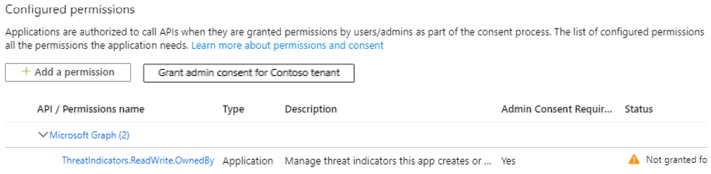

Obter o consentimento da sua organização para conceder essas permissões

Para receber consentimento, é preciso que um Administrador global do Microsoft Entra selecione o botão Conceder consentimento do administrador ao seu locatário na página de permissões da API do aplicativo. Se você não tiver a função de Administrador global em sua conta, esse botão não estará disponível e será preciso pedir para um Administrador global da sua organização executar essa etapa.

Depois que o aplicativo receber o consentimento, você verá uma marca de seleção verde em Status.

Agora que o aplicativo foi registrado e as permissões foram concedidas, você pode obter o último item da lista – o segredo do cliente do aplicativo.

Volte para a página principal do serviço Microsoft Entra ID.

Selecione Registros de Aplicativo no menu e escolha o aplicativo recém-registrado.

Selecione Certificados e segredos no menu e selecione o botão Novo segredo do cliente para receber o segredo (chave de API) do aplicativo.

Selecione o botão Adicionar e copie o segredo do cliente.

Importante

Copie o segredo do cliente mostrado antes de deixar a página. Você não poderá recuperar esse segredo novamente se sair desta página. Você precisará desse valor ao configurar sua TIP ou solução personalizada.

Inserir essas informações na sua solução TIP ou no aplicativo personalizado

Agora você tem todas as três informações necessárias para configurar a TIP ou solução personalizada e enviar indicadores de ameaça ao Microsoft Sentinel.

- ID do aplicativo (cliente)

- ID do diretório (locatário)

- Segredo do cliente

Insira esses valores na configuração da TIP integrada ou da solução personalizado quando exigido.

Como o produto de destino, especifique o Azure Sentinel. (A especificação de "Microsoft Sentinel" resultará em um erro.)

Como ação, especifique alerta.

Quando essa configuração for concluída, os indicadores de ameaça serão enviados da TIP ou solução personalizada, por meio da API tiIndicators do Microsoft Graph, direcionada para o Microsoft Sentinel.

Habilitar o conector de dados das Plataformas de Inteligência contra Ameaças no Microsoft Sentinel

A última etapa do processo de integração é habilitar o conector de dados das Plataformas de Inteligência contra Ameaças no Microsoft Sentinel. Habilitar o conector é o que permite que o Microsoft Sentinel receba os indicadores de ameaça enviados da TIP ou solução personalizada. Esses indicadores ficam disponíveis para todos os espaços de trabalho do Microsoft Sentinel em sua organização. Siga estas etapas para habilitar o conector de dados das Plataformas de Inteligência contra Ameaças para cada workspace:

Para o Microsoft Sentinel no portal do Azure, em Gerenciamento de conteúdo, selecione o Hub de conteúdo.

Para o Microsoft Sentinel no portal do Defender, selecione Microsoft Sentinel>Gerenciamento de conteúdo>Hub de conteúdo.Localize e selecione a solução de Inteligência contra Ameaças.

Selecionar o botão

Instalar/Atualizar.

Instalar/Atualizar.

Para obter mais informações sobre como gerenciar os componentes da solução, veja Descobrir e implantar conteúdo pronto para uso.

Para configurar o conector de dados TIP, selecione Configuração>Conectores de dados.

Localizar e selecionar o conector de dados Plataformas de inteligência contra ameaças e o botão >Abrir página do conector.

Como você já concluiu o registro de aplicativo e configurou a TIP ou solução personalizada para enviar indicadores de ameaça, a única etapa que falta é selecionar o botão Conectar.

Em alguns minutos, os indicadores de ameaça começarão a aparecer no espaço de trabalho do Microsoft Sentinel. Veja os novos indicadores na folha Inteligência contra ameaças, acessível no menu de navegação do Microsoft Sentinel.

Conteúdo relacionado

Neste documento, você aprendeu a conectar a plataforma de inteligência contra ameaças ao Microsoft Sentinel. Para saber mais sobre o Microsoft Sentinel, confira os artigos a seguir.

- Saiba como obter visibilidade dos seus dados e de possíveis ameaças.

- Introdução à detecção de ameaças com o Microsoft Sentinel.