Crie incidentes automaticamente com base em alertas de segurança da Microsoft

Os alertas disparados nas soluções de segurança da Microsoft que estão conectadas ao Microsoft Sentinel, como o Microsoft Defender for Cloud Apps e o Microsoft Defender para Identidade, não criam incidentes automaticamente no Microsoft Sentinel. Por padrão, quando você conecta uma solução da Microsoft ao Microsoft Sentinel, qualquer alerta gerado nesse serviço será armazenado como dados brutos no Microsoft Sentinel, na tabela Alerta de Segurança no espaço de trabalho do Microsoft Sentinel. É possível usar esses dados como todos os outros dados brutos que você ingere no Microsoft Sentinel.

É possível configurar facilmente o Microsoft Sentinel para criar incidentes automaticamente toda vez que um alerta é disparado em uma solução de segurança da Microsoft conectada, seguindo as instruções neste artigo.

Pré-requisitos

Conecte sua solução de segurança instalando a solução apropriada do Hub de Conteúdo no Microsoft Sentinel e configurando o conector de dados. Para obter mais informações, confira Descobrir e gerenciar o conteúdo pronto para uso do Microsoft Sentinel e conectores de dados do Microsoft Sentinel.

Usando regras de análise de criação de incidentes de segurança da Microsoft

Use os modelos de regra disponíveis no Microsoft Sentinel para escolher quais soluções de segurança da Microsoft conectadas devem criar incidentes do Microsoft Sentinel automaticamente. Também é possível editar as regras para definir opções mais específicas para filtrar quais dos alertas gerados pela solução de segurança da Microsoft devem criar incidentes no Microsoft Sentinel. Por exemplo, você pode optar por criar incidentes do Microsoft Sentinel automaticamente somente de alertas de alta gravidade do Microsoft Defender para Nuvem.

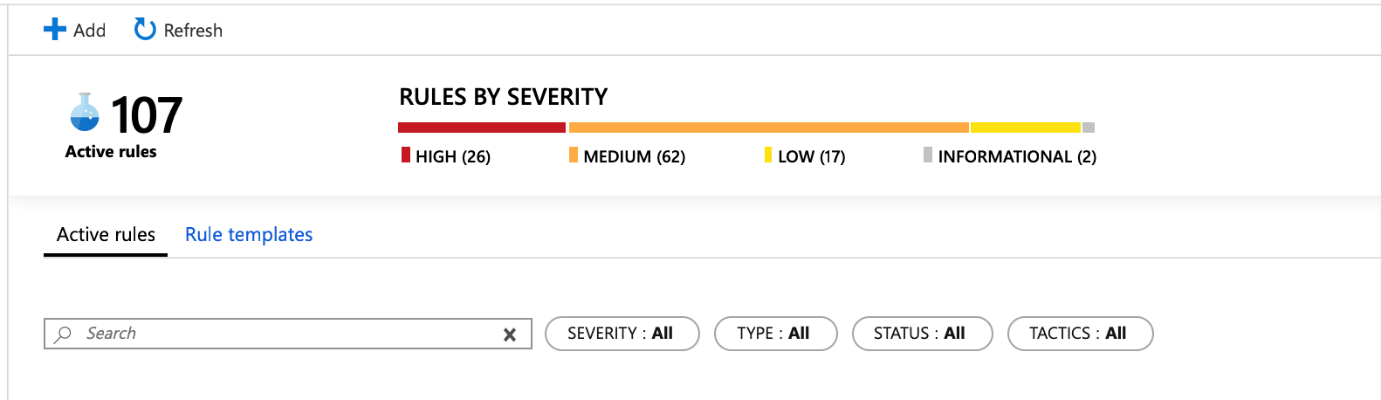

No portal do Azure, no Microsoft Sentinel, selecione Análise.

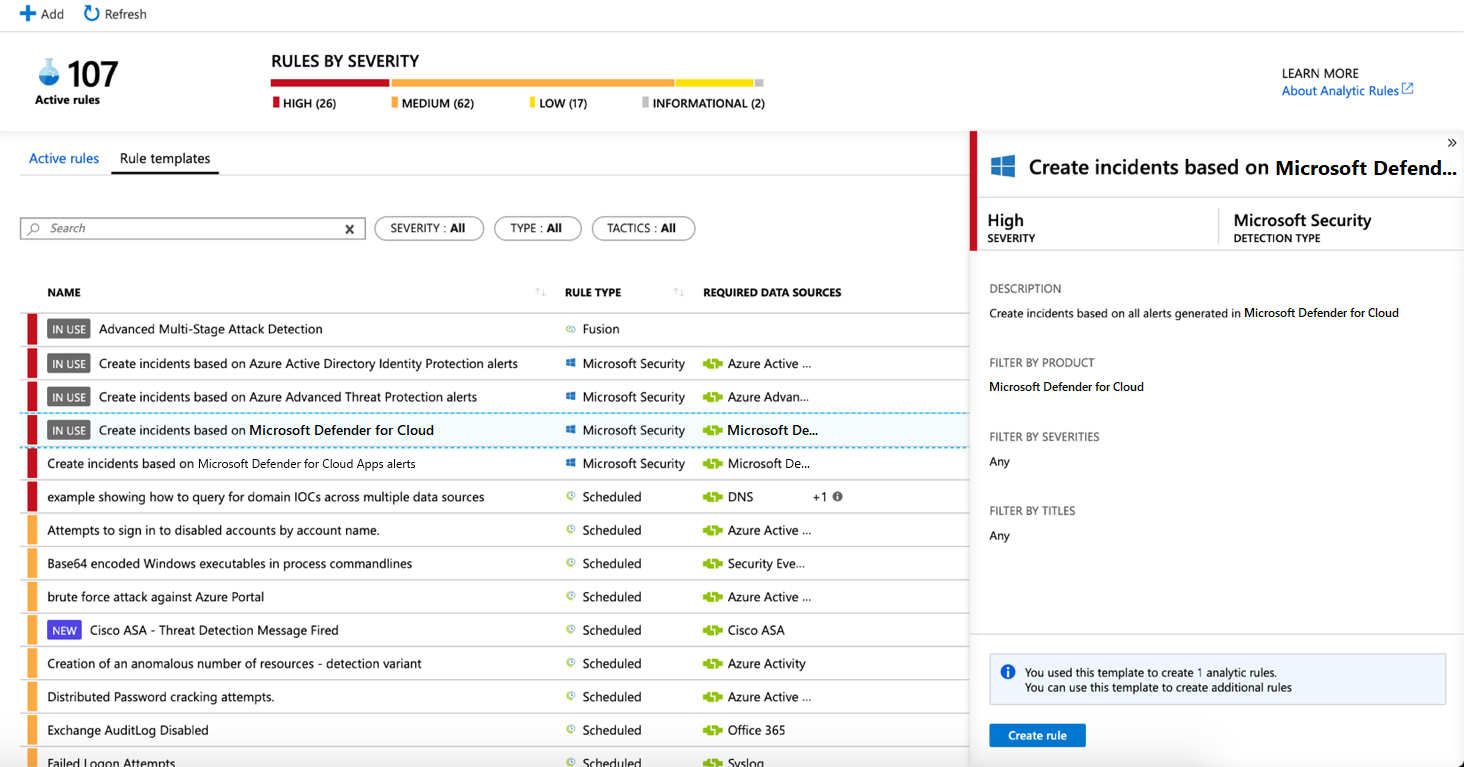

Selecione a guia Modelos de regra para ver todos os modelos de regra de análise. Para encontrar mais modelos de regra, acesse o Hub de conteúdo no Microsoft Sentinel.

Escolha o modelo de regra de análise da Segurança da Microsoft que você deseja usar e selecione Criar regra.

É possível modificar os detalhes da regra e optar por filtrar os alertas que criarão incidentes por severidade do alerta ou por texto contido no nome do alerta.

Por exemplo, ao escolher o Microsoft Defender para Nuvem no campo Serviço de segurança da Microsoft e escolher Alta no campo Filtrar por severidade, apenas alertas de alta severidade criarão incidentes automaticamente no Microsoft Sentinel.

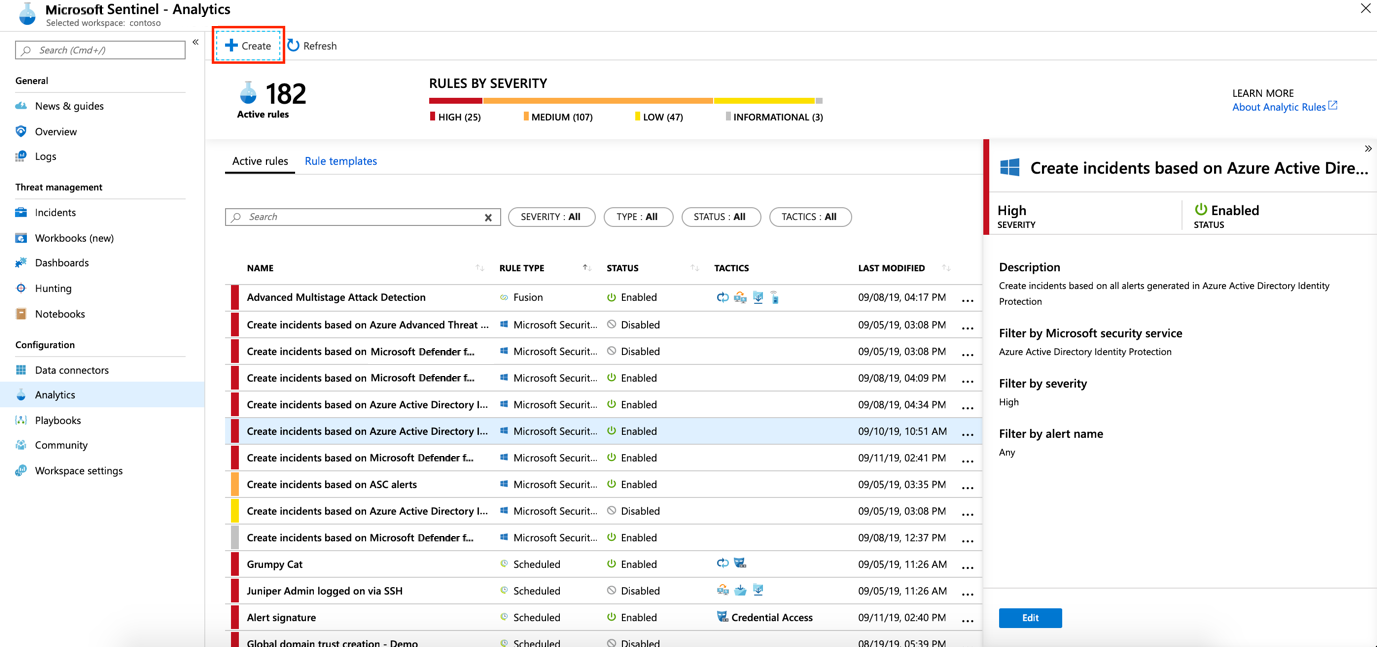

Também é possível criar uma regra de segurança da Microsoft que filtra alertas de diferentes serviços de segurança da Microsoft clicando em +Criar e selecionando Regra de criação de incidentes da Microsoft.

É possível criar mais de uma regra de análise de Segurança da Microsoft por tipo de serviço de segurança da Microsoft. Isso não cria incidentes duplicados, pois cada regra é usada como um filtro. Mesmo que um alerta corresponda a mais de uma regra analítica de Segurança da Microsoft, ele criará apenas um incidente do Microsoft Sentinel.

Habilitar a geração de incidentes automaticamente durante a conexão

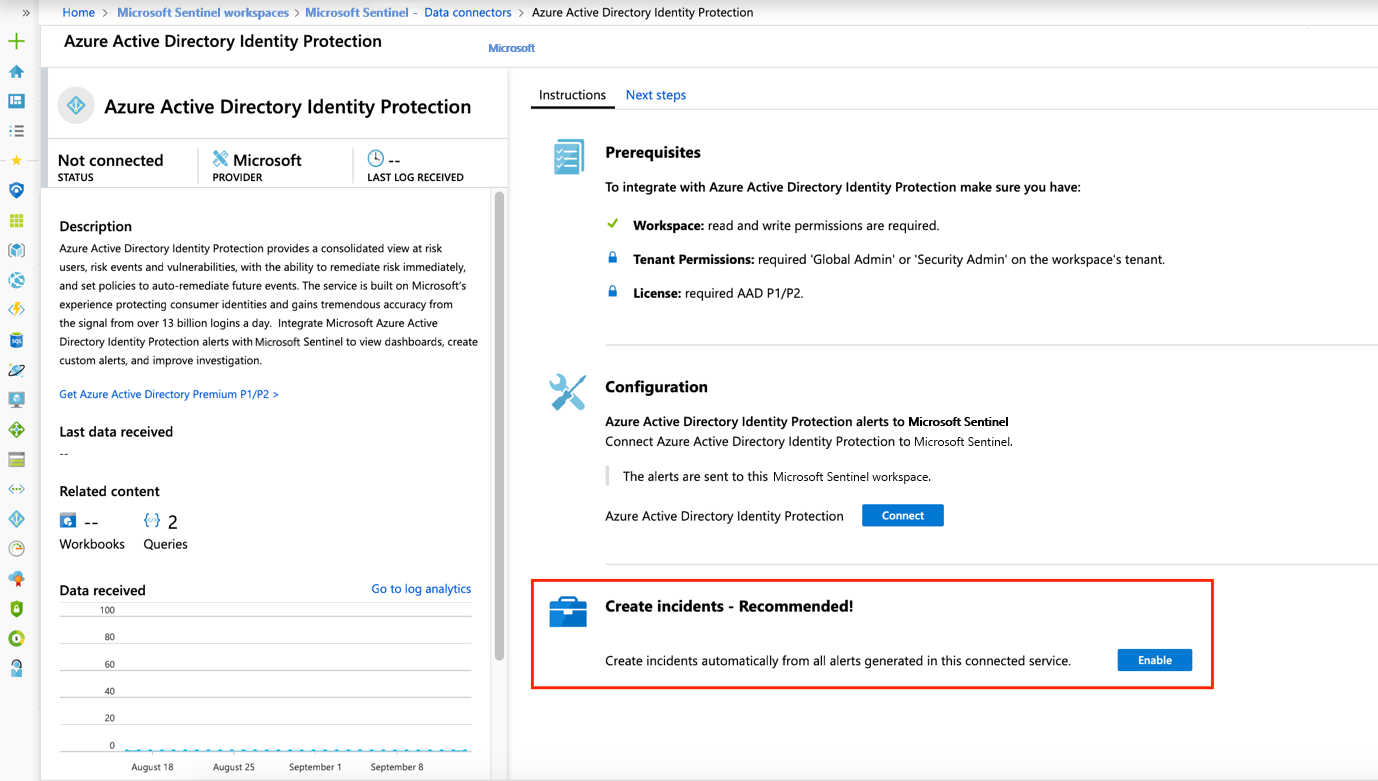

Quando você conecta uma solução de segurança da Microsoft, pode selecionar se deseja que os alertas da solução de segurança gerem automaticamente incidentes no Microsoft Sentinel.

Conecte uma fonte de dados de solução de segurança da Microsoft.

Em Criar incidentes, selecione Habilitar para habilitar a regra de análise padrão que cria incidentes automaticamente com base em alertas gerados no serviço de segurança conectado. É possível editar essa regra em Análise e depois em Regras ativas.

Próximas etapas

- Para começar a usar o Microsoft Sentinel é necessário ter uma assinatura do Microsoft Azure. Se você não tiver uma assinatura, você pode se inscrever em uma avaliação gratuita.

- Saiba como integrar seus dados ao Microsoft Sentinel e obter visibilidade de seus dados e de possíveis ameaças.