Perguntas frequentes de gateway de VPN

Conectando-se a redes virtuais

Posso conectar redes virtuais em diferentes regiões do Azure?

Sim. Não há restrição de região. Uma rede virtual pode se conectar a outra rede virtual na mesma região ou em outra região do Azure.

Posso conectar redes virtuais em assinaturas diferentes?

Sim.

Posso especificar servidores DNS privados em minha VNet ao configurar o gateway de VPN?

Se você especificou um servidor ou servidores DNS quando criou sua rede virtual, o gateway de VPN usará os servidores DNS especificados. Se você especificar um servidor DNS, verifique se ele pode resolver os nomes de domínio necessários para o Azure.

Posso me conectar vários sites de uma única rede virtual?

Você pode se conectar a vários sites usando o Windows PowerShell e as APIs REST do Azure. Consulte a seção Conectividade multissite e de VNet para VNet das perguntas frequentes.

Há um custo adicional para configurar um gateway de VPN como ativo-ativo?

Não. No entanto, os custos para quaisquer IPs públicos adicionais serão cobrados em conformidade. Consulte Preços do endereço IP.

Quais são minhas opções de conexão entre locais?

Há suporte para as seguintes conexões de gateway de rede virtual entre locais:

- Site a site: conexão VPN no IPsec (IKE v1 e IKE v2). Esse tipo de conexão exige um dispositivo VPN ou RRAS. Para obter mais informações, consulte Site a site.

- Ponto a site: conexão VPN no SSTP (Secure Socket Tunneling Protocol) ou IKE v2. Essa conexão não exige um dispositivo VPN. Para obter mais informações, consulte Ponto a site.

- VNet a VNet: esse tipo de conexão é igual a uma configuração site a site. VNet a VNet é uma conexão VPN sobre IPsec (IKE v1 e IKE v2). Não exige um dispositivo VPN. Para obter mais informações, consulte VNet a VNet.

- ExpressRoute: ExpressRoute é uma conexão privada com o Azure a partir de sua WAN, não uma conexão VPN na Internet pública. Para saber mais, veja a Visão geral técnica do ExpressRoute e as Perguntas frequentes sobre o ExpressRoute.

Para saber mais sobre conexões de gateway de VPN, confira Sobre gateway de VPN.

Qual é a diferença entre uma conexão site a site e uma ponto a site?

As configurações site a site (túnel VPN IPsec/IKE) são entre o local e o Azure. Isso significa que você pode conectar, a partir de qualquer um dos computadores localizados em suas instalações, qualquer máquina virtual ou instância de função em sua rede virtual, dependendo de como você escolhe configurar o roteamento e as permissões. É uma ótima opção para uma conexão entre locais sempre disponível e é bastante adequada para configurações híbridas. Esse tipo de conexão se baseia em um dispositivo de VPN IPsec (dispositivo de hardware ou software), que deve ser implantado na borda de sua rede. Para criar esse tipo de conexão, você deve ter um endereço IPv4 voltado para o exterior.

As configurações ponto a site (VPN no SSTP) permitem conectar, a partir de um único computador e de qualquer lugar, qualquer coisa localizada em sua rede virtual. Elas usam o cliente de VPN integrado ao Windows. Como parte da configuração ponto a site, você instala um certificado e um pacote de configuração do cliente VPN, que contém as configurações que permitem que o computador se conecte a qualquer máquina virtual ou instância de função dentro da rede virtual. É ótimo quando você deseja se conectar a uma rede virtual, mas não está localizado no local. Também é uma boa opção quando você não tem acesso a hardware de VPN ou a um endereço IPv4 voltado para o exterior, sendo que ambos são necessários para uma conexão site a site.

Você pode configurar sua rede virtual para usar as opções de site a site e ponto a site simultaneamente, desde que crie sua conexão site a site usando um tipo de VPN com base em rota para seu gateway. Tipos de VPN baseados em rota são chamados de gateways dinâmicos no modelo de implantação clássica.

Privacidade

O serviço de VPN armazena ou processa os dados do cliente?

Não.

Gateways de rede virtual

Um gateway de VPN é um gateway de rede virtual?

Um gateway de VPN é um tipo de gateway de rede virtual. Um gateway de VPN envia o tráfego criptografado entre sua rede virtual e seu local em uma conexão pública. Você também pode usar o Gateway de VPN para enviar tráfego entre redes virtuais. Quando você cria um gateway de VPN, pode usar o valor 'Vpn' de -GatewayType. Para saber mais, veja Sobre as configurações de Gateway de VPN.

Por que não posso especificar tipos de VPN baseados em políticas e baseados em rota?

A partir de 1º de outubro de 2023, você não poderá criar um Gateway de VPN baseado em políticas por meio do portal do Microsoft Azure. Todos os novos gateways de VPN serão criados automaticamente como baseados em rota. Se você já tiver um gateway baseado em políticas, não precisará atualizar seu gateway para um baseado em rotas. Você pode utilizar o Powershell/CLI para criar os gateways baseados em políticas.

Anteriormente, os SKUs de gateways mais antigos não davam suporte ao IKEv1 para gateways baseados em rota. Agora, a maioria dos SKUs de gateway atuais dá suporte a IKEv1 e IKEv2.

| Tipo de VPN de gateway | SKU de gateway | Versões do IKE com suporte |

|---|---|---|

| Gateway baseado em políticas | Básico | IKEv1 |

| Gateway baseado em rotas | Básico | IKEv2 |

| Gateway baseado em rotas | VpnGw1, VpnGw2, VpnGw3, VpnGw4, VpnGw5 | IKEv1 e IKEv2 |

| Gateway baseado em rotas | VpnGw1AZ, VpnGw2AZ, VpnGw3AZ, VpnGw4AZ, VpnGw5AZ | IKEv1 e IKEv2 |

Posso atualizar meu gateway de VPN baseado em política para baseado em rota?

Não. Um tipo de gateway não pode ser alterado de baseado em política para baseado em rota e vice-versa. Para alterar um tipo de gateway, o gateway deve ser excluído e recriado. Esse processo leva cerca de 60 minutos. Ao criar o gateway, você não pode reter o endereço IP do gateway original.

Exclua todas as conexões associadas ao gateway.

Exclua o gateway usando um dos seguintes artigos:

Crie um novo gateway usando o tipo de gateway que você deseja e conclua a configuração da VPN. Para ver as etapas, consulte o Tutorial de site a site.

Posso especificar meus seletores de tráfego baseados em políticas?

Sim, os seletores de tráfego podem ser definidos por meio do atributo trafficSelectorPolicies em uma conexão por meio do comando New-AzIpsecTrafficSelectorPolicy do PowerShell. Para que o seletor de tráfego especificado entre em vigor, verifique se a opção Usar Seletores de Tráfego Baseados em Política está habilitada.

Os seletores de tráfego configurados personalizados serão propostos somente quando um gateway de VPN do Azure iniciar a conexão. Um gateway VPN aceita quaisquer seletores de tráfego propostos por um gateway remoto (dispositivo VPN local). Esse comportamento é consistente entre todos os modos de conexão (Default, InitiatorOnly e ResponderOnly).

É necessária uma 'GatewaySubnet'?

Sim. A sub-rede de gateway contém os endereços IP que usam os serviços de gateway de rede virtual. Você precisa criar uma sub-rede de gateway para sua rede virtual para configurar um gateway de rede virtual. Todas as sub-redes de gateway devem ser nomeadas como ‘GatewaySubnet’ para funcionar adequadamente. Não dê outro nome à sua sub-rede de gateway. E não implante VMs ou qualquer outra coisa na sub-rede de gateway.

Quando você cria a sub-rede de gateway, pode especificar o número de endereços IP que contém a sub-rede. Os endereços IP na sub-rede do gateway são alocados para o serviço de gateway. Algumas configurações exigem mais endereços IP a ser alocada para os serviços de gateway que outras pessoas. Convém certificar-se de que sua sub-rede de gateway contenha endereços IP suficientes para acomodar o crescimento futuro e possíveis novas configurações de conexão adicionais. Dessa forma, embora seja possível criar uma sub-rede de gateway tão pequena quanto /29, é recomendável criar uma sub-rede de gateway de /27 ou maior (/27, /26, /25 etc.). Examine os requisitos para a configuração que deseja criar e verifique se a sub-rede de gateway que você tem atende a esses requisitos.

Posso implantar máquinas virtuais ou instâncias de função na minha sub-rede de gateway?

Não.

Posso obter o endereço IP do gateway de VPN antes de criá-lo?

Os recursos de IP público do SKU Standard do Azure devem usar um método de alocação estático. Portanto, você terá o endereço IP público para o gateway de VPN assim que criar o recurso de IP público do SKU Standard que pretende usar para ele.

Eu posso solicitar um endereço IP público para o meu gateway de VPN?

Os recursos do endereço IP público de SKU Standard devem usar um método de alocação estático. A partir de agora, você deve usar um endereço IP público de SKU padrão ao criar um novo gateway de VPN. Isso se aplica a todas as SKUs de gateway, exceto a SKU Básica. Atualmente, o SKU do gateway Básico dá suporte apenas a endereços IP públicos de SKU Basic. Em breve, adicionaremos suporte para endereços IP públicos de SKU Standard para SKUs de gateway básico.

Para gateways que sem redundância de zonas e não são zonais, que foram previamente criados (SKUs de gateway que não possuem AZ no nome), há suporte para a atribuição dinâmica de endereços IP, mas está sendo gradualmente descontinuada. Quando você usa um endereço IP dinâmico, o endereço IP não é alterado depois de ter sido atribuído ao gateway de VPN. A única vez em que o endereço IP de gateway de VPN é alterado é quando o gateway é excluído e, em seguida, recriado. O endereço IP público do gateway de VPN não é alterado quando você redimensiona, redefine ou conclui outras manutenções internas e atualizações do gateway de VPN.

Como a desativação do SKU Básico de endereço IP Público afeta meus gateways de VPN?

Estamos tomando medidas para garantir a operação contínua de gateways VPN implantados que utilizam endereços IP públicos de SKU básicos. Se você já tiver gateways de VPN com endereços IP públicos de SKU Básicos, não é necessário executar nenhuma ação.

No entanto, é importante observar que os endereços IP públicos da SKU básica estão sendo eliminados gradualmente. A partir de agora, ao criar um gateway de VPN, você deverá usar o endereço IP público da SKU Standard. Mais detalhes sobre a desativação de endereços IP públicos do SKU Basic podem ser encontrados aqui.

Como meu túnel de VPN é autenticado?

A VPN do Azure usa autenticação PSK (Chave Pré-Compartilhada). Geramos uma PSK (chave pré-compartilhada) durante a criação do túnel de VPN. Você pode alterar a PSK gerada automaticamente para a sua própria PSK por meio do cmdlet do PowerShell “Definir Chave Pré-Compartilhada” ou com a API REST.

Posso usar a API Definir chave pré-compartilhada para configurar minha VPN de gateway baseada em política (roteamento estático)?

Sim, a API Definir chave pré-compartilhada e o cmdlet do PowerShell podem ser usados para configurar VPNs baseadas em política (estáticas) do Azure e as VPNs de roteamento baseadas em rota (dinâmicas).

É possível usar outras opções de autenticação?

Estamos limitados ao uso de PSK (chaves pré-compartilhadas) para autenticação.

Como especificar qual tráfego passa pelo gateway de VPN?

Modelo de implantação do Gerenciador de Recursos

- PowerShell: use "AddressPrefix" para especificar o tráfego para o gateway de rede local.

- Portal do Azure: navegue até o Gateway de rede local > Configuração > Espaço de endereço.

Modelo de implantação clássica

- Portal do Azure: navegue até a rede virtual clássica > Conexões VPN > Conexões VPN Site a Site> Nome do site Loca > Site local > Espaço de endereço do cliente.

Posso usar um NAT-T em minhas conexões VPN?

Sim, o NAT-T (NAT Traversal) é compatível. O Gateway de VPN do Azure não executará nenhuma funcionalidade semelhante ao NAT de/para túneis IPsec nos pacotes internos. Nessa configuração, verifique se o dispositivo local inicia o túnel IPsec.

Posso configurar meu próprio servidor de VPN no Azure e usá-lo para me conectar à minha rede local?

Sim, você pode implantar seus próprios gateways de VPN ou servidores no Azure, por meio do Azure Marketplace, ou criar seus próprios roteadores de VPN. Você precisa configurar as rotas definidas pelo usuário em sua rede virtual para garantir que o tráfego seja roteado corretamente entre suas redes locais e as sub-redes da rede virtual.

Por que certas portas são abertas no meu gateway de rede virtual?

Elas são necessárias para a comunicação de infraestrutura do Azure. Elas são protegidas (bloqueadas) por certificados do Azure. Sem certificados apropriados, entidades externas, incluindo os clientes desses gateways, não conseguirão causar efeitos nesses pontos de extremidade.

Um gateway de rede virtual é fundamentalmente um dispositivo multi-homed com um NIC tocando na rede privada do cliente e uma NIC voltada para a rede pública. As entidades de infraestrutura do Azure não podem tocar em redes privadas de cliente por motivos de conformidade, devendo utilizar pontos de extremidade públicos para comunicação de infraestrutura. Os pontos de extremidade públicos são verificados periodicamente pela auditoria de segurança do Azure.

Posso criar um gateway de VPN com a SKU do Gateway Básico no portal?

Não. A SKU básica não está disponível no portal. Você pode criar um Gateway de VPN de SKU básico utilizando a CLI do Azure ou o PowerShell.

Onde posso encontrar informações sobre os tipos, requisitos e taxa de transferência de gateways?

Veja os artigos a seguir:

Preterimento de SKU para SKUs herdados

As SKUs Standard e de Alto Desempenho serão descontinuadas em 30 de setembro de 2025. Você pode exibir o anúncio aqui. A equipe do produto disponibilizará um caminho de migração para essas SKUs até 30 de novembro de 2024. Para obter mais informações, confira o artigo SKUs herdados de Gateways de VPN. Neste momento, você não precisa tomar providências.

Posso criar um novo SKU Padrão/de Alto Desempenho após o anúncio de preterimento em 30 de novembro de 2023?

Não. A partir de 1º de dezembro de 2023, você não poderá mais criar novos gateways com SKUs Padrão ou de Alto Desempenho. Você pode criar novos gateways usando VpnGw1 e VpnGw2 pelo mesmo preço que o dos SKUs Padrão e de Alto Desempenho, listados respectivamente na nossa página de preços.

Por quanto tempo meus gateways existentes terão suporte nos SKUs Padrão/de Alto Desempenho?

Todos os gateways existentes que usam SKUs Padrão ou de Alto Desempenho terão suporte até 30 de setembro de 2025.

Preciso migrar meus SKUs de gateways Padrão/de Alto Desempenho agora?

Não, nenhuma ação é necessária no momento. Você conseguirá migrar seus SKUs a partir de dezembro de 2024. Enviaremos um comunicado com uma documentação detalhada sobre as etapas de migração.

Para qual SKU posso migrar meu gateway?

Quando a migração de SKUs de gateways estiver disponível, os SKUs poderão ser migrados da seguinte maneira:

- Padrão: > VpnGw1

- Alto Desempenho: > VpnGw2

E se eu quiser migrar para um SKU do AZ?

Você não pode migrar seu SKU herdado para um SKU do AZ. No entanto, observe que todos os gateways que ainda estiverem usando SKUs Padrão ou de Alto Desempenho após 30 de setembro de 2025 serão migrados e atualizados automaticamente para os seguintes SKUs:

- Padrão: > VpnGw1AZ

- Alto Desempenho: > VpnGw2AZ

Você pode usar essa estratégia para que seus SKUs sejam migrados e atualizados automaticamente para um SKU do AZ. Em seguida, você pode redimensionar seu SKU dentro dessa família de SKUs, se for preciso. Confira nossa página de preços para obter os preços de SKUs do AZ. Para obter informações sobre a taxa de transferência por SKU, confira Sobre SKUs de gateway.

Haverá alguma diferença de preço para meus gateways após a migração?

Se você migrar suas SKUs até 30 de setembro de 2025, não haverá diferença de preço. Os SKUs VpnGw1 e VpnGw2 são oferecidos pelo mesmo preço que os SKUs Padrão e de Alto Desempenho, respectivamente. Se você não migrar até essa data, seus SKUs serão migrados e atualizados automaticamente para SKUs do AZ. Nesse caso, há uma diferença de preço.

Haverá algum impacto sobre o desempenho dos meus gateways com essa migração?

Sim, você obterá um melhor desempenho com o VpnGw1 e o VpnGw2. Atualmente, o VpnGw1 a 650 Mbps fornece um aumento de desempenho de 6,5x e o VpnGw2 a 1 Gbps um aumento de desempenho de 5x pelo mesmo preço que os gateways Padrão e de Alto Desempenho herdados, respectivamente. Para obter mais informações sobre a taxa de transferência de SKU, confira Sobre SKUs de gateway.

O que acontecerá se eu não migrar os SKUs até 30 de setembro de 2025?

Todos os gateways que ainda estiverem usando SKUs Padrão ou de Alto Desempenho serão migrados e atualizados automaticamente para os seguintes SKUs do AZ:

- Padrão: > VpnGw1AZ

- Alto Desempenho: > VpnGw2AZ

O comunicado final será enviado antes de a migração se iniciada em qualquer gateway.

O SKU Básico do Gateway de VPN também está sendo desativado?

Não, o SKU Básico do Gateway de VPN veio para ficar. Você pode criar um gateway de VPN usando o SKU de gateway básico por meio do PowerShell ou da CLI. Atualmente, os SKUs de gateway básico do Gateway de VPN dão suporte apenas ao recurso de endereço IP público de SKU Básico (que está preste a ser desativado). Estamos trabalhando para adicionar suporte à SKU de gateway básico do Gateway de VPN para o recurso de endereço IP público do SKU Standard.

Conexões site a site e dispositivos VPN

O que devo considerar ao escolher um dispositivo VPN?

Validamos um conjunto de dispositivos VPN site a site padrão em parceria com fornecedores de dispositivos. Uma lista de dispositivos de VPN compatíveis e conhecidos, instruções de configuração correspondentes ou exemplos, e especificações do dispositivo podem ser encontrados no arquivo Sobre os dispositivos VPN. Todos os dispositivos das famílias de dispositivos listadas como compatíveis e conhecidas devem funcionar com a Rede Virtual. Para ajudar a configurar seu dispositivo VPN, consulte o exemplo de configuração do dispositivo ou o link que corresponde à família de dispositivos apropriada.

Onde posso encontrar as definições de configuração para o dispositivo VPN?

Para fazer o download de scripts de configuração do dispositivo VPN

Dependendo do seu dispositivo VPN, será possível baixar um script de configuração do dispositivo VPN. Para saber mais, confira Fazer download dos scripts de configuração de dispositivo de VPN.

Confira os links a seguir para obter outras informações de configuração:

Para obter informações sobre os dispositivos VPN compatíveis, consulte Dispositivos VPN.

Antes de configurar seu dispositivo VPN, verifique se há Problemas de compatibilidade de dispositivo conhecidos em relação ao dispositivo VPN que você deseja usar.

Para obter links para as configurações do dispositivo, consulte Dispositivos VPN Validados. Os links de configuração do dispositivo são fornecidos em uma base de melhor esforço. Sempre é melhor verificar com o fabricante do dispositivo para obter as últimas informações de configuração. A lista mostra as versões que testamos. Se seu sistema operacional não estiver na lista, ainda é possível que a versão seja compatível. Verifique com o fabricante do seu dispositivo se a versão do sistema operacional do seu dispositivo VPN é compatível.

Para obter uma visão geral da configuração de dispositivo VPN, consulte Visão geral das configurações de dispositivo VPN.

Para obter informações sobre a edição dos exemplos de configuração do dispositivo, consulte Edição de exemplos.

Para requisitos de criptografia, veja Sobre os requisitos de criptografia e gateways de VPN do Azure.

Para saber mais sobre parâmetros IPsec/IKE, veja Sobre dispositivos VPN e os parâmetros IPsec/IKE para conexões de gateway de VPN Site a Site. Este link mostra informações sobre a versão do IKE, Grupo Diffie-Hellman, método de autenticação, algoritmos de criptografia e de hash, tempo de vida da SA, PFS e DPD, além de outras informações de parâmetro que você precisa para concluir a configuração.

Para etapas de configuração de política IPsec/IKE, veja Configurar política IPsec/IKE para conexões de VPN S2S ou Rede Virtual para Rede Virtual.

Para conectar vários dispositivos VPN baseados em política, confira Conectar gateways VPN do Azure a vários dispositivos VPN com base em políticas locais usando o PowerShell.

Como edito os exemplos de configuração do dispositivo VPN?

Para obter informações sobre a edição dos exemplos de configuração do dispositivo, consulte Edição de exemplos.

Onde encontro os parâmetros IPsec e IKE?

Para obter os parâmetros IPsec/IKE, consulte Parâmetros.

Por que meu túnel VPN baseado em políticas é desativado quando o tráfego está ocioso?

Esse comportamento é esperado para gateways de VPN baseados em políticas (também conhecidos como roteamento estático). Quando o tráfego sobre o túnel fica ocioso por mais de 5 minutos, o túnel é derrubado. Quando o tráfego começa a fluir em qualquer direção, o túnel é restabelecido imediatamente.

Posso usar VPNs de software para me conectar ao Azure?

Há suporte para servidores do Serviço de Roteamento e Acesso Remoto (RRAS) do Windows Server 2012 para configuração entre locais site a site.

Outras soluções VPN de software devem funcionar com nosso gateway, contanto que estejam em conformidade com implementações de IPsec padrão do setor. Contate o fornecedor do software para obter instruções de configuração e suporte.

Posso me conectar ao Gateway do VPN via ponto a site quando localizado em um site que tenha uma conexão site a site ativa?

Sim, mas o(s) endereço(s) IP(s) público(s) do cliente ponto a site deve ser diferente do(s) endereço(s) IP(s) público(s) usado(s) pelo dispositivo VPN site a site, caso contrário, a conexão ponto a site não funcionará. Conexões ponto a site com IKEv2 não podem ser iniciadas dos mesmos endereços IP públicos em que uma conexão VPN site a site está configurada no mesmo gateway de VPN do Azure.

Ponto a site – autenticação do certificado

Esta seção se aplica ao modelo de implantação do Resource Manager.

Quantos pontos de extremidade do cliente VPN posso ter na minha configuração de ponto a site?

Isso depende da SKU de gateway. Para obter mais informações sobre o número de conexões compatíveis, consulte SKUs de Gateway.

Quais sistemas operacionais de cliente posso usar com ponto a site?

Há suporte para os seguintes sistemas operacionais de cliente:

- Windows Server 2008 R2 (somente 64 bits)

- Windows 8.1 (32 bits e 64 bits)

- Windows Server 2012 (somente 64 bits)

- Windows Server 2012 R2 (somente 64 bits)

- Windows Server 2016 (somente 64 bits)

- Windows Server 2019 (somente 64 bits)

- Windows Server 2022 (somente 64 bits)

- Windows 10

- Windows 11

- macOS versão 10.11 ou acima

- Linux (StrongSwan)

- iOS

Posso atravessar proxies e firewall usando o recurso de ponto a site?

O Azure dá suporte a três tipos de opções de VPN Ponto a Site:

SSTP (Secure Socket Tunneling Protocol). SSTP é uma solução baseada em SSL da Microsoft que pode invadir firewalls, já que a maioria dos firewalls abre a porta TCP de saída, que usa SSL 443.

OpenVPN. OpenVPN é uma solução baseada em SSL que pode invadir firewalls, já que a maioria dos firewalls abre a porta TCP de saída, que usa SSL 443.

VPN IKEv2. A VPN IKEv2 é uma solução de VPN IPsec baseada em padrões que usa as portas UDP de saída 500 e 4500 e o protocolo IP número nº 50. Nem sempre os firewalls abrem essas portas, por isso, há uma possibilidade de a VPN IKEv2 não conseguir atravessar proxies e firewalls.

Se eu reiniciar um computador cliente configurado para ponto a site, a VPN reconectará automaticamente?

A reconexão automática é uma função do cliente que está sendo usado. Windows oferece suporte à reconexão automática configurando o recurso cliente VPN Always On.

O ponto a site oferece suporte a DDNS nos clientes VPN?

No momento, o DDNS não possui suporte em VPNs ponto a site.

Posso ter configurações site a site e ponto a site que coexistam na mesma rede virtual?

Sim. Para o modelo de implantação do Gerenciador de Recursos, você deve ter um tipo de VPN RouteBased para o gateway. Para o modelo de implantação clássica, você precisará de um gateway dinâmico. Não damos suporte a ponto a site para o roteamento estático de gateways de VPN ou gateways de VPN PolicyBased.

Posso configurar um cliente de ponto a site para se conectar a vários gateways de rede virtual ao mesmo tempo?

Dependendo do software cliente de VPN usado, você poderá se conectar a vários gateways de rede virtual, desde que as redes virtuais que estão sendo conectadas não tenham espaços de endereço conflitantes entre si ou com a rede da qual o cliente está se conectando. Enquanto o Cliente VPN do Azure dá suporte a várias conexões VPN, somente uma conexão pode ser estabelecida em um determinado momento.

Posso configurar um cliente de ponto a site para se conectar a várias redes virtuais ao mesmo tempo?

Sim, as conexões clientes ponto a site com um gateway de rede virtual implantado em uma VNet emparelhada com outras VNets podem acessar outras VNets emparelhadas. Desde que as VNets emparelhadas estejam usando os recursos UseRemoteGateway/AllowGatewayTransit, os clientes ponto a site poderão se conectar a essas VNets emparelhadas. Para saber mais, consulte Sobre o roteamento ponto a site.

Quanta taxa de transferência posso esperar por meio de conexões site a site ou ponto a site?

É difícil manter a taxa de transferência exata dos túneis de VPN. IPsec e SSTP são protocolos VPN de criptografia pesada. A taxa de transferência também é limitada pela latência e pela largura de banda entre seus locais e na Internet. Para um Gateway de VPN apenas com conexões de VPN de ponto a site IKEv2, a taxa de transferência total que você pode esperar depende do SKU do Gateway. Para saber mais sobre taxa de transferência, confira SKUs de gateway.

Posso usar qualquer cliente VPN de software para ponto a site que ofereça suporte a SSTP e/ou IKEv2?

Não. Você só pode usar o cliente VPN nativo no Windows para SSTP, e o cliente VPN nativo no Mac para IKEv2. No entanto, você pode usar o cliente OpenVPN em todas as plataformas para se conectar por meio do protocolo OpenVPN. Consulte a lista dos sistemas operacionais compatíveis de cliente.

Posso alterar o tipo de autenticação para uma conexão ponto a site?

Sim. No portal, navegue até a página Gateway VPN -> Configuração ponto a site. Para o Tipo de autenticação, selecione os tipos de autenticação que você deseja usar. Observe que, após fazer uma alteração em um tipo de autenticação, é possível que os clientes atuais não consigam se conectar até que um novo perfil de configuração de cliente VPN seja gerado, baixado e aplicado a cada cliente VPN.

O Azure oferece suporte à VPN IKEv2 com o Windows?

O IKEv2 tem suporte no Windows 10 e Server 2016. No entanto, para usar o IKEv2 em determinadas versões do sistema operacional, você precisa instalar as atualizações e definir um valor de chave do Registro localmente. Não há suporte para versões de sistema operacional anteriores ao Windows 10 e elas só podem usar SSTP ou o Protocolo OpenVPN®.

Observação

Os builds do sistema operacional Windows mais recentes do que o Windows 10 versão 1709 e do Windows Server 2016 versão 1607 não exigem essas etapas.

Para preparar o Windows 10 ou Server 2016 para IKEv2:

Instale a atualização com base na versão do sistema operacional:

Versão do SO Data Número/Link Windows Server 2016

Windows 10, versão 160717 de janeiro de 2018 KB4057142 Windows 10, versão 1703 17 de janeiro de 2018 KB4057144 Windows 10 Versão 1709 22 de março de 2018 BDC4089848 Defina o valor da chave do Registro. Crie ou defina a chave "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\RasMan\ IKEv2\DisableCertReqPayload" REG_DWORD do Registro como 1.

Qual é o limite do seletor de tráfego IKEv2 para conexões ponto a site?

Windows 10 versão 2004 (lançada em setembro de 2021) aumentou o limite do seletor de tráfego para 255. As versões Windows anteriores a essa têm um limite de seletor de tráfego de 25.

O limite de seletores de tráfego no Windows determina o número máximo de espaços de endereço em sua rede virtual e a soma máxima de suas redes locais, conexões VNet para VNet e VNets correspondentes conectadas ao gateway. Windows clientes ponto a site baseados falharão ao se conectar por meio do IKEv2 se ultrapassarem esse limite.

O que acontece quando eu configuro SSTP e IKEv2 para conexões VPN de P2S?

Quando você configura o SSTP e IKEv2 em um ambiente misto (composto por dispositivos com Windows e Mac), o cliente VPN do Windows sempre tentará primeiro o túnel IKEv2, mas retornará para SSTP se a conexão IKEv2 não for bem-sucedida. MacOSX só se conecta por meio de IKEv2.

Quando você tiver o SSTP e o IKEv2 habilitados no Gateway, o pool de endereços ponto a site será dividido estaticamente entre os dois, portanto, os clientes que usam protocolos diferentes receberão endereços IP de qualquer um dos subintervalos. Observe que a quantidade máxima de clientes SSTP é sempre 128, mesmo que o intervalo de endereços seja maior que /24, resultando em uma quantidade maior de endereços disponíveis para clientes IKEv2. Para intervalos menores, o pool será reduzido igualmente pela metade. Os Seletores de Tráfego usados pelo gateway podem não incluir o CIDR do intervalo de endereços ponto a site, mas sim os dois CIDRs de subintervalo.

Além do Windows e Mac, quais outras plataformas possuem suporte Azure para VPN P2S?

O Azure é compatível com Windows, Mac e Linux para VPN P2S.

Eu já tenho um Gateway de VPN do Azure implantado. É possível habilitar RADIUS e/ou IKEv2 VPN nele?

Sim, se o SKU do gateway utilizado for compatível com RADIUS e/ou IKEv2, você poderá habilitar esses recursos nos gateways que já implantou por meio do PowerShell ou do portal do Azure. Observe que o SKU Básico não oferece suporte a RADIUS ou IKEv2.

Como fazer para remover a configuração de uma conexão P2S?

Uma configuração P2S pode ser removida usando a CLI do Azure e o PowerShell usando os seguintes comandos:

Azure PowerShell

$gw=Get-AzVirtualNetworkGateway -name <gateway-name>`

$gw.VPNClientConfiguration = $null`

Set-AzVirtualNetworkGateway -VirtualNetworkGateway $gw`

CLI do Azure

az network vnet-gateway update --name <gateway-name> --resource-group <resource-group name> --remove "vpnClientConfiguration"

O que deverei fazer se eu tiver uma incompatibilidade de certificado ao me conectar usando a autenticação de certificado?

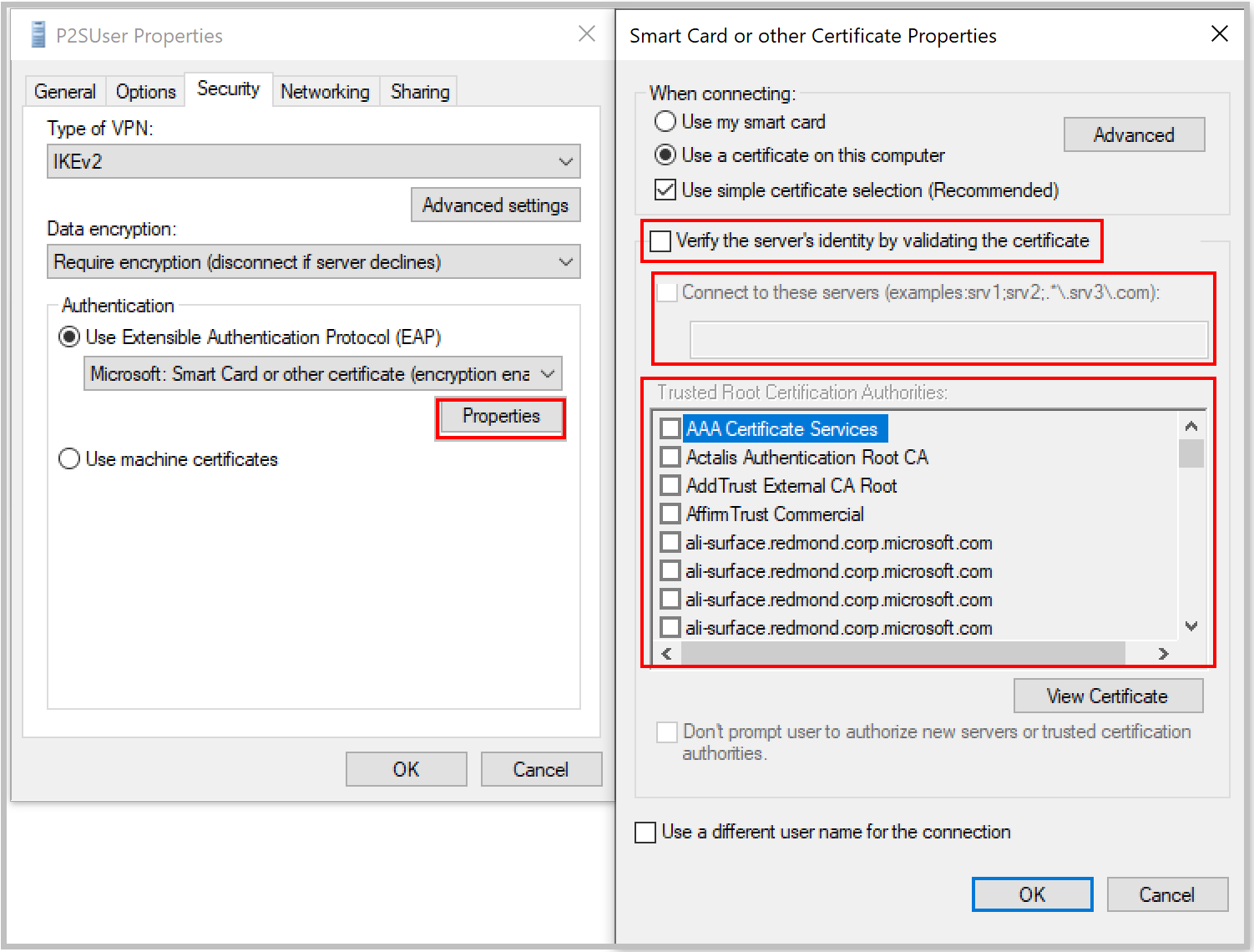

Desmarque "Verificar a identidade do servidor validando o certificado" ou adicione o FQDN do servidor junto com o certificado ao criar um perfil manualmente. Você pode fazer isso executando rasphone em um prompt de comando e escolhendo o perfil na lista suspensa.

Geralmente, não é recomendável ignorar a validação de identidade do servidor, mas, com a autenticação de certificado do Azure, o mesmo certificado será usado para a validação do servidor no protocolo de túnel VPN (IKEv2/SSTP) e no protocolo EAP. Como o certificado do servidor e o FQDN já estão validados pelo protocolo de encapsulamento VPN, é redundante validar o mesmo novamente no EAP.

Posso usar minha AC raiz de PKI interna para gerar certificados para conectividade ponto a site?

Sim. Anteriormente, somente os certificados raiz autoassinados podiam ser usados. Você ainda pode carregar 20 certificados raiz.

Posso usar certificados do Azure Key Vault?

Não.

Quais ferramentas posso usar para criar certificados?

Você pode usar sua solução de Enterprise PKI (sua PKI interna), Azure PowerShell, MakeCert e OpenSSL.

Há instruções para configurações e parâmetros de certificado?

Solução PKI interna/Enterprise PKI : ver as etapas para Gerar certificados.

Azure PowerShell: consulte o artigo Azure PowerShell para ver as etapas.

MakeCert: consulte o artigo MakeCert para ver as etapas.

OpenSSL:

Ao exportar certificados, verifique se converteu o certificado raiz em Base64.

Para o certificado do cliente:

- Ao criar a chave privada, especifique o período como 4096.

- Ao criar o certificado, para o parâmetro -extensions, especifique usr_cert.

Ponto a site – autenticação RADIUS

Esta seção se aplica ao modelo de implantação do Resource Manager.

Quantos pontos de extremidade do cliente VPN posso ter na minha configuração de ponto a site?

Isso depende da SKU de gateway. Para obter mais informações sobre o número de conexões compatíveis, consulte SKUs de Gateway.

Quais sistemas operacionais de cliente posso usar com ponto a site?

Há suporte para os seguintes sistemas operacionais de cliente:

- Windows Server 2008 R2 (somente 64 bits)

- Windows 8.1 (32 bits e 64 bits)

- Windows Server 2012 (somente 64 bits)

- Windows Server 2012 R2 (somente 64 bits)

- Windows Server 2016 (somente 64 bits)

- Windows Server 2019 (somente 64 bits)

- Windows Server 2022 (somente 64 bits)

- Windows 10

- Windows 11

- macOS versão 10.11 ou acima

- Linux (StrongSwan)

- iOS

Posso atravessar proxies e firewall usando o recurso de ponto a site?

O Azure dá suporte a três tipos de opções de VPN Ponto a Site:

SSTP (Secure Socket Tunneling Protocol). SSTP é uma solução baseada em SSL da Microsoft que pode invadir firewalls, já que a maioria dos firewalls abre a porta TCP de saída, que usa SSL 443.

OpenVPN. OpenVPN é uma solução baseada em SSL que pode invadir firewalls, já que a maioria dos firewalls abre a porta TCP de saída, que usa SSL 443.

VPN IKEv2. A VPN IKEv2 é uma solução de VPN IPsec baseada em padrões que usa as portas UDP de saída 500 e 4500 e o protocolo IP número nº 50. Nem sempre os firewalls abrem essas portas, por isso, há uma possibilidade de a VPN IKEv2 não conseguir atravessar proxies e firewalls.

Se eu reiniciar um computador cliente configurado para ponto a site, a VPN reconectará automaticamente?

A reconexão automática é uma função do cliente que está sendo usado. Windows oferece suporte à reconexão automática configurando o recurso cliente VPN Always On.

O ponto a site oferece suporte a DDNS nos clientes VPN?

No momento, o DDNS não possui suporte em VPNs ponto a site.

Posso ter configurações site a site e ponto a site que coexistam na mesma rede virtual?

Sim. Para o modelo de implantação do Gerenciador de Recursos, você deve ter um tipo de VPN RouteBased para o gateway. Para o modelo de implantação clássica, você precisará de um gateway dinâmico. Não damos suporte a ponto a site para o roteamento estático de gateways de VPN ou gateways de VPN PolicyBased.

Posso configurar um cliente de ponto a site para se conectar a vários gateways de rede virtual ao mesmo tempo?

Dependendo do software cliente de VPN usado, você poderá se conectar a vários gateways de rede virtual, desde que as redes virtuais que estão sendo conectadas não tenham espaços de endereço conflitantes entre si ou com a rede da qual o cliente está se conectando. Enquanto o Cliente VPN do Azure dá suporte a várias conexões VPN, somente uma conexão pode ser estabelecida em um determinado momento.

Posso configurar um cliente de ponto a site para se conectar a várias redes virtuais ao mesmo tempo?

Sim, as conexões clientes ponto a site com um gateway de rede virtual implantado em uma VNet emparelhada com outras VNets podem acessar outras VNets emparelhadas. Desde que as VNets emparelhadas estejam usando os recursos UseRemoteGateway/AllowGatewayTransit, os clientes ponto a site poderão se conectar a essas VNets emparelhadas. Para saber mais, consulte Sobre o roteamento ponto a site.

Quanta taxa de transferência posso esperar por meio de conexões site a site ou ponto a site?

É difícil manter a taxa de transferência exata dos túneis de VPN. IPsec e SSTP são protocolos VPN de criptografia pesada. A taxa de transferência também é limitada pela latência e pela largura de banda entre seus locais e na Internet. Para um Gateway de VPN apenas com conexões de VPN de ponto a site IKEv2, a taxa de transferência total que você pode esperar depende do SKU do Gateway. Para saber mais sobre taxa de transferência, confira SKUs de gateway.

Posso usar qualquer cliente VPN de software para ponto a site que ofereça suporte a SSTP e/ou IKEv2?

Não. Você só pode usar o cliente VPN nativo no Windows para SSTP, e o cliente VPN nativo no Mac para IKEv2. No entanto, você pode usar o cliente OpenVPN em todas as plataformas para se conectar por meio do protocolo OpenVPN. Consulte a lista dos sistemas operacionais compatíveis de cliente.

Posso alterar o tipo de autenticação para uma conexão ponto a site?

Sim. No portal, navegue até a página Gateway VPN -> Configuração ponto a site. Para o Tipo de autenticação, selecione os tipos de autenticação que você deseja usar. Observe que, após fazer uma alteração em um tipo de autenticação, é possível que os clientes atuais não consigam se conectar até que um novo perfil de configuração de cliente VPN seja gerado, baixado e aplicado a cada cliente VPN.

O Azure oferece suporte à VPN IKEv2 com o Windows?

O IKEv2 tem suporte no Windows 10 e Server 2016. No entanto, para usar o IKEv2 em determinadas versões do sistema operacional, você precisa instalar as atualizações e definir um valor de chave do Registro localmente. Não há suporte para versões de sistema operacional anteriores ao Windows 10 e elas só podem usar SSTP ou o Protocolo OpenVPN®.

Observação

Os builds do sistema operacional Windows mais recentes do que o Windows 10 versão 1709 e do Windows Server 2016 versão 1607 não exigem essas etapas.

Para preparar o Windows 10 ou Server 2016 para IKEv2:

Instale a atualização com base na versão do sistema operacional:

Versão do SO Data Número/Link Windows Server 2016

Windows 10, versão 160717 de janeiro de 2018 KB4057142 Windows 10, versão 1703 17 de janeiro de 2018 KB4057144 Windows 10 Versão 1709 22 de março de 2018 BDC4089848 Defina o valor da chave do Registro. Crie ou defina a chave "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\RasMan\ IKEv2\DisableCertReqPayload" REG_DWORD do Registro como 1.

Qual é o limite do seletor de tráfego IKEv2 para conexões ponto a site?

Windows 10 versão 2004 (lançada em setembro de 2021) aumentou o limite do seletor de tráfego para 255. As versões Windows anteriores a essa têm um limite de seletor de tráfego de 25.

O limite de seletores de tráfego no Windows determina o número máximo de espaços de endereço em sua rede virtual e a soma máxima de suas redes locais, conexões VNet para VNet e VNets correspondentes conectadas ao gateway. Windows clientes ponto a site baseados falharão ao se conectar por meio do IKEv2 se ultrapassarem esse limite.

O que acontece quando eu configuro SSTP e IKEv2 para conexões VPN de P2S?

Quando você configura o SSTP e IKEv2 em um ambiente misto (composto por dispositivos com Windows e Mac), o cliente VPN do Windows sempre tentará primeiro o túnel IKEv2, mas retornará para SSTP se a conexão IKEv2 não for bem-sucedida. MacOSX só se conecta por meio de IKEv2.

Quando você tiver o SSTP e o IKEv2 habilitados no Gateway, o pool de endereços ponto a site será dividido estaticamente entre os dois, portanto, os clientes que usam protocolos diferentes receberão endereços IP de qualquer um dos subintervalos. Observe que a quantidade máxima de clientes SSTP é sempre 128, mesmo que o intervalo de endereços seja maior que /24, resultando em uma quantidade maior de endereços disponíveis para clientes IKEv2. Para intervalos menores, o pool será reduzido igualmente pela metade. Os Seletores de Tráfego usados pelo gateway podem não incluir o CIDR do intervalo de endereços ponto a site, mas sim os dois CIDRs de subintervalo.

Além do Windows e Mac, quais outras plataformas possuem suporte Azure para VPN P2S?

O Azure é compatível com Windows, Mac e Linux para VPN P2S.

Eu já tenho um Gateway de VPN do Azure implantado. É possível habilitar RADIUS e/ou IKEv2 VPN nele?

Sim, se o SKU do gateway utilizado for compatível com RADIUS e/ou IKEv2, você poderá habilitar esses recursos nos gateways que já implantou por meio do PowerShell ou do portal do Azure. Observe que o SKU Básico não oferece suporte a RADIUS ou IKEv2.

Como fazer para remover a configuração de uma conexão P2S?

Uma configuração P2S pode ser removida usando a CLI do Azure e o PowerShell usando os seguintes comandos:

Azure PowerShell

$gw=Get-AzVirtualNetworkGateway -name <gateway-name>`

$gw.VPNClientConfiguration = $null`

Set-AzVirtualNetworkGateway -VirtualNetworkGateway $gw`

CLI do Azure

az network vnet-gateway update --name <gateway-name> --resource-group <resource-group name> --remove "vpnClientConfiguration"

A autenticação RADIUS tem suporte em todos os SKUs de Gateway de VPN do Azure?

Há suporte para autenticação RADIUS para todos os SKUs, exceto pelo SKU Básico.

Se você estiver usando SKUs herdados, a autenticação RADIUS será suportada nos SKUs Standard e de Alto Desempenho. Ela não é suportada no SKU de Gateway Básico.

Há suporte para autenticação RADIUS para o modelo de implantação clássico?

Não. A autenticação RADIUS não é suportada no modelo de implantação clássico.

Qual é o período de tempo limite para solicitações RADIUS enviadas ao servidor RADIUS?

As solicitações RADIUS são definidas para tempo limite após 30 segundos. Atualmente, não há suporte para valores de tempo limite definidos pelo usuário.

Há suporte para os servidores RADIUS de terceiros?

Sim, há suporte para os servidores RADIUS de terceiros.

Quais são os requisitos de conectividade para garantir que o gateway do Azure seja capaz de acessar um servidor RADIUS local?

Uma conexão VPN site a site com o site local, com as rotas apropriadas configuradas.

O tráfego para um servidor RADIUS local (do gateway de VPN do Azure) pode ser roteado por uma conexão de ExpressRoute?

Não. Ele só pode ser roteado através de uma conexão site a site.

Há uma alteração no número de conexões SSTP com suporte na autenticação RADIUS? Qual é o número máximo de conexões SSTP e IKEv2 com suporte?

Não há alteração no número máximo de conexões SSTP com suporte em um gateway com autenticação RADIUS. Ele permanece 128 para SSTP, mas depende do SKU do gateway para IKEv2. Para obter mais informações sobre o número de conexões compatíveis, consulte SKUs de Gateway.

Qual é a diferença entre realizar a autenticação de certificado com um servidor RADIUS e com a autenticação de certificado nativa do Azure (carregando um certificado confiável no Azure)?

Na autenticação de certificado RADIUS, a solicitação de autenticação é encaminhada a um servidor RADIUS que manipula a própria validação de certificado. Essa opção será útil se você quiser integrar-se a uma infraestrutura de autenticação de certificado já existente por meio do RADIUS.

Ao usar o Azure para autenticação de certificado, o gateway de VPN do Azure executa a validação do certificado. Você precisa carregar a chave pública do certificado no gateway. Você também pode especificar a lista de certificados revogados que não podem se conectar.

A autenticação RADIUS funciona com o IKEv2 e o SSTP VPN?

Sim, há suporte para a autenticação RADIUS tanto para IKEv2 quanto para SSTP VPN.

A autenticação RADIUS funciona com o cliente OpenVPN?

Há suporte para autenticação RADIUS para o protocolo OpenVPN.

Conexões Rede Virtual para Rede Virtual e Multissite

As perguntas frequentes sobre redes virtuais para redes virtuais se aplicam a conexões de Gateway de VPN. Para obter informações sobre o emparelhamento de rede virtual, consulte emparelhamento de rede Virtual.

O Azure cobra pelo tráfego entre VNets?

O tráfego de VNet para VNet na mesma região é gratuito para ambas as direções ao usar uma conexão de gateway de VPN. O tráfego de saída de rede virtual com rede virtual entre regiões é cobrado de acordo com as taxas de transferência de dados entre redes virtuais de saída com base nas regiões de origem. Para saber mais, veja a página Preços do Gateway de VPN. Se você estiver conectando VNets usando o Emparelhamento de VNet, em vez de Gateway de VPN, confira a página de preços de Rede Virtual.

O tráfego de Rede Virtual para Rede Virtual viaja pela Internet?

Não. O tráfego de rede virtual com rede virtual viaja pelo backbone do Microsoft Azure, não pela Internet.

Posso estabelecer uma conexão VNet para VNet entre locatários do Microsoft Entra?

Sim, as conexões VNet para VNet, usando gateways de VPN do Azure, funcionam entre os locatários do Microsoft Entra.

O tráfego de VNet para VNet é seguro?

Sim, ele é protegido por criptografia IPsec/IKE.

É necessário um dispositivo VPN para conectar redes virtuais?

Não. A conexão de várias redes virtuais do Azure entre si não exige um dispositivo VPN, a menos que a conectividade entre locais seja necessária.

Minhas redes virtuais precisam estar na mesma região?

Não. As redes virtuais podem estar na mesma região ou em regiões diferentes do Azure (locais).

Se as Redes Virtuais não estiverem na mesma assinatura, as assinaturas precisam ser associadas ao mesmo locatário do Active Directory?

Não.

Posso usar VNet para VNet a fim de conectar a redes virtuais em instâncias separadas do Azure?

Não. VNet para VNet dá suporte à conexão de redes virtuais na mesma instância do Azure. Por exemplo, não é possível criar uma conexão entre a instância global do Azure e a instâncias da China/da Alemanha/do governo dos EUA. Considere o uso de uma conexão VPN Site a Site para esses cenários.

Posso usar Rede Virtual para Rede Virtual com conexões multissite?

Sim. A conectividade de rede virtual pode ser usada simultaneamente com VPNs de multissite.

A quantos sites locais e redes virtuais uma rede virtual pode se conectar?

Veja a tabela Requisitos de gateway.

Posso usar Rede Virtual para Rede Virtual para me conectar a máquinas virtuais ou serviços de nuvem fora de uma rede virtual?

Não. A rede virtual com rede virtual dá suporte à conexão de redes virtuais. Ele não dá suporte à conexão de máquinas virtuais ou serviços de nuvem que não estão em uma rede virtual.

Um serviço de nuvem ou um ponto de extremidade de balanceamento de carga pode abranger redes virtuais?

Não. Um serviço de nuvem ou um ponto de extremidade de balanceamento de carga não pode abranger redes virtuais, mesmo que elas estejam conectadas entre si.

Posso usar um tipo de VPN PolicyBased para conexões de Rede Virtual para Rede Virtual ou Multissite?

Não. As conexões de rede virtual para rede virtual e de vários sites exigem gateways de VPN com tipos de VPN RouteBased (anteriormente chamado de Roteamento Dinâmico).

Posso conectar uma rede virtual a um tipo de VPN RouteBased para outra rede virtual com um tipo de VPN PolicyBased?

Não, ambas as redes virtuais DEVEM usar VPNs baseados em rota (anteriormente, chamados de roteamento dinâmico).

Os túneis de VPN compartilham largura de banda?

Sim. Todos os túneis de VPN da rede virtual compartilham a largura de banda disponível no gateway de VPN do Azure e o mesmo SLA de tempo de atividade de gateway de VPN no Azure.

Há suporte para túneis redundantes?

Os túneis redundantes entre um par de redes virtuais terão suporte quando um gateway de rede virtual estiver configurado como ativo.

Posso ter espaços de endereço sobrepostos para configurações de Rede Virtual para Rede Virtual?

Não. Você não pode ter intervalos de endereços IP sobrepostos.

Pode haver sobreposição de espaços de endereço entre as redes virtuais conectadas e sites local locais?

Não. Você não pode ter intervalos de endereços IP sobrepostos.

Como fazer o roteamento entre minha conexão VPN site a site e meu ExpressRoute?

Se você quiser habilitar o roteamento entre o branch conectado ao ExpressRoute e o branch conectado a uma conexão VPN site a site, precisará configurar o Servidor de Rota do Azure.

Posso usar o gateway de VPN do Azure para o tráfego entre meus sites locais ou para outra rede virtual?

Modelo de implantação do Gerenciador de Recursos

Sim. Veja a seção BGP para saber mais.

Modelo de implantação clássica

O tráfego via Gateway de VPN do Azure é possível usando o modelo de implantação clássica, mas se baseia em espaços de endereço estaticamente definidos no arquivo de configuração de rede. Ainda não há suporte a BGP com Redes Virtuais do Azure e gateways de VPN usando o modelo de implantação clássica. Sem BGP, a definição manual de espaços de endereço de trânsito é muito propensa a erros e não é recomendada.

O Azure gera a mesma chave pré-compartilhada IPsec/IKE para todas as minhas conexões VPN para a mesma rede virtual?

Não, por padrão, o Azure gera chaves pré-compartilhadas diferentes para conexões VPN diferentes. No entanto, você pode usar a API REST Set VPN Gateway Key ou o cmdlet do PowerShell para definir o valor de chave que preferir. A chave DEVE conter apenas caracteres ASCII imprimíveis, exceto espaço, hífen (-) ou til (~).

Obtenho mais largura de banda com mais VPNs site a site do que com uma única rede virtual?

Não, todos os túneis de VPN, incluindo VPNs ponto a site, compartilham o mesmo gateway de VPN do Azure e a largura de banda disponível.

Posso configurar vários túneis entre minha rede virtual e meu site local usando uma VPN multissite?

Sim, mas você deve configurar o BGP em ambos os túneis para o mesmo local.

O Gateway de VPN do Azure respeita a precedência de caminho AS para influenciar as decisões de roteamento entre várias conexões com meus sites locais?

Sim, o gateway de VPN do Azure honra o AS Path prepending para ajudar a tomar decisões de roteamento quando o BGP está habilitado. Um caminho AS mais curto é preferido na seleção de caminho BGP.

Posso usar a propriedade RoutingWeight ao criar uma conexão VPN VirtualNetworkGateway?

Não, essa configuração é reservada para conexões de gateway do ExpressRoute. Caso deseje influenciar as decisões de roteamento entre várias conexões, use a precedência de caminho AS.

Posso usar VPNs ponto a site com minha rede virtual com vários túneis de VPN?

Sim, as VPNs P2S (ponto a site) podem ser usadas com os gateways de VPN conectando a vários sites locais e outras redes virtuais.

Posso conectar uma rede virtual com VPNs IPsec a meu circuito ExpressRoute?

Sim, há suporte para isso. Para obter mais informações, consulte Configurar conexões VPN site a site e de ExpressRoute que coexistam.

Política IPsec/IKE

A política de IPsec/IKE personalizada tem suporte em todos os SKUs de Gateway de VPN do Azure?

A política de IPsec/IKE personalizada tem suporte em todas as SKUs do Azure, exceto pela SKU básica.

Quantas políticas eu posso especificar em uma conexão?

Você só pode especificar uma combinação de políticas para uma determinada conexão.

Eu posso especificar uma política parcial em uma conexão? (por exemplo, somente os algoritmos de IKE, mas não IPsec)

Não, você deve especificar todos os algoritmos e parâmetros para IKE (modo principal) e IPsec (modo rápido). A especificação de política parcial não é permitida.

Quais são os algoritmos e as restrições principais suportadas na política personalizada?

A tabela a seguir lista as forças da chave e os algoritmos de criptografia configuráveis compatíveis. Você deve selecionar uma opção para cada campo.

| IPsec/IKEv2 | Opções |

|---|---|

| Criptografia IKEv2 | GCMAES256, GCMAES128, AES256, AES192, AES128 |

| Integridade do IKEv2 | SHA384, SHA256, SHA1, MD5 |

| Grupo DH | DHGroup24, ECP384, ECP256, DHGroup14, DHGroup2048, DHGroup2, DHGroup1, Nenhum |

| Criptografia IPsec | GCMAES256, GCMAES192, GCMAES128, AES256, AES192, AES128, DES3, DES, nenhum |

| Integridade do IPsec | GCMAES256, GCMAES192, GCMAES128, SHA256, SHA1, MD5 |

| Grupo PFS | PFS24, ECP384, ECP256, PFS2048, PFS2, PFS1, nenhum |

| Tempo de vida da QM SA | (Opcional: os valores padrão serão usados se não for especificados) Segundos (inteiro; mínimo de 300/padrão de 27000 segundos) KBytes (inteiro; mín. de 1024 /padrão de 102400000 KBytes) |

| Seletor de tráfego | UsePolicyBasedTrafficSelectors** ($True/$False; Optional, padrão$False, se não especificado) |

| Tempo limite de DPD | Segundos (inteiro: mín. 9/máx. 3600; padrão 45 segundos) |

A configuração do dispositivo VPN local deve corresponder ou conter os seguintes algoritmos e parâmetros que você especifica na política de IPsec/IKE do Azure:

- Algoritmo de criptografia IKE (Modo Principal/Fase 1)

- Algoritmo de integridade IKE (Modo Principal/Fase 1)

- Grupo DH (Modo Principal/Fase 1)

- Algoritmo de criptografia IPsec (Modo Rápido/Fase 2)

- Algoritmo de integridade IPsec (Modo Rápido/Fase 2)

- Grupo PFS (Modo Rápido/Fase 2)

- Seletor de Tráfego (se UsePolicyBasedTrafficSelectors for usada)

- Os tempos de vida de SA são apenas especificações locais e não precisam ser correspondentes.

Se GCMAES for usado como para o algoritmo de Criptografia IPsec, você deverá selecionar o mesmo algoritmo GCMAES e o comprimento de chave para integridade IPsec, por exemplo, usando GCMAES128 para ambos.

Na tabela Algoritmos e chaves:

- O IKE corresponde ao Modo Principal ou à Fase 1.

- O IPsec corresponde ao Modo Rápido ou à Fase 2.

- O grupo DH especifica o Grupo Diffie-Hellman utilizado no Modo Principal ou na Fase 1.

- O Grupo PFS especificou o Grupo Diffie-Hellman utilizado no Modo Rápido ou na Fase 2.

O tempo de vida da SA de modo principal IKE é fixo em 28.800 segundos nos gateways de VPN do Azure.

“UsePolicyBasedTrafficSelector” é um parâmetro opcional na conexão. Se você configurar UsePolicyBasedTrafficSelectors como $True em uma conexão, isso vai configurar o gateway de VPN do Azure para conectar-se ao firewall VPN com base em política localmente. Caso habilite PolicyBasedTrafficSelectors, você precisa garantir que o seu dispositivo VPN tem os seletores de tráfego correspondentes definidos com todas as combinações de prefixos de rede local (gateway de rede local) de/para prefixos de rede virtual 'do Azure, em vez de "qualquer para qualquer". O gateway de VPN do Azure aceita qualquer seletor de tráfego proposto pelo gateway de VPN remoto, independentemente do que está configurado no gateway de VPN do Azure.

Por exemplo, se os prefixos da rede local são 10.1.0.0/16 e 10.2.0.0/16, e os prefixos da rede virtual são 192.168.0.0/16 e 172.16.0.0/16, você precisa especificar os seguintes seletores de tráfego:

- 10.1.0.0/16 <====> 192.168.0.0/16

- 10.1.0.0/16 <====> 172.16.0.0/16

- 10.2.0.0/16 <====> 192.168.0.0/16

- 10.2.0.0/16 <====> 172.16.0.0/16

Consulte Conectar dispositivos VPN baseados em várias políticas locais para saber mais sobre os seletores de tráfego baseados em políticas.

Tempo limite de DPD – o valor padrão é 45 segundos em gateways de VPN do Azure. Definir o tempo limite como períodos mais curtos fará com que o IKE faça o chaveamento de maneira mais agressiva, fazendo com que a conexão pareça estar desconectada em algumas instâncias. Isso pode não ser desejável se suas localizações locais estiverem distantes da região do Azure onde o gateway de VPN reside ou se a condição de link físico puder causar perda de pacotes. A recomendação geral é definir o tempo limite entre 30 a 45 segundos.

Para saber mais, confira Conectar vários dispositivos VPN locais baseados em políticas.

Há suporte para quais grupos Diffie-Hellman?

A tabela a seguir lista os grupos Diffie-Hellman correspondentes que têm suporte na política personalizada:

| Grupo Diffie-Hellman | DHGroup | PFSGroup | Comprimento da chave |

|---|---|---|---|

| 1 | DHGroup1 | PFS1 | MODP de 768 bits |

| 2 | DHGroup2 | PFS2 | MODP de 1024 bits |

| 14 | DHGroup14 DHGroup2048 |

PFS2048 | MODP de 2048 bits |

| 19 | ECP256 | ECP256 | ECP de 256 bits |

| 20 | ECP384 | ECP384 | ECP de 384 bits |

| 24 | DHGroup24 | PFS24 | MODP de 2048 bits |

Consulte a RFC3526 e a RFC5114 para obter mais detalhes.

A política personalizada substitui os conjuntos de políticas de IPsec/IKE padrão para gateways de VPN do Azure?

Sim, depois que uma política personalizada for especificada em uma conexão, o gateway de VPN do Azure usará a política na conexão, como iniciador do IKE e respondente do IKE.

Se eu remover uma política de IPsec/IKE personalizada, a conexão ficará desprotegida?

Não, a conexão ainda estará protegida por IPsec/IKE. Após você remover a política personalizada de uma conexão, o gateway de VPN do Azure reverterá para a lista padrão de propostas de IPsec/IKE e reiniciará o handshake do IKE novamente com o dispositivo VPN local.

Adicionar ou atualizar uma política de IPsec/IKE pode atrapalhar minha conexão VPN?

Sim, isso pode causar uma interrupção pequena (alguns segundos) uma vez que o gateway de VPN do Azure subdivide a conexão existente e reiniciará o handshake do IKE para restabelecer o túnel IPsec com os algoritmos de criptografia e os parâmetros novos. Verifique se o dispositivo VPN local também está configurado com os algoritmos correspondentes e as restrições de chave para minimizar a interrupção.

Eu posso usar políticas diferentes em conexões diferentes?

Sim. A política personalizada é aplicada em uma base por conexão. Você pode criar e aplicar políticas de IPsec/IKE diferentes em conexões diferentes. Também é possível aplicar políticas personalizadas em um subconjunto de conexões. As restantes usam os conjuntos de políticas de IPsec/IKE padrão do Azure.

Eu também posso usar a política personalizada na conexão de VNet para VNet?

Sim, você pode aplicar a política personalizada em conexões entre locais de IPsec ou conexões de VNet para VNet.

É necessário especificar a mesma política em ambos os recursos de conexão de VNet para VNet?

Sim. Um túnel de VNet para VNet consiste em dois recursos de conexão no Azure, uma para cada sentido. Faça com que ambos os recursos de conexão tenham a mesma política; caso contrário, a conexão de VNet para VNet não se estabelecerá.

Qual é o valor do tempo limite de DPD padrão? Posso especificar um tempo limite de DPD diferente?

O tempo limite de DPD padrão é de 45 segundos. Você pode especificar um valor de tempo limite de DPD diferente em cada conexão IPsec ou VNet a VNet entre 9 segundos e 3600 segundos.

Observação

O valor padrão é 45 segundos em gateways de VPN do Azure. Definir o tempo limite como períodos mais curtos fará com que o IKE faça o chaveamento de maneira mais agressiva, fazendo com que a conexão pareça estar desconectada em algumas instâncias. Isso pode não ser desejável se suas localizações locais estiverem distantes da região do Azure onde o gateway de VPN reside ou se a condição de link físico puder causar perda de pacotes. A recomendação geral é definir o tempo limite entre 30 a 45 segundos.

A política de IPsec/IKE personalizada funciona em conexão de ExpressRoute?

Não. A política IPsec/IKE só funciona em conexões VNet para VNet e VPN S2S por meio de gateways de VPN do Azure.

Como fazer para criar conexões com o tipo de protocolo IKEv1 ou IKEv2?

Conexões IKEv1 podem ser criadas em todos os SKUs do tipo VPN RouteBased, exceto pelo SKU Básico, SKU Standard e outros SKUs herdados. Você pode especificar o tipo de protocolo de conexão IKEv1 ou IKEv2 ao criar conexões. Se você não especificar um tipo de protocolo de conexão, o IKEv2 será usado como opção padrão quando aplicável. Para obter mais informações, consulte a documentação do cmdlet do PowerShell. Para obter informações sobre os tipos de SKU e sobre o suporte para IKEv1/IKEv2, confira Conectar gateways a dispositivos VPN com base em políticas.

O tráfego entre conexões IKEv1 e IKEv2 é permitido?

Sim. O tráfego entre conexões IKEv1 e IKEv2 tem suporte.

Posso ter conexões de site a site IKEv1 em SKUs Básicas do tipo VPN RouteBased?

Não. O SKU básico não dá suporte para isso.

Posso alterar o tipo de protocolo de conexão após a conexão ser criada (IKEv1 para IKEv2 e vice-versa)?

Não. Após a conexão ser criada, os protocolos IKEv1/IKEv2 não podem ser alterados. Você precisa excluir e recriar uma conexão com o tipo de protocolo desejado.

Por que minha conexão IKEv1 está reconectando com frequência?

Se o roteamento estático ou a conexão IKEv1 baseada em rota estiver desconectando em intervalos de rotina, é provável que os gateways de VPN não estejam dando suporte a rechaveamentos no local. Quando o modo principal estiver sendo rechaveado, os túneis IKEv1 serão desconectados e levarão até 5 segundos para reconectar. O valor de tempo limite de negociação do modo principal determinará a frequência de rechaveamentos. Para evitar essas reconexões, você pode alternar para o uso de IKEv2, que dá suporte a rechaveamentos no local.

Se sua conexão estiver se reconectando aleatoriamente, siga nosso guia de solução de problemas.

Onde posso encontrar informações e etapas de configuração?

Confira os artigos a seguir para obter mais informações e etapas de configuração.

- Configurar a política de IPsec/IKE para conexões S2S ou VNet a VNet: portal do Azure

- Configurar a política de IPsec/IKE para conexões S2S ou VNet a VNet: Azure PowerShell

BGP e roteamento

O BGP tem suporte em todas as SKUs de Gateway de VPN do Azure?

O BGP tem suporte em todos os SKUs de Gateway de VPN do Azure, exceto o SKU Básico.

Posso usar o BGP com gateways de VPN do Azure Policy?

Não, o BGP é compatível somente com gateways de VPN baseados em rota.

Quais ASNs (Números do Sistema Autônomo) posso usar?

Você pode usar seus ASNs públicos ou ASNs privados para redes locais e redes virtuais do Azure. Não é possível usar os intervalos reservados pelo Azure nem pela IANA.

Os seguintes ASNs são reservados pelo Azure ou pela IANA:

ASNs reservados pelo Azure:

- ASNs públicos: 8074, 8075, 12076

- ASNs privados: 65515, 65517, 65518, 65519, 65520

Os ASNs reservados pela IANA:

- 23456, 64496-64511, 65535-65551 e 429496729

Não é possível especificar esses ASNs para seus dispositivos VPN locais ao se conectar a gateways de VPN do Azure.

Posso usar ASNs de 32 bits (4 bytes)?

Sim, o Gateway de VPN agora é compatível com ASNs de 32 bits (4 bytes). Para configurar usando um ASN em formato decimal, use o PowerShell, a CLI do Azure ou o SDK do Azure.

Quais ASNs privados posso usar?

Os intervalos utilizáveis de ASNs privados são:

- 64512-65514 e 65521-65534

Esses ASNs não são reservados pela IANA nem pelo Azure para uso, portanto, podem ser usados para atribuição ao seu gateway de VPN do Azure.

Qual endereço o Gateway de VPN usa para o IP do par no nível de protocolo BGP?

Por padrão, o Gateway de VPN alocará um endereço IP do intervalo GatewaySubnet para gateways de VPN em espera ativos ou dois endereços IP para gateways de VPN ativos/ativos. Esses endereços são alocados automaticamente quando você cria o gateway de VPN. É possível obter o real endereço IP BGP alocado usando o PowerShell ou localizando-o no portal do Azure. No PowerShell, use Get-AzVirtualNetworkGateway e procure a propriedade bgpPeeringAddress. No portal do Azure, na página Configuração de Gateway, procure na propriedade da opção Configurar BGP ASN.

Se os roteadores VPN locais usarem endereços IP APIPA (169.254.x.x) como os endereços IP BGP, você precisará especificar um ou mais endereços IP BGP APIPA do Azure adicionais no gateway de VPN do Azure. O Gateway de VPN do Azure selecionará o endereço APIPA a ser usado com o par no nível de protocolo BGP APIPA local especificado no gateway de rede local ou o endereço IP privado para o par no nível de protocolo BGP local não pertencente ao APIPA. Para obter mais informações, confira Configurar o BGP.

Quais são os requisitos para obter endereços IP do par no nível de protocolo BGP em meu dispositivo VPN?

O seu endereço do par no nível de protocolo BGP local não poderá ser igual ao endereço IP público do dispositivo VPN nem do espaço de endereços da rede virtual do gateway de VPN. Use um endereço IP diferente no dispositivo VPN para o IP de par no nível de protocolo BGP. Ele poderá ser um endereço atribuído à interface de loopback no dispositivo (um endereço IP regular ou um endereço APIPA). Caso o dispositivo use um endereço APIPA para o BGP, você deverá especificar o endereço IP BGP APIPA em seu gateway de VPN do Azure, conforme descrito em como Configurar o BGP. Especifique esse endereço no gateway de rede local e correspondente que representa o local.

O que devo especificar como prefixos de endereço para o gateway de rede local ao usar o BGP?

Importante

Essa é uma alteração do requisito documentado anteriormente. Caso use o BGP para uma conexão, deixe o campo Espaço de endereços IP vazio para o recurso de gateway de rede local correspondente. O Gateway de VPN do Azure adicionará de modo interno uma rota de host ao IP do par no nível de protocolo BGP local pelo túnel IPsec. Não adicione a rota /32 ao campo Espaço de endereço. Isso será redundante. Caso use um endereço APIPA como o IP BGP do dispositivo VPN local, ela não poderá ser adicionada a esse campo. Caso adicione outros prefixos ao campo Espaço de endereços IP, eles serão adicionados como rotas estáticas ao gateway de VPN do Azure, além das rotas obtidas por meio do BGP.

Posso usar o mesmo ASN para redes de VPN locais e redes virtuais do Azure?

Não, você deverá atribuir ASNs diferentes entre redes locais e redes virtuais do Azure caso os esteja conectando juntamente com o BGP. Os gateways de VPN do Azure têm um ASN padrão de 65515 atribuído, mesmo que o BGP esteja habilitado ou não para uma conectividade entre locais. É possível substituir esse padrão atribuindo um ASN diferente ao criar um gateway de VPN ou você pode alterar o ASN depois de criar o gateway. Será necessário atribuir ASNs locais aos gateways de rede locais e correspondentes do Azure.

Quais prefixos de endereço os gateways de VPN do Azure anunciarão para mim?

Os gateways anunciarão as seguintes rotas para seus dispositivos BGP locais:

- Prefixos de endereço da rede virtual.

- Prefixos de endereço para cada gateway de rede local conectado ao gateway de VPN do Azure.

- As rotas obtidas de outras sessões de emparelhamento via protocolo BGP conectadas ao gateway de VPN do Azure, exceto a rota padrão ou rotas sobrepostas com um prefixo de rede virtual.

Quantos prefixos posso anunciar para o Gateway de VPN do Azure?

O Gateway de VPN do Azure é compatível com até 4.000 prefixos. A sessão BGP é descartada se o número de prefixos exceder o limite.

Posso anunciar a rota padrão (0.0.0.0/0) para gateways de VPN do Azure?

Sim. Observe que isso forçará todo o tráfego de saída da rede virtual em direção ao site local. Além disso, impedirá que as VMs da rede virtual aceitem uma comunicação pública da Internet de modo direto, como RDP ou SSH da Internet para as VMs.

Posso anunciar prefixos exatos como meus prefixos de rede virtual?

Não, ação de anunciar os mesmos prefixos como um de seus prefixos de endereço da rede virtual será bloqueada ou filtrada pelo Azure. No entanto, será possível anunciar um prefixo que seja um superconjunto do que você tem em sua rede virtual.

Por exemplo, caso a rede virtual tenha usado o espaço de endereços 10.0.0.0/16, você poderá anunciar o 10.0.0.0/8. No entanto, não será possível anunciar o 10.0.0.0/16 nem o 10.0.0.0/24.

Posso usar o BGP com minhas conexões entre redes virtuais?

Sim, você poderá usar o BGP para conexões entre locais e conexões entre redes virtuais.

Posso combinar o BGP a conexões não BGP para meu gateways de VPN do Azure?

Sim, você pode combinar conexões BGP e não BGP para o mesmo gateway de VPN do Azure.

O Gateway de VPN do Azure é compatível com o roteamento de trânsito do BGP?

Sim, o roteamento de trânsito do BGP é compatível. Porém, os gateways de VPN do Azure não anunciam rotas padrão para outros pares no nível de protocolo BGP. Para habilitar o roteamento de trânsito entre vários gateways de VPN do Azure, você deverá habilitar o BGP em todas as conexões intermediárias entre redes virtuais. Para obter mais informações, confira Sobre o BGP.

Posso ter mais de um túnel entre um gateway de VPN do Azure e minha rede local?

Sim, você poderá estabelecer mais de um túnel VPN S2S (site a site) entre um gateway de VPN do Azure e sua rede local. Observe que todos esses túneis serão contados em relação ao número total de túneis de seus gateways de VPN do Azure. Além disso, você deverá habilitar o BGP em dois túneis.

Por exemplo, caso você tenha dois túneis redundantes entre o gateway de VPN do Azure e uma de suas redes locais, eles consumirão dois túneis da cota total de seu gateway de VPN do Azure.

Posso ter vários túneis entre duas redes virtuais do Azure com o BGP?

Sim, mas pelo menos um dos gateways de rede virtual deve estar na configuração ativo-ativo.

Posso usar o BGP para uma VPN S2S em uma configuração de coexistência do Azure ExpressRoute e da VPN S2S?

Sim.

O que devo adicionar a meu dispositivo VPN local para a sessão de emparelhamento de BGP?

Adicione uma rota de host do endereço IP do par no nível de protocolo BGP do Azure ao dispositivo VPN. Essa rota apontará para o túnel VPN S2S IPsec. Por exemplo, caso o IP do par de VPN do Azure seja 10.12.255.30, você deverá adicionar uma rota de host ao 10.12.255.30 com uma interface do próximo salto da interface de túnel IPsec correspondente em seu dispositivo VPN.

O gateway de rede virtual é compatível com o BFD para conexões site a site com o BGP?

Não. A BFD (Detecção de Encaminhamento Bidirecional) é um protocolo que você pode usar com o BGP para detectar o tempo de inatividade do vizinho mais rápido do que você usando o padrão BGP "keepalives". O BFD usa temporizadores de subsegundos projetados para funcionar em ambientes LAN, mas não na Internet pública nem em conexões de Rede de Longa Distância.

Para conexões por meio de Internet pública, ter determinados pacotes atrasados ou mesmo ignorados não é incomum. Portanto, introduzir esses temporizadores agressivos poderá adicionar instabilidade. Essa instabilidade poderá fazer com que as rotas sejam amortecidas pelo BGP. Como alternativa, será possível configurar seu dispositivo local com temporizadores menores do que o padrão, um intervalo de "manutenção de atividade" de 60 segundos e um temporizador de retenção de 180 segundos. Isso resultará em um tempo de convergência mais rápido. No entanto, os temporizadores abaixo do intervalo padrão de 60 segundos "keepalive" ou abaixo do temporizador de retenção padrão de 180 segundos não são confiáveis. Recomenda-se manter os temporizadores nos valores padrão ou acima deles.

Os gateways de VPN do Azure iniciam conexões ou sessões de emparelhamento via protocolo BGP?

O gateway inicia sessões de emparelhamento BGP para os endereços IP de mesmo nível BGP locais especificados nos recursos de gateway de rede local usando os endereços IP privados nos gateways VPN. Isso ocorre independentemente de os endereços IP do BGP local estarem no intervalo APIPA ou serem endereços IP privados regulares. Se os dispositivos VPN locais usarem endereços APIPA como IP do BGP, você precisará configurar seu alto-falante BGP para iniciar as conexões.

Posso configurar o túnel forçado?

Sim. Consulte Configurar o túnel forçado.

NAT

O NAT tem suporte em todos os SKUs de Gateway de VPN do Azure?

O NAT tem suporte no VpnGw2~5 e no VpnGw2AZ~5AZ.

Posso usar o NAT em conexões VNet a VNet ou P2S?

Não.

Quantas regras de NAT posso usar em um gateway de VPN?

Você pode criar até 100 regras de NAT (regras de entrada e saída combinadas) em um gateway de VPN.

Posso usar / em um nome de regra NAT?

Não. Você receberá uma mensagem de erro.

O NAT é aplicado a todas as conexões em um gateway de VPN?

O NAT é aplicado às conexões com regras de NAT. Se uma conexão não tiver uma regra de NAT, o NAT não terá efeito nela. No mesmo gateway de VPN, você pode ter algumas conexões com NAT e outras sem trabalhando juntas.

Quais tipos de NAT têm suporte em gateways de VPN do Azure?

Somente NAT estático individual e NAT dinâmico são suportados. Não há suporte para NAT64.

O NAT funciona em gateways de VPN do tipo ativo-ativo?

Sim. O NAT funciona em gateways de VPN dos tipos ativo-ativo e ativo-em espera. Cada regra de NAT é aplicada a uma única instância do gateway de VPN. Nos gateways ativos-ativos, crie uma regra de NAT separada para cada instância de gateway por meio do campo "ID de configuração de IP".

O NAT funciona com conexões BGP?

Sim, você pode usar o BGP com o NAT. Algumas considerações importantes:

Selecione Habilitar conversão de rota BGP na página de configuração de regras de NAT para garantir que as rotas aprendidas e anunciadas sejam convertidas em prefixos de endereço pós-NAT (mapeamentos externos) com base nas regras de NAT associadas às conexões. Você precisa garantir que os roteadores BGP locais anunciem os prefixos exatos, conforme definido nas regras IngressSNAT.

Se o roteador de VPN local usar um endereço comum não APIPA e ele entrar em conflito com o espaço de endereço da rede virtual ou com outros espaços de redes locais, verifique se a regra IngressSNAT converterá o IP do par no nível de protocolo BGP em um endereço não sobreposto exclusivo e colocará o endereço pós-NAT no campo Endereço IP do par no nível de protocolo BGP do gateway de rede local.

Não há suporte para NAT com endereços APIPA BGP.

É necessário criar as regras de DNAT correspondentes à regra SNAT?

Não. Apenas uma regra SNAT define a conversão para ambas as direções de uma rede específica:

Uma regra IngressSNAT define a conversão dos endereços IP de origem que entram no gateway de VPN do Azure provenientes da rede local. Ele também cuida da conversão dos endereços IP de destino que saem da rede virtual para a mesma rede local.

Uma regra EgressSNAT define a conversão dos endereços IP de origem da VNet que saem do gateway de VPN do Azure para as redes locais. Ela também cuida da conversão dos endereços IP de destino para os pacotes que entram na rede virtual por meio das conexões com a regra EgressSNAT.

Em todos os casos, nenhuma regra DNAT é necessária.

O que devo fazer se o espaço de endereço do gateway de rede local ou VNet tiver dois ou mais prefixos? Posso aplicar o NAT a todos eles? Ou apenas um subconjunto?

Você precisa criar uma regra de NAT para cada prefixo cujo NAT é necessário, pois cada regra de NAT pode incluir apenas um prefixo de endereço para NAT. Por exemplo, se o espaço de endereço do gateway de rede local consistir em 10.0.1.0/24 e em 10.0.2.0/25, você poderá criar duas regras, conforme mostrado abaixo:

- Regra IngressSNAT 1: mapear 10.0.1.0/24 para 100.0.1.0/24

- Regra IngressSNAT 2: mapear 10.0.2.0/25 para 100.0.2.0/25

As duas regras devem corresponder aos comprimentos dos prefixos de endereço correspondentes. O mesmo se aplica às regras EgressSNAT para o espaço de endereço da rede virtual.

Importante

Se você vincular apenas uma regra à conexão acima, o outro espaço de endereço NÃO será convertido.

Quais intervalos de IP posso usar para Mapeamento Externo?

Você pode usar qualquer intervalo de IP adequado que quiser para o Mapeamento Externo, incluindo IPs públicos e privados.

Posso usar diferentes regras EgressSNAT para converter meu espaço de endereço de VNet em diferentes prefixos em diferentes redes locais?

Sim, você pode criar várias regras EgressSNAT para o mesmo espaço de endereço de VNet e aplicá-las a diferentes conexões.

Posso usar a mesma regra IngressSNAT em conexões diferentes?

Sim, isso é normalmente usado quando as conexões são para a mesma rede local, a fim de fornecer redundância. Você não pode usar a mesma regra de entrada quando as conexões são para diferentes redes locais.

Preciso das regras de entrada e de saída em uma conexão NAT?

Você precisa das regras de entrada e de saída na mesma conexão quando o espaço de endereço da rede local se sobrepõe ao espaço de endereço da rede virtual. Se o espaço de endereço da rede virtual for exclusivo entre todas as redes conectadas, você não precisará da regra EgressSNAT nessas conexões. Você pode usar as regras de entrada para evitar a sobreposição de endereços entre as redes locais.

O que eu escolho como "ID da configuração de IP"?

"ID da configuração de IP" é simplesmente o nome do objeto de configuração de IP que você deseja que a regra NAT use. Com esta configuração, você está simplesmente escolhendo qual endereço IP público do gateway se aplica à regra NAT. Se você não especificou nenhum nome personalizado no momento da criação do gateway, o endereço IP primário do gateway será atribuído à IPconfiguration "default" e o IP secundário será atribuído à IPconfiguration "activeActive".

Conectividade entre locais e VMs

Se minha máquina virtual estiver em uma rede virtual e eu tiver uma conexão entre locais, como devo me conectar à VM?

Você tem algumas opções. Se você tiver um protocolo RDP habilitado para a sua VM, você pode se conectar à sua máquina virtual usando o endereço IP privado. Nesse caso, você especificaria o endereço IP privado e a porta à qual deseja se conectar (normalmente 3389). Você precisará configurar a porta em sua máquina virtual para o tráfego.