Implantar o Controle de aplicativos de acesso condicional para qualquer aplicativo Web usando o Okta como provedor de identidade (IdP)

Você pode configurar controles de sessão no Microsoft Defender para Aplicativos de Nuvem para funcionar com qualquer aplicativo Web e qualquer IdP que não seja da Microsoft. Este artigo descreve como rotear sessões de aplicativo do Okta para o Defender para Aplicativos de Nuvem para controles de sessão em tempo real.

Para este artigo, usaremos o aplicativo Salesforce como um exemplo de um aplicativo Web que está sendo configurado para usar controles de sessão do Defender para Aplicativos de Nuvem.

Pré-requisitos

Sua organização deve ter as seguintes licenças para usar o Controle de Aplicativos de Acesso Condicional:

- Um locatário Okta pré-configurado.

- Microsoft Defender for Cloud Apps

Uma configuração de logon único Okta existente para o aplicativo usando o protocolo de autenticação SAML 2.0

Para configurar controles de sessão para o aplicativo usando Okta como IdP

Use as etapas a seguir para rotear suas sessões de aplicativo Web do Okta para o Defender para Aplicativos de Nuvem. Para conhecer as etapas de configuração do Microsoft Entra, consulte Integrar e implantar o Controle de Aplicativos de Acesso Condicional para aplicativos personalizados usando o Microsoft Entra ID.

Observação

Você pode configurar as informações de logon único SAML do aplicativo fornecidas pelo Okta usando um destes métodos:

- Opção 1: upload do arquivo de metadados SAML do aplicativo.

- Opção 2: fornecimento manual dos dados SAML do aplicativo.

Nas próximas etapas, usaremos a opção 2.

Etapa 1: obter as configurações de logon único SAML do seu aplicativo

Etapa 2: configurar o Defender para Aplicativos de Nuvem com as informações SAML do seu aplicativo

Etapa 3: criar um aplicativo personalizado Okta e a configuração de logon único do aplicativo

Etapa 4: configurar o Defender para Aplicativos de Nuvem com as informações do aplicativo Okta

Etapa 5: concluir a configuração do aplicativo personalizado Okta

Etapa 6: obter as alterações do aplicativo no Defender para Aplicativos de Nuvem

Etapa 7: concluir as alterações no aplicativo

Etapa 8: concluir a configuração no Defender para Aplicativos de Nuvem

Etapa 1: obter as configurações de logon único SAML do seu aplicativo

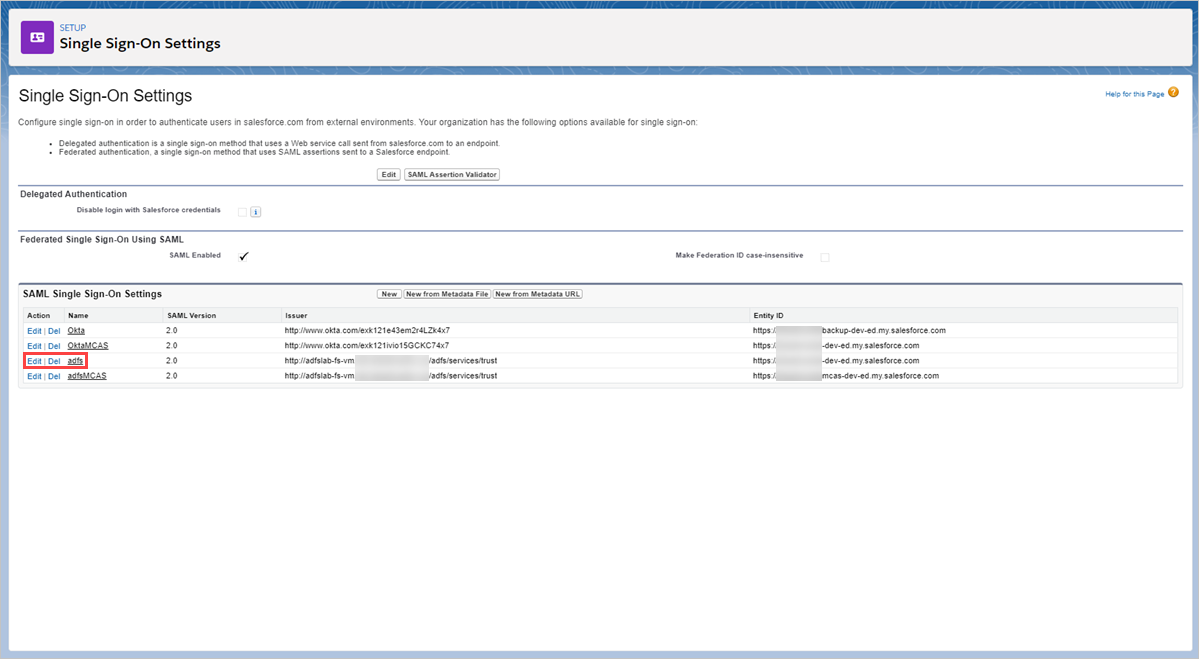

No Salesforce, navegue até Definições>Configurações>Identidade>Configurações de logon único.

Em Configurações de logon Único, clique no nome da configuração existente do Okta.

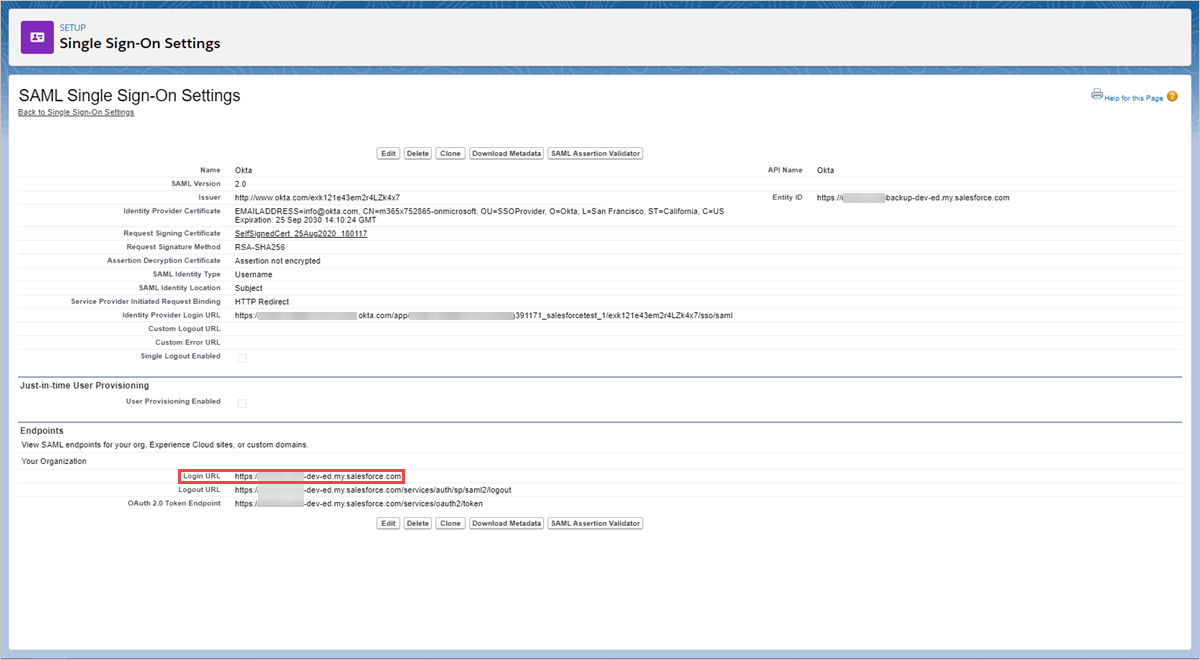

Na página Configuração de logon único do SAML, anote a URL do logon do Salesforce. Você precisará disso mais tarde ao configurar o Defender para Aplicativos de Nuvem.

Observação

Se o aplicativo fornecer um certificado SAML, faça o download do arquivo do certificado.

Etapa 2: configurar o Defender para Aplicativos de Nuvem com as informações do aplicativo SAML

No portal do Microsoft Defender, selecione Configurações. Em seguida, escolha Aplicativos na nuvem.

Em Aplicativos conectados, selecione Aplicativos de Controle de Aplicativo de Acesso Condicional.

Selecione +Adicionar e, no pop-up, selecione o aplicativo que quer implantar e selecione Iniciar assistente.

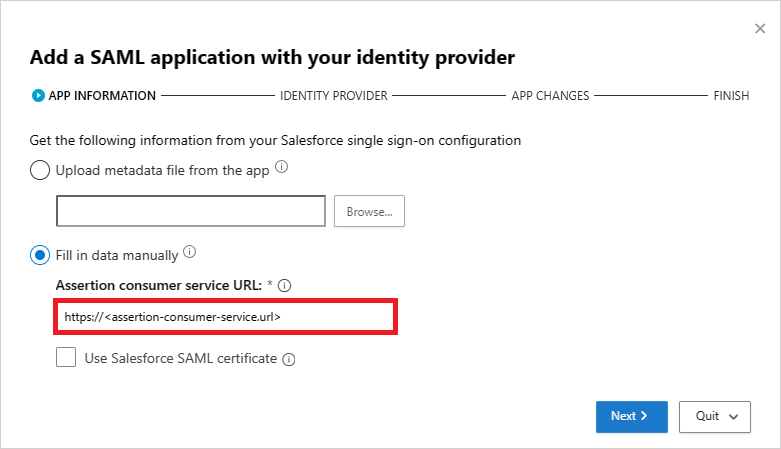

Na página INFORMAÇÕES DO APLICATIVO, selecione Preencher dados manualmente, na URL do serviço do consumidor de declaração, insira a URL do logon do Salesforce que anotada anteriormente e clique em Avançar.

Observação

Se o aplicativo fornece um certificado SAML, selecione Usar <app_name> certificado SAML e faça o upload do arquivo de certificado.

Etapa 3: criar um aplicativo personalizado Okta e a configuração de logon único do aplicativo

Observação

Para limitar o tempo de inatividade do usuário final e preservar sua configuração existente em boas condições, recomendamos criar um aplicativo personalizado e uma configuração de logon único. Se isso não for possível, ignore as etapas relevantes. Por exemplo, se o aplicativo que está configurando não oferecer suporte à criação de várias configurações do logon único, então pule a etapa de criação do novo logon único.

No console de Administração do Okta, em Aplicativos, exiba as propriedades da configuração existente do aplicativo e anote as configurações.

Clique em Adicionar aplicativo e em Criar novo aplicativo. Além do valor URI de público-alvo (ID da entidade de SP), que deve ser um nome exclusivo, configure o novo aplicativo usando as configurações anotadas anteriormente. Você precisará desse aplicativo mais tarde ao configurar o Defender para Aplicativos de Nuvem.

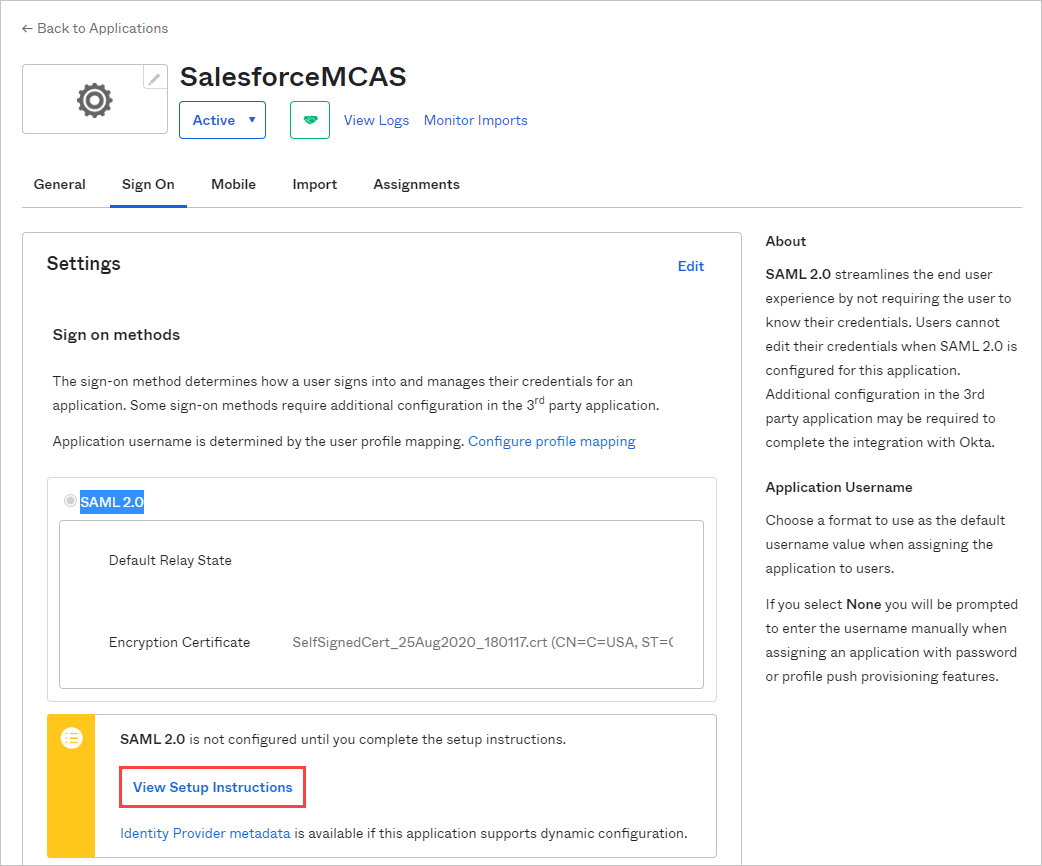

Navegue até Aplicativos, exiba a configuração Okta existente e, na guia guia Logon, selecione Exibir instruções de instalação.

Anote o URL de logon único do provedor de identidade e baixe o certificado de autenticação do provedor de identidade (X.509). Você precisará dessas informações posteriormente.

De volta ao Salesforce, na página de configurações de logon único do Okta existente, anote todas as configurações.

Crie uma configuração de logon único SAML. Além do valor de ID da entidade que deve corresponder ao URI de público-alvo (ID da entidade de SP)do aplicativo personalizado, configure o logon único usando as configurações anotadas anteriormente. Você precisará disso mais tarde ao configurar o Defender para Aplicativos de Nuvem.

Depois de salvar o novo aplicativo, navegue até a página Atribuições e atribua as Pessoas ou Grupos que exigem acesso ao aplicativo.

Etapa 4: configurar o Defender para Aplicativos de Nuvem com as informações do aplicativo Okta

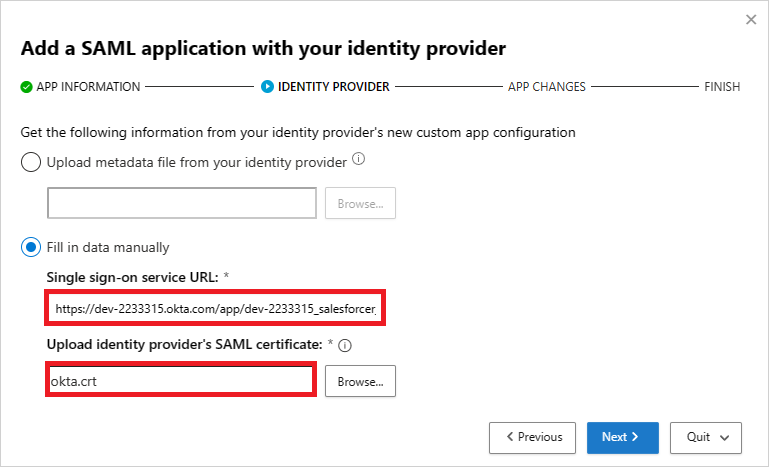

De volta à página PROVEDOR DE IDENTIDADE do Defender para Aplicativos de Nuvem, clique em Avançar para continuar.

Na próxima página, selecione Preencher dados manualmente, siga as etapas a seguir e clique em Avançar.

- Para o URL do serviço de logon único, insira o URL de logon do Salesforce que você anotou anteriormente.

- Selecione Carregar Certificado SAML do provedor de identidade e selecione o arquivo de certificado baixado anteriormente.

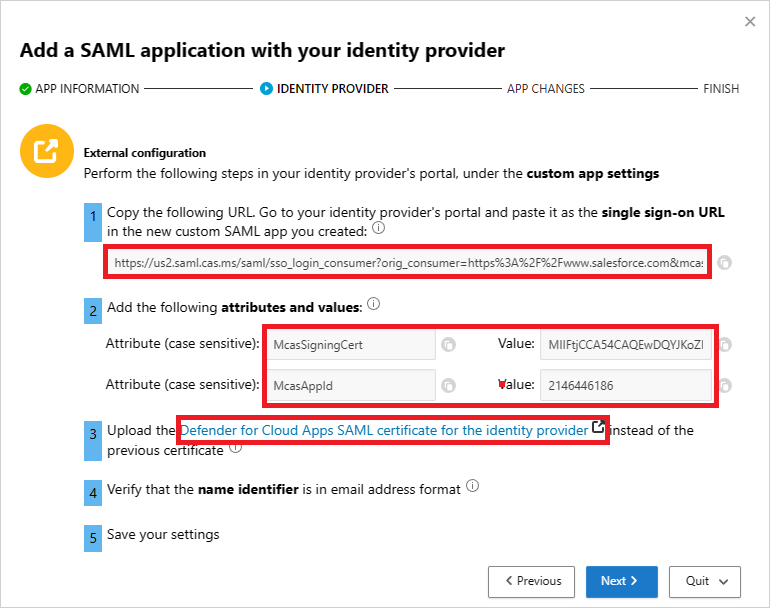

Na próxima página, anote as informações a seguir e clique em Avançar. Você precisará das informações posteriormente.

- URL de logon único do Defender para Aplicativos de Nuvem

- Atributos e valores do Defender para Aplicativos de Nuvem

Observação

Se você vir uma opção para carregar o certificado SAML do Defender para Aplicativos de Nuvem para o provedor de identidade, clique no clique para baixar o arquivo de certificado. Você precisará dessas informações posteriormente.

Etapa 5: concluir a configuração do aplicativo personalizado Okta

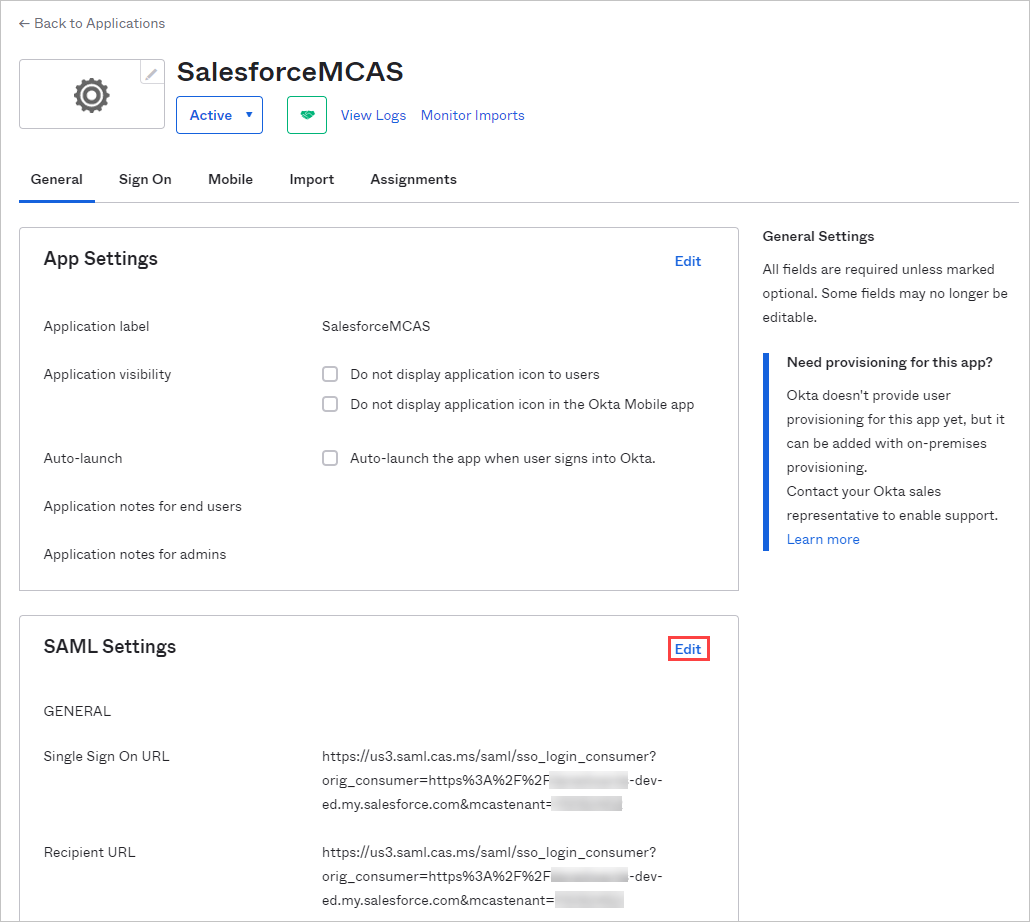

De volta ao console de Administração do Okta, em Aplicativos, selecione o aplicativo personalizado criado anteriormente e, em Geral>Configurações de SAML, clique em Editar.

No campo URL de Logon Único, substitua a URL pela URL de logon único do Defender para Aplicativos de Nuvem que você anotou anteriormente e salve suas configurações.

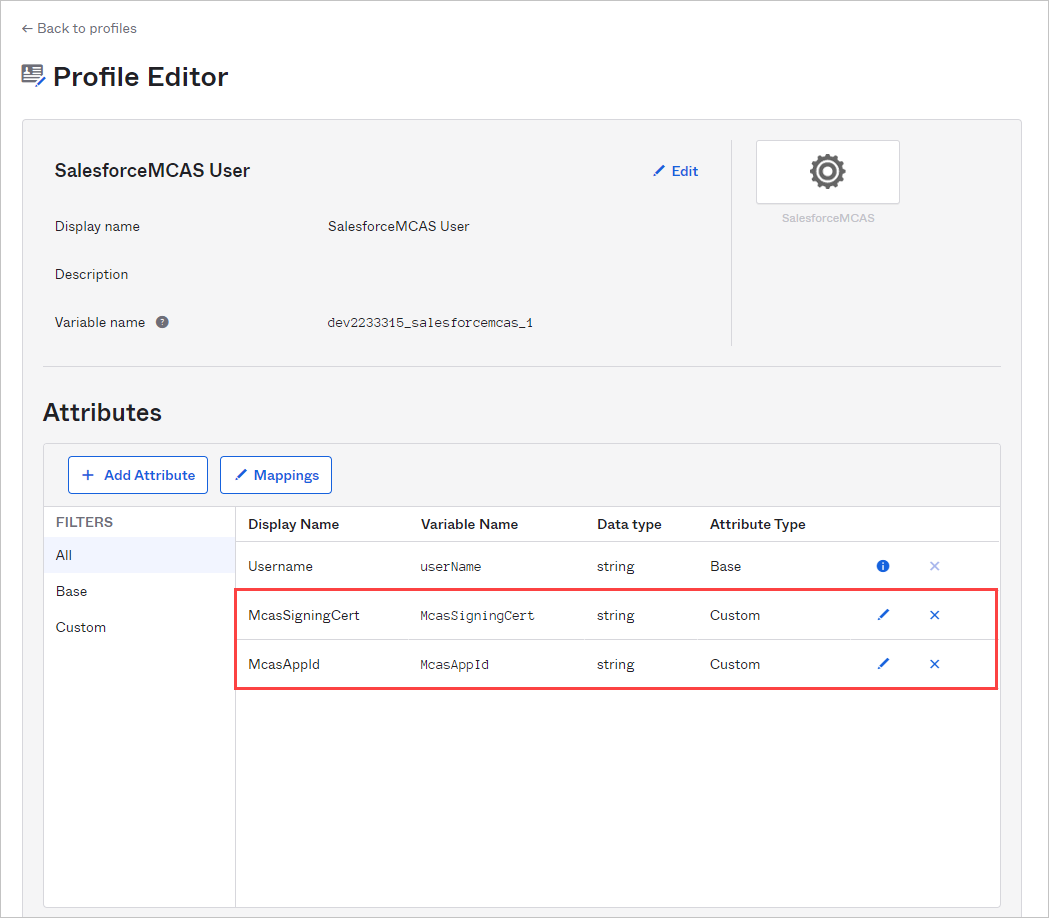

Em Diretório, selecione Editor de Perfil, selecione o aplicativo personalizado criado anteriormente e clique em Perfil. Adicione atributos usando as informações a seguir.

Nome de exibição Nome da variável Tipo de dados Tipo de atributo McasSigningCert McasSigningCert string Personalizado McasAppId McasAppId string Personalizado

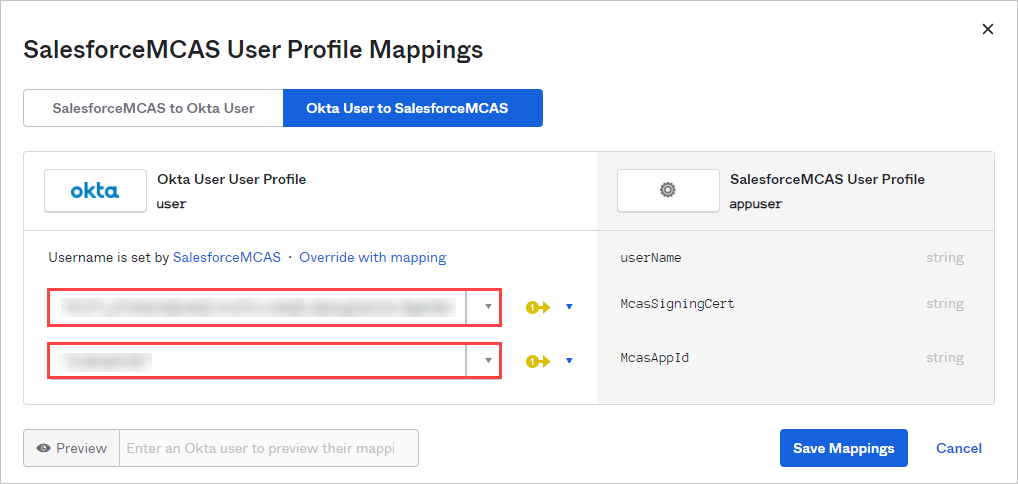

De volta à página Editor de Perfil, selecione o aplicativo personalizado criado anteriormente, clique em Mapeamentos e selecione Usuário Okta para {custom_app_name}. Mapeie os atributos McasSigningCert e McasAppId para os valores de atributo do Defender para Aplicativos de Nuvem que você anotou anteriormente.

Observação

- Certifique-se de incluir os valores entre aspas duplas (")

- O Okta limita os atributos a 1024 caracteres. Para atenuar essa limitação, adicione os atributos usando o Editor de Perfis conforme descrito.

Salve suas configurações.

Etapa 6: obter as alterações do aplicativo no Defender para Aplicativos de Nuvem

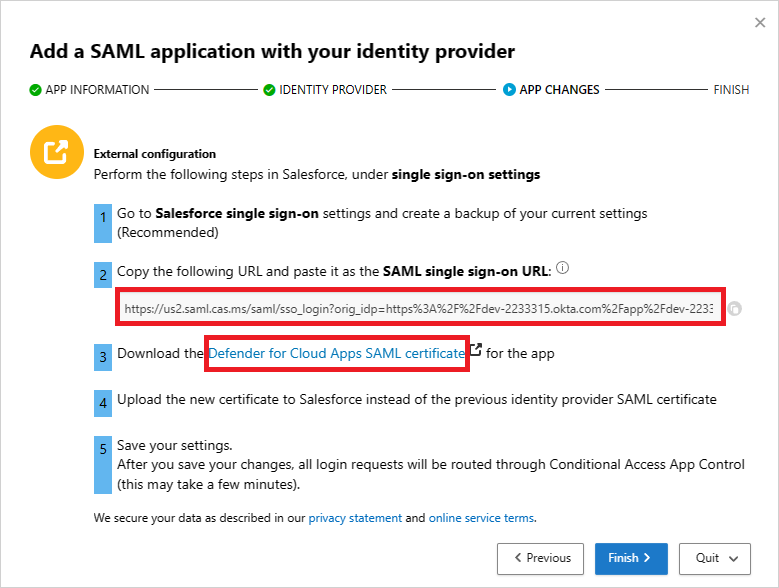

De volta à página ALTERAÇÕES DE APLICATIVOS do Defender para Aplicativos de Nuvem, faça o seguinte, mas não clique em Concluir. Você precisará das informações posteriormente.

- Copiar a URL de logon único SAML do Defender para Aplicativos de Nuvem

- Baixe o certificado SAML do Defender para Aplicativos de Nuvem

Etapa 7: concluir as alterações no aplicativo

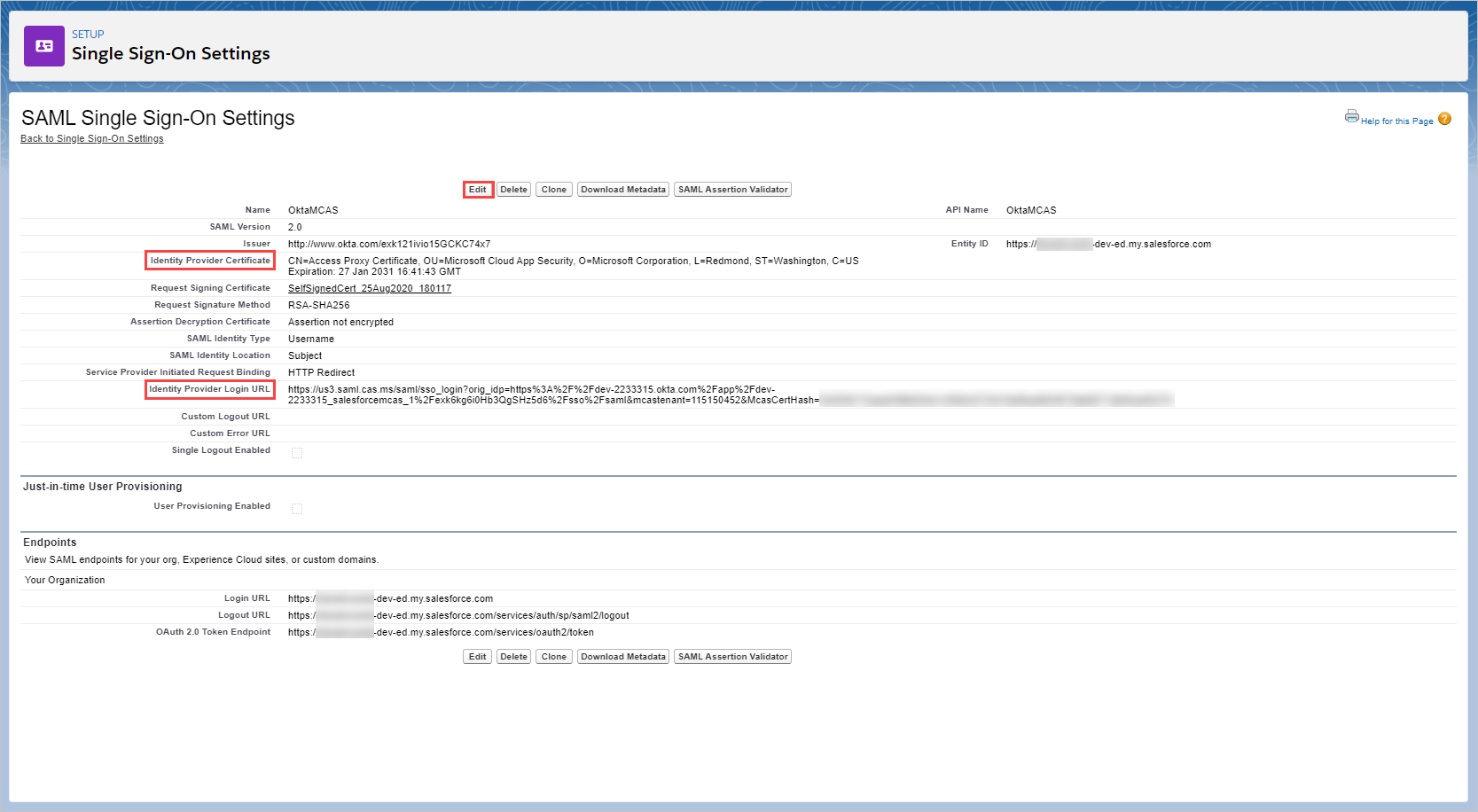

No Salesforce, navegue até Definições>Configurações>Identidade>Configurações de logon único e faça o seguinte:

[Recomendado] Criar um backup das configurações atuais.

Substitua o valor do campo de URL de logon do provedor de identidade pela URL de logon único do SAML do Defender para Aplicativos de Nuvem que você anotou anteriormente.

Carregue o certificado SAML do Defender para Aplicativos de Nuvem que você baixou anteriormente.

Clique em Save (Salvar).

Observação

- Depois de salvar as configurações, todas as solicitações de logon associadas a esse aplicativo serão encaminhadas por meio do Controle de Aplicativos de Acesso Condicional.

- O certificado SAML do Defender para Aplicativos de Nuvem é válido por um ano. Depois que ele expirar, um novo certificado precisará ser gerado.

Etapa 8: concluir a configuração no Defender para Aplicativos de Nuvem

- De volta à página ALTERAÇÕES DE APLICATIVOS do Defender para Aplicativos de Nuvem, clique em Concluir. Depois de concluir o assistente, todas as solicitações de logon associadas a este aplicativo serão roteadas por meio do Controle de aplicativos de acesso condicional.

Próximas etapas

Confira também

Se encontrar algum problema, estamos aqui para ajudar. Para obter ajuda ou suporte para o problema do seu produto, abra um tíquete de suporte.