Tutorial: habilite o cogerenciamento para clientes existentes do Configuration Manager

Com o co-gerenciamento, você pode continuar a usar o Configuration Manager para gerenciar os computadores em sua organização. Ao mesmo tempo, você está investindo na nuvem usando o Intune para segurança e provisionamento moderno.

Neste tutorial, você configurou o cogerenciamento de seus dispositivos Windows 10 ou posteriores que já estão registrados no Configuration Manager. Este tutorial começa com a premissa de que você já usa Configuration Manager para gerenciar seus dispositivos Windows 10 ou posteriores.

Use este tutorial quando:

Você tem um Active Directory local ao qual pode se conectar a Microsoft Entra ID em uma configuração de Microsoft Entra híbrida.

Se você não puder implantar uma Microsoft Entra ID híbrida que ingresse seu AD local com Microsoft Entra ID, recomendamos seguir nosso tutorial complementar, Habilitar o cogerenciamento para novos dispositivos Windows 10 ou posteriores baseados na Internet.

Você tem clientes Configuration Manager existentes que deseja anexar à nuvem.

Neste tutorial, você terá:

- Examine os pré-requisitos para o Azure e seu ambiente local

- Configurar Microsoft Entra ID híbrida

- Configurar Configuration Manager agentes cliente para se registrar com Microsoft Entra ID

- Configurar o Intune para registrar dispositivos automaticamente

- Habilitar o cogerenciamento no Configuration Manager

Pré-requisitos

Serviços e ambiente do Azure

Assinatura do Azure (avaliação gratuita)

Microsoft Entra ID P1 ou P2

Assinatura do Microsoft Intune

Dica

Uma assinatura do EMS (Enterprise Mobility + Security) inclui Microsoft Entra ID P1 ou P2 e Microsoft Intune. Assinatura EMS (avaliação gratuita).

Se ainda não estiver presente em seu ambiente, durante este tutorial você configurará Microsoft Entra Conectar entre seu Active Directory local e seu locatário Microsoft Entra.

Observação

Não há suporte para dispositivos registrados apenas com Microsoft Entra ID com cogerenciamento. Essa configuração às vezes é chamada de ingressada no local de trabalho. Eles precisam ser unidos para Microsoft Entra ID ou Microsoft Entra híbrido ingressado. Para obter mais informações, consulte Manipulação de dispositivos com Microsoft Entra estado registrado.

Infraestrutura local

- Uma versão com suporte do branch Configuration Manager atual

- A autoridade de MDM (gerenciamento de dispositivo móvel) deve ser definida como Intune.

Permissões

Ao longo deste tutorial, use as seguintes permissões para concluir tarefas:

- Uma conta que é um administrador de domínio em sua infraestrutura local

- Uma conta que é um administrador completo para todos os escopos em Configuration Manager

- Uma conta que é um administrador global no Microsoft Entra ID

- Certifique-se de ter atribuído uma licença de Intune à conta que você usa para entrar no locatário. Caso contrário, a entrada falhará com a mensagem de erro Ocorreu um erro não previsto.

Configurar Microsoft Entra ID híbrida

Quando você configura um Microsoft Entra ID híbrido, você está realmente configurando a integração de um AD local com Microsoft Entra ID usando Microsoft Entra Connect e a ADFS (Active Directory Federated Services). Com uma configuração bem-sucedida, seus trabalhadores podem entrar perfeitamente em sistemas externos usando suas credenciais locais do AD.

Importante

Este tutorial detalha um processo de ossos nus para configurar Microsoft Entra ID híbridos para um domínio gerenciado. Recomendamos que você esteja familiarizado com o processo e não confie neste tutorial como seu guia para entender e implantar Microsoft Entra ID híbridas.

Para obter mais informações sobre Microsoft Entra ID híbridos, comece com os seguintes artigos na documentação do Microsoft Entra:

Configurar Microsoft Entra Connect

A Microsoft Entra ID híbrida requer a configuração do Microsoft Entra Connect para manter contas de computador em seu Active Directory local (AD) e o objeto do dispositivo em Microsoft Entra ID em sincronização.

Começando com a versão 1.1.819.0, Microsoft Entra Connect fornece um assistente para configurar Microsoft Entra junção híbrida. O uso desse assistente simplifica o processo de configuração.

Para configurar Microsoft Entra Connect, você precisa de credenciais de um administrador global para Microsoft Entra ID. O procedimento a seguir não deve ser considerado autoritativo para a configuração do Microsoft Entra Connect, mas é fornecido aqui para ajudar a simplificar a configuração de cogerenciamento entre Intune e Configuration Manager. Para obter o conteúdo autoritativo sobre este e os procedimentos relacionados para configuração de Microsoft Entra ID, consulte Configurar Microsoft Entra junção híbrida para domínios gerenciados na documentação Microsoft Entra.

Configurar uma junção híbrida Microsoft Entra usando Microsoft Entra Connect

Obtenha e instale a versão mais recente do Microsoft Entra Connect (1.1.819.0 ou superior).

Inicie Microsoft Entra Conectar e selecione Configurar.

Na página Tarefas adicionais , selecione Configurar opções de dispositivo e selecioneAvançar.

Na página Visão geral , selecione Avançar.

Na página Conectar a Microsoft Entra ID, insira as credenciais de um administrador global para Microsoft Entra ID.

Na página Opções de dispositivo, selecione Configurar Microsoft Entra junção híbrida e selecioneAvançar.

Na página Sistemas operacionais de dispositivo , selecione os sistemas operacionais usados por dispositivos em seu ambiente do Active Directory e selecione Avançar.

Você pode selecionar a opção para dar suporte a dispositivos ingressados no domínio de nível inferior do Windows, mas tenha em mente que o cogerenciamento de dispositivos só tem suporte para Windows 10 ou posterior.

Na página SCP, para cada floresta local que você deseja Microsoft Entra Conectar para configurar o SCP (ponto de conexão de serviço), faça as seguintes etapas e selecione Avançar:

- Selecione a floresta.

- Selecione o serviço de autenticação. Se você tiver um domínio federado, selecione servidor AD FS, a menos que sua organização tenha clientes exclusivamente Windows 10 ou posteriores e você tenha configurado a sincronização computador/dispositivo ou sua organização esteja usando o SeamlessSSO.

- Clique em Adicionar para inserir as credenciais de administrador da empresa.

Se você tiver um domínio gerenciado, ignore esta etapa.

Na página configuração federação , insira as credenciais do administrador do AD FS e selecione Avançar.

Na página Pronto para configurar , selecione Configurar.

Na página Configuração completa , selecione Sair.

Se você tiver problemas com a conclusão Microsoft Entra junção híbrida para dispositivos Windows ingressados no domínio, consulte Solução de problemas Microsoft Entra junção híbrida para dispositivos windows atuais.

Configurar configurações de cliente para direcionar os clientes a se registrarem com Microsoft Entra ID

Use Configurações do cliente para configurar Configuration Manager clientes se registrarem automaticamente com Microsoft Entra ID.

Abra asconfigurações do cliente daadministração>> do console> Configuration Manager e edite as Configurações padrão do cliente.

Selecione Serviços de Nuvem.

Na página Configurações Padrão, defina Registrar automaticamente novos dispositivos ingressados no domínio Windows 10 com Microsoft Entra ID para = Sim.

Selecione OK para salvar essa configuração.

Configurar o registro automático de dispositivos para Intune

Em seguida, configuraremos o registro automático de dispositivos com Intune. Com o registro automático, os dispositivos que você gerencia com Configuration Manager se registram automaticamente com Intune.

O registro automático também permite que os usuários registrem seus dispositivos Windows 10 ou posteriores para Intune. Os dispositivos se registram quando um usuário adiciona sua conta de trabalho ao seu dispositivo de propriedade pessoal ou quando um dispositivo corporativo é ingressado para Microsoft Entra ID.

Entre no portal do Azure e selecione Microsoft Entra ID>Mobility (MDM e MAM)>Microsoft Intune.

Configurar o escopo do usuário MDM. Especifique um dos seguintes procedimentos para configurar quais dispositivos dos usuários são gerenciados por Microsoft Intune e aceitar os padrões para os valores de URL.

Alguns: selecione os Grupos que podem registrar automaticamente seus dispositivos Windows 10 ou posteriores

Todos: todos os usuários podem registrar automaticamente seus dispositivos Windows 10 ou posteriores

Nenhum: desabilitar o registro automático do MDM

Importante

Se o escopo do usuário MAM e o registro automático de MDM (escopo do usuário MDM) estiverem habilitados para um grupo, apenas o MAM estará habilitado. Somente o MAM (Gerenciamento de Aplicativos Móveis) é adicionado para usuários desse grupo quando eles ingressam no dispositivo pessoal no local de trabalho. Os dispositivos não são registrados automaticamente no MDM.

Quando Configuration Manager está definido para registrar dispositivos para Intune, você ainda precisa alterar o escopo do usuário do MDM para registro de token de dispositivo. Configuration Manager usa as URLs MDM que armazena no banco de dados do site para verificar se o cliente pertence ao locatário Intune esperado.

Selecione Salvar para concluir a configuração do registro automático.

Retorne ao MDM (MDM e MAM) e selecione Microsoft Intune Registro.

Observação

Alguns locatários podem não ter essas opções para configurar.

Microsoft Intune é como você configura o aplicativo MDM para Microsoft Entra ID. Microsoft Intune Registro é um aplicativo de Microsoft Entra específico criado quando você aplica políticas de autenticação multifator para registro do iOS e Android. Para obter mais informações, confira Exigir autenticação multifator para registros de dispositivos do Intune.

Para o escopo do usuário MDM, selecione Todos e, em seguida, Salvar.

Habilitar o cogerenciamento no Configuration Manager

Com configuração de Microsoft Entra híbrida e configurações de cliente Configuration Manager em vigor, você está pronto para virar a opção e habilitar o cogerenciamento de seus dispositivos Windows 10 ou posteriores. A frase Grupo piloto é usada em todas as caixas de diálogo de configuração e recurso de cogerenciamento. Um grupo piloto é uma coleção que contém um subconjunto de seus dispositivos Configuration Manager. Use um grupo piloto para seus testes iniciais, adicionando dispositivos conforme necessário, até que você esteja pronto para mover as cargas de trabalho para todos os dispositivos Configuration Manager. Não há um limite de tempo para quanto tempo um grupo piloto pode ser usado para cargas de trabalho. Um grupo piloto pode ser usado indefinidamente se você não quiser mover a carga de trabalho para todos os dispositivos Configuration Manager.

Ao habilitar o cogerenciamento, você atribuirá uma coleção como um grupo Piloto. Esse é um grupo que contém um pequeno número de clientes para testar suas configurações de cogerenciamento. Recomendamos que você crie uma coleção adequada antes de iniciar o procedimento. Em seguida, você pode selecionar essa coleção sem sair do procedimento para fazê-lo. Você pode precisar de várias coleções, pois pode atribuir um grupo Piloto diferente para cada carga de trabalho.

Observação

Como os dispositivos estão registrados no serviço Microsoft Intune com base em seu token de dispositivo Microsoft Entra e não em um token de usuário, apenas a restrição padrão Intune registro será aplicada ao registro.

Habilitar o cogerenciamento para versões 2111 e posterior

A partir Configuration Manager versão 2111, a experiência de integração de cogerenciamento foi alterada. O Assistente de Configuração de Anexação de Nuvem facilita a habilitação do cogerenciamento e outros recursos de nuvem. Você pode escolher um conjunto simplificado de padrões recomendados ou personalizar seus recursos de anexação de nuvem. Há também uma nova coleção de dispositivos internos para dispositivos qualificados de cogerenciamento para ajudá-lo a identificar clientes. Para obter mais informações sobre como habilitar o cogerenciamento, consulte Habilitar a anexação de nuvem.

Observação

Com o novo assistente, você não move cargas de trabalho ao mesmo tempo em que habilita o cogerenciamento. Para mover cargas de trabalho, você edita as propriedades de cogerenciamento depois de habilitar a anexação de nuvem.

Habilitar o cogerenciamento para versões 2107 e anteriores

Ao habilitar o cogerenciamento, você pode usar a nuvem pública do Azure, Azure Governamental nuvem ou a nuvem do Azure China 21Vianet (adicionada na versão 2006). Para habilitar o cogerenciamento, siga estas instruções:

No console Configuration Manager, acesse o workspace Administração, expanda Serviços de Nuvem e selecione o nó Anexar nuvem. Selecione Configurar Anexação de Nuvem na faixa de opções para abrir o Assistente de Configuração de Anexação de Nuvem.

Para a versão 2103 e anterior, expanda Serviços de Nuvem e selecione o nó cogerenciamento. Selecione Configurar o cogerenciamento na faixa de opções para abrir o Assistente de Configuração de Cogerenciamento.

Na página de integração do assistente, para o ambiente do Azure, escolha um dos seguintes ambientes:

Nuvem pública do Azure

nuvem Azure Governamental

Nuvem do Azure China (adicionada na versão 2006)

Observação

Atualize o cliente Configuration Manager para a versão mais recente em seus dispositivos antes de entrar na nuvem do Azure China.

Quando você seleciona a nuvem do Azure China ou Azure Governamental nuvem, a opção Carregar no centro de administração do Microsoft Endpoint Manager para anexação de locatários está desabilitada.

Selecione Entrar. Entre como administrador global Microsoft Entra e selecione Avançar. Você entra nesta vez para os fins deste assistente. As credenciais não são armazenadas ou reutilizados em outro lugar.

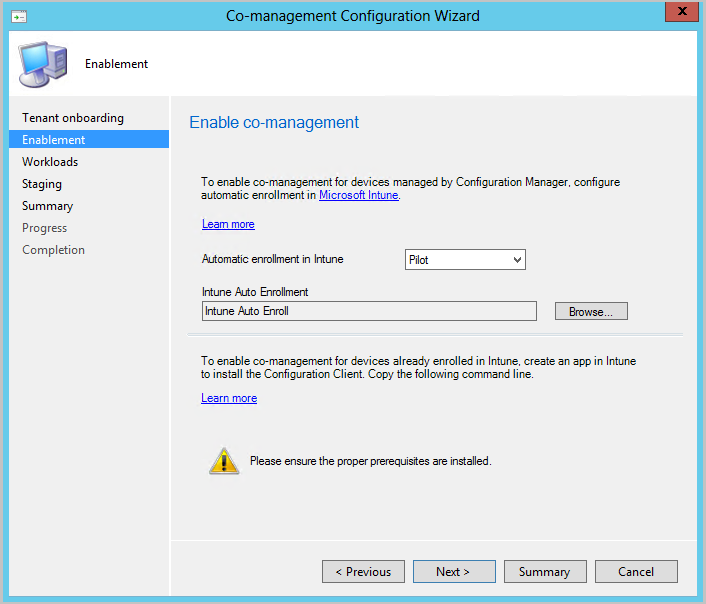

Na página Habilitação , escolha as seguintes configurações:

Registro automático em Intune: habilita o registro automático de cliente em Intune para clientes Configuration Manager existentes. Essa opção permite que você habilite o cogerenciamento em um subconjunto de clientes para testar inicialmente o cogerenciamento e, em seguida, implantar o cogerenciamento usando uma abordagem em fases. Se o usuário cancelar o registro de um dispositivo, o dispositivo será registrado novamente na próxima avaliação da política.

- Piloto: somente os clientes Configuration Manager que são membros da coleção Intune Registro Automático são registrados automaticamente no Intune.

- Tudo: habilitar o registro automático para todos os clientes que executam Windows 10 versão 1709 ou posterior.

- Nenhum: desabilitar o registro automático para todos os clientes.

Intune Registro Automático: essa coleção deve conter todos os clientes que você deseja integrar ao cogerenciamento. É essencialmente um superconjunto de todas as outras coleções de preparo.

O registro automático não é imediato para todos os clientes. Esse comportamento ajuda o registro a escalar melhor para ambientes grandes. Configuration Manager randomiza o registro com base no número de clientes. Por exemplo, se o ambiente tiver 100.000 clientes, quando você habilitar essa configuração, o registro ocorrerá ao longo de vários dias.

Um novo dispositivo cogerenciado agora está registrado automaticamente no serviço Microsoft Intune com base em seu token de dispositivo Microsoft Entra. Ele não precisa aguardar a entrada de um usuário no dispositivo para que o registro automático seja iniciado. Essa alteração ajuda a reduzir o número de dispositivos com o registro status usuário pendente entrar.Para dar suporte a esse comportamento, o dispositivo precisa estar executando Windows 10 versão 1803 ou posterior. Para obter mais informações, consulte Status de registro de cogerenciamento.

Se você já tiver dispositivos registrados no cogerenciamento, novos dispositivos serão registrados imediatamente após atenderem aos pré-requisitos.

Para dispositivos baseados na Internet que já estão registrados no Intune, copie e salve o comando na página Habilitação. Você usará esse comando para instalar o cliente Configuration Manager como um aplicativo em Intune para dispositivos baseados na Internet. Se você não salvar esse comando agora, poderá examinar a configuração de cogerenciamento a qualquer momento para obter esse comando.

Dica

O comando será exibido somente se você tiver atendido a todos os pré-requisitos, como configurar um gateway de gerenciamento de nuvem.

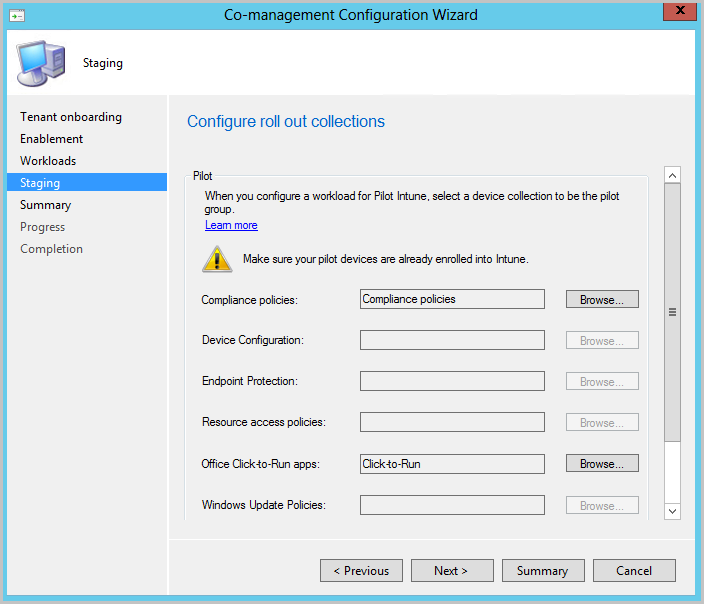

Na página Cargas de Trabalho, para cada carga de trabalho, escolha qual grupo de dispositivos mover para gerenciamento com Intune. Para obter mais informações, consulte Cargas de trabalho.

Se você quiser habilitar apenas o cogerenciamento, não precisará alternar cargas de trabalho agora. Você pode alternar cargas de trabalho mais tarde. Para obter mais informações, consulte Como alternar cargas de trabalho.

- Intune piloto: alterna a carga de trabalho associada apenas para os dispositivos nas coleções piloto que você especificará na página Preparo. Cada carga de trabalho pode ter uma coleção piloto diferente.

- Intune: alterna a carga de trabalho associada para todos os dispositivos Windows 10 ou posteriores cogerenciados.

Importante

Antes de alternar qualquer carga de trabalho, certifique-se de configurar e implantar corretamente a carga de trabalho correspondente no Intune. Verifique se as cargas de trabalho são sempre gerenciadas por uma das ferramentas de gerenciamento para seus dispositivos.

Na página Preparo, especifique a coleção piloto para cada uma das cargas de trabalho definidas como Piloto Intune.

Para habilitar o cogerenciamento, conclua o assistente.

Próximas etapas

- Examine o status de dispositivos cogerenciados com o dashboard de cogerenciamento

- Começar a obter valor imediato do cogerenciamento

- Usar regras de conformidade de acesso condicional e Intune para gerenciar o acesso do usuário a recursos corporativos

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de