Usando marcas

Importante

Em 30 de junho de 2024, o portalhttps://ti.defender.microsoft.com autônomo do Informações sobre Ameaças do Microsoft Defender (Defender TI) será desativado e não estará mais acessível. Os clientes podem continuar usando o Defender TI no portal do Microsoft Defender ou com Microsoft Copilot para Segurança. Saiba Mais

as marcas Informações sobre Ameaças do Microsoft Defender (Defender TI) fornecem uma visão rápida sobre um artefato, seja derivado pelo sistema ou gerado por outros usuários. As marcas ajudam os analistas a conectar os pontos entre incidentes atuais e investigações e seu contexto histórico para uma análise aprimorada.

O Defender TI oferece dois tipos de marcas: marcas de sistema e marcas personalizadas.

Pré-requisitos

Uma conta da Microsoft Microsoft Entra ID ou pessoal. Entrar ou criar uma conta

Uma licença premium do Defender TI.

Observação

Usuários sem uma licença premium do Defender TI ainda podem acessar nossa oferta gratuita do Defender TI.

Marcas do sistema

O Defender TI gera marcas do sistema automaticamente para você orientar sua análise. Essas marcas não exigem nenhuma entrada ou esforço de sua parte.

As marcas do sistema podem incluir:

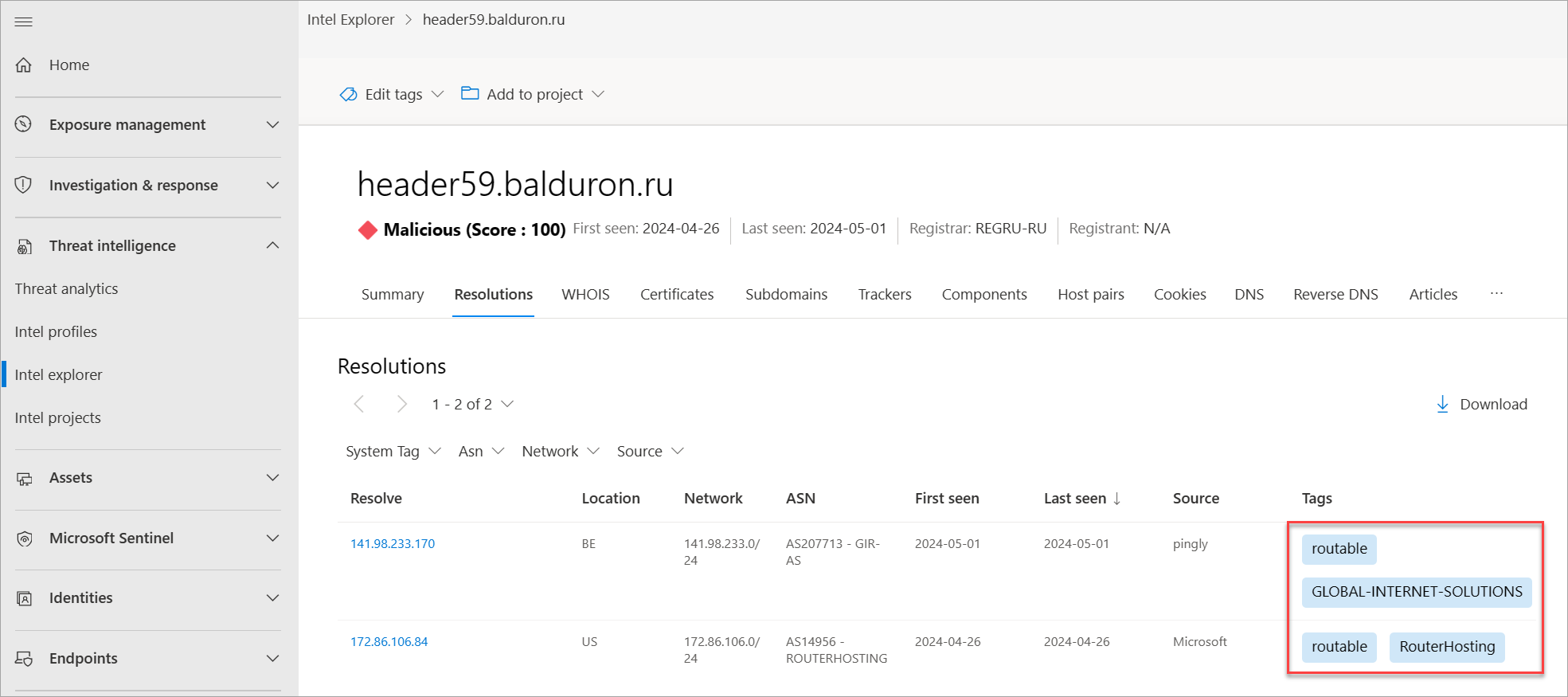

- Roteável: Indica que o artefato está acessível.

- ASN: Puxa uma parte abreviada de uma descrição do ASN (número do sistema autônomo) de endereço IP em uma marca para fornecer contexto aos analistas sobre a quem o endereço IP pertence.

- Dinâmico: Indica se um serviço DNS (sistema de nomes de domínio dinâmico), como NÃO-IP ou IP de alteração, possui o domínio.

- Buraco: Indica que um endereço IP é um buraco de pesquisa usado por organizações de segurança para investigar campanhas de ataque. Portanto, os domínios associados não estão diretamente conectados entre si.

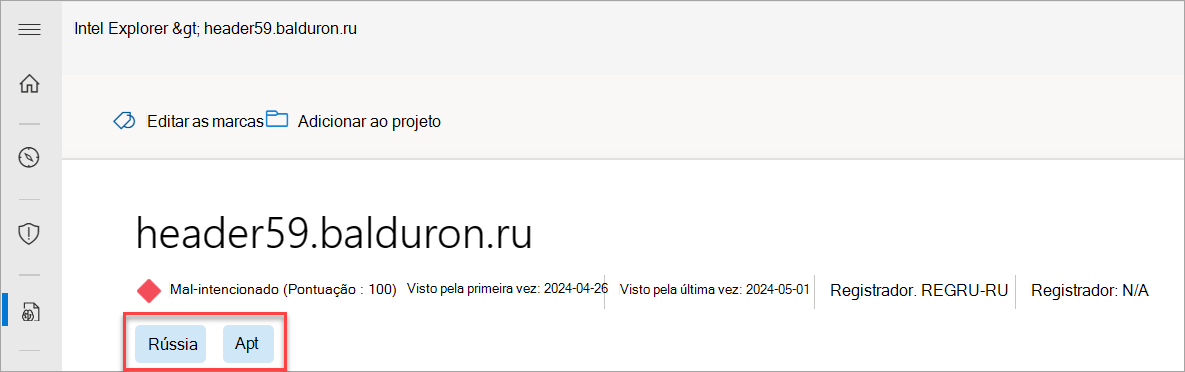

Marcas personalizadas

As marcas personalizadas trazem contexto para indicadores de comprometimento (IOCs) e tornam a análise ainda mais simples identificando os domínios conhecidos como ruins por meio de relatórios públicos ou que você categorizou como tal. Você cria essas marcas manualmente com base em suas próprias investigações e essas marcas permitem compartilhar informações importantes sobre um artefato com outros usuários de licença premium do Defender TI em seu locatário.

Adicionar, modificar e remover marcas personalizadas

Você pode adicionar suas próprias marcas personalizadas ao cluster de marcas inserindo-as na barra de marcas. Você e seus membros da equipe, se sua organização for um cliente do Defender TI, poderão exibir essas marcas. As marcas inseridas no sistema são privadas e não são compartilhadas com a comunidade maior.

Você também pode modificar ou remover marcas. Depois de adicionar uma marca, você ou outro usuário de licença paga em sua organização pode modificá-la ou removê-la, permitindo uma colaboração fácil entre a equipe de segurança.

Acesse o portal do Defender e conclua o processo de autenticação da Microsoft. Saiba mais sobre o portal do Defender

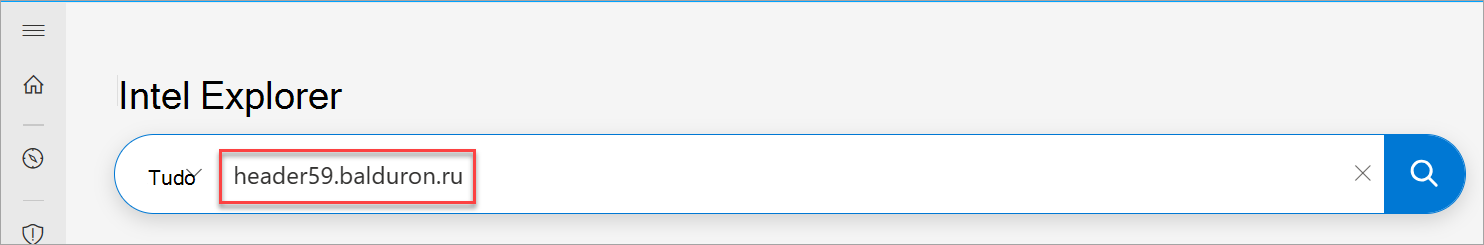

Navegue até oGerenciador intelde inteligência> contra ameaças.

Pesquisa um indicador para o qual você gostaria de adicionar marcas na barra de pesquisa do Explorador intel.

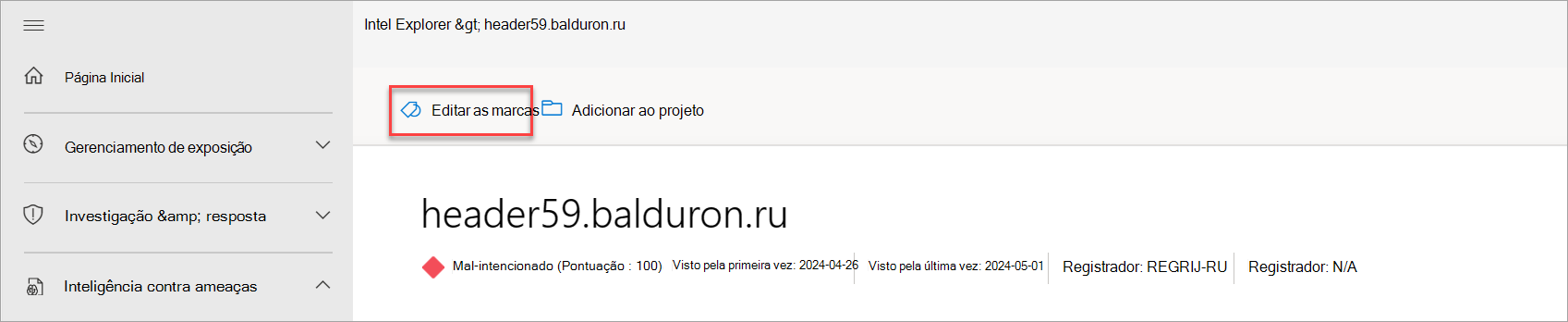

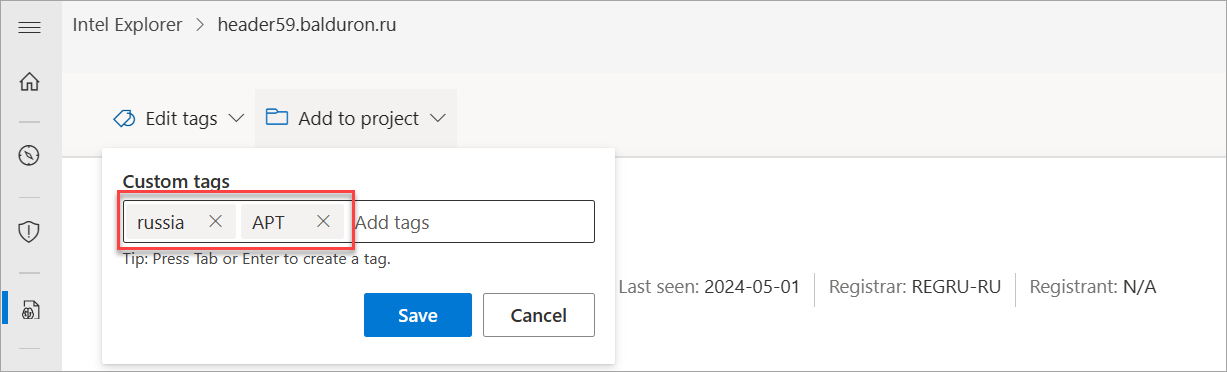

Selecione Editar marcas no canto superior esquerdo da página.

Adicione todas as marcas que você gostaria de associar a esse indicador na janela pop-up Marcas personalizadas exibidas. Para adicionar um novo indicador, pressione a tecla Tab para adicionar um novo indicador.

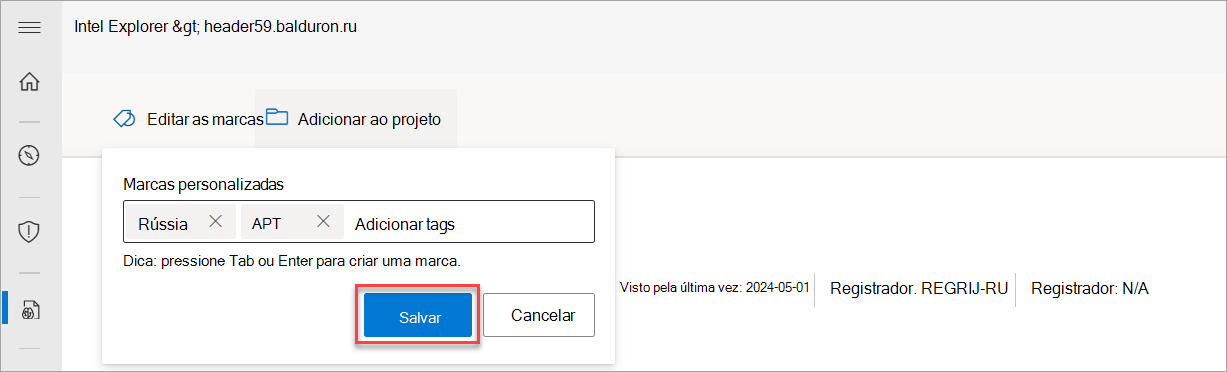

Selecione Salvar depois de concluir a adição de todas as suas marcas para salvar suas alterações.

Repita a etapa 3 para editar marcas. Remova uma marca selecionando X no final dela e adicione outras repetindo as etapas 4 a 6.

Salve suas alterações.

Exibindo e pesquisando marcas personalizadas

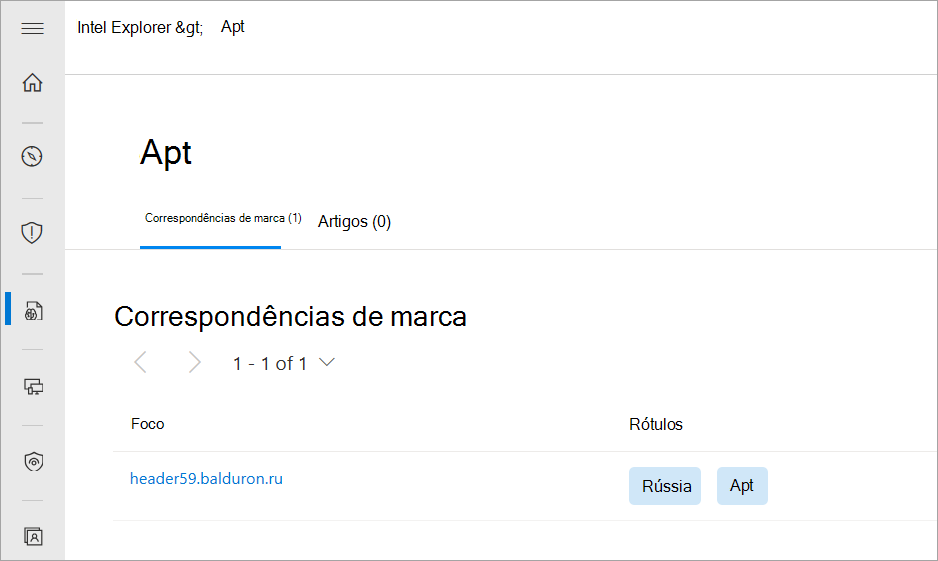

Você pode exibir marcas que você ou outras pessoas adicionaram em seu locatário depois de pesquisar um endereço IP, domínio ou artefato de host.

Acesse o portal do Defender e conclua o processo de autenticação da Microsoft.

Navegue até oGerenciador intelde inteligência> contra ameaças.

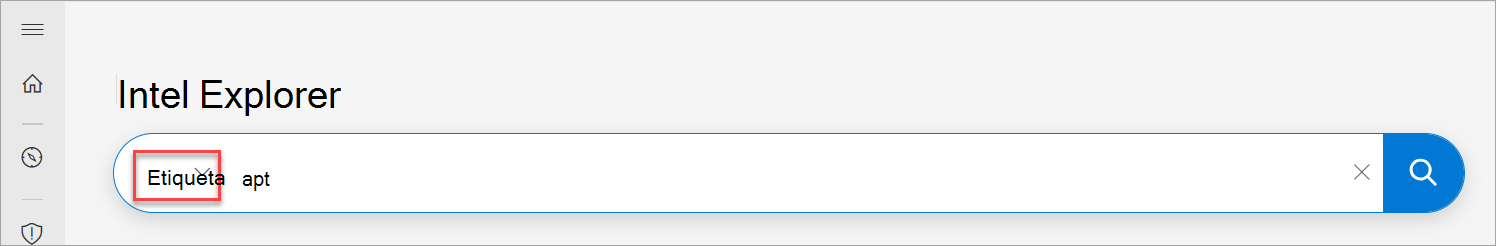

Selecione o tipo de pesquisa Marca na barra de pesquisa do Explorador Intel e pesquise o valor da marca para identificar todos os outros indicadores que compartilham esse mesmo valor de marca.

Fluxo de trabalho de caso de uso de marca comum

Digamos que você esteja investigando um incidente e descubra que está relacionado ao phishing. Você pode adicionar phish como uma marca aos IOCs relacionados a esse incidente. Mais tarde, sua equipe de resposta a incidentes e busca de ameaças pode analisar ainda mais esses IOCs e trabalhar com seus equivalentes de inteligência contra ameaças para identificar qual grupo de atores foi responsável pelo incidente de phishing. Em seguida, eles podem adicionar outra [actor name] marca a esses IOCs ou qual infraestrutura foi usada que os conectou a outros IOCs relacionados, como uma [SHA-1 hash] marca personalizada.

Confira também

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de