Descrever os recursos de detecção e mitigação de ameaças no Microsoft Sentinel

O gerenciamento eficaz do parâmetro de segurança de rede de uma organização requer a combinação certa de ferramentas e sistemas. O Microsoft Sentinel é uma solução de SIEM/SOAR escalonável e nativa de nuvem que disponibiliza análise de segurança inteligente e inteligência contra ameaças para toda a empresa. Ele fornece uma solução única para detecção de alertas, visibilidade de ameaças, busca proativa e resposta a ameaças.

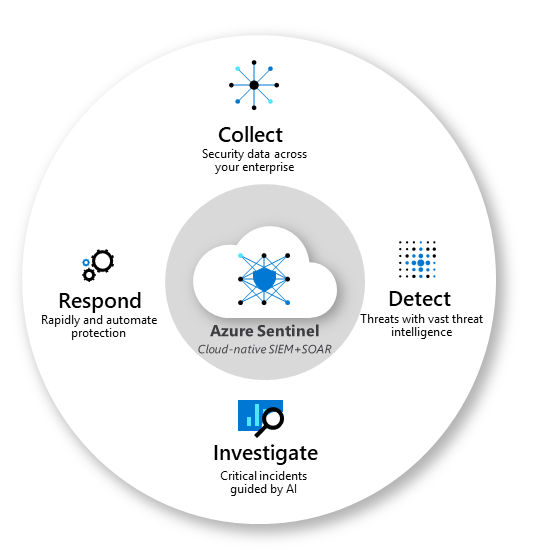

Este diagrama mostra a funcionalidade de ponta a ponta do Microsoft Sentinel.

- Colete dados na escala de nuvem de todos os usuários, dispositivos, aplicativos e infraestrutura, tanto local como em várias nuvens.

- Detecte ameaças não descobertas antes e minimize falsos positivos usando os inigualáveis recursos de análise e inteligência contra ameaças.

- Investigue ameaças com IA (inteligência artificial) e busque por atividades suspeitas em escala, acessando décadas de trabalho sobre segurança cibernética na Microsoft.

- Responda a incidentes de forma rápida com orquestração interna e automação de tarefas comuns.

O Microsoft Sentinel ajuda a habilitar operações de segurança de ponta a ponta, em um SOC (Centro de Operações de Segurança) moderno. Abaixo estão listados alguns dos principais recursos do Microsoft Sentinel.

Conectar o Sentinel aos dados

Para a integração do Microsoft Sentinel, você precisa se conectar às suas fontes de segurança. O Microsoft Sentinel vem com muitos conectores para soluções da Microsoft, prontos para uso e com integração em tempo real. As soluções do Microsoft Defender XDR e fontes do Microsoft 365, incluindo o Office 365, o Azure AD e outras, estão incluídas. Além disso, existem conectores internos no ecossistema de segurança mais amplo para soluções que não são da Microsoft. Você também pode conectar suas fontes de dados usando conectores de dados criados pela comunidade listados no repositório do GitHub do Microsoft Sentinel ou seguindo procedimentos genéricos de implantação para conectar sua fonte de dados ao Microsoft Sentinel. Os links para informações são incluídos na seção Saiba mais da unidade de Resumo e recursos.

Pastas de trabalho

Depois de conectar as fontes de dados ao Microsoft Sentinel, você poderá monitorar os dados usando a integração do Microsoft Sentinel às Pastas de Trabalho do Azure Monitor. As pastas de trabalho são destinadas a engenheiros e analistas do SOC de todas as camadas para visualizar os dados. Aparecerá uma tela de análise de dados e de criação de relatórios visuais avançados no portal do Azure.

Por meio dessa integração, o Microsoft Sentinel permite que você crie pastas de trabalho personalizadas em seus dados. Ele também conta com modelos de pasta de trabalho integrados, que permitem insights rápidos sobre seus dados assim que você conecta uma fonte de dados.

Análise

O Microsoft Sentinel usa uma análise para correlacionar alertas a incidentes. Incidentes são grupos de alertas relacionados que, juntos, criam uma possível ameaça acionável que você pode investigar e resolver. Com a análise no Microsoft Sentinel, você pode usar as regras de correlação internas no estado em que se encontram ou usá-las como ponto de partida para criar regras próprias. O Microsoft Sentinel também fornece regras de machine learning para mapear o comportamento da rede e, em seguida, buscar anomalias em todos os seus recursos. Essas análises ligam os pontos, pois combinam alertas de baixa fidelidade sobre diferentes entidades em possíveis incidentes de segurança de alta fidelidade.

Gerenciar incidentes no Microsoft Sentinel

O gerenciamento de incidentes permite que você gerencie o ciclo de vida do incidente. Visualize todos os alertas relacionados que são agregados em um incidente. Você também pode fazer triagem e investigar. Examine todas as entidades relacionadas no incidente e informações contextuais adicionais relevantes para o processo de triagem. Investigue os alertas e entidades relacionadas para entender o escopo da violação. Dispare guias estratégicos nos alertas agrupados no incidente para resolver a ameaça detectada pelo alerta. Você também pode realizar tarefas de gerenciamento de incidentes padrão, como alterar o status ou atribuir incidentes a indivíduos para investigação.

Automação de segurança e orquestração com guias estratégicos

Você pode usar o Microsoft Sentinel para automatizar algumas das suas operações de segurança e tornar o SOC (Centro de Operações de Segurança) mais produtivo. O Microsoft Sentinel integra-se aos Aplicativos Lógicos do Azure para que você crie fluxos de trabalho automatizados ou guias estratégicos em resposta a eventos. Um guia estratégico de segurança é uma coleção de procedimentos que podem ajudar engenheiros e analistas do SOC de todas as camadas a automatizar e simplificar tarefas e orquestrar uma resposta. Os guias estratégicos funcionam melhor com tarefas únicas e repetíveis e não exigem nenhum conhecimento de codificação.

Investigação

Em versão prévia no momento, as ferramentas de investigação avançada do Microsoft Sentinel ajudam a entender o escopo e a encontrar a causa raiz de uma possível ameaça à segurança. Você escolhe uma entidade no gráfico interativo para fazer perguntas específicas e faz uma análise detalhada nessa entidade e suas conexões para chegar à causa raiz da ameaça.

Buscando

Use as eficientes ferramentas de pesquisa e consulta de buscas do no Microsoft Sentinel, baseadas na estrutura MITRE (um banco de dados global de táticas e técnicas do adversário), para buscar proativamente ameaças à segurança nas fontes de dados de sua organização, antes do disparo de um alerta. Depois de descobrir qual consulta de busca fornece insights de alto valor sobre possíveis ataques, crie também regras de detecção personalizadas baseadas na sua consulta e revele esses insights como alertas de incidentes de segurança para seus respondentes.

Durante a busca, você pode aplicar um indicador a eventos interessantes. Ao aplicar indicadores a eventos, é possível retornar a eles posteriormente, compartilhá-los com outras pessoas e agrupá-los com outros eventos correlacionados para criar um incidente convincente para investigação.

Notebooks

O Microsoft Sentinel dá suporte a Jupyter notebooks. O Jupyter Notebook é um aplicativo Web de software livre que permite a você criar e compartilhar documentos contendo código, equações, visualizações e texto narrativo ativos. Você pode usar Jupyter notebooks no Microsoft Sentinel para estender o escopo do que você pode fazer com os dados do Microsoft Sentinel. Por exemplo, execute análises que não são internas do Microsoft Sentinel, como alguns recursos de machine learning do Python, crie visualizações de dados que não são internas do Microsoft Sentinel, como linhas do tempo e árvores de processo personalizadas, ou integre fontes de dados fora do Microsoft Sentinel, como um conjunto de dados local.

Comunidade

A comunidade do Microsoft Sentinel é um recurso eficiente para automação e detecção de ameaças. Os analistas de segurança da Microsoft criam e adicionam constantemente novas pastas de trabalho, guias estratégicos, consultas de busca e muito mais, publicando-os na comunidade para uso em seu ambiente. Você pode baixar o conteúdo de exemplo no repositório do GitHub privado da comunidade para criar pastas de trabalho personalizadas, consultas de busca, notebooks e guias estratégicos para o Microsoft Sentinel.

Hub de conteúdo

O hub de conteúdo do Microsoft Sentinel é o seu local centralizado para descobrir e gerenciar soluções empacotadas prontas para uso (integradas). As soluções do Microsoft Sentinel são pacotes de conteúdo do Microsoft Sentinel ou integrações de API do Microsoft Sentinel que fornecem implantação e habilitação em etapa única. Soluções de hub de conteúdo, que atendem a um cenário vertical de produto, domínio ou setor de ponta a ponta no Microsoft Sentinel.

No hub Conteúdo, filtre por categorias e outros parâmetros para encontrar o conteúdo que funciona melhor para as necessidades e casos de uso da sua organização. O Hub de conteúdo também indica o modelo de suporte aplicado a cada parte do conteúdo, pois alguns conteúdos são mantidos pela Microsoft, e outros são mantidos por parceiros ou pela comunidade. Você também pode gerenciar atualizações para conteúdo pronto para uso por meio do Hub de Conteúdo do Microsoft Sentinel.