Usar políticas de Acesso Condicional baseadas em aplicativo com o Intune

Microsoft Intune políticas de proteção de aplicativo funcionam com Microsoft Entra Acesso Condicional para ajudar a proteger seus dados organizacionais em dispositivos que seus funcionários usam. Essas políticas funcionam em dispositivos que se registram no Intune e em dispositivos de propriedade de funcionários que não se registram. Combinados, eles são encaminhados para o Acesso Condicional baseado em aplicativo.

Proteção de aplicativos políticas são regras que garantem que os dados de uma organização permaneçam seguros ou contidos em um aplicativo gerenciado:

- Uma política de proteção de aplicativo pode ser uma regra imposta quando um usuário tenta acessar ou mover dados de suas organizações ou um conjunto de ações que são proibidas ou monitoradas quando um usuário está trabalhando dentro de um aplicativo gerenciado.

- Um aplicativo gerenciado é um aplicativo que possui políticas de proteção de aplicativo aplicadas e que pode ser gerenciado pelo Intune.

- Você também pode bloquear os aplicativos de email internos no iOS/iPadOS e no Android quando permitir que apenas o aplicativo Microsoft Outlook acesse o Exchange Online. Além disso, você pode bloquear aplicativos que não possuem políticas de proteção de aplicativo do Intune aplicadas para acessar o SharePoint Online.

O Acesso Condicional baseado em aplicativo com gerenciamento de aplicativos cliente adiciona uma camada de segurança que garante que apenas aplicativos cliente compatíveis com políticas de proteção de aplicativo do Intune possam acessar o Exchange online e outros serviços do Microsoft 365.

Dica

Além das políticas de Acesso Condicional baseadas em aplicativo, você pode usar o Acesso Condicional baseado em dispositivo com o Intune.

Pré-requisitos

Antes de criar uma política de Acesso Condicional baseado no aplicativo é necessário ter:

- Enterprise Mobility + Security (EMS) ou uma assinatura de ID de Microsoft Entra P1 ou P2

- Os usuários devem ser licenciados para a ID do EMS ou Microsoft Entra

Para obter mais informações, confira Preços ou preços de Microsoft Entrada Enterprise Mobility.

Aplicativos com suporte

Uma lista de aplicativos que dão suporte ao Acesso Condicional baseado em aplicativo pode ser encontrada no Acesso Condicional: Condições na documentação Microsoft Entra.

O Acesso Condicional baseado no aplicativo também é compatível com aplicativos de linha de negócios (LOB), mas esses aplicativos precisam usar a autenticação moderna do Microsoft 365.

Como funciona o Acesso Condicional baseado no aplicativo

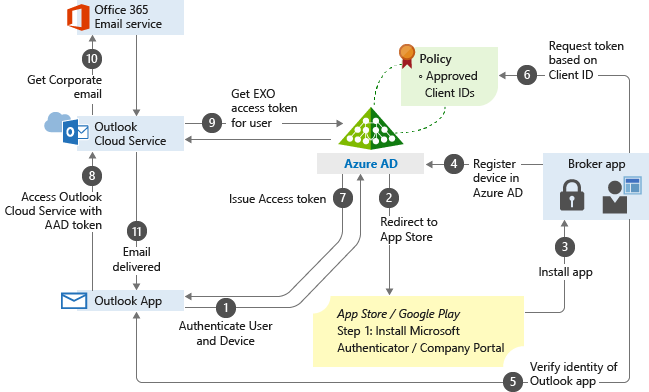

Neste exemplo, o administrador aplicou políticas de proteção de aplicativo ao aplicativo Outlook seguidas por uma regra de Acesso Condicional que adiciona o aplicativo Outlook a uma lista aprovada de aplicativos que podem ser usados ao acessar emails corporativos.

Observação

O fluxograma a seguir pode ser usado para outros aplicativos gerenciados.

O usuário tenta se autenticar para Microsoft Entra ID do aplicativo do Outlook.

O usuário é redirecionado para a loja de aplicativos para instalar um aplicativo agente ao tentar se autenticar pela primeira vez. O aplicativo de agente pode ser o Microsoft Authenticator para iOS ou o portal da Microsoft Company para dispositivos Android.

Se os usuários tentarem usar um aplicativo de email nativo, eles serão redirecionados para a loja de aplicativos para instalar o aplicativo do Outlook.

O aplicativo agente é instalado no dispositivo.

O aplicativo de agente inicia o processo de registro Microsoft Entra, que cria um registro de dispositivo em Microsoft Entra ID. Esse processo não é o mesmo que o do registro de MDM (gerenciamento de dispositivo móvel), mas esse registro é necessário para que as políticas de Acesso Condicional possam ser aplicadas no dispositivo.

O aplicativo de agente confirma a ID do dispositivo Microsoft Entra, o usuário e o aplicativo. Essas informações são passadas para os servidores de entrada Microsoft Entra para validar o acesso ao serviço solicitado.

O aplicativo de agente envia a ID do Cliente de Aplicativo para Microsoft Entra ID como parte do processo de autenticação do usuário para marcar se estiver na lista aprovada pela política.

Microsoft Entra ID permite que o usuário autentique e use o aplicativo com base na lista aprovada pela política. Se o aplicativo não estiver na lista, Microsoft Entra ID negará acesso ao aplicativo.

O aplicativo Outlook se comunica com o Serviço de Nuvem do Outlook para iniciar a comunicação com o Exchange Online.

O Outlook Cloud Service se comunica com Microsoft Entra ID para recuperar Exchange Online token de acesso ao serviço para o usuário.

O aplicativo Outlook se comunica com Exchange Online para recuperar o email corporativo do usuário.

O email corporativo é entregue na caixa de correio do usuário.

Próximas etapas

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de