Configurar o Defender para o Ponto de extremidade nos recursos do Android

Aplica-se a:

- Plano 1 do Microsoft Defender para Ponto de Extremidade

- Plano 2 do Microsoft Defender para Ponto de Extremidade

- Microsoft Defender XDR

Acesso condicional com o Defender para Ponto de Extremidade no Android

Microsoft Defender para Ponto de Extremidade no Android, juntamente com Microsoft Intune e Microsoft Entra ID, permite impor a conformidade do dispositivo e as políticas de acesso condicional com base nos níveis de risco do dispositivo. O Defender para Ponto de Extremidade é uma solução MTD (Defesa contra Ameaças Móveis) que você pode implantar por meio de Intune.

Para obter mais informações sobre como configurar o Defender para Ponto de Extremidade no Android e no Acesso Condicional, consulte Defender para Ponto de Extremidade e Intune.

Configurar indicadores personalizados

Observação

O Defender para Ponto de Extremidade no Android só dá suporte à criação de indicadores personalizados para endereços IP e URLs/domínios.

O Defender para Ponto de Extremidade no Android permite que os administradores configurem indicadores personalizados para dar suporte a dispositivos Android também. Para obter mais informações sobre como configurar indicadores personalizados, consulte Gerenciar indicadores.

Configurar a proteção da Web

O Defender para Ponto de Extremidade no Android permite aos administradores de TI a capacidade de configurar o recurso de proteção da Web. Essa funcionalidade está disponível no centro de administração Microsoft Intune.

A proteção da Web ajuda a proteger os dispositivos contra ameaças da Web e a proteger os usuários contra ataques de phishing. Há suporte para indicadores anti-phishing e personalizados (URL e endereços IP) como parte da proteção da Web. Atualmente, não há suporte para filtragem de conteúdo da Web em plataformas móveis.

Observação

O Defender para Ponto de Extremidade no Android usaria uma VPN para fornecer o recurso de Proteção da Web. Essa VPN não é uma VPN regular. Em vez disso, é uma VPN local/auto-loop que não leva tráfego para fora do dispositivo.

Para obter mais informações, consulte Configurar a proteção da Web em dispositivos que executam o Android.

Proteção de Rede

Esse recurso fornece proteção contra ameaças Wi-Fi desonestos e certificados desonestos, que são o vetor de ataque primário para redes Wi-Fi. Os administradores podem listar os certificados raiz da Autoridade de Certificado (AC) e da AC raiz privada em Microsoft Intune centro de administração e estabelecer confiança com pontos de extremidade. Ele fornece ao usuário uma experiência guiada para se conectar a redes seguras e também as notifica se uma ameaça relacionada for detectada.

Ele inclui vários controles de administrador para oferecer flexibilidade, como a capacidade de configurar o recurso de dentro do centro de administração Microsoft Intune e adicionar certificados confiáveis. Os administradores podem permitir que os controles de privacidade configurem os dados enviados ao Defender para Ponto de Extremidade de dispositivos Android.

A proteção de rede no Microsoft Defender para ponto de extremidade é desabilitada por padrão. Os administradores podem usar as etapas a seguir para configurar a proteção de rede em dispositivos Android.

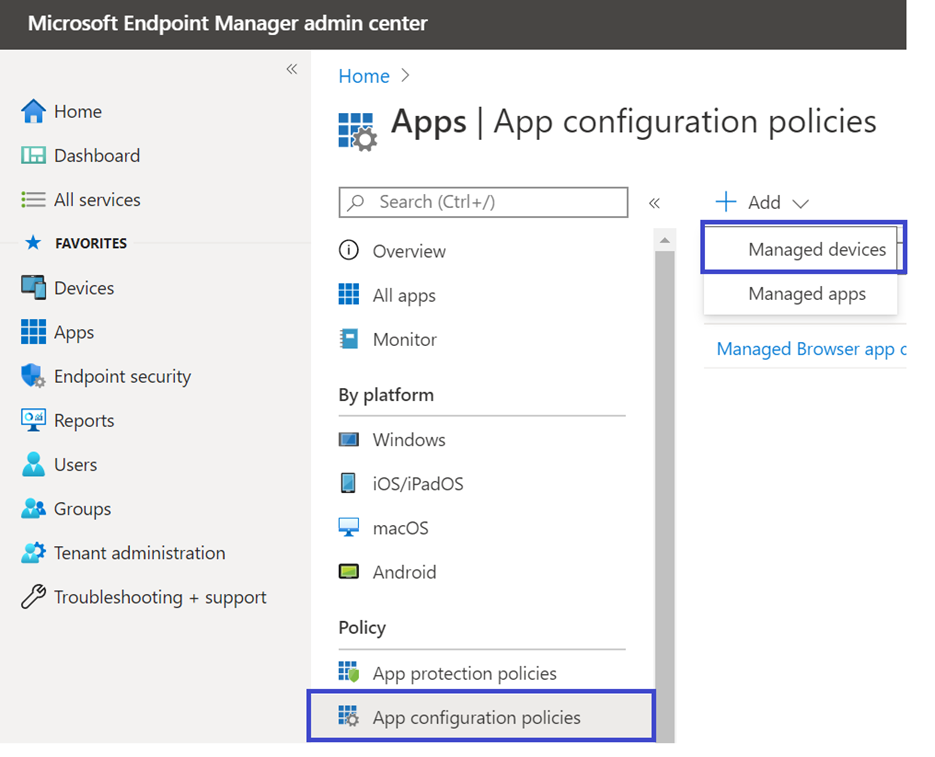

No centro de administração Microsoft Intune, navegue até As políticas de configuração do Aplicativo de Aplicativos>. Create uma nova política de configuração de aplicativo.

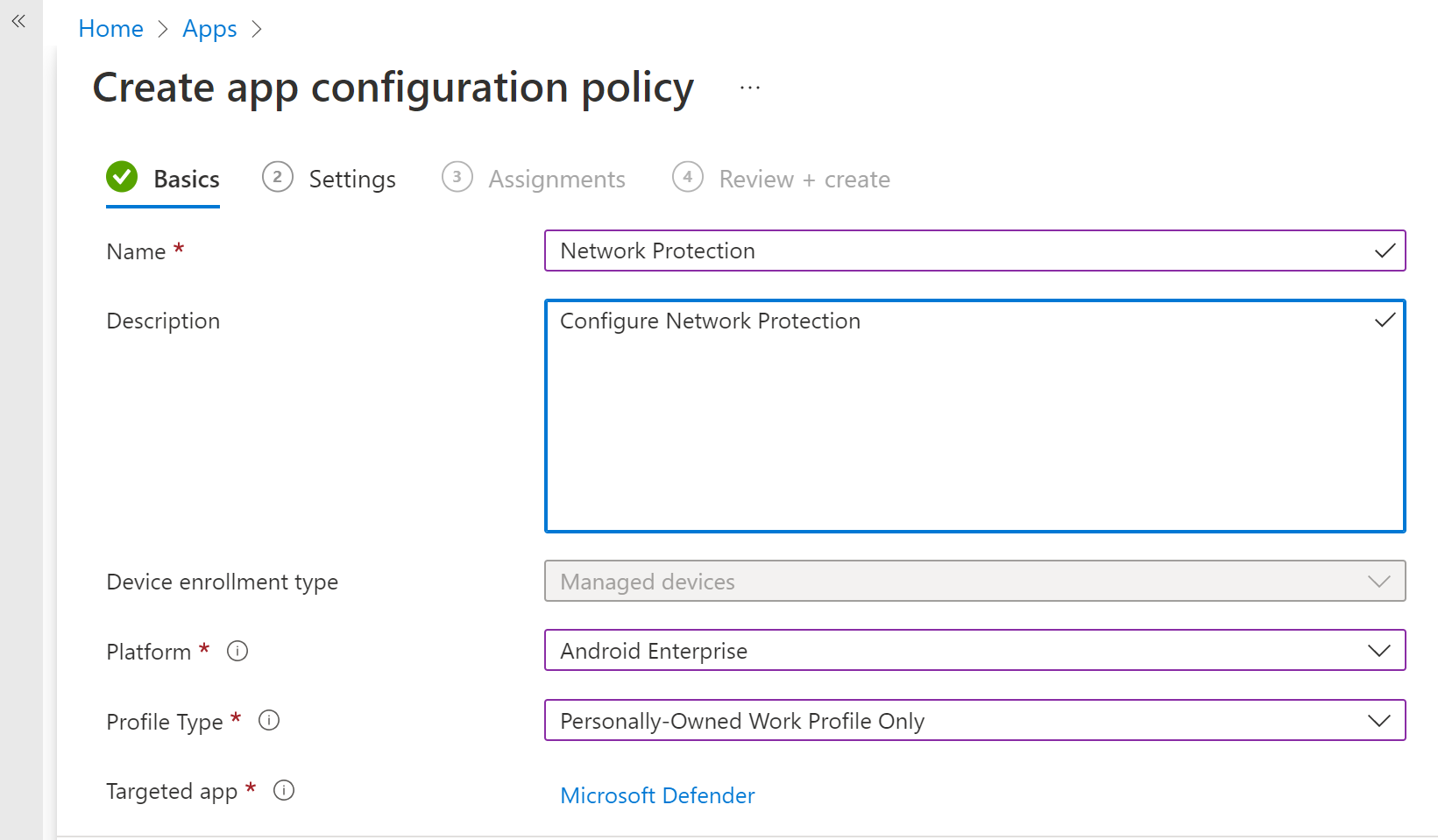

Forneça um nome e uma descrição para identificar exclusivamente a política. Selecione 'Android Enterprise' como a plataforma e 'Somente perfil de trabalho de propriedade pessoal' como o tipo de perfil e 'Microsoft Defender' como o aplicativo Targeted.

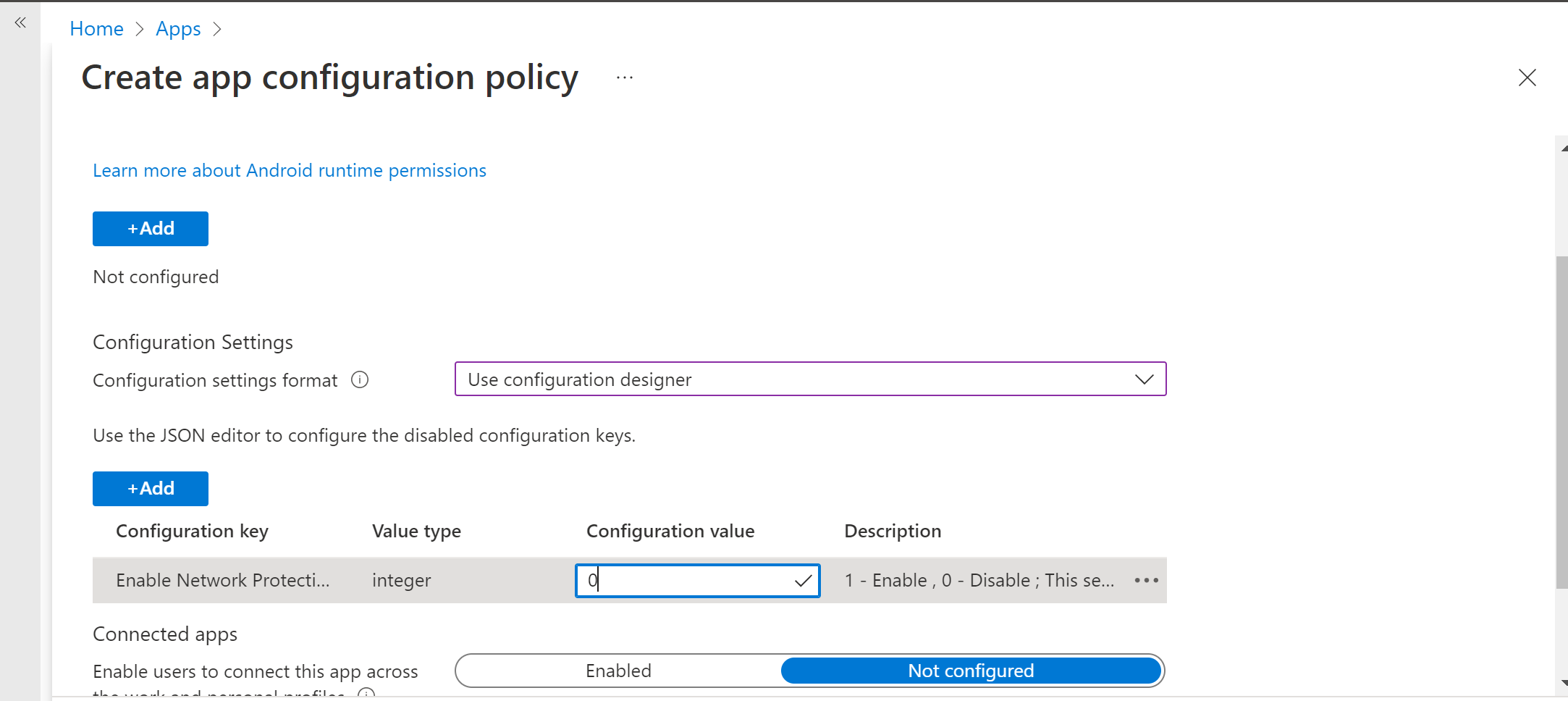

Na página Configurações, selecione 'Usar designer de configuração' e adicione 'Habilitar proteção de rede em Microsoft Defender' como a chave e o valor como '1' para habilitar a Proteção de Rede. (A proteção de rede está desabilitada por padrão)

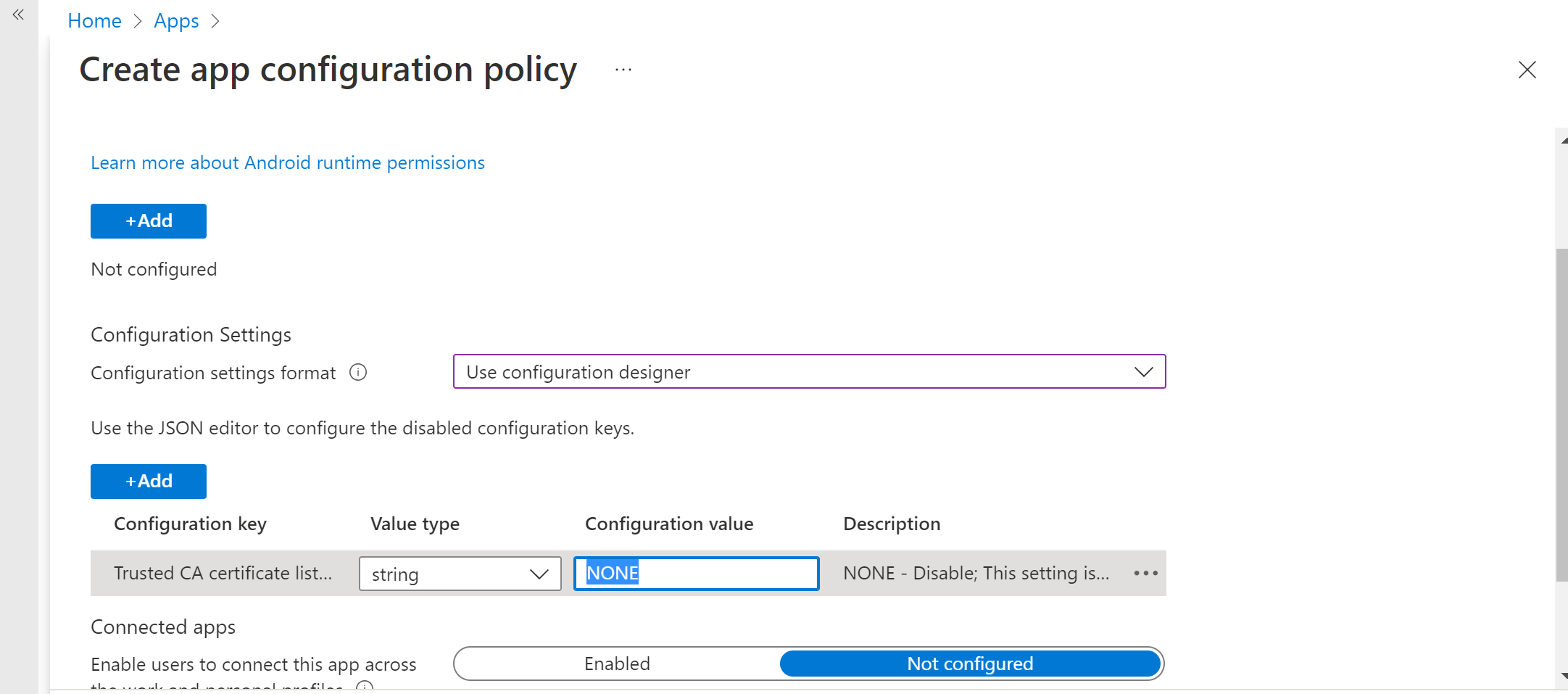

Se sua organização usar CAs raiz que sejam privadas, você deverá estabelecer uma confiança explícita entre Intune (solução MDM) e dispositivos de usuário. Estabelecer confiança ajuda a impedir o Defender de sinalizar CAs raiz como certificados desonestos.

Para estabelecer confiança para os CAs raiz, use 'Lista de certificados de AC confiáveis para Proteção de Rede' como a chave. No valor, adicione a 'lista separada por vírgulas de impressões digitais de certificado (SHA 1)'.

Exemplo de formato de impressão digital a ser adicionado:

50 30 06 09 1d 97 d4 f5 ae 39 f7 cb e7 92 7d 7d 65 2d 34 31, 503006091d97d4f5ae39f7cbe7927d7d652d3431Importante

Os caracteres de impressão digital SHA-1 devem estar com o espaço em branco separado ou não separados.

Esse formato é inválido:

50:30:06:09:1d:97:d4:f5:ae:39:f7:cb:e7:92:7d:7d:65:2d:34:31Quaisquer outros caracteres de separação são inválidos.

Para outras configurações relacionadas à proteção de rede, adicione as chaves a seguir e o valor correspondente apropriado.

Chave de Configuração Descrição Lista de certificados de AC confiáveis para Proteção de Rede Os administradores de segurança gerenciam essa configuração para estabelecer confiança para a AC raiz e certificados autoassinados. Habilitar a proteção de rede no Microsoft Defender 1 – Habilitar, 0- Desabilitar (padrão). Essa configuração é usada pelo administrador de TI para habilitar ou desabilitar os recursos de proteção de rede no aplicativo Defender. Habilitar a privacidade de proteção de rede 1 – Habilitar (padrão), 0 – Desabilitar. Os administradores de segurança gerenciam essa configuração para habilitar ou desabilitar a privacidade na proteção de rede. Permitir que os usuários confiem em redes e certificados 1 – Habilitar, 0 – Desabilitar (padrão). Os administradores de segurança gerenciam essa configuração para habilitar ou desabilitar a experiência do usuário final no aplicativo para confiar e não confiável, redes suspeitas e certificados mal-intencionados. Correção automática de alertas de proteção de rede 1 – Habilitar (padrão), 0 – Desabilitar. Os administradores de segurança gerenciam essa configuração para habilitar ou desabilitar os alertas de correção enviados quando um usuário executa atividades de correção, como alternar para um ponto de acesso Wi-Fi mais seguro ou excluir certificados suspeitos detectados pelo Defender. Gerenciar a detecção de proteção de rede para redes abertas 0 – Desabilitar (padrão), 1 – Modo de Auditoria, 2 – Habilitar. Os administradores de segurança gerenciam essa configuração para desabilitar, auditar ou habilitar a detecção de rede aberta, respectivamente. No modo 'Audit', os alertas são enviados apenas para o portal da ATP sem experiência de usuário final. Para a experiência do usuário, defina a configuração como modo "Habilitar". Gerenciar a detecção de proteção de rede para certificados 0 – Desabilitar, 1 – Modo de auditoria (padrão), 2 – Habilitar. Quando a proteção de rede está habilitada, o modo de auditoria para detecção de certificados é habilitado por padrão. No modo Auditoria, os alertas de notificação são enviados aos administradores do SOC, mas nenhuma notificações do usuário final é exibida ao usuário quando o Defender detecta um certificado incorreto. No entanto, os administradores podem desabilitar essa detecção com 0 como o valor e habilitar a funcionalidade completa do recurso definindo 2 como o valor. Quando o recurso é habilitado com o valor de 2, as notificações do usuário final são enviadas ao usuário quando o Defender detecta um certificado incorreto e os alertas também são enviados para o SOC Administração. Adicione os grupos necessários aos quais a política terá de ser aplicada. Examine e crie a política.

Chave de Configuração Descrição Habilitar a proteção de rede no Microsoft Defender 1: Habilitar

0: Desabilitar (padrão)

Essa configuração é usada pelo administrador de TI para habilitar ou desabilitar os recursos de proteção de rede no aplicativo Defender.Habilitar a privacidade de proteção de rede 1: Habilitar (padrão)

0: Desabilitar

Os administradores de segurança gerenciam essa configuração para habilitar ou desabilitar a privacidade na proteção de rede.Permitir que os usuários confiem em redes e certificados 1

Habilitar

0:Desabilitar (padrão)

Essa configuração é usada por administradores de TI para habilitar ou desabilitar a experiência do usuário final no aplicativo para confiar e não confiável nas redes suspeitas e certificados mal-intencionados.Correção automática de alertas de proteção de rede 1: Habilitar (padrão)

0: Desabilitar

Essa configuração é usada por administradores de TI para habilitar ou desabilitar os alertas de correção enviados quando um usuário faz atividades de correção. Por exemplo, o usuário muda para um ponto de acesso mais seguro Wi-Fi ou exclui certificados suspeitos detectados pelo Defender.Gerenciar a detecção de proteção de rede para redes abertas 0: Desabilitar (padrão)

1: Modo de Auditoria

Os administradores de segurança gerenciam essa configuração para habilitar ou desabilitar a detecção de rede aberta.Gerenciar a detecção de proteção de rede para certificados 0: Desabilitar

1: Modo de auditoria (padrão)

2: Habilitar

Quando a proteção de rede está habilitada, o modo de auditoria para detecção de certificados é habilitado por padrão. No modo de auditoria, os alertas de notificação são enviados aos administradores do SOC, mas nenhuma notificações do usuário final é mostrada quando o Defender detecta um certificado incorreto. Os administradores podem desabilitar essa detecção com o valor 0 ou habilitar a funcionalidade completa do recurso definindo o valor 2. Quando o valor é 2, as notificações do usuário final são enviadas aos usuários e os alertas são enviados aos administradores do SOC quando o Defender detecta um certificado incorreto.Adicione os grupos necessários aos quais a política deve ser aplicada. Examine e crie a política.

Observação

Os usuários precisam habilitar a permissão de local (que é uma permissão opcional); isso permite que o Defender para Ponto de Extremidade examine suas redes e alerte-as quando houver ameaças relacionadas ao WIFI. Se a permissão de localização for negada pelo usuário, o Defender para Ponto de Extremidade só poderá fornecer proteção limitada contra ameaças de rede e protegerá apenas os usuários contra certificados desonestos.

Configurar a integração de toque baixo

Os administradores podem configurar Microsoft Defender para Ponto de Extremidade no modo de integração com toque baixo. Nesse cenário, os administradores criam um perfil de implantação e o usuário é simplesmente necessário para fornecer um conjunto reduzido de permissões para concluir a integração.

A integração com toque baixo do Android está desabilitada por padrão. Os administradores podem habilitá-lo por meio de políticas de configuração de aplicativo no Intune seguindo estas etapas:

Pressione o aplicativo Defender para direcionar o grupo de usuários seguindo estas etapas.

Envie um perfil vpn para o dispositivo do usuário seguindo as instruções aqui.

Em Políticas de configuração do Aplicativo de Aplicativos > , selecione Dispositivos Gerenciados.

Forneça um nome para identificar exclusivamente a política. Selecione 'Android Enterprise' como a Plataforma, o tipo de perfil necessário e 'Microsoft Defender: Antivírus' como o aplicativo de destino. Clique em Avançar.

Adicione permissões de runtime. Selecione Acesso ao local (multa)(Essa permissão não tem suporte para Android 13 ou superior), POST_NOTIFICATIONS e altere o estado permissão para 'Concessão automática'.

Em configurações, selecione 'Usar designer de configuração' e clique em Adicionar.

Selecione Integração de toque baixo e UPN do usuário. Para UPN do Usuário, altere o tipo De valor para 'Variável' e Valor de configuração para 'Nome da Entidade de Usuário' da lista suspensa Habilitar Integração de toque baixo alterando o valor de configuração para 1.

Atribua a política ao grupo de usuários de destino.

Examine e crie a política.

Controles de privacidade

Os seguintes controles de privacidade estão disponíveis para configurar os dados enviados pelo Defender para Ponto de Extremidade de dispositivos Android:

| Relatório de Ameaças | Detalhes |

|---|---|

| Relatório de malware | Os administradores podem configurar o controle de privacidade para o relatório de malware. Se a privacidade estiver habilitada, o Defender para Ponto de Extremidade não enviará o nome do aplicativo de malware e outros detalhes do aplicativo como parte do relatório de alerta de malware. |

| Relatório phish | Os administradores podem configurar o controle de privacidade para relatórios de phishing. Se a privacidade estiver habilitada, o Defender para Ponto de Extremidade não enviará o nome de domínio e os detalhes do site não seguro como parte do relatório de alerta de phishing. |

| Avaliação de vulnerabilidade de aplicativos | Por padrão, somente informações sobre aplicativos instalados no perfil de trabalho são enviadas para avaliação de vulnerabilidade. Os administradores podem desabilitar a privacidade para incluir aplicativos pessoais |

| Proteção de Rede (versão prévia) | Os administradores podem habilitar ou desabilitar a privacidade na proteção de rede. Se estiver habilitado, o Defender não enviará detalhes da rede. |

Configurar o relatório de alerta de privacidade

Os administradores agora podem habilitar o controle de privacidade para o relatório de phishing, o relatório de malware e o relatório de rede enviado por Microsoft Defender para Ponto de Extremidade no Android. Essa configuração garante que o nome do domínio, os detalhes do aplicativo e os detalhes da rede, respectivamente, não sejam enviados como parte do alerta sempre que uma ameaça correspondente for detectada.

Administração Controles de Privacidade (MDM) Use as etapas a seguir para habilitar a privacidade.

Em Microsoft Intune centro de administração, acesse Políticas > de configuração de aplicativo de aplicativos > Adicionar > dispositivos gerenciados.

Dê um nome à política , Plataforma > Android enterprise, selecione o tipo de perfil.

Selecione Microsoft Defender para Ponto de Extremidade como o aplicativo de destino.

Na página Configurações, selecione Usar designer de configuração e selecione Adicionar.

Selecione a configuração de privacidade necessária -

- Ocultar URLs no relatório

- Ocultar URLs no relatório para o perfil pessoal

- Ocultar detalhes do aplicativo no relatório

- Ocultar detalhes do aplicativo no relatório para o perfil pessoal

- Habilitar a privacidade de proteção de rede

Para habilitar a privacidade, insira o valor inteiro como 1 e atribua essa política aos usuários. Por padrão, esse valor é definido como 0 para MDPE no perfil de trabalho e 1 para MDPE no perfil pessoal.

Examine e atribua esse perfil a dispositivos/usuários direcionados.

Controles de privacidade do usuário final

Esses controles ajudam o usuário final a configurar as informações compartilhadas para sua organização.

- Para o perfil de trabalho do Android Enterprise, os controles de usuário final não estarão visíveis. Os administradores controlam essas configurações.

- Para o perfil pessoal do Android Enterprise, o controle é exibido em Configurações> de Privacidade.

- Os usuários veem um alternância para informações de site não seguras, aplicativo mal-intencionado e proteção de rede.

Esses alternâncias só ficarão visíveis se habilitados pelo administrador. Os usuários podem decidir se desejam enviar as informações para sua organização ou não.

Habilitar/desabilitar os controles de privacidade acima não afetará a conformidade do dispositivo marcar ou o acesso condicional.

Configurar a avaliação de vulnerabilidade de aplicativos para dispositivos BYOD

Na versão 1.0.3425.0303 do Microsoft Defender para Ponto de Extremidade no Android, você pode executar avaliações de vulnerabilidade do sistema operacional e aplicativos instalados nos dispositivos móveis integrados.

Observação

A avaliação de vulnerabilidade faz parte do Gerenciamento de Vulnerabilidades do Microsoft Defender no Microsoft Defender para Ponto de Extremidade.

Anotações sobre privacidade relacionada a aplicativos de dispositivos pessoais (BYOD):

- Para o Android Enterprise com um perfil de trabalho, somente serão suportados aplicativos instalados no perfil de trabalho.

- Para outros modos BYOD, por padrão, a avaliação de vulnerabilidade dos aplicativos não será habilitada. No entanto, quando o dispositivo está no modo de administrador, os administradores podem habilitar explicitamente esse recurso por meio de Microsoft Intune para obter a lista de aplicativos instalados no dispositivo. Para obter mais informações, confira detalhes abaixo.

Configurar a privacidade para o modo de administrador do dispositivo

Use as etapas a seguir para habilitar a avaliação de vulnerabilidade de aplicativos de dispositivos no modo de administrador do dispositivo para usuários direcionados.

Observação

Por padrão, isso é desativado para dispositivos registrados com o modo de administrador do dispositivo.

No centro de administração Microsoft Intune , acessePerfis de configuração de dispositivos>>Create perfil e insira as seguintes configurações:

- Plataforma: selecione administrador de dispositivo Android

- Perfil: selecione "Personalizado" e selecione Create.

Na seção Noções básicas, especifique um nome e uma descrição do perfil.

Nas configurações de configuração, selecione Adicionar configuração OMA-URI :

- Nome: insira um nome e uma descrição exclusivos para essa configuração OMA-URI para que você possa encontrá-lo facilmente mais tarde.

- OMA-URI: ./Vendor/MSFT/DefenderATP/DefenderTVMPrivacyMode

- Tipo de dados: selecione Inteiro na lista suspensa.

- Valor: insira 0 para desabilitar a configuração de privacidade (por padrão, o valor é 1)

Selecione Avançar e atribua esse perfil a dispositivos/usuários direcionados.

Configurar a privacidade para o perfil de trabalho do Android Enterprise

O Defender para Ponto de Extremidade dá suporte à avaliação de vulnerabilidade de aplicativos no perfil de trabalho. No entanto, caso você queira desativar esse recurso para usuários direcionados, você pode usar as seguintes etapas:

- Em Microsoft Intune centro de administração, acessePolíticas de configuração do Aplicativode Aplicativos> \>Adicionar>dispositivos gerenciados.

- Dê um nome à política; Plataforma > Android Enterprise; selecione o tipo de perfil.

- Selecione Microsoft Defender para Ponto de Extremidade como o aplicativo de destino.

- Na página Configurações, selecione Usar designer de configuração e adicione DefenderTVMPrivacyMode como a chave e o tipo de valor como Integer

- Para desabilitar a vulnerabilidade dos aplicativos no perfil de trabalho, insira valor como

1e atribua essa política aos usuários. Por padrão, esse valor é definido como0. - Para usuários com conjunto de chaves como

0, o Defender para Ponto de Extremidade envia a lista de aplicativos do perfil de trabalho para o serviço de back-end para avaliação de vulnerabilidade.

- Para desabilitar a vulnerabilidade dos aplicativos no perfil de trabalho, insira valor como

- Selecione Avançar e atribua esse perfil a dispositivos/usuários direcionados.

Ativar ou desativar os controles de privacidade acima não afetará a conformidade do dispositivo marcar ou o acesso condicional.

Configurar a privacidade para o relatório de alerta de phishing

O controle de privacidade do relatório de phish pode ser usado para desabilitar a coleção de informações de nome de domínio ou site no relatório de ameaças de phish. Essa configuração dá às organizações a flexibilidade de escolher se querem coletar o nome de domínio quando um site mal-intencionado ou phish é detectado e bloqueado pelo Defender para Ponto de Extremidade.

Configurar a privacidade para o relatório de alerta de phishing em dispositivos registrados pelo Administrador de Dispositivos Android:

Use as seguintes etapas para ativá-lo para usuários de destino:

No centro de administração Microsoft Intune , acessePerfis de configuração de dispositivos>>Create perfil e insira as seguintes configurações:

- Plataforma: selecione Administrador de dispositivo Android.

- Perfil: selecione "Personalizado" e selecione Create.

Na seção Noções básicas, especifique um nome e uma descrição do perfil.

Nas configurações de configuração, selecione Adicionar configuração OMA-URI :

- Nome: insira um nome e uma descrição exclusivos para essa configuração OMA-URI para que você possa encontrá-lo facilmente mais tarde.

- OMA-URI: ./Vendor/MSFT/DefenderATP/DefenderExcludeURLInReport

- Tipo de dados: selecione Inteiro na lista suspensa.

- Valor: insira 1 para habilitar a configuração de privacidade. O valor padrão é 0.

Selecione Avançar e atribua esse perfil a dispositivos/usuários direcionados.

O uso desse controle de privacidade não afetará a conformidade do dispositivo marcar ou o acesso condicional.

Configurar privacidade para relatório de alerta de phishing no perfil de trabalho do Android Enterprise

Use as seguintes etapas para ativar a privacidade para usuários direcionados no perfil de trabalho:

- Em Microsoft Intune centro de administração e acessePolíticas> de configuração de aplicativo de aplicativos>Adicionar>dispositivos gerenciados.

- Dê um nome à política, Plataforma > Android Enterprise, selecione o tipo de perfil.

- Selecione Microsoft Defender para Ponto de Extremidade como o aplicativo de destino.

- Na página Configurações, selecione Usar designer de configuração e adicione DefenderExcludeURLInReport como a chave e o tipo de valor como Integer.

- Insira 1 para habilitar a privacidade. O valor padrão é 0.

- Selecione Avançar e atribua esse perfil a dispositivos/usuários direcionados.

Ativar ou desativar os controles de privacidade acima não afetará a conformidade do dispositivo marcar ou o acesso condicional.

Configurar privacidade para relatório de ameaças de malware

O controle de privacidade do relatório de ameaças de malware pode ser usado para desabilitar a coleção de detalhes do aplicativo (nome e informações de pacote) do relatório de ameaças de malware. Essa configuração dá às organizações a flexibilidade de escolher se querem coletar o nome do aplicativo quando um aplicativo mal-intencionado é detectado.

Configurar a privacidade para o relatório de alerta de malware em dispositivos registrados pelo Administrador de Dispositivos Android:

Use as seguintes etapas para ativá-lo para usuários de destino:

No centro de administração Microsoft Intune , acessePerfis de configuração de dispositivos>>Create perfil e insira as seguintes configurações:

- Plataforma: selecione Administrador de dispositivo Android.

- Perfil: selecione "Personalizado" e selecione Create.

Na seção Noções básicas, especifique um nome e uma descrição do perfil.

Nas configurações de configuração, selecione Adicionar configuração OMA-URI :

- Nome: insira um nome e uma descrição exclusivos para essa configuração OMA-URI para que você possa encontrá-lo facilmente mais tarde.

- OMA-URI: ./Vendor/MSFT/DefenderATP/DefenderExcludeAppInReport

- Tipo de dados: selecione Inteiro na lista suspensa.

- Valor: insira 1 para habilitar a configuração de privacidade. O valor padrão é 0.

Selecione Avançar e atribua esse perfil a dispositivos/usuários direcionados.

O uso desse controle de privacidade não afetará a conformidade do dispositivo marcar ou o acesso condicional. Por exemplo, dispositivos com um aplicativo mal-intencionado sempre terão um nível de risco de "Médio".

Configurar privacidade para relatório de alerta de malware no perfil de trabalho do Android Enterprise

Use as seguintes etapas para ativar a privacidade para usuários direcionados no perfil de trabalho:

- Em Microsoft Intune centro de administração e acessePolíticas> de configuração de aplicativo de aplicativos>Adicionar>dispositivos gerenciados.

- Dê um nome à política, Plataforma > Android Enterprise, selecione o tipo de perfil.

- Selecione Microsoft Defender para Ponto de Extremidade como o aplicativo de destino.

- Na página Configurações, selecione Usar designer de configuração e adicione DefenderExcludeAppInReport como o tipo de chave e valor como Integer

- Insira 1 para habilitar a privacidade. O valor padrão é 0.

- Selecione Avançar e atribua esse perfil a dispositivos/usuários direcionados.

O uso desse controle de privacidade não afetará a conformidade do dispositivo marcar ou o acesso condicional. Por exemplo, dispositivos com um aplicativo mal-intencionado sempre terão um nível de risco de "Médio".

Desabilitar a saída

O Defender para Ponto de Extremidade dá suporte à implantação sem o botão de saída no aplicativo para impedir que os usuários saiam do aplicativo Defender. Isso é importante para impedir que os usuários alterem o dispositivo. Use as seguintes etapas para configurar a saída de desabilitar:

- Em Microsoft Intune centro de administração, acesse Políticas > deconfiguração de aplicativode aplicativos>Adicionar>dispositivos gerenciados.

- Dê um nome à política, selecione Plataforma > Android Enterprise e selecione o tipo de perfil.

- Selecione Microsoft Defender para Ponto de Extremidade como o aplicativo de destino.

- Na página Configurações, selecione Usar designer de configuração e adicione Desabilitar Sair como a chave e Integer como o tipo de valor.

- Por padrão, Desabilite Sair = 1 para perfis de trabalho de propriedade pessoal do Android Enterprise, totalmente gerenciados, perfis de propriedade da empresa pessoalmente habilitados e 0 para o modo de administrador de dispositivo.

- Os administradores precisam fazer Desabilitar Sair = 0 para habilitar o botão de saída no aplicativo. Os usuários poderão ver o botão de saída depois que a política for pressionada.

- Selecione Avançar e atribua esse perfil a dispositivos e usuários direcionados.

Importante

Esse recurso está em Visualização Pública. As informações a seguir referem-se ao produto pré-relacionado que pode ser substancialmente modificado antes de ser lançado comercialmente. A Microsoft não faz garantias, expressas ou implícitas, quanto às informações fornecidas aqui.

Marcação de dispositivo

O Defender para Ponto de Extremidade no Android permite marcar em massa os dispositivos móveis durante a integração, permitindo que os administradores configurem marcas por meio de Intune. Administração pode configurar as marcas de dispositivo por meio de Intune por meio de políticas de configuração e empurrá-las para dispositivos do usuário. Depois que o Usuário instala e ativa o Defender, o aplicativo cliente passa as marcas do dispositivo para o Portal de Segurança. As marcas de dispositivo aparecem em relação aos dispositivos no Inventário de Dispositivos.

Use as seguintes etapas para configurar as marcas de dispositivo:

Em Microsoft Intune centro de administração, acesse Políticas > deconfiguração de aplicativode aplicativos>Adicionar>dispositivos gerenciados.

Dê um nome à política, selecione Plataforma > Android Enterprise e selecione o tipo de perfil.

Selecione Microsoft Defender para Ponto de Extremidade como o aplicativo de destino.

Na página Configurações, selecione Usar designer de configuração e adicione DefenderDeviceTag como a chave e o tipo de valor como Cadeia de caracteres.

- Administração pode atribuir uma nova marca adicionando a chave DefenderDeviceTag e definindo um valor para a marca do dispositivo.

- Administração pode editar uma marca existente modificando o valor da chave DefenderDeviceTag.

- Administração pode excluir uma marca existente removendo a chave DefenderDeviceTag.

Clique em Avançar e atribua essa política a dispositivos e usuários direcionados.

Observação

O aplicativo Defender precisa ser aberto para que as marcas sejam sincronizadas com Intune e passadas para o Portal de Segurança. Pode levar até 18 horas para as marcas refletirem no portal.

Artigos relacionados

- Visão geral do Microsoft Defender para Ponto de Extremidade para Android

- Implantar o Microsoft Defender para Ponto de Extremidade para Android com o Microsoft Intune

Dica

Você deseja aprender mais? Engage com a comunidade de Segurança da Microsoft em nossa Comunidade Tecnológica: Microsoft Defender para Ponto de Extremidade Tech Community.

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de