ETAPA 2: configurar seus dispositivos para se conectar ao serviço Defender para Ponto de Extremidade usando um proxy

Aplica-se a:

- Plano 1 do Microsoft Defender para Ponto de Extremidade

- Plano 2 do Microsoft Defender para Ponto de Extremidade

- Microsoft Defender XDR

Deseja experimentar o Defender para Ponto de Extremidade? Inscreva-se para uma avaliação gratuita.

Importante

Não há suporte para dispositivos configurados para tráfego somente IPv6.

O sensor Defender para Ponto de Extremidade exige que o WinHTTP (Microsoft Windows HTTP) reporte dados do sensor e se comunique com o serviço Defender para Ponto de Extremidade. O sensor do Defender para Ponto de Extremidade inserido é executado no contexto do sistema usando a conta LocalSystem.

Dica

Para organizações que usam proxies avançados como um gateway para a Internet, você pode usar a proteção de rede para investigar eventos de conexão que ocorrem por trás de proxies avançados.

A configuração WinHTTP é independente das configurações de proxy de navegação da Internet do Windows (WinINet) (consulte WinINet vs. WinHTTP). Ele só pode descobrir um servidor proxy usando os seguintes métodos de descoberta:

Métodos de descoberta automática:

Proxy transparente

Protocolo de Descoberta Automática de Proxy da Web (WPAD)

Observação

Se você estiver usando proxy transparente ou WPAD na topologia de rede, não precisará de configurações especiais.

Configuração manual de proxy estático:

Configuração baseada em registro

WinHTTP configurado usando o comando netsh: adequado apenas para áreas de trabalho em uma topologia estável (por exemplo: uma área de trabalho em uma rede corporativa atrás do mesmo proxy)

Observação

Os proxies antivírus e EDR do Defender podem ser definidos de forma independente. Nas seções a seguir, esteja ciente dessas distinções.

Configure o servidor proxy manualmente usando um proxy estático baseado no registro

Configure um proxy estático baseado em registro para o sensor EDR (detecção e resposta do Defender para Ponto de Extremidade) para relatar dados de diagnóstico e se comunicar com os serviços do Defender para Ponto de Extremidade se um computador não tiver permissão para se conectar à Internet.

Observação

Ao usar essa opção em Windows 10 ou Windows 11 ou Windows Server 2019 ou Windows Server 2022, é recomendável ter o seguinte build (ou posterior) e a reversão cumulativa de atualização:

- Windows 11

- Windows 10, versão 1809 ou Windows Server 2019 ou Windows Server 2022 –https://support.microsoft.com/kb/5001384

- Windows 10, versão 1909 –https://support.microsoft.com/kb/4601380

- Windows 10, versão 2004 –https://support.microsoft.com/kb/4601382

- Windows 10, versão 20H2 –https://support.microsoft.com/kb/4601382

Essas atualizações melhoram a conectividade e a confiabilidade do canal CNC (Comando e Controle).

O proxy estático é configurável por meio da política de grupo (GP), ambas as configurações em valores de política de grupo devem ser configuradas para o servidor proxy para usar o EDR. A política de grupo está disponível em Modelos Administrativos.

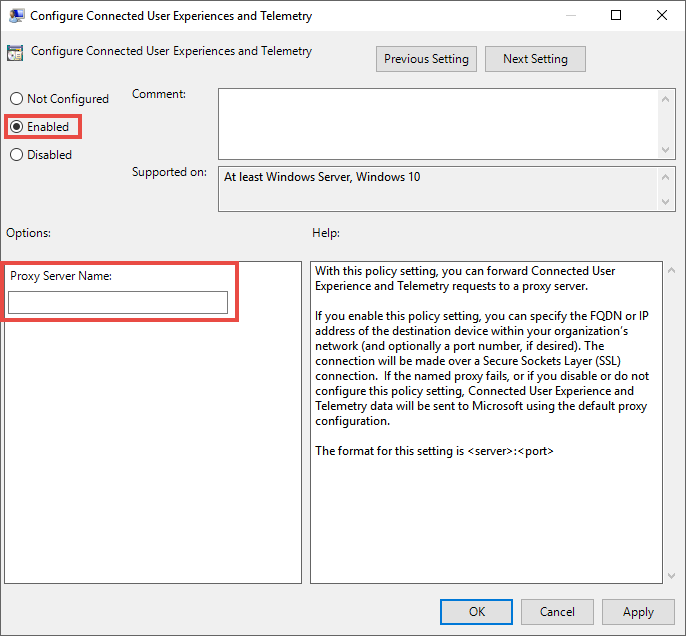

Modelos administrativos > Compilações de coleta e visualização de dados de componentes >> do Windows configuram o uso de proxy autenticado para o Serviço de Telemetria e Experiência do Usuário Conectado.

Defina-o como Habilitado e selecione Desabilitar o uso de Proxy Autenticado.

Modelos administrativos > Compilações de coleta e visualização de dados de componentes >> do Windows Configuram experiências de usuário conectadas e telemetria:

Configure o proxy.

| Política de grupo | Chave do Registro | Entrada do Registro | Valor |

|---|---|---|---|

| Configurar o uso de proxy autenticado para a experiência do usuário conectado e o serviço de telemetria | HKLM\Software\Policies\Microsoft\Windows\DataCollection |

DisableEnterpriseAuthProxy |

1 (REG_DWORD) |

| Configurar experiências de usuário conectadas e telemetria | HKLM\Software\Policies\Microsoft\Windows\DataCollection |

TelemetryProxyServer |

servername:port or ip:port Por exemplo: 10.0.0.6:8080 (REG_SZ) |

Observação

Se você estiver usando a configuração 'TelemetryProxyServer' em dispositivos que de outra forma estão completamente offline, o que significa que o sistema operacional não pode se conectar para a lista de revogação de certificado online ou Windows Update, então é necessário adicionar a configuração PreferStaticProxyForHttpRequest de registro adicional com um valor de 1.

O local do caminho do registro pai para "PreferStaticProxyForHttpRequest" é "HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Advanced Threat Protection"

O seguinte comando pode ser usado para inserir o valor do registro no local correto:

reg add "HKLM\SOFTWARE\Policies\Microsoft\Windows Advanced Threat Protection" /v PreferStaticProxyForHttpRequest /t REG_DWORD /d 1 /f

O valor do registro acima é aplicável apenas começando com MsSense.exe versão 10.8210.* e posterior, ou versão 10.8049.* e posterior.

Configurar um proxy estático para Microsoft Defender Antivírus

Microsoft Defender proteção fornecida pela nuvem antivírus fornece proteção quase instantânea e automatizada contra ameaças novas e emergentes. Observe que a conectividade é necessária para indicadores personalizados quando o Defender Antivírus é sua solução anti-malware ativa. Para o EDR no modo de bloco , há uma solução anti-malware primária ao usar uma solução que não é da Microsoft.

Configure o proxy estático usando o Política de Grupo disponível em Modelos Administrativos:

Modelos administrativos > Componentes > do Windows Microsoft Defender Antivírus > Definir servidor proxy para se conectar à rede.

Defina-o como Habilitado e defina o servidor proxy. Observe que a URL deve ter http:// ou https://. Para versões com suporte para https://, consulte Gerenciar Microsoft Defender atualizações antivírus.

Na chave

HKLM\Software\Policies\Microsoft\Windows Defenderdo registro, a política define o valorProxyServerdo registro como REG_SZ.O valor

ProxyServerdo registro usa o seguinte formato de cadeia de caracteres:<server name or ip>:<port>Por exemplo: http://10.0.0.6:8080

Observação

Se você estiver usando a configuração de proxy estático em dispositivos que de outra forma estão completamente offline, o que significa que o sistema operacional não pode se conectar para a lista de revogação de certificado online ou Windows Update, então é necessário adicionar a configuração de registro adicional SSLOptions com um valor dword de 0. O local do caminho do registro pai para "SSLOptions" é "HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender\Spynet"

Para fins de resiliência e a natureza em tempo real da proteção fornecida pela nuvem, Microsoft Defender Antivírus armazenará em cache o último proxy de trabalho conhecido. Verifique se a solução proxy não executa a inspeção SSL. Isso interromperá a conexão de nuvem segura.

Microsoft Defender Antivírus não usará o proxy estático para se conectar ao Windows Update ou ao Microsoft Update para baixar atualizações. Em vez disso, ele usará um proxy em todo o sistema se configurado para usar Windows Update ou a fonte de atualização interna configurada de acordo com a ordem de fallback configurada.

Se necessário, você pode usar modelos administrativos componentes > do Windows Microsoft Defender Antivírus >> Definir configuração automática de proxy (.pac) para se conectar à rede. Se você precisar configurar configurações avançadas com vários proxies, use Modelos Administrativos Componentes > do Windows Microsoft Defender Antivírus >> Definir endereços para ignorar o servidor proxy e impedir que Microsoft Defender Antivírus use um servidor proxy para esses destinos.

Você pode usar o PowerShell com o Set-MpPreference cmdlet para configurar estas opções:

- ProxyBypass

- ProxyPacUrl

- ProxyServer

Observação

Para usar o proxy corretamente, configure estas três configurações de proxy diferentes:

- Microsoft Defender para Ponto de Extremidade (MDPE)

- AV (Antivírus)

- EDR (Detecção e Resposta de Ponto de Extremidade)

Configurar o servidor proxy manualmente usando o comando netsh

Use netsh para configurar um proxy estático de todo o sistema.

Observação

- Isso afetará todos os aplicativos, incluindo serviços do Windows que usam WinHTTP com proxy padrão.

Abra uma linha de comando com privilégios elevados:

- Vá para Iniciar e digite cmd.

- Clique com o botão direito do mouse em Prompt de Comando e selecione Executar como administrador.

Insira o seguinte comando e pressione Enter:

netsh winhttp set proxy <proxy>:<port>Por exemplo:

netsh winhttp set proxy 10.0.0.6:8080

Para redefinir o proxy winhttp, insira o seguinte comando e pressione Enter:

netsh winhttp reset proxy

Para saber mais, veja Sintaxe, Contextos e Formatação do Comando Netsh.

Próxima etapa

Artigos relacionados

- Ambientes desconectados, proxies e Microsoft Defender para Ponto de Extremidade

- Usar Política de Grupo configurações para configurar e gerenciar Microsoft Defender Antivírus

- Dispositivos Windows Integrados

- Solucionar problemas de integração Microsoft Defender para Ponto de Extremidade

- Integrar dispositivos sem acesso à Internet ao Microsoft Defender para Ponto de Extremidade

Dica

Você deseja aprender mais? Engage com a comunidade de Segurança da Microsoft em nossa Comunidade Tecnológica: Microsoft Defender para Ponto de Extremidade Tech Community.

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de