Detecção e resposta de ponto de extremidade no modo de bloco

Aplica-se a:

- Plano 2 do Microsoft Defender para Ponto de Extremidade

- Microsoft Defender XDR

- Microsoft Defender Antivírus

Plataformas

- Windows

Deseja experimentar o Defender para Ponto de Extremidade? Inscreva-se para uma avaliação gratuita.

Este artigo descreve o EDR no modo de bloco, que ajuda a proteger dispositivos que estão executando uma solução antivírus não Microsoft (com Microsoft Defender Antivírus no modo passivo).

O que é o EDR no modo de bloco?

A detecção e resposta de ponto de extremidade (EDR) no modo de bloco fornece proteção adicional contra artefatos mal-intencionados quando Microsoft Defender Antivírus não é o produto antivírus primário e está em execução no modo passivo. O EDR no modo de bloco está disponível no Plano 2 do Defender para Ponto de Extremidade.

Importante

O EDR no modo de bloco não pode fornecer toda a proteção disponível quando Microsoft Defender proteção antivírus em tempo real está no modo passivo. Alguns recursos que dependem de Microsoft Defender Antivírus para ser a solução antivírus ativa não funcionarão, como os seguintes exemplos:

- A proteção em tempo real, incluindo a verificação de acesso e a verificação agendada, não está disponível quando Microsoft Defender Antivírus está no modo passivo. Para saber mais sobre as configurações da política de proteção em tempo real, consulte Habilitar e configurar Microsoft Defender proteção always-on do Antivírus.

- Recursos como proteção de rede e indicadores e regras de redução de superfície de ataque (hash de arquivo, endereço ip, URL e certificados) só estão disponíveis quando Microsoft Defender Antivírus estiver em execução no modo ativo. Espera-se que sua solução antivírus que não seja da Microsoft inclua esses recursos.

O EDR no modo de bloco funciona nos bastidores para corrigir artefatos mal-intencionados detectados pelas funcionalidades do EDR. Esses artefatos podem ter sido perdidos pelo produto antivírus primário, que não é da Microsoft. O EDR no modo de bloco permite que Microsoft Defender Antivírus tomem ações em detecções de EDR comportamentais e pós-violação.

O EDR no modo de bloco é integrado com recursos de gerenciamento de vulnerabilidades & ameaças. A equipe de segurança da sua organização recebe uma recomendação de segurança para ativar o EDR no modo de bloco se ele ainda não estiver habilitado.

Dica

Para obter a melhor proteção, implante Microsoft Defender para Ponto de Extremidade linhas de base.

Assista a este vídeo para saber por que e como ativar a detecção e resposta do ponto de extremidade (EDR) no modo de bloco, habilitar o bloqueio comportamental e a contenção em cada estágio, desde a pré-violação até a pós-violação.

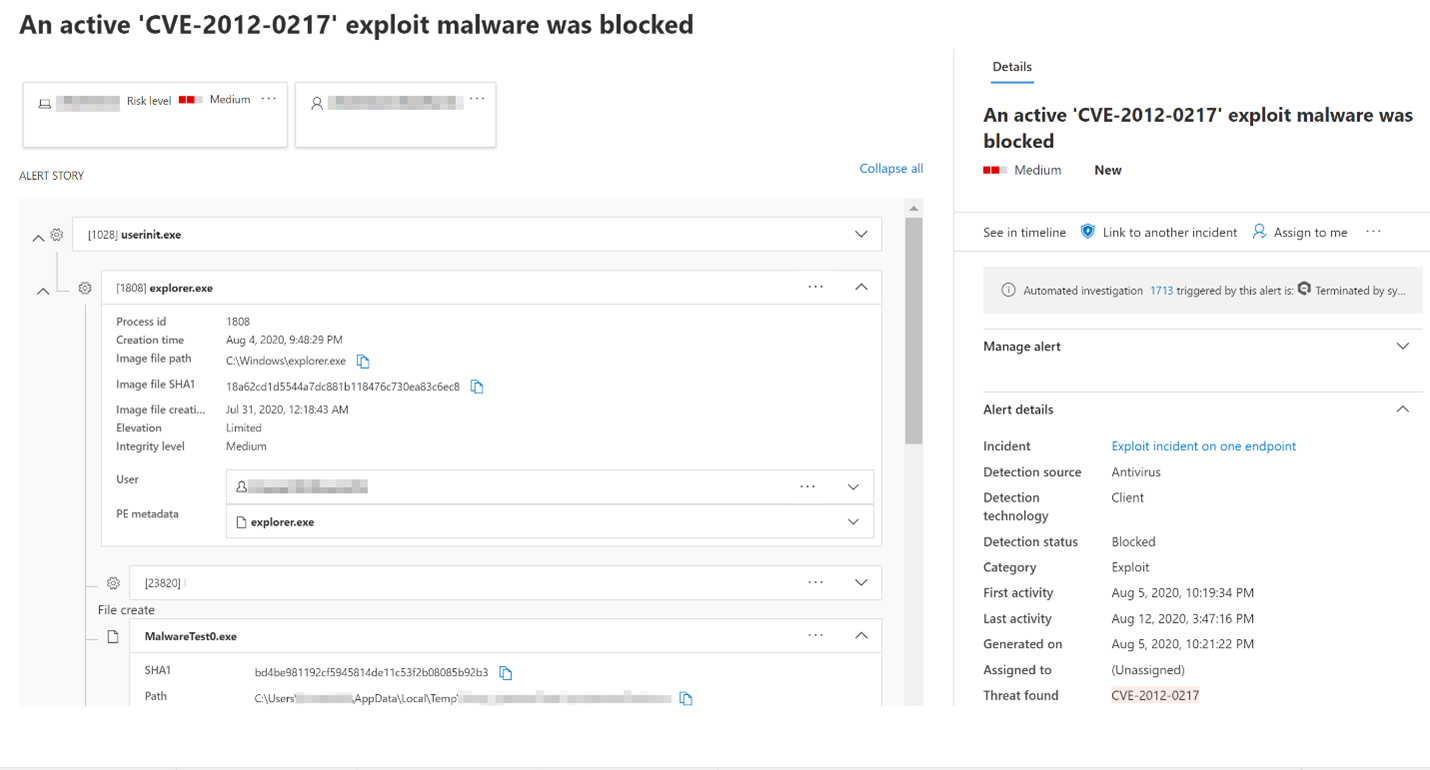

O que acontece quando algo é detectado?

Quando o EDR no modo de bloco é ativado e um artefato mal-intencionado é detectado, o Defender para Ponto de Extremidade corrige esse artefato. Sua equipe de operações de segurança vê o status de detecção como Bloqueado ou Impedido no Centro de Ações, listado como ações concluídas. A imagem a seguir mostra uma instância de software indesejado que foi detectada e corrigida por meio do EDR no modo de bloco:

Habilitar o EDR no modo de bloco

Importante

- Verifique se os requisitos são atendidos antes de ativar o EDR no modo de bloco.

- As licenças do Plano 2 do Defender para Ponto de Extremidade são necessárias.

- Começando com a versão da plataforma 4.18.2202.X, você pode definir o EDR no modo de bloco para direcionar grupos de dispositivos específicos usando Intune CSPs. Você pode continuar a definir o EDR no modo de bloco em todo o locatário no portal Microsoft Defender.

- O EDR no modo de bloco é recomendado principalmente para dispositivos que estão executando Microsoft Defender Antivírus no modo passivo (uma solução antivírus não Microsoft está instalada e ativa no dispositivo).

Portal do Microsoft Defender

Acesse o portal Microsoft Defender (https://security.microsoft.com/) e entre.

Escolha Configurações>de pontos de extremidadeRecursos avançados>gerais>.

Role para baixo e ative Habilitar EDR no modo de bloco.

Intune

Para criar uma política personalizada no Intune, consulte Implantar OMA-URIs para direcionar um CSP por meio de Intune e uma comparação com o local.

Para obter mais informações sobre o Defender CSP usado para EDR no modo de bloco, consulte "Configuração/PassivoRemediação" em Defender CSP.

Requisitos para EDR no modo de bloco

A tabela a seguir lista os requisitos para o EDR no modo de bloco:

| Requisito | Detalhes |

|---|---|

| Permissões | Você deve ter a função administrador global ou administrador de segurança atribuída em Microsoft Entra ID. Para obter mais informações, consulte Permissões básicas. |

| Sistema operacional | Os dispositivos devem estar executando uma das seguintes versões do Windows: - Windows 11 - Windows 10 (todas as versões) – Windows Server 2019 ou posterior – Windows Server, versão 1803 ou posterior - Windows Server 2016 e Windows Server 2012 R2 (com a nova solução de cliente unificada) |

| Microsoft Defender para Ponto de Extremidade Plano 2 | Os dispositivos devem ser integrados ao Defender para Ponto de Extremidade. Confira os seguintes artigos: - Requisitos mínimos para Microsoft Defender para Ponto de Extremidade - Integrar dispositivos e configurar recursos Microsoft Defender para Ponto de Extremidade - Integrar servidores Windows ao serviço Defender para Ponto de Extremidade - Nova funcionalidade Windows Server 2012 R2 e 2016 na solução unificada moderna (Há suporte para EDR no modo de bloco no Windows Server 2016 e Windows Server 2012 R2?) |

| Microsoft Defender Antivírus | Os dispositivos devem ter Microsoft Defender Antivírus instalado e em execução no modo ativo ou passivo. Confirme Microsoft Defender Antivírus está no modo ativo ou passivo. |

| Proteção fornecida na nuvem | Microsoft Defender Antivírus deve ser configurado para que a proteção entregue na nuvem esteja habilitada. |

| Microsoft Defender plataforma Antivírus | Os dispositivos devem estar atualizados. Para confirmar, usando o PowerShell, execute o cmdlet Get-MpComputerStatus como administrador. Na linha AMProductVersion , você deve ver 4.18.2001.10 ou superior. Para saber mais, consulte Gerenciar atualizações do Microsoft Defender Antivírus e aplicar linhas de base. |

| mecanismo antivírus Microsoft Defender | Os dispositivos devem estar atualizados. Para confirmar, usando o PowerShell, execute o cmdlet Get-MpComputerStatus como administrador. Na linha AMEngineVersion , você deve ver 1.1.16700.2 ou superior. Para saber mais, consulte Gerenciar atualizações do Microsoft Defender Antivírus e aplicar linhas de base. |

Importante

Para obter o melhor valor de proteção, verifique se sua solução antivírus está configurada para receber atualizações regulares e recursos essenciais e que suas exclusões estejam configuradas. O EDR no modo de bloco respeita exclusões definidas para Microsoft Defender Antivírus, mas não indicadores definidos para Microsoft Defender para Ponto de Extremidade.

Confira também

Dica

Você deseja aprender mais? Engage com a comunidade de Segurança da Microsoft em nossa Comunidade Tecnológica: Microsoft Defender para Ponto de Extremidade Tech Community.

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de