Administrando e configurando o agente do UNIX/Linux

Importante

Esta versão do Operations Manager chegou ao fim do suporte. Recomendamos que você atualize para o Operations Manager 2022.

Este artigo descreve as opções para administrar e configurar o agente UNIX/Linux para o System Center – Operations Manager.

Diretórios de agente

OMI (Infraestrutura de Gerenciamento Aberto) é instalado no diretório:

/opt/omiInstala o agente do UNIX/Linux para o diretório:

/opt/microsoft/scx/O agente do UNIX/Linux mantém arquivos de log no diretório:

/var/opt/microsoft/scx/log/O OMI mantém arquivos de log no diretório:

/var/opt/omi/log/Arquivos de configuração do agente, incluindo certificados, são armazenados no diretório:

/etc/opt/microsoft/scx/Arquivos de configuração OMI são armazenados no diretório:

/etc/opt/omi

Ferramentas de administração do agente

Nesta seção, encontram-se ferramentas para administrar e configurar o agente do UNIX/Linux.

Executando as ferramentas de administração do agente

As ferramentas para configurar o agente de UNIX/Linux estão localizadas no diretório:

/opt/microsoft/scx/bin/tools

Scxadmin

A ferramenta scxadmin é usada para controlar o estado do agente UNIX/Linux (iniciar, parar ou reiniciar) e controlar o registro em log executado pelo agente. O uso da ferramenta pode ser exibido com o comando a seguir: scxadmin -?

# /opt/microsoft/scx/bin/tools/scxadmin -?

Usage: scxadmin

Generic options (for all commands)

[-quiet] Set quiet mode (no output)

General Options

scxadmin -version

Service Management

scxadmin {-start|-stop|-restart|-status} [all|cimom|provider]

Providers Management

scxadmin -config-list {RunAs}

scxadmin -config-set {RunAs} {CWD=<directory>|ChRootPath=<directory>|AllowRoot={true|false}}

scxadmin -config-reset {RunAs} [CWD|ChRootPath|AllowRoot]

Log Configuration Management

scxadmin {-log-list|-log-rotate|-log-reset} [all|cimom|provider]

scxadmin -log-set [all|cimom|provider] {verbose|intermediate|errors}

scxadmin -log-set provider {{FILE:<path>|STDOUT}:<module-id>={SUPPRESS|ERROR|WARNING|INFO|TRACE|HYSTERICAL}}

scxadmin {-log-reset|-log-remove} provider [{FILE:<path>|STDOUT}]

Exemplos

Reiniciando o agente:

cd /opt/microsoft/scx/bin/tools/

./scxadmin -restart

Aumente todos os registros em log para o nível intermediário:

cd /opt/microsoft/scx/bin/tools/

./scxadmin –log-set all intermediate

scxsslconfig

A ferramenta scxsslconfig é usada para gerar o certificado no . Essa ferramenta é útil para corrigir problemas em que o nome de domínio totalmente qualificado não pode ser determinado do próprio host UNIX ou Linux, ou o FQDN conhecido pelo host UNIX/Linux não corresponde ao FQDN usado pelo servidor de gerenciamento para acessar o host.

Observação

O certificado gerado precisa ser assinado pelo servidor do Operations Manager para ser usado na comunicação do WS-Management. Substituir um certificado assinado anteriormente exigirá que o certificado seja assinado novamente.

O uso da ferramenta scxsslconfig pode ser exibido com o seguinte comando:

# /opt/microsoft/scx/bin/tools/scxsslconfig -?

Usage: /opt/microsoft/scx/bin/tools/.scxsslconfig [-v] [-s days] [-e days] [-d domain] [-h host] [-g targetpath]

-v - toggle debug flag

-g targetpath - generate certificates in targetpath

-s days - days to offset valid start date with (0)

-e days - days to offset valid end date with (3650)

-f - force certificate to be generated even if one exists

-d domain - domain name

-h host - host name

-b bits - number of key bits

-? - this help message

Exemplos

Gerar o certificado, forçar a substituição de um certificado existente, com a saída detalhada:

cd /opt/microsoft/scx/bin/tools/

. setup.sh

/opt/microsoft/scx/bin/tools/scxsslconfig -f -v

Gerar o certificado, forçar a substituição de um certificado existente, com um nome de host especificado e o nome de domínio DNS:

cd /opt/microsoft/scx/bin/tools/

. setup.sh

/opt/microsoft/scx/bin/tools/scxsslconfig -f -h myserver -d contoso.com

Tópicos adicionais de configuração

Criptografias SSL

Se necessário, a lista de criptografia SSL usada pelo agente do UNIX/Linux pode ser personalizada. Para obter mais informações sobre essa configuração, consulte o artigo Configurando criptografias SSL .

Especificando um caminho alternativo temporário para scripts

Se você criar uma regra de Script do UNIX/Linux ou monitor em um pacote de gerenciamento personalizado, o conteúdo do script será gravado em um arquivo em /tmp no computador do agente antes de ser executado. Você poderá especificar um diretório alternativo para a execução do script. Para especificar um diretório alternativo, substitua o link simbólico em: /etc/opt/microsoft/scx/conf/tmpdir para apontar para outro diretório. O destino do link simbólico deve ser gravável pela conta do usuário definida na Conta de Ação UNIX/Linux ou em perfis RunAs da conta privilegiada UNIX/Linux.

Universal Linux – nome/versão do sistema operacional

O Agente Universal Linux, que oferece suporte a sistemas operacionais Linux como CentOS, Debian GNU/Linux, Oracle Linux e Ubuntu Server, analisa os arquivos de versão para determinar a versão e o nome do sistema operacional do host. Se necessário, essas propriedades podem ser personalizadas. Para personalizar as propriedades do sistema operacional apresentadas para o Operations Manager para um host do Agente Universal Linux, use o procedimento a seguir:

Criar o arquivo disablereleasefileupdates no diretório: /etc/opt/microsoft/scx/conf/.

touch /etc/opt/microsoft/scx/conf/disablereleasefileupdates

Se esse arquivo existir, o agente não tentará atualizar as propriedades do sistema operacional retornadas ao Operations Manager. Isso garante que as personalizações sejam preservadas.

Edite o arquivo scx-release no diretório: /etc/opt/microsoft/scx/conf Este arquivo tem o formato:

OSName=CentOS

OSVersion=6.0

OSFullName=CentOS 6.0 (x86_64)

OSAlias=UniversalR

OSManufacturer=

Os valores das propriedades OSName, OSVersione OSFullName podem ser editados para refletir os valores personalizados.

Observação

A propriedade OSAlias não deve ser editada. Todas as propriedades nesse arquivo (exceto OSManufacturer) são obrigatórias e não devem ser nulas.

Observação

A atualização a seguir é aplicável ao Operations Manager 2019 UR1 e versões posteriores.

Aprimoramentos de desempenho e confiabilidade no agente do Linux

Para melhorar a confiabilidade no Operations Manager 2019 UR1 e posterior, foi introduzido um processo separado de envio da pulsação. Anteriormente, os threads de coleta de desempenho e pulsação eram executados no mesmo contexto de processo. Devido a isso, qualquer atraso na coleta de dados de desempenho afetava a disponibilidade do sistema.

Com essa alteração, durante a coleta de pulsação, agora é possível ver o processo adicional omiagent em execução no usuário omi.

Para melhorar a confiabilidade, é usado um processo separado para enviar a pulsação. Durante a coleta de pulsação, é possível ver o processo adicional omiagent em execução no usuário omi.

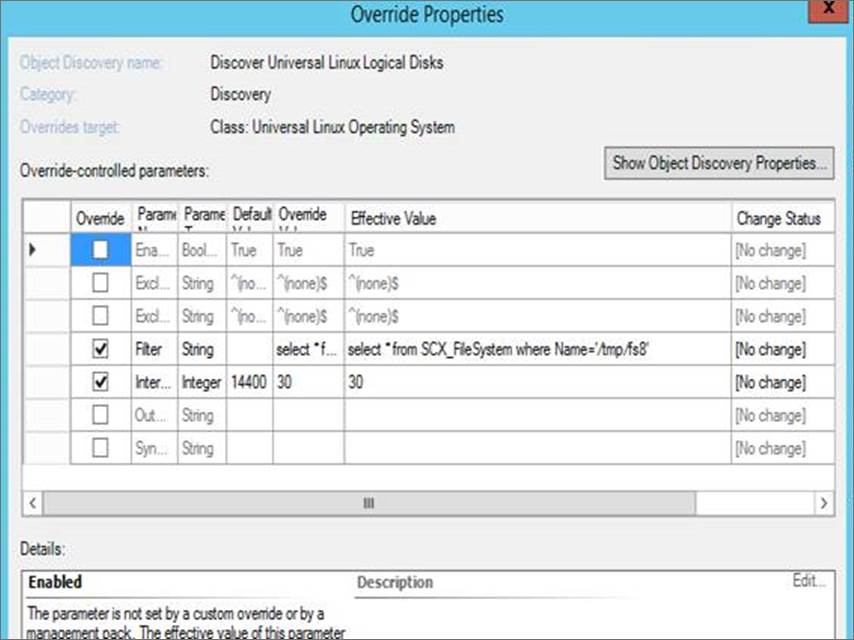

Para melhorar o desempenho, a variável do Filtro X-Plat é introduzida na substituição. Você pode substituir o comportamento de descoberta/monitoramento do pacote de gerenciamento do X-Plat introduzindo consultas WQL no parâmetro Filtro. Isso ajuda a restringir o monitoramento a entidades de interesse.

Além disso, para evitar o preenchimento rápido do espaço em disco, o log do SCX é reduzido de Informações para Aviso.

Aqui está um exemplo de como você pode configurar uma substituição usando a variável Filter :

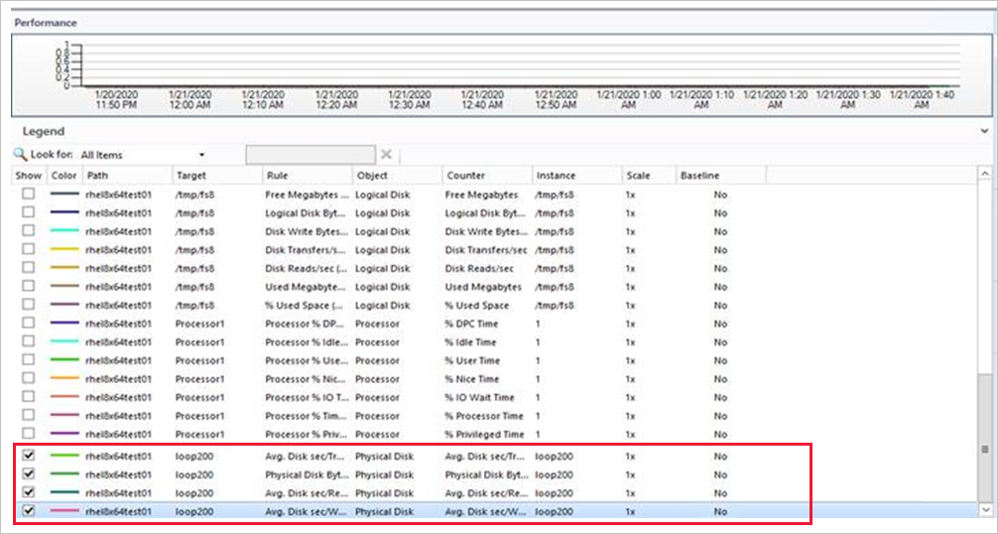

Se quiser obter apenas os dados para loop200, use a seguinte consulta na variável Filtro:

select * from SCX_DiskDrive where DeviceID=loop200

Agora, você verá somente os dados do disco "loop200" no modo de exibição de desempenho.

Observação

A atualização a seguir é aplicável ao Operations Manager 2019 UR3 e versões posteriores. Em versões anteriores do Operations Manager, as alterações nas configurações de nível de log dos processos OMI exigiam a reinicialização do agente. Com o Operations Manager 2019 UR3, as configurações de nível de log podem ser alteradas sem a necessidade de reiniciar o agente.

Alterações dinâmicas em configurações de nível de log sem reinicialização do agente

Você pode alterar as configurações de nível de log sem precisar reiniciar o agente.

Use as seguintes etapas:

Modifique o arquivo omiserver.conf e atualize o novo nível de log:

loglevel = INFOAplique esse nível de log ao executar o comando abaixo:

$sudo /opt/omi/bin/omiconfigeditor –reconfig

Próximas etapas

Para obter mais informações sobre como instalar o agente e entender as etapas para assinar o certificado do agente, consulte Install Agent and Certificate on UNIX and Linux Computers Using the Command Line (Instalar agente e certificado em computadores UNIX e Linux usando a linha de comando).

Para saber como realizar a manutenção do agente em computadores UNIX e Linux, confira Upgrading and Uninstalling Agents on UNIX and Linux Computers (Atualizando e desinstalando agentes em computadores UNIX e Linux).

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de