Aplicativo de área de trabalho que chama APIs da Web: registro de aplicativo

Este artigo aborda as especificidades de registo da aplicação para uma aplicação de ambiente de trabalho.

Tipos de conta suportados

Os tipos de conta suportados numa aplicação de ambiente de trabalho dependem da experiência que pretende iluminar. Devido a essa relação, os tipos de conta suportados dependem dos fluxos que você deseja usar.

Audiência para aquisição interativa de tokens

Se a sua aplicação de ambiente de trabalho utilizar autenticação interativa, pode iniciar sessão de utilizadores a partir de qualquer tipo de conta.

Público para fluxos silenciosos de aplicativos de desktop

- Para usar a autenticação integrada do Windows ou um nome de usuário e uma senha, seu aplicativo precisa entrar em usuários em seu próprio locatário, por exemplo, se você for um desenvolvedor de linha de negócios (LOB). Ou, em organizações do Microsoft Entra, seu aplicativo precisa entrar usuários em seu próprio locatário se for um cenário de ISV. Esses fluxos de autenticação não são suportados para contas pessoais da Microsoft.

- Se você entrar em usuários com identidades sociais que passam por uma autoridade e política de empresa para comércio (B2C), só poderá usar a autenticação interativa e de nome de usuário-senha.

URIs de Redirecionamento

Os URIs de redirecionamento a serem usados em um aplicativo da área de trabalho dependem do fluxo que você deseja usar.

Especifique o URI de redirecionamento para seu aplicativo definindo as configurações de plataforma para o aplicativo em Registros de aplicativo no centro de administração do Microsoft Entra.

Para aplicativos que usam o Gerenciador de Autenticação da Web (WAM), os URIs de redirecionamento não precisam ser configurados no MSAL, mas devem ser configurados no registro do aplicativo.

Para aplicativos que usam autenticação interativa:

- Aplicativos que usam navegadores incorporados:

https://login.microsoftonline.com/common/oauth2/nativeclient(Observação: se seu aplicativo exibir uma janela que normalmente não contém barra de endereço, ele está usando o "navegador incorporado".) - Aplicativos que usam navegadores do sistema:

http://localhost(Observação: se o seu aplicativo trazer o navegador padrão do seu sistema (como Edge, Chrome, Firefox, etc.) para visitar o portal de login da Microsoft, ele está usando o "navegador do sistema".)

Importante

Como prática recomendada de segurança, recomendamos definir

https://login.microsoftonline.com/common/oauth2/nativeclientexplicitamente ouhttp://localhostcomo o URI de redirecionamento. Algumas bibliotecas de autenticação, como MSAL.NET usam um valor padrão de quando nenhum outro URI deurn:ietf:wg:oauth:2.0:oobredirecionamento é especificado, o que não é recomendado. Esse padrão será atualizado como uma alteração de quebra na próxima versão principal.- Aplicativos que usam navegadores incorporados:

Se você criar um aplicativo nativo Objective-C ou Swift para macOS, registre o URI de redirecionamento com base no identificador de pacote do seu aplicativo no seguinte formato:

msauth.<your.app.bundle.id>://auth. Substitua<your.app.bundle.id>pelo identificador de pacote do seu aplicativo.Se você criar um aplicativo Node.js Electron, use um protocolo de cadeia de caracteres personalizado em vez de um URI de redirecionamento da Web (https://) regular para manipular a etapa de redirecionamento do fluxo de autorização, por exemplo (por exemplo

msal{Your_Application/Client_Id}://auth, msalfa29b4c9-7675-4b61-8a0a-bf7b2b4fda91://auth). O nome do protocolo de cadeia de caracteres personalizado não deve ser óbvio de adivinhar e deve seguir as sugestões na especificação OAuth2.0 para aplicativos nativos.Se seu aplicativo usa apenas a autenticação integrada do Windows ou um nome de usuário e uma senha, você não precisa registrar um URI de redirecionamento para seu aplicativo. Esses fluxos fazem uma viagem de ida e volta para o ponto de extremidade da plataforma de identidade da Microsoft v2.0. Seu aplicativo não será chamado de volta em nenhum URI específico.

Para distinguir o fluxo de código de dispositivo, a autenticação integrada do Windows e um nome de usuário e uma senha de um aplicativo cliente confidencial usando um fluxo de credenciais de cliente usado em aplicativos daemon, nenhum dos quais requer um URI de redirecionamento, configure-o como um aplicativo cliente público. Para conseguir essa configuração:

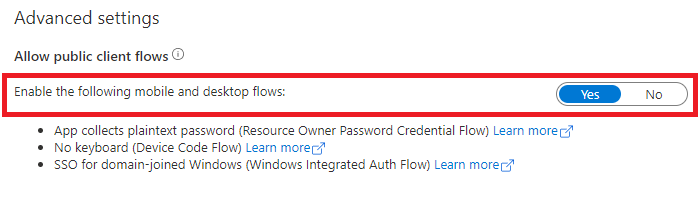

No centro de administração do Microsoft Entra, selecione a sua aplicação em Registos de aplicações e, em seguida, selecione Autenticação.

Em Configurações>avançadas Permitir fluxos>de clientes públicos Habilite os seguintes fluxos móveis e de desktop:, selecione Sim.

Permissões de API

Os aplicativos de área de trabalho chamam APIs para o usuário conectado. Eles precisam solicitar permissões delegadas. Eles não podem solicitar permissões de aplicativo, que são tratadas apenas em aplicativos daemon.

Próximos passos

Passe para o próximo artigo neste cenário, Configuração do código do aplicativo.