Tutorial: Criar uma atribuição de política para identificar recursos não compatíveis

O primeiro passo para compreender a conformidade no Azure consiste em identificar o estado dos seus recursos. O Azure Policy dá suporte à auditoria do estado do seu servidor habilitado para Azure Arc com políticas de configuração de convidado. As definições de configuração de convidado da Política do Azure podem auditar ou aplicar configurações dentro da máquina.

Este tutorial orienta você pelo processo de criação e atribuição de uma política para identificar quais dos seus servidores habilitados para Azure Arc não têm o agente do Log Analytics para Windows ou Linux instalado. Essas máquinas são consideradas não compatíveis com a atribuição de política.

Neste tutorial, vai aprender a:

- Criar atribuição de política e atribuir uma definição a ela

- Identificar recursos que não estão em conformidade com a nova política

- Remover a política de recursos não compatíveis

Pré-requisitos

Se não tiver uma subscrição do Azure, crie uma conta gratuita antes de começar.

Criar uma atribuição de política

Siga as etapas abaixo para criar uma atribuição de política e atribuir a definição de política [Visualização]: A extensão do Log Analytics deve ser instalada em suas máquinas Linux Azure Arc:

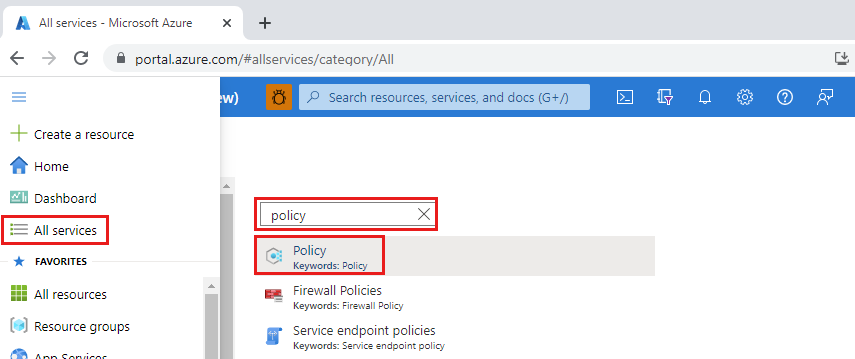

Inicie o serviço de Política do Azure no portal do Azure selecionando Todos os serviços e, em seguida, procurando e selecionando Política.

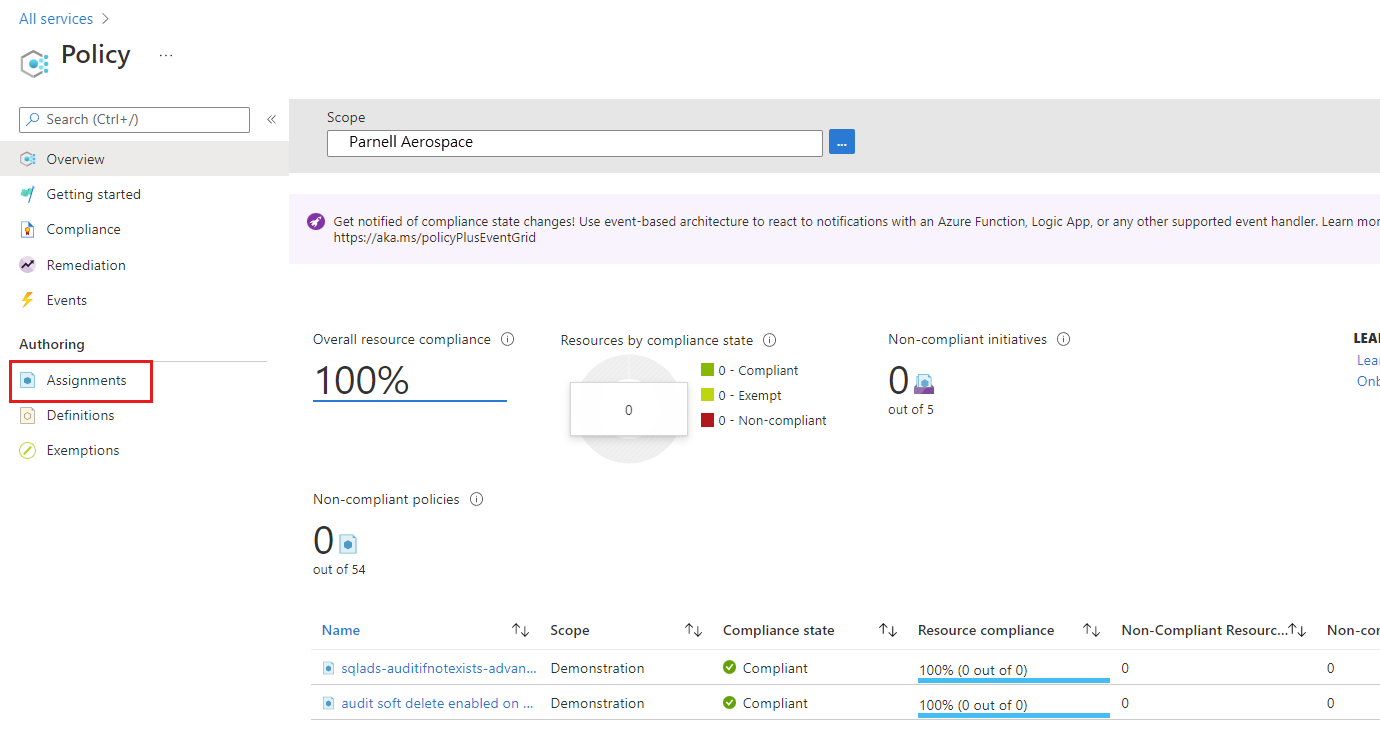

Selecione Atribuições no lado esquerdo da página Azure Policy. Uma atribuição é uma política que foi atribuída para ter lugar num âmbito específico.

Selecione Atribuir Política na parte superior da página Política - Atribuições.

Na página Atribuir Política, selecione Âmbito ao clicar no botão de reticências e ao selecionar um grupo de gestão ou uma subscrição. Opcionalmente, selecione um grupo de recursos. Um âmbito determina quais os recursos ou agrupamento de recursos em que a atribuição de política será imposta. Em seguida, clique em Selecionar na parte inferior da página Âmbito.

Este exemplo usa a assinatura Parnell Aerospace . A sua subscrição vai ser diferente.

Os recursos podem ser excluídos com base no Âmbito. As Exclusões começam num nível inferior ao nível do Âmbito. As Exclusões são opcionais. Por isso, deixe-as em branco por enquanto.

Selecione as reticências de Definição de política para abrir a lista de definições disponíveis. O Azure Policy já inclui as definições de política incorporadas que pode utilizar. Existem muitas disponíveis, como:

- Impor etiqueta e o respetivo valor

- Aplicar etiqueta e o respetivo valor

- Herdar uma etiqueta do grupo de recursos se estiver em falta

Para obter uma lista parcial de políticas internas disponíveis, consulte Exemplos de Política do Azure.

Pesquise na lista de definições de política para encontrar a extensão [Preview]: Log Analytics deve ser instalada em sua definição de máquinas Windows Azure Arc (se você tiver habilitado o agente Azure Connected Machine em uma máquina baseada no Windows). Para uma máquina baseada em Linux, localize a extensão correspondente [Preview]: Log Analytics deve ser instalada em sua definição de política de máquinas Linux Azure Arc. Clique nessa política e clique em Adicionar.

O Nome da atribuição é automaticamente preenchido com o nome da política que selecionou, mas pode alterá-lo. Neste exemplo, deixe o nome da política como está e não altere nenhuma das opções restantes na página.

Neste exemplo, não precisamos alterar nenhuma configuração nas outras guias. Selecione Rever + Criar para rever a sua nova atribuição de política e, em seguida, selecione Criar.

Agora você está pronto para identificar recursos não compatíveis para entender o estado de conformidade do seu ambiente.

Identificar recursos que não estão em conformidade

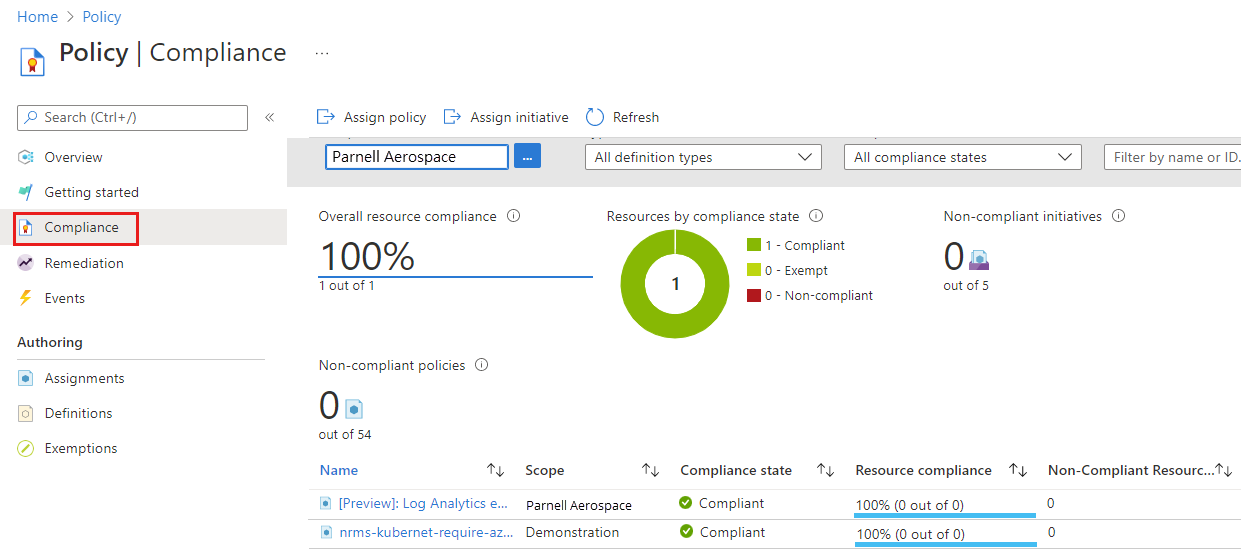

Selecione Conformidade no lado esquerdo da página. Em seguida, localize a extensão [Preview]: Log Analytics deve ser instalada em suas máquinas Windows Azure Arc ou [Preview]: a extensão do Log Analytics deve ser instalada em sua atribuição de política de máquinas Linux Azure Arc que você criou.

Se houver recursos existentes que não estejam em conformidade com essa nova atribuição, eles aparecerão em Recursos não compatíveis.

Quando uma condição é avaliada em relação aos recursos existentes e considerada verdadeira, esses recursos são marcados como não compatíveis com a política. A tabela seguinte mostra como funcionam os diferentes efeitos de política com a avaliação de condição para o estado de conformidade resultante. Embora você não veja a lógica de avaliação no portal do Azure, os resultados do estado de conformidade são mostrados. O resultado do estado de conformidade pode ser em conformidade ou em não conformidade.

| Estado do recurso | Efeito | Avaliação das políticas | Estado de conformidade |

|---|---|---|---|

| Exists | Negar, Auditar, Append*, DeployIfNotExist*, AuditIfNotExist* | True | Incompatível |

| Exists | Negar, Auditar, Append*, DeployIfNotExist*, AuditIfNotExist* | False | Compatível |

| Novo | Auditoria, AuditIfNotExist* | True | Incompatível |

| Novo | Auditoria, AuditIfNotExist* | False | Compatível |

* Os efeitos Append, DeployIfNotExist e AuditIfNotExist exigem que a instrução IF seja TRUE. Os efeitos também necessitam que a condição de existência seja FALSE para estarem em não conformidade. Quando for TRUE, a condição IF aciona a avaliação da condição de existência dos recursos relacionados.

Clean up resources (Limpar recursos)

Para remover a atribuição criada, siga estes passos:

Selecione Conformidade (ou Atribuições) no lado esquerdo da página Política do Azure e localize a extensão [Preview]: Log Analytics deve ser instalada em suas máquinas Windows Azure Arc ou [Preview]: a extensão do Log Analytics deve ser instalada em sua atribuição de política de máquinas Linux Azure Arc que você criou.

Clique com o botão direito do mouse na atribuição de política e selecione Excluir atribuição.

Próximos passos

Neste tutorial, você atribuiu uma definição de política a um escopo e avaliou seu relatório de conformidade. A definição de política valida que todos os recursos no escopo estão em conformidade e identifica quais não estão. Agora você está pronto para monitorar sua máquina de servidores habilitada para Azure Arc habilitando insights de VM.

Para saber como monitorar e visualizar o desempenho, o processo em execução e suas dependências da sua máquina, continue para o tutorial: