Definir uma topologia de rede do Azure

A topologia de rede é um elemento crítico de uma arquitetura de zona de aterrissagem porque define como os aplicativos podem se comunicar entre si. Esta seção explora tecnologias e abordagens de topologia para implantações do Azure. Ele se concentra em duas abordagens principais: topologias baseadas na WAN Virtual do Azure e topologias tradicionais.

A WAN virtual é usada para atender aos requisitos de interconectividade em grande escala. Por ser um serviço gerenciado pela Microsoft, ele também reduz a complexidade geral da rede e ajuda a modernizar a rede da sua organização. Uma topologia de WAN Virtual pode ser mais apropriada se qualquer um dos seguintes requisitos se aplicar à sua organização:

- Sua organização pretende implantar recursos em várias regiões do Azure e requer conectividade global entre redes virtuais nessas regiões do Azure e vários locais locais.

- Sua organização pretende integrar uma rede de filial de grande escala diretamente no Azure por meio de uma implantação de WAN (SD-WAN) definida por software ou requer mais de 30 sites de filial para terminação IPSec nativa.

- Você precisa de roteamento transitivo entre uma rede virtual privada (VPN) e a Rota Expressa do Azure. Por exemplo, filiais remotas conectadas via VPN site a site ou usuários remotos conectados via VPN ponto a site exigem conectividade com um DC conectado à Rota Expressa via Azure.

Uma topologia de rede hub-and-spoke tradicional ajuda você a criar redes de grande escala personalizadas, de segurança aprimorada no Azure. Com essa topologia, você gerencia o roteamento e a segurança. Uma topologia tradicional pode ser mais apropriada se qualquer um dos seguintes requisitos se aplicar à sua organização:

- Sua organização pretende implantar recursos em uma ou várias regiões do Azure e, embora algum tráfego entre regiões do Azure seja esperado (por exemplo, tráfego entre duas redes virtuais em duas regiões diferentes do Azure), uma rede de malha completa em todas as regiões do Azure não é necessária.

- Você tem um número baixo de locais remotos ou filiais por região. Ou seja, você precisa de menos de 30 túneis IPSec site a site.

- Você precisa de controle total e granularidade para configurar manualmente sua política de roteamento de rede do Azure.

Topologia de rede WAN virtual (gerenciada pela Microsoft)

Topologia de rede tradicional do Azure

Azure Virtual Network Manager nas zonas de aterrissagem do Azure

A arquitetura conceitual das zonas de aterrissagem do Azure recomenda uma das duas topologias de rede: uma topologia de rede baseada na WAN Virtual ou uma topologia de rede baseada em uma arquitetura hub-and-spoke tradicional. À medida que seus requisitos de negócios mudam ao longo do tempo (por exemplo, uma migração de aplicativos locais para o Azure que requer conectividade híbrida), você pode usar o Virtual Network Manager para expandir e implementar alterações de rede. Em muitos casos, você pode fazer isso sem interromper o que já está implantado no Azure.

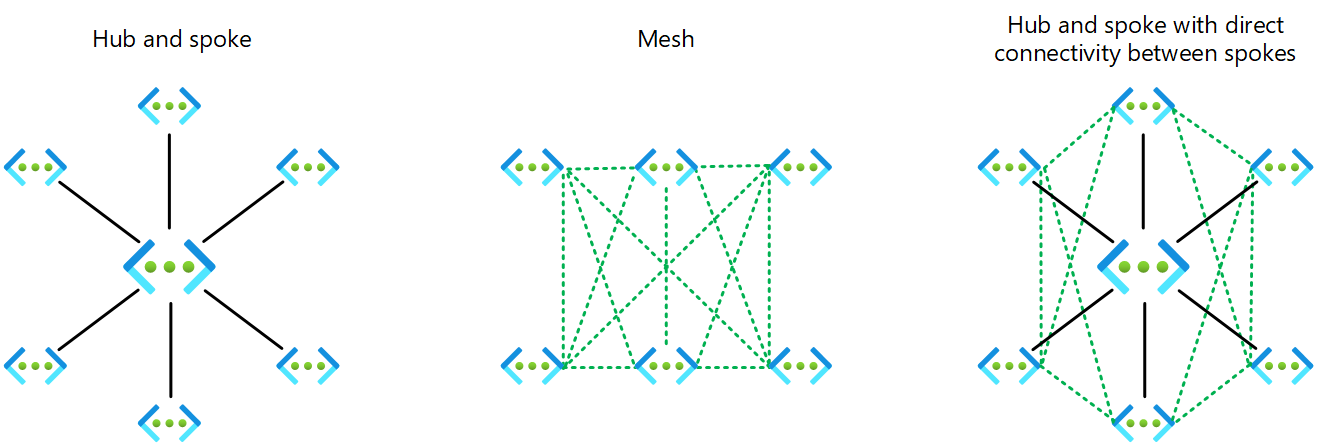

Você pode usar o Virtual Network Manager para criar três tipos de topologias em assinaturas para redes virtuais novas e existentes:

- Topologia hub-and-spoke

- Topologia hub-and-spoke com conectividade direta entre raios

- Topologia de malha (em visualização)

Nota

O Virtual Network Manager não oferece suporte a hubs WAN virtuais como parte de um grupo de rede ou como o hub em uma topologia. Para obter mais informações, consulte Perguntas frequentes sobre o Azure Virtual Network Manager.

Quando você cria uma topologia hub-and-spoke com conectividade direta no Virtual Network Manager, onde os raios são conectados uns aos outros diretamente, a conectividade direta entre redes virtuais spoke no mesmo grupo de rede é habilitada automaticamente, bidirecionalmente, por meio do recurso Grupo conectado .

Você pode usar o Virtual Network Manager para adicionar estática ou dinamicamente redes virtuais a grupos de rede específicos. Isso define e cria a topologia desejada, com base na sua configuração de conectividade no Virtual Network Manager.

Você pode criar vários grupos de rede para isolar grupos de redes virtuais da conectividade direta. Cada grupo de rede fornece a mesma região e suporte multi-região para conectividade spoke-to-spoke. Certifique-se de permanecer dentro dos limites definidos para o Virtual Network Manager, que são descritos nas Perguntas frequentes do Azure Virtual Network Manager.

Do ponto de vista da segurança, o Virtual Network Manager fornece uma maneira eficiente de aplicar regras de administração de segurança para negar ou permitir fluxos de tráfego centralmente, independentemente do que está definido nos NSGs. Esse recurso permite que os administradores de segurança de rede imponham controles de acesso e permitam que os proprietários de aplicativos gerenciem suas próprias regras de nível inferior em NSGs.

Você pode usar o Virtual Network Manager para agrupar redes virtuais. Em seguida, você pode aplicar configurações aos grupos em vez de redes virtuais individuais. Essa funcionalidade permite um gerenciamento mais eficiente de conectividade, configuração e topologia, regras de segurança e implantação em uma ou mais regiões simultaneamente, sem perder o controle refinado.

Você pode segmentar redes por ambientes, equipes, locais, linhas de negócios ou alguma outra função que atenda às suas necessidades. Você pode definir grupos de rede estática ou dinamicamente criando um conjunto de condições que regem a associação ao grupo.

Você pode usar o Virtual Network Manager para implementar os princípios de design da zona de aterrissagem do Azure para acomodar toda a migração, modernização e inovação de aplicativos em escala.

Considerações de design

- Em uma implantação tradicional de hub-and-spoke, as conexões de emparelhamento de rede virtual são criadas e mantidas manualmente. O Virtual Network Manager introduz uma camada de automação para emparelhamento de rede virtual, o que torna topologias de rede grandes e complexas, como malha, mais fáceis de gerenciar em escala. Para obter mais informações, consulte Visão geral do grupo de rede.

- Os requisitos de segurança de várias funções de negócios determinam a necessidade de criar grupos de rede. Um grupo de redes é um conjunto de redes virtuais selecionado manualmente ou por meio de instruções condicionais, conforme descrito anteriormente neste documento. Ao criar um grupo de rede, você precisa especificar uma política ou o Virtual Network Manager pode criar uma política se você permitir explicitamente isso. Esta política permite que o Virtual Network Manager seja notificado sobre alterações. Para atualizar as iniciativas de política existentes do Azure, você precisa implantar alterações no grupo de rede no recurso Virtual Network Manager.

- Para criar grupos de rede apropriados, você deve avaliar quais partes da rede compartilham características de segurança comuns. Por exemplo, você pode criar grupos de rede para Corporate e Online para gerenciar suas regras de conectividade e segurança em escala.

- Quando várias redes virtuais nas subscrições da sua organização partilham os mesmos atributos de segurança, pode utilizar o Virtual Network Manager para as aplicar de forma eficiente. Você deve, por exemplo, colocar todos os sistemas usados por uma unidade de negócios, como RH ou Finanças, em um grupo de rede separado, porque você precisa aplicar regras de administração diferentes a eles.

- O Virtual Network Manager pode aplicar centralmente regras de administração de segurança, que têm prioridade maior do que as regras NSG aplicadas no nível da sub-rede. (Este recurso está em pré-visualização.) Esse recurso permite que as equipes de rede e segurança apliquem efetivamente as políticas da empresa e criem guarda-corpos de segurança em escala, mas permite que as equipes de produto mantenham simultaneamente o controle dos NSGs em suas assinaturas de zona de destino.

- Você pode usar o recurso de regras de administração de segurança do Virtual Network Manager para permitir ou negar explicitamente fluxos de rede específicos, independentemente das configurações do NSG nos níveis de sub-rede ou interface de rede. Você pode usar esse recurso, por exemplo, para permitir que os fluxos de rede de serviços de gerenciamento sempre sejam permitidos. Os NSGs controlados por equipes de aplicativos não podem substituir essas regras.

- Uma rede virtual pode fazer parte de até dois grupos conectados.

Recomendações de design

- Defina o escopo do Virtual Network Manager. Aplique regras de administração de segurança que imponham regras no nível da organização no grupo de gerenciamento raiz (o locatário). Isso aplica regras hierarquicamente automaticamente aos recursos existentes e novos e a todos os grupos de gerenciamento associados.

- Crie uma instância do Gerenciador de Rede Virtual na assinatura de Conectividade com um escopo do grupo de gerenciamento raiz intermediário (por exemplo, Contoso). Habilite o recurso de administração de segurança nesta instância. Essa configuração permite que você defina regras de administração de segurança que se aplicam a todas as redes virtuais e sub-redes em sua hierarquia de zona de aterrissagem do Azure e ajuda a democratizar NSGs para proprietários e equipes de zona de aterrissagem de aplicativos.

- Segmente redes agrupando redes virtuais estaticamente (manualmente) ou dinamicamente (com base em políticas).

- Habilite a conectividade direta entre raios quando os raios selecionados precisarem se comunicar com frequência, com baixa latência e alta taxa de transferência, entre si, além de acessar serviços comuns ou NVAs no hub.

- Habilite a malha global quando todas as redes virtuais entre regiões precisarem se comunicar entre si.

- Atribua um valor de prioridade a cada regra de administrador de segurança em suas coleções de regras. Quanto menor o valor, maior a prioridade da regra.

- Use regras de administração de segurança para permitir ou negar explicitamente fluxos de rede, independentemente das configurações do NSG controladas pelas equipes de aplicativos. Isso também permite delegar totalmente o controle dos NSGs e suas regras às equipes de aplicativos.