Conectar servidores habilitados para Azure Arc ao Microsoft Defender for Cloud

Este artigo fornece orientação sobre como integrar um servidor habilitado para Azure Arc ao Microsoft Defender for Cloud. Isso ajuda você a começar a coletar configurações relacionadas à segurança e logs de eventos para que você possa recomendar ações e melhorar sua postura geral de segurança do Azure.

Nos procedimentos a seguir, você habilita e configura a camada Microsoft Defender for Cloud Standard em sua assinatura do Azure. Isso fornece recursos avançados de proteção e deteção de ameaças. O processo inclui:

- Configure um espaço de trabalho do Log Analytics onde os logs e eventos são agregados para análise.

- Atribua políticas de segurança padrão do Defender for Cloud.

- Analise as recomendações do Defender for Cloud.

- Aplique as configurações recomendadas em servidores habilitados para Azure Arc usando as correções rápidas .

Importante

Os procedimentos neste artigo pressupõem que você já implantou VMs ou servidores que estão sendo executados no local ou em outras nuvens e os conectou ao Azure Arc. Se ainda não o fez, as seguintes informações podem ajudá-lo a automatizar isso.

- Instância do GCP Ubuntu

- Instância do Windows do GCP

- Instância do AWS Ubuntu EC2

- Instância do AWS Amazon Linux 2 EC2

- VMware vSphere Ubuntu VM

- VMware vSphere Windows Server VM

- Vagrant Ubuntu caixa

- Caixa Vagrant Windows

Pré-requisitos

Clone o repositório do Azure Arc Jumpstart.

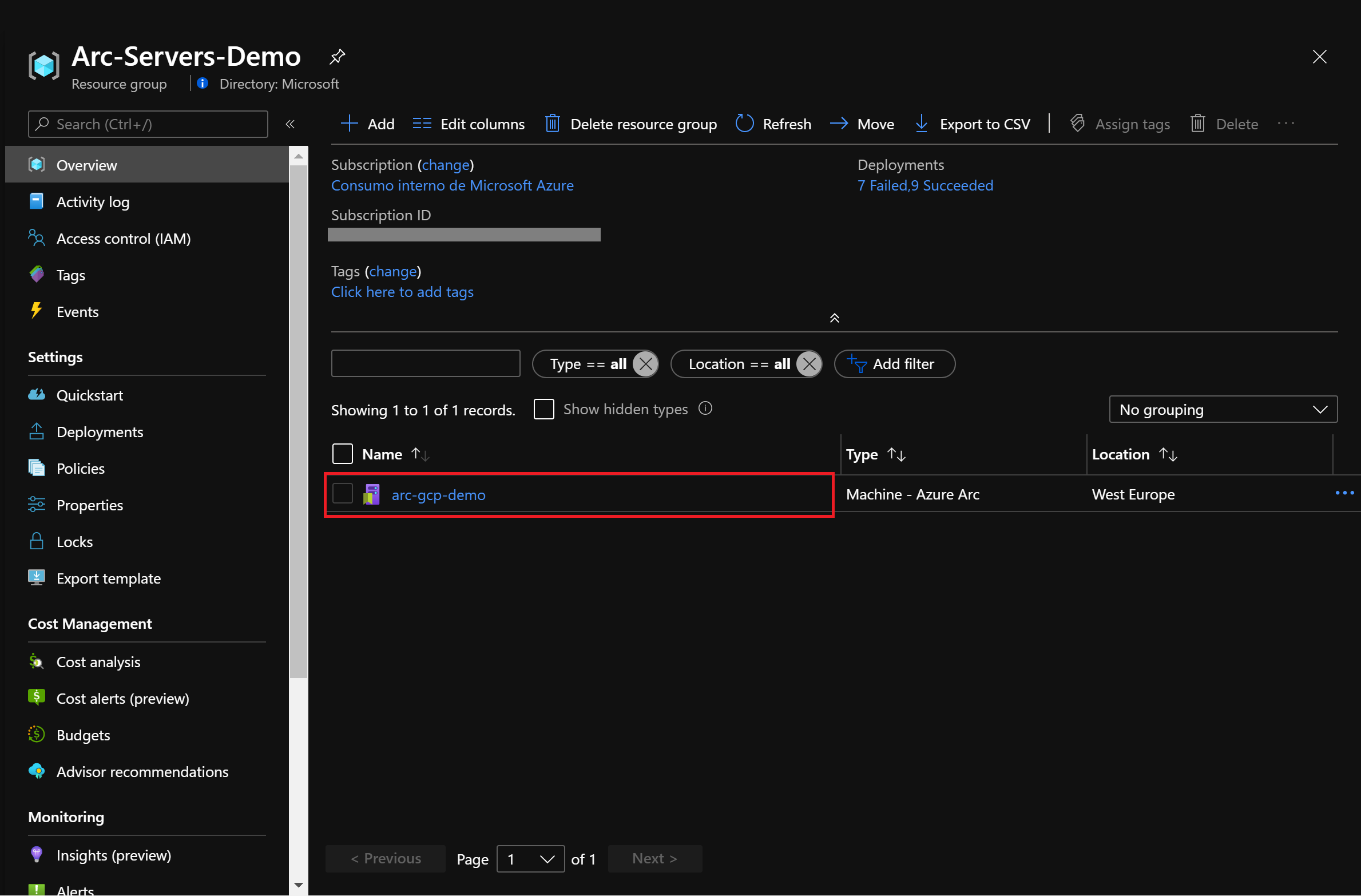

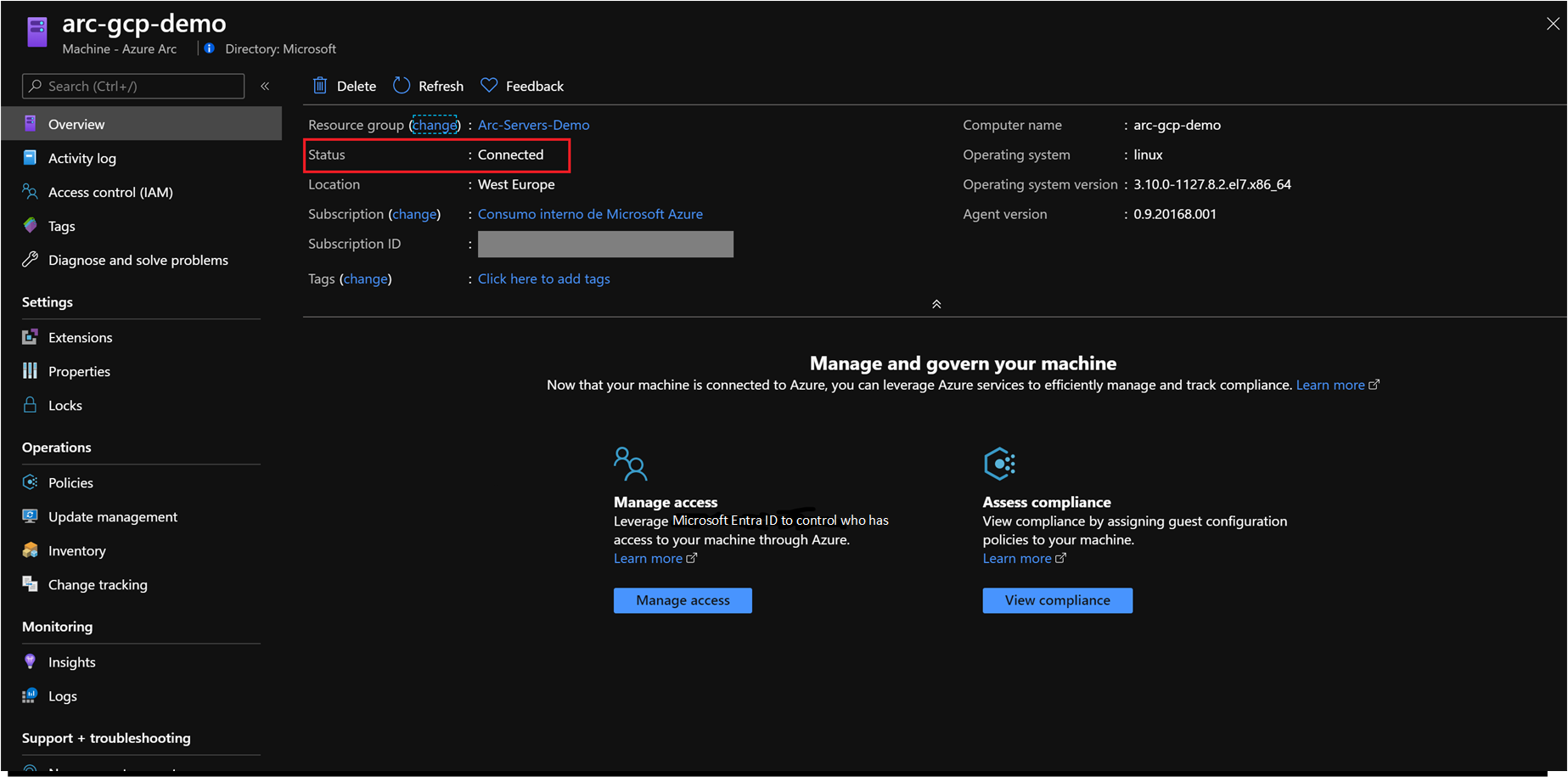

git clone https://github.com/microsoft/azure_arcComo mencionado, este guia começa no ponto em que você já implantou e conectou VMs ou servidores bare-metal ao Azure Arc. Para esse cenário, usamos uma instância do Google Cloud Platform (GCP) que já foi conectada ao Azure Arc e está visível como um recurso no Azure. Como mostrado nas seguintes capturas de tela:

Instale ou atualize a CLI do Azure. A CLI do Azure deve estar executando a versão 2.7 ou posterior. Use

az --versionpara verificar sua versão instalada atual.Crie uma entidade de serviço do Azure.

Para conectar uma VM ou servidor bare-metal ao Azure Arc, a entidade de serviço do Azure atribuída com a função de Colaborador é necessária. Para criá-lo, entre em sua conta do Azure e execute o seguinte comando. Você também pode executar esse comando no Azure Cloud Shell.

az login az account set -s <Your Subscription ID> az ad sp create-for-rbac -n "<Unique SP Name>" --role contributor --scopes "/subscriptions/<Your Subscription ID>"Por exemplo:

az ad sp create-for-rbac -n "http://AzureArcServers" --role contributor --scopes "/subscriptions/00000000-0000-0000-0000-000000000000"A saída deverá ter o seguinte aspeto:

{ "appId": "XXXXXXXXXXXXXXXXXXXXXXXXXXXX", "displayName": "http://AzureArcServers", "password": "XXXXXXXXXXXXXXXXXXXXXXXXXXXX", "tenant": "XXXXXXXXXXXXXXXXXXXXXXXXXXXX" }

Nota

É altamente recomendável que você defina o escopo da entidade de serviço para uma assinatura específica do Azure e um grupo de recursos.

Microsoft Defender for Cloud integrado

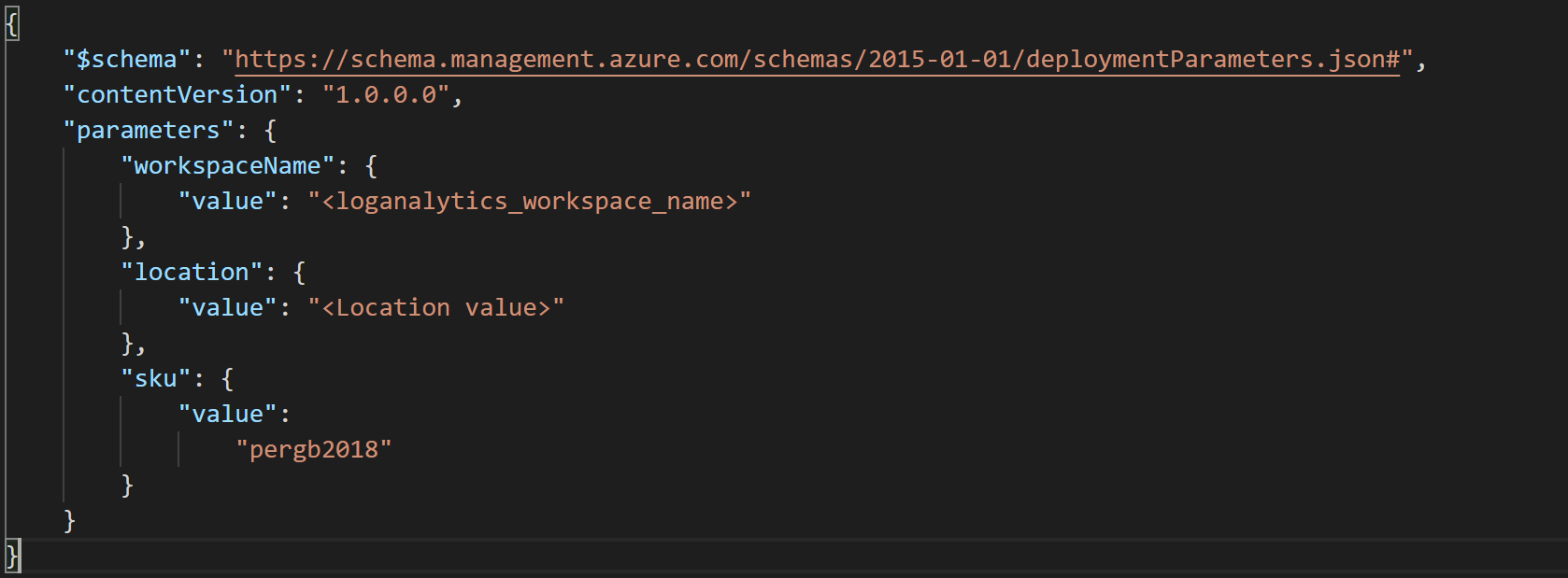

Os dados coletados pelo Microsoft Defender for Cloud são armazenados em um espaço de trabalho do Log Analytics. Você pode usar o padrão criado pelo Defender for Cloud ou um personalizado criado por você. Se quiser criar um espaço de trabalho dedicado, você pode automatizar a implantação editando o arquivo de parâmetros do modelo do Azure Resource Manager (modelo ARM), forneça um nome e um local para seu espaço de trabalho:

Para implantar o modelo ARM, navegue até a pasta de implantação e execute o seguinte comando:

az deployment group create --resource-group <Name of the Azure resource group> \ --template-file <The `log_analytics-template.json` template file location> \ --parameters <The `log_analytics-template.parameters.json` template file location>Se você estiver indo para um espaço de trabalho definido pelo usuário, você deve instruir o Defender for Cloud a usá-lo em vez do padrão por meio do seguinte comando:

az security workspace-setting create --name default \ --target-workspace '/subscriptions/<Your subscription ID>/resourceGroups/<Name of the Azure resource group>/providers/Microsoft.OperationalInsights/workspaces/<Name of the Log Analytics Workspace>'Selecione uma camada do Microsoft Defender for Cloud. A camada Gratuita está habilitada em todas as suas assinaturas do Azure por padrão e fornecerá avaliação de segurança contínua e recomendações de segurança acionáveis. Neste guia, você usa a camada Standard para Máquinas Virtuais do Azure que estende esses recursos, fornecendo gerenciamento de segurança unificado e proteção contra ameaças em suas cargas de trabalho de nuvem híbrida. Para habilitar a camada Standard do Microsoft Defender for Cloud for VMs, execute o seguinte comando:

az security pricing create -n VirtualMachines --tier 'standard'Atribua a iniciativa de política padrão do Microsoft Defender for Cloud. O Defender for Cloud faz suas recomendações de segurança com base em políticas. Há uma iniciativa específica que agrupa as políticas do Defender for Cloud com o ID

1f3afdf9-d0c9-4c3d-847f-89da613e70a8de definição. O comando a seguir atribuirá a iniciativa Defender for Cloud à sua assinatura.az policy assignment create --name 'Azure Security Center Default <Your subscription ID>' \ --scope '/subscriptions/<Your subscription ID>' \ --policy-set-definition '1f3afdf9-d0c9-4c3d-847f-89da613e70a8'

Integração do Azure Arc e do Microsoft Defender for Cloud

Depois de integrar com êxito o Microsoft Defender for Cloud, você receberá recomendações para ajudá-lo a proteger seus recursos, incluindo seus servidores habilitados para Azure Arc. O Defender for Cloud analisará periodicamente o estado de segurança dos seus recursos do Azure para identificar potenciais vulnerabilidades de segurança.

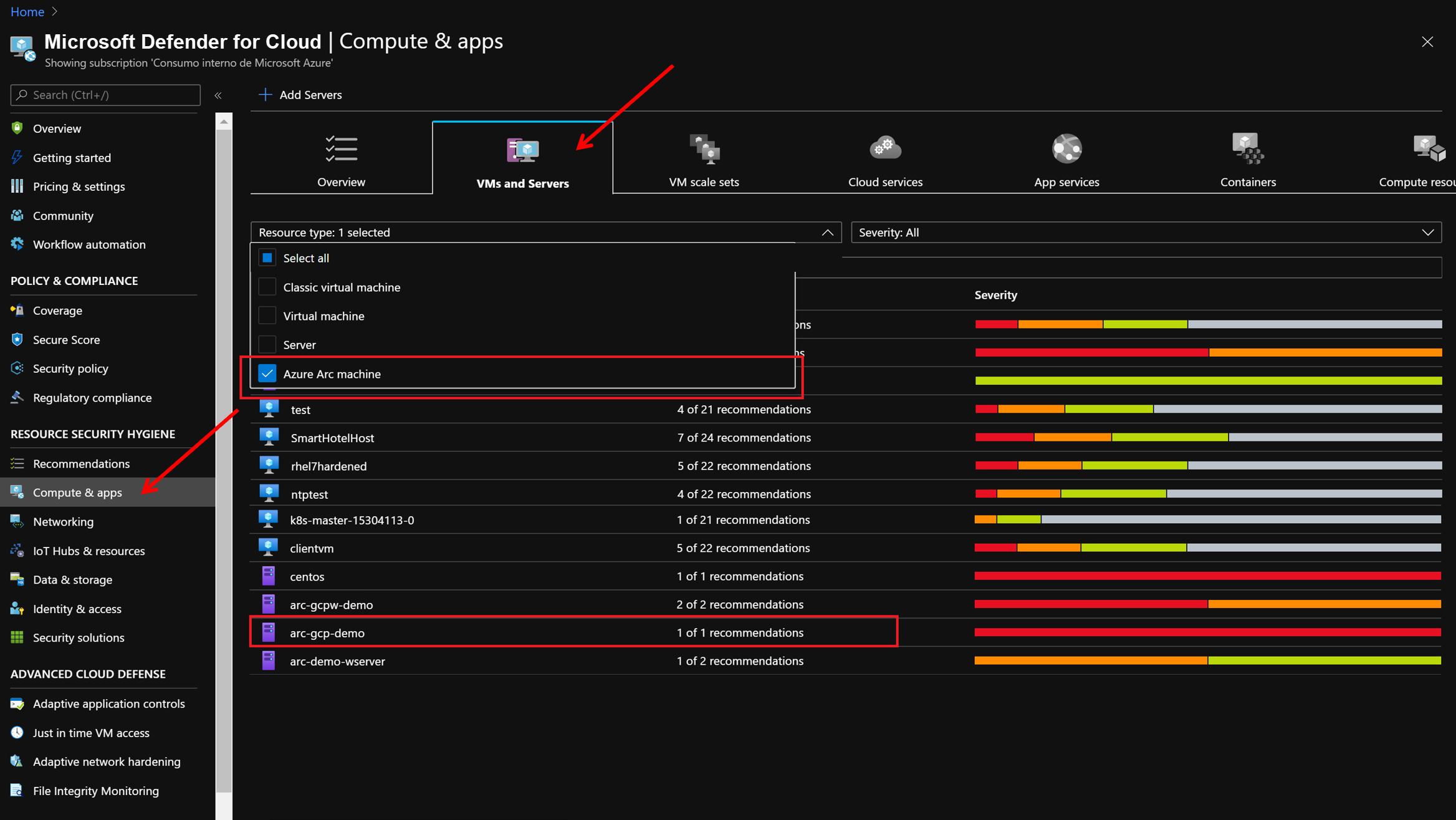

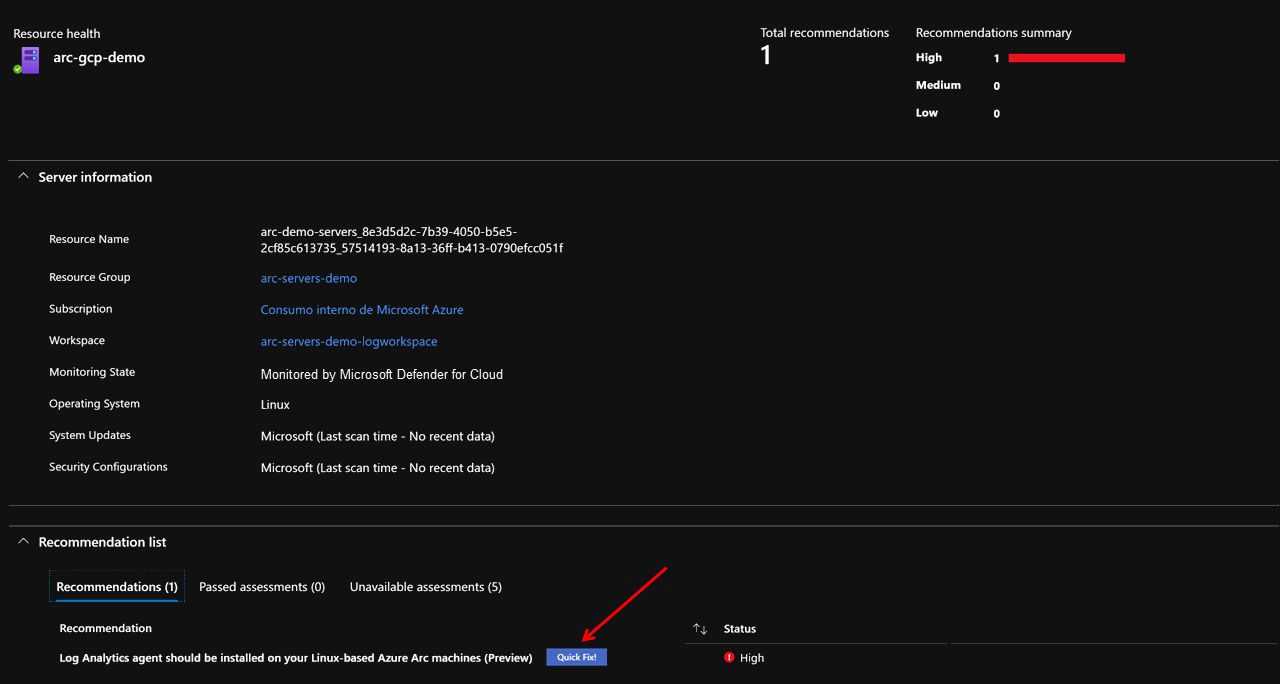

Na seção Compute & Apps em VM & Servers, o Microsoft Defender for Cloud fornece uma visão geral de todas as recomendações de segurança descobertas para suas VMs e computadores, incluindo VMs do Azure, VMs clássicas do Azure, servidores e máquinas Azure Arc.

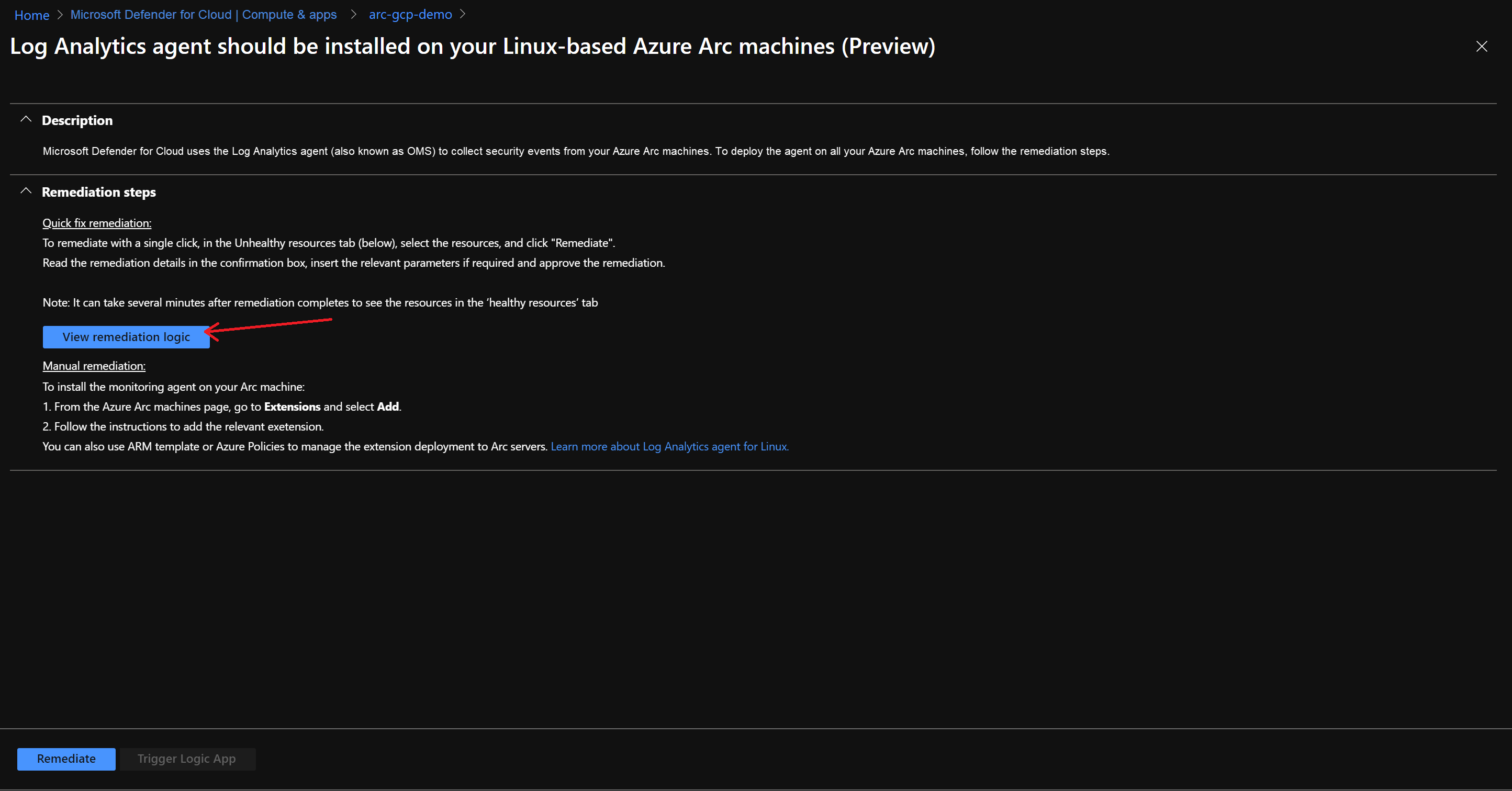

Nos servidores habilitados para Azure Arc, o Microsoft Defender for Cloud recomenda a instalação do agente do Log Analytics. Cada recomendação inclui ainda:

- Breve descrição da recomendação.

- Um impacto de pontuação segura, neste caso, com um status de Alto.

- As medidas de reparação a tomar para implementar a recomendação.

Para recomendações específicas, como na captura de tela a seguir, você também receberá uma Correção Rápida que permite corrigir rapidamente uma recomendação em vários recursos.

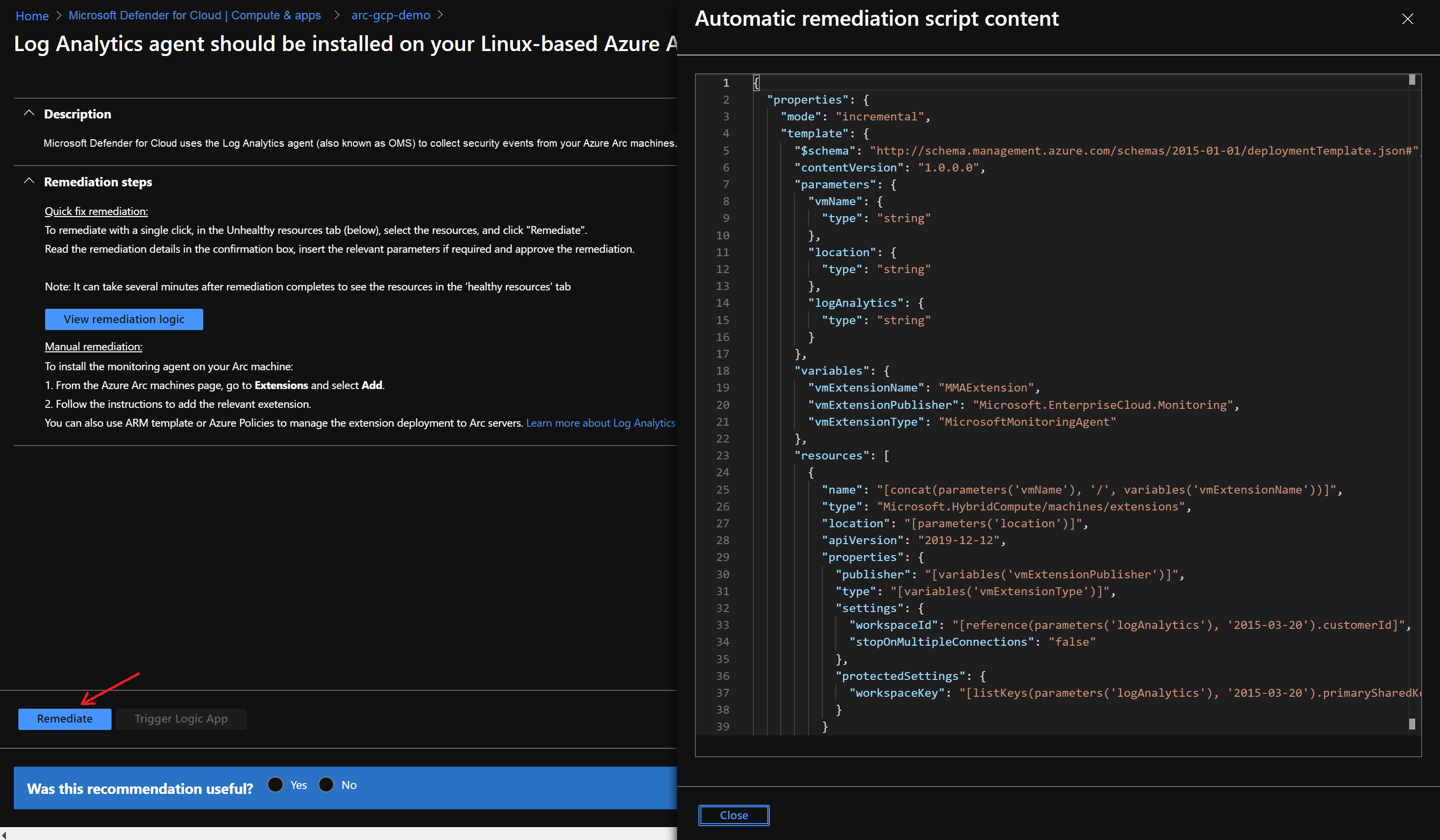

A Correção Rápida de correção a seguir está usando um modelo ARM para implantar a extensão do agente do Log Analytics na máquina do Azure Arc.

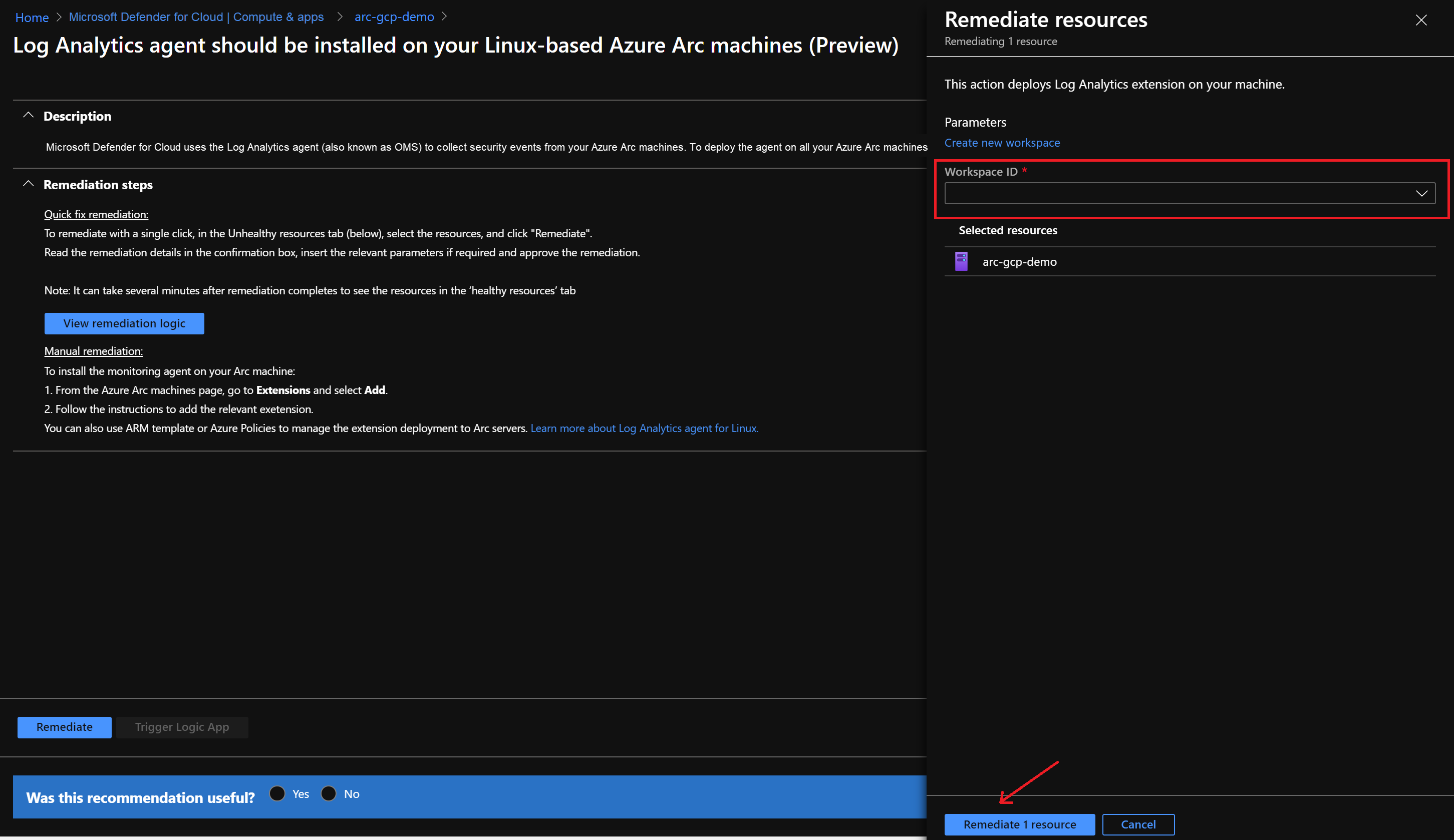

Você pode acionar a correção com o modelo ARM no painel de proteção de carga de trabalho, selecionando o espaço de trabalho do Log Analytics usado para o Microsoft Defender for Cloud e, em seguida, escolhendo Corrigir recurso 1.

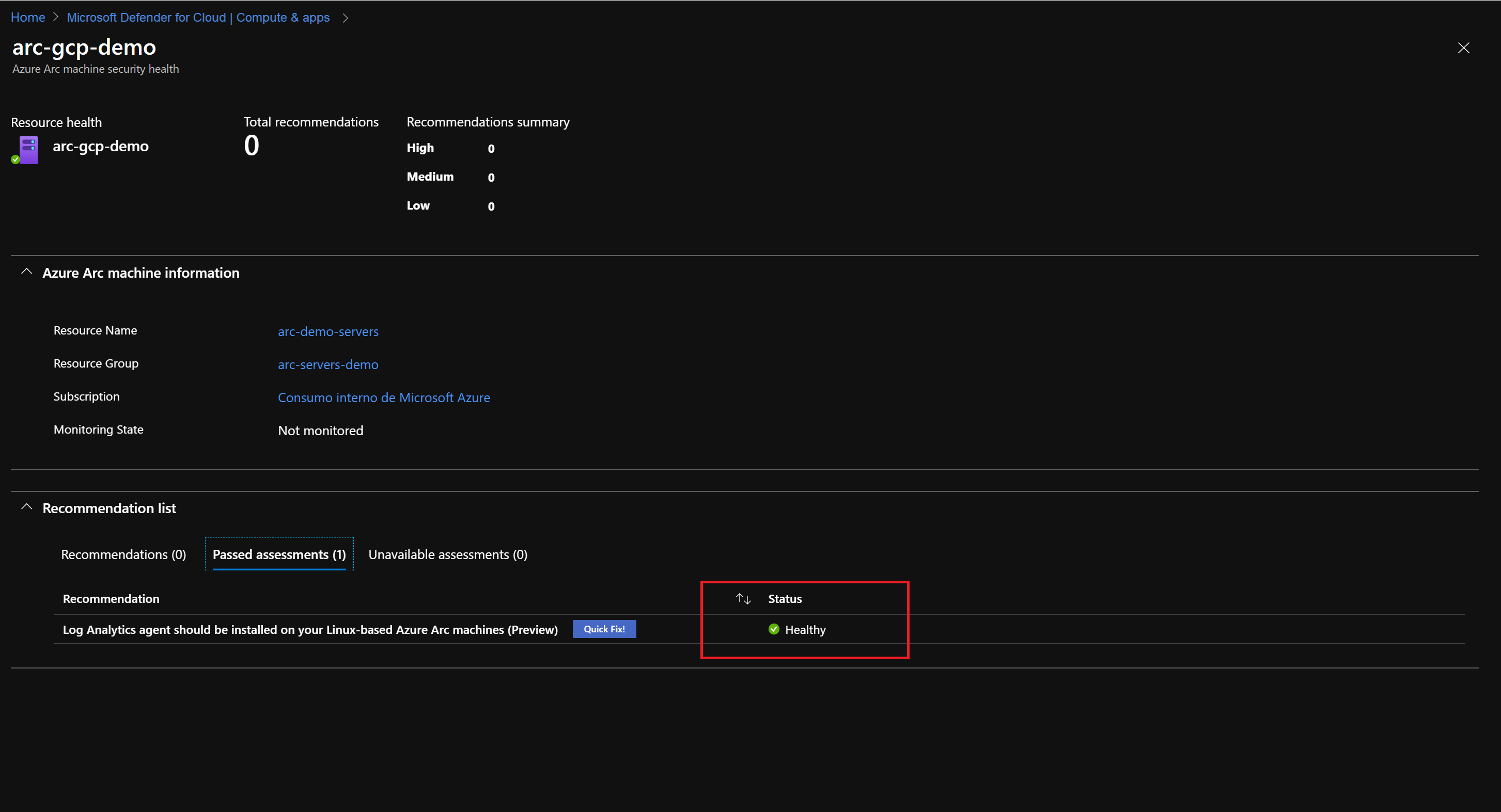

Depois de aplicar a recomendação no servidor habilitado para Arco do Azure, o recurso será marcado como íntegro.

Limpe o seu ambiente

Conclua as etapas a seguir para limpar seu ambiente.

Remova as máquinas virtuais de cada ambiente seguindo as instruções de desmontagem de cada guia.

Remova o espaço de trabalho do Log Analytics executando o seguinte script na CLI do Azure. Forneça o nome do espaço de trabalho usado ao criar o espaço de trabalho do Log Analytics.

az monitor log-analytics workspace delete --resource-group <Name of the Azure resource group> --workspace-name <Log Analytics Workspace Name> --yes

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários