Introdução às chaves raiz do locatário

Nota

Você está procurando por Microsoft Purview Information Protection, anteriormente Microsoft Information Protection (MIP)?

O suplemento Proteção de Informações do Azure foi retirado e substituído por rótulos incorporados aos seus aplicativos e serviços do Microsoft 365. Saiba mais sobre o status de suporte de outros componentes da Proteção de Informações do Azure.

O novo cliente Microsoft Purview Information Protection (sem o suplemento) está atualmente em pré-visualização e agendado para disponibilidade geral.

Depois de planejar, criar e configurar sua chave de locatário conforme necessário, continue com as seguintes etapas:

Para obter mais informações sobre as operações de ciclo de vida suportadas para sua chave de locatário, consulte Operações para sua chave de locatário da Proteção de Informações do Azure.

Se a sua organização precisar de proteção local para conteúdo altamente confidencial, configure a proteção DKE (somente cliente de etiquetagem unificada).

Comece a utilizar a sua chave de inquilino

Ative o serviço Rights Management, se ainda não estiver ativado, para permitir que a sua organização comece a utilizar a Proteção de Informações do Azure. Os usuários começam imediatamente a usar sua chave de locatário.

Para obter mais informações, consulte Ativando o serviço de proteção da Proteção de Informações do Azure.

Nota

Se você decidiu gerenciar sua própria chave de locatário depois que o serviço Rights Management foi ativado, os usuários serão gradualmente transferidos da chave antiga para a nova chave ao longo de algumas semanas.

Durante essa transição, documentos e arquivos que foram protegidos com a antiga chave de locatário permanecem acessíveis aos usuários autorizados.

Considere o registro de uso

O log de uso registra todas as transações executadas pelo serviço Azure Rights Management.

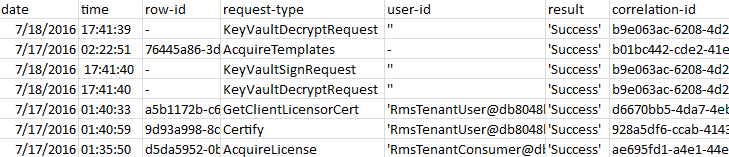

Dependendo do seu método de gestão de chaves, as informações de registo podem incluir detalhes sobre a sua chave de inquilino. A imagem a seguir mostra um exemplo de um arquivo de log exibido no Excel, onde os tipos de solicitação KeyVaultDecryptRequest e KeyVaultSignRequest mostram que a chave do locatário está sendo usada.

Para obter mais informações sobre o log de uso, consulte Registrando e analisando o uso de proteção da Proteção de Informações do Azure.

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários