Grupos de segurança de aplicação

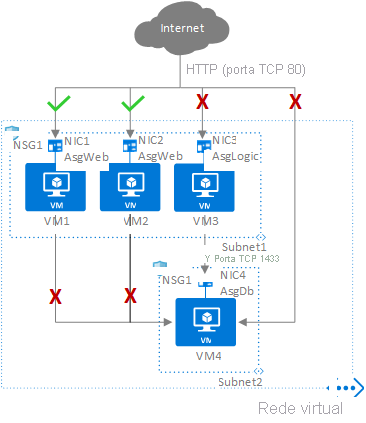

Os grupos de segurança de aplicações permitem-lhe configurar a segurança de rede como uma extensão natural da estrutura de uma aplicação, possibilitando o agrupamento de máquinas virtuais e a definição de políticas de segurança de rede com base nesses grupos. Pode reutilizar a política de segurança em escala sem a manutenção manual de endereços IP explícitos. A plataforma lida com a complexidade dos endereços IP explícitos e dos múltiplos conjuntos de regras, permitindo-lhe focar-se na lógica de negócio. Para compreender melhor os grupos de segurança de rede, considere o exemplo seguinte:

Na imagem anterior, NIC1 e NIC2 são membros do grupo de segurança de rede AsgWeb. NIC3 é membro do grupo de segurança de rede AsgLogic. NIC4 é membro do grupo de segurança de rede AsgDb. Embora cada interface de rede (NIC) neste exemplo seja membro de apenas um grupo de segurança de aplicativo, uma interface de rede pode ser membro de vários grupos de segurança de aplicativo, até os limites do Azure. Não está associado nenhum grupo de segurança de rede às interfaces de rede. NSG1 está associado a ambas as sub-redes e contém as seguintes regras:

Allow-HTTP-Inbound-Internet

Esta regra é necessária para permitir o tráfego da Internet para os servidores Web. Como o tráfego de entrada da Internet é negado pela regra de segurança padrão DenyAllInbound , nenhuma regra extra é necessária para os grupos de segurança de aplicativos AsgLogic ou AsgDb .

| Prioridade | Source | Portas de origem | Destino | Portas de destino | Protocolo | Access |

|---|---|---|---|---|---|---|

| 100 | Internet | * | AsgWeb | 80 | TCP | Permitir |

Deny-Database-All

Uma vez que a regra de segurança predefinida AllowVNetInBound permite todas as comunicações entre recursos na mesma rede virtual, esta regra é necessária para negar o tráfego de todos os recursos.

| Prioridade | Source | Portas de origem | Destino | Portas de destino | Protocolo | Access |

|---|---|---|---|---|---|---|

| 120 | * | * | AsgDb | 1433 | Qualquer | Negar |

Allow-Database-BusinessLogic

Esta regra permite o tráfego do grupo de segurança de aplicações AsgLogic para o grupo de segurança de aplicações AsgDb. A prioridade desta regra é mais alta do que a da regra Deny-Database-All. Como resultado, esta regra é processada antes da regra Deny-Database-All, de modo a que o tráfego do grupo de segurança de aplicações AsgLogic seja permitido, ao passo que o restante tráfego é bloqueado.

| Prioridade | Source | Portas de origem | Destino | Portas de destino | Protocolo | Access |

|---|---|---|---|---|---|---|

| 110 | AsgLogic | * | AsgDb | 1433 | TCP | Permitir |

As interfaces de rede que são membros do grupo de segurança do aplicativo aplicam as regras que o especificam como origem ou destino. As regras não afetam outras interfaces de rede. Se a interface de rede não for membro de um grupo de segurança de aplicativo, a regra não será aplicada à interface de rede, mesmo que o grupo de segurança de rede esteja associado à sub-rede.

Os grupos de segurança de aplicação têm as seguintes restrições:

Há limites para o número de grupos de segurança de aplicativos que você pode ter em uma assinatura e outros limites relacionados a grupos de segurança de aplicativos. Para obter mais detalhes, veja Limites do Azure.

Todas as interfaces de rede atribuídas a um grupo de segurança de aplicações têm de existir na mesma rede virtual em que se encontra a primeira interface de rede atribuída ao grupo de segurança da aplicação. Por exemplo, se a primeira interface de rede atribuída a um grupo de segurança de aplicações denominado AsgWeb estiver na rede virtual denominada VNet1, todas interfaces de rede subsequentes atribuídas aASGWeb têm de existir em VNet1. Não é possível adicionar interfaces de rede de redes virtuais diferentes ao mesmo grupo de segurança de aplicativos.

Se especificar um grupo de segurança de aplicação como a origem e o destino numa regra de segurança, as interfaces de rede em ambos os grupos de segurança de aplicações têm de existir na mesma rede virtual.

- Um exemplo seria se AsgLogic tivesse interfaces de rede de VNet1 e AsgDb tivesse interfaces de rede de VNet2. Neste caso, seria impossível atribuir AsgLogic como a origem e AsgDb como o destino em uma regra. Todas as interfaces de rede para os grupos de segurança de origem e de destino têm de estar na mesma rede virtual.

Gorjeta

Para minimizar o número de regras de segurança de que precisa, bem como a necessidade de as alterar, planei os grupos de segurança de aplicações de que precisa e crie regras com etiquetas de serviço ou grupos de segurança de aplicações em vez de endereços IP individuais ou intervalos de endereços IP, sempre que possível.

Próximos passos

- Leia o artigo Create a network security group (Criar um grupo de segurança de rede).