Configurar um locatário do Microsoft Entra para conexões de protocolo OpenVPN VPN VPN de usuário P2S

Quando você se conecta à sua rede virtual usando VPN de usuário de WAN virtual (ponto a site), você tem uma escolha de qual protocolo usar. O protocolo que você usa determina as opções de autenticação que estão disponíveis para você. Se você estiver usando o protocolo OpenVPN, a autenticação do Microsoft Entra é uma das opções de autenticação disponíveis para uso. Este artigo ajuda você a configurar um locatário do Microsoft Entra para VPN de usuário de WAN virtual (ponto a site) usando a autenticação OpenVPN.

Nota

A autenticação do Microsoft Entra é suportada apenas para conexões de protocolo OpenVPN® e requer o Cliente VPN do Azure.

1. Crie o locatário do Microsoft Entra

Verifique se você tem um locatário do Microsoft Entra. Se você não tiver um locatário do Microsoft Entra, poderá criar um usando as etapas no artigo Criar um novo locatário :

- Nome da organização

- Nome de domínio inicial

2. Criar usuários locatários do Microsoft Entra

Crie duas contas no locatário recém-criado do Microsoft Entra. Para conhecer as etapas, consulte Adicionar ou excluir um novo usuário.

- Conta de administrador global

- Conta de utilizador

A conta de administrador global será usada para conceder consentimento para o registro do aplicativo VPN do Azure. A conta de usuário pode ser usada para testar a autenticação OpenVPN.

Atribua a uma das contas a função de administrador Global. Para conhecer as etapas, consulte Atribuir funções de administrador e não administrador a usuários com o Microsoft Entra ID.

3. Conceder consentimento para o registro do aplicativo VPN do Azure

Entre no portal do Azure como um usuário ao qual é atribuída a função de administrador Global.

Em seguida, conceda consentimento de administrador para sua organização. Isso permite que o aplicativo VPN do Azure entre e leia perfis de usuário. Copie e cole o URL que pertence ao seu local de implantação na barra de endereço do navegador:

Pública

https://login.microsoftonline.com/common/oauth2/authorize?client_id=41b23e61-6c1e-4545-b367-cd054e0ed4b4&response_type=code&redirect_uri=https://portal.azure.com&nonce=1234&prompt=admin_consentAzure Government

https://login.microsoftonline.us/common/oauth2/authorize?client_id=51bb15d4-3a4f-4ebf-9dca-40096fe32426&response_type=code&redirect_uri=https://portal.azure.us&nonce=1234&prompt=admin_consentMicrosoft Cloud Alemanha

https://login-us.microsoftonline.de/common/oauth2/authorize?client_id=538ee9e6-310a-468d-afef-ea97365856a9&response_type=code&redirect_uri=https://portal.microsoftazure.de&nonce=1234&prompt=admin_consentMicrosoft Azure operado pela 21Vianet

https://login.chinacloudapi.cn/common/oauth2/authorize?client_id=49f817b6-84ae-4cc0-928c-73f27289b3aa&response_type=code&redirect_uri=https://portal.azure.cn&nonce=1234&prompt=admin_consentNota

Se você estiver usando uma conta de administrador global que não seja nativa do locatário do Microsoft Entra para fornecer consentimento, substitua "comum" pela ID do locatário do Microsoft Entra na URL. Também poderá ter de substituir "comum" pelo seu ID de inquilino em alguns outros casos. Para obter ajuda com a localização do ID do inquilino, consulte Como encontrar o ID do inquilino do Microsoft Entra.

Selecione a conta que tem a função de administrador global, se solicitado.

Na página Permissões solicitadas, selecione Aceitar.

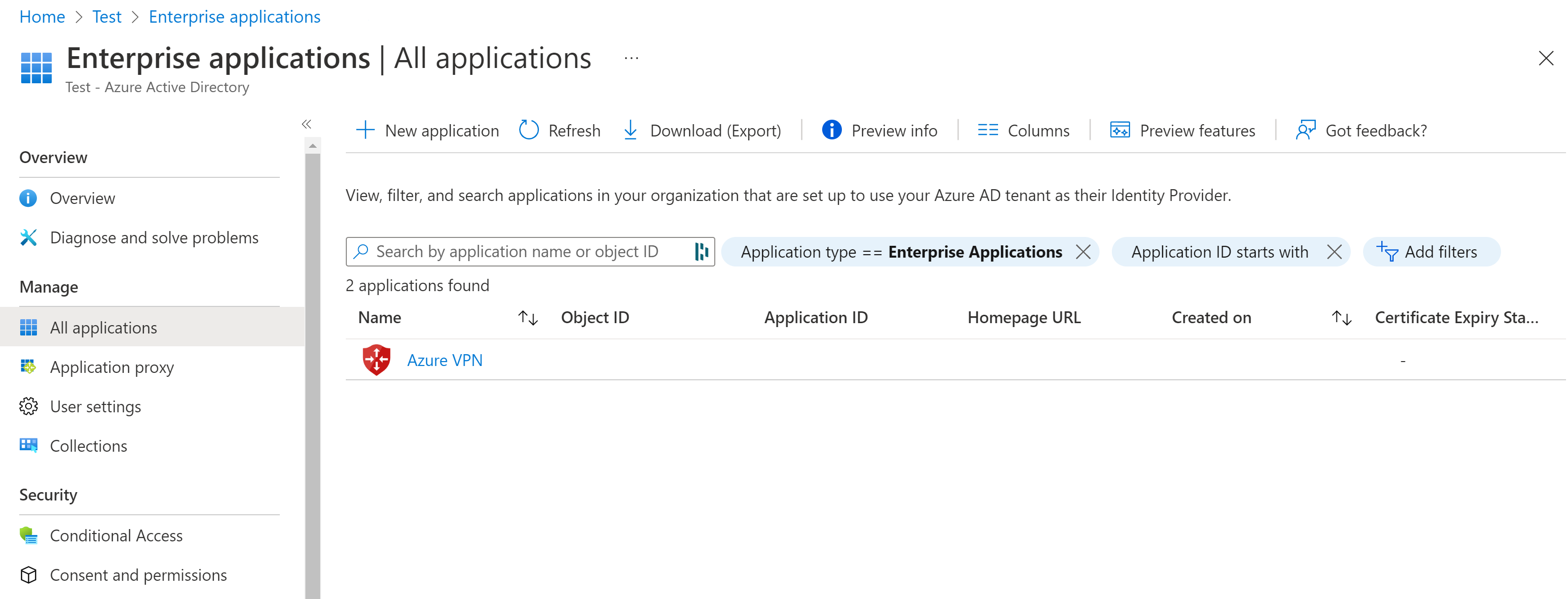

Vá para Microsoft Entra ID. No painel esquerdo, clique em Aplicativos corporativos. Você verá a VPN do Azure listada.

Próximos passos

Para se conectar às suas redes virtuais usando a autenticação do Microsoft Entra, você deve criar uma configuração VPN de usuário e associá-la a um Hub Virtual. Consulte Configurar a autenticação do Microsoft Entra para conexão ponto a site com o Azure.