Implantar o Controle de Aplicativo de Acesso Condicional para qualquer aplicativo Web usando os Serviços de Federação do Ative Directory (AD FS) como o provedor de identidade (IdP)

Você pode configurar controles de sessão no Microsoft Defender for Cloud Apps para funcionar com qualquer aplicativo Web e qualquer IdP que não seja da Microsoft. Este artigo descreve como rotear sessões de aplicativos do AD FS para o Defender for Cloud Apps para controles de sessão em tempo real.

Para este artigo, usaremos o aplicativo Salesforce como um exemplo de um aplicativo Web que está sendo configurado para usar controles de sessão do Defender for Cloud Apps.

Pré-requisitos

Sua organização deve ter as seguintes licenças para usar o Controle de Aplicativo de Acesso Condicional:

- Um ambiente AD FS pré-configurado

- Microsoft Defender for Cloud Apps

Uma configuração de logon único do AD FS existente para o aplicativo usando o protocolo de autenticação SAML 2.0

Nota

As etapas aqui se aplicam a todas as versões do AD FS executadas na versão com suporte do Windows Server.

Para configurar controles de sessão para seu aplicativo usando o AD FS como IdP

Use as etapas a seguir para rotear suas sessões de aplicativo Web do AD FS para o Defender for Cloud Apps. Para conhecer as etapas de configuração do Microsoft Entra, consulte Integrar e implantar o Controle de Aplicativo de Acesso Condicional para aplicativos personalizados usando a ID do Microsoft Entra.

Nota

Você pode configurar as informações de logon único SAML do aplicativo fornecidas pelo AD FS usando um dos seguintes métodos:

- Opção 1: Carregar o ficheiro de metadados SAML da aplicação.

- Opção 2: Fornecer manualmente os dados SAML do aplicativo.

Nas etapas a seguir, usaremos a opção 2.

Etapa 1: obter as configurações de logon único SAML do seu aplicativo

Etapa 2: Configurar o Defender for Cloud Apps com as informações SAML do seu aplicativo

Etapa 4: Configurar o Defender for Cloud Apps com as informações do aplicativo AD FS

Etapa 5: concluir a configuração da Confiança da Terceira Parte Confiável do AD FS

Etapa 6: obter as alterações do aplicativo no Defender for Cloud Apps

Etapa 7: concluir as alterações do aplicativo

Etapa 8: concluir a configuração no Defender for Cloud Apps

Etapa 1: obter as configurações de logon único SAML do seu aplicativo

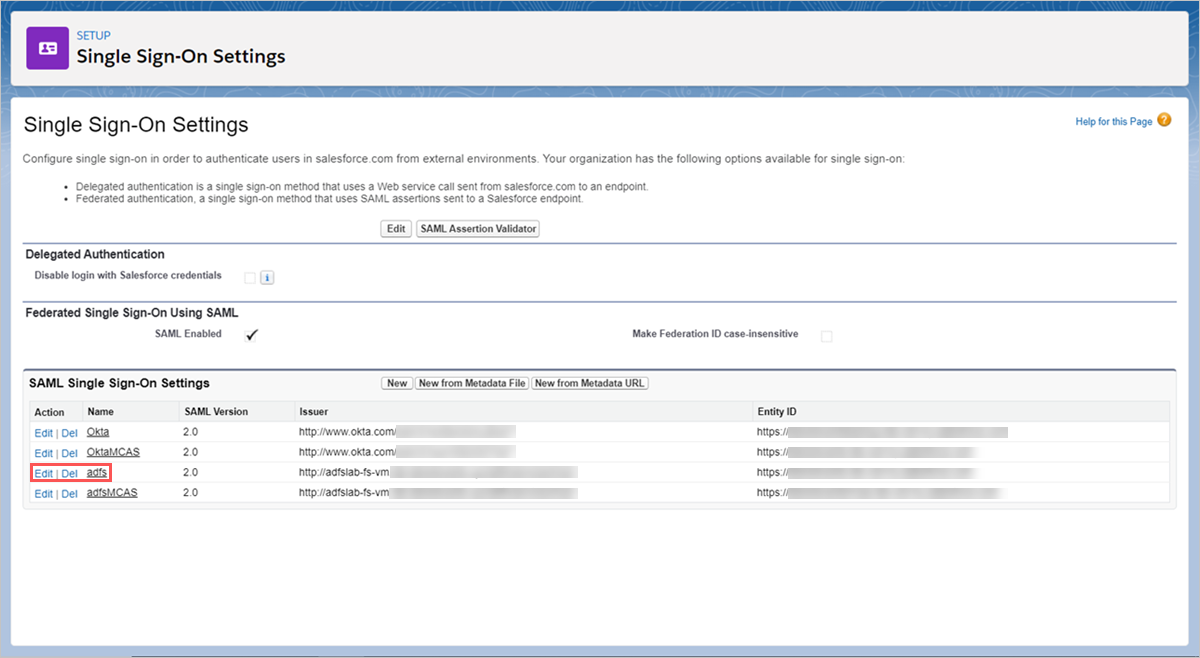

No Salesforce, navegue até Configurações de configuração Configurações de logon único de>> identidade.>

Em Configurações de Logon Único, clique no nome da configuração existente do AD FS.

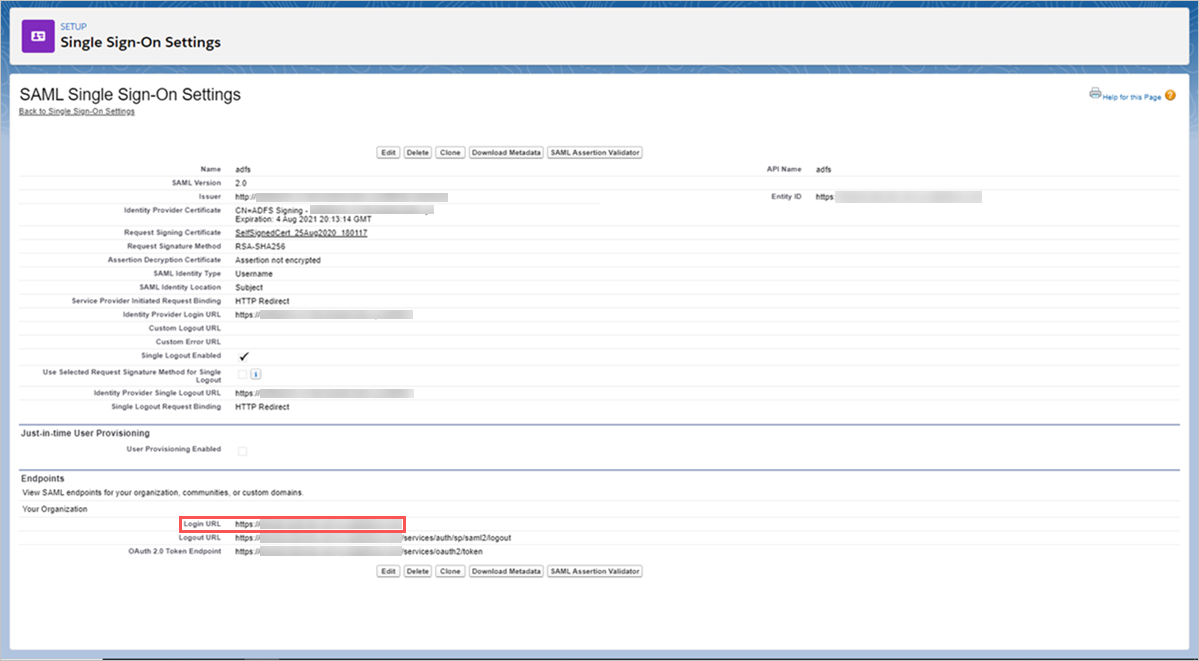

Na página Configuração de logon único do SAML, anote a URL de login do Salesforce. Você precisará disso mais tarde ao configurar o Defender for Cloud Apps.

Nota

Se seu aplicativo fornecer um certificado SAML, baixe o arquivo de certificado.

Etapa 2: Configurar o Defender for Cloud Apps com as informações SAML do seu aplicativo

No Portal do Microsoft Defender, selecione Configurações. Em seguida, escolha Cloud Apps.

Em Aplicações ligadas, selecione Aplicações de Controlo de Aplicações de Acesso Condicional.

Selecione +Adicionar e, no pop-up, selecione a aplicação que pretende implementar e, em seguida, selecione Iniciar Assistente.

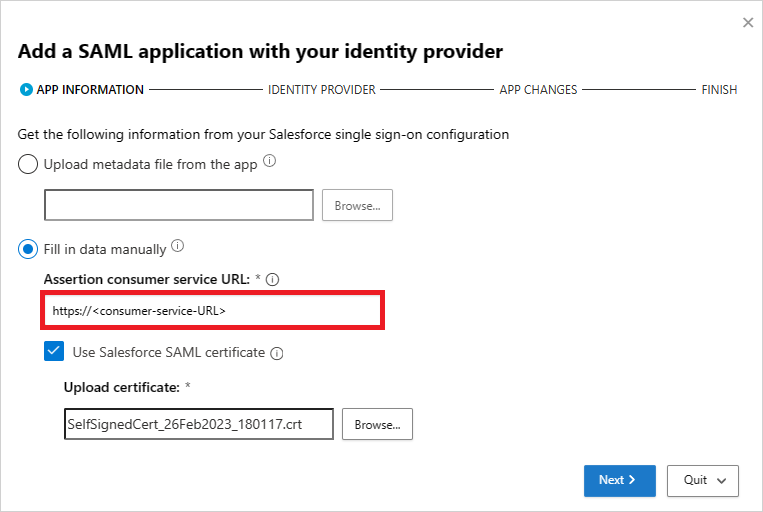

Na página INFORMAÇÕES DO APLICATIVO, selecione Preencher dados manualmente, na URL do serviço ao consumidor Assertion, insira a URL de login do Salesforce que você anotou anteriormente e clique em Avançar.

Nota

Se seu aplicativo fornecer um certificado SAML, selecione Usar <app_name> certificado SAML e carregue o arquivo de certificado .

Etapa 3: Criar uma nova configuração de Confiança de Terceira Parte Confiável do AD FS e Logon Único de Aplicativo

Nota

Para limitar o tempo de inatividade do usuário final e preservar sua configuração válida existente, recomendamos a criação de uma nova configuração de Confiança de Terceira Parte Confiável e Logon Único. Se tal não for possível, ignore os passos relevantes. Por exemplo, se o aplicativo que você está configurando não oferecer suporte à criação de várias configurações de Logon Único, ignore a etapa de criação de novo logon único.

No console de Gerenciamento do AD FS, em Confianças de Terceira Parte Confiável, exiba as propriedades da confiança de terceira parte confiável existente para seu aplicativo e anote as configurações.

Em ações, clique em Adicionar confiança da entidade Confiadora. Além do valor Identifier que deve ser um nome exclusivo, configure a nova relação de confiança usando as configurações que você anotou anteriormente. Você precisará dessa confiança mais tarde ao configurar o Defender for Cloud Apps.

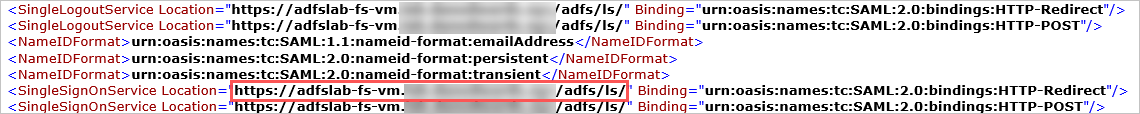

Abra o arquivo de metadados de federação e anote o Local SingleSignOnService do AD FS. Precisará do mesmo mais tarde.

Nota

Você pode usar o seguinte ponto de extremidade para acessar seu arquivo de metadados de federação:

https://<Your_Domain>/federationmetadata/2007-06/federationmetadata.xml

Baixe o Certificado de Assinatura do provedor de identidade. Precisará do mesmo mais tarde.

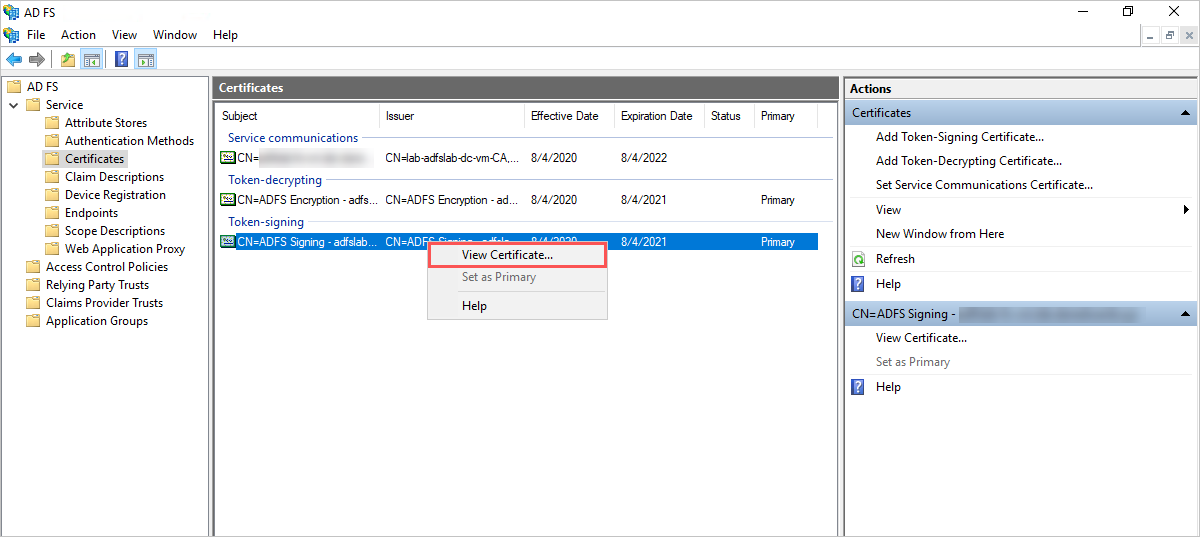

Em Certificados de Serviços, clique com o botão direito do rato no certificado de>assinatura do AD FS e, em seguida, selecione Ver Certificado.

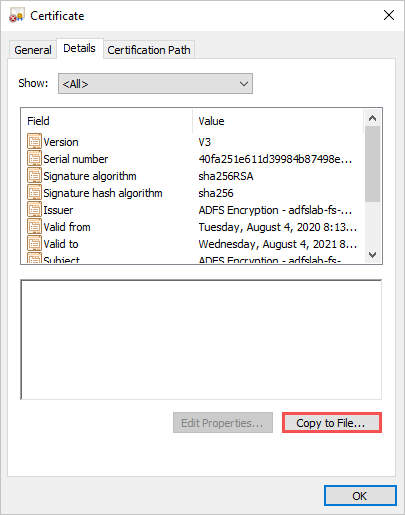

Na guia de detalhes do certificado, clique em Copiar para Arquivo e siga as etapas no Assistente para Exportação de Certificados para exportar seu certificado como um X.509 codificado em Base-64 (. CER) arquivo.

De volta ao Salesforce, na página de configurações de logon único do AD FS existente, anote todas as configurações.

Crie uma nova configuração de logon único SAML. Além do valor de ID de Entidade que deve corresponder ao Identificador de confiança da terceira parte confiável, configure o logon único usando as configurações que você anotou anteriormente. Você precisará disso mais tarde ao configurar o Defender for Cloud Apps.

Etapa 4: Configurar o Defender for Cloud Apps com as informações do aplicativo AD FS

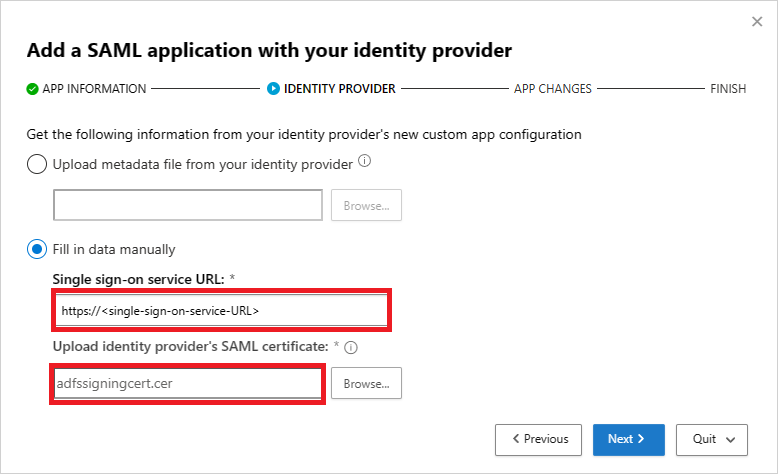

De volta à página IDENTITY PROVIDER do Defender for Cloud Apps, clique em Avançar para continuar.

Na página seguinte, selecione Preencher dados manualmente, faça o seguinte e clique em Avançar.

- Para a URL do serviço de logon único, insira a URL de login do Salesforce que você anotou anteriormente.

- Selecione Carregar certificado SAML do provedor de identidade e carregue o arquivo de certificado baixado anteriormente.

Na página seguinte, anote as seguintes informações e clique em Avançar. Você precisará das informações mais tarde.

- URL de início de sessão único do Defender for Cloud Apps

- Atributos e valores do Defender for Cloud Apps

Nota

Se você vir uma opção para carregar o certificado SAML do Defender for Cloud Apps para o provedor de identidade, clique no link para baixar o arquivo de certificado. Precisará do mesmo mais tarde.

Etapa 5: concluir a configuração da Confiança da Terceira Parte Confiável do AD FS

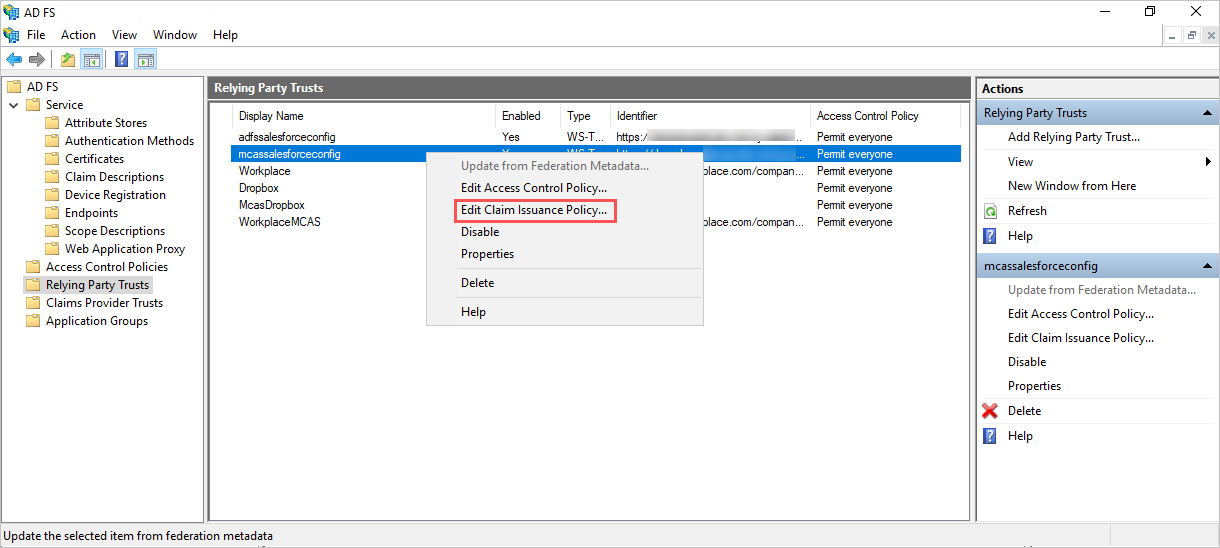

De volta ao console de Gerenciamento do AD FS, clique com o botão direito do mouse na relação de confiança de terceira parte confiável criada anteriormente e selecione Editar Política de Emissão de Declaração.

Na caixa de diálogo Editar Política de Emissão de Declaração, em Regras de Transformação de Emissão, use as informações fornecidas na tabela a seguir para concluir as etapas para criar regras personalizadas.

Nome da regra de declaração Regra personalizada McasSigningCert => issue(type="McasSigningCert", value="<value>");onde<value>é o valor McasSigningCert do assistente do Defender for Cloud Apps que você anotou anteriormenteMcasAppId => issue(type="McasAppId", value="<value>");é o valor McasAppId do assistente do Defender for Cloud Apps que você observou anteriormente- Clique em Adicionar Regra, em Modelo de regra de declaração, selecione Enviar Declarações Usando uma Regra Personalizada e clique em Avançar.

- Na página Configurar Regra, insira o respetivo nome da regra de declaração e a regra personalizada fornecida.

Nota

Essas regras são adicionais a quaisquer regras ou atributos de declaração exigidos pelo aplicativo que você está configurando.

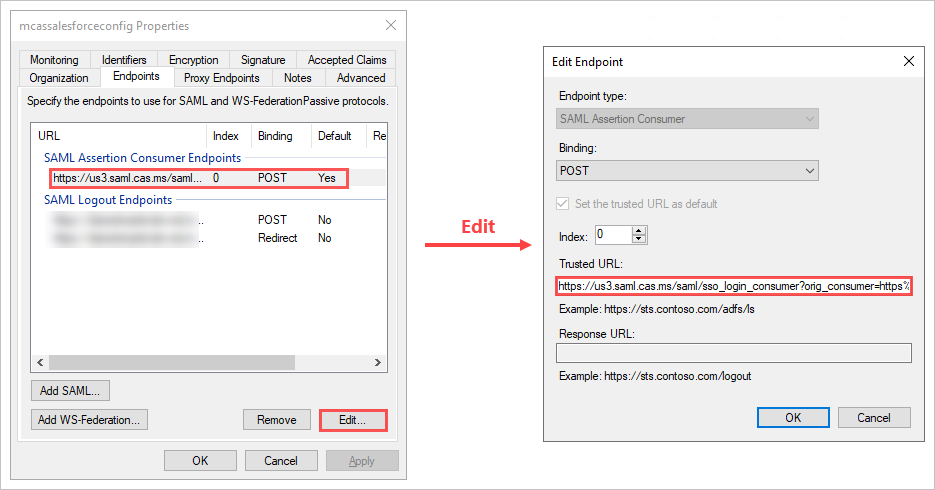

De volta à página Confiança da Terceira Parte Confiável, clique com o botão direito do mouse na relação de confiança da terceira parte confiável criada anteriormente e selecione Propriedades.

Na guia Pontos de extremidade, selecione Ponto de extremidade do consumidor de asserção SAML, clique em Editar e substitua a URL confiável pela URL de logon único do Defender for Cloud Apps que você anotou anteriormente e clique em OK.

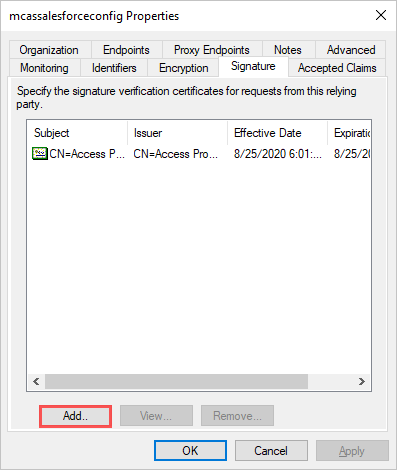

Se você baixou um certificado SAML do Defender for Cloud Apps para o provedor de identidade, na guia Assinatura, clique em Adicionar e carregar o arquivo de certificado e, em seguida, clique em OK.

Guarde as definições.

Etapa 6: obter as alterações do aplicativo no Defender for Cloud Apps

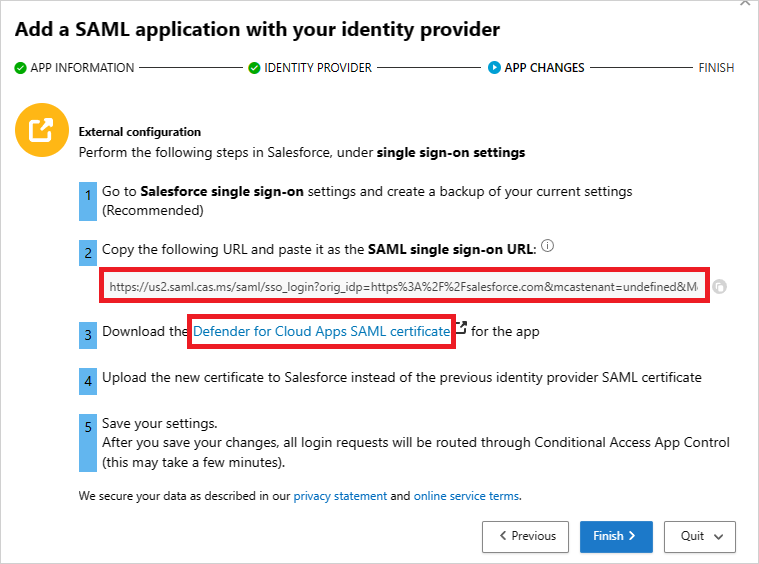

De volta à página APP CHANGES do Defender for Cloud Apps, faça o seguinte, mas não clique em Concluir. Você precisará das informações mais tarde.

- Copie a URL de logon único SAML do Defender for Cloud Apps

- Baixe o certificado SAML do Defender for Cloud Apps

Etapa 7: concluir as alterações do aplicativo

No Salesforce, navegue até Configurações de configuração Configurações de logon único de>>identidade>e faça o seguinte:

Recomendado: crie um backup de suas configurações atuais.

Substitua o valor do campo URL de Login do Provedor de Identidade pelo URL de logon único SAML do Defender for Cloud Apps que você anotou anteriormente.

Carregue o certificado SAML do Defender for Cloud Apps que você baixou anteriormente.

Clique em Guardar.

Nota

O certificado SAML do Defender for Cloud Apps é válido por um ano. Depois que ele expirar, um novo certificado precisará ser gerado.

Etapa 8: concluir a configuração no Defender for Cloud Apps

- De volta à página APP CHANGES do Defender for Cloud Apps, clique em Concluir. Depois de concluir o assistente, todas as solicitações de login associadas a este aplicativo serão roteadas por meio do Controle de Aplicativo de Acesso Condicional.

Próximos passos

Consulte também

Se tiver algum problema, estamos aqui para ajudar. Para obter assistência ou suporte para o problema do seu produto, abra um ticket de suporte.