Utilizadores de cloud e grupos

A identidade desempenha um papel importante na administração da cloud, porque as permissões aplicadas aos recursos da cloud são inúteis, se não soubermos quem está a aceder a estes recursos. Se o Bernardo não tiver permissão para eliminar uma VM, mas ainda assim tentar eliminá-la, só podemos detê-lo se soubermos que se trata do Bernardo. No entanto, se o Bernardo for um dos milhares de funcionários da organização e as permissões precisarem ser definidas para cada utilizador individual e cada recurso da cloud individual, o departamento de TI ficará sobrecarregado ao tentar bloquear tudo para que apenas os utilizadores que devem aceder a esses recursos possam aceder-lhes.

Como aprenderemos mais tarde, as permissões podem ser aplicadas não apenas a recursos da cloud individuais, mas também a grupos de recursos da cloud. Da mesma forma, utilizadores como o Bernardo podem ser colocados em grupos e as permissões aplicadas a recursos da cloud podem fazer referência a grupos de utilizadores bem como a utilizadores individuais. Os sistemas modernos de gestão de identidade admitem o conceito de grupos de utilizadores a fim de simplificar a administração da cloud e reduzir a possibilidade de erro. É menos provável que um administrador cometa um erro se puder aplicar permissões ao nível do grupo em vez de fazê-lo para cada utilizador.

Os sistemas de gestão de identidade devem ser capazes de atribuir identidades a grupos, bem como a utilizadores individuais. Mas não é tudo. Uma pessoa pode autenticar-se ao introduzir o nome de utilizador e a palavra-passe ou ao colocar o dedo num leitor biométrico. As aplicações de software às vezes também precisam de se autenticar, pois podem comunicar com outros serviços ou com aplicações que só responderão se souberem a identidade do autor da chamada. Como tal, a capacidade de atribuir identidades a aplicações tem a mesma importância que a capacidade de as atribuir a utilizadores e grupos de utilizadores.

A consequência de tudo isto é que os serviços de diretório da empresa suportam três tipos de entidades: utilizadores, grupos de utilizadores e aplicações. Os utilizadores representam as pessoas numa organização. Os grupos são coleções de utilizadores ou de outras entidades, e as entidades de aplicação permitem atribuir identidades às aplicações em execução. Coletivamente, estas identidades são conhecidas como principais de segurança. Vamos examinar os três tipos de principais de segurança e debater a sua importância para a administração da cloud.

Utilizadores

Um utilizador é uma identidade registada que tem permissão para executar alguma função (ou conjunto de funções) dentro de um sistema informático. A um utilizador pode ser concedida permissão para carregar dados para um serviço de armazenamento aprovisionado na cloud, mas pode não tê-la para aprovisionar ou desaprovisionar esses serviços. Outro utilizador pode ter permissões mais globais que lhe permite aprovisionar e desaprovisionar serviços como queira.

Os utilizadores são abstrações de pessoas individuais de uma organização. E, enquanto tal, têm atributos que podem incluir nomes, números de telefone, moradas e outras caraterísticas que distinguem uma pessoa de outra (Figura 3.2). Estes atributos também ajudam a que as informações de utilizador sejam legíveis para seres humanos. É mais fácil para um administrador referir-se a “Laurel King” do que a “48d31887-5fad-4d73-a9f5-3c356e68a038”. Os serviços de diretório modernos permitem que os administradores definam os atributos armazenados em nome dos utilizadores individuais através da utilização de qualquer esquema que faça sentido para a organização.

Figura 3.2: Exemplo dos atributos que descrevem um utilizador.

Grupos

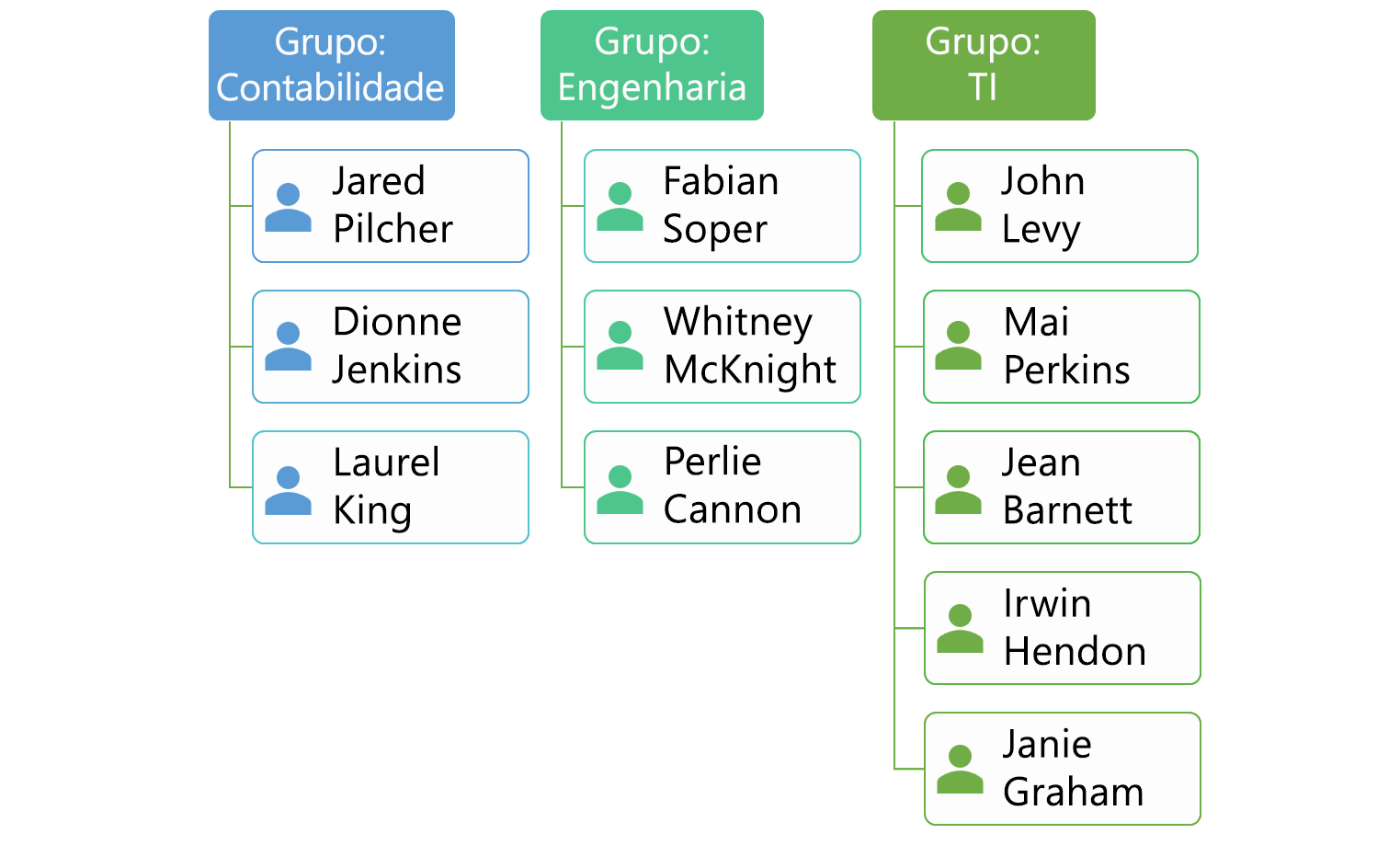

Dado que um sistema de identidade deve ser dimensionado para lidar com um grande número de utilizadores, é útil criar abstrações de coleções de utilizadores semelhantes. Uma abstração chave é o grupo. Os grupos são entidades nomeadas num sistema de gestão de identidades. Podem refletir a estrutura da organização (por exemplo, Contabilidade, Engenharia ou TI), as funções laborais (Programador, Testador ou Administrador), localizações geográficas ou qualquer outra coisa que sirva para organizar os utilizadores de forma lógica. Na maioria dos sistemas de gestão de identidades, os utilizadores podem ser membros de vários grupos, o que permite que um Programador possa ser atribuído ao departamento de Contabilidade no escritório do Pittsburgh. A Figura 3.3 mostra uma estrutura de grupo que organiza os utilizadores por departamento.

Figura 3.3: Utilizadores organizados em grupos departamentais.

Os grupos suportam a aplicação em massa das configurações de gestão e, deste modo, simplificam a integração e a gestão de utilizadores numa organização. Quando os utilizadores entram para uma organização, os administradores não precisam de atribuir individualmente permissões específicas aos novos utilizadores, em vez disso, adicionam os utilizadores aos grupos existentes e concentram-se na gestão de permissões de grupo. A atribuição de permissões ao nível do grupo reduz a possibilidade de erro e para os administradores fica mais fácil determinar rapidamente que permissões tem um certo utilizador, ao simplesmente examinar as associações a grupos do utilizador.

Aplicações

Há que ter em conta outras considerações quando uma aplicação alojada na cloud faz chamadas para um serviço que requer autenticação. As credenciais podem ser armazenadas nos dados de configuração que acompanham a aplicação ou podem estar incorporadas no código da aplicação. Qualquer uma das opções apresenta, no entanto, um risco para a segurança. As credenciais armazenadas desta maneira podem ser lidas pelos utilizadores que têm acesso ao serviço de cloud que aloja a aplicação ou ao código-fonte da própria aplicação.

Como alternativa, os fornecedor de serviços cloud permitem que as aplicações que eles alojam recebam uma identidade atribuída pelo sistema durante o tempo de execução. Esta funcionalidade é conhecida pelo nome de Identidades Geridas no Azure e de Contas de Serviço no GCP. O AWS fornece uma funcionalidade semelhante, que permite que associe funções a instâncias e as utilize para obter credenciais temporárias a utilizar pela aplicação. O facto de que a solução de cloud “conhece” a aplicação e pode fornecer-lhe uma identidade para aceder a recursos protegidos, elimina a necessidade de armazenar credenciais, por exemplo, os nomes de utilizador e palavras-passe ou as chaves de acesso, nas aplicações.