Implementar proteção de rede adaptável

Ao planejar a implementação do NSG na Contoso, você precisa saber exatamente qual NSG pode proteger melhor suas cargas de trabalho do Microsoft Azure.

Para atingir esse objetivo, você pode usar o Adaptive Network Hardening. O Adaptive Network Hardening aprende sobre os padrões de tráfego de rede em sua infraestrutura de e para suas cargas de trabalho do Azure. Em seguida, faz recomendações para NSGs que podem ajudar a proteger essas cargas de trabalho.

Como funciona

O Adaptive Network Hardening usa aprendizado de máquina para fornecer recomendações para permitir o tráfego apenas de endereços IP ou portas específicas. Ao formular as recomendações, a Comissão tem em conta:

- Tráfego de rede real

- Informações de configuração conhecidas e confiáveis

- Informações sobre ameaças

- Outros indicadores

Por exemplo, suponha que a Contoso IT tivesse um aplicativo que exigisse a porta TCP 22 para acesso à rede. Este tráfego de aplicação para a Porta 22 é permitido através da utilização de um NSG a partir de endereços no intervalo 140.20.30.10/24. Após análise, o Adaptive Network Hardening descobre que o tráfego se origina apenas de um subconjunto menor de IPs no departamento de vendas da Contoso. Ele recomenda que a regra seja atualizada para reduzir o intervalo de IP para 140.23.30.10/29, o intervalo para os computadores no escritório de vendas de Londres, e negar todo o outro tráfego.

Nota

As recomendações de proteção de rede adaptativa só são suportadas nas seguintes portas específicas (para TCP e UDP): 13, 17, 19, 22, 23, 53, 69, 81, 111, 119, 123, 135, 137, 138, 139, 161, 162, 389, 445, 512, 514, 593, 636, 873, 1433, 1434, 1900, 2049, 2301, 2323, 2381, 3268, 3306, 3389, 4333, 5353, 5432, 5555, 5800, 5900, 5900, 5985, 5986, 6379, 6379, 7000, 7001, 7199, 8081, 8089, 8545, 9042, 9160, 9300, 11211, 16379, 26379, 27017, 37215

Revisão de alertas e regras do Adaptive Network Hardening

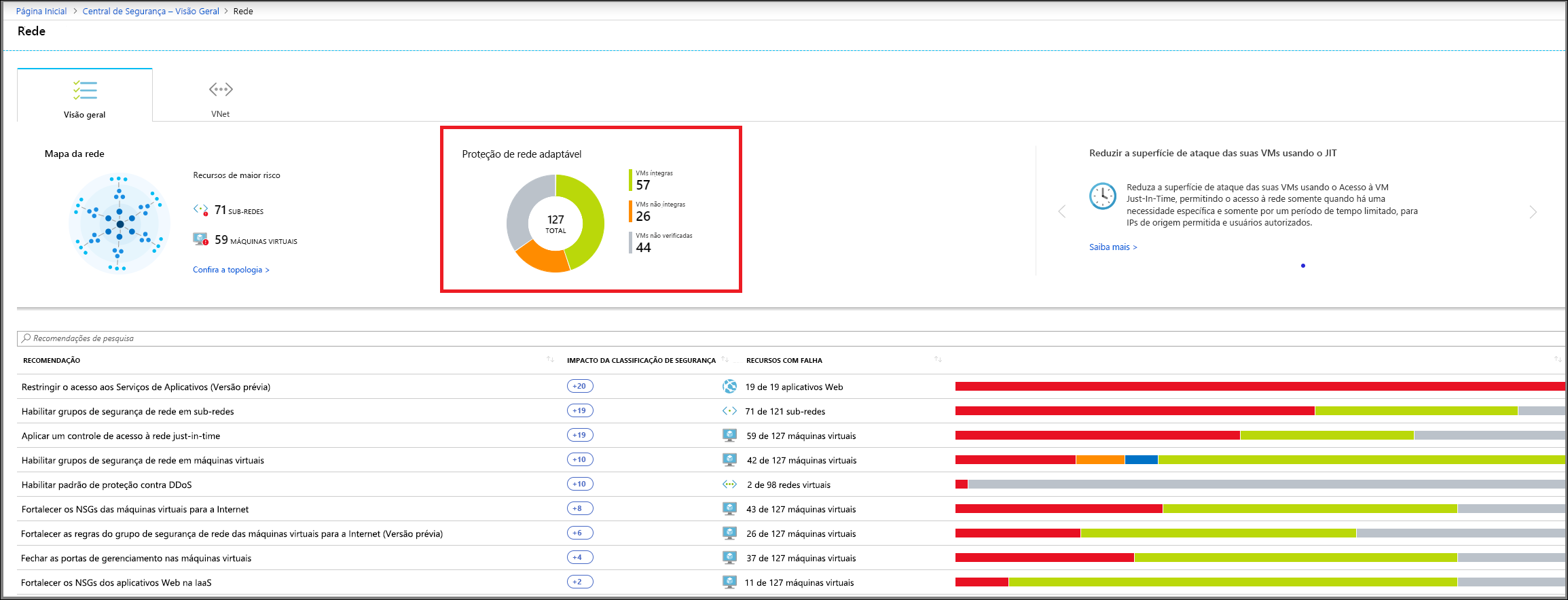

Você revisa as recomendações de Proteção de Rede Adaptável na folha Proteção de Rede Adaptável no portal do Azure. Para rever as recomendações, em Adaptive Network Hardening, selecione Centro de Segurança e, em seguida, em HIGIENE DE SEGURANÇA DE RECURSOS, selecione Rede. Na folha Rede, na guia Visão geral, você pode revisar as recomendações.

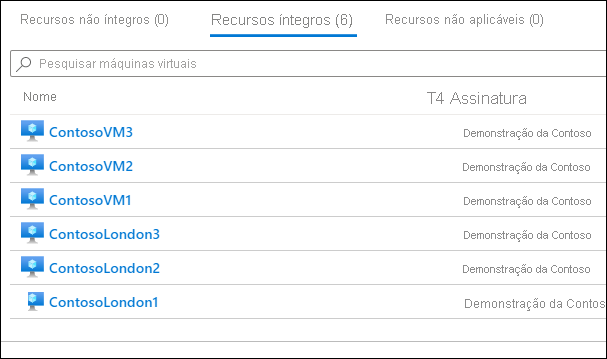

Quando você seleciona Proteção de Rede Adaptável no portal do Azure, as VMs são exibidas em uma das três guias, conforme descrito no gráfico.

- Recursos insalubres. Esta guia exibe VMs que têm alertas e recomendações acionados pela execução do Adaptive Network Hardening.

- Recursos saudáveis. São VMs sem alertas ou recomendações.

- Recursos não aplicáveis. As VMs em que não é possível executar o Adaptive Network Hardening são exibidas nesta guia. Os motivos pelos quais as VMs podem não conseguir executar o Adaptive Network Hardening são:

- As VMs são VMs clássicas e apenas as VMs do Azure Resource Manager são suportadas.

- Não existem dados suficientes. Para gerar recomendações precisas de proteção de tráfego, a Central de Segurança requer pelo menos 30 dias de dados de tráfego.

- A VM não está protegida pelo padrão da Central de Segurança do Azure: somente as VMs definidas para a camada de preço Padrão da Central de Segurança são qualificadas para esse recurso.

Nota

Pode rever os preços do Centro de Segurança em Preços do Centro de Segurança.

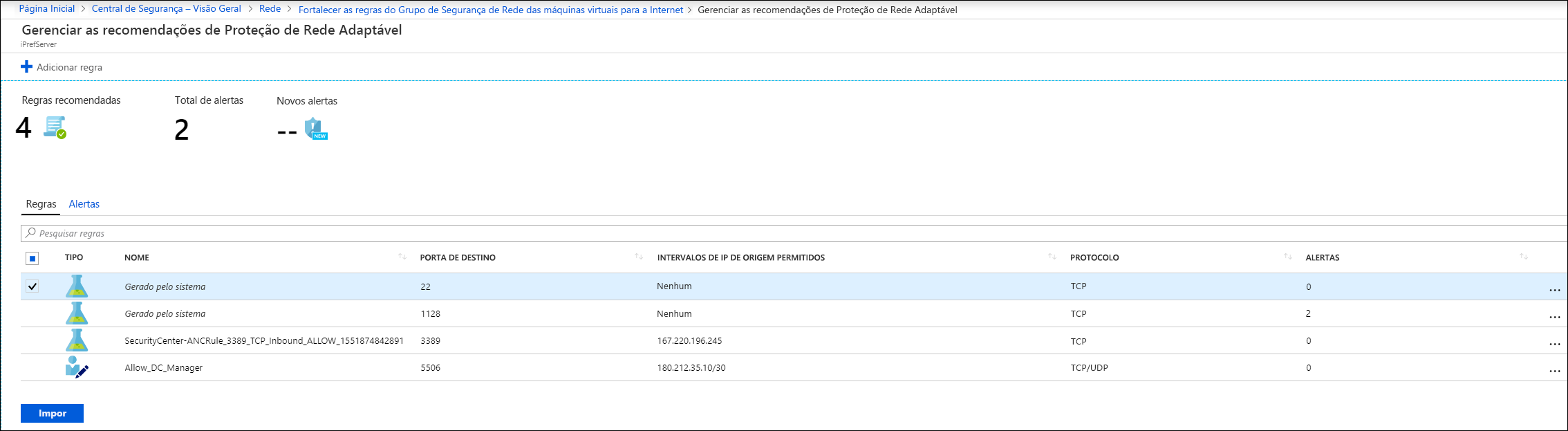

Na lista de VMs não íntegras, você pode selecionar uma VM específica e revisar as regras de proteção recomendadas.

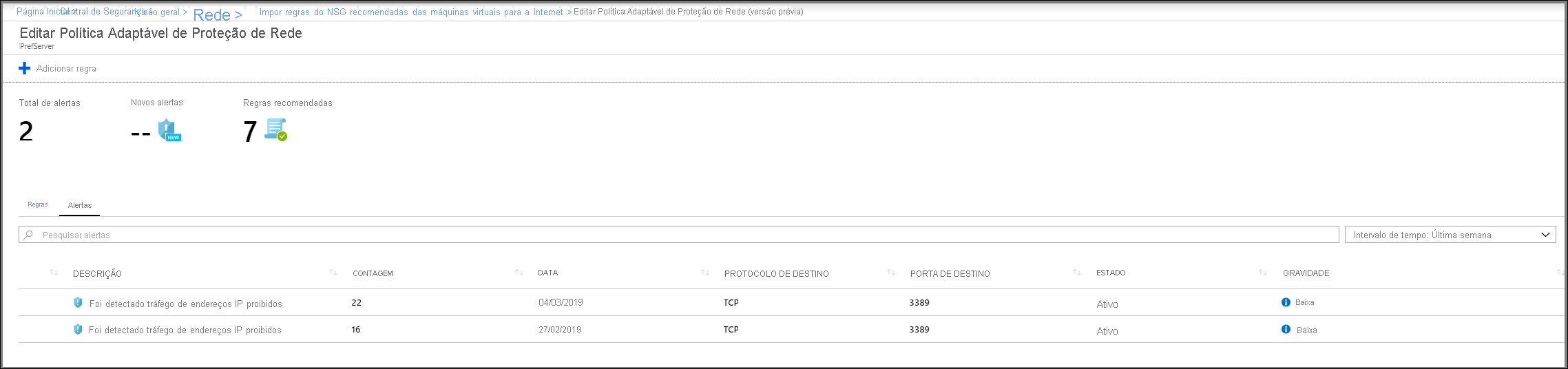

Também pode rever os alertas de segurança.

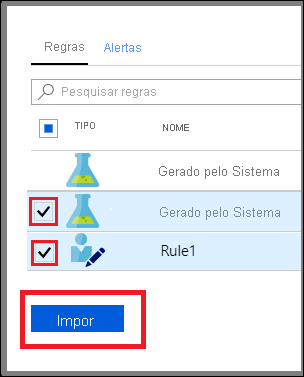

Aplicando recomendações do Adaptive Network Hardening

Depois de revisar as regras e alertas recomendados, você pode escolher se deseja modificar essas regras. Caso contrário, basta selecionar a(s) regra(s) que deseja aplicar e, em seguida, selecionar Aplicar.

Nota

Para modificar uma regra, use as instruções em Proteção de Rede Adaptável na Central de Segurança do Azure, Modificar uma regra.