O que são informações sensíveis?

O ideal é que seus funcionários entendam a importância da proteção das informações e trabalhem dentro de suas políticas. No entanto, seus funcionários provavelmente estão ocupados e não estão totalmente cientes de como ajudar a proteger os dados. Alguns podem lidar com informações confidenciais, como arquivos de contabilidade. Um funcionário pode carregar inadvertidamente um documento confidencial com permissões incorretas para um repositório na nuvem. Uma semana depois, você percebe que as informações confidenciais da sua empresa foram vazadas para os concorrentes.

O que são dados sensíveis?

Antes de aprender a ajudar a proteger dados, você deve identificar os dados que exigem proteção. Nem todos os dados realmente precisam disso. Nem todos os dados que deles necessitem exigem o mesmo nível de proteção. Você pode querer:

- Implementar métodos de proteção robustos para dados financeiros.

- Não proteger materiais de marketing.

- Ajude a proteger os dados pessoais para que apenas você possa acessá-los.

- Ajude a proteger dados financeiros importantes para que apenas pessoas autorizadas possam acessá-los.

A definição específica de dados confidenciais difere para diferentes cenários. No entanto, dados confidenciais são essencialmente informações que precisam de proteção contra acesso não autorizado. Você pode obter essa proteção implementando tecnologias apropriadas de segurança de dados e proteção de informações. No entanto, em alguns casos, também pode ser necessário incluir segurança física. Um exemplo são os dados sensíveis em papel. Existem várias tecnologias e métodos úteis para ajudar a proteger dados confidenciais contra acesso não autorizado ou vazamento.

As razões para proteger dados confidenciais incluem:

- Privacidade pessoal

- Requisitos regulamentares

- Privacidade de propriedade intelectual

- Requisitos éticos ou legais

Considere o Regulamento Geral sobre a Proteção de Dados (RGPD). Ajuda, principalmente, a proteger os dados pessoais e considera sensíveis os seguintes dados pessoais:

- Informações pessoais que revelem origem racial ou étnica, opiniões políticas e crenças religiosas ou filosóficas.

- Filiação sindical.

- Dados genéticos e dados biométricos que são processados exclusivamente para identificar um ser humano.

- Dados relacionados com a saúde.

- Dados sobre a vida sexual ou orientação sexual de uma pessoa.

Descubra e proteja dados confidenciais

Se sua organização está incorporando proteção de dados confidenciais, há várias etapas que você deve seguir. Não basta apenas escolher uma tecnologia para ajudar a proteger os dados. Você deve identificar corretamente os dados confidenciais para que a tecnologia selecionada possa realmente ajudar. Além disso, é imperativo um processo consistente de classificação de dados (sensíveis e não sensíveis). Caso contrário, não será possível implementar a tecnologia de proteção de forma eficiente. O monitoramento de dados é outra consideração importante. Você deve monitorar dados confidenciais durante seu ciclo de vida. Caso contrário, a proteção pode não ser eficiente, porque você não sabe se está funcionando corretamente.

A localização dos dados também é importante. Hoje, os dados estão em todos os lugares — em dispositivos móveis, serviços de armazenamento em nuvem e servidores de arquivos locais. Você deve considerar todos os locais possíveis de dados confidenciais. E não se esqueça dos caminhos de rede pelos quais ele potencialmente percorre.

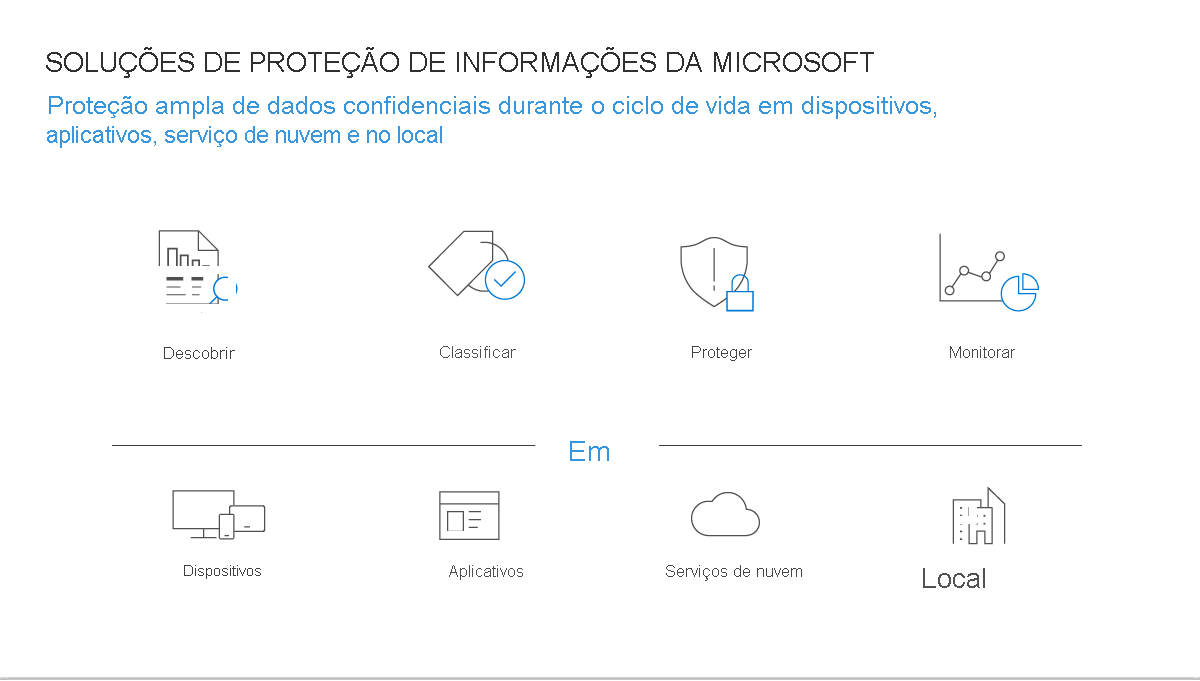

A abordagem da Microsoft à proteção de dados confidenciais consiste em quatro fases. Essa abordagem permite que você ajude a proteger os dados durante todo o seu ciclo de vida e em vários locais e dispositivos. As quatro fases são:

- Descubra os seus dados.

- Classifique informações confidenciais.

- Ajude a proteger os seus dados.

- Monitore e relate seus dados.

A imagem a seguir mostra a abordagem da Microsoft para a proteção de informações:

Use essa abordagem para ajudar a garantir que seus dados confidenciais sejam descobertos, classificados, protegidos e monitorados. Uma seção subsequente neste módulo fornece mais detalhes sobre tecnologias específicas que você pode usar para:

- Defina e descubra dados confidenciais para o seu cenário específico.

- Ajude a proteger os dados.

- Monitore o uso de dados.