Ligações Seguras no Microsoft Defender para Office 365

Sugestão

Sabia que pode experimentar as funcionalidades no Microsoft Defender XDR para Office 365 Plano 2 gratuitamente? Utilize a avaliação de Defender para Office 365 de 90 dias no hub de avaliações do portal Microsoft Defender. Saiba mais sobre quem pode inscrever-se e os termos de avaliação aqui.

Importante

Este artigo destina-se a clientes empresariais que tenham Microsoft Defender para Office 365. Se estiver a utilizar Outlook.com, Microsoft 365 Familiar ou Microsoft 365 Pessoal e estiver à procura de informações sobre Ligações Seguras no Outlook.com, consulte Segurança avançada Outlook.com para subscritores do Microsoft 365.

Em organizações com Microsoft Defender para Office 365, a análise de Ligações Seguras protege a sua organização de ligações maliciosas que são utilizadas em phishing e outros ataques. Especificamente, as Ligações Seguras fornecem análise de URL e reescrita de mensagens de e-mail de entrada durante o fluxo de correio e verificação de tempo de clique de URLs e ligações em mensagens de e-mail, Teams e aplicações Office 365 suportadas. A análise de Ligações Seguras ocorre além da proteção anti-spam e antimalware regular.

Veja este breve vídeo sobre como proteger contra ligações maliciosas com Ligações Seguras no Microsoft Defender para Office 365.

Nota

Embora não exista uma política de Ligações Seguras predefinida, a política de segurança predefinida de proteção incorporada fornece proteção de Ligações Seguras em mensagens de e-mail, Microsoft Teams e ficheiros em aplicações do Office suportadas para todos os destinatários para clientes que tenham, pelo menos, uma licença de Defender para Office 365 (utilizadores que não estão definidos nas políticas de segurança predefinidas Padrão ou Estritas ou em políticas de Ligações Seguras personalizadas). Para obter mais informações, veja Preset security policies in EOP and Microsoft Defender para Office 365 (Políticas de segurança predefinidas na EOP e Microsoft Defender para Office 365). Também pode criar políticas de Ligações Seguras que se aplicam a utilizadores, grupos ou domínios específicos. Para obter instruções, consulte Configurar políticas de Ligações Seguras no Microsoft Defender para Office 365.

A proteção de Ligações Seguras por políticas de Ligações Seguras está disponível nas seguintes localizações:

Email mensagens: proteção de Ligações Seguras para ligações em mensagens de e-mail.

Para obter mais informações sobre a proteção de Ligações Seguras para mensagens de e-mail, consulte a secção Definições de Ligações Seguras para mensagens de e-mail mais adiante neste artigo.

Nota

As Ligações Seguras não funcionam em pastas públicas com capacidade de correio.

As Ligações Seguras não fornecem proteção para URLs em mensagens de e-mail RTF (Rich Text Format).

As Ligações Seguras suportam apenas formatos HTTP(S) e FTP.

A utilização de outro serviço para encapsular ligações antes de Defender para Office 365 pode impedir as Ligações Seguras de ligações de processo, incluindo encapsulamento, detonação ou validação da "maliciosa" da ligação.

Microsoft Teams: proteção de Ligações Seguras para ligações em conversações do Teams, conversas de grupo ou a partir de canais.

Para obter mais informações sobre a proteção de Ligações Seguras no Teams, consulte a secção Definições de Ligações Seguras para o Microsoft Teams mais adiante neste artigo.

Aplicações do Office: proteção de Ligações Seguras para aplicações do Office para ambiente de trabalho, dispositivos móveis e Web suportadas.

Para obter mais informações sobre a proteção de Ligações Seguras nas aplicações do Office, consulte a secção Definições de Ligações Seguras para aplicações do Office mais adiante neste artigo.

A tabela seguinte descreve cenários para Ligações Seguras no Microsoft 365 e Office 365 organizações que incluem Defender para Office 365 (tenha em atenção que a falta de licenciamento nunca é um problema nos exemplos).

| Cenário | Result |

|---|---|

| Jean é membro do departamento de marketing. A proteção de Ligações Seguras para aplicações do Office está ativada numa política de Ligações Seguras que se aplica aos membros do departamento de marketing. Jean abre uma apresentação do PowerPoint numa mensagem de e-mail e, em seguida, clica num URL na apresentação. | Jean está protegido por Ligações Seguras. Jean está incluído numa política de Ligações Seguras onde a proteção de Ligações Seguras para aplicações do Office está ativada. Para obter mais informações sobre os requisitos para a proteção de Ligações Seguras nas aplicações do Office, consulte a secção Definições de Ligações Seguras para aplicações do Office mais adiante neste artigo. |

| A organização Microsoft 365 E5 do Chris não tem políticas de Ligações Seguras configuradas. Chris recebe um e-mail de um remetente externo que contém um URL para um site malicioso em que, em última análise, clica. | Chris está protegido por Ligações Seguras. A política de segurança predefinida de proteção incorporada fornece proteção de Ligações Seguras a todos os destinatários (utilizadores que não estão definidos nas políticas de segurança predefinidas Padrão ou Estritas ou em políticas de Ligações Seguras personalizadas). Para obter mais informações, veja Preset security policies in EOP and Microsoft Defender para Office 365 (Políticas de segurança predefinidas na EOP e Microsoft Defender para Office 365). |

| Na organização do Pat, os administradores criaram uma política de Ligações Seguras que aplica o Pat, mas a proteção de Ligações Seguras para aplicações do Office está desativada. O Pat abre um documento Word e clica num URL no ficheiro. | Pat não está protegido por Ligações Seguras. Embora o Pat esteja incluído numa política de Ligações Seguras ativa, a proteção de Ligações Seguras para aplicações do Office está desativada nessa política, pelo que a proteção não pode ser aplicada. |

| Jamie e Julia trabalham para contoso.com. Há muito tempo, os administradores configuraram políticas de Ligações Seguras que se aplicam tanto à Jamie como à Julia. A Jamie envia um e-mail à Júlia sem saber que o e-mail contém um URL malicioso. | A Júlia está protegida por Ligações Seguras se a política de Ligações Seguras que se aplica a ela estiver configurada para ser aplicada a mensagens entre destinatários internos. Para obter mais informações, consulte a secção Definições de Ligações Seguras para mensagens de e-mail mais adiante neste artigo. |

Filtros de destinatários em políticas de Ligações Seguras

Os filtros de destinatários utilizam condições e exceções para identificar os destinatários internos a que a política se aplica. É necessária, pelo menos, uma condição. Pode utilizar os seguintes filtros de destinatários para condições e exceções:

- Utilizadores: uma ou mais caixas de correio, utilizadores de correio ou contactos de correio na organização.

- Grupos:

- Membros dos grupos de distribuição especificados ou grupos de segurança com capacidade de correio (os grupos de distribuição dinâmicos não são suportados).

- O Grupos do Microsoft 365 especificado.

- Domínios: um ou mais dos domínios aceites configurados no Microsoft 365. O endereço de e-mail principal do destinatário está no domínio especificado.

Pode utilizar uma condição ou exceção apenas uma vez, mas a condição ou exceção pode conter vários valores:

Vários valores da mesma condição ou da mesma exceção utilizam lógica OR (por exemplo, <destinatário1> ou <destinatário2>):

- Condições: se o destinatário corresponder a qualquer um dos valores especificados, a política será aplicada aos mesmos.

- Exceções: se o destinatário corresponder a qualquer um dos valores especificados, a política não será aplicada aos mesmos.

Diferentes tipos de exceções utilizam lógica OR (por exemplo, <destinatário1> ou <membro do grupo1> ou <membro do domínio1>). Se o destinatário corresponder a qualquer um dos valores de exceção especificados, a política não será aplicada aos mesmos.

Diferentes tipos de condições utilizam a lógica AND. O destinatário tem de corresponder a todas as condições especificadas para que a política se aplique às mesmas. Por exemplo, pode configurar uma condição com os seguintes valores:

- Utilizadores:

romain@contoso.com - Grupos: Executivos

A política só é aplicada

romain@contoso.comse for também membro do grupo Executivos. Caso contrário, a política não lhe é aplicada.- Utilizadores:

Definições de Ligações Seguras para mensagens de e-mail

As Ligações Seguras verificam se existem hiperligações maliciosas conhecidas no e-mail recebido. Os URLs digitalizados são reescritos ou encapsulados com o prefixo de URL padrão da Microsoft: https://nam01.safelinks.protection..com. Depois de a ligação ser reescrita, é analisada para conteúdo potencialmente malicioso.

Depois de as Ligações Seguras reescreverem um URL, o URL é reescrito mesmo que a mensagem seja reencaminhada ou respondida manualmente . A moldagem é feita por destinatário da mensagem (destinatários internos e externos). As ligações adicionais adicionadas à mensagem reencaminhada ou respondida também são reescritas.

Para o reencaminhamento automático por regras da Caixa de Entrada ou reencaminhamento SMTP, o URL não é reescrito na mensagem que se destina ao destinatário final, a menos que uma das seguintes instruções seja verdadeira:

- O destinatário também está protegido por Ligações Seguras.

- O URL já foi reescrito numa comunicação anterior.

Desde que a proteção de Ligações Seguras esteja ativada, os URLs são analisados antes da entrega da mensagem, independentemente de os URLs serem reescritos ou não. Nas versões suportadas do Outlook (Windows, Mac e Outlook na Web), os URLs não substituídos são verificados por uma chamada à API do lado do cliente para Ligações Seguras no momento do clique.

As definições nas políticas de Ligações Seguras que se aplicam a mensagens de e-mail são descritas na lista seguinte:

Em: Ligações Seguras verifica uma lista de ligações conhecidas e maliciosas quando os utilizadores clicam em ligações no e-mail. Os URLs são reescritos por predefinição.: ative ou desative a análise de Ligações Seguras em mensagens de e-mail. O valor recomendado está selecionado (ativado) e resulta nas seguintes ações:

- A análise de Ligações Seguras está ativada no Outlook (C2R) no Windows.

- Os URLs são reescritos e os utilizadores são encaminhados através da proteção de Ligações Seguras quando clicam em URLs nas mensagens.

- Quando clicado, os URLs são verificados numa lista de URLs maliciosos conhecidos.

- Os URLs que não têm uma reputação válida são detonados de forma assíncrona em segundo plano.

As seguintes definições só estão disponíveis se a análise de Ligações Seguras nas mensagens de e-mail estiver ativada:

Aplicar Ligações Seguras a mensagens de e-mail enviadas na organização: ative ou desative a análise de Ligações Seguras nas mensagens enviadas entre remetentes internos e destinatários internos na mesma organização Exchange Online. O valor recomendado está selecionado (ativado).

Aplicar a análise de URLs em tempo real para ligações suspeitas e ligações que apontem para ficheiros: ativa a análise em tempo real de ligações, incluindo ligações em mensagens de e-mail que apontam para conteúdo transferível. O valor recomendado está selecionado (ativado).

- Aguarde até que a análise do URL seja concluída antes de entregar a mensagem:

- Selecionadas (ativadas): as mensagens que contêm URLs são mantidas até a análise estar concluída. As mensagens só são entregues depois de os URLs serem confirmados como seguros. Este é o valor recomendado.

- Não selecionado (desativado): se a análise de URLs não for concluída, entregue a mensagem mesmo assim.

- Aguarde até que a análise do URL seja concluída antes de entregar a mensagem:

Não reescreva URLs, efetue verificações apenas através da API SafeLinks: se esta definição estiver selecionada (ativada), não ocorrerá nenhum encapsulamento de URL, mas os URLs serão analisados antes da entrega da mensagem. Nas versões suportadas do Outlook (Windows, Mac e Outlook na Web), as Ligações Seguras são chamadas exclusivamente através de APIs no momento do clique em URL.

Para obter mais informações sobre os valores recomendados para as definições de política Standard e Estrita para políticas de Ligações Seguras, veja Definições de política de Ligações Seguras.

Como funcionam as Ligações Seguras em mensagens de e-mail

A um nível elevado, eis como funciona a proteção de Ligações Seguras em URLs em mensagens de e-mail:

Todos os e-mails passam pela EOP, onde os filtros de protocolo internet (IP) e envelope, proteção contra software maligno baseado em assinaturas, filtros antisspam e antimalware antes de a mensagem ser entregue na caixa de correio do destinatário.

O utilizador abre a mensagem na respetiva caixa de correio e clica num URL na mensagem.

As Ligações Seguras verificam imediatamente o URL antes de abrir o site:

Se o URL apontar para um site que tenha sido determinado como malicioso, é aberta uma página de aviso de site malicioso (ou uma página de aviso diferente).

Se o URL apontar para um ficheiro transferível e a definição Aplicar URL em tempo real para ligações suspeitas e ligações que apontam para ficheiros estiver ativada na política que se aplica ao utilizador, o ficheiro transferível é verificado.

Se o URL for determinado como seguro, o site é aberto.

Definições de Ligações Seguras para o Microsoft Teams

Ativa ou desativa a proteção de Ligações Seguras para o Microsoft Teams nas políticas de Ligações Seguras. Especificamente, pode utilizar a opção Ativado: Ligações Seguras verifica uma lista de ligações maliciosas conhecidas quando os utilizadores clicam em ligações no Microsoft Teams. Os URLs não são reescritos na secção Teams . O valor recomendado está ativado (selecionado).

Nota

Quando ativa ou desativa a proteção de Ligações Seguras para o Teams, a alteração pode demorar até 24 horas a entrar em vigor.

A proteção de Ligações Seguras para o Teams é suportada em instâncias web e de ambiente de trabalho do Teams.

Os URLs no Teams são verificados numa lista de ligações maliciosas conhecidas quando o utilizador protegido clica na ligação (proteção de tempo de clique). Os URLs não são reescritos. Se uma ligação for maliciosa, os utilizadores terão as seguintes experiências:

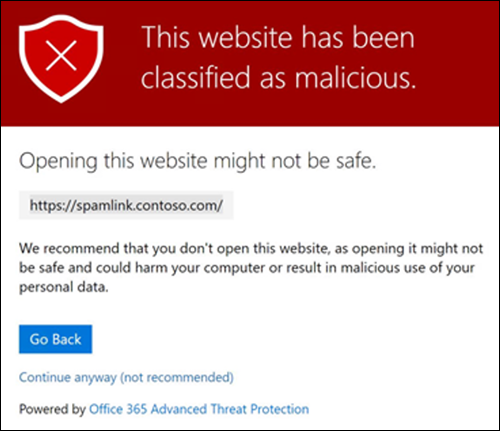

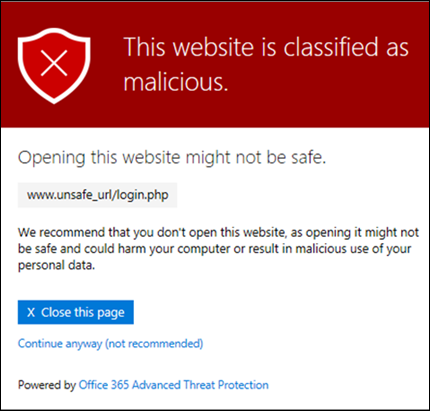

- Se a ligação tiver sido clicada numa conversação do Teams, chat de grupo ou a partir de canais, a página de aviso, conforme mostrado na captura de ecrã, é apresentada no browser predefinido.

- Se a ligação tiver sido clicada a partir de um separador afixado, a página de aviso é apresentada na interface do Teams nesse separador. A opção para abrir a ligação num browser está desativada por motivos de segurança.

- Consoante a forma como a definição Permitir que os utilizadores cliquem no URL original na política está configurada, o utilizador tem ou não permissão para clicar no URL original (Continuar mesmo assim (não recomendado) na captura de ecrã). Recomendamos que não selecione a definição Permitir que os utilizadores cliquem na definição de URL original para que os utilizadores não possam clicar no URL original.

Se o utilizador que enviou a ligação não estiver protegido por uma política de Ligações Seguras onde a proteção do Teams está ativada, o utilizador pode clicar no URL original no respetivo computador ou dispositivo.

Clicar no botão Retroceder na página de aviso devolve o utilizador ao contexto original ou à localização do URL. No entanto, clicar novamente na ligação original faz com que as Ligações Seguras reanálisem o URL, pelo que a página de aviso volta a aparecer.

Como funcionam as Ligações Seguras no Teams

A um nível elevado, eis como funciona a proteção de Ligações Seguras para URLs no Microsoft Teams:

Um utilizador inicia a aplicação Teams.

O Microsoft 365 verifica se a organização do utilizador inclui Microsoft Defender para Office 365 e que o utilizador está incluído numa política de Ligações Seguras ativa onde a proteção do Microsoft Teams está ativada.

Os URLs são validados no momento do clique para o utilizador em conversas, conversas de grupo, canais e separadores.

Definições de Ligações Seguras para aplicações do Office

A proteção de Ligações Seguras para aplicações do Office verifica ligações em documentos do Office e não ligações em mensagens de e-mail. No entanto, pode verificar ligações em documentos do Office anexados em mensagens de e-mail depois de o documento ser aberto.

Ativa ou desativa a proteção de Ligações Seguras para aplicações do Office em políticas de Ligações Seguras. Especificamente, utiliza a definição Ativado: Ligações Seguras verifica uma lista de ligações maliciosas conhecidas quando os utilizadores clicam em ligações nas aplicações do Microsoft Office. Os URLs não são reescritos na secção Office 365 aplicações. O valor recomendado está ativado (selecionado).

A proteção de Ligações Seguras para aplicações do Office tem os seguintes requisitos de cliente:

Microsoft 365 Apps ou Microsoft 365 Empresas Premium:

- Versões atuais do Word, Excel e PowerPoint no Windows, Mac ou num browser.

- Aplicações do Office em dispositivos iOS ou Android.

- Visio no Windows.

- OneNote num browser.

- Outlook para Windows ao abrir ficheiros EML ou MSG guardados.

As aplicações suportadas do Office e os serviços do Microsoft 365 estão configurados para utilizar a autenticação moderna. Para obter mais informações, consulte Como funciona a autenticação moderna para aplicações cliente do Office.

Os utilizadores têm sessão iniciada com as respetivas contas escolares ou profissionais. Para obter mais informações, consulte Iniciar sessão no Office.

Para obter mais informações sobre os valores recomendados para as definições de política Standard e Strict, veja Definições de política de Ligações Seguras.

Como funcionam as Ligações Seguras nas aplicações do Office

A um nível elevado, eis como funciona a proteção de Ligações Seguras para URLs em aplicações do Office. As aplicações do Office suportadas são descritas na secção anterior.

Um utilizador inicia sessão com a respetiva conta escolar ou profissional numa organização que inclui Microsoft 365 Apps ou Microsoft 365 Empresas Premium.

O utilizador é aberto e clica numa ligação de um documento do Office numa aplicação do Office suportada.

As Ligações Seguras verificam imediatamente o URL antes de abrir o site de destino:

Se o URL apontar para um site que tenha sido determinado como malicioso, é aberta uma página de aviso de site malicioso (ou uma página de aviso diferente).

Se o URL apontar para um ficheiro transferível e a política ligações seguras que se aplica ao utilizador estiver configurada para analisar ligações para conteúdo transferível (Aplicar análise de URLs em tempo real para ligações suspeitas e ligações que apontem para ficheiros), o ficheiro transferível é verificado.

Se o URL for considerado seguro, o utilizador será levado para o site.

Se não for possível concluir a análise de Ligações Seguras, a proteção das Ligações Seguras não é acionada. Nos clientes de ambiente de trabalho do Office, o utilizador é avisado antes de avançar para o site de destino.

Nota

Pode demorar vários segundos no início de cada sessão para verificar se as Ligações Seguras para aplicações do Office estão disponíveis para o utilizador.

Clique em definições de proteção nas políticas de Ligações Seguras

Estas definições aplicam-se a Ligações Seguras no e-mail, no Teams e nas aplicações do Office:

Controlar cliques do utilizador: ative ou desative o armazenamento de Ligações Seguras clique em dados para URLs clicados. Recomendamos que deixe esta definição selecionada (ativada).

Em Ligações Seguras para aplicações do Office, esta definição aplica-se às versões de ambiente de trabalho Word, Excel, PowerPoint e Visio.

Se selecionar esta definição, estão disponíveis as seguintes definições:

Permitir que os utilizadores cliquem no URL original: controla se os utilizadores podem clicar na página de aviso para o URL original. O valor recomendado não está selecionado (desativado).

Em Ligações Seguras para aplicações do Office, esta definição aplica-se ao URL original nas versões de ambiente de trabalho Word, Excel, PowerPoint e Visio.

Apresentar a imagem corporativa da organização em páginas de notificações e avisos: esta opção mostra a imagem corporativa da sua organização em páginas de aviso. A imagem corporativa ajuda os utilizadores a identificar avisos legítimos, uma vez que as páginas de aviso predefinidas da Microsoft são frequentemente utilizadas por atacantes. Para obter mais informações sobre a imagem corporativa personalizada, consulte Personalizar o tema do Microsoft 365 para a sua organização.

Prioridade das políticas de Ligações Seguras

Depois de criar várias políticas, pode especificar a ordem em que são aplicadas. Nenhuma das duas políticas pode ter a mesma prioridade e o processamento de políticas para após a aplicação da primeira política (a política de prioridade mais alta para esse destinatário). A política de proteção incorporada é sempre aplicada em último lugar. As políticas de Ligações Seguras associadas às políticas de segurança Predefinidas Padrão e Estritas são sempre aplicadas antes das políticas de Ligações Seguras personalizadas.

Para obter mais informações sobre a ordem de precedência e a forma como várias políticas são avaliadas e aplicadas, veja Ordem de precedência para políticas de segurança predefinidas e outras políticas e Ordem e precedência da proteção de e-mail.

Listas "Não reescrever os seguintes URLs" nas políticas de Ligações Seguras

Nota

As entradas na lista "Não reescrever os seguintes URLs" não são analisadas ou encapsuladas por Ligações Seguras durante o fluxo de correio, mas ainda podem ser bloqueadas no momento do clique. Comunique o URL como Não deveria ter sido bloqueado (Falso positivo) e selecione Permitir este URL para adicionar uma entrada de permissão à Lista de Permissões/Bloqueios do Inquilino para que o URL não seja analisado ou moldado por Ligações Seguras durante o fluxo de correio e no momento do clique. Para obter instruções, consulte Comunicar bons URLs à Microsoft.

Cada política de Ligações Seguras contém uma lista Não reescrever os seguintes URLs que pode utilizar para especificar URLs que não são reescritos pela análise de Ligações Seguras. Pode configurar listas diferentes em diferentes políticas de Ligações Seguras. O processamento de políticas para após a primeira (provavelmente, a prioridade mais alta) ser aplicada ao utilizador. Por isso, apenas uma lista Não reescrever os seguintes URLs é aplicada a um utilizador incluído em várias políticas de Ligações Seguras ativas.

Para adicionar entradas à lista em políticas de Ligações Seguras novas ou existentes, consulte Create políticas de Ligações Seguras ou Modificar políticas de Ligações Seguras.

Notas:

Os seguintes clientes não reconhecem as listas Não reescrever os seguintes URLs nas políticas de Ligações Seguras. Os utilizadores incluídos nas políticas podem ser impedidos de aceder aos URLs com base nos resultados da análise de Ligações Seguras nestes clientes:

- Microsoft Teams

- Aplicações Web do Office

Para obter uma lista verdadeiramente universal de URLs permitidos em todo o lado, veja Gerir a Lista de Permissões/Bloqueios de Inquilinos. No entanto, as entradas de permissão de URL na Lista de Permissões/Bloqueios de Inquilinos não são excluídas da reescrita de Ligações Seguras.

Considere adicionar URLs internos frequentemente utilizados à lista para melhorar a experiência do utilizador. Por exemplo, se tiver serviços no local, como o Skype para Empresas ou o SharePoint, pode adicionar esses URLs para os excluir da análise.

Se já tiver a opção Não reescrever as seguintes entradas de URLs nas suas políticas de Ligações Seguras, certifique-se de que revê as listas e adiciona carateres universais conforme necessário. Por exemplo, a sua lista tem uma entrada como

https://contoso.com/ae, mais tarde, decide incluir subcaminhos comohttps://contoso.com/a/b. Em vez de adicionar uma nova entrada, adicione um caráter universal à entrada existente para que se tornehttps://contoso.com/a/*.Pode incluir até três carateres universais (

*) por entrada de URL. Os carateres universais incluem explicitamente prefixos ou subdomínios. Por exemplo, a entradacontoso.comnão é igual a*.contoso.com/*, porque*.contoso.com/*permite que as pessoas visitem subdomínios e caminhos no domínio especificado.Se um URL utilizar o redirecionamento automático para HTTP para HTTPS (por exemplo, redirecionamento 302 para para

http://www.contoso.comhttps://www.contoso.com) e tentar introduzir entradas HTTP e HTTPS para o mesmo URL na lista, poderá reparar que a segunda entrada de URL substitui a primeira entrada de URL. Este comportamento não ocorre se as versões HTTP e HTTPS do URL estiverem completamente separadas.Não especifique http:// ou https:// (ou seja, contoso.com) para excluir as versões HTTP e HTTPS.

*.contoso.comnão abrange contoso.com, pelo que teria de excluir ambos para abranger o domínio especificado e quaisquer domínios subordinados.contoso.com/*abrange apenas contoso.com, pelo que não é necessário excluir econtoso.comcontoso.com/*; bastariacontoso.com/*.Para excluir todas as iterações de um domínio, são necessárias duas entradas de exclusão;

contoso.com/*e*.contoso.com/*. Estas entradas combinam-se para excluir HTTP e HTTPS, o domínio principal contoso.com e quaisquer domínios subordinados, bem como qualquer parte final (por exemplo, contoso.com e contoso.com/vdir1 são abrangidas).

Sintaxe de entrada para a lista "Não reescrever os seguintes URLs"

Os exemplos dos valores que pode introduzir e os respetivos resultados são descritos na tabela seguinte:

| Valor | Result |

|---|---|

contoso.com |

Permite o acesso a https://contoso.com , mas não subdomínios ou caminhos. |

*.contoso.com/* |

Permite o acesso a um domínio, subdomínios e caminhos (por exemplo, https://www.contoso.com, https://www.contoso.com, https://maps.contoso.comou https://www.contoso.com/a). Esta entrada é inerentemente melhor do que *contoso.com*, porque não permite sites potencialmente fraudulentos, como https://www.falsecontoso.com ou https://www.false.contoso.completelyfalse.com |

https://contoso.com/a |

Permite o acesso a https://contoso.com/a, mas não a subcaminhos como https://contoso.com/a/b |

https://contoso.com/a/* |

Permite o acesso a https://contoso.com/a e subcaminhos como https://contoso.com/a/b |

Páginas de aviso de Ligações Seguras

Esta secção contém exemplos das várias páginas de aviso que são acionadas pela proteção de Ligações Seguras quando clica num URL.

Notificação de análise em curso

O URL clicado está a ser analisado pelas Ligações Seguras. Poderá ter de aguardar alguns momentos antes de tentar a ligação novamente.

Aviso de mensagem suspeita

O URL clicado estava numa mensagem de e-mail semelhante a outras mensagens suspeitas. Recomendamos que verifique novamente a mensagem de e-mail antes de avançar para o site.

Aviso de tentativa de phishing

O URL clicado estava numa mensagem de e-mail que foi identificada como um ataque de phishing. Como resultado, todos os URLs na mensagem de e-mail são bloqueados. Recomendamos que não avance para o site.

Aviso de site malicioso

O URL clicado aponta para um site que foi identificado como malicioso. Recomendamos que não avance para o site.

Aviso de erro

Ocorreu algum tipo de erro e o URL não pode ser aberto.

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários