Recebe um aviso de certificado do AD FS quando inicia sessão no Microsoft 365, no Azure ou no Intune

Problema

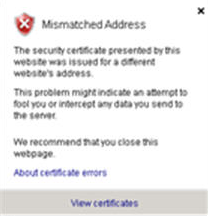

Quando tenta iniciar sessão num serviço cloud da Microsoft, como o Microsoft 365, o Microsoft Azure ou Microsoft Intune através de uma conta federada, recebe um aviso de certificado do serviço Web do AD FS no seu browser.

Causa

Este problema ocorre quando é encontrado um erro de validação durante um teste de certificado.

Antes de um certificado poder ser utilizado para ajudar a proteger uma sessão SSL (Secure Sockets Layer) ou Transport Layer Security (TLS), o certificado tem de passar nos seguintes testes padrão:

O certificado não é válido em tempo. Se a data no servidor ou cliente for anterior à data Válida a partir da data ou da data de emissão do certificado ou se a data no servidor ou cliente for posterior à data de validade ou à data de expiração do certificado, o pedido de ligação emitirá um aviso baseado neste estado. Para se certificar de que o certificado passa neste teste, verifique se o certificado expirou ou se foi aplicado antes de ficar ativo. Em seguida, efetue uma das seguintes ações:

- Se o certificado realmente expirou ou foi aplicado antes de ficar ativo, tem de ser gerado um novo certificado que tenha as datas de entrega adequadas para ajudar a proteger a comunicação para o tráfego do AD FS.

- Se o certificado não tiver expirado ou não tiver sido aplicado antes de ficar ativo, verifique a hora nos computadores cliente e servidor e, em seguida, atualize-os conforme necessário.

Erro de correspondência do nome do serviço. Se o URL utilizado para efetuar a ligação não corresponder aos nomes válidos para os quais o certificado pode ser utilizado, o pedido de ligação emite um aviso baseado neste estado. Para se certificar de que o certificado passa neste teste, siga estes passos:

Examine o URL na barra de endereço do browser que é utilizado para estabelecer a ligação.

Nota

Concentre-se no endereço do servidor (por exemplo, sts.contoso.com) e não na sintaxe HTTP à direita (por exemplo, /?request=...).

Depois de reproduzir o erro, siga estes passos:

Clique em Ver Certificados e, em seguida, clique no separador Detalhes . Compare o URL do passo A com o campo Assunto e os campos Nome Alternativo do Requerente na caixa de diálogo Propriedades do certificado.

Verifique se o endereço utilizado no passo A não está listado ou não corresponde a quaisquer entradas nestes campos ou em ambos. Se for este o caso, o certificado tem de ser reeditado para incluir o endereço do servidor que foi utilizado no passo A.

O certificado não foi emitido por uma autoridade de certificação (AC) de raiz fidedigna. Se o computador cliente que está a pedir a ligação não confiar na cadeia de AC que gerou o certificado, o pedido de ligação emitirá um aviso baseado neste estado. Para se certificar de que o certificado passa neste teste, siga estes passos:

- Volte a gerar o aviso do certificado e, em seguida, clique em Ver Certificado para examinar o certificado. No separador Caminho da Certificação , repare na entrada de nota de raiz apresentada na parte superior.

- Clique em Iniciar, clique em Executar, escreva MMC e, em seguida, clique em OK.

- Clique em Ficheiro, clique em Adicionar/remover Snap-in, clique em Certificados, clique em Adicionar, selecione Conta de Computador, clique em Seguinte, clique em Concluir e, em seguida, clique em OK.

- No snap-in MMC, localize Raiz da Consola, expanda Certificados, expanda Autoridades de Certificação de Raiz Fidedigna, clique em Certificados e, em seguida, verifique se não existe um certificado para a entrada de nota de raiz que anotou no passo A.

Solução

Para resolver este problema, utilize um dos seguintes métodos, consoante a mensagem de aviso.

Método 1: Problemas de tempo válido

Para resolver problemas de tempo válido, siga estes passos.

Reeditar o certificado com uma data de validade adequada. Para obter mais informações sobre como instalar e configurar um novo certificado SSL para o AD FS, veja Como alterar o certificado de comunicações de serviço do AD FS 2.0 depois de expirar.

Se tiver sido implementado um proxy do AD FS, também terá de instalar o certificado no site predefinido do proxy do AD FS com as funções de exportação e importação de certificados. Para obter mais informações, consulte Como remover, importar e exportar certificados digitais.

Importante

Confirme que a chave privada está incluída no processo de exportação ou importação. O servidor ou servidores Proxy do AD FS também têm de ter uma cópia da chave privada instalada.

Certifique-se de que as definições de data e hora no computador cliente ou em todos os servidores do AD FS estão corretas. O aviso será apresentado por erro se as definições de data do sistema operativo estiverem incorretas e indicarem incorretamente um valor fora do torange Válido e Válido.

Método 2: Problemas de incompatibilidade do nome do serviço

O nome do serviço AD FS é definido quando executa o Assistente de Configuração do AD FS e baseia-se no certificado vinculado ao site predefinido. Para resolver problemas de incompatibilidade do nome do serviço, siga estes passos:

Se o nome do certificado errado tiver sido utilizado para gerar um certificado de substituição, siga estes passos:

- Verifique se o nome do certificado está incorreto.

- Reeditar o certificado correto. Para obter mais informações sobre como instalar e configurar um novo certificado SSL para o AD FS, veja Como alterar o certificado de comunicações de serviço do AD FS 2.0 depois de expirar.

Se o ponto final do IDP do AD FS ou as ligações inteligentes forem utilizados para uma experiência de início de sessão personalizada, certifique-se de que o nome do servidor utilizado corresponde ao certificado atribuído ao serviço do AD FS.

Em casos raros, esta condição também pode ser causada por tentar alterar incorretamente o nome do serviço do AD FS após a implementação.

Importante

Este tipo de alterações causará uma falha no serviço AD FS. Após a atualização, tem de seguir estes passos para restaurar a funcionalidade de início de sessão único (SSO):

- Execute o cmdlet Update-MSOLFederatedDomain em todos os espaços de nomes federados.

- Execute novamente o assistente de configuração de configuração para quaisquer servidores proxy do AD FS no ambiente.

Nota

Azure AD e os módulos do PowerShell do MSOnline são preteridos a partir de 30 de março de 2024. Para saber mais, leia a atualização de preterição. Após esta data, o suporte para estes módulos está limitado à assistência de migração para o SDK do PowerShell do Microsoft Graph e correções de segurança. Os módulos preteridos continuarão a funcionar até 30 de março de 2025.

Recomendamos que migre para o Microsoft Graph PowerShell para interagir com Microsoft Entra ID (anteriormente Azure AD). Para perguntas de migração comuns, veja as FAQ sobre Migração. Nota: As versões 1.0.x do MSOnline podem sofrer interrupções após 30 de junho de 2024.

Método 3: Emitir problemas de fidedignidade da cadeia de certificação

Pode resolver problemas de fidedignidade da autoridade de certificação (AC) emissora ao realizar uma das seguintes tarefas:

- Obtenha e utilize um certificado de uma origem que participe no Programa de Certificados de Raiz da Microsoft.

- Peça que o emissor de certificados se inscreva no Programa de Certificados de Raiz da Microsoft. Para obter mais informações sobre o Programa de Certificados de Raiz e o funcionamento de certificados de raiz no Windows, consulte Programa de Certificados de Raiz da Microsoft.

Aviso

Não recomendamos que o AD FS utilize uma AC interna quando for utilizado para SSO com o Microsoft 365. A utilização de uma cadeia de certificados que não seja fidedigna pelo datacenter do Microsoft 365 fará com que a conectividade do Microsoft Outlook à Microsoft Exchange Online falhe quando o Outlook é utilizado com funcionalidades de SSO.

Mais informações

Ainda necessita de ajuda? Aceda ao site Microsoft Community ou Microsoft Entra Forums.

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários