Proteger portas do Surface Dock com o SEMM (Modo de Gerenciamento do Surface Enterprise)

O SEMM for Dock permite que os administradores de TI protejam e gerenciem portas no Surface Dock 2 ou Surface Thunderbolt 4 Dock configurando configurações UEFI em um pacote de configuração do Windows Installer (arquivo .msi) implantado em dispositivos Surface compatíveis em um ambiente corporativo.

Dispositivos com suporte

O gerenciamento do Surface Dock 2 ou Surface Thunderbolt 4 Dock com SEMM está disponível para docks conectados ao Surface Laptop Studio (todas as gerações), Surface Laptop 6, Surface Laptop 5, Surface Laptop 4, Surface Laptop 3, Surface Laptop Go (todas as gerações), Surface Pro 10, Surface Pro 9, Surface Pro 9 com 5G, Surface Pro 8, Surface Pro 7+, Surface Pro 7, Surface Pro X e Surface Book 3.

Dica

Esses dispositivos Surface compatíveis são comumente chamados de dispositivos host. Um pacote é aplicado a dispositivos host com base em se um dispositivo host é autenticado ou não autenticado. As configurações residem na camada UEFI em dispositivos host, permitindo que os administradores de TI gerenciem do Surface Docks compatíveis como qualquer outro periférico interno, como a câmera.

Cenários

Restringir o Surface Dock 2 ou o Surface Thunderbolt 4 Dock a pessoas autorizadas que entraram em um dispositivo host corporativo fornece outra camada de proteção de dados. Essa capacidade de bloquear o Surface Docks é fundamental para clientes específicos em ambientes altamente seguros que desejam os benefícios de funcionalidade e produtividade do dock, mantendo a conformidade com protocolos de segurança rigorosos. O SEMM usado com o Surface Dock 2 ou o Surface Thunderbolt 4 Dock é útil em escritórios abertos e espaços compartilhados, especialmente para clientes que desejam bloquear portas USB por motivos de segurança.

Desabilitar USB-C granular. Gerenciar portas USB-C com seu suporte para DisplayPort e USB Power Delivery fornece mais opções além de desativar todas as funcionalidades. Por exemplo, você pode impedir a conectividade de dados para impedir que os usuários copiem dados do armazenamento USB, mas mantenham a capacidade de estender as exibições e carregar o dispositivo por meio de um dock USB-C. Começando com Surface Pro 8, Surface Laptop Studio e Surface Go 3, essas opções agora estão disponíveis por meio dos scripts do SEMM PowerShell.

Desabilitação USB-C dinâmica. A desabilitação USB-C dinâmica permite que os clientes que operam em ambientes de trabalho altamente seguros evitem o roubo de dados confidenciais por USB e forneçam mais controle às organizações. Quando emparelhados com o Surface Thunderbolt 4 Dock, os administradores de TI podem bloquear portas USB-C sempre que um dispositivo Surface qualificado estiver desencaixado ou conectado a um dock não autorizado.

Dica

Esse recurso está disponível no Surface Pro 10, Surface Laptop 6 e Surface Laptop Studio 2.

Com a Desabilitação USB-C Dinâmica quando os usuários estiverem conectados a um dock autorizado no escritório, as portas USB-C terão funcionalidade completa em seus dispositivos. No entanto, quando eles saem do local, eles ainda podem se conectar a um dock para usar acessórios ou um monitor, mas não podem usar as portas USB para transferir dados.

Conforme descrito nas seções a seguir, o gerenciamento de portas USB-C para esses cenários envolve as seguintes tarefas:

- Provisionar (também conhecido como registrar) seus dispositivos host e o Surface encaixem no SEMM por meio de um pacote .msi gerado pelo UEFI Configurator.

- Crie um pacote de .msi separado que contém as configurações de política UEFI para dispositivos "autenticados" e "não autenticados".

- Configure Desabilitação USB-C Granular ou Desabilitação USB-C Dinâmica por meio de scripts do Powershell seguindo as instruções em Gerenciar portas USB em dispositivos Surface e Usar Microsoft Configuration Manager para gerenciar dispositivos com SEMM.

Configurando e implantando configurações UEFI para Surface Docks

Esta seção fornece diretrizes passo a passo para as seguintes tarefas:

- Instale o Configurador do Surface UEFI do Surface Tools para TI.

- Crie ou obtenha certificados de chave pública.

- Crie um pacote de configuração .msi.

- Adicione seus certificados.

- Insira o número RN de 16 dígitos para seus dispositivos Surface Dock 2 ou Surface Thunderbolt 4 Dock.

- Configurar configurações UEFI.

- Crie e aplique o pacote de configuração a dispositivos Surface direcionados.

Importante

O RN (Número Aleatório) é um identificador de código hex exclusivo de 16 dígitos provisionado na fábrica e impresso em tipo pequeno na parte inferior do dock. O RN difere da maioria dos números de série porque não pode ser lido eletronicamente. Isso garante que a prova de propriedade seja estabelecida somente lendo o RN ao acessar fisicamente o dispositivo. O RN também pode ser obtido durante a transação de compra e é registrado em sistemas de inventário da Microsoft.

Instalar o CONFIGURADOR DO SEMM e do Surface UEFI

Instale o SEMM executando o Configurador do Surface UEFI:

- Para dispositivos Intel/AMD, baixe: SurfaceUEFI_Configurator_v2.105.139.0_x64.msi

- Para dispositivos ARM, baixe: SurfaceUEFI_Configurator_v2.105.139.0_x86.msi

O CONFIGURADOR UEFI está disponível por meio de um instalador autônomo e contém tudo o que você precisa para criar e distribuir pacotes de configuração para o Surface Dock 2 ou Surface Thunderbolt 4 Dock.

- Baixe o Configurador do Surface UEFI do Surface Tools para TI.

Criar certificados de chave pública

Esta seção fornece especificações para criar os certificados necessários para gerenciar portas para o Surface Dock 2 ou Surface Thunderbolt 4 Dock.

Pré-requisitos

Este artigo pressupõe que você obtenha certificados de um provedor de terceiros ou já tenha experiência em serviços de certificado PKI e saiba como criar seus próprios. Você deve estar familiarizado e seguir as recomendações gerais para criar certificados conforme descrito na documentação do SEMM (Surface Enterprise Management Mode), com uma exceção. Os certificados documentados nesta página exigem termos de validade de 30 anos para a Autoridade de Certificado do Dock e 20 anos para o Certificado de Autenticação do Host.

Para obter mais informações, consulte Documentação da Arquitetura dos Serviços de Certificado e examine os capítulos apropriados no Windows Server 2019 Inside Out ou Windows Server 2008 PKI e Segurança do Certificado disponíveis na Microsoft Press.

Requisitos de certificado raiz e host

Antes de criar o pacote de configuração, você precisa preparar certificados de chave pública que autenticam a propriedade do Surface Dock 2 ou do Surface Thunderbolt 4 Dock e facilitam quaisquer alterações subsequentes na propriedade durante o ciclo de vida do dispositivo. Os certificados de host e provisionamento exigem a inserção de IDs de EKU, também conhecidas como identificadores de objeto EKU (Uso Avançado de Autenticação do Cliente) (OIDs).

Os valores EKU necessários estão listados na Tabela 1 e na Tabela 2.

Cuidado

Mantenha os certificados em um local seguro e verifique se eles estão devidamente em backup. Sem eles, é impossível redefinir o Surface UEFI, alterar as configurações gerenciadas do Surface UEFI ou remover o SEMM de um dispositivo Surface registrado.

Tabela 1. Requisitos de Certificado raiz e de encaixe

| Certificado | Algoritmo | Descrição | Expiração | EKU OID |

|---|---|---|---|---|

| Autoridade de Certificado Raiz | ECDSA_P384 | - Certificado raiz com o ECDSA (algoritmo de assinatura digital de curva elíptica) de 384 bits - Algoritmo de hash seguro (SHA) 256 Uso de chave: CERT_DIGITAL_SIGNATURE_KEY_USAGE - CERT_KEY_CERT_SIGN_KEY_USAGE CERT_CRL_SIGN_KEY_USAGE |

30 anos | N/D |

| Autoridade de Certificado do Dock | Curva ECC P256 | - Certificado de host com criptografia de curva elíptica de 256 bits (ECC) - Uso da chave SHA 256: CERT_KEY_CERT_SIGN_KEY_USAGE - Restrição de comprimento do caminho = 0 |

20 anos | 1.3.6.1.4.1.311.76.9.21.2 1.3.6.1.4.1.311.76.9.21.3 |

Observação

A AC do dock deve ser exportada como um arquivo .p7b.

Requisitos de Certificado de Administração de Provisionamento

Cada dispositivo host deve ter a AC doc e dois certificados, conforme mostrado na Tabela 2.

Tabela 2. Requisitos de certificado de administração de provisionamento

| Certificado | Algoritmo | Descrição | EKU OID |

|---|---|---|---|

| Certificado de autenticação do host | ECC P256 SHA 256 |

Prova a identidade do dispositivo host. | 1.3.6.1.4.1.311.76.9.21.2 |

| Certificado de administração de provisionamento | ECC P256 SHA256 |

Permite que você altere a propriedade do dock ou as configurações de política, permitindo que você substitua a AC atual instalada no dock. | 1.3.6.1.4.1.311.76.9.21.3 1.3.6.1.4.1.311.76.9.21.4 |

Observação

Os certificados de autenticação e provisionamento do host devem ser exportados como arquivos .pfx.

Criar um pacote de provisionamento de encaixe

Quando você tiver obtido ou criado os certificados, poderá criar o pacote de provisionamento .msi que será aplicado a dispositivos de destino.

Execute o Configurador UEFI do Surface.

Selecione Surface Dock.

Selecione seu dispositivo Surface Dock.

Escolha Provisionamento e selecione Avançar.

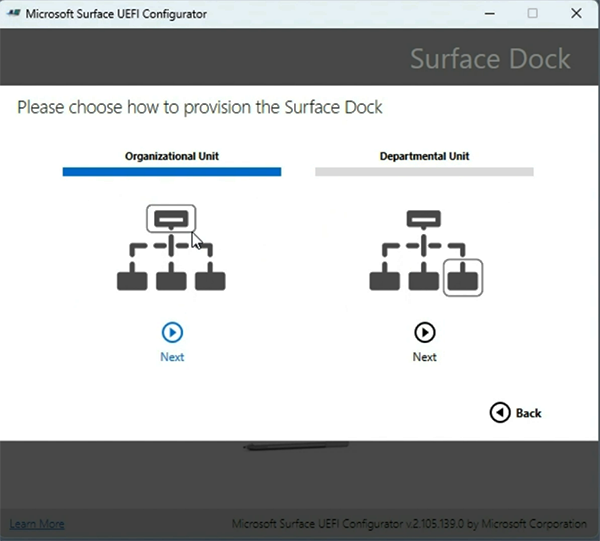

Escolha como você deseja provisionar o Surface Dock e selecione Avançar:

Unidade organizacional, projetada para uso corporativo.

Unidade departamental, projetada para configurações mais granulares; por exemplo, um departamento que lida com informações altamente confidenciais.

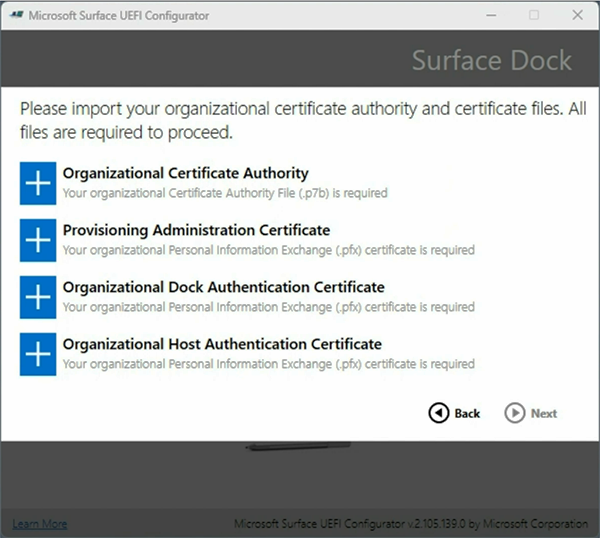

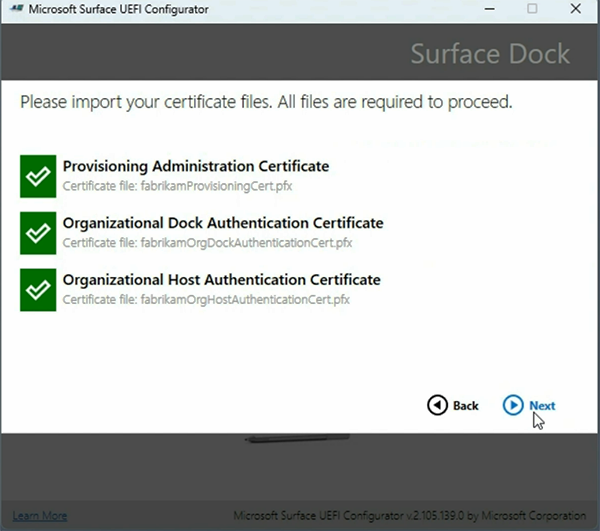

Importe sua autoridade de certificado e arquivos de certificado e insira a senha para cada arquivo. Este exemplo mostra o provisionamento organizacional.

Ao concluir a adição dos certificados, selecione Avançar.

Adicione os números de ID do Surface Dock associados às docas que você pretende gerenciar. Para vários encaixes, insira os números em um arquivo .csv sem um cabeçalho, o que significa que a primeira linha do arquivo não deve conter nomes de coluna ou descrições.

.

.Após a importação, selecione Compilar e salve o pacote de provisionamento .msi resultante.

.

.

Aplicar o pacote de provisionamento a um Surface Dock

- Pegue o arquivo .msi que o Configurador do Surface UEFI gerou e instale-o em um dispositivo host surface.

- Conecte o dispositivo host ao Surface Dock 2 ou Ao Surface Thunderbolt 4 Dock. Quando você conecta o dock, as configurações de política UEFI são aplicadas.

Configurar configurações de política UEFI para dispositivos de destino

Agora, você pode especificar as configurações de política para portas USB data, Ethernet e Audio. O Configurador UEFI permite configurar configurações de política para usuários autenticados (Política Autenticada) e usuários não autenticados (Política Não Autenticada).

Abra o Configurador UEFI e selecione Iniciar > Surface Dock > Surface Dock 2 ou Surface Thunderbolt 4 Dock.

Selecione Política de > Configuração Avançar.

Escolha o uso pretendido -- Unidade Organizacional ou Unidade Departamental -- e selecione Avançar.

Importe seus arquivos de certificado e selecione Avançar.

Importe seu arquivo .csv que contém os números da ID do Surface Dock associados às docas que você pretende gerenciar e selecione Avançar.

Escolha quais componentes você deseja ativar ou desativar. A figura a seguir mostra o acesso à porta ativado para usuários autenticados e desativado para usuários não autenticados.

- A Política Autenticada refere-se a um Dispositivo Surface com os certificados apropriados instalados, conforme configurado no pacote de configuração .msi aplicado a dispositivos de destino.

- Política não autenticada refere-se a qualquer outro dispositivo.

- Selecione Redefinir para criar um pacote especial "Redefinir" para remover qualquer pacote de configuração anterior aplicado ao dock gerenciado.

Selecione Compilar para criar o pacote.

Aplicar o pacote de configuração a um Surface Dock

- Pegue o arquivo .msi que o Configurador do Surface UEFI gerou e instale-o em um dispositivo host surface.

- Conecte o dispositivo host ao Surface Dock 2 ou Ao Surface Thunderbolt 4 Dock. Quando você conecta o dock, as configurações de política UEFI são aplicadas.

Verificar o estado gerenciado usando o Aplicativo Surface

Depois de aplicar o pacote de configuração, você pode verificar rapidamente o estado da política resultante do dock diretamente do Aplicativo Surface, instalado por padrão em todos os dispositivos Surface. Se o Aplicativo Surface não estiver no dispositivo, você poderá baixá-lo e instalá-lo na Microsoft Store.

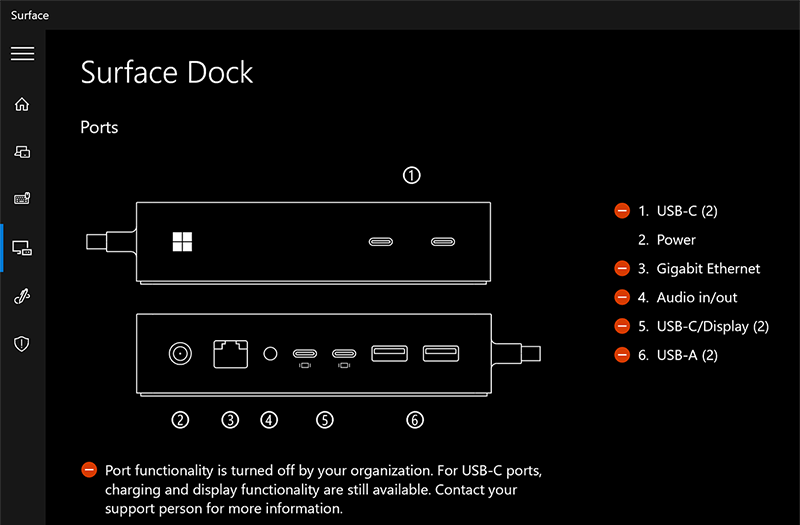

Cenário de teste

Objetivo: configurar configurações de política para permitir o acesso à porta somente por usuários autenticados.

Ative todas as portas para usuários autenticados e desative-as para usuários não autenticados.

Aplique o pacote de configuração ao dispositivo de destino e conecte o dock.

Abra o Surface App e selecione Surface Dock para exibir o estado da política resultante do Surface Dock. Se as configurações de política forem aplicadas, o Surface App (mostrado aqui para Surface Thunderbolt 4 Dock e Surface Dock 2) indicará que as portas estão disponíveis.

Agora, você precisa verificar se as configurações de política desligaram com êxito todas as portas para usuários não autenticados. Conecte o Surface Dock 2 ou o Surface Thunderbolt 4 Dock a um dispositivo não gerenciado, por exemplo, qualquer dispositivo Surface fora do escopo de gerenciamento do pacote de configuração que você criou.

Abra o Surface App e selecione Surface Dock. O estado de política resultante (mostrado aqui para Surface Thunderbolt 4 Dock e Surface Dock 2) indica que as portas estão desativadas.

Dica

Se você quiser manter a propriedade do dispositivo, mas permitir acesso completo a todos os usuários, poderá fazer um novo pacote com tudo ativado. Se você quiser remover completamente as restrições e a propriedade do dispositivo (torná-lo não gerenciado), selecione Redefinir no Surface UEFI Configurator para criar um pacote a ser aplicado a dispositivos de destino.

Parabéns. Você gerenciou com êxito as portas do Surface Dock em dispositivos host direcionados.

Saiba mais

Comentários

Brevemente: Ao longo de 2024, vamos descontinuar progressivamente o GitHub Issues como mecanismo de feedback para conteúdos e substituí-lo por um novo sistema de feedback. Para obter mais informações, veja: https://aka.ms/ContentUserFeedback.

Submeter e ver comentários