Включение адаптивных элементов управления приложениями и управление ими

адаптивные элементы управления приложениями Microsoft Defender для облака предоставляют управляемое данными и интеллектуальное автоматизированное решение, которое повышает безопасность путем определения списков разрешений известных безопасных приложений для компьютеров. С помощью этой функции организации могут управлять коллекциями компьютеров, которые обычно выполняют те же процессы. С помощью машинного обучения Microsoft Defender для облака может анализировать приложения, работающие на компьютерах, и создавать список известных безопасных программ. Эти списки разрешений основаны на конкретных рабочих нагрузках Azure. Вы можете дополнительно настроить рекомендации с помощью инструкций, приведенных на этой странице.

На группе компьютеров

Если Microsoft Defender для облака определил группы компьютеров в подписках, которые постоянно запускают аналогичный набор приложений, вам будет предложено выполнить следующую рекомендацию: адаптивные элементы управления приложениями для определения безнадежных приложений на компьютерах должны быть включены.

Выберите рекомендацию или откройте страницу "Адаптивные элементы управления приложениями", чтобы просмотреть список предложенных безопасных приложений и групп компьютеров.

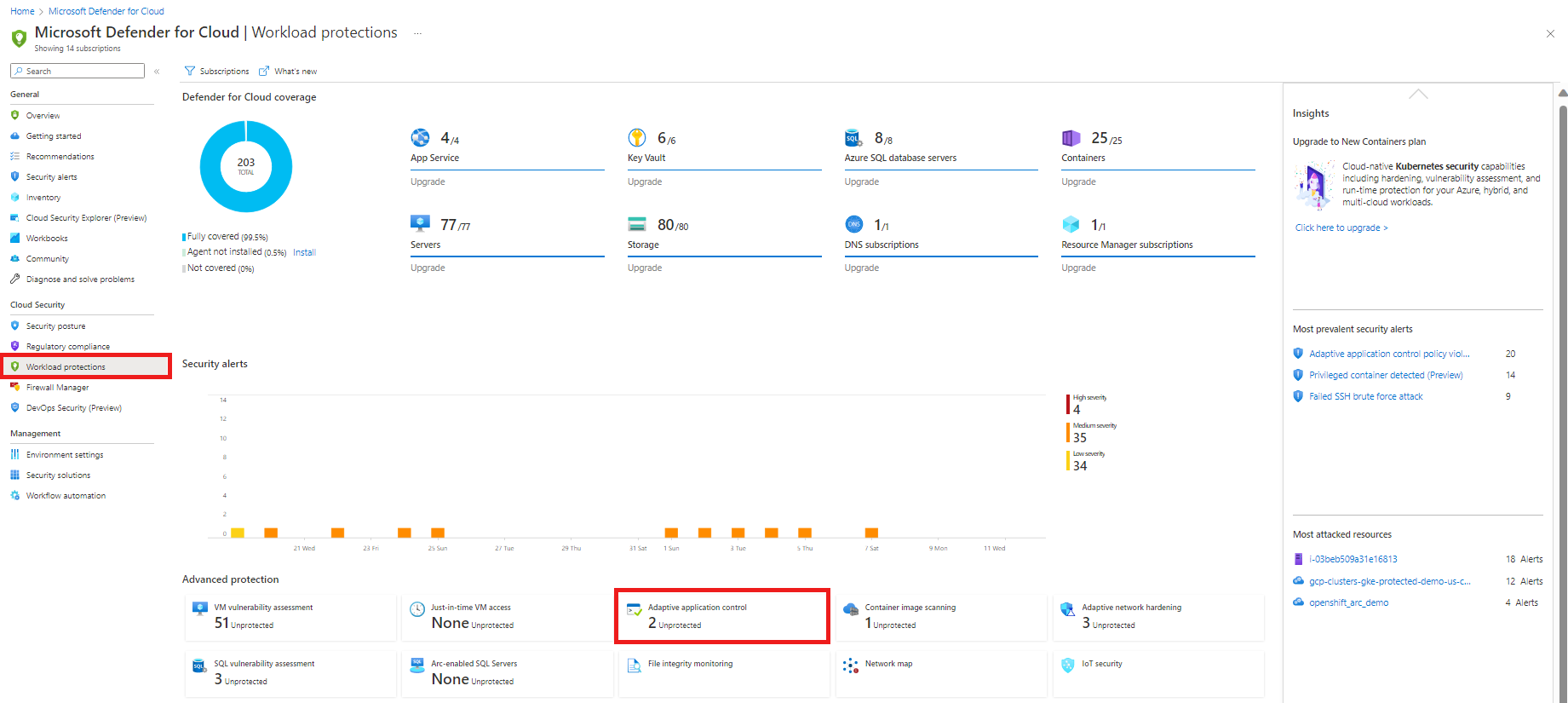

Откройте панель мониторинга защиты рабочих нагрузок и выберите в области расширенной защиты пункт Адаптивные элементы управления приложениями.

Откроется страница Адаптивное управление приложениями с виртуальными машинами, сгруппированными в следующие вкладки:

Настроенные — группы компьютеров, у которых уже есть определенный список разрешенных приложений. Для каждой группы на вкладке "Настроенные" отображается следующее:

- количество компьютеров в группе;

- недавние оповещения.

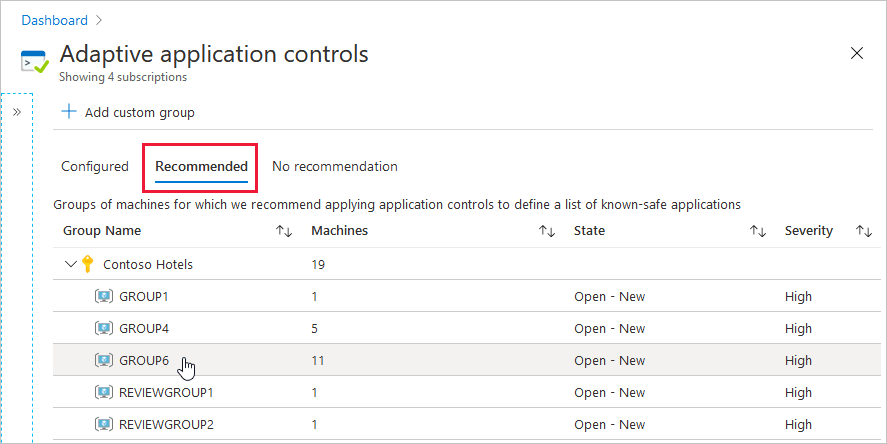

Рекомендованные — группы компьютеров, которые постоянно используют одни и те же приложения и не имеют настроенного списка разрешений. Рекомендуется включить адаптивные элементы управления приложениями для этих групп.

Совет

Если отображается имя группы с префиксом REVIEWGROUP, он содержит компьютеры с частично согласованным списком приложений. Microsoft Defender для облака не может видеть шаблон, но рекомендует просмотреть эту группу, чтобы узнать, можно ли вручную определить некоторые правила адаптивных элементов управления приложениями, как описано в правиле адаптивных элементов управления приложениями группы.

Можно также переместить компьютеры из этой группы в другие группы, как описано в разделе Перемещение компьютера из одной группы в другую.

Нет рекомендаций — компьютеры без определенного списка разрешенных приложений и которые не поддерживают эту функцию. Ваш компьютер может оказаться на этой вкладке по следующим причинам.

- Отсутствует агент Log Analytics

- Агент Log Analytics не отправляет события

- Это компьютер Windows с существующей политикой AppLocker, включенной либо объектом групповой политики, либо локальной политикой безопасности.

- AppLocker недоступен (установки Windows Server Core)

Совет

Чтобы определить уникальные рекомендации для каждой группы компьютеров, Defender для облака требуется по крайней мере две недели сбора данных. Компьютеры, которые были недавно созданы или принадлежат к подпискам, которые недавно были защищены с помощью Microsoft Defender для серверов, будут отображаться на вкладке Нет рекомендаций.

Откройте вкладку "Рекомендуемые ". Отображаются группы компьютеров с рекомендуемыми списками разрешений.

Выберите группу.

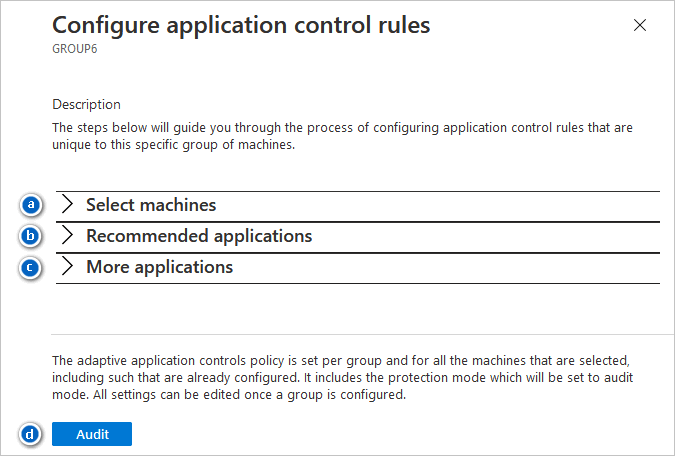

Чтобы настроить новое правило, ознакомьтесь с различными разделами страницы Настройка правил управления приложениями и содержимым, которое будет уникальным для этой конкретной группы компьютеров:

Выбрать компьютеры. По умолчанию выбираются все компьютеры в указанной группе. Отмените выбор, чтобы удалить их из этого правила.

Рекомендуемые приложения. Список приложений, которые часто используются на виртуальных машинах в пределах этой группы; их можно запускать.

Дополнительные приложения. Ознакомьтесь с этим списком приложений, которые на компьютерах в этой группе либо часто встречаются, либо могут быть подвержены уязвимости. Значок предупреждения отображается рядом с теми приложениями, с помощью которых злоумышленники могут обходить список разрешенных приложений. Рекомендуется внимательно изучить эти приложения.

Совет

Оба списка приложений позволяют ограничить конкретное приложение определенными пользователями. При возможности применяйте принцип минимальных привилегий.

Приложения определяются их издателями. Если у приложения нет сведений о издателе (он не указан), правило пути создается для полного пути конкретного приложения.

Чтобы применить правило, выберите Аудит.

Изменение правила управления адаптивным приложением для группы

Вы можете изменить список разрешений для группы компьютеров из-за известных изменений в организации.

Чтобы изменить правила для группы компьютеров, выполните следующие действия.

Откройте панель мониторинга Защита рабочих нагрузок и выберите в области расширенной защиты пункт Адаптивные элементы управления приложениями.

На вкладке Настроенные выберите группу с правилом, которое необходимо изменить.

Просмотрите различные разделы страницы правил управления приложениями, как описано в группе компьютеров.

При необходимости добавьте одно или несколько настраиваемых правил:

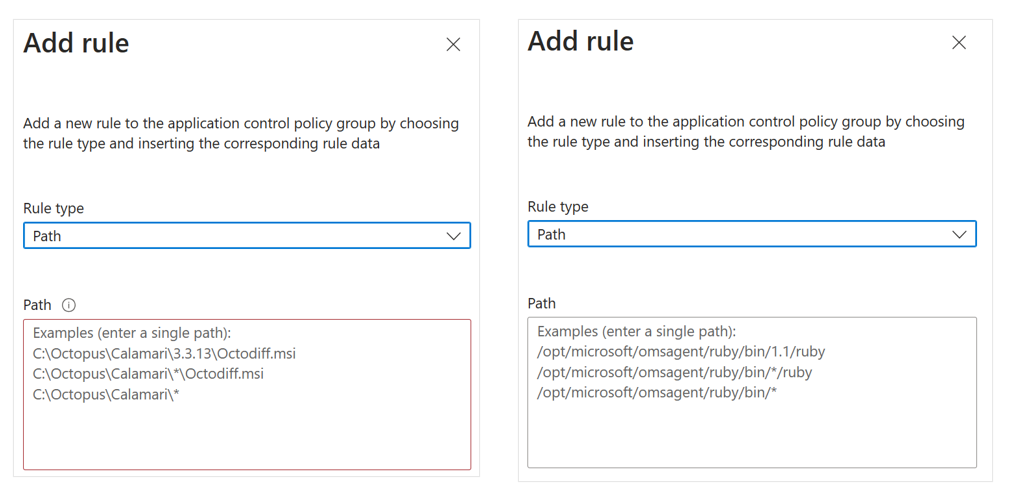

- Выберите Добавить правило.

При определении известного безопасного пути измените Тип правила на "Путь" и введите один путь. В пути можно указывать подстановочные знаки. На следующих экранах показаны некоторые примеры использования wild карта s.

Совет

Некоторые сценарии, для которых можно использовать подстановочные знаки в пути, могут оказаться полезными:

- Использование подстановочного знака в конце пути, чтобы разрешить все исполняемые файлы в этой папке и всех вложенных папках.

- Использование подстановочного знака в середине пути, чтобы разрешить исполняемый файл с известным именем в папках с разными именами (например, в сценариях с личными папками пользователей с известным исполняемым файлом, автоматически создаваемыми именами папок и т. д.).

Определите разрешенных пользователей и типы защищенных файлов.

Завершив определение правила, нажмите кнопку Добавить.

Чтобы применить изменения, нажмите кнопку Сохранить.

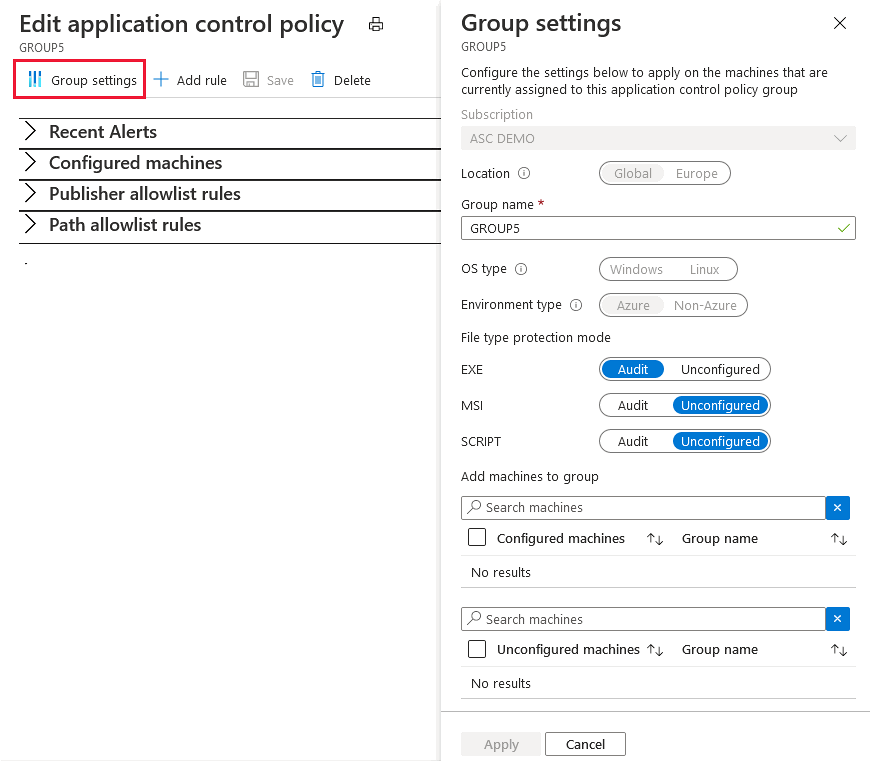

Просмотр и изменение параметров группы

Чтобы просмотреть сведения и параметры группы, выберите параметры группы.

На этой панели отображается имя группы (которую можно изменить), тип ОС, расположение и прочие релевантные сведения.

При необходимости измените имя группы или режимы защиты типа файла.

Нажмите кнопку Применить, а затем — Сохранить.

Ответьте на запрос рекомендации "Правила разрешенных в политике адаптивного управления приложениями необходимо обновить".

Эта рекомендация будет отображаться, если машинное обучение Defender для облака определяет потенциально допустимое поведение, которое ранее не было разрешено. Рекомендация предложит новые правила для существующих определений, чтобы уменьшить количество ложных положительных оповещений.

Устранение проблем

На странице рекомендации выберите Правила разрешенные в политике адаптивного управления приложениями, чтобы увидеть группы с недавно идентифицированным, потенциально легальным поведением.

Выберите группу с правилом, которое необходимо изменить.

Просмотрите различные разделы страницы правил управления приложениями, как описано в группе компьютеров.

Чтобы применить изменения, выберите Аудит.

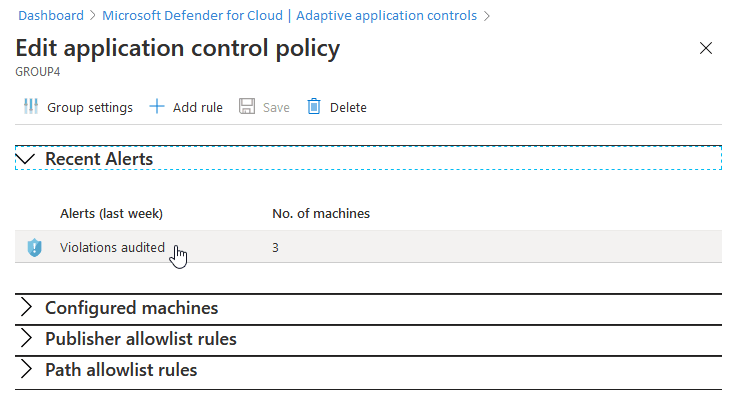

Аудит оповещений и нарушений

Откройте панель мониторинга Защита рабочих нагрузок и выберите в области расширенной защиты пункт Адаптивные элементы управления приложениями.

Чтобы найти группы компьютеров с последними оповещениями, просмотрите группы, перечисленные на вкладке Настроенные.

Чтобы узнать подробности, выберите группу.

Для получения дополнительных сведений и списка затронутых компьютеров выберите оповещение.

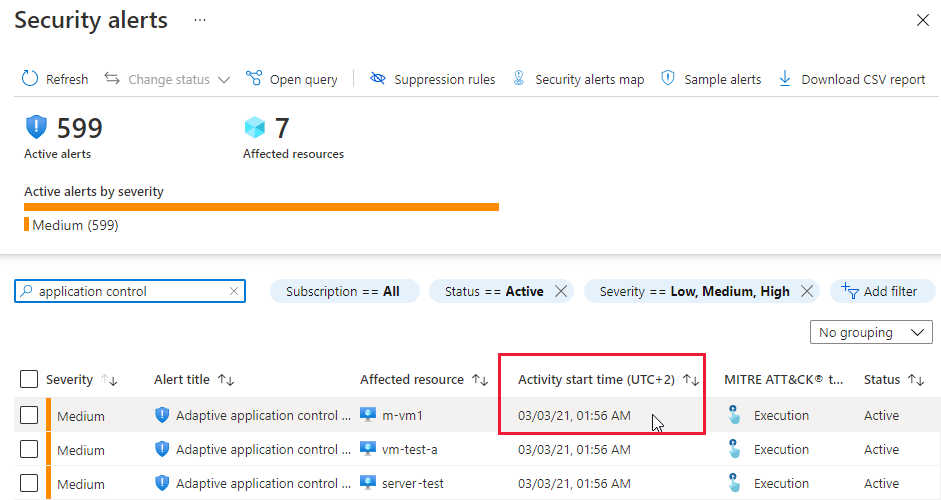

На странице оповещений системы безопасности отображаются дополнительные сведения об оповещениях и приведена ссылка на действие с рекомендациями по устранению угрозы.

Примечание.

Адаптивные элементы управления приложениями вычисляют события каждые двенадцать часов. Время начала действия, показанное на странице оповещений системы безопасности, — это время, когда адаптивные элементы управления приложениями создали оповещение, а не время, когда подозрительный процесс был активен.

Перемещение виртуальной машины из одной группы в другую

При перемещении виртуальной машины в другую группу примененная к ней политика управления приложениями заменяется настройками группы, в которую она была перемещена. Вы также можете переместить компьютер из настроенной группы в не настроенную группу, которая удаляет все правила управления приложениями, примененные к компьютеру.

Откройте панель мониторинга Защита рабочих нагрузок и выберите в области расширенной защиты пункт Адаптивные элементы управления приложениями.

На странице Адаптивные элементы управления приложениями на вкладке Настроенные выберите группу, содержащую перемещаемый компьютер.

Откройте список Настроенные компьютеры.

Откройте меню компьютера с тремя точками в конце строки и выберите Переместить. Откроется область Перемещение компьютера в другую группу.

Выберите целевую группу и щелкните Переместить компьютер.

Чтобы сохранить изменения, выберите Сохранить.

Управление элементами управления приложениями с помощью REST API

Чтобы программно управлять адаптивными элементами управления приложениями, используйте REST API.

Соответствующая документация по API доступна в разделе Адаптивные элементы управления приложениями документации по API Defender для облака.

Некоторые функции, доступные в REST API, включают:

List — получает все рекомендации по группам и предоставляет JSON с объектом для каждой группы.

Get — получает JSON с полными данными рекомендаций (то есть список компьютеров, правил издателя и пути и т. д.).

Put — настраивает правило (используйте полученный JSON с помощью Get в качестве текста для этого запроса).

Внимание

Функция Put ожидает меньше параметров, чем JSON, возвращаемый командой Get .

Удалите следующие свойства перед использованием JSON в запросе Put : рекомендацияStatus, configurationStatus, проблемы, расположение и исходная система.

Связанный контент

На этой странице вы узнали, как использовать адаптивное управление приложениями в Microsoft Defender для облака для определения списков разрешенных приложений, выполняющихся на компьютерах с Azure и вне среды Azure. Дополнительные сведения о других функциях защиты облачной рабочей нагрузки см. в следующих статьях:

- Основные сведения о JIT-доступе к виртуальной машине

- Защита кластеров Azure Kubernetes

- Просмотр распространенных вопросов об адаптивных элементах управления приложениями