Что такое Microsoft Sentinel?

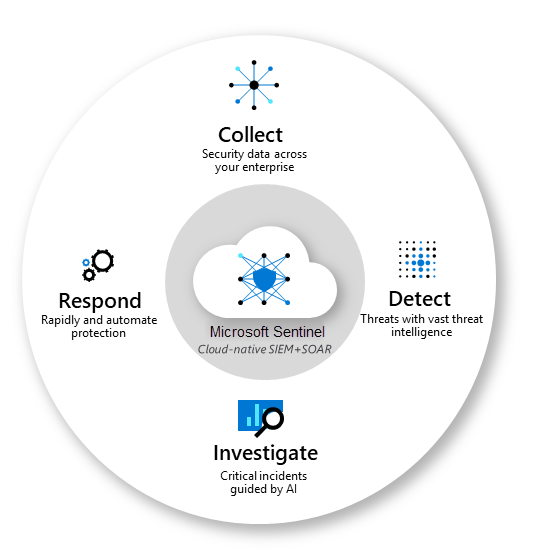

Microsoft Sentinel — это масштабируемое ориентированное на облако решение, которое предоставляет следующие возможности:

- SIEM

- Оркестрация, автоматизация и реагирование системы безопасности (SOAR)

Microsoft Sentinel предоставляет интеллектуальную аналитику безопасности и аналитику угроз на предприятии. Используя Microsoft Sentinel, вы получаете единое решение для обнаружения атак, отображения угроз, их упреждающего поиска и реагирования на них.

Microsoft Sentinel позволяет получить комплексное представление о происходящем на предприятии. Решение уменьшает нагрузку, вызванную все более изощренными атаками, увеличением количества предупреждений и длительными интервалами времени, требующимися для решения проблем.

Примечание.

Microsoft Sentinel наследует методы проверки правописания и неизменяемости Azure Monitor. Хотя Azure Monitor является платформой данных только для добавления, она включает в себя положения для удаления данных в целях соответствия требованиям.

Собирайте данные в масштабе облака по всем пользователям, устройствам, приложениям и инфраструктуре в локальной среде и в множестве облаков.

Выявляйте угрозы, которые ранее не удавалось обнаружить, и уменьшайте количество ложных срабатываний с помощью решений для анализа и не имеющих аналогов средств аналитики угроз от Майкрософт.

Изучение угроз с помощью искусственного интеллекта и охота на подозрительные действия в масштабе, касаясь многих лет работы по кибербезопасности в Корпорации Майкрософт.

Оперативное реагирование на инциденты с помощью встроенных средств оркестрации и автоматизации стандартных задач.

Microsoft Sentinel изначально включает в себя проверенные службы Azure, такие как Log Analytics и Logic Apps. Microsoft Sentinel дополняет исследование и обнаружение с помощью ИИ. Эта служба предоставляет поток аналитики угроз Microsoft и позволяет использовать собственную аналитику угроз.

Примечание.

Эта служба поддерживает Azure Lighthouse, что позволяет поставщикам услуг входить в собственный арендатор для управления подписками и группами ресурсов, которые делегируют клиенты.

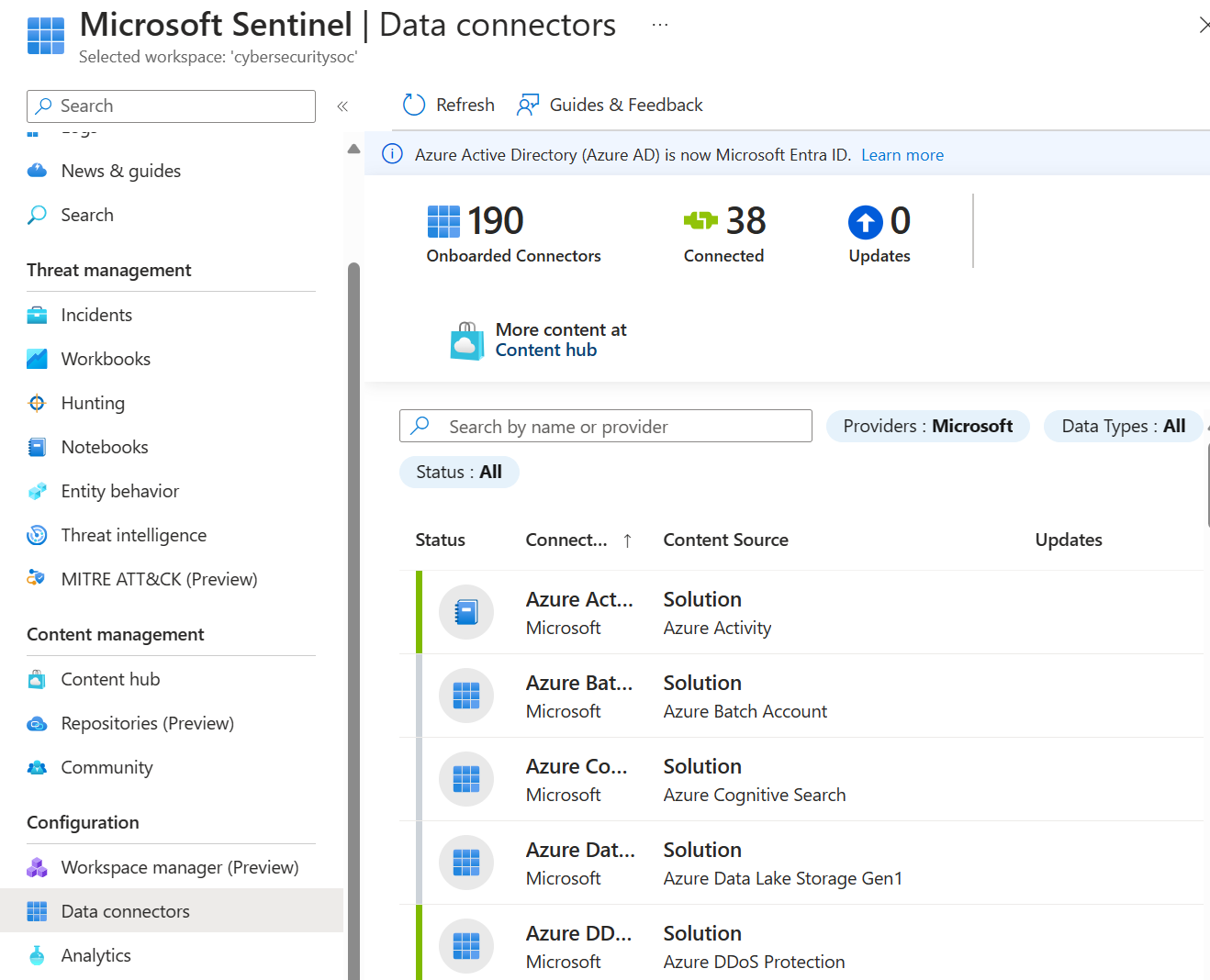

Сбор данных с помощью соединителей данных

Чтобы подключить Microsoft Sentinel, необходимо сначала подключиться к источникам данных.

В состав Microsoft Sentinel входит множество готовых и обеспечивающих интеграцию в режиме реального времени соединителей для решений Microsoft. Ниже перечислены некоторые соединители:

Источники Майкрософт, такие как XDR в Microsoft Defender, Microsoft Defender для облака, Office 365, Microsoft Defender для Интернета вещей и многое другое.

Источники служб Azure, такие как идентификатор Microsoft Entra, действие Azure, служба хранилища Azure, Azure Key Vault, служба Azure Kubernetes и многое другое.

Microsoft Sentinel имеет встроенные соединители для более широких экосистем безопасности и приложений для решений, отличных от решений Microsoft. Кроме того, чтобы подключить источники данных к Microsoft Sentinel, вы можете использовать общий формат событий, Syslog или REST-API.

Дополнительные сведения см. в следующих статьях:

Создание интерактивных отчетов с помощью книг

После подключения к Microsoft Sentinel отслеживайте данные с помощью интеграции с книгами Azure Monitor.

В Microsoft Sentinel книги отображаются не так, как в Azure Monitor. Но, возможно, вам будет полезно узнать, как создать книгу в Azure Monitor. Microsoft Sentinel позволяет создавать пользовательские книги на основе имеющихся данных. В Microsoft Sentinel также доступны встроенные шаблоны книг, которая позволяют быстро извлечь аналитические данные из существующих данных сразу после подключения к источнику данных.

Книги предназначены для инженеров центра информационной безопасности и аналитиков всех уровней. Они позволяют визуализировать данные.

Книги лучше всего использовать для высокоуровневых представлений данных Microsoft Sentinel, для них не требуются знания по написанию кода. Но интегрировать книги с внешними данными нельзя.

Корреляция оповещений с инцидентами с помощью правил аналитики

Чтобы снизить уровень шума и свести к минимуму количество предупреждений, которые необходимо просматривать и анализировать, Microsoft Sentinel использует аналитику для сопоставления предупреждений с инцидентами. Инциденты — это группы связанных предупреждений, которые указывают на возможную угрозу, предполагающую выполнение соответствующих действий. Используйте встроенные правила корреляции как есть или используйте их в качестве исходной точки для создания своих собственных. Кроме того, Microsoft Sentinel предоставляет правила машинного обучения для сопоставления поведения сети и поиска аномалий в ваших ресурсах. Эта аналитика соединяет точки, путем объединения оповещений с низкой достоверностью о различных объектах в потенциальные инциденты безопасности с высокой достоверностью.

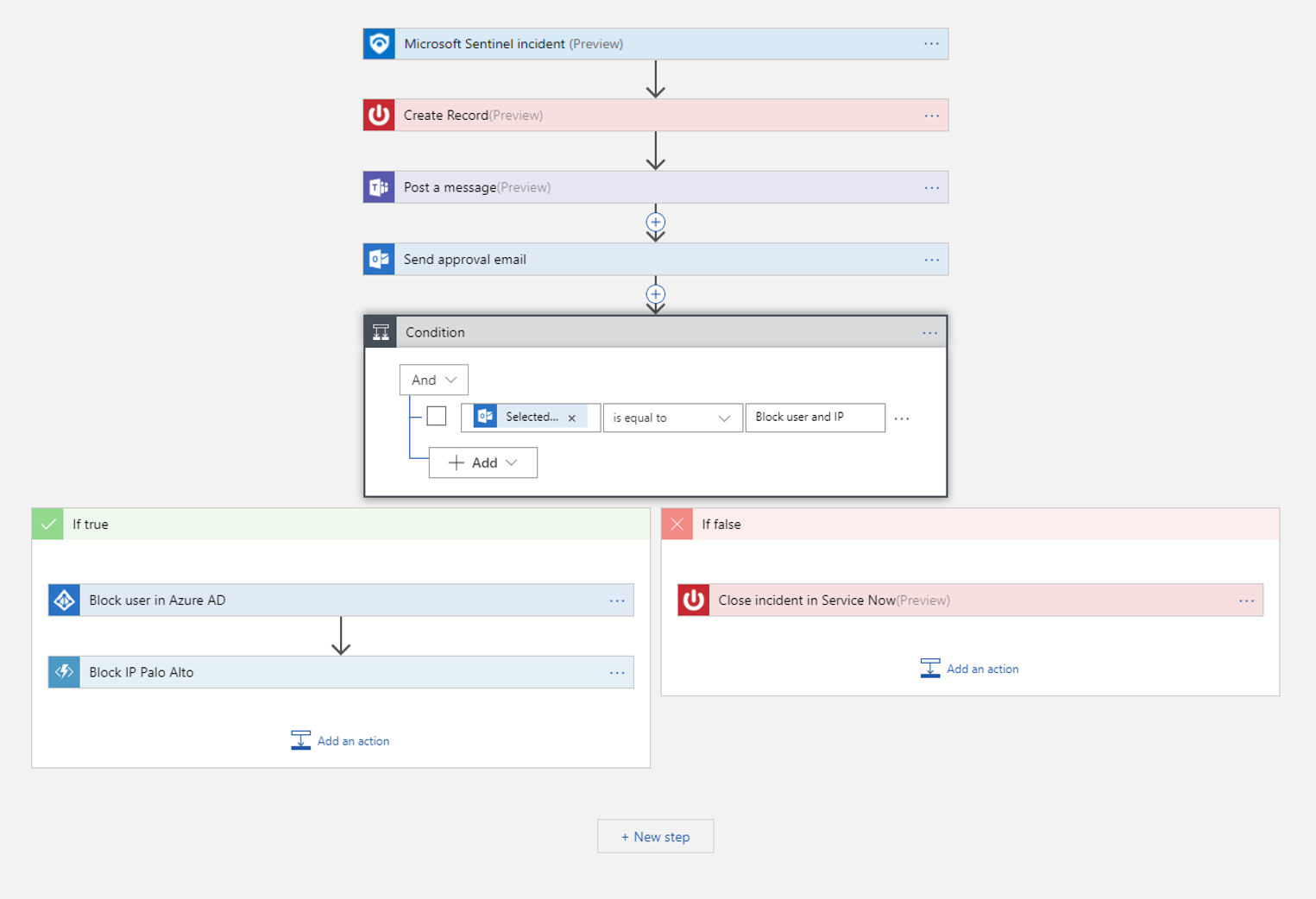

Автоматизация и оркестрация распространенных задач с помощью сборников схем

Автоматизируйте свои общие задачи и упростите оркестрацию безопасности с помощью сборников схем, которые интегрируются со службами Azure, а также с вашими существующими средствами.

Решение Microsoft Sentinel для автоматизации и оркестрации обеспечивает расширяемую архитектуру, которая предоставляет масштабируемую автоматизацию по мере появления новых технологий и угроз. Чтобы создать сборники схем с помощью Azure Logic Apps, вы можете выбрать из постоянно расширяющейся коллекции с множеством сотен соединителей для различных служб и систем. Эти соединители позволяют применять любую пользовательскую логику в рабочем процессе, например:

- ServiceNow

- Jira

- Zendesk

- HTTP-запросы;

- Microsoft Teams

- Slack

- Microsoft Entra ID

- Microsoft Defender для конечной точки

- Microsoft Defender for Cloud Apps

Например, если вы пользуетесь системой отправки запросов ServiceNow, используйте Azure Logic Apps, чтобы автоматизировать ваши рабочие процессы и отправлять запросы в ServiceNow при формировании каждого оповещения или инцидента.

Сборники схем предназначены для инженеров и аналитиков центра информационной безопасности всех уровней. Они позволяют автоматизировать и упростить задачи, включая прием, обогащение, анализ и исправление данных.

Сборники схем лучше использовать для отдельных, повторяемых задач, для них не требуются знания по написанию кода. Сборники схем не подходят для нерегламентированных и сложных цепочек задач, а также для документирования и совместного использования свидетельств.

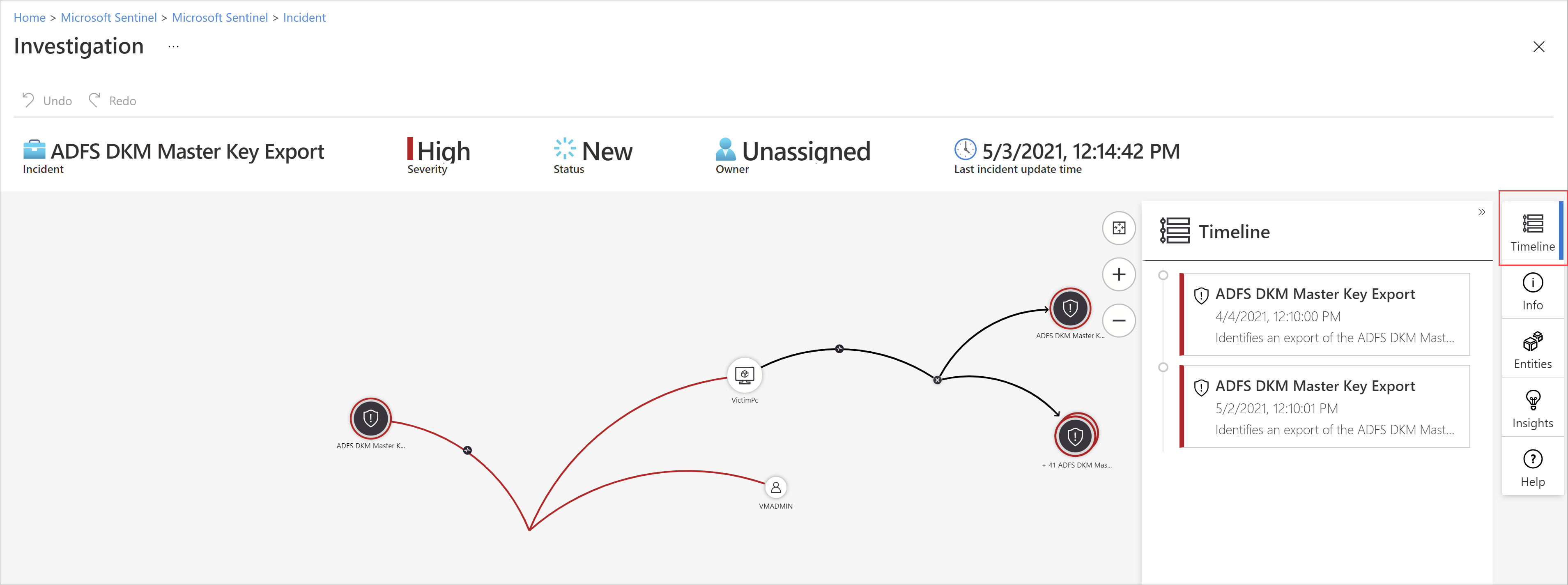

Изучение области и первопричины угроз безопасности

Средства глубокого исследования Microsoft Sentinel помогут вам распознать область и найти первопричину потенциальной угрозы безопасности. Вы можете выбрать объект на интерактивной диаграмме, чтобы задать интересные вопросы касательно конкретного объекта, и детализировать этот объект и его связи, чтобы найти первопричину угрозы.

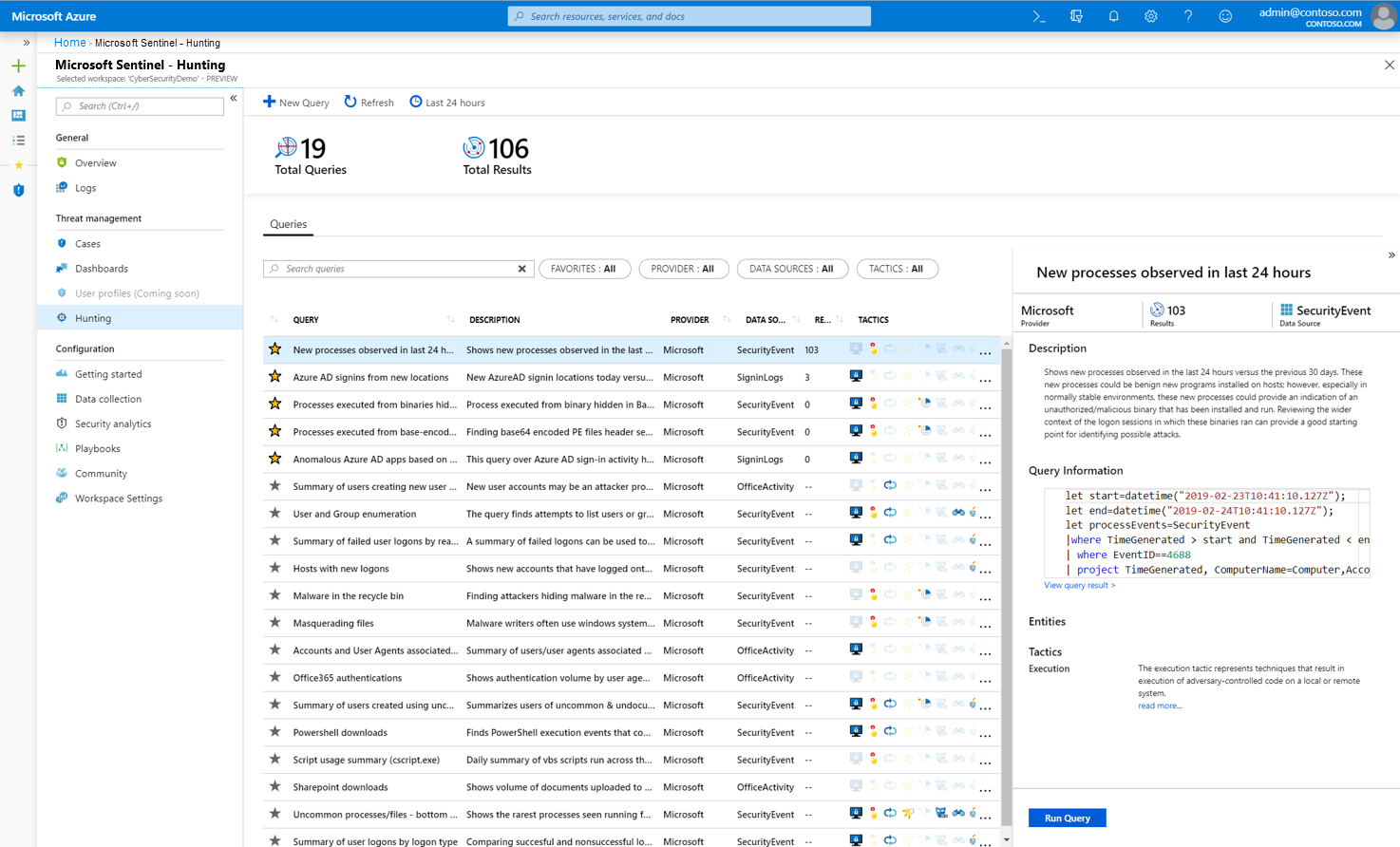

Поиск угроз безопасности с помощью встроенных запросов

Используйте мощные инструменты поиска и отправки запросов Microsoft Sentinel, основанные на платформе MITRE, которые позволяют вам активно искать угрозы безопасности в источниках данных вашей организации до того, как сработает оповещение. Создайте настраиваемые правила обнаружения на основе запроса поиска. Затем внесите эти сведения в качестве оповещений в отвечающие устройства.

Во время поиска создавайте закладки, чтобы вернуться к интересующим событиям позже. Используйте закладку, чтобы поделиться событием с другими. Или группируйте события с другими коррелирующими событиями, чтобы создать убедительный инцидент для расследования.

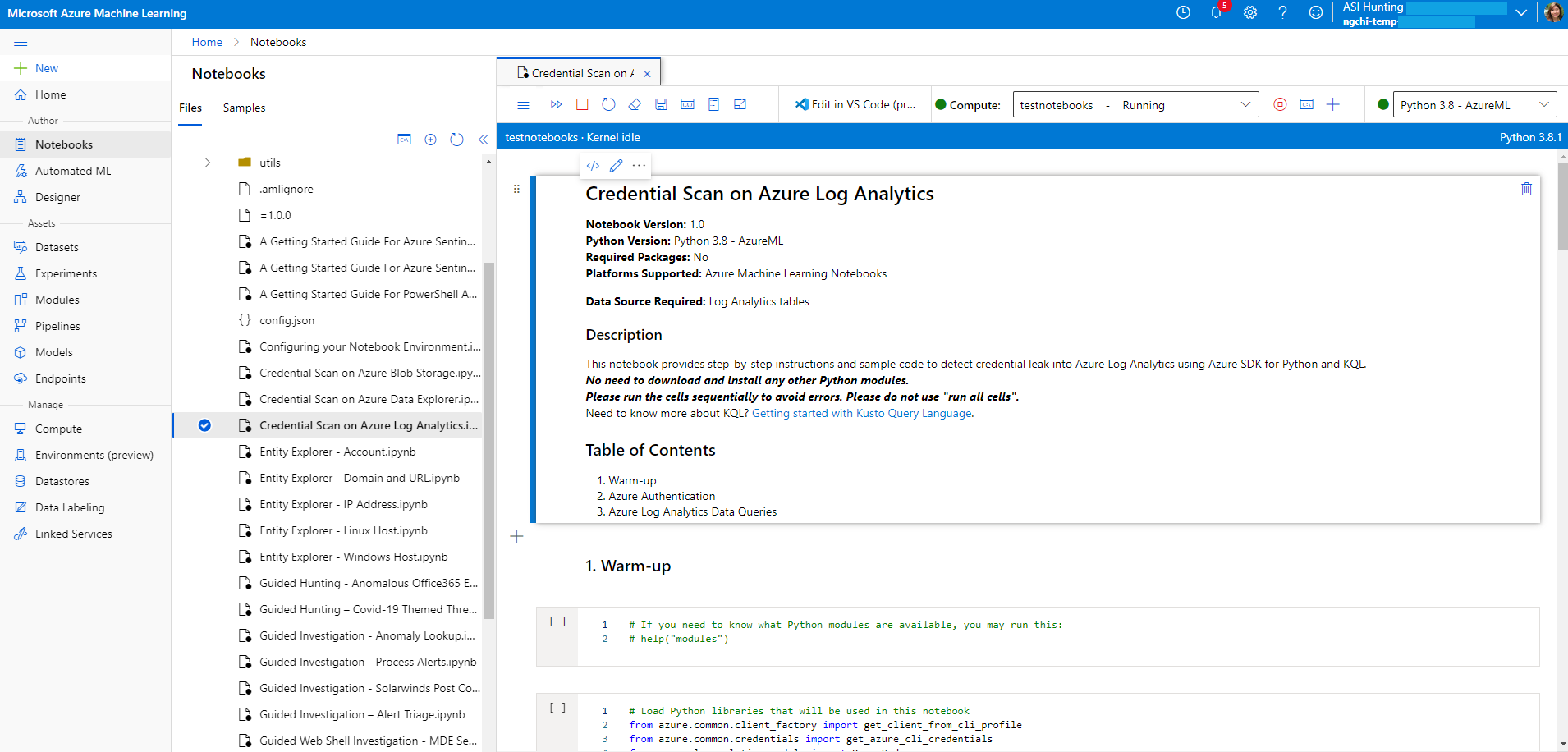

Расширение возможностей поиска угроз с помощью записных книжек

Microsoft Sentinel поддерживает записные книжки Jupyter в рабочих областях Машинного обучения Azure, включая полные библиотеки для машинного обучения, визуализации и анализа данных.

Записные книжки в Microsoft Sentinel расширяют возможности использования данных Microsoft Sentinel. Например:

- выполнения функций аналитики, не встроенных в Microsoft Sentinel, например, некоторых функций машинного обучения Python.

- создания визуализаций данных, которые не встроены в Microsoft Sentinel, например, настраиваемых временных шкал и деревьев процессов.

- интеграции источников данных вне Azure Sentinel, например локального набора данных.

Записные книжки предназначены для команды поиска угроз или аналитиков, специалистов по обработке инцидентов и данных, а также для исследователей по вопросам безопасности уровня 2–3. Они требуют более высоких значений кривой обучения и знаний в области работы с кодом. Они имеют ограниченную поддержку автоматизации.

Записные книжки в Microsoft Sentinel предоставляют следующие возможности:

- Создавать запросы к Microsoft Sentinel и внешним данным,

- функциям для обогащения, анализа, визуализации и поиска данных, а также для машинного обучения и аналитики больших данных

Записные книжки лучше всего подходят для:

- Более сложных цепочек повторяемых задач

- Специальных процедурных элементов управления

- Машинное обучение и пользовательский анализ

Записные книжки поддерживают расширенные библиотеки Python для управления данными и их визуализации. Они удобны для документирования и совместного использования данных анализа.

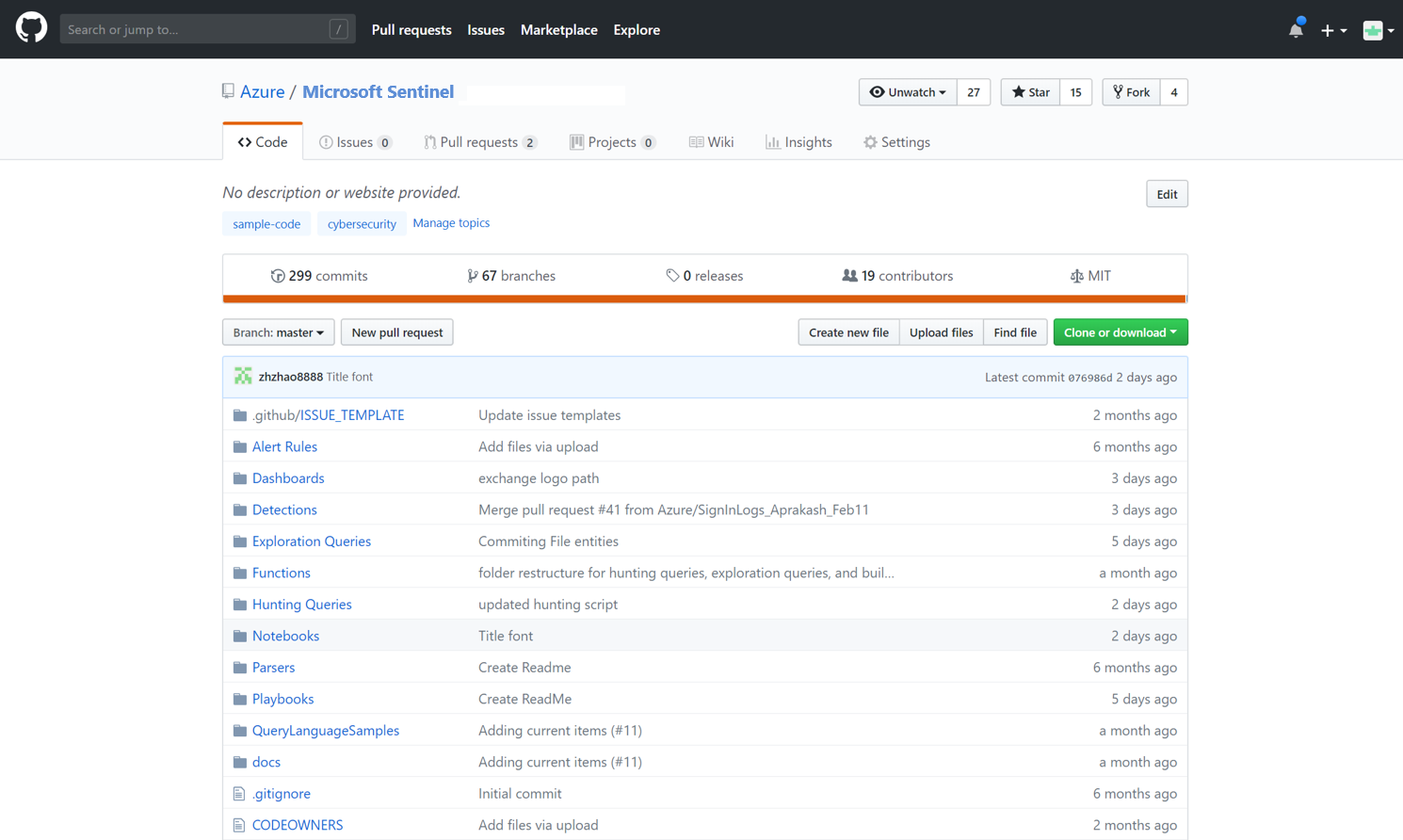

Загрузка содержимого системы безопасности из сообщества

Сообщество Microsoft Sentinel — это мощный ресурс для обнаружения угроз и автоматизации. Наши аналитики безопасности Microsoft создают и добавляют новые книги, сборники схем, запросы охоты и другие инструменты. Они публикуют эти элементы содержимого в сообществе для того, чтобы вы могли использовать их в своей среде. Загрузите пример содержимого из частного сообщества репозитория GitHub, чтобы создавать настраиваемые книги, запросы поиска угроз, записные книжки и сборники схем для Microsoft Sentinel.

Следующие шаги

- Чтобы начать работу с Microsoft Sentinel, вам нужна подписка на Microsoft Azure. Если у вас ее нет, вы можете зарегистрироваться, чтобы использовать бесплатную пробную версию.

- Узнайте, как подключить ваши данные к Microsoft Sentinel, чтобы отслеживать их и потенциальные угрозы.