Требования к брандмауэру для Azure Stack HCI

Область применения: Azure Stack HCI версий 23H2 и 22H2

В этой статье содержатся рекомендации по настройке брандмауэров для операционной системы Azure Stack HCI. Он включает требования к брандмауэру для исходящих конечных точек, а также внутренние правила и порты. В этой статье также содержатся сведения об использовании тегов службы Azure с брандмауэром Microsoft Defender.

Если ваша сеть использует прокси-сервер для доступа к Интернету, см. статью Настройка параметров прокси-сервера для Azure Stack HCI.

Важно!

Приватный канал Azure не поддерживается для Azure Stack HCI версии 23H2 или любых ее компонентов.

Требования к брандмауэру для исходящих конечных точек

Открытие порта 443 для исходящего сетевого трафика в брандмауэре организации соответствует требованиям к подключению операционной системы к Azure и Центру обновления Майкрософт. Если исходящий брандмауэр ограничен, рекомендуется включить URL-адреса и порты, описанные в разделе Рекомендуемые URL-адреса брандмауэра этой статьи.

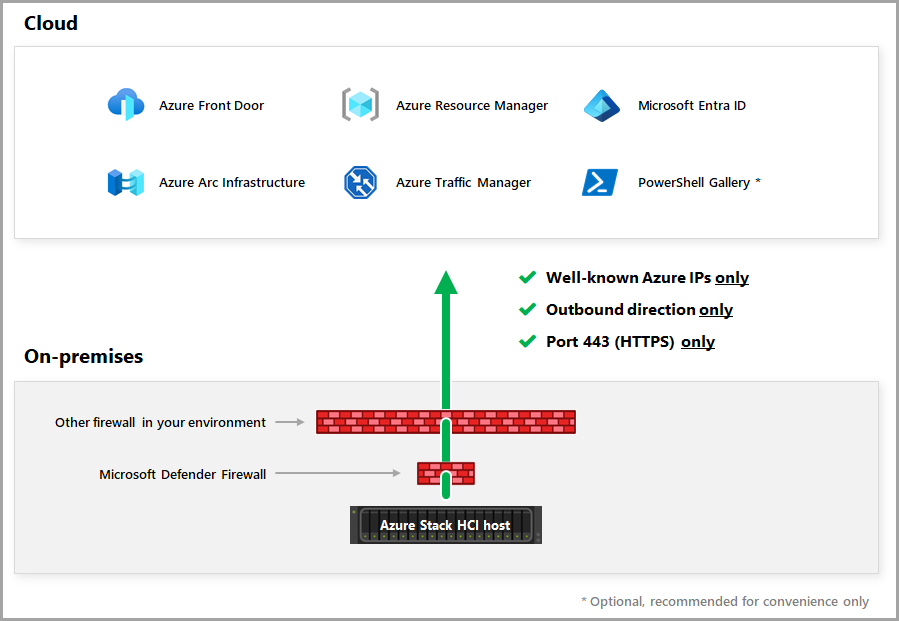

Azure Stack HCI необходимо периодически подключаться к Azure. Доступ ограничен только следующими:

- Известные IP-адреса Azure

- Направление исходящего трафика

- Порт 443 (HTTPS)

Важно!

Azure Stack HCI не поддерживает проверку HTTPS. Убедитесь, что проверка HTTPS отключена вдоль сетевого пути для Azure Stack HCI, чтобы предотвратить ошибки подключения.

Как показано на следующей схеме, Azure Stack HCI может получить доступ к Azure с помощью нескольких брандмауэров.

В этой статье описывается, как при необходимости использовать конфигурацию брандмауэра с высокой степенью блокировки для блокировки всего трафика во все назначения, кроме включенных в список разрешений.

Необходимые URL-адреса брандмауэра

В следующей таблице приведен список необходимых URL-адресов брандмауэра. Не забудьте включить эти URL-адреса в список разрешений.

Кроме того, следуйте требованиям к брандмауэру для AKS в Azure Stack HCI.

Примечание

Правила брандмауэра Azure Stack HCI — это минимальные конечные точки, необходимые для подключения HciSvc, и не содержат подстановочные знаки. Однако в следующей таблице в настоящее время содержатся URL-адреса с подстановочными знаками, которые в будущем могут быть обновлены до точных конечных точек.

| Служба | URL-адрес | Порт | Примечания |

|---|---|---|---|

| Скачивание Обновления Azure Stack HCI | fe3.delivery.mp.microsoft.com | 443 | Для обновления Azure Stack HCI версии 23H2. |

| Скачивание Обновления Azure Stack HCI | tlu.dl.delivery.mp.microsoft.com | 80 | Для обновления Azure Stack HCI версии 23H2. |

| Обнаружение Обновления Azure Stack HCI | aka.ms | 443 | Для разрешения адресов для обнаружения Azure Stack HCI Обновления версии 23H2 и расширения построителя решений. |

| Обнаружение Обновления Azure Stack HCI | redirectiontool.trafficmanager.net | 443 | Базовая служба, реализующая отслеживание данных об использовании для ссылок перенаправления aka.ms. |

| Azure Stack HCI | login.microsoftonline.com | 443 | Для центра Active Directory и используется для проверки подлинности, получения маркеров и проверки. |

| Azure Stack HCI | graph.windows.net | 443 | Для Graph используется для проверки подлинности, получения маркеров и проверки. |

| Azure Stack HCI | management.azure.com | 443 | Для Resource Manager и используется во время начальной начальной загрузки кластера в Azure для регистрации и отмены регистрации кластера. |

| Azure Stack HCI | dp.stackhci.azure.com | 443 | Для плоскости данных, которая отправляет диагностика данные и используется в конвейере портал Azure и отправляет данные выставления счетов. |

| Azure Stack HCI | *.platform.edge.azure.com | 443 | Для плоскости данных, используемой в лицензировании и отправке оповещений и данных выставления счетов. Требуется только для Azure Stack HCI версии 23H2. |

| Azure Stack HCI | azurestackhci.azurefd.net | 443 | Предыдущий URL-адрес плоскости данных. Этот URL-адрес был недавно изменен, и клиенты, которые зарегистрировали свой кластер с помощью этого старого URL-адреса, также должны разрешить его. |

| Azure Stack HCI | hciarcvmscontainerregistry.azurecr.io | 443 | Для реестра контейнеров виртуальных машин Arc в Azure Stack HCI. Требуется только для Azure Stack HCI версии 23H2. |

| Arc для серверов | aka.ms | 443 | Для разрешения скрипта скачивания во время установки. |

| Arc для серверов | download.microsoft.com | 443 | Для скачивания пакета установки Windows. |

| Arc для серверов | login.windows.net | 443 | Для Microsoft Entra ID |

| Arc для серверов | login.microsoftonline.com | 443 | Для Microsoft Entra ID |

| Arc для серверов | pas.windows.net | 443 | Для Microsoft Entra ID |

| Arc для серверов | management.azure.com | 443 | Создание или удаление ресурса Arc Server для Resource Manager Azure |

| Arc для серверов | guestnotificationservice.azure.com | 443 | Для службы уведомлений для сценариев расширения и подключения |

| Arc для серверов | *.his.arc.azure.com | 443 | Для метаданных и гибридных служб удостоверений |

| Arc для серверов | *.guestconfiguration.azure.com | 443 | Для служб управления расширениями и гостевой конфигурации |

| Arc для серверов | *.guestnotificationservice.azure.com | 443 | Служба уведомлений для сценариев расширения и подключения |

| Arc для серверов | azgn*.servicebus.windows.net | 443 | Служба уведомлений для сценариев расширения и подключения |

| Arc для серверов | *.servicebus.windows.net | 443 | Для сценариев Windows Admin Center и SSH |

| Arc для серверов | *.waconazure.com | 443 | Для Windows Admin Center подключения |

| Arc для серверов | *.blob.core.windows.net | 443 | Источник загрузки расширений серверов с поддержкой Azure Arc |

Чтобы получить полный список всех URL-адресов брандмауэра, скачайте электронную таблицу URL-адреса брандмауэра.

Рекомендуемые URL-адреса брандмауэра

В следующей таблице приведен список рекомендуемых URL-адресов брандмауэра. Если исходящий брандмауэр ограничен, рекомендуется включить URL-адреса и порты, описанные в этом разделе, в список разрешений.

Примечание

Правила брандмауэра Azure Stack HCI — это минимальные конечные точки, необходимые для подключения HciSvc, и не содержат подстановочные знаки. Однако в следующей таблице в настоящее время содержатся URL-адреса с подстановочными знаками, которые в будущем могут быть обновлены до точных конечных точек.

| Служба | URL-адрес | Порт | Примечания |

|---|---|---|---|

| Преимущества Azure в Azure Stack HCI | crl3.digicert.com | 80 | Позволяет службе аттестации платформы в Azure Stack HCI выполнять список отзыва сертификатов проверка, чтобы гарантировать, что виртуальные машины действительно работают в средах Azure. |

| Преимущества Azure в Azure Stack HCI | crl4.digicert.com | 80 | Позволяет службе аттестации платформы в Azure Stack HCI выполнять список отзыва сертификатов проверка, чтобы гарантировать, что виртуальные машины действительно работают в средах Azure. |

| Azure Stack HCI | *.powershellgallery.com | 443 | Получение модуля PowerShell Az.StackHCI, необходимого для регистрации кластера. Кроме того, вы можете скачать и установить модуль PowerShell Az.StackHCI вручную из коллекция PowerShell. |

| Облако-свидетель кластера | *.blob.core.windows.net | 443 | Для доступа брандмауэра к контейнеру BLOB-объектов Azure, если вы выбираете использовать облачный свидетель в качестве следящего сервера кластера, что является необязательным. |

| Microsoft Update | windowsupdate.microsoft.com | 80 | Для Центра обновления Майкрософт, который позволяет ОС получать обновления. |

| Microsoft Update | download.windowsupdate.com | 80 | Для Центра обновления Майкрософт, который позволяет ОС получать обновления. |

| Microsoft Update | *.download.windowsupdate.com | 80 | Для Центра обновления Майкрософт, который позволяет ОС получать обновления. |

| Microsoft Update | download.microsoft.com | 443 | Для Центра обновления Майкрософт, который позволяет ОС получать обновления. |

| Microsoft Update | wustat.windows.com | 80 | Для Центра обновления Майкрософт, который позволяет ОС получать обновления. |

| Microsoft Update | ntservicepack.microsoft.com | 80 | Для Центра обновления Майкрософт, который позволяет ОС получать обновления. |

| Microsoft Update | go.microsoft.com | 80 | Для Центра обновления Майкрософт, который позволяет ОС получать обновления. |

| Microsoft Update | dl.delivery.mp.microsoft.com | 80, 443 | Для Центра обновления Майкрософт, который позволяет ОС получать обновления. |

| Microsoft Update | *.delivery.mp.microsoft.com | 80, 443 | Для Центра обновления Майкрософт, который позволяет ОС получать обновления. |

| Microsoft Update | *.windowsupdate.microsoft.com | 80, 443 | Для Центра обновления Майкрософт, который позволяет ОС получать обновления. |

| Microsoft Update | *.windowsupdate.com | 80 | Для Центра обновления Майкрософт, который позволяет ОС получать обновления. |

| Microsoft Update | *.update.microsoft.com | 80, 443 | Для Центра обновления Майкрософт, который позволяет ОС получать обновления. |

Требования к брандмауэру для дополнительных служб Azure

В зависимости от дополнительных служб Azure, которые вы включаете в HCI, может потребоваться внести дополнительные изменения в конфигурацию брандмауэра. Сведения о требованиях к брандмауэру для каждой службы Azure см. по следующим ссылкам:

- AKS в Azure Stack HCI

- Серверы с поддержкой Azure Arc

- Требования к сети для моста ресурсов Azure Arc

- Агент Azure Monitor

- Портал Azure

- Azure Site Recovery

- Виртуальный рабочий стол Azure

- Microsoft Defender

- Microsoft Monitoring Agent (MMA) и Log Analytics Agent

- Qualys

- Удаленная поддержка

- Windows Admin Center;

- Windows Admin Center в портал Azure

Требования к брандмауэру для внутренних правил и портов

Убедитесь, что между всеми узлами сервера как на сайте, так и между сайтами для растянутых кластеров открыты соответствующие сетевые порты (функциональные возможности растянутого кластера доступны только в Azure Stack HCI версии 22H2). Вам потребуются соответствующие правила брандмауэра, чтобы разрешить двунаправленный трафик ICMP, SMB (порт 445 и порт 5445 для SMB Direct при использовании iWARP RDMA) и WS-MAN (порт 5985).

При использовании мастера создания кластера в Windows Admin Center для создания кластера мастер автоматически открывает соответствующие порты брандмауэра на каждом сервере в кластере для отказоустойчивой кластеризации, Hyper-V и реплики хранилища. Если на каждом сервере используется отдельный брандмауэр, откройте порты, как описано в следующих разделах:

Управление ОС Azure Stack HCI

Убедитесь, что в локальном брандмауэре настроены следующие правила брандмауэра для управления ОС Azure Stack HCI, включая лицензирование и выставление счетов.

| Правило | Действие | Источник | Назначение | Служба | порты; |

|---|---|---|---|---|---|

| Разрешение входящего и исходящего трафика в службу Azure Stack HCI на серверах кластера | Allow | Серверы кластера | Серверы кластера | TCP | 30301 |

Windows Admin Center;

Убедитесь, что в локальном брандмауэре настроены следующие правила брандмауэра для Windows Admin Center.

| Правило | Действие | Источник | Назначение | Служба | порты; |

|---|---|---|---|---|---|

| Предоставление доступа к Azure и Центру обновления Майкрософт | Allow | Windows Admin Center; | Azure Stack HCI | TCP | 445 |

| Использование удаленного управления Windows (WinRM) 2.0 для HTTP-подключений для выполнения команд на удаленных серверах Windows |

Allow | Windows Admin Center; | Azure Stack HCI | TCP | 5985 |

| Использование WinRM 2.0 для httpS-подключений для запуска команды на удаленных серверах Windows |

Allow | Windows Admin Center; | Azure Stack HCI | TCP | 5986 |

Примечание

Если при установке Windows Admin Center выбран параметр Использовать WinRM только через HTTPS, потребуется порт 5986.

Отказоустойчивая кластеризация

Убедитесь, что в локальном брандмауэре настроены следующие правила брандмауэра для отказоустойчивой кластеризации.

| Правило | Действие | Источник | Назначение | Служба | порты; |

|---|---|---|---|---|---|

| Разрешить проверку отказоустойчивого кластера | Allow | Система управления | Серверы кластера | TCP | 445 |

| Разрешить динамическое выделение портов RPC | Allow | Система управления | Серверы кластера | TCP | Не менее 100 портов выше порта 5000 |

| Разрешить удаленный вызов процедур (RPC) | Allow | Система управления | Серверы кластера | TCP | 135 |

| Разрешить администратору кластера | Allow | Система управления | Серверы кластера | UDP | 137 |

| Разрешить службу кластеров | Allow | Система управления | Серверы кластера | UDP | 3343 |

| Разрешить службу кластеров (требуется во время операция присоединения к серверу.) |

Allow | Система управления | Серверы кластера | TCP | 3343 |

| Разрешить ICMPv4 и ICMPv6 для проверки отказоустойчивого кластера |

Allow | Система управления | Серверы кластера | Недоступно | Недоступно |

Примечание

Система управления включает любой компьютер, с которого планируется администрирование кластера, с помощью таких средств, как Windows Admin Center, Windows PowerShell или System Center Virtual Machine Manager.

Hyper-V

Убедитесь, что в локальном брандмауэре для Hyper-V настроены следующие правила брандмауэра.

| Правило | Действие | Источник | Назначение | Служба | порты; |

|---|---|---|---|---|---|

| Разрешить взаимодействие с кластером | Allow | Система управления | Сервер Hyper-V | TCP | 445 |

| Разрешить сопоставление конечных точек RPC и WMI | Allow | Система управления | Сервер Hyper-V | TCP | 135 |

| Разрешить http-подключение | Allow | Система управления | Сервер Hyper-V | TCP | 80 |

| Разрешить подключение по протоколу HTTPS | Allow | Система управления | Сервер Hyper-V | TCP | 443 |

| Разрешить динамическую миграцию | Allow | Система управления | Сервер Hyper-V | TCP | 6600 |

| Разрешить службу управления виртуальными машинами | Allow | Система управления | Сервер Hyper-V | TCP | 2179 |

| Разрешить динамическое выделение портов RPC | Allow | Система управления | Сервер Hyper-V | TCP | Не менее 100 портов выше порта 5000 |

Примечание

Откройте диапазон портов выше порта 5000, чтобы разрешить динамическое выделение портов RPC. Порты ниже 5000 уже могут использоваться другими приложениями и могут вызвать конфликты с приложениями DCOM. Предыдущий опыт показывает, что необходимо открыть как минимум 100 портов, так как несколько системных служб используют эти порты RPC для взаимодействия друг с другом. Дополнительные сведения см. в статье Настройка динамического выделения портов RPC для работы с брандмауэрами.

Реплика хранилища (растянутый кластер)

Убедитесь, что в локальном брандмауэре для реплики хранилища (растянутого кластера) настроены следующие правила брандмауэра.

| Правило | Действие | Источник | Назначение | Служба | порты; |

|---|---|---|---|---|---|

| Разрешить серверный блок сообщений Протокол (SMB) |

Allow | Растянутые серверы кластера | Растянутые серверы кластера | TCP | 445 |

| Разрешить веб-Services-Management (WS-MAN) |

Allow | Растянутые серверы кластера | Растянутые серверы кластера | TCP | 5985 |

| Разрешить ICMPv4 и ICMPv6 (если используется Test-SRTopologyКомандлет PowerShell) |

Allow | Растянутые серверы кластера | Растянутые серверы кластера | Недоступно | Недоступно |

Обновление брандмауэра Microsoft Defender

В этом разделе показано, как настроить брандмауэр Microsoft Defender, чтобы разрешить IP-адресам, связанным с тегом службы, подключаться к операционной системе. Тег службы представляет группу IP-адресов из определенной службы Azure. Корпорация Майкрософт управляет IP-адресами, включенными в тег службы, и автоматически обновляет тег службы по мере изменения IP-адресов, чтобы свести обновления к минимуму. Дополнительные сведения см. в статье Теги службы виртуальной сети.

Скачайте JSON-файл со следующего ресурса на целевой компьютер под управлением операционной системы: Диапазоны IP-адресов Azure и теги служб — общедоступное облако.

Чтобы открыть JSON-файл, используйте следующую команду PowerShell:

$json = Get-Content -Path .\ServiceTags_Public_20201012.json | ConvertFrom-JsonПолучите список диапазонов IP-адресов для заданного тега службы, например тега службы AzureResourceManager:

$IpList = ($json.values | where Name -Eq "AzureResourceManager").properties.addressPrefixesИмпортируйте список IP-адресов во внешний корпоративный брандмауэр, если с ним используется список разрешений.

Create правило брандмауэра для каждого сервера в кластере, чтобы разрешить исходящий трафик 443 (HTTPS) в список диапазонов IP-адресов:

New-NetFirewallRule -DisplayName "Allow Azure Resource Manager" -RemoteAddress $IpList -Direction Outbound -LocalPort 443 -Protocol TCP -Action Allow -Profile Any -Enabled True

Дальнейшие действия

Дополнительные сведения см. также в следующих разделах:

- Раздел Брандмауэр Windows и порты WinRM 2.0 статьи Установка и настройка удаленного управления Windows

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по