Какие методы аутентификации и подтверждения доступны в Microsoft Entra ID?

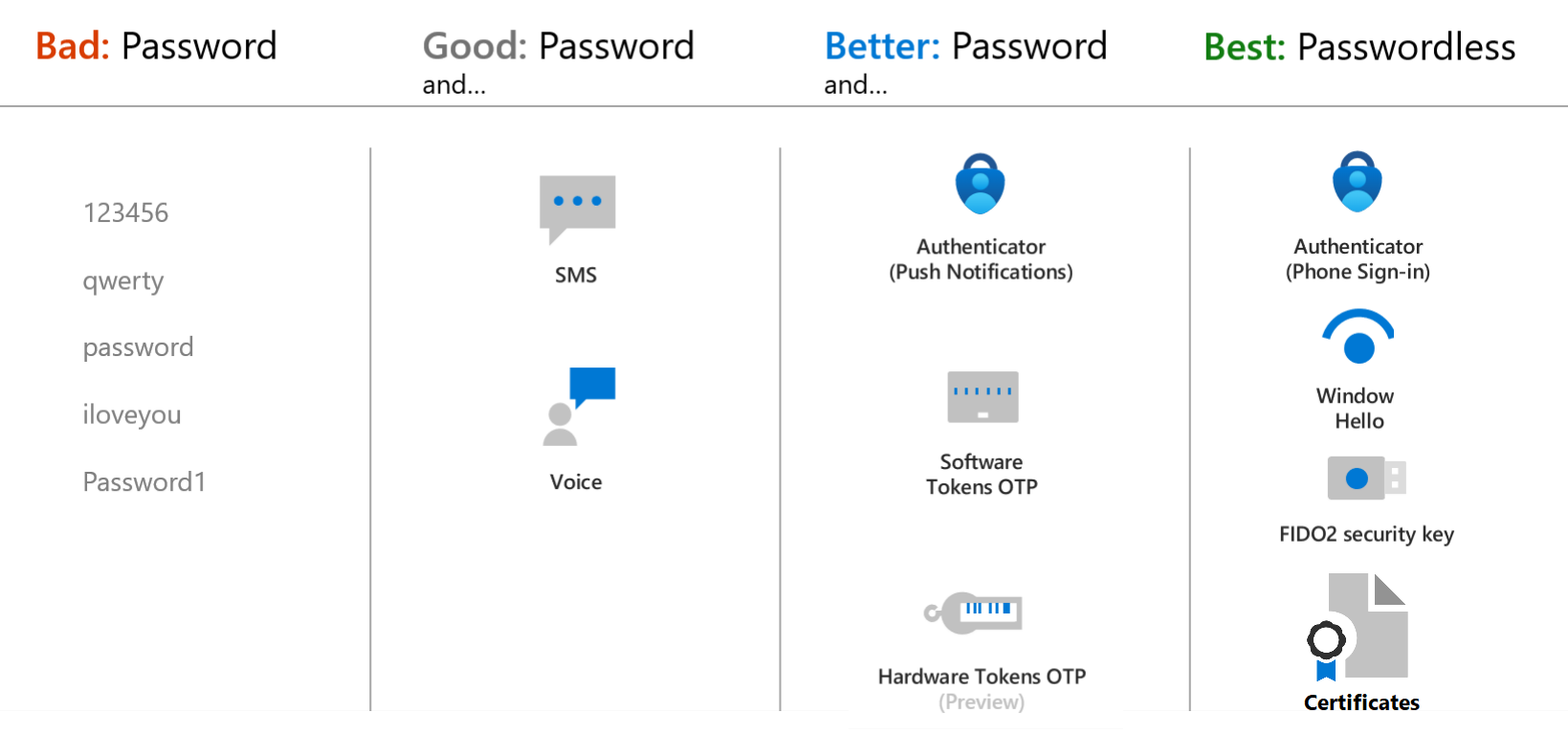

Корпорация Майкрософт рекомендует методы проверки подлинности без пароля, такие как Windows Hello, Passkeys (FIDO2) и приложение Microsoft Authenticator, так как они обеспечивают наиболее безопасный вход. Хотя пользователь может входить в систему, используя другие распространенные методы, такие как имя пользователя и пароль, пароли следует заменять более безопасными методами проверки подлинности.

Многофакторная проверка подлинности Microsoft Entra добавляет дополнительную безопасность только с помощью пароля при входе пользователя. Пользователю может быть предложено ввести дополнительные формы проверки подлинности, например ответ на push-уведомление, код из программного или аппаратного маркера, или ответ на SMS или звонок по телефону.

Чтобы упростить управление пользователями и регистрацию для MFA и самостоятельного сброса пароля (SSPR) рекомендуется включить объединенную регистрацию сведений о безопасности. Для обеспечения устойчивости рекомендуется требовать от пользователей регистрировать несколько методов проверки подлинности. Если пользователю недоступен один из методов, он может пройти проверку подлинности другим способом. Дополнительные сведения см. в статье "Создание устойчивой стратегии управления доступом" в идентификаторе Microsoft Entra.

Создавая это видео, мы старались помочь вам в выборе способа проверки подлинности, который лучше всего подходит для защиты вашей организации.

Надежность и безопасность метода проверки подлинности

При развертывании таких функций, как многофакторная проверка подлинности Microsoft Entra в организации, просмотрите доступные методы проверки подлинности. Выберите методы, которые соответствуют или превосходят ваши требования в отношении безопасности, удобства использования и доступности. Там, где это возможно, используйте методы проверки подлинности, которые обеспечивают самый высокий уровень безопасности.

В следующей таблице приведены рекомендации по обеспечению безопасности в отношении доступных методов проверки подлинности. Доступность — это признак того, что пользователь может использовать метод проверки подлинности, а не доступность службы в идентификаторе Microsoft Entra ID:

| Authentication method | Безопасность | Удобство использования | Availability |

|---|---|---|---|

| Windows Hello для бизнеса | Высокая | Высокая | Высокая |

| Microsoft Authenticator | Высокая | Высокая | Высокая |

| Authenticator Lite | Высокая | Высокая | Высокая |

| Секретный ключ (FIDO2) | Высокая | Высокая | Высокая |

| Проверка подлинности на основе сертификатов | Высокая | Высокая | Высокая |

| Аппаратные маркеры OATH (предварительная версия) | Средняя | Средняя | Высокая |

| Программные маркеры OATH | Средняя | Средняя | Высокая |

| Временный проход доступа (TAP) | Средняя | Высокая | Высокая |

| SMS | Средняя | Высокий | Средняя |

| Голосовая связь | Средняя | Средняя | Средняя |

| Пароль | Низкий | Высокий | Высокая |

Последние сведения о безопасности см. в записях блога:

- Пришло время отказаться от телефонных методов проверки подлинности

- Уязвимости проверки подлинности и векторы атак

Совет

Для обеспечения гибкости и удобства использования рекомендуется использовать приложение Microsoft Authenticator. Данный метод проверки подлинности обеспечивает лучшее взаимодействие с пользователем и несколько режимов, таких как доступ без пароля, Push-уведомления MFA и OATH-коды.

Принцип работы методов проверки подлинности

Некоторые методы проверки подлинности можно использовать в качестве основных при входе в приложение или устройство, например вход с помощью ключа безопасности FIDO2 или пароля. Другие методы проверки подлинности доступны только в качестве дополнительного фактора при использовании многофакторной проверки подлинности Microsoft Entra или SSPR.

В следующей таблице продемонстрировано, когда метод проверки подлинности можно использовать во время входа:

| Способ | Основная проверка подлинности | Дополнительная проверка подлинности |

|---|---|---|

| Windows Hello для бизнеса | Да | MFA* |

| Microsoft Authenticator (Push) | No | MFA и SSPR |

| Microsoft Authenticator (без пароля) | Да | Нет* |

| Authenticator Lite | No | MFA |

| Секретный ключ (FIDO2) | Да | MFA |

| Проверка подлинности на основе сертификатов | Да | MFA |

| Аппаратные маркеры OATH (предварительная версия) | No | MFA и SSPR |

| Программные маркеры OATH | No | MFA и SSPR |

| Временный проход доступа (TAP) | Да | MFA |

| SMS | Да | MFA и SSPR |

| Голосовой звонок | No | MFA и SSPR |

| Password | Да | Нет |

* Сама по себе Windows Hello для бизнеса не служит в качестве учетных данных повышенного уровня для MFA. Например, проверка MFA из частоты входа или запрос SAML, содержащий значение forceAuthn=true. Windows Hello для бизнеса можно использовать в качестве учетных данных повышенного уровня для MFA, которые используются в проверке подлинности FIDO2. Это требует, чтобы пользователи успешно работали для проверки подлинности FIDO2.

* Вход без пароля можно использовать для вторичной проверки подлинности, только если для первичной проверки подлинности используется проверка подлинности на основе сертификатов (CBA). Дополнительные сведения см . в техническом обзоре проверки подлинности на основе сертификатов Microsoft Entra.

Все эти методы проверки подлинности можно настроить в Центре администрирования Microsoft Entra и все чаще использовать REST API Microsoft Graph.

Дополнительные сведения о том, как работает каждый из способов проверки подлинности, см. в следующих статьях и разделах:

- Windows Hello для бизнеса

- Приложение Microsoft Authenticator

- Секретный ключ (FIDO2)

- Аутентификация на основе сертификата

- Аппаратные маркеры OATH (предварительная версия)

- Программные маркеры OATH

- Временный проход доступа (TAP)

- Вход с помощью SMS и проверка

- Проверка голосового звонка

- Пароль

Примечание.

В идентификаторе Microsoft Entra пароль часто является одним из основных методов проверки подлинности. Невозможно отключить метод проверки подлинности с помощью пароля. Если вы используете пароль в качестве основного фактора проверки подлинности, увеличьте безопасность событий входа с помощью многофакторной проверки подлинности Microsoft Entra.

В некоторых сценариях можно прибегнуть к следующим дополнительным методам проверки.

- Пароли приложений, используемые для старых приложений, которые не поддерживают современную проверку подлинности и могут быть настроены для многофакторной проверки подлинности Microsoft Entra.

- Контрольные вопросы используются только для самостоятельного сброса пароля (SSPR).

- Адрес электронной почты используется только для самостоятельного сброса пароля (SSPR).

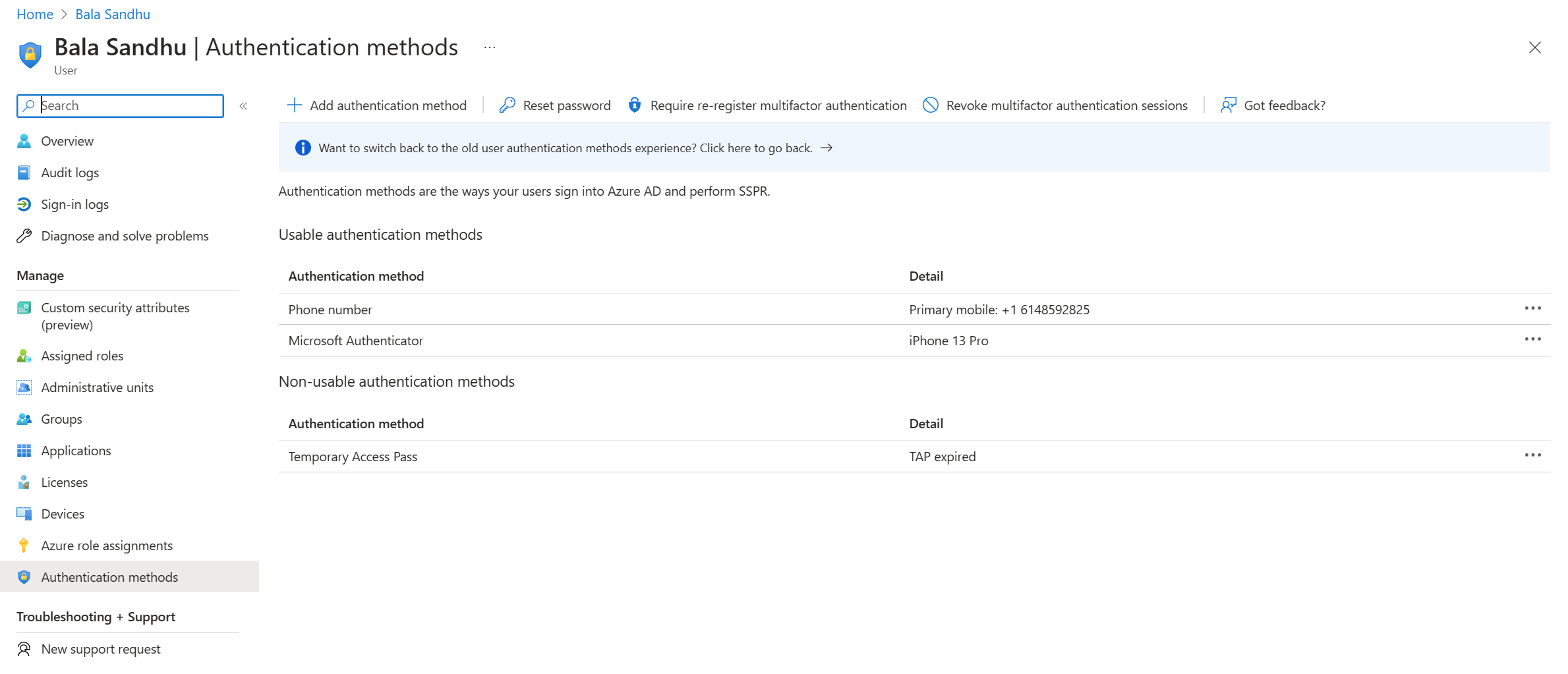

Доступные и не используемые методы

Администратор istrators могут просматривать методы проверки подлинности пользователей в Центре администрирования Microsoft Entra. В первую очередь перечислены доступные методы, за которыми следует неисключаемые методы.

Каждый метод проверки подлинности может стать недоступным по разным причинам. Например, срок действия временной передачи доступа может истек, или ключ безопасности FIDO2 может завершиться сбоем. Портал будет обновлен, чтобы указать причину, по которой метод не используется.

Методы проверки подлинности, которые больше не доступны из-за требования повторной регистрации многофакторной проверки подлинности, также отображаются здесь.

Следующие шаги

Чтобы приступить к работе, ознакомьтесь с руководством по самостоятельному сбросу пароля (SSPR) и многофакторной проверке подлинности Microsoft Entra.

Дополнительные сведения о концепциях SSPR см. в статье о том, как работает самостоятельный сброс пароля Microsoft Entra.

Дополнительные сведения о принципах многофакторной проверки подлинности См. в статье о работе многофакторной проверки подлинности Microsoft Entra.

Узнайте, как настроить способы проверки подлинности с помощью REST API Microsoft Graph.

Сведения о том, какие методы проверки подлинности используются, см. в статье Microsoft Entra Multifactor authentication method analysis with PowerShell.