Создание пакета доступа в управлении правами

Пакет для доступа позволяет однократно выполнить настройку ресурсов и политик, которые будут автоматически администрировать доступ в течение всего срока существования пакета для доступа. В этой статье описывается создание пакета доступа.

Обзор

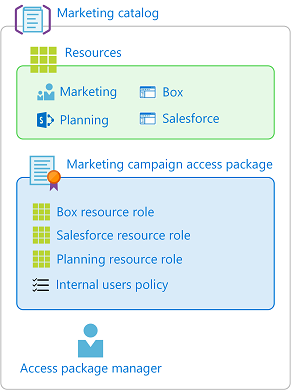

Все пакеты доступа должны находиться в контейнере, называемом каталогом. Каталог определяет, какие ресурсы можно добавить в пакет для доступа. Если каталог не указан, пакет доступа переходит в общий каталог. В настоящее время существующий пакет для доступа нельзя перемещать в другой каталог.

Пакет для доступа можно использовать для назначения доступа к ролям нескольких ресурсов, которые находятся в каталоге. Если вы являетесь администратором или владельцем каталога, вы можете добавить ресурсы в каталог при создании пакета доступа. Вы также можете добавить ресурсы после создания пакета доступа, а пользователи, назначенные пакету доступа, также получат дополнительные ресурсы.

Если вы являетесь диспетчером пакетов доступа, вы не можете добавить ресурсы, принадлежащие каталогу. Вы можете лишь использовать ресурсы, доступные в каталоге. В случае необходимости добавления ресурсов в каталог обратитесь к владельцу каталога.

Все пакеты доступа должны иметь по крайней мере одну политику, чтобы пользователи были назначены им. Политики указывают, кто может запрашивать пакет доступа, а также параметры утверждения и жизненного цикла или автоматическое назначение доступа. При создании пакета доступа можно создать начальную политику для пользователей в каталоге, для пользователей, не входящих в каталог, или только для назначений администратора.

Ниже приведены общие шаги по созданию пакета доступа с начальной политикой:

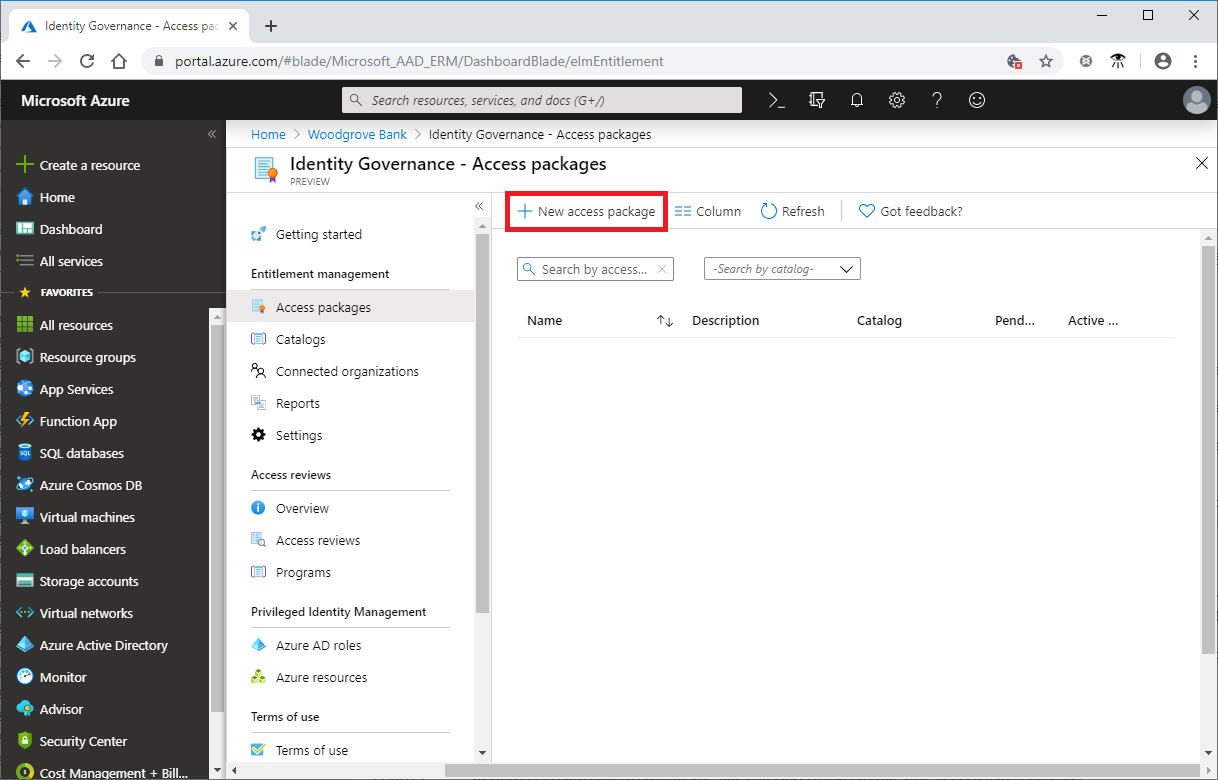

В системе управления удостоверениями запустите процесс создания пакета доступа.

Выберите каталог, в который нужно поместить пакет доступа, и убедитесь, что у него есть необходимые ресурсы.

Добавьте роли ресурсов из ресурсов в каталоге в свой пакет для доступа.

Укажите начальную политику для пользователей, которые могут запрашивать доступ.

Укажите параметры утверждения и параметры жизненного цикла в этой политике.

После создания пакета доступа можно изменить скрытый параметр, добавить или удалить роли ресурсов и добавить дополнительные политики.

Запуск процесса создания

Совет

Действия, описанные в этой статье, могут немного отличаться на портале, с который вы начинаете работу.

Чтобы выполнить следующие действия, вам потребуется роль глобального Администратор istrator, управления удостоверениями Администратор istrator, владельца каталога или диспетчера пакетов доступа.

Войдите в Центр администрирования Microsoft Entra как минимум Администратор istrator для управления удостоверениями.

Перейдите к пакету управления правами управления>удостоверениями>.

Выберите Новый пакет для доступа.

Настройка основных сведений

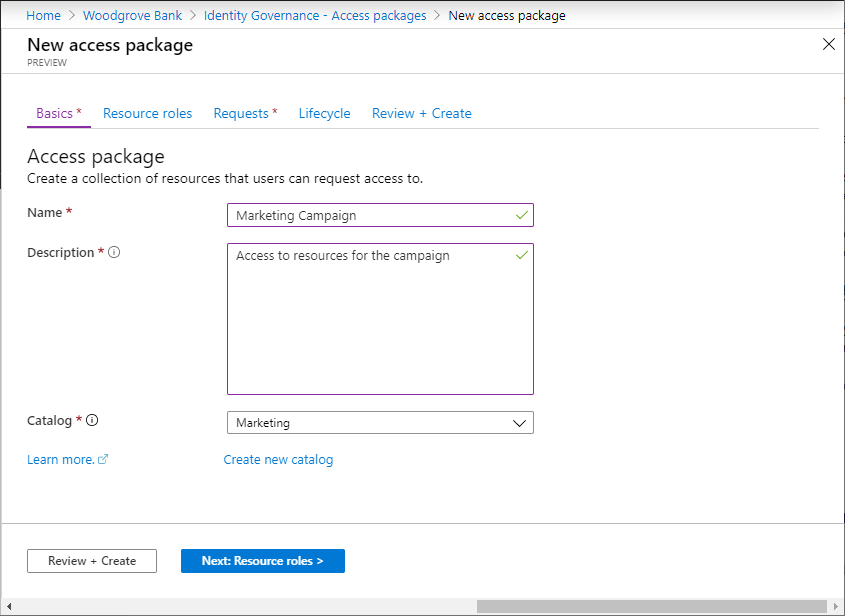

На вкладке Основные присвойте пакету для доступа имя и укажите, в каком каталоге следует создать пакет для доступа.

Введите отображаемое имя и описание для пакета для доступа. Пользователи увидят эти сведения при отправке запроса на пакет для доступа.

В раскрывающемся списке каталога выберите каталог, в котором нужно поместить пакет доступа. Например, у вас может быть владелец каталога, который управляет всеми маркетинговыми ресурсами, которые могут быть запрошены. В этом случае можно выбрать маркетинговый каталог.

Вы видите только каталоги, в которых есть разрешение на создание пакетов доступа. Чтобы создать пакет доступа в существующем каталоге, необходимо быть глобальным Администратор istrator или управлением удостоверениями Администратор istrator. Или вы должны быть владельцем каталога или диспетчером пакетов доступа в этом каталоге.

Если вы являетесь глобальным Администратор istrator, Администратор istrator или создателем каталога и хотите создать пакет доступа в новом каталоге, который не указан, выберите "Создать новый каталог". Введите имя и описание каталога, а затем нажмите кнопку "Создать".

Создаваемый пакет доступа и все ресурсы, включенные в него, добавляются в новый каталог. Позже вы можете добавить дополнительные владельцы каталога или добавить атрибуты в ресурсы, которые вы помещаете в каталог. Дополнительные сведения об изменении списка атрибутов для определенного ресурса каталога и ролей предварительных требований см. в статье "Добавление атрибутов ресурсов в каталоге".

Нажмите кнопку "Далее" — роли ресурсов.

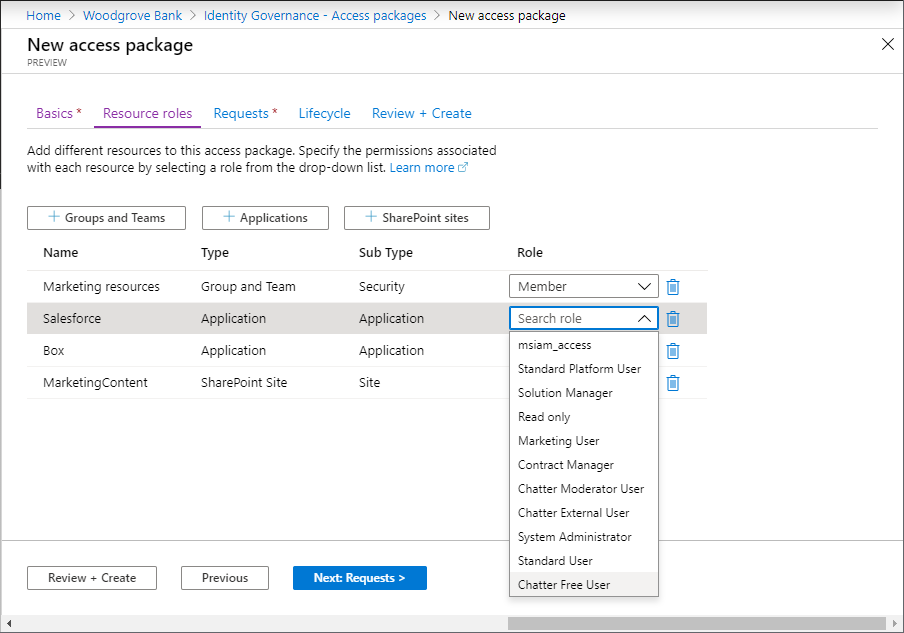

Выбор ролей ресурсов

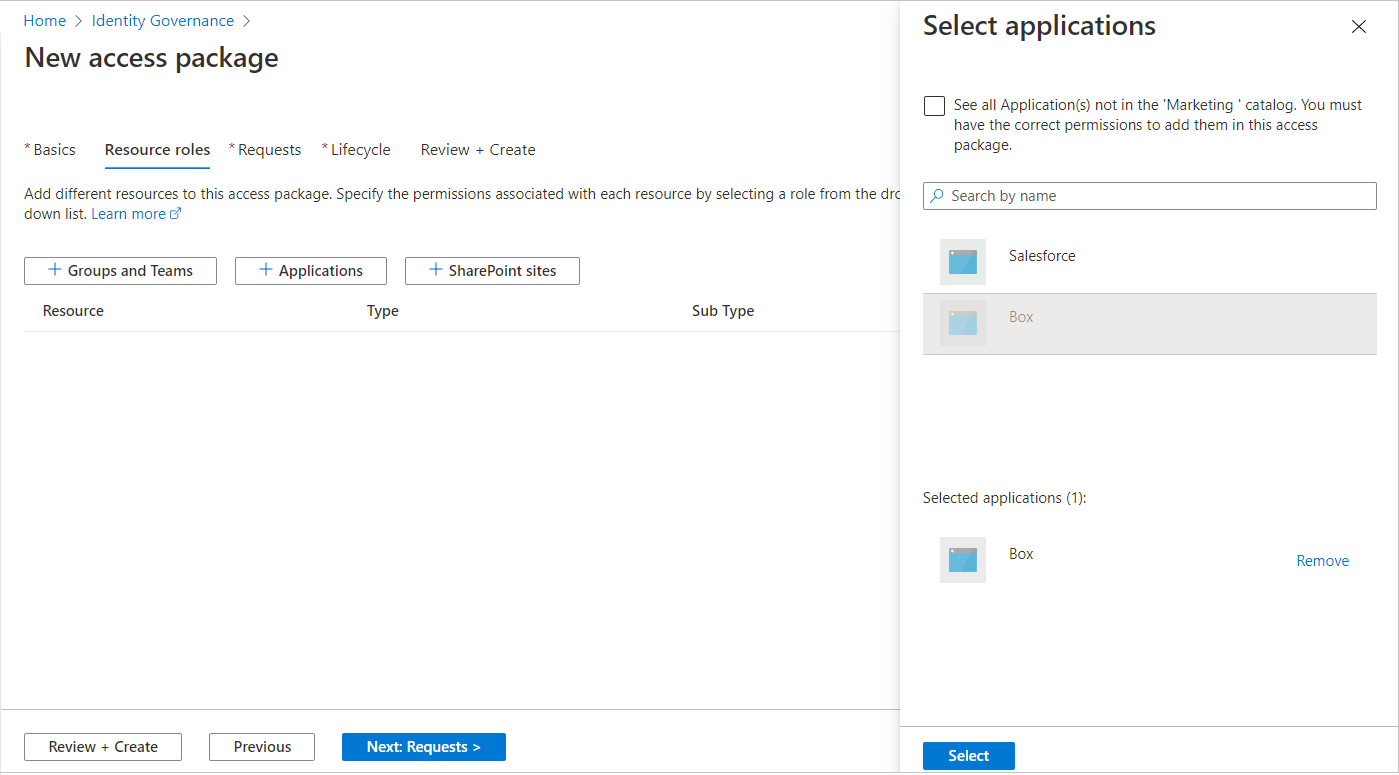

На вкладке Роли ресурса необходимо выбрать ресурсы для включения в пакет для доступа. Пользователи, которые запросят и получат доступ к пакету для доступа, получают все роли ресурсов, такие как членство в группе, из пакета для доступа.

Если вы не уверены, какие роли ресурсов следует включить, можно пропустить добавление их при создании пакета доступа, а затем добавить их позже.

Выберите тип ресурса, который требуется добавить (группы и teams, приложения или сайты SharePoint).

На появившемся панели "Выбор приложений" выберите один или несколько ресурсов из списка.

Если вы создаете пакет доступа в общем каталоге или новом каталоге, можно выбрать любой ресурс из собственного каталога. Вы должны быть по крайней мере глобальным администратором, администратором управления удостоверениями Администратор istrator или создателем каталога.

Примечание.

В каталог и в пакет для доступа можно добавлять динамические группы. Однако вы можете выбрать только роль владельца при управлении ресурсом динамической группы в пакете доступа.

Если вы создаете пакет доступа в существующем каталоге, можно выбрать любой ресурс, который уже находится в каталоге без необходимости быть владельцем этого ресурса.

Если вы являетесь глобальным администратором, Администратор istrator или владелец каталога, у вас есть дополнительный параметр выбора ресурсов, принадлежащих или администрируемых, но которые еще не в каталоге. Если вы выбираете ресурсы в каталоге, но не в данный момент в выбранном каталоге, эти ресурсы также добавляются в каталог для других администраторов каталога для создания пакетов доступа. Чтобы просмотреть все ресурсы в каталоге, которые можно добавить в каталог, выберите папку "Просмотреть все проверка" в верхней части панели. Если вы хотите выбрать только ресурсы, находящиеся в выбранном каталоге, оставьте поле "Просмотреть все проверка box" (состояние по умолчанию).

В списке ролей выберите роль, которую нужно назначить пользователям для ресурса. Дополнительные сведения о выборе соответствующих ролей для ресурса см. в статье о том, как определить, какие роли ресурсов следует включить в пакет доступа.

Нажмите кнопку "Далее" — запросы.

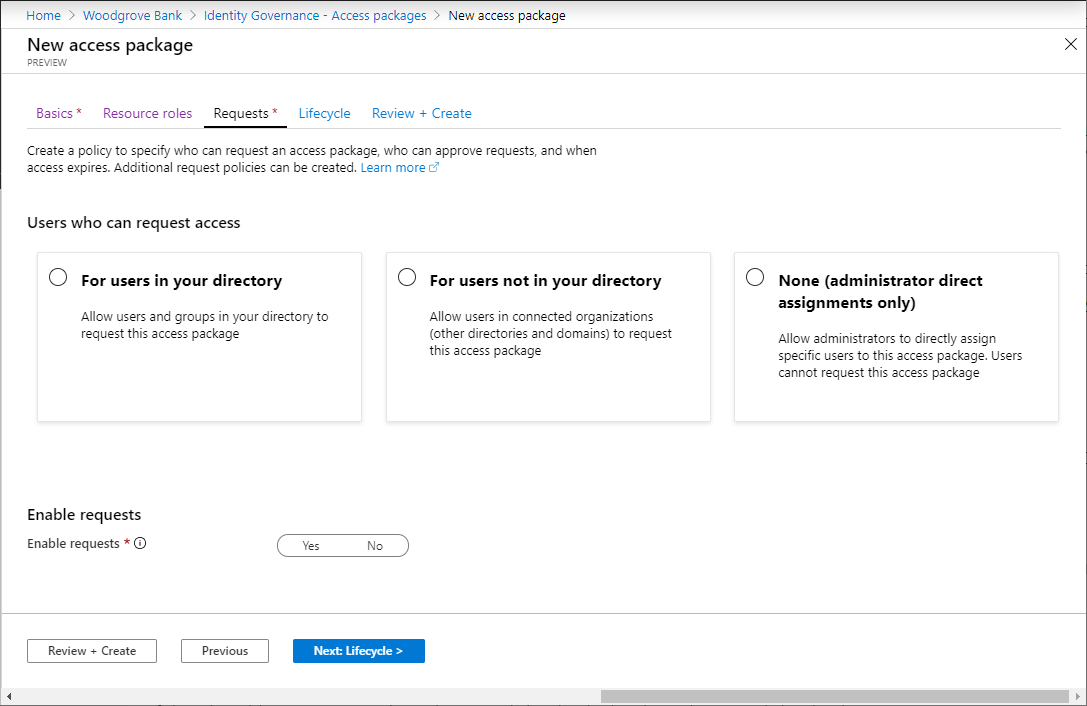

Создание политик запроса

На вкладке "Запросы" создайте первую политику, чтобы указать, кто может запросить пакет доступа. Вы также настраиваете параметры утверждения. Позднее можно будет создать дополнительные политики запросов, чтобы разрешить дополнительным группам пользователей запрашивать пакет для доступа с установленными отдельно для них параметрами утверждения.

В зависимости от того, какие пользователи должны иметь возможность запрашивать этот пакет доступа, выполните действия, описанные в одном из следующих разделов.

Разрешить пользователям в каталоге запрашивать пакет доступа

Чтобы разрешить пользователям в каталоге запрашивать этот пакет доступа, выполните следующие действия. При определении политики запроса можно указать отдельных пользователей или (чаще всего) групп пользователей. Например, у вашей организации уже может быть группа, например "Все сотрудники". Если эта группа добавляется в политику для пользователей, которые могут запрашивать доступ, любой член этой группы может запросить доступ.

В разделе Пользователи, которые могут запрашивать доступ щелкните Для пользователей в каталоге.

При выборе этого параметра появятся новые параметры, чтобы можно было уточнить, кто в каталоге может запросить этот пакет доступа.

Выберите один из следующих параметров.

Параметр Описание Конкретные пользователи и группы Выберите этот параметр, если нужно, чтобы этот пакет для доступа могли запрашивать только те пользователи и группы в вашем каталоге, которые были указаны. Все участники (кроме гостей) Выберите этот параметр, если нужно, чтобы все пользователи-участники в вашем каталоге могли запрашивать этот пакет для доступа. Этот вариант не включает гостевых пользователей, которые могли быть приглашены в ваш каталог. Все пользователи (включая гостей) Выберите этот параметр, если нужно, чтобы все пользователи-участники и гостевые пользователи в вашем каталоге могли запрашивать этот пакет для доступа. Гостевые пользователи — это внешние пользователи, приглашенные в каталог через Microsoft Entra B2B. Дополнительные сведения о различиях между пользователями-участниками и гостевыми пользователями см. в разделе "Что такое разрешения пользователей по умолчанию в идентификаторе Microsoft Entra ID?".

Если выбран вариант Конкретные пользователи и группы, щелкните Добавить пользователей и группы.

На панели "Выбор пользователей и групп" выберите пользователей и группы, которые требуется добавить.

Выберите "Выбрать ", чтобы добавить пользователей и группы.

Перейдите к разделу "Указание параметров утверждения".

Разрешить пользователям не в каталоге запрашивать пакет доступа

Пользователи, которые находятся в другом каталоге Microsoft Entra или домене, возможно, еще не были приглашены в каталог. Каталоги Microsoft Entra должны быть настроены для разрешения приглашений в ограничениях для совместной работы. Дополнительные сведения см. в статье Настройка параметров внешнего взаимодействия.

Учетная запись гостевого пользователя будет создана для пользователя, который еще не находится в каталоге, запрос которого утвержден или не требует утверждения. Гость будет приглашен, но не получит электронное письмо приглашения. Вместо этого они получат сообщение электронной почты при доставке назначения пакета доступа. Позже, когда этот гостевой пользователь больше не имеет назначений пакетов доступа, так как срок действия последнего назначения истек или отменен, учетная запись будет заблокирована для входа и последующего удаления. Блокировка и удаление выполняются по умолчанию.

Если вы хотите, чтобы гостевые пользователи оставались в каталоге на неопределенный срок, даже если у них нет назначений пакетов доступа, можно изменить параметры конфигурации управления правами. Дополнительные сведения об объекте гостевого пользователя см. в разделе "Свойства пользователя совместной работы Microsoft Entra B2B".

Выполните следующие действия, если вы хотите разрешить пользователям не в каталоге запрашивать пакет доступа:

В разделе Пользователи, которые могут запрашивать доступ щелкните Для пользователей, отсутствующих в вашем каталоге.

При выборе этого параметра появляются новые параметры.

Выберите один из следующих параметров.

Параметр Описание Конкретные подключенные организации Выберите этот параметр, если нужно выбрать организации в списке организаций, ранее добавленных вашим администратором. Запрашивать этот пакет для доступа смогут все пользователи из выбранных организаций. Все подключенные организации Выберите этот вариант, если нужно, чтобы все пользователи изо всех настроенных у вас подключенных организаций могли запрашивать этот пакет для доступа. Все пользователи (все подключенные организации и все новые внешние пользователи) Выберите этот параметр, если любой пользователь может запросить этот пакет доступа, а параметры разрешенного списка или блокировки B2B должны иметь приоритет для любого нового внешнего пользователя. Подключенная организация — это внешний каталог Microsoft Entra или домен, с которым у вас есть связь.

Если был выбран вариант Конкретные подключенные организации, щелкните Добавить каталоги, чтобы выбрать их в списке подключенных организаций, ранее добавленных вашим администратором.

Введите имя или доменное имя для поиска ранее подключенной организации.

Если организация, с которой вы хотите сотрудничать, отсутствует в списке, вы можете попросить администратора добавить ее в качестве подключенной организации. Дополнительные сведения см. в статье Добавление подключенной организации.

Если выбраны все подключенные организации, необходимо подтвердить с помощью глобального администратора список подключенных организаций, настроенных и запланированных в область.

Если вы выбрали всех пользователей, вам потребуется настроить утверждения в разделе утверждений, так как это область позволить любому удостоверению в Интернете запрашивать доступ.

Выбрав все подключенные организации, нажмите кнопку "Выбрать".

Запрашивать этот пакет для доступа смогут все пользователи из выбранных подключенных организаций. Это включает пользователей в идентификатор Microsoft Entra из всех поддоменов, связанных с организацией, если только список разрешений Azure B2B или список блокировок не блокирует эти домены. Если указать домен поставщика удостоверений социальных удостоверений, например live.com, любой пользователь из поставщика удостоверений социальных сетей сможет запросить этот пакет доступа. Дополнительные сведения см. в статье Предоставление или отзыв приглашений пользователям B2B из отдельных организаций.

Перейдите к разделу "Указание параметров утверждения".

Разрешить только прямые назначения администратора

Выполните следующие действия, если нужно обойти запросы на доступ и разрешить администраторам напрямую назначать конкретных пользователей этого пакета для доступа. Пользователям не придется запрашивать пакет для доступа. По-прежнему можно задать параметры жизненного цикла, но параметры запроса в этом варианте отсутствуют.

В разделе Пользователи, которые могут запросить доступ выберите Нет (только прямые назначения администратора).

После создания пакета доступа вы можете напрямую назначить ему конкретных внутренних и внешних пользователей. Если указать внешнего пользователя, в каталоге создается учетная запись гостевого пользователя. Сведения о непосредственном назначении пользователей см. в разделе Просмотр, добавление и удаление назначений для пакета для доступа.

Перейдите к разделу Включение запросов.

Указание параметров утверждения

В разделе "Утверждение" укажите, требуется ли утверждение при запросе этого пакета доступа пользователями. Параметры утверждения работают следующим образом:

- Только один из выбранных утверждающих или резервных утверждающих должен утвердить запрос на одноэтапное утверждение.

- Только один из выбранных утверждающих на каждом этапе должен утвердить запрос на двухэтапное утверждение.

- Утверждающий может быть менеджером, спонсором пользователя, внутреннего спонсора или внешнего спонсора в зависимости от управления доступом для политики.

- Утверждение от каждого выбранного утверждающего не требуется для одноэтапного или двухэтапного утверждения.

- Решение об утверждении зависит от того, кто из утверждающих первым просматривает запрос.

Для демонстрации добавления утверждающих в политику запросов просмотрите следующий видеоролик:

Чтобы провести демонстрацию добавления многоэтапного утверждения в политику запроса, просмотрите следующее видео:

Выполните следующие действия, чтобы задать параметры утверждения для запросов пакета для доступа:

Чтобы потребовать утверждения запросов от выбранных пользователей, установите переключатель Требовать утверждение в положение Да. Чтобы запросы утверждались автоматически, установите этот переключатель в положение Нет. Если политика позволяет внешним пользователям извне организации запрашивать доступ, необходимо требовать утверждения, поэтому в каталог вашей организации добавляется контроль над тем, кто добавляется в каталог вашей организации.

Чтобы потребовать от пользователей предоставления обоснования для запроса пакета для доступа, установите переключатель Требовать обоснование у запрашивающей стороны значение Да.

Определите, требуются ли запросы одноэтапного или двухэтапного утверждения. Задайте для параметра "Сколько этапов" переключитесь на 1 для одноэтапного утверждения, 2 для двухэтапного утверждения или 3 для трехэтапного утверждения.

Чтобы добавить утверждающих после выбора количества этапов, выполните следующие действия.

Утверждение в один этап

Добавьте сведения первого утверждающего:

Если для пользователей в каталоге задано значение "Политика", вы можете выбрать диспетчер в качестве утверждающего или спонсора в качестве утверждающих. Кроме того, можно добавить определенного пользователя, выбрав "Выбрать определенных утверждающих" и выбрав "Добавить утверждающих".

Чтобы использовать спонсоров в качестве утверждающих для утверждения, необходимо иметь лицензию Управление идентификацией Microsoft Entra. Дополнительные сведения см. в статье "Сравнение общих возможностей идентификатора Microsoft Entra".

Если для пользователей в каталоге задано значение "Политика", вы можете выбрать внешнего спонсора или внутреннего спонсора. Кроме того, можно добавить определенного пользователя, выбрав "Выбрать определенных утверждающих" и выбрав "Добавить утверждающих".

Если в качестве первого утверждающего выбран вариант Менеджер, нажмите кнопку Добавить резервного, чтобы выбрать одного или нескольких пользователей или группы из каталога в качестве резервного утверждающего. Резервные утверждающие получают запрос, если управление правами не может найти руководителя для пользователя, запрашивающего доступ.

Управление правами находит руководителя с помощью атрибута Manager . Атрибут находится в профиле пользователя в идентификаторе Microsoft Entra. Дополнительные сведения см. в разделе "Добавление или обновление сведений о профиле и параметрах пользователя".

Если вы выбрали спонсоров в качестве первого утверждающего, выберите "Добавить резервную кнопку", чтобы выбрать одного или нескольких пользователей или групп в каталоге, чтобы быть резервным утверждающего. Резервные утверждающие получают запрос, если управление правами не может найти спонсора для пользователя, запрашивающего доступ.

Управление правами находит спонсоров с помощью атрибута "Спонсоры ". Атрибут находится в профиле пользователя в идентификаторе Microsoft Entra. Дополнительные сведения см. в разделе "Добавление или обновление сведений о профиле и параметрах пользователя".

Если выбран вариант Выбрать конкретных утверждающих, нажмите кнопку Добавить утверждающих, чтобы выбрать одного или нескольких пользователей или группы из каталога в качестве утверждающих.

В поле "Принятие решения" укажите количество дней, в течение которых утверждающий должен просмотреть запрос на этот пакет доступа.

Если запрос не утвержден в течение этого периода времени, он автоматически отклоняется. Затем пользователь должен отправить еще один запрос на пакет доступа.

Чтобы требовать, чтобы утверждающие предоставили обоснование для их решения, задайте для утверждающего обоснование "Да".

Это обоснование видят другие утверждающие и запрашивающая сторона.

Двухэтапное утверждение

Если выбрано двухэтапное утверждение, необходимо добавить второго утверждающего:

Добавьте сведения о втором утверждающего:

Если пользователи находятся в каталоге, вы можете выбрать спонсоров в качестве утверждающих. Кроме того, добавьте определенного пользователя, выбрав "Выбрать конкретных утверждающих" в раскрывающемся меню, а затем выберите "Добавить утверждающих".

Если пользователя нет в вашем каталоге, выберите в качестве второго утверждающего вариант Внутренний спонсор или Внешний спонсор. После выбора утверждающего добавьте резервные утверждающие.

В поле "Решение" необходимо принять решение в сколько дней? Укажите количество дней, в которые утверждающий должен утвердить запрос.

Установите переключатель "Требовать утверждение " в значение "Да " или "Нет".

Трехэтапное утверждение

Если вы выбрали трехэтапное утверждение, необходимо добавить третье утверждающего:

Добавьте сведения третьего утверждающего :

Если пользователи находятся в каталоге, добавьте конкретного пользователя в качестве третьего утверждающего, выбрав "Выбрать конкретных утверждающих".>

В поле "Решение" необходимо принять решение в сколько дней? Укажите количество дней, в которые утверждающий должен утвердить запрос.

Установите переключатель "Требовать утверждение " в значение "Да " или "Нет".

Альтернативные утверждающие

Аналогично указанию первого и второго утверждающих, можно указать альтернативных утверждающих, которые могут утверждать запросы. Наличие альтернативных утверждающих помогает убедиться, что запросы утверждены или отклонены до истечения срока их действия (время ожидания). Вы можете перечислить альтернативных утверждающих для первого утверждающего и второго утверждающего для двухэтапного утверждения.

При указании альтернативных утверждающих, если первый или второй утверждающие не могут утвердить или запретить запрос, ожидающий запрос пересылается альтернативным утверждателям. Запрос отправляется в соответствии с расписанием пересылки, указанным во время настройки политики. Утверждающие получают сообщение электронной почты, чтобы утвердить или запретить ожидающий запрос.

После перенаправления запроса альтернативным утверждающим первый или второй утверждающий по-прежнему может утвердить или отклонить запрос. Альтернативные утверждающие используют тот же сайт My Access , чтобы утвердить или запретить ожидающий запрос.

В качестве утверждающих и альтернативных утверждающих можно указать людей или группы людей. Убедитесь, что в качестве первого, второго и альтернативных утверждающих указаны разные люди. Например, если вы перечислили Алису и Боба в качестве первых утверждающих, перечислить Кэрол и Дэйв в качестве альтернативных утверждающих.

Чтобы добавить альтернативных утверждающих пакета для доступа, выполните следующие действия.

В разделе "Первый утверждающий", "Второй утверждающий" или "Оба" выберите "Показать расширенные параметры запроса".

Установите переключатель "Если никаких действий" не предпринят, перенаправляйте на альтернативных утверждающих? Установите переключатель "Да".

Выберите " Добавить альтернативных утверждающих", а затем выберите альтернативных утверждающих в списке.

Если выбрать диспетчер в качестве первого утверждающего, в поле "Альтернативный утверждающий" появится дополнительный параметр: диспетчер второго уровня в качестве альтернативного утверждающего. Если этот параметр выбран, необходимо добавить резервный утверждающий, чтобы перенаправлять запрос, если система не сможет найти диспетчер второго уровня.

В поле "Переадресация на альтернативные утверждающие" после количества дней введите число дней, которые утверждающие должны утвердить или запретить запрос. Если утверждающие не утверждают или не запрещают запрос до длительности запроса, срок действия запроса истекает (время ожидания). Затем пользователь должен отправить еще один запрос на пакет доступа.

Запросы можно пересылать только альтернативным утверждающим через день после окончания срока действия запроса. Решение основных утверждающих должно истекть по крайней мере через четыре дня. Если время ожидания запроса меньше или равно трем дням, недостаточно времени для пересылки запроса альтернативным утверждателям.

В приведенном примере длительность запроса составляет 14 дней. Длительность запроса достигает половины жизни в день 7. Таким образом, запрос не может быть перенаправлен ранее 8 дня.

Кроме того, запросы не могут быть перенаправлены в последний день срока рассмотрения запроса. Так что в этом примере последний день, когда запрос может быть переадресован, — это день 13.

Включение запросов

Если требуется, чтобы пакет доступа был немедленно доступен для пользователей в политике запроса, переместите переключатель "Включить новые запросы и назначения" в " Да".

Вы всегда можете включить его в будущем после завершения создания пакета доступа.

Если выбрать None (только назначения администратора) и задать для новых запросов и назначенийзначение "Нет", администраторы не могут напрямую назначить этот пакет доступа.

Перейдите к следующему разделу , чтобы узнать, как добавить в пакет доступа проверенный идентификатор. В противном случае щелкните Далее.

Добавление требования проверенного идентификатора

Выполните следующие действия, если вы хотите добавить в политику пакета доступа проверенный идентификатор. Пользователям, которым требуется доступ к пакету доступа, необходимо представить необходимые проверенные идентификаторы перед успешной отправкой запроса. Сведения о настройке клиента с помощью службы Проверенные учетные данные Microsoft Entra см. в статье "Общие сведения о Проверенные учетные данные Microsoft Entra".

Для добавления проверенных требований к идентификатору в пакет доступа требуется роль глобального администратора. Администратор управления удостоверениями, администратор пользователя, владелец каталога или диспетчер пакетов доступа еще не может добавить проверенные требования к идентификатору.

Выберите и добавьте издателя, а затем выберите издателя из сети Проверенные учетные данные Microsoft Entra. Если вы хотите выдавать собственные учетные данные пользователям, вы можете найти инструкции в разделе "Проблема Проверенные учетные данные Microsoft Entra учетные данные из приложения".

Выберите типы учетных данных, которые необходимо представить пользователям во время процесса запроса.

При выборе нескольких типов учетных данных из одного издателя пользователям потребуется предоставить учетные данные всех выбранных типов. Аналогичным образом, если вы включаете несколько издателей, пользователям потребуется предоставить учетные данные от каждого издателя, который вы включаете в политику. Чтобы предоставить пользователям возможность представления различных учетных данных от разных издателей, настройте отдельные политики для каждого издателя или типа учетных данных, которые вы примете.

Нажмите кнопку "Добавить", чтобы добавить требование проверенного идентификатора в политику пакета доступа.

Добавление сведений о запросе в пакет доступа

Перейдите на вкладку " Сведения о запросе" и выберите вкладку "Вопросы ".

В поле "Вопрос" введите вопрос, который требуется задать запрашивателю. Этот вопрос также называется отображаемой строкой.

Если вы хотите добавить собственные параметры локализации, выберите "Добавить локализацию".

На панели вопросов "Добавление локализаций"

- Для языкового кода выберите языковой код для языка, в котором выполняется локализация вопроса.

- В локализованном текстовом поле введите вопрос на языке, который вы настроили.

- После завершения добавления всех необходимых локализаций нажмите кнопку "Сохранить".

В качестве формата ответа выберите формат, в котором требуется ответить запрашивателям. Форматы ответов включают короткий текст, несколько вариантов и длинный текст.

Если выбрано несколько вариантов, нажмите кнопку "Изменить" и "Локализовать ", чтобы настроить параметры ответа.

На панели вопросов представления и редактирования:

- В полях "Ответы" введите параметры ответа, которые нужно дать, когда запрашивающий отвечает на вопрос.

- В полях языка выберите язык для параметров ответа. Если выбрать дополнительные языки, то можно будет локализовать варианты ответа.

- Выберите Сохранить.

Чтобы запросители ответили на этот вопрос при запросе доступа к пакету доступа, выберите поле "Обязательный проверка".

Перейдите на вкладку "Атрибуты", чтобы просмотреть атрибуты , связанные с ресурсами, добавленными в пакет доступа.

Примечание.

Чтобы добавить или обновить атрибуты ресурсов пакета для доступа, перейдите на вкладку Catalogs (Каталоги) и найдите каталог, связанный с пакетом для доступа. Дополнительные сведения об изменении списка атрибутов для определенного ресурса каталога и ролей предварительных требований см. в статье "Добавление атрибутов ресурсов в каталоге".

Выберите Далее.

Указание жизненного цикла

На вкладке Жизненный цикл укажите, когда истекает срок действия назначения пользователя для пакета для доступа. Вы также можете указать, могут ли пользователи расширять свои назначения.

В разделе "Срок действия" задайте срок действия назначений пакетов Access на дату, количество дней, количество часов или никогда.

- Для варианта Дата выберите дату окончания срока действия в будущем.

- В течение нескольких дней укажите число от 0 до 3660 дней.

- В течение нескольких часов укажите, сколько часов.

На основе выбора назначение пользователя пакету доступа истекает на определенную дату, через несколько дней после утверждения или никогда.

Если вы хотите, чтобы пользователь запрашивал определенную дату начала и окончания доступа, выберите "Да" для пользователей, которые могут запрашивать определенные временная шкала переключателя.

Выберите " Показать расширенные параметры срока действия" , чтобы отобразить дополнительные параметры.

Чтобы разрешить пользователю расширить свои назначения, задайте для пользователей возможность расширения доступа кДа.

Если расширения разрешены в политике, пользователь получает сообщение электронной почты за 14 дней до этого, а затем один день до истечения срока действия назначения пакета доступа. Сообщение электронной почты запрашивает у пользователя расширение назначения. Пользователь по-прежнему должен находиться в область политики в то время, когда он запрашивает расширение.

Кроме того, если политика имеет явную дату окончания для назначений, а пользователь отправляет запрос на расширение доступа, дата расширения в запросе должна находиться в или до истечения срока действия назначений. Политика, используемая для предоставления пользователю доступа к пакету доступа, определяет, находится ли дата расширения до истечения срока действия назначения. Например, если политика указывает, что срок действия назначений истекает 30 июня, максимальное расширение, которое может запросить пользователь, — 30 июня.

Если доступ пользователя расширен, он не сможет запросить пакет доступа после указанной даты расширения (дата, заданная в часовом поясе пользователя, создавшего политику).

Чтобы включить утверждение запросов на продление, установите для параметра Требовать утверждение запросов на продление значение Да.

Это утверждение будет использовать те же параметры утверждения, которые вы указали на вкладке "Запросы ".

Нажмите кнопку "Далее" или "Обновить".

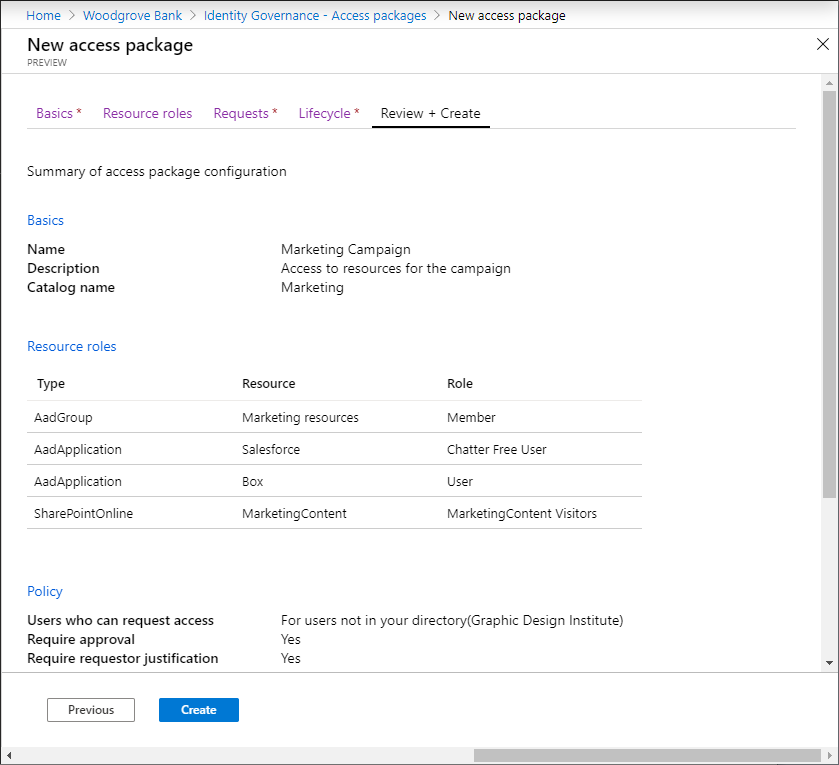

Проверка и создание пакета доступа

На вкладке Просмотр и создание можно просмотреть параметры и проконтролировать отсутствие ошибок проверки.

Просмотрите параметры пакета доступа.

Выберите Создать, чтобы создать пакет для доступа.

Новый пакет для доступа появится в списке пакетов для доступа.

Если пакет доступа предназначен для всех пользователей в область политик, оставьте скрытый параметр пакета доступа в No. При необходимости, если вы планируете разрешить пользователям только прямую ссылку запрашивать пакет доступа, измените пакет доступа, чтобы изменить скрытый параметр на "Да". Затем скопируйте ссылку, чтобы запросить пакет доступа и поделиться им с пользователями, которым требуется доступ.

Создание пакета доступа программным способом

Существует два способа программного создания пакета доступа: через Microsoft Graph и с помощью командлетов PowerShell для Microsoft Graph.

Создание пакета доступа с помощью Microsoft Graph

Пакет доступа можно создать с помощью Microsoft Graph. Пользователь в соответствующей роли с приложением, которому делегировано разрешение EntitlementManagement.ReadWrite.All, может вызывать API, чтобы:

- Перечислите ресурсы в каталоге и создайте accessPackageResourceRequest для всех ресурсов, которые еще не указаны в каталоге.

- Извлеките роли и область каждого ресурса в каталоге. Затем этот список ролей будет использоваться для выбора роли при последующем создании resourceRoleScope.

- создавать пакет accessPackage.;

- Создайте resourceRoleScope для каждой роли ресурса, необходимой в пакете доступа.

- Создайте назначениеPolicy для каждой политики, необходимой в пакете доступа.

Создание пакета доступа с помощью Microsoft PowerShell

Вы также можете создать пакет доступа в PowerShell с помощью командлетов Microsoft Graph PowerShell для модуля управления удостоверениями .

Сначала получите идентификатор каталога и ресурса в этом каталоге и его область и ролей, которые необходимо включить в пакет доступа. Используйте сценарий, аналогичный следующему примеру:

Connect-MgGraph -Scopes "EntitlementManagement.ReadWrite.All"

$catalog = Get-MgEntitlementManagementCatalog -Filter "displayName eq 'Marketing'" -All

if ($catalog -eq $null) { throw "catalog not found" }

$rsc = Get-MgEntitlementManagementCatalogResource -AccessPackageCatalogId $catalog.id -Filter "originSystem eq 'AadApplication'" -ExpandProperty scopes

if ($rsc -eq $null) { throw "resource not found" }

$filt = "(id eq '" + $rsc.Id + "')"

$rrs = Get-MgEntitlementManagementCatalogResource -AccessPackageCatalogId $catalog.id -Filter $filt -ExpandProperty roles,scopes

Затем создайте пакет доступа:

$params = @{

displayName = "sales reps"

description = "outside sales representatives"

catalog = @{

id = $catalog.id

}

}

$ap = New-MgEntitlementManagementAccessPackage -BodyParameter $params

После создания пакета доступа назначьте ему роли ресурсов. Например, если вы хотите включить первую роль ресурса ресурса, возвращенную ранее в качестве роли ресурса нового пакета доступа, можно использовать сценарий, аналогичный этому:

$rparams = @{

role = @{

id = $rrs.Roles[0].Id

displayName = $rrs.Roles[0].DisplayName

description = $rrs.Roles[0].Description

originSystem = $rrs.Roles[0].OriginSystem

originId = $rrs.Roles[0].OriginId

resource = @{

id = $rrs.Id

originId = $rrs.OriginId

originSystem = $rrs.OriginSystem

}

}

scope = @{

id = $rsc.Scopes[0].Id

originId = $rsc.Scopes[0].OriginId

originSystem = $rsc.Scopes[0].OriginSystem

}

}

New-MgEntitlementManagementAccessPackageResourceRoleScope -AccessPackageId $ap.Id -BodyParameter $rparams

Наконец, создайте политики. В этой политике только администраторы или диспетчеры назначений пакетов могут назначать доступ, и нет проверок доступа. Дополнительные примеры см. в статье "Создание политики назначения с помощью PowerShell " и "Создание назначенияPolicy".

$pparams = @{

displayName = "New Policy"

description = "policy for assignment"

allowedTargetScope = "notSpecified"

specificAllowedTargets = @(

)

expiration = @{

endDateTime = $null

duration = $null

type = "noExpiration"

}

requestorSettings = @{

enableTargetsToSelfAddAccess = $false

enableTargetsToSelfUpdateAccess = $false

enableTargetsToSelfRemoveAccess = $false

allowCustomAssignmentSchedule = $true

enableOnBehalfRequestorsToAddAccess = $false

enableOnBehalfRequestorsToUpdateAccess = $false

enableOnBehalfRequestorsToRemoveAccess = $false

onBehalfRequestors = @(

)

}

requestApprovalSettings = @{

isApprovalRequiredForAdd = $false

isApprovalRequiredForUpdate = $false

stages = @(

)

}

accessPackage = @{

id = $ap.Id

}

}

New-MgEntitlementManagementAssignmentPolicy -BodyParameter $pparams