Операции microsoft Entra Подключение Health

В этом разделе описаны различные операции, которые можно выполнять с помощью Microsoft Entra Подключение Health.

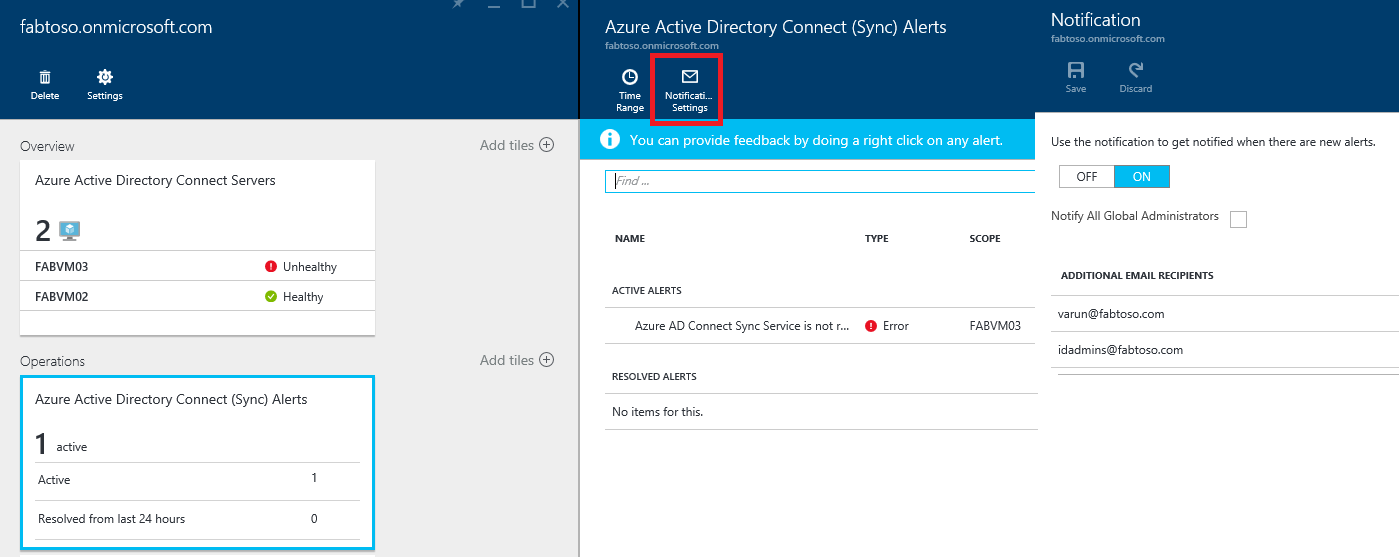

Включение уведомлений по электронной почте

Вы можете настроить службу работоспособности Microsoft Entra Подключение health для отправки Уведомления по электронной почте, если оповещения указывают на то, что инфраструктура удостоверений не работает. Они будут отправляться при создании оповещения, а также если оно разрешено.

Примечание.

По умолчанию отправка уведомлений по электронной почте включена.

Включение Уведомления по электронной почте работоспособности microsoft Entra Подключение

- В Центре администрирования Microsoft Entra найдите Microsoft Entra Подключение Health

- Выберите Ошибки синхронизации

- Выберите Параметры уведомлений.

- Переместите переключатель "Уведомление по электронной почте" в положение Вкл.

- Выберите поле проверка, если требуется, чтобы все гибридные удостоверения Администратор istrator получали Уведомления по электронной почте.

- Если требуется получать уведомления по почте на любой другой электронный адрес, укажите его в поле Дополнительные получатели письма. Чтобы удалить электронный адрес из этого списка, щелкните запись правой кнопкой мыши и выберите Удалить.

- Чтобы завершить изменения, щелкните Сохранить. Изменения вступят в силу только после сохранения.

Примечание.

При возникновении проблем с обработкой запросов на синхронизацию в серверной службе эта служба отправляет уведомление с подробными сведениями об ошибке на адрес электронной почты администратора клиента. Мы слышали отзывы клиентов о том, что в некоторых случаях объем этих сообщений слишком велик, поэтому мы изменяем способ отправки этих сообщений.

Вместо отправки сообщения для каждой отдельной ошибки синхронизации будет отправляться ежедневный дайджест всех ошибок, возвращенных серверной службой. Сообщения об ошибках синхронизации отправляются один раз в день на основе неразрешенных ошибок предыдущего дня. Таким образом, если клиент активирует ошибку, но разрешает ее довольно быстро, они не получат сообщение электронной почты на следующий день. Это позволяет клиентам более эффективно обрабатывать эти ошибки и сократить количество повторяющихся сообщений об ошибках.

Удаление экземпляра службы или сервера

Примечание.

Лицензия Microsoft Entra ID P1 или P2 необходима для действий по удалению.

В некоторых случаях может потребоваться удалить сервер из списка отслеживаемых серверов. Вот что необходимо знать, чтобы удалить сервер из службы работоспособности Microsoft Entra Подключение.

При удалении сервера учитывайте следующее:

- При выполнении этого действия дальнейший сбор данных с этого сервера прекращается. Этот сервер удаляется из службы мониторинга. После выполнения этого действия вы не сможете просматривать новые оповещения, а также данные мониторинга и аналитики использования для этого сервера.

- Это действие не удаляет агент работоспособности из сервера. Если вы не удаляли агент работоспособности перед выполнением этого шага, на сервере могут отображаться ошибки, связанные с агентом работоспособности.

- При выполнении этого действия данные, предварительно собранные с этого сервера, не удаляются. Эти данные удаляются в соответствии с политикой хранения данных Azure.

- Если после выполнения этого действия вам потребуется возобновить наблюдение за этим сервером, удалите и повторно установите на нем агент работоспособности.

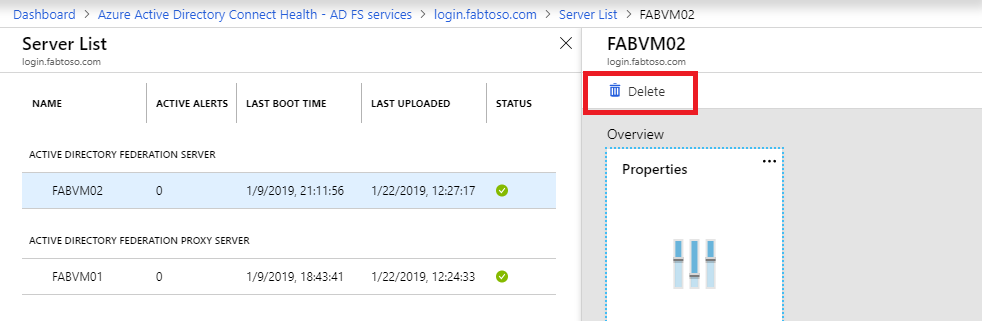

Удаление сервера из службы работоспособности Microsoft Entra Подключение

Примечание.

Лицензия Microsoft Entra ID P1 или P2 необходима для действий по удалению.

Microsoft Entra Подключение Health for службы федерации Active Directory (AD FS) (AD FS) и Microsoft Entra Подключение (Sync):

- В колонке Список серверов откройте колонку Сервер, щелкнув имя сервера, который нужно удалить.

- В колонке Сервер на панели действий нажмите кнопку Удалить.

- Подтвердите удаление. Для этого введите имя сервера в поле подтверждения.

- Нажмите Удалить.

Microsoft Entra Подключение Health for AD Domain Services:

- Откройте панель мониторинга контроллеров домена.

- Выберите контроллер домена, который нужно удалить.

- На панели действий нажмите кнопку Удалить выбранные.

- Подтвердите операцию удаления сервера.

- Нажмите Удалить.

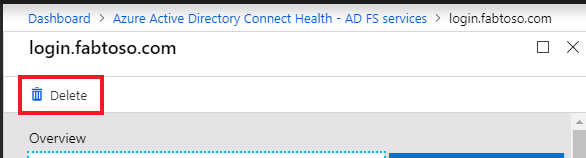

Удаление экземпляра службы из Службы работоспособности Microsoft Entra Подключение

В некоторых случаях может потребоваться удалить экземпляр службы. Вот что необходимо знать, чтобы удалить экземпляр службы из службы Microsoft Entra Подключение Health.

При удалении экземпляра службы учитывайте следующее:

- При выполнении этого действия текущий экземпляр службы удаляется из службы мониторинга.

- При выполнении этого действия агент работоспособности не удаляется с какого-либо сервера, который отслеживался в рамках данного экземпляра службы. Если вы не удаляли агент работоспособности перед выполнением этого шага, на сервере могут отображаться ошибки, связанные с агентом работоспособности.

- Все данные из этого экземпляра службы удаляются в соответствии с политикой хранения данных Azure.

- Если после выполнения этого действия вам потребуется начать наблюдение за службой, удалите и повторно установите агент работоспособности на всех серверах. Если после выполнения этого действия вам потребуется возобновить наблюдение за этим сервером, удалите, повторно установите и зарегистрируйте на нем агент работоспособности.

Удаление экземпляра службы из службы Microsoft Entra Подключение Health

- В колонке Список служб откройте колонку Служба, выбрав идентификатор службы (имя фермы), которую нужно удалить.

- В колонке Служба на панели действий нажмите кнопку Удалить.

- Подтвердите удаление. Для этого введите имя сервера в поле подтверждения (например, sts.contoso.com).

- Нажмите Удалить.

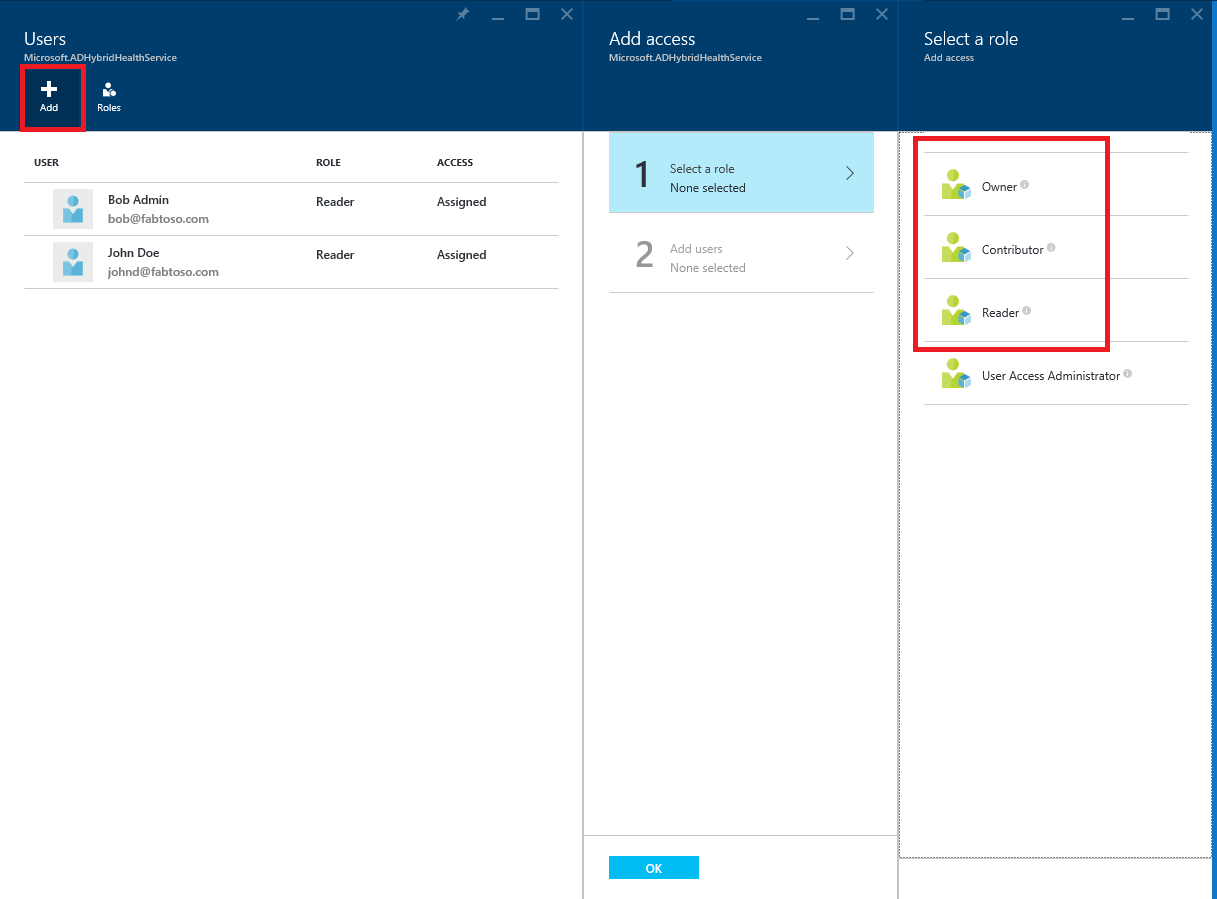

Управление доступом с помощью Azure RBAC

Управление доступом на основе ролей Azure (Azure RBAC) для Microsoft Entra Подключение Health обеспечивает доступ к пользователям и группам, кроме гибридных удостоверений Администратор istrator. Azure RBAC назначает роли предполагаемым пользователям и группам и предоставляет механизм ограничения гибридных удостоверений Администратор istratorов в каталоге.

Роли

Microsoft Entra Подключение Health поддерживает следующие встроенные роли:

| Роль | Разрешения |

|---|---|

| Ответственное лицо | Владельцы могут управлять доступом (например, назначать роль пользователю или группе), просматривать все сведения (например, просматривать оповещения) на портале и изменять параметры (например, Уведомления по электронной почте) в Microsoft Entra Подключение Health. По умолчанию для гибридных удостоверений Майкрософт Администратор istrator назначена эта роль, и это невозможно изменить. |

| Участник | Участники могут просматривать все сведения (например, просматривать оповещения) на портале и изменять параметры (например, Уведомления по электронной почте) в Microsoft Entra Подключение Health. |

| Читатель | Читатели могут просматривать все сведения (например, просматривать оповещения) на портале в Microsoft Entra Подключение Health. |

Все остальные роли (например, доступ пользователей Администратор istrators или DevTest Labs Users) не влияют на доступ в Microsoft Entra Подключение Health, даже если роли доступны на портале.

Область доступа

Microsoft Entra Подключение Health поддерживает управление доступом на двух уровнях:

- Все экземпляры служб. Мы рекомендуем использовать этот вариант в большинстве случаев. Он управляет доступом ко всем экземплярам служб (например, ферме AD FS) во всех типах ролей, отслеживаемых Microsoft Entra Подключение Health.

- Экземпляр служб. В некоторых случаях может потребоваться разграничить доступ по типам ролей или экземпляру службы. В этом случае доступом можно управлять на уровне экземпляра службы.

Разрешение предоставляется, если конечный пользователь имеет доступ к уровню каталога либо к уровню экземпляра службы.

Разрешить пользователям или группам доступ к Microsoft Entra Подключение Health

Ниже приведены действия по предоставлению доступа.

Шаг 1. Выбор подходящей области доступа

Чтобы разрешить пользователю доступ на уровне всех экземпляров служб в Microsoft Entra Подключение Health, откройте главную колонку в Microsoft Entra Подключение Health.

Шаг 2. Добавление пользователей и групп, а также назначение ролей

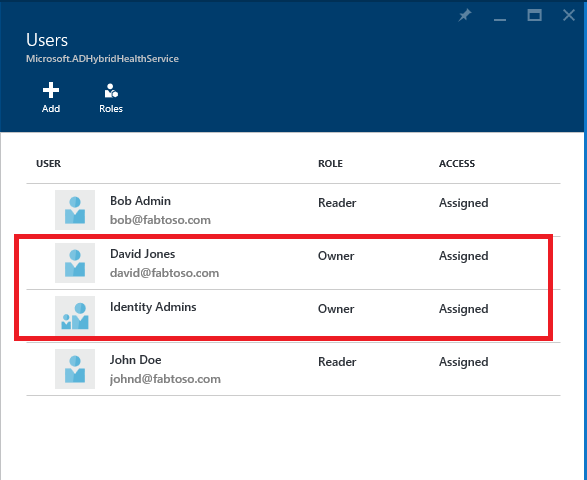

- В разделе Настройка щелкните Пользователи.

- Выберите Добавить.

- В области Выбор роли выберите роль (например, Владелец).

- Введите имя или идентификатор целевого пользователя или целевой группы. Одновременно можно выбрать сразу несколько пользователей или групп. Щелкните Выбрать.

- Нажмите ОК.

- После назначения ролей пользователи и группы отобразятся в списке.

Теперь указанные пользователи и группы имеют доступ в соответствии с назначенными им ролями.

Примечание.

- Глобальные администраторы всегда имеют полный доступ ко всем операциям, однако их учетные записи не отображаются в списке выше.

- Функция "Пригласить пользователей" не поддерживается в Microsoft Entra Подключение Health.

Шаг 3. Общий доступ к расположению колонки для пользователей или групп

- После назначения разрешений пользователь может получить доступ к Microsoft Entra Подключение Health, перейдя здесь.

- В этой колонке пользователь может закрепить ее или различные элементы на панели мониторинга. Для этого нужно просто щелкнуть значок Закрепить колонку на панели мониторинга.

Примечание.

Пользователь с назначенной ролью читателя не может получить расширение Microsoft Entra Подключение Health из Azure Marketplace. так как он не может выполнить необходимую операцию create. Однако этот пользователь по-прежнему может перейти к колонке, воспользовавшись приведенной выше ссылкой. Для дальнейшего использования колонки пользователь может закрепить ее на панели мониторинга.

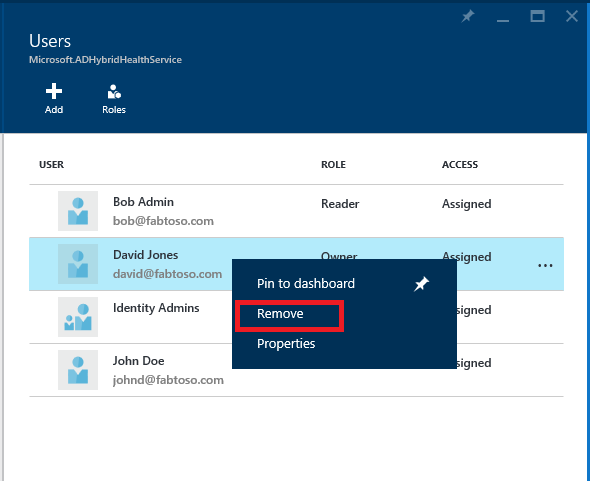

Удаление пользователей или групп

Вы можете удалить пользователя или группу, добавленную в Microsoft Entra Подключение Health и Azure RBAC. Для этого просто щелкните пользователя или группу правой кнопкой мыши и выберите команду Удалить.

Следующие шаги

- Microsoft Entra Подключение Health

- Установка агента работоспособности Microsoft Entra Подключение

- Использование Microsoft Entra Подключение Health с AD FS

- Использование Microsoft Entra Подключение Health для синхронизации

- Использование Microsoft Entra Подключение Health с AD DS

- Вопросы и ответы о работоспособности Microsoft Entra Подключение

- Журнал версий microsoft Entra Подключение Health