Создание маркеров SAS для контейнеров хранилища

Это содержимое относится к:![]() v4.0 (предварительная версия)

v4.0 (предварительная версия)![]() 3.1 (GA)v3.0 (GA)

3.1 (GA)v3.0 (GA)![]()

![]() v2.1 (GA)

v2.1 (GA)

В этой статье описано, как создать делегирование пользователей, маркеры подписанного URL-адреса (SAS), используя портал Azure или служба хранилища Azure Обозреватель. Маркеры SAS делегирования пользователей защищены учетными данными Microsoft Entra. Маркеры SAS обеспечивают безопасный делегированный доступ к ресурсам в учетной записи хранения Azure.

Вот как в общих чертах работают маркеры SAS:

Приложение отправляет маркер SAS в службу хранилища Azure в рамках запроса REST API.

Если служба хранилища подтверждает, что SAS допустимый, выполнение запроса разрешается.

Если маркер SAS считается недопустимым, запрос отклоняется и возвращается код ошибки 403 Forbidden (Запрещено).

В хранилище BLOB-объектов Azure предлагается три типа ресурсов:

- Учетные записи хранения предоставляют для ваших данных уникальное пространство имен в Azure.

- Контейнеры хранения данных находятся в учетных записях хранения и упорядочивают наборы больших двоичных объектов.

- BLOB-объекты находятся в контейнерах и хранят текстовые и двоичные данные, такие как файлы, текст и изображения.

Когда следует использовать маркер SAS

Обучение пользовательских моделей. Собранный набор обучающих документов необходимо отправить в контейнер службы хранилища BLOB-объектов Azure. Вы можете использовать маркер SAS для предоставления доступа к учебным документам.

Использование контейнеров хранилища с открытым доступом. Вы можете использовать маркер SAS для предоставления ограниченного доступа к ресурсам хранилища с общедоступным доступом на чтение.

Важно!

Если ваша учетная запись хранения Azure защищена виртуальной сетью или брандмауэром, предоставление доступа с маркером SAS будет невозможно. В таком случае для предоставления доступа к ресурсу хранилища потребуется использовать управляемое удостоверение.

Управляемое удостоверение поддерживает как частные, так и общедоступные учетные записи хранилища BLOB-объектов Azure.

Маркеры SAS предоставляют разрешения на доступ к ресурсам хранилища и должны быть защищены так же, как и ключ учетной записи.

Операции, использующие маркеры SAS, должны выполняться только по соединению HTTPS, а сами URI подписанных URL-адресов должны распространяться только по безопасным соединениям, таким как HTTPS.

Необходимые компоненты

Для начала работы необходимы перечисленные ниже компоненты и данные.

Активная учетная запись Azure. Если ее нет, можно создать бесплатную учетную запись.

Ресурс аналитики документов или ресурса с несколькими службами.

Учетная запись хранилища BLOB-объектов Azure с производительностью стандартного уровня. Необходимо создать контейнеры для хранения и упорядочивания данных BLOB-объектов в учетной записи хранения. Если вы не знаете, как создать учетную запись хранения Azure с контейнером хранилища, следуйте этим кратким руководствам:

- Создание учетной записи хранения. При создании учетной записи хранения выберите уровень производительности Стандартныйв поле Сведения об экземпляре>Производительность.

- Создание контейнера. При создании контейнера в окне Создание контейнера установите для поля Уровень общего доступа значение Контейнер (анонимный доступ на чтение для контейнеров и BLOB-объектов).

Отправка документов

Войдите на портал Azure.

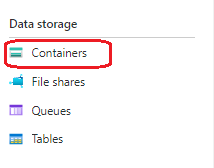

- Выберите Ваша учетная запись хранения → Хранилище данных → Контейнеры.

Выберите контейнер из списка.

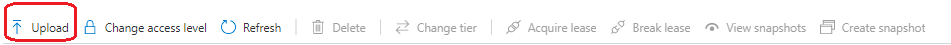

В меню в верхней части страницы нажмите кнопку Отправить.

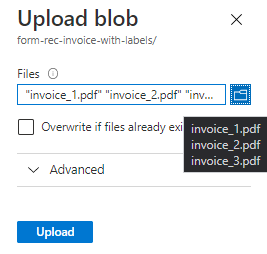

Появится окно Отправить BLOB-объект. Выберите файлы для отправки.

Примечание.

По умолчанию REST API использует документы, расположенные в корне контейнера. Можно также использовать данные, упорядоченные во вложенных папках, если они указаны в вызове API. Дополнительные сведения см. в разделе Упорядочение данных во вложенных папках.

Использование портала Azure

Портал Azure — это веб-консоль, которая позволяет управлять подпиской и ресурсами Azure с помощью графического пользовательского интерфейса (GUI).

Войдите на портал Azure.

Перейдите к контейнерам> вашей учетной записи>хранения.

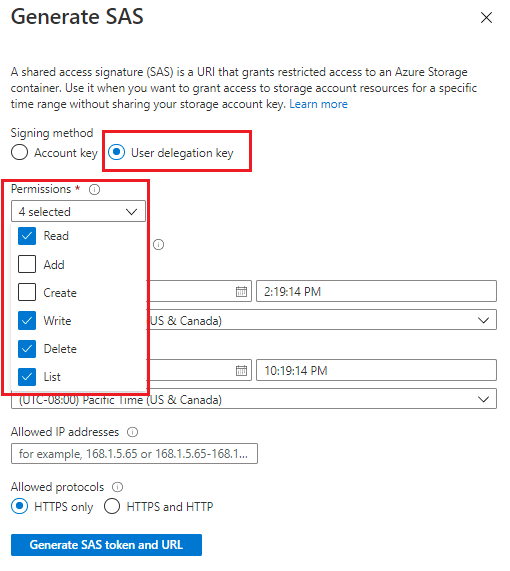

Выберите Создать SAS в меню в верхней части страницы.

Выберите Метод подписывания → Ключ делегирования пользователя.

Определите Разрешения, установив или сняв соответствующий флажок.

- Убедитесь, что заданы разрешения на чтение, запись, удаление и перечисление.

Важно!

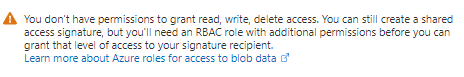

Если вы получили сообщение, похожее на следующее, вам также потребуется назначить доступ к данным большого двоичного объекта в вашей учетной записи хранения:

Управление доступом на основе ролей Azure (Azure RBAC) — это система авторизации, используемая для управления доступом к ресурсам в Azure. Azure RBAC помогает управлять доступом и разрешениями для ресурсов Azure.

Назначение роли Azure для доступа к данным BLOB-объектов для назначения роли, которая предоставляет разрешение на чтение, запись и удаление для контейнера хранилища Azure. См.Участник для данных BLOB-объектов хранилища.

Укажите дату и время начала и окончания срока действия подписанного ключа.

- При создании маркера SAS длительность по умолчанию составляет 48 часов. Через 48 часов вам потребуется создать новый маркер.

- Попробуйте задать длительный период времени, когда вы используете учетную запись хранения для операций Службы аналитики документов.

- Значение срока действия определяется тем, используется ли ключ учетной записи или метод подписывания ключаделегирования пользователей:

- Ключ учетной записи: не налагается максимальное ограничение времени. Однако рекомендуется настроить политику истечения срока действия, чтобы ограничить интервал и свести к минимуму компромисс. Настройте политику истечения срока действия для подписей общего доступа.

- Ключ делегирования пользователей: значение срока действия не более семи дней после создания маркера SAS. SAS недействителен после истечения срока действия ключа делегирования пользователей, поэтому SAS с истекающим сроком действия больше семи дней по-прежнему будет действителен только в течение семи дней. Дополнительные сведения см. в статье"Использование учетных данных Microsoft Entra для защиты SAS".

Поле Разрешенные IP-адреса является необязательным. В нем указывается IP-адрес или диапазон IP-адресов, из которых принимаются запросы. Если IP-адрес запроса не соответствует IP-адресу или диапазону адресов, указанному в маркере SAS, авторизация завершается ошибкой. IP-адрес или диапазон IP-адресов должен быть общедоступным IP-адресом, а не частным. Дополнительные сведения см. в разделе "Указание IP-адреса" или диапазона IP-адресов.

Поле Разрешенные протоколы является необязательным и указывает на протокол, разрешенный для запроса, созданного с помощью маркера SAS. Значение по умолчанию — HTTPS.

Выберите Создать маркер SAS и URL-адрес.

Строка запроса маркера SAS большого двоичного объекта и URL-адрес SAS большого двоичного объекта отображаются в нижней области окна. Чтобы использовать маркер SAS большого двоичного объекта, добавьте его к URI службы хранилища.

Скопируйте значения маркера SAS большого двоичного объекта и URL-адреса SAS большого двоичного объекта и вставьте их в безопасное место. Они отображаются только один раз и не могут быть получены после закрытия окна.

Чтобы создать URL-адрес SAS, добавьте маркер SAS (URI) к URL-адресу службы хранилища.

Использование обозревателя службы хранилища Azure

Обозреватель службы хранилища Azure — это бесплатное отдельное приложение, с помощью которого можно с легкостью управлять ресурсами в облачном хранилище Azure с вашего компьютера.

Начать

Вам потребуется приложение служба хранилища Azure Обозреватель, установленное в среде разработки Windows, macOS или Linux.

После установки приложения служба хранилища Azure Обозреватель подключите ее к учетной записи хранения, которую вы используете для аналитики документов.

Создание маркеров SAS

Откройте приложение Обозревателя службы хранилища Azure на локальном компьютере и перейдите к подключенным учетным записям хранения.

Разверните узел "Учетные записи хранения" и выберите Контейнеры больших двоичных объектов.

Разверните узел "Контейнеры больших двоичных объектов" и щелкните правой кнопкой мыши узел контейнера хранилища, чтобы открыть меню "Параметры".

В меню "Параметры" выберите Получить подписанный URL-адрес.

В окне Подписанный URL-адрес сделайте следующее.

- Выберите Политика доступа (значение по умолчанию — "Нет").

- Укажите дату и время начала и окончания срока действия подписанного ключа. Рекомендуется использовать короткий срок существования, поскольку отозвать созданный SAS невозможно.

- Выберите Часовой пояс для даты/времени начала и окончания срока действия (по умолчанию выбрано местное время).

- Определите разрешения контейнера, установив флажки Чтение, Запись, Список и Удалить.

- Выберите ключ1 или ключ2.

- Проверьте настройки и нажмите Создать.

Откроется новое окно с именем контейнера, URL-адресом SAS и строкойзапроса для контейнера.

Скопируйте подписанный URL-адрес и строки запроса и вставьте их в безопасное место. Они будут показаны только один раз, и вы не сможете получить их после закрытия окна.

Чтобы создать URL-адрес SAS, добавьте маркер SAS (URI) к URL-адресу службы хранилища.

Предоставление доступа с помощью подписанного URL-адреса

Подписанный URL-адрес включает специальный набор параметров запроса. Эти параметры указывают, как клиент обращается к ресурсам.

REST API

Чтобы использовать подписанный URL-адрес для большого двоичного объекта с REST API, добавьте подписанный URL-адрес в текст запроса:

{

"source":"<BLOB SAS URL>"

}

Вот и все! Вы узнали, как создавать маркеры SAS для авторизации доступа клиентов к данным.