Управление размещением томов зоны доступности для Azure NetApp Files

Вы можете развернуть новые тома в выбранной логической зоне доступности. Вы также можете заполнить существующие тома сведениями о зоне доступности. Дополнительные сведения о зонах доступности см. в статье "Использование зон доступности для обеспечения высокого уровня доступности".

Требования и рекомендации

Внимание

Если вы используете зоны доступности с пользовательскими ролями или встроенной ролью участника RBAC, убедитесь, что у вас есть соответствующие разрешения. Отсутствие определенных разрешений может вызвать проблемы в портал Azure. Дополнительные сведения о конфигурации см. в разделе "Настройка пользовательских ролей RBAC".

Эта функция не гарантирует бесплатную емкость в зоне доступности. Например, даже если вы можете развернуть виртуальную машину в зоне доступности 3 региона "Восточная часть США", она не гарантирует бесплатную емкость Azure NetApp Files в этой зоне. Если нет достаточной емкости, создание тома завершится ошибкой.

После создания тома с зоной доступности указанная зона доступности не может быть изменена. Тома нельзя перемещать между зонами доступности.

Учетные записи NetApp и пулы емкости не привязаны к зоне доступности. Пул емкости может содержать тома в разных зонах доступности.

Эта функция обеспечивает зональное размещение томов с задержкой в зональных конвертах задержки. Он не обеспечивает размещение близкого взаимодействия к вычислительным ресурсам. Таким образом, она не обеспечивает наименьшую гарантию задержки.

Каждому центру обработки данных назначается физическая зона. Физические зоны сопоставляются с логическими зонами в подписке Azure. Подписки Azure автоматически назначаются этому сопоставлению во время создания подписки. Эта функция соответствует универсальному сопоставлению логической и физической зоны доступности для подписки.

Виртуальные машины и тома Azure NetApp Files развертываются отдельно в пределах одной логической зоны доступности для создания выравнивания между виртуальными машинами и Azure NetApp Files. Функция размещения томов в зоне доступности не создает зональные виртуальные машины при создании тома или наоборот.

Для томов в разных зонах доступности Azure NetApp Files позволяет создавать тома с одинаковым путем к файлу (NFS), имени общего ресурса (S МБ) или пути тома (двойной протокол). Эта функция в настоящее время доступна для предварительного ознакомления.

Внимание

После создания тома с тем же путем к файлу, что и другой том в другой зоне доступности, том имеет тот же уровень поддержки, что и другие тома, развернутые в подписке без включения этой функции. Например, если возникла проблема с другими общедоступными функциями тома, например моментальными снимками, она поддерживается, так как проблема не связана с возможностью создания томов с одинаковым путем к файлу в разных зонах доступности.

Если эта функция используется впервые, ее необходимо сначала зарегистрировать. После регистрации эта функция будет включена и начнет работать в фоновом режиме. Элемент управления пользовательским интерфейсом не требуется.

Регистрация компонента.

Register-AzProviderFeature -ProviderNamespace Microsoft.NetApp -FeatureName ANFFilePathUniquenessInAzПроверка состояния регистрации функции.

Примечание.

RegistrationState может находиться в состоянии

Registeringдо 60 минут, прежде чем изменится наRegistered. Перед продолжением подождите, пока состояние не изменится на Зарегистрировано.Get-AzProviderFeature -ProviderNamespace Microsoft.NetApp -FeatureName ANFFilePathUniquenessInAz

Вы также можете использовать команды

az feature registerAzure CLI иaz feature showзарегистрировать функцию и отобразить состояние регистрации.

Внимание

После установки тома используйте функцию размещения томов в зоне доступности, том имеет тот же уровень поддержки, что и другие тома, развернутые в подписке без включения этой функции. Например, если возникла проблема с другими общедоступными функциями тома, например моментальными снимками, она будет поддерживаться, так как проблема не связана с самой функцией размещения томов зоны доступности.

Внимание

Не рекомендуется использовать зоны доступности для томов, управляемых Terraform. При этом необходимо добавить свойство зоны в том.

Создание тома с зоной доступности

Выберите тома из пула емкости . Затем нажмите кнопку +Добавить том , чтобы создать том.

Дополнительные сведения о создании тома см. в следующем разделе:

На странице "Создание тома" на вкладке "Базовый" выберите раскрывающийся список "Зона доступности", чтобы указать зону доступности, в которой присутствуют ресурсы Azure NetApp Files.

Внимание

Логические зоны доступности для подписки без присутствия Azure NetApp Files помечены

(Unavailable)и неактивны.Следуйте пользовательскому интерфейсу, чтобы создать том. На странице "Просмотр и создание " отображается выбранная зона доступности, указанная вами.

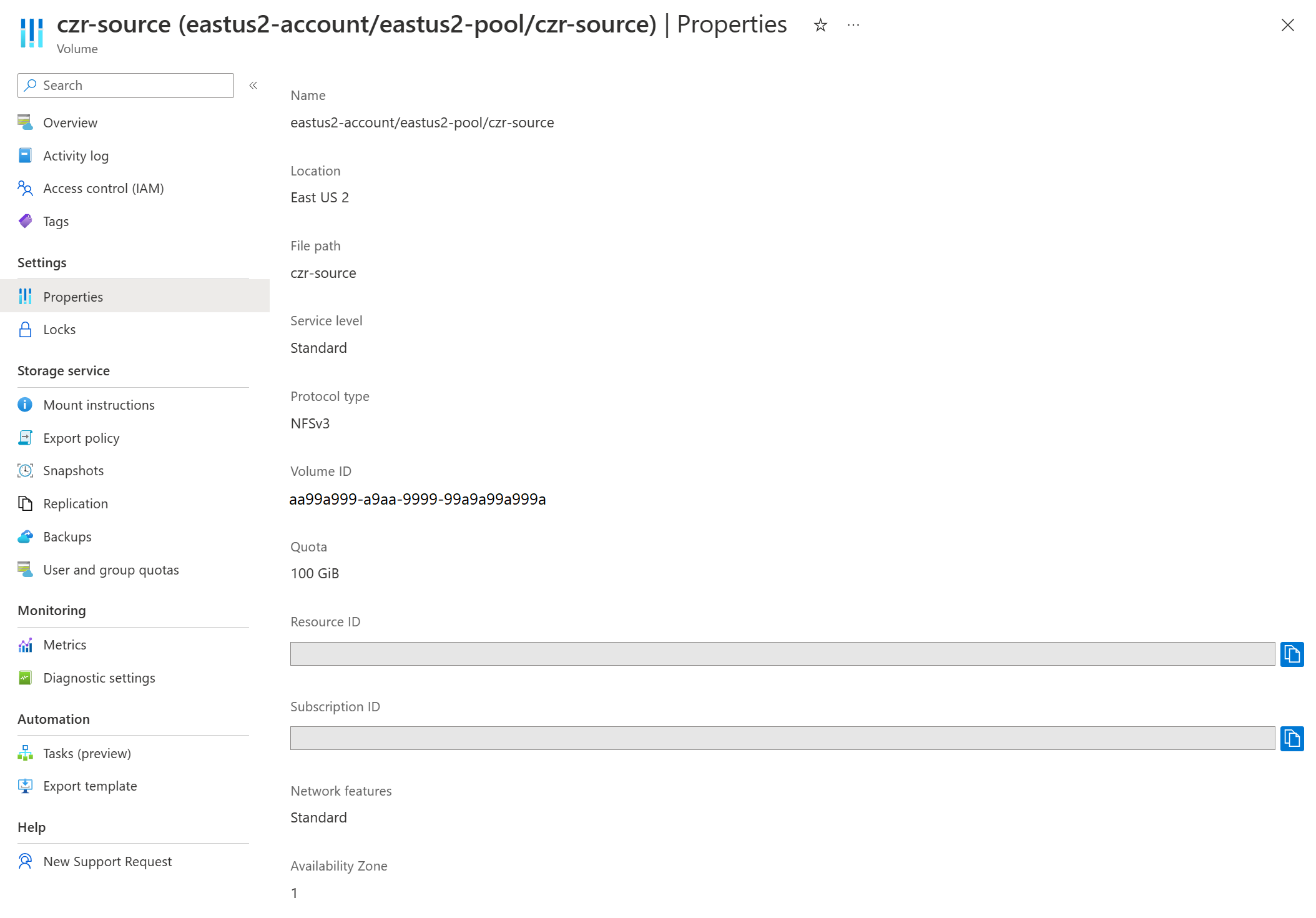

Перейдите к свойствам , чтобы подтвердить конфигурацию зоны доступности.

Заполнение существующего тома сведениями о зоне доступности

Функция для заполнения существующих томов сведениями о зоне доступности в настоящее время находится в предварительной версии. Если вы используете эту функцию впервые, сначала необходимо зарегистрировать эту функцию.

- Регистрация компонента.

Register-AzProviderFeature -ProviderNamespace Microsoft.NetApp -FeatureName ANFPopulateAvailabilityZone- Проверка состояния регистрации функции.

Get-AzProviderFeature -ProviderNamespace Microsoft.NetApp -FeatureName ANFPopulateAvailabilityZoneПримечание.

RegistrationState может находиться в состоянии

Registeringдо 60 минут, прежде чем изменится наRegistered. Перед продолжением подождите, пока состояние не изменится на Зарегистрировано.Вы также можете использовать команды

az feature registerAzure CLI иaz feature showзарегистрировать функцию и отобразить состояние регистрации.Перейдите к тому, который нужно заполнить сведениями о зоне доступности.

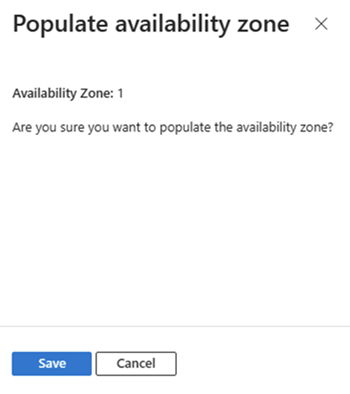

Выберите "Заполнить зону доступности".

Откроется окно "Заполнение зоны доступности" и отображается зона доступности, в которой развернут том Azure NetApp Files.

Выберите "Сохранить ", если вы хотите заполнить эту зону доступности томом, или нажмите кнопку "Отмена ", если вы хотите сохранить регион тома.

Внимание

Сведения о зоне доступности могут быть заполнены только указанными. Вы не можете выбрать зону доступности или переместить том в другую зону доступности с помощью этой функции. Если вы хотите переместить этот том в другую зону доступности, рассмотрите возможность использования межзоны реплика tion (после заполнения тома сведениями о зоне доступности).

Заполнение зоны доступности для томов, управляемых Terraform

Для заполнения функций зоны доступности требуется zone свойство тома. Свойство зоны можно задать только при создании тома, управляемого Terraform, но его нельзя изменить после создания тома. zone Добавление свойства после создания тома может привести к потере или потере тома, если указанное значение зоны не соответствует зоне доступности.

Внимание

Чтобы предотвратить потерю данных для любого ресурса Azure, включающего переменные ресурсы, следует использовать prevent_destroy аргумент жизненного цикла.

Перейдите к файлу модуля

terraform.tfstateTerraform. Свойство"zone"должно быть пустой строкой.В файле конфигурации тома, управляемом Terraform(

main.tf), найдите блок конфигурации жизненного цикла для ресурса тома. Измените блок сignore_changes = [zone]помощью . Если блок конфигурации жизненного цикла не существует, добавьте его:lifecycle { ignore_changes = [zone] }В портал Azure найдите том, управляемый Terraform. В обзоре тома выберите "Заполнить зону доступности" и запишите зону доступности. Не нажимайте кнопку "Сохранить".

В файле конфигурации тома добавьте

main.tfзначение дляzone, введя числовое значение, полученное на предыдущем шаге. Например, если зона доступности тома имеет значение 1, введитеzone = 1.Сохраните файл.

Вернитесь на портал Azure. Нажмите кнопку "Сохранить", чтобы заполнить зону доступности.

Выполните команду

terraform plan, чтобы убедиться, что изменения не будут вноситься в том. Выходные данные ИНТЕРФЕЙСА командной строки должны отображаться:No changes. Your infrastructure matches the configuration.Выполните

terraform apply, чтобы применить изменения. Вы должны увидеть те же выходные данные CLI, что и на предыдущем шаге.

Если необходимо удалить и повторно создать том в другой зоне доступности, удалите ignore_changes = [zone] строку в файле конфигурации, а затем выполните следующую terraform applyкомандуterraform plan.

Настройка пользовательских ролей RBAC

Если вы используете пользовательскую роль RBAC или встроенную роль участника и управляете зонами доступности в портал Azure, вы можете не получить доступ к сетевым функциям и параметрам зоны доступности в портал Azure. Чтобы убедиться, что у вас есть соответствующий доступ, добавьте Microsoft.NetApp/locations/* разрешение. Дикий карта включает следующие разрешения:

Microsoft.NetApp/locations/{location}/checkNameAvailabilityMicrosoft.NetApp/locations/{location}/checkFilePathAvailabilityMicrosoft.NetApp/locations/{location}/checkQuotaAvailabilityMicrosoft.NetApp/locations/{location}/quotaLimitsMicrosoft.NetApp/locations/{location}/quotaLimits/{quotaLimitName}Microsoft.NetApp/locations/{location}/regionInfoMicrosoft.NetApp/locations/{location}/regionInfosMicrosoft.NetApp/locations/{location}/queryNetworkSiblingSetMicrosoft.NetApp/locations/{location}/updateNetworkSiblingSet

Шаги

В подписке Azure NetApp Files выберите элемент управления доступом (IAM).

Выберите роли , а затем выберите пользовательскую роль, которую вы хотите изменить. Выберите три точки (

...) и измените его.Чтобы обновить пользовательскую роль, выберите JSON. Измените JSON-файл, чтобы включить в него разрешения карта

Microsoft.NetApp/locations/*расположения. Например:{ "properties": { "roleName": "" "description": "" "assignableScopes": ["/subscription/<subscriptionID>" ], }, "permissions": [ { "actions": [ "Microsoft.NetApp/locations/*", "Microsoft.NetApp/netAppAccounts/read", "Microsoft.NetApp/netAppAccounts/renewCredentials/action", "Microsoft.NetApp/netAppAccounts/capacityPools/read", ] }] }Выберите Проверить и обновить.

Выйдите из учетной записи Azure, а затем войдите в систему, чтобы подтвердить, что эффект разрешений удерживается, и параметры отображаются.