Руководство. Доступ к BLOB-объектам хранилища с помощью личного домена Azure сеть доставки содержимого через HTTPS

После интеграции учетной записи служба хранилища Azure с Azure сеть доставки содержимого можно добавить личный домен и включить HTTPS в этом домене для пользовательской конечной точки хранилища BLOB-объектов.

Необходимые компоненты

Прежде чем выполнить действия, описанные в этом руководстве, необходимо сначала интегрировать учетную запись служба хранилища Azure с Azure сеть доставки содержимого. Дополнительные сведения см. в кратком руководстве. Интеграция учетной записи служба хранилища Azure с Azure сеть доставки содержимого.

Добавление личного домена

При создании конечной точки сети доставки содержимого в профиле имя конечной точки, являющейся поддоменом azureedge.net, по умолчанию включается в URL-адрес доставки содержимого сети доставки контента. У вас также есть возможность связывания личного домена с конечной точкой сети доставки содержимого. Эта возможность позволяет доставлять содержимое с личным доменом в URL-адресе, а не именем конечной точки. Чтобы добавить личный домен в конечную точку, следуйте инструкциям в этом руководстве. Добавьте личный домен в конечную точку Azure сеть доставки содержимого.

Настройка HTTPS

С помощью протокола HTTPS в личном домене обеспечивается безопасная доставка данных через Интернет. Для этого применяется шифрование TLS/SSL. Когда веб-браузер подключен к веб-сайту через HTTPS, он проверяет сертификат безопасности веб-сайта и проверяет, является ли сертификат проблем законным центром сертификации. Чтобы настроить HTTPS в пользовательском домене, следуйте инструкциям в этом руководстве. Настройка HTTPS в пользовательском домене Azure сеть доставки содержимого.

Подписанные URL-адреса

Если для конечной точки хранилища BLOB-объектов настроен запрет анонимного доступа для чтения, следует предоставить токен подписанного URL-адреса (SAS) в каждом запросе к личному домену. По умолчанию конечные точки хранилища BLOB-объектов запрещают анонимный доступ для чтения. Дополнительные сведения о SAS см. в статье Управление анонимным доступом на чтение к контейнерам и большим двоичным объектам.

Azure сеть доставки содержимого игнорирует все ограничения, добавленные в маркер SAS. Например, все маркеры SAS имеют время окончания срока действия, что означает, что содержимое по-прежнему может быть доступ к содержимому с истекшим SAS, пока это содержимое не будет удалено из точки присутствия (POP) серверов. Вы можете контролировать, сколько времени кэшируются данные в Azure сеть доставки содержимого, задав заголовок ответа кэша. Дополнительные сведения см. в статье "Управление истечением срока действия служба хранилища Azure БОЛЬШИХ двоичных объектов в Azure сеть доставки содержимого".

При создании нескольких подписанных URL-адресов для одной и той же конечной точки BLOB-объектов рекомендуется включить кэширование строк запросов. Это гарантирует, что каждый URL-адрес будет рассматриваться как уникальная сущность. Дополнительные сведения см. в разделе "Управление поведением кэширования Azure сеть доставки содержимого с помощью строк запроса".

Перенаправление из HTTP в HTTPS

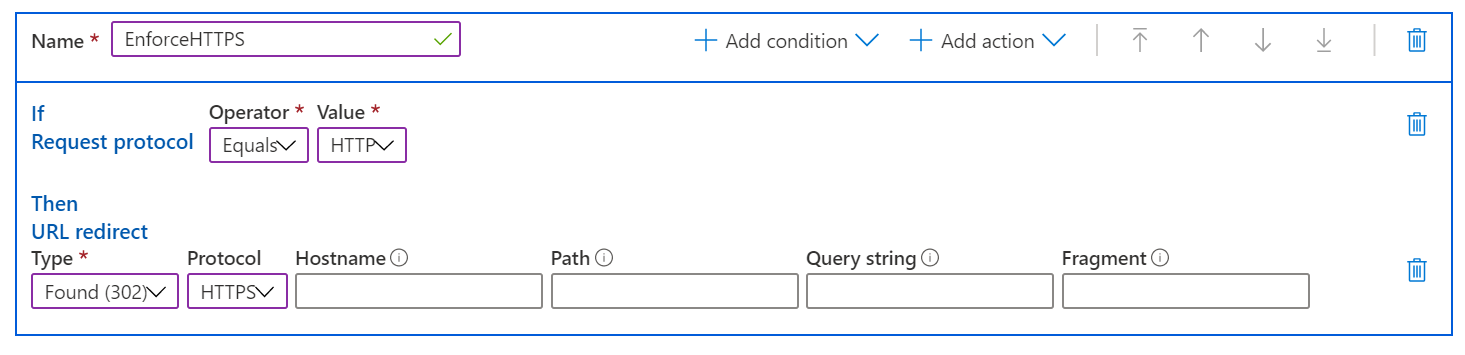

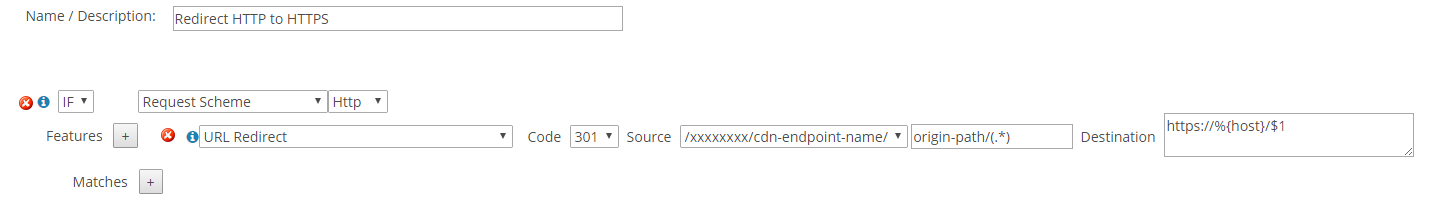

Вы можете перенаправить HTTP-трафик в HTTPS, создав правило перенаправления URL-адресов с помощью обработчика правил "Стандартный" или обработчика правил Edgio Premium. Подсистема стандартных правил доступна только для azure сеть доставки содержимого из профилей Майкрософт, а подсистема правил Edgio Premium доступна только из Azure сеть доставки содержимого Premium из профилей Edgio.

В приведенном выше правиле, оставляя имя узла, путь, строку запроса и фрагмент, приводит к использованию входящих значений в перенаправлении.

В приведенном выше правиле cdn-endpoint-name ссылается на имя, настроенное для конечной точки сети доставки содержимого, которое можно выбрать из раскрывающегося списка. Значение origin-path — это путь в вашей исходной учетной записи хранения, в которой размещается статическое содержимое. Если все статическое содержимое размещается в одном контейнере, замените origin-path именем этого контейнера.

Цены и выставление счетов

При доступе к BLOB-объектам через Azure сеть доставки содержимого вы платите цены на хранилище BLOB-объектов за трафик между СЕРВЕРАми POP и источником (хранилищем BLOB-объектов), а также цены на сеть доставки содержимого Azure для данных, доступ к данным, доступ к ним осуществляется с POP-серверов.

Например, если у вас есть учетная запись хранения в США, доступ к которой осуществляется с помощью Azure сеть доставки содержимого, и кто-то в Европе пытается получить доступ к одной из больших двоичных объектов в этой учетной записи хранения через сеть доставки содержимого Azure, Azure сеть доставки содержимого сначала проверка наиболее близкое к Европе pop для этого большого двоичного объекта. При обнаружении Azure сеть доставки содержимого обращается к этой копии большого двоичного объекта и использует цены на сеть доставки содержимого, так как доступ к нему осуществляется в Azure сеть доставки содержимого. Если не найдено, Azure сеть доставки содержимого копирует большой двоичный объект на POP-сервер, что приводит к исходящим и транзакциям плата, как указано в ценах на хранилище BLOB-объектов, а затем обращается к файлу на POP-сервере, что приводит к выставлению счетов в Azure сеть доставки содержимого.

Следующие шаги

Руководство. Настройка правил кэширования сеть доставки содержимого Azure