Управление организацией или коллекцией

Azure DevOps Services | Azure DevOps Server 2022 — Azure DevOps Server 2019

После создания коллекции организаций или проектов необходимо добавить участник и настроить политики, параметры и другие доступные для вас параметры. В этой статье содержатся общие сведения о задачах, которые позволяют настроить организацию или коллекцию, чтобы получить максимальное использование служб.

Каждая организация связана с одной и единственной коллекцией. Если вам нужно создать другую организацию, см. статью "Планирование структуры организации" и "Создание организации".

При установке Azure DevOps Server вы автоматически создаете коллекцию по умолчанию. Если вам нужно создать другую коллекцию проектов, см. статью "Управление коллекциями проектов".

Примечание.

В этой статье приведены общие сведения о задачах, требующих членства в группе Администратор istratorов коллекции проектов. Сведения о задачах, выполняемых членами группы project Администратор istrator, см. в разделе "Управление проектом".

Добавление пользователей в организацию

Для крупных предприятий подключите Azure DevOps к идентификатору Microsoft Entra и используйте группы безопасности для управления доступом пользователей. Таким образом можно синхронизировать пользователей и группы между идентификатором Microsoft Entra и Azure DevOps, а также сократить затраты на управление разрешениями и доступом пользователей.

Вы можете добавить пользователей и группы безопасности в вашу организацию через интерфейс параметров > организации веб-портала независимо от размера вашего предприятия. Вы также можете назначить этих пользователей и групп одному или нескольким проектам в организации.

Для крупных предприятий рекомендуется управлять пользователями Azure DevOps, чтобы подключить Azure DevOps к Active Directory (AD) и управлять доступом пользователей с помощью групп безопасности, определенных в AD. Таким образом, при добавлении и удалении пользователей или групп из AD автоматически добавляются и удаляются те же пользователи и группы из Azure DevOps. Как правило, перед установкой Azure DevOps необходимо установить Active Directory. Вы ограничиваете обслуживание управления разрешениями и доступом пользователей.

Для небольших и крупных предприятий вы добавляете пользователей в экземпляр сервера через интерфейс уровней доступа веб-портала. Все пользователи, добавленные к экземпляру сервера, можно добавить в один или несколько проектов, определенных в коллекции проектов, определенных в экземпляре сервера.

При добавлении пользователей необходимо указать уровень доступа, который определяет функции, которые они могут использовать через веб-портал. Дополнительные сведения см. в следующих ресурсах:

- Начало работы с разрешениями, доступом и группами безопасности

- Сведения о уровнях доступа

- Добавление пользователей организации и управление доступом

- Подключение организации к Microsoft Entra ID

Примечание.

Если функция "Ограничить видимость пользователей и совместная работа с определенными проектами" включена в организацию, пользователи, добавленные в группу "Пользователи с областью проекта", не могут получить доступ к проектам, к которым они не были добавлены. Дополнительные сведения, включая важные вызовы, связанные с безопасностью, см. в разделе "Ограничить видимость пользователей для проектов" и т. д. далее в этой статье.

- Начало работы с разрешениями, доступом и группами безопасности

- Сведения о уровнях доступа

- Добавление пользователей или групп на уровень доступа

- Установка служб домен Active Directory (уровень 100)

Примечание.

Даже если вы добавляете пользователя или группу на уровень доступа, их также необходимо добавить в проект, чтобы подключиться к проекту и получить доступ к функциям, доступным через поддерживаемый клиент или веб-портал.

Настройка выставления счетов

Плата за Azure DevOps за следующие службы, как описано в разделе "Цены на Azure DevOps".

- Отдельные службы:

- Параллельные задания CI/CD, размещенные корпорацией Майкрософт

- Локальные параллельные задания CI/CD

- служба хранилища веб-каналов Артефактов Azure

- Лицензии пользователей для базовых или базовых планов тестирования.

Всем организациям предоставляются пять бесплатных лицензий "Базовый" и неограниченные пользователи с доступом заинтересованных лиц . Сведения о каждом уровне доступа см. в разделе "Сведения о уровнях доступа".

Если для организации требуется более пяти участник, необходимо настроить выставление счетов. Пользователи, у которых есть подписка Visual Studio, могут быть добавлены без каких-либо дополнительных расходов на выставление счетов. Выставление счетов основано на уровне доступа, базовом или базовом плане тестирования, назначаемом пользователю. Дополнительные сведения см. в разделе "Настройка выставления счетов".

Управление безопасностью и разрешениями

Разрешения и группы безопасности управляют доступом к выбранным задачам.

В следующей таблице перечислены разрешения, назначенные на уровне организации или коллекции. Все эти разрешения, кроме запросов на выполнение запросов от имени других пользователей, предоставляются членам группы Администратор istrators коллекции проектов. Описание каждого разрешения см. в справочнике по разрешениям и группам, группам.

Общие сведения

- Изменение параметров трассировки

- Создать новые проекты

- Удаление командного проекта

- Изменение сведений на уровне экземпляра

- Просмотр сведений об уровне экземпляра

Организация сервиса

- Выполнение запросов от имени других пользователей

- События триггера

- Просмотр сведений о синхронизации системы

Таблицы

- разрешения процесса Администратор ister

- Создание процесса

- Удаление поля из организации или учетной записи

- Процесс удаления

- Процесс редактирования

Репозитории (TFVC)

- Администратор выложенные изменения

- Администратор рабочих областей

- Создание рабочей области

Конвейеры

- разрешения на сборку Администратор ister

- Управление ресурсами сборки

- Управление политиками конвейера

- Использование ресурсов сборки

- Просмотр ресурсов сборки

Тестовые планы

- Управление контроллерами тестирования

Аудит

- Удаление потоков аудита

- Управление потоками аудита

- Просмотр журнала аудита

Политики

- Управление корпоративными политиками

Дополнительные сведения о безопасности и настройке разрешений на уровне коллекции см. в следующих статьях:

- Начало работы с разрешениями, доступом и группами безопасности

- Изменение разрешений на уровне организации или коллекции.

Добавление участников в группу Администратор istratorов коллекции проектов

При создании организации вы станете членом группы Администратор istratorов коллекции проектов. Эта группа имеет право управлять параметрами, политиками и процессами организации. Он также может создавать и управлять всеми проектами и расширениями в организации.

Пользователь, создающий коллекцию проектов, автоматически добавляется в группу Администратор istratorов коллекции проектов. Члены этой группы имеют разрешения на управление параметрами, политиками и процессами для организации. Участники также могут создавать и управлять всеми проектами, определенными в организации, и устанавливать расширения и управлять ими.

Это всегда хорошая идея иметь более одного человека, который имеет административные привилегии. Сведения о добавлении пользователя в эту группу см. в разделе "Изменение разрешений на уровне организации", добавление участников в группу "Коллекция проектов" Администратор istrators.

Ограничение видимости пользователей для проектов и многое другое

По умолчанию пользователи, добавленные в организацию, могут просматривать все сведения о организации и проекте и параметры.

Внимание

- Функции ограниченной видимости, описанные в этом разделе, применяются только к взаимодействиям через веб-портал. С помощью команд REST API или

azure devopsCLI члены проекта могут получить доступ к ограниченным данным. - Гостевые пользователи, являющиеся членами ограниченной группы с доступом по умолчанию в идентификаторе Microsoft Entra ID, не могут искать пользователей с помощью средства выбора людей. Если функция предварительной версии отключена для организации или когда гостевые пользователи не являются членами ограниченной группы, гостевые пользователи могут выполнять поиск всех пользователей Microsoft Entra, как ожидалось.

Чтобы ограничить выбор пользователей, таких как заинтересованные лица, гостевые пользователи Microsoft Entra или члены определенной группы безопасности, можно включить функцию ограничения видимости пользователей и совместную работу с определенными проектами предварительной версии для организации. После включения любой пользователь или группа, добавленная в группу "Пользователи с областью проекта", ограничены следующими способами:

- Пользователи ограничены доступом только к этим проектам, к которым они добавляются.

- Ограничивает представления, отображающие список пользователей, список проектов, сведения о выставлении счетов, данные об использовании и многое другое, доступ к которым осуществляется через Параметры организации.

- Ограничивает набор пользователей или групп, которые отображаются с помощью выбора пользователей и возможностей @упоминание пользователей.

Предупреждение

Если для организации включена функция "Ограничить видимость пользователей и совместная работа с определенными проектами", пользователи область проекта не могут искать пользователей, которые были добавлены в организацию через членство в группах Microsoft Entra, а не через явное приглашение пользователя. Это непредвиденное поведение, и решение работает. Чтобы самостоятельно устранить эту проблему, отключите функцию ограничения видимости пользователей и совместной работы в определенных проектах предварительной версии для организации.

Дополнительные сведения см. в разделе "Управление предварительными версиями функций".

Все группы безопасности — это сущности уровня организации, даже те группы, которые имеют разрешения только для определенного проекта. На веб-портале видимость некоторых групп безопасности может быть ограничена на основе разрешений пользователей. Однако имена всех групп в организации можно обнаружить с помощью средства командной строки Azure devops или интерфейсов REST API. Дополнительные сведения см. в разделе "Добавление групп безопасности и управление ими".

Ограничение поиска и выбора удостоверений

С помощью идентификатора Microsoft Entra можно использовать средства выбора людей для поиска любого пользователя или группы в вашей организации, а не только тех, которые находятся в текущем проекте. Люди средства выбора поддерживают следующие функции Azure DevOps:

- Выбор удостоверения пользователя из поля удостоверения отслеживания работы, например "Назначено"

- Выбор пользователя или группы с помощью @упоминание в обсуждении рабочего элемента или поле с форматированным текстом, обсуждение запроса на вытягивание, фиксация примечаний или набор изменений или примечаний с набором полок

- Выбор пользователя или группы с помощью @упоминание на вики-странице

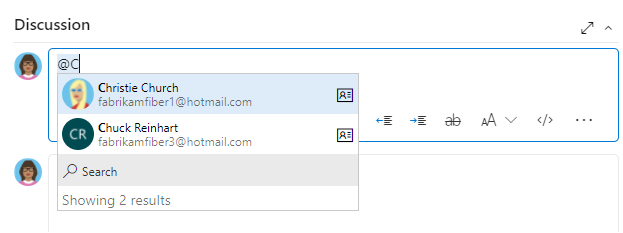

Как показано на следующем рисунке, вы просто начинаете вводить в поле выбора людей, пока не найдете совпадение с именем пользователя или группой безопасности.

Пользователи и группы, добавленные в группу "Пользователи с областью проекта" , могут просматривать и выбирать пользователей и группы в проекте, к которому они подключены из средства выбора людей. Чтобы область средства выбора людей для всех участников проекта, см. статью "Ограничить видимость пользователей для проектов" и более ранних версий этой статьи.

Чтобы ограничить выбор удостоверения только пользователями и группами, добавленными в проект, выполните следующую процедуру для организации и проектов.

- Включите функцию ограничения видимости пользователей и совместной работы для определенных проектов предварительной версии для организации. Дополнительные сведения см. в разделе "Управление предварительными версиями функций".

- Добавьте пользователей в проекты, как описано в разделе "Добавление пользователей в проект или команду". Пользователи, добавленные в команду, автоматически добавляются в группу проектов и групп.

- Откройте параметры>безопасности>организации и выберите "Пользователи с областью проекта". Выберите вкладку Участники.

- Добавьте всех пользователей и группы, к которым вы хотите область, к которым они добавляются. Дополнительные сведения см. в разделе "Настройка разрешений" на уровне проекта или коллекции. Группа "Пользователи>с областью проекта" отображается только в разделе "Группы разрешений", когда включена возможность ограничения видимости пользователей и совместной работы с определенными проектами.

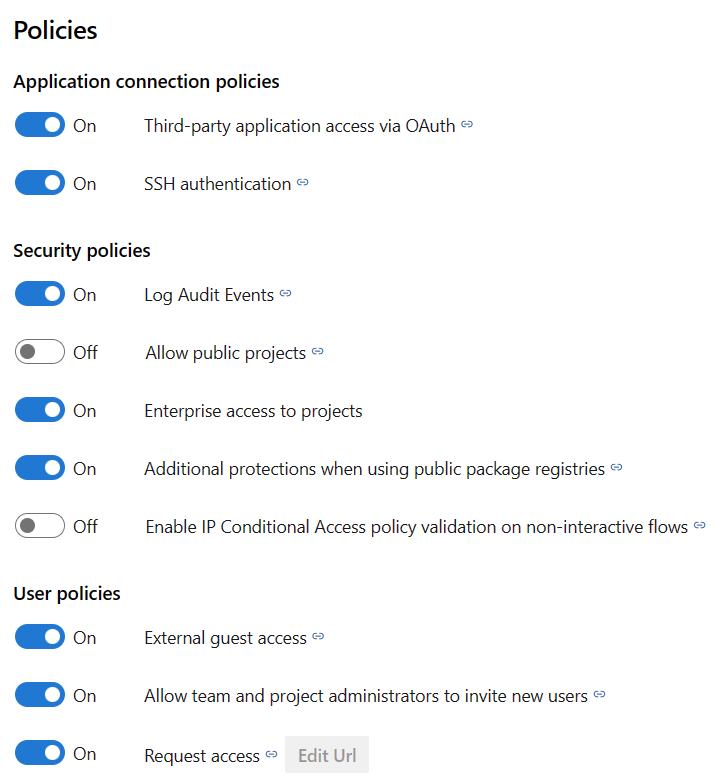

Установка политик безопасности

Настройте политики безопасности для вашей организации с помощью страницы>"Политики параметров организации". Эти политики позволяют предоставлять или ограничивать следующие функции:

- Доступ к сторонним приложениям через OAuth

- Аутентификация SSH

- Создание общедоступных проектов

- Приглашение учетных записей пользователей GitHub

Дополнительные сведения см. в разделе "Изменение политик подключения к приложению и безопасности для организации".

Управление расширениями

Расширение — это устанавливаемый модуль, который добавляет новые возможности в проекты. Расширения Azure DevOps поддерживают следующие функции:

- Планирование и отслеживание рабочих элементов, спринтов, scrums и т. д.

- Потоки сборки и выпуска

- Тестирование кода и отслеживание

- Совместная работа между участниками группы

Например, чтобы поддерживать поиск кода, установите расширение поиска кода.

Вы хотите сообщить пользователям о расширениях и о том, что они могут запросить расширение. Чтобы установить расширения и управлять ими, необходимо быть владельцем организации, членом группы Администратор istratorов коллекции проектов. Кроме того, вы можете добавить ее в роль диспетчера расширений.

Установка поиска кода

Поиск кода — это бесплатное расширение Marketplace, которое позволяет выполнять поиск по всем исходным репозиториям. Дополнительные сведения см. в разделе "Установка и настройка поиска".

Включение аналитики

Служба Аналитики — это платформа отчетов для Azure DevOps, заменяющая предыдущую платформу на основе служб SQL Server Reporting Services. Аналитика создана для создания отчетов и оптимизирована для быстрого доступа на чтение и агрегирования на основе сервера. Используйте его, чтобы ответить на количественные вопросы о прошлом или настоящем состоянии ваших проектов.

Дополнительные сведения см. в статье "Что такое служба аналитики" и "Включить службу аналитики".

Настройка часового пояса и других параметров организации

При создании организации укажите имя организации и выберите регион, в котором размещена ваша организация. Часовой пояс по умолчанию имеет значение UTC. Вы можете обновить часовой пояс и указать URL-адрес конфиденциальности на странице обзора параметров>организации. Дополнительные сведения об этих параметрах см. в следующих статьях:

Настройка параметров DevOps

Используйте следующие параметры, которые определяются на уровне организации для поддержки работы.

- Добавление пулов агентов

- Определение параметров хранения конвейера

- Определите параметры репозитория:

Настройка процессов отслеживания работы

Все средства отслеживания работы доступны сразу после создания проекта. Часто один или несколько пользователей могут потребовать настройки интерфейса в соответствии с одним или несколькими бизнес-потребностями. Процессы легко настраиваются с помощью пользовательского интерфейса. Однако может потребоваться установить методологию для управления обновлениями и оценки запросов.

Дополнительные сведения см. в следующих статьях:

Оповещения пользователей с информационными баннерами

Взаимодействие с пользователями Azure DevOps с помощью информационных баннеров. Используйте баннеры для оповещения пользователей Azure DevOps о предстоящих изменениях или событиях без отправки массовых сообщений электронной почты. Дополнительные сведения см. в разделе "Добавление баннеров сведений и управление ими".

Просмотр и обновление уведомлений

Многие уведомления предопределяются на уровне организации или коллекции. Вы можете управлять подписками или добавлять новые подписки.

Настройка SMTP-сервера

Чтобы участники группы получали уведомления, необходимо настроить SMTP-сервер.

Масштабирование организации или коллекции

Дополнительные сведения о масштабировании организации см. в следующих статьях.

Связанные статьи

Обратная связь

Ожидается в ближайшее время: в течение 2024 года мы постепенно откажемся от GitHub Issues как механизма обратной связи для контента и заменим его новой системой обратной связи. Дополнительные сведения см. в разделе https://aka.ms/ContentUserFeedback.

Отправить и просмотреть отзыв по